网络安全威胁是什么

1.网络安全威胁的概念

网络安全威胁指网络中对存在缺陷的潜在利用,这些缺陷可能导致信息泄露、系统资源耗尽、非法访问、资源被盗、系统或数据被破坏等。

2.网络安全威胁的类型

- 物理威胁

- 系统漏洞威胁

- 身份鉴别威胁

- 线缆连接威胁

- 有害程序危险

(1)物理威胁

- 窃取:包括窃取设备、信息和服务等。

- 废物搜寻:是指从已报废的设备(如废弃的硬盘、光盘、U盘等介质)中搜寻可利用的信息。

- 间谍行为:是指采取不道德的手段来获取有价值的信息的行为。例如,直接打开别人的计算机复制

所需要的数据,或利用间谍软件入侵他人的计算机来窃取信息等。 - 假冒:指一个实体假扮成另一个实体后,在网络中从事非法操作的行为。这种行为对网络数据构成了巨大的威胁。另外,像电磁辐射或线路干扰也属于物理威胁

(2)系统漏洞危险

系统在方法、管理或技术中存在的缺点(通常称为bug ), 而这个缺点可以使系统的安全性降低。

目前,系统漏洞主要包括提供商造成的漏洞、开发者造成的漏洞、错误的配置、策略的违背所引发的漏

洞等。

由系统漏洞所造成的威胁主要表现在以下两个方面

- 不安全服务

指绕过设备的安全系统所提供的服务。由于这种服务不在系统的安全管理范围内,所以会对系统的安全造成威胁,主要有网络蠕虫等。 - 配置和初始化错误

指在系统启动时,其安全策略没有正确初始化,从而留下了安全漏洞。

例如,在木马程序修改了系统的安全配置文件时就会发生此威胁。

(3)身份鉴别威胁

定义:对网络访问者的身份(主要有用户名和对应的密码等)真伪进行鉴别。

身份鉴别威胁主要包括以下几个方面

- 口令圈套

常用的口令圈套是通过一个编译代码模块实现的。

该模块是专门针对某一些系统的登录界面和过程而设计的,运行后与系统的真正的登录界面完全相同。

例如: - 口令破解

这是最常用的一种通过非法手段获得合法用户名和密码的方法。 - 算法考虑不周

密码输入过程必须在满足一定的条件下才能正常工作,这个过程通过某些算法来实现。 - 编辑口令

编辑口令需要依靠操作系统的漏洞,如为部门内部的人员建立一个虚设的账户,或修改-个隐含账户的密码,这样任何知道这个账户(指用户名和对应的密码)的人员便可以访问该系统。

(4)线缆连接威胁主要包括以下几个方面

- 窃听

是使用专用的工具或设备,直接或间接截获网络上的特定数据包并进行分析,进而获取所需的信息的过程。窃听一般要将窃听设备连接到通信线缆上通过检测从线缆.上发射出来的电磁波来获得所需要的信号。解决该数据被窃听的有效手段是对数据进行加密。 - 拨号进入

指利用调制解调器等设备,通过拨号方式远程登录并访问网络。当攻击者已经拥有目标网络的用户账户时,就会对网络造成很大的威胁。 - 冒名顶替

指通过使用别人的用户账户和密码获得对网络及其数据、程序的使用能力。

(5)有害程序威胁

- 病毒

计算机病毒是一一个程序,是一段可执行的代码。 - 逻辑炸弹

逻辑炸弹是嵌入在某个合法程序里面的一段代码,被设置成当满足某个特定条件时就会发作。逻辑炸弹具有病毒的潜伏性。

例如: - 特洛伊木马

特洛伊木马是一个包含在一个合法程序中的非法程序。 - 间谍软件

是一种新的安全威胁。它可能在浏览网页或者安装软件时,在不知情的情况下被安装到计算机上。

例如;

3.安全策略

物理安全策略

为了保护硬件实体和通信链路,以免受自然灾害、人为破坏和搭线攻击;

验证用户的身份和使用权限,防止用户越权操作;

确保计算机系统有一个良好的电磁兼容工作环境;

建立完备的安全管理制度,防止非法进入计算机控制室和各种偷窃、破坏活动的发生。

访问控制策略

(1)入网访问控制

(2)目录级安全控制

(3)属性安全控制

(4 )网络服务器安全控制

(5 )网络监测和锁定控制

(6)网络端口和节点的安全控制

(7)加密策略

(8)防火墙控制策略

安全性指标

- 数据完整性

在传输过程时,数据是否保持完整。 - 数据可用性

在系统发生故障时,数据是否会丢失。 - 数据保密性

在任何时候,数据是否有被非法窃取的可能。

安全等级

1985年12月由美国国防部公布的美国可信计算机安全评价标准( TCSEC )是计算机系统安全评估的第一个正式标准,该标准将计算机系统的安全划分为4个等级7个级别。

从低到高依次为D、C1、C2、B1、B2、B3和A级。

物理安全技术

物理安全

是保护计算机网络设备、设施以及其他介质免遭地震、水灾、火灾等环境事故以及人为操作失误及各种

计算机犯罪行为导致破坏的过程,它主要包括环境安全、设备安全和介质安全3个方面。

网络安全学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

需要网络安全学习路线和视频教程的可以在评论区留言哦~

最后

- 如果你确实想自学的话,我可以把我自己整理收藏的这些教程分享给你,里面不仅有web安全,还有渗透测试等等内容,包含电子书、面试题、pdf文档、视频以及相关的课件笔记,我都已经学过了,都可以免费分享给大家!

给小伙伴们的意见是想清楚,自学网络安全没有捷径,相比而言系统的网络安全是最节省成本的方式,因为能够帮你节省大量的时间和精力成本。坚持住,既然已经走到这条路上,虽然前途看似困难重重,只要咬牙坚持,最终会收到你想要的效果。

黑客工具&SRC技术文档&PDF书籍&web安全等(可分享)

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失

相关文章:

网络安全威胁是什么

1.网络安全威胁的概念 网络安全威胁指网络中对存在缺陷的潜在利用,这些缺陷可能导致信息泄露、系统资源耗尽、非法访问、资源被盗、系统或数据被破坏等。 2.网络安全威胁的类型 物理威胁系统漏洞威胁身份鉴别威胁线缆连接威胁有害程序危险 (1&#x…...

iOS主要知识点梳理回顾-3-运行时消息机制

运行时(runtime) 运行时是OC的重要特性,也是OC动态性的根本支撑。动态,如果利用好了,扩展性就很强。当然了,OC的动态性只能算是一个一般水平。与swift、java这种强类型校验的语言相比,OC动态性很…...

驱动开发、移植(最后的说法有误,以后会修正)

一、任务明确:把创龙MX8的驱动 按照我们的要求 然后移植到 我们的板子 1.Linux系统启动卡制作, sd卡 先按照 《用户手册—3-2-Linux系统启动卡制作及系统固化》 把创龙的Linux系统刷进去。 2. 把TLIMX8-EVM的板子过一遍 把刚刚烧好系统的sd卡插入 创…...

归并排序(C# C++)

目录 1 归并排序的基本概念 2 算法步骤 2-1 分解阶段 2-2 合并阶段 3 代码实现 3-1 C#代码示例(该代码在unity环境下) 3-2 C代码示例 1 归并排序的基本概念 归并排序(Merge Sort)是一种经典的分治算法,由约翰…...

【逆向工程】破解unity的安卓apk包

先了解一下普通apk包的逆向方法(无加密或加壳) 开发环境: 操作系统:windows 解apk包 下载工具:apktool【Install Guide | Apktool】按照文档说的操作就行,先安装java运行时环境【我安装的是jre-8u441-wind…...

如何使用智能化RFID管控系统,对涉密物品进行安全有效的管理?

载体主要包括纸质文件、笔记本电脑、优盘、光盘、移动硬盘、打印机、复印机、录音设备等,载体(特别是涉密载体)是各保密、机要单位保证涉密信息安全、防止涉密信息泄露的重要信息载体。载体管控系统主要采用RFID射频识别及物联网技术…...

Oracle ORA-00054

ORA-00054: resource busy and acquire with NOWAlT specified or timeout expire 错误 ORA-00054: resource busy and acquire with NOWAIT specified or timeout expired 是 Oracle 数据库中常见的一个错误,通常发生在尝试获取一个已经被其他会话占用的资源时。这…...

华为云kubernetes基于keda自动伸缩deployment副本(监听redis队列长度)

1 概述 KEDA(Kubernetes-based Event-Driven Autoscaler,网址是https://keda.sh)是在 Kubernetes 中事件驱动的弹性伸缩器,功能非常强大。不仅支持根据基础的CPU和内存指标进行伸缩,还支持根据各种消息队列中的长度、…...

入选TPAMI2025!傅里叶变换+目标检测新突破!

今天给大家推荐一个目标检测,好发不卷的新思路:与傅里叶变换结合! 一方面,不仅能提升检测的准确性和可靠性,还能增强模型的通用性和适应性,灵活应对复杂场景。比如TPAMI25的FSD模型,便通过该方…...

物联网智能语音控制灯光系统设计与实现

背景 随着物联网技术的蓬勃发展,智能家居逐渐成为现代生活的一部分。在众多智能家居应用中,智能灯光控制系统尤为重要。通过语音控制和自动调节灯光,用户可以更便捷地操作家中的照明设备,提高生活的舒适度与便利性。本文将介绍一…...

fastjson2学习大纲

一、基础篇 - JSON与fastjson2核心概念 JSON基础 JSON语法规范(RFC 8259)JSON数据类型与Java类型对应关系序列化/反序列化核心概念 fastjson2入门 与fastjson1的主要区别核心优势: 性能提升(JSONB二进制协议)更完善的…...

等级保护2.0|网络安全服务

等级保护2.0|网络安全服务 定义 对于国家秘密信息、法人和其他组织及公民专有信息以及公开信息的存储、传输、处理这些信息系统分等级实行安全保护,对信息系统中发生的信息安全时间分等级响应、处置。 思想 对信息安全实行等级化保护和等级化管理 目标 突出重…...

告别硬编码:用 load_dotenv 高效管理你的环境变量

前言 环境变量是开发中常见的配置工具,特别是用于存储敏感信息,如数据库连接字符串、API 密钥等。直接将这些数据写进代码,除了不安全外,还让人感到一团乱麻。为了避免这种情况,dotenv 库应运而生,它能帮我们轻松从 .env 文件中加载环境变量,避免将这些敏感信息硬编码到…...

安科瑞光伏发电防逆流解决方案——守护电网安全,提升能源效率

安科瑞 华楠 18706163979 在当今大力发展清洁能源的时代背景下,光伏发电作为一种可持续的能源解决方案, 正得到越来越广泛的应用。然而,光伏发电过程中出现的逆流问题,给电网的安全稳定 运行带来了诸多挑战。若不能有效解决&…...

Unity使用iTextSharp导出PDF-02基础结构及设置中文字体

基础结构 1.创建一个Document对象 2.使用PdfWriter创建PDF文档 3.打开文档 4.添加内容,调用文档Add方法添加内容时,内容写入到输出流中 5.关闭文档 using UnityEngine; using iTextSharp.text; using System.IO; using iTextSharp.text.pdf; using Sys…...

Web第二次作业_补充完小鹅通首页(静态)

目录 题目 index css style 解题 技术优势 html css 运营服务 html css 小鹅通 html css 咨询 html css 友情链接、公司信息 html css 效果展示 技术优势 运营服务 小鹅通 咨询 友情链接、公司信息 题目 index <!DOCTYPE html> <html lang…...

碳纤维复合材料制造的六西格玛管理实践:破解高端制造良率困局的实战密码

碳纤维复合材料制造的六西格玛管理实践:破解高端制造良率困局的实战密码 在全球碳中和与高端制造升级的双重驱动下,碳纤维复合材料行业正经历前爆发式增长。航空航天、新能源汽车、风电叶片等领域对碳纤维产品的性能稳定性提出近乎苛刻的要求࿰…...

在 Mac ARM 架构上使用 nvm 安装 Node.js 版本 16.20.2

文章目录 1. 安装 nvm(如果还没有安装的话)2. 加载 nvm 配置3. 列出特定系列的 Node.js 版本(远程):4. 安装 Node.js 16.20.25. 使用指定版本的 Node.js6. 验证安装 在 Mac ARM 架构上使用 nvm 安装 Node.js 版本 16.…...

tenda路由器WriteFacMac存在远程命令执行漏洞(CVE-2024-10697)

一、漏洞简介 tenda路由器WriteFacMac存在远程命令执行漏洞 二、漏洞影响 tenda路由器三、网络测绘: fofa: title"Tenda | LOGIN"四、复现过程 POC 1 GET /goform/WriteFacMac?macls%20%3E/webroot/1.txt HTTP/1.1 Accept: text/html,application/…...

【NLP 21、实践 ③ 全切分函数切分句子】

当无数个自己离去,我便日益坦然 —— 25.2.9 一、jieba分词器 Jieba 是一款优秀的 Python 中文分词库,它支持多种分词模式,其中全切分方式会将句子中所有可能的词语都扫描出来。 1.原理 全切分方式会找出句子中所有可能的词语组合。对于一…...

晶闸管主要参数分析与损耗计算

1. 主要参数 断态正向可重复峰值电压 :是晶闸管在不损坏的情况下能够承受的正向最大阻断电压。断态正向不可重复峰值电压 :是晶闸管只有一次可以超过的正向最大阻断电压,一旦晶闸管超过此值就会损坏,一般情况下 反向可重复峰值电压 :是指晶闸管在不损坏的情况下能够承受的…...

【Stable Diffusion部署至Google Colab】

Google Colab 中快速搭建带 GPU 加速的 Stable Diffusion WebUI from google.colab import drive drive.mount(/content/drive) !mkdir /content/drive/MyDrive/sd-webui-files !pip install torch==1.13.1+cu116 torchvision==0.14.1+cu116 torchaudio==0.13.1 --extra-index…...

mongoTemplate获取某列最大值

首先,MongoDB中获取某列的最大值通常是通过聚合框架中的$group和$max操作符来完成的。那在Spring Data中,应该怎么构建这个聚合查询呢? 首先,可能需要创建一个Aggregation对象,里面包含分组和求最大值的步骤。比如&…...

基于Java的分布式系统架构设计与实现

Java在大数据处理中的应用:基于Java的分布式系统架构设计与实现 随着大数据时代的到来,数据处理的规模和复杂性不断增加。为了高效处理海量数据,分布式系统成为了必不可少的架构之一。而Java,凭借其平台独立性、丰富的生态系统以…...

独立开发日报:从AI到本地服务,5个新颖项目的启发

今天在Hacker News上看到几个特别有意思的项目,它们都找到了不同的切入点:有的用AI解决创意问题,有的深耕本地服务,有的则回归技术本质。一起来看看这些项目背后的思路。 1. AI涂色页面生成器 - 创意与AI的完美结合 这是一个基于…...

找单独的数

问题描述 在一个班级中,每位同学都拿到了一张卡片,上面有一个整数。有趣的是,除了一个数字之外,所有的数字都恰好出现了两次。现在需要你帮助班长小C快速找到那个拿了独特数字卡片的同学手上的数字是什么。 要求: 设…...

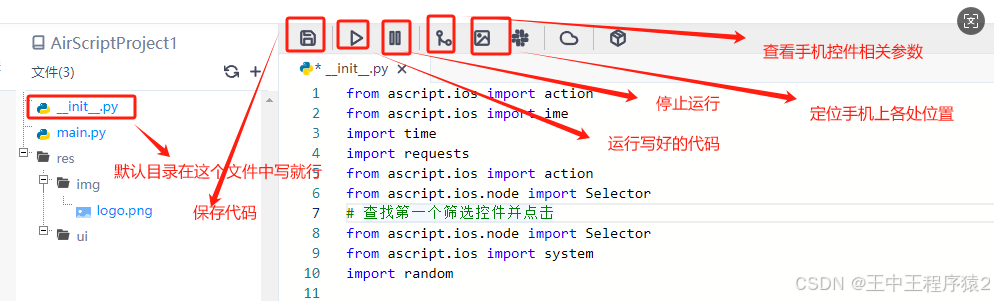

记使用AScript自动化操作ios苹果手机

公司业务需要自动化操作手机,本来以为很困难,没想到使用AScript工具出乎意料的简单,但是还有很多坑存在,写个博客记录一下。 工具信息: 手机:iphone7 系统版本:ios15 AScript官方文档链接&a…...

Android Studio集成讯飞SDK过程中在配置Project的时候有感

在配置讯飞的语音识别SDK(流式版)时候,跟着写了两个Demo,一个是YuYinTestDemo01,另一个是02,demo01比较简单,实现功能图象也比较简陋,没用讯飞SDK提供的图片,也就是没用到…...

[LLM面试题] 指示微调(Prompt-tuning)与 Prefix-tuning区别

一、提示调整(Prompt Tuning) Prompt Tuning是一种通过改变输入提示语(input prompt)以获得更优模型效果的技术。举个例子,如果我们想将一条英语句子翻译成德语,可以采用多种不同的方式向模型提问,如下图所示…...

Docker上安装Zabbix-server-mysql报错

创建新的zabbix server (mysql)容易,最后一条日志报错 cannot usedatabase"zabbix": its "users" table is empty (is this the Zabbix proxy database?) 往前还有一条关键报错信息 ERROR 1153 (08S01): Got a packe…...