NAT(网络地址转换)技术详解:网络安全渗透测试中的关键应用与防御策略

目录

NAT的作用

NAT类型

NAT工作流程示例

NAT 转换技术的原理

源地址转换(SNAT,Source NAT):

目标地址转换(DNAT,Destination NAT):

端口地址转换(PAT,Port Address Translation):

NAT 的转换手法和过程

NAT 与网络安全的关系

NAT 安全相关的漏洞和风险

实际示例:

1. NAT会话劫持(Session Hijacking)

2. NAT穿透(NAT Traversal)问题

3. NAT 会话超时攻击

4. 端口扫描与端口映射泄漏

5. NAT在多重网络环境下的安全挑战

总结

- NAT(网络地址转换)

- 是指在网络通信过程中,路由器或防火墙将私有IP地址与公共IP地址之间进行转换的技术。

- 它的主要作用是解决IPv4地址不足的问题,同时提供了一定程度的安全性。

NAT的作用

- 解决IPv4地址短缺:将私有IP地址映射到公有IP地址,允许多设备共享一个公网IP。

- 隐藏内部网络:外部无法直接访问私有地址设备,增强安全性。

那么只有公网ip地址可以上网

这时候就需要一个技术将内网ip地址转换为公网ip地址的技术

叫做NAT(全称:Network Address Translation),网络地址转换技术,这个技术就内置在了路由器上,所有请求数据包出网的时候,也就是发送到公网上的时候都是从路由器出去的都会被路由器上的NAT技术将数据包中的内网ip转换为公网ip。

有了公网ip,数据包才能发送到网上去,才能实现互联网通信,也就是可以上网了。

这样大家就可以共享一个公网ip来进行上网,ip个数不足的情况也明显得到了改善。

因为从所有ip地址中剥离出来的这些内网ip地址是所有公司或者说所有团体都可以在内部使用的。

公网ip在互联网中是全世界唯一的,通过公网ip就能够找到精准的传输目标了。

一个公网ip甚至都可以共享给上千万个设备来共享上网使用

NAT类型

-

静态NAT(SNAT):静态NAT技术通过固定的IP映射来将私有IP地址转换为公网IP地址,通常用于需要对外提供服务的内部设备。这种方式下,内网的每个设备都可以有一个固定的公网IP映射。

- 应用场景:通常用于Web服务器、FTP服务器等需要外部访问的服务。

- 优点:映射关系固定,便于管理。

- 缺点:对公网IP的需求较高,可能不适用于IP紧张的情况。

-

动态NAT:动态NAT会根据NAT池中的公网IP动态分配私有IP的公网地址。内网设备访问外部时,会从公网IP池中选取一个空闲地址,进行临时转换。

- 应用场景:当内网设备数量多,公网IP不足时,适用于共享公网IP的情况。

- 优点:节省公网IP资源。

- 缺点:内网设备的公网地址是动态分配的,无法保证每次连接都使用相同的公网IP。

-

端口地址转换(PAT):PAT 是一种多对一的转换方式,多个内网设备通过同一个公网IP访问外部,不同设备使用不同的端口号来区分。常见的形式是“过载NAT”(Overload NAT),也叫端口多路复用(NAPT)。

- 应用场景:适用于公网IP不足的情况下,使多个内网设备可以共享一个公网IP。

- 优点:最大限度地节省公网IP资源。

- 缺点:如果多个设备频繁连接外部,端口号的可用性可能会受到限制。

NAT工作流程示例

内网设备(192.168.1.10:5000) → 路由器NAT表(映射为203.0.113.5:6000) → 互联网

NAT 转换技术的原理

NAT 基本上是通过改变IP数据包中的源地址或目标地址来实现地址转换,具体的转换操作包括:

源地址转换(SNAT,Source NAT):

- 源地址转换通常发生在内网设备访问外部网络时。内网设备使用私有IP地址与外网通信,但私有IP地址不能直接访问外部互联网,因此通过NAT设备(如路由器或防火墙)将私有IP地址转换为公有IP地址。

- 示例:内网设备

192.168.1.2发起访问,NAT 设备将其源地址转换为公共IP203.0.113.5,外部服务器收到的请求是来自203.0.113.5,而不是内网的私有地址。

目标地址转换(DNAT,Destination NAT):

- 目标地址转换通常用于外部设备访问内部网络。当外部设备向一个公共IP地址发送数据时,NAT设备会将目标地址转换为内部网络中某台设备的私有IP地址,允许外部访问内网服务。

- 示例:外部设备访问公共IP

203.0.113.5的端口80(HTTP服务),NAT设备将目标地址转换为内网服务器192.168.1.10,实现对内网服务的访问。

端口地址转换(PAT,Port Address Translation):

- 端口地址转换(又称为“NAPT”或“端口多路复用”)是NAT的一种特殊形式,它不仅转换IP地址,还转换端口号。PAT 允许多个内网设备通过同一个公网IP地址与外部通信,但每个内网设备使用不同的端口号进行区分。

- 示例:内网设备

192.168.1.2和192.168.1.3都通过公网IP203.0.113.5访问外部,但源端口会不同,外部服务器可以根据源端口来区分两个不同的请求。

NAT 的转换手法和过程

NAT 转换过程通常包括以下步骤:

数据包的发送:

- 内网设备通过私有IP地址向外部网络发送数据包。数据包中包含源IP地址(私有IP)和目标IP地址(外部IP)。

NAT 设备拦截:

- NAT 设备(通常是路由器或防火墙)在接收到数据包时,会对数据包的源IP地址进行检查。如果源IP是私有IP(如

192.168.x.x),则会将其替换为公网IP地址。端口映射(如果使用PAT):

- 如果使用PAT,NAT设备会为每个内网设备分配一个唯一的端口号,并记录这个映射关系。这样,尽管多个内网设备使用相同的公网IP地址,NAT设备仍然能够通过端口号来区分不同的流量。

返回数据包的转换:

- 外部服务器响应请求时,将数据包发送到公网IP地址(和NAT设备分配的端口号)。NAT设备收到数据包后,根据端口号查找映射表,并将目标地址转换回对应的内网设备地址。

数据包发送到内网设备:

- NAT设备将转换后的数据包送到正确的内网设备,确保内外网之间的通信。

NAT 与网络安全的关系

NAT 与网络安全有一定的关系,主要体现在以下几个方面:

隐藏内部网络结构:

- NAT 通过将内部网络的私有IP地址隐藏为一个公共IP地址,能够有效防止外部攻击者直接访问内部设备。这样,外部网络上的攻击者只能看到NAT设备的公网IP,而看不到内网设备的详细信息,从而提高了内网的安全性。

防止直接访问:

- 通过NAT,内网设备无法直接对外部网络进行访问,而是通过NAT设备访问外网。只有外部响应内网请求时,才能进入内网。这种机制能够减少外部攻击者对内部设备的直接攻击。

IP 地址伪装:

- NAT 在某些情况下可以将外部请求伪装成来自NAT设备的流量,从而减少网络攻击的风险。攻击者无法直接知道内网设备的真实IP地址,因此也很难直接发起攻击。

NAT 安全相关的漏洞和风险

虽然NAT在一定程度上提高了网络安全,但也有一些安全相关的漏洞和潜在风险:

NAT 反向连接漏洞:

- 如果外部攻击者能够触发一个反向连接(例如通过恶意软件或漏洞),NAT设备会将响应数据包转发给内网设备。这种情况下,攻击者可能利用NAT设备的端口映射进行攻击。

- 例如,攻击者可以通过特定端口发起攻击,NAT设备会将响应流量转发给内网目标,从而绕过防火墙进行攻击。

NAT会话劫持(NAT Session Hijacking):

- 在使用PAT的环境中,多个设备共享同一个公网IP地址。如果攻击者能够通过伪造数据包(如伪造源端口和源IP)篡改连接,可能会劫持到一个合法的会话,并获取通信内容。

- 例如,攻击者可以通过猜测端口号来进行攻击,造成数据泄露或服务中断。

NAT 的穿透问题:

- NAT设备可能会导致某些应用协议(如VoIP、P2P)在内外网通信时遇到问题,因为某些协议依赖于特定的端口映射和会话保持。如果NAT设备未正确处理这些协议的特殊情况,可能会导致连接失败或性能下降。

实际示例:

1. NAT会话劫持(Session Hijacking)

- 漏洞描述:NAT设备通过端口号来区分不同的内外网流量,多个内网设备可能共享同一个公网IP。当一个攻击者可以猜测到某个会话使用的端口号时,他可以伪造一个流量,冒充内网设备并劫持该会话。

- 攻击方式:攻击者通过预测或扫描端口号,伪造源IP和源端口来将数据包发送到目标内网设备,从而劫持会话或获取数据。

- 防范措施:可以通过加密和身份验证机制(如SSL/TLS、IPsec)来防止中间人攻击;另外,使用动态端口映射和更加复杂的会话管理策略也有助于降低劫持的风险。

2. NAT穿透(NAT Traversal)问题

- 漏洞描述:某些应用(如VoIP、P2P、游戏等)依赖于直接的点对点连接。当NAT设备存在时,这些应用的流量可能无法直接穿越NAT设备,导致通信中断或失败。

- 攻击方式:恶意用户可以利用某些NAT穿透协议(如STUN、TURN)绕过NAT设备,直接与内网设备建立连接,导致安全性问题。

- 防范措施:可以使用更安全的NAT穿透技术,如IPsec(加密协议)和VPN,这些技术可以有效地保障端到端的通信安全,同时也避免了中间的NAT设备干扰。

3. NAT 会话超时攻击

- 漏洞描述:NAT设备会跟踪内外网的会话状态,当没有数据交换时,NAT会话会在一定时间后过期。攻击者可以通过频繁发送伪造的“保持活动”数据包,保持NAT会话活跃,从而绕过防火墙进行攻击。

- 攻击方式:攻击者发送虚假数据包,保持NAT会话的活跃状态,防火墙未及时关闭会话,导致攻击者能够发起恶意流量,甚至实施拒绝服务攻击(DoS)。

- 防范措施:可以使用会话超时控制和数据包过滤技术来限制空闲会话的存在,并且加强防火墙对不正常流量的识别和阻止。

4. 端口扫描与端口映射泄漏

- 漏洞描述:NAT设备会创建端口映射表,当外部设备与内网设备通信时,NAT会动态映射端口号。攻击者可以通过扫描端口来识别内网设备的存在,或者通过某些错误的配置,导致NAT设备泄露内网设备的端口映射信息。

- 攻击方式:攻击者通过扫描NAT设备外部端口,尝试检测和映射到内网设备,进一步发现内网网络结构,甚至绕过防火墙进行攻击。

- 防范措施:通过严格的访问控制列表(ACLs)和端口安全管理来防止不合法的端口映射。同时,强化NAT设备的安全配置,限制外部访问映射表。

5. NAT在多重网络环境下的安全挑战

- 漏洞描述:当一个设备位于多个NAT环境中(如在VPN、家庭路由器和企业防火墙之间)时,网络流量的路径变得复杂,可能会导致安全策略和配置难以同步,攻击者可以利用这个弱点进行跨越多个网络层的攻击。

- 攻击方式:攻击者通过伪造源地址或利用网络拓扑漏洞,通过多个NAT设备发送攻击流量,绕过防火墙。

- 防范措施:通过设计严格的网络架构,采用基于策略的路由、防火墙过滤和入侵检测系统(IDS)等手段来检测并防范此类攻击。

总结

- NAT技术确实能够提高网络安全性,但它也带来了一些潜在的安全隐患,如NAT会话劫持、NAT穿透、端口映射泄漏等漏洞。

- 为了确保网络的安全性,我们需要采取适当的防护措施,例如加密通信、会话管理、端口控制和多层防火墙策略等。

喜欢本文的请动动小手点个赞,收藏一下,有问题请下方评论,转载请注明出处,并附有原文链接,谢谢!

相关文章:

NAT(网络地址转换)技术详解:网络安全渗透测试中的关键应用与防御策略

目录 NAT的作用 NAT类型 NAT工作流程示例 NAT 转换技术的原理 源地址转换(SNAT,Source NAT): 目标地址转换(DNAT,Destination NAT): 端口地址转换(PAT,…...

newgrp docker需要每次刷新问题

每次都需要运行 newgrp docker 的原因: 当用户被添加到 docker 组后,当前会话并不会立即更新组信息,因此需要通过 newgrp docker 切换到新的用户组以使权限生效 如果不想每次都手动运行 newgrp docker,可以在终端中配置一个自动刷新的脚本。…...

【FastAPI 使用FastAPI和uvicorn来同时运行HTTP和HTTPS的Python应用程序】

在本文中,我们将介绍如何使用 FastAPI和uvicorn来同时运行HTTP和HTTPS的 Python应用程序。 简介 FastAPI是一个高性能的Web框架,可以用于构建快速、可靠的API。它基于Python的类型提示和异步支持,使得开发者可以轻松地编写出安全且高效的代…...

容器化部署Kafka的最佳实践:基于KRaft模式的无ZooKeeper方案

一、docker 部署kafka单节点 1.1安装docker 可以参考这篇CentOS 7安装docker并配置镜像加速 1.3 运行kafka(注意修改zookeeper,kafka地址) docker run -d --name kafka -e KAFKA_ADVERTISED_LISTENERSPLAINTEXT://172.16.10.180:9092 -p …...

20250214 随笔 线程安全 线程不安全

1. 什么是线程安全 & 线程不安全? 线程安全(Thread-Safe):在多线程环境下访问同一个对象时,不会产生数据竞争、不会出现数据不一致的问题。线程不安全(Not Thread-Safe):在多线…...

rem、em、vw区别

在前端开发里,rem、em、vw都是用来设置元素大小的单位,下面就用大白话讲讲它们的区别。 参考标准不一样 rem:就像大家都用同一把“大尺子”来量东西,这把“大尺子”就是网页里根元素(也就是 <html> 标签&#…...

【PHP】php+mysql 活动信息管理系统(源码+论文+数据库+数据库文件)【独一无二】

👉博__主👈:米码收割机 👉技__能👈:C/Python语言 👉专__注👈:专注主流机器人、人工智能等相关领域的开发、测试技术。 【PHP】php 活动信息管理系统(源码论文…...

cURL请求与Javascript请求转换工具

cURL请求与Javascript请求在线转换工具(如 curlconverter) 首先,看看各个证据中关于curl的定义。提到cURL是“Client for URLs”的缩写,最初全大写是为了方便记忆,社区也将其解释为“Client URL Request Library”或递归的“Curl URL Request Library”。同时,还指出cURL…...

rv1103b编译opencv

opencv-3.4.16,png的neon会报错,如果想开可以参考 https://blog.csdn.net/m0_60827485/article/details/137561429 rm -rf build mkdir build cd build cmake -DCMAKE_BUILD_TYPERELEASE \ -DCMAKE_C_COMPILERxxx/arm-rockchip831-linux-uclibcgnueabih…...

thingboard告警信息格式美化

原始报警json内容: { "severity": "CRITICAL","acknowledged": false,"cleared": false,"assigneeId": null,"startTs": 1739801102349,"endTs": 1739801102349,"ackTs": 0,&quo…...

OpenHarmonry 5.0.1源码下载与编译

预置环境:硬盘500G、内存32G、Ubuntu 20.04.6 LTS Ubuntu系统下载路径:ubuntu-releases安装包下载_开源镜像站-阿里云 一、必需环境 sudo apt-get update && sudo apt-get install binutils binutils-dev git git-lfs gnupg flex bison gperf…...

【Python深入浅出㊸】解锁Python3中的TensorFlow:开启深度学习之旅

目录 一、TensorFlow 简介1.1 定义与背景1.2 特点 二、Python 3 与 TensorFlow 的关系2.1 版本对应2.2 为何选择 Python 3 三、安装 TensorFlow3.1 安装步骤3.2 验证安装 四、TensorFlow 基本概念与使用方法4.1 计算图(Graph)4.2 会话(Sessio…...

STM32 外部中断和NVIC嵌套中断向量控制器

目录 背景 外部中断/事件控制器(EXTI) 主要特性 功能说明 外部中断线 嵌套向量中断控制器 特性 中断线(Interrupt Line) 中断线的定义和作用 STM32中断线的分类和数量 优先级分组 抢占优先级(Preemption Priority) …...

string类详解(上)

文章目录 目录1. STL简介1.1 什么是STL1.2 STL的版本1.3 STL的六大组件 2. 为什么学习string类3. 标准库中的string类3.1 string类3.2 string类的常用接口说明 目录 STL简介为什么学习string类标准库中的string类string类的模拟实现现代版写法的String类写时拷贝 1. STL简介 …...

DeepSeek教unity------Dotween

1、命名法 Tweener(补间器):一种控制某个值并对其进行动画处理的补间。 Sequence(序列):一种特殊的补间,它不直接控制某个值,而是控制其他补间并将它们作为一个组进行动画处理。 Tw…...

AIP-146 泛化域

编号146原文链接AIP-146: Generic fields状态批准创建日期2019-05-28更新日期2019-05-28 API中的大多数域,无论是在请求、资源还是自定义应答中,都有具体的类型或模式。这个模式是约定的一部分,开发者依此约定进行编码。 然而,偶…...

【Go并发编程】Goroutine 调度器揭秘:从 GMP 模型到 Work Stealing 算法

每天一篇Go语言干货,从核心到百万并发实战,快来关注魔法小匠,一起探索Go语言的无限可能! 在 Go 语言中,Goroutine 是一种轻量级的并发执行单元,它使得并发编程变得简单高效。而 Goroutine 的高效调度机制是…...

【前端】Vue组件库之Element: 一个现代化的 UI 组件库

文章目录 前言一、官网1、官网主页2、设计原则3、导航4、组件 二、核心功能:开箱即用的组件生态1、丰富的组件体系2、特色功能亮点 三、快速上手:三步开启组件化开发1、安装(使用Vue 3)2、全局引入3、按需导入(推荐&am…...

第十五天 学习并实践HarmonyOS应用的基本结构、页面导航和状态管理

HarmonyOS应用开发入门:从基本结构到状态管理实战指南 前言 (约300字,说明HarmonyOS的发展前景,应用开发的市场需求,以及本教程的核心价值。强调手把手教学特点,降低学习门槛) 一、HarmonyOS应…...

Cursor生成JAVA相关的关键词提示规则

在项目根目录创建一个.curstorrules文件(注意有个小数点),之后在该文件内填入下面内容 你是 Java 编程、Spring Boot、Spring Framework、Maven、JUnit 及相关 Java 技术的专家。 代码风格与结构 编写整洁、高效且文档完善的 Java 代码&am…...

及其实现)

数据结构:队列(Queue)及其实现

队列(Queue)是一种广泛使用的线性数据结构,它遵循先进先出(FIFO,First In, First Out)的原则。也就是说,最早插入队列的元素会最先被移除。队列是一种典型的顺序存取结构,它与栈&…...

MoE架构中的专家选择门控机制:稀疏激活如何实现百倍效率突破?

技术原理(数学公式与核心逻辑) 核心公式 门控网络输出: G ( x ) Softmax ( W g ⋅ x b g ) G(x) \text{Softmax}(W_g \cdot x b_g) G(x)Softmax(Wg⋅xbg) 最终输出: y ∑ i 1 n G i ( x ) ⋅ E i ( x ) (仅保留Top-…...

坐井说天阔---DeepSeek-R1

前言 DeepSeek-R1这么火,虽然网上很多介绍和解读,但听人家的总不如自己去看看原论文。于是花了大概一周的时间,下班后有进入了研究生的状态---读论文。 DeepSeek这次的目标是探索在没有任何监督数据的情况下训练具有推理能力的大模型&#…...

UART(一)——UART基础

一、定义 UART(Universal Asynchronous Receiver/Transmitter)是一种广泛使用的串行通信协议,用于在设备间通过异步方式传输数据。它无需共享时钟信号,而是依赖双方预先约定的参数(如波特率)完成通信。 功能和特点 基本的 UART 系统只需三个信号即可提供稳健的中速全双工…...

DeepSeek 的创新融合:多行业应用实践探索

引言 在数字化转型的浪潮中,技术的融合与创新成为推动各行业发展的关键力量。蓝耘平台作为行业内备受瞩目的创新平台,以其强大的资源整合能力和灵活的架构,为企业提供了高效的服务支持。而 DeepSeek 凭借先进的人工智能技术,在自然…...

C语言中的常量与只读变量,#define与const的区别

#include中的#表明C处理器需要在编译器接手工作之前先处理这条指令。 #define 这条定义宏的语句,是不是很熟悉,这条预处理指令会在编译器编译前把源文件中使用到这个宏的地方都先展开。 #define NUM 12 这个定义了一个宏常量,它的处理发生编…...

Python常见面试题的详解6

1. 按字典 value 值排序 要点:对于给定字典,使用 sorted() 函数结合 items() 方法,依据 value 进行排序,也可以定义一个通用函数,支持按 value 升序或降序排序。示例: python d {a: 1, b: 2, c: 3, d: …...

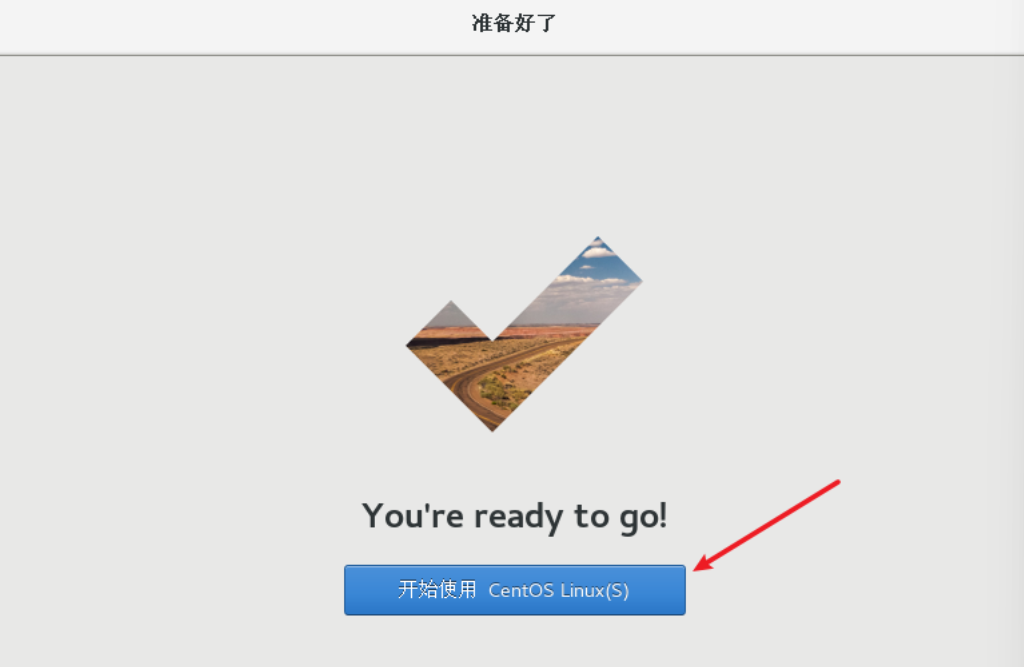

CentOS 7超详细安装教程(含镜像)

1. 安装前准备 1.1 CentOS简介 CentOS(Community Enterprise Operating System,中文意思是:社区企业操作系统)是一种基于 Red Hat Enterprise Linux(RHEL)源代码构建的免费开源操作系统。它在稳定性、安全…...

代码随想录day12

144.二叉树的前序遍历 //明确递归的函数,结束边界,单层逻辑 void traversal(TreeNode* node, vector<int>& list){if(node nullptr){return;}list.push_back(node->val);traversal(node->left, list);traversal(node->right, list)…...

langchain学习笔记之消息存储在内存中的实现方法

langchain学习笔记之消息存储在内存中的实现方法 引言背景消息存储在内存的实现方法消息完整存储:完整代码 引言 本节将介绍 langchain \text{langchain} langchain将历史消息存储在内存中的实现方法。 背景 在与大模型交互过程中,经常出现消息管理方…...