Bearer Token的神秘面纱:深入解析HTTP认证头的设计哲学

为何有些Token会带Bearer?

在接口测试与开发中,我们经常会遇到这样的请求头:

Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9...

这个神秘的"Bearer"前缀从何而来?为何不直接使用Authorization: Token...?本文将揭开Bearer Token的设计奥秘,通过实际案例展示其应用场景与安全考量。

一、Bearer的起源与定义

1. RFC 6750标准溯源

Bearer Token的概念最早由RFC 6750标准定义,属于OAuth 2.0框架的一部分。该标准明确:

-

Bearer意为"持有者",任何获得该Token的实体都拥有其代表的权限

-

设计初衷是简化客户端实现,无需复杂的签名计算

典型案例:

当用户使用微信登录第三方网站时,网站获取的access_token就是典型的Bearer Token,持有该token即可访问用户授权资源。

2. 与其它认证方式的对比

| 认证类型 | 示例格式 | 安全等级 | 使用场景 |

|---|---|---|---|

| Basic | Basic base64(username:pass) | 低 | 传统系统遗留支持 |

| Digest | Digest nonce="..." | 中 | 内部管理系统 |

| Bearer | Bearer <token> | 中高 | 现代API认证 |

| HMAC | HMAC <signature> | 高 | 金融级接口 |

二、Bearer Token的核心特性

1. "持有即所有"原则

安全模型特点:

-

不绑定特定客户端特征

-

不验证请求来源

-

仅凭Token字符串本身授权

风险案例:

某社交APP的Bearer Token被中间人截获后,攻击者可在其他设备直接使用。解决方案是增加设备指纹绑定或IP检测。

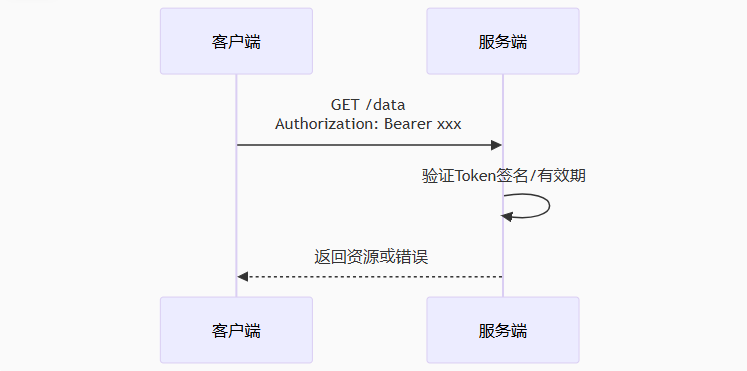

2. 无状态验证机制

工作流程:

对比Session:

传统Session需要服务端查询会话存储,而Bearer Token只需本地验证,更适合分布式系统。

三、必须使用Bearer的场景

1. OAuth 2.0授权流

标准授权流程:

-

客户端获取access_token

-

在API请求头携带

Authorization: Bearer <token> -

资源服务器验证Token

实际案例:

GitHub API的OAuth实现严格要求Bearer前缀,缺失将返回401 Invalid credentials。

2. JWT(JSON Web Token)

典型JWT使用方式:

Authorization: Bearer eyJ0eXAiOiJKV1QiLCJhbG...

设计考量:

-

明确标识Token类型

-

与其它认证方式区分

-

统一业界实践标准

四、为何不省略Bearer?

1. 协议兼容性需求

历史教训:

早期某些API直接使用Token:前缀,导致:

-

与自定义认证方案冲突

-

中间件处理困难

-

文档表述歧义

标准化优势:

统一使用Bearer后,各类网关、代理都能正确识别和处理认证头。

2. 安全防御纵深

攻击防护:

-

防止CRLF注入攻击(明确分隔符)

-

避免Token误解析(如包含特殊字符)

-

区分多种认证类型(如同时支持Basic和Bearer)

渗透测试案例:

某银行系统未使用Bearer前缀,攻击者通过注入\r\n头伪造管理员权限,添加前缀后修复此漏洞。

五、Bearer Token的安全实践

1. 必须配合HTTPS

风险场景:

-

HTTP明文传输导致Token泄露

-

中间人攻击获取Token

典型案例:

某政务云服务初期未强制HTTPS,导致Bearer Token在局域网被嗅探,后启用HSTS解决。

2. 短期有效性控制

最佳实践:

-

access_token有效期≤1小时

-

refresh_token有效期≤7天

-

敏感操作需二次认证

行业案例:

支付宝的Bearer Token默认30分钟过期,大额支付需重新验证身份。

六、特殊场景处理

1. 浏览器环境下的存储

安全方案对比:

| 存储方式 | 优点 | 风险 |

|---|---|---|

| HttpOnly Cookie | 防XSS | CSRF风险 |

| localStorage | 防CSRF | XSS风险 |

| sessionStorage | 标签页关闭即失效 | 多标签页不同步 |

实际选择:

多数SPA应用采用localStorage存储+CSRF Token双重防护。

2. 移动端安全增强

防御措施:

-

绑定设备指纹

-

证书固定(Certificate Pinning)

-

生物识别二次验证

案例:

招商银行APP在调用转账API时,即使有有效Bearer Token也需人脸识别确认。

七、测试人员的特别关注点

1. 自动化测试校验

必检项目:

-

是否严格校验Bearer前缀

-

缺失/错误前缀的容错处理

-

大小写敏感性测试(Bearer vs bearer)

测试案例:

某航空公司API接受bearer但拒绝BEARER,导致部分客户端异常,应统一大小写处理。

2. 安全测试要点

| 测试类型 | 方法 | 预期结果 |

|---|---|---|

| 前缀篡改 | 修改为Basic/BearerX | 返回401 Unauthorized |

| Token截取 | 从日志/网络抓包获取Token | 启用HTTPS防止泄露 |

| 过期Token | 使用过期Token带Bearer头 | 拒绝并返回invalid_token |

八、总结:Bearer背后的设计哲学

Bearer Token的设计体现了现代认证体系的三大原则:

-

简单性:客户端无需复杂计算

-

可扩展性:适应各种Token类型

-

明确性:清晰标识认证方式

正如HTTP之父Roy Fielding所说:"好的设计是显而易见的"。Bearer前缀看似简单,却是经过多年实践检验的最佳方案。理解这一设计背后的考量,有助于我们更安全、更规范地实现API认证。

最后提醒:在您的下一个API项目中,请始终:

-

明确使用Bearer前缀

-

严格校验认证头格式

-

记录Token使用日志

-

定期审计Token发放

这不仅是遵循标准,更是对系统安全的基本尊重。

相关文章:

Bearer Token的神秘面纱:深入解析HTTP认证头的设计哲学

为何有些Token会带Bearer? 在接口测试与开发中,我们经常会遇到这样的请求头: Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9... 这个神秘的"Bearer"前缀从何而来?为何不直接使用Authorization: Token..…...

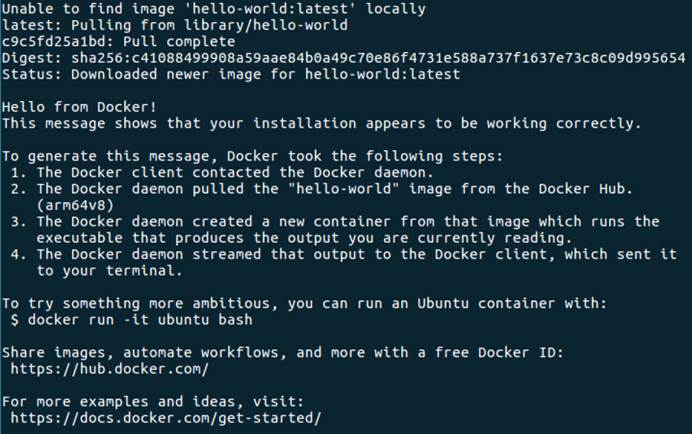

【国产化】在银河麒麟ARM环境下离线安装docker

1、前言 采用离线安装的方式。 关于离线安装的方式官网有介绍,但是说的很简单,网址:Binaries | Docker Docs 官网介绍的有几种主流linux系统的安装方式,但是没有kylin的,所以在此记录一下。 在安装过程中也遇到了些…...

K8S - Harbor 镜像仓库部署与 GitLab CI 集成实战

引言 在 Kubernetes 环境中,容器镜像的存储与管理至关重要。企业级镜像仓库(如 Harbor)为团队提供了安全、稳定、可扩展的镜像管理解决方案。 一、Harbor 安装与配置 Harbor 是由 VMware 开源的企业级云原生镜像仓库,它不仅支持…...

ASCII码的快速记忆方法

当然!记住ASCII码的关键是找到规律和分组记忆。以下是一些快速记忆的方法: 1. 记住关键分界点 0~31:控制字符(不可打印,如换行、制表符等),不需要全记,知道0是NULL,10是…...

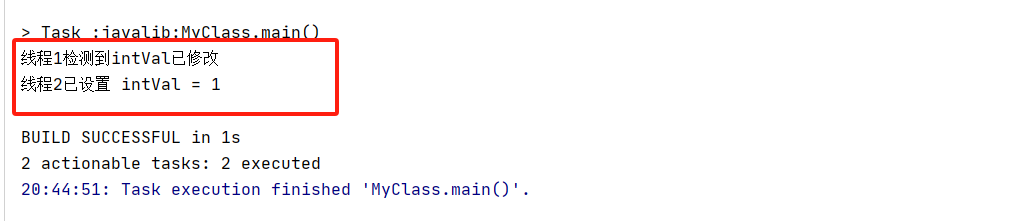

java volatile关键字

volatile 是 Java 中用于保证多线程环境下变量可见性和禁止指令重排序的关键字。 普通变量不加volatile修饰有可见性问题,即有线程修改该变量值,其他线程无法立即感知该变量值修改了。代码: private static int intVal 0; // 普通变量未加 …...

——正确使用索引)

解决SQL Server SQL语句性能问题(9)——正确使用索引

前述章节中,我们介绍和讲解了SQL调优所需要的基本知识和分析方法,那么,通过前述这些知识和方法定位到问题后,接下来,我们该怎么做呢?那就是本章的内容,给出解决SQL语句性能问题的、科学而合理的方案和方法。 本章主要对解决SQL语句性能问题的几种常用方法进行说明和讲解…...

Vibe Coding: 优点与缺点

如果你最近在开发圈子里,你很可能听说过这个新趋势"vibe coding"(氛围编程)。 我只能说我对此感受复杂。以下是原因。 优势 在构建新项目时,靠着氛围编程达到成功感觉很自由!但对于遗留代码来说情况就不同了,尽管也不是不可能。 实时反馈和快速迭代 Cursor(…...

技术分享 | 如何在2k0300(LoongArch架构)处理器上跑通qt开发流程

近期迅为售后团队反馈,许多用户咨询:2K0300处理器采用了LA264处理器核,若要在该处理器上运行Qt程序,由于架构发生了变化,其使用方法是否仍与ARM平台保持一致? 单纯回答‘一致’或‘不一致’缺乏说服力&…...

产品经理如何借助 DeepSeek 提升工作效能

在数字化时代的浪潮中,产品经理肩负着推动产品从概念到成功落地的重任,面临着复杂多变的市场环境、层出不穷的用户需求以及紧锣密鼓的项目周期。而 DeepSeek 这一先进的人工智能工具,宛如一把 “瑞士军刀”,为产品经理在各个工作环…...

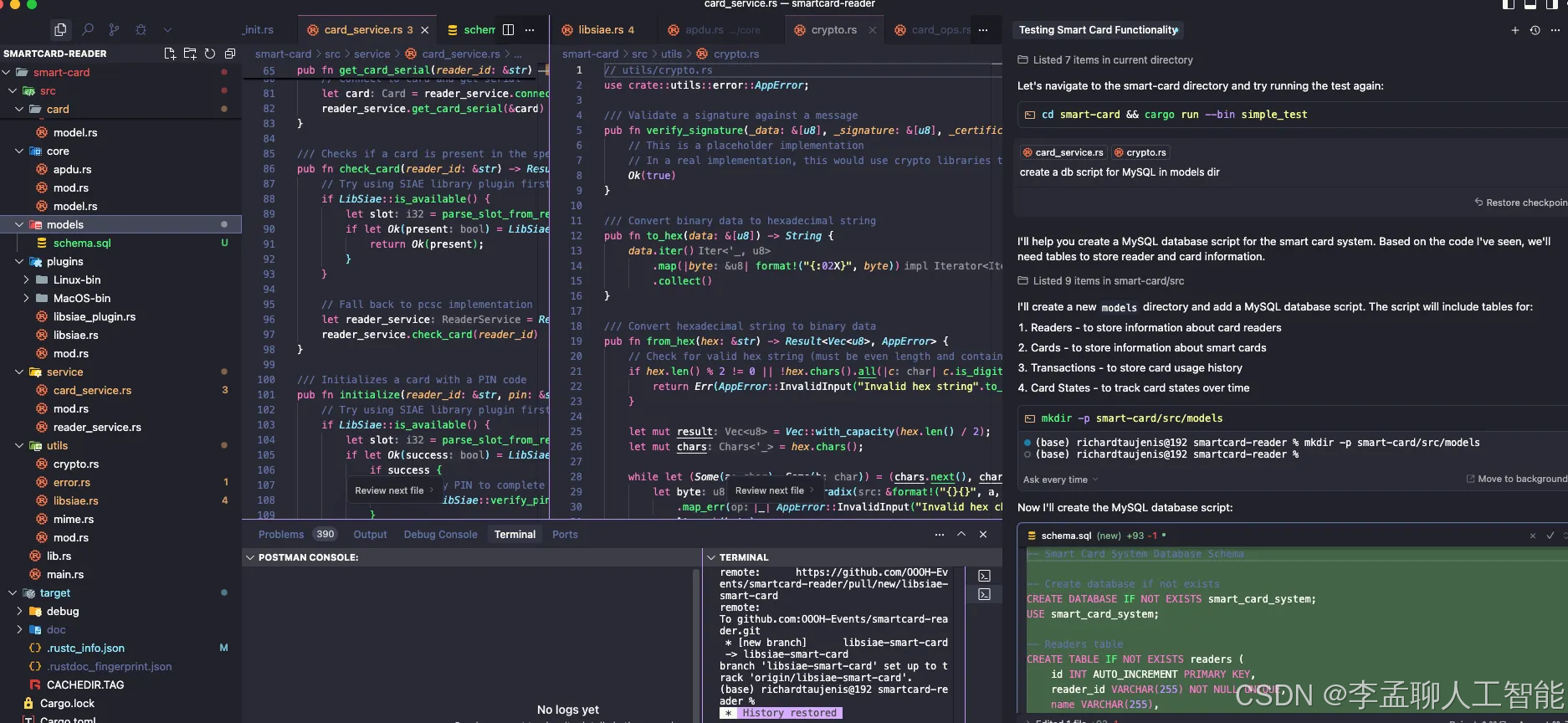

基于卷积神经网络和Pyqt5的猫狗识别小程序

任务描述 猫狗分类任务(Dogs vs Cats)是Kaggle平台在2013年举办的一个经典计算机视觉竞赛。官方给出的Kaggle Dogs vs Cats 数据集中包括由12500张猫咪图片和12500张狗狗图片组成的训练集,12500张未标记照片组成的测试集。选手需要在规定时间…...

Hadoop 和 Spark 生态系统中的核心组件

以下是 Hadoop 和 Spark 生态系统的核心组件及其功能: Hadoop 生态核心组件 1. HDFS(Hadoop 分布式文件系统) - 命令/工具: hdfs 命令(如 hdfs dfs -put 等)。 - 作用:分布式存储海量数据&a…...

解锁健康养生新境界

在追求高品质生活的当下,健康养生早已超越 “治未病” 的传统认知,成为贯穿全生命周期的生活艺术。它如同精密的交响乐,需饮食、运动、心理与生活习惯多维度协奏,方能奏响生命的强音。 饮食养生讲究 “顺时、适性”。遵循二十四节…...

MQTT:轻量级物联网通信协议详解

引言 在物联网(IoT)迅速发展的今天,设备之间的高效通信变得至关重要。MQTT(Message Queuing Telemetry Transport)作为一种轻量级的发布/订阅消息传输协议,因其低带宽、低延迟和易于实现的特性,…...

C 语言逻辑运算符:组合判断,构建更复杂的条件

各类资料学习下载合集 https://pan.quark.cn/s/8c91ccb5a474 在 C 语言编程中,我们已经学习了如何使用比较运算符(如 ==, <, >)来判断两个值之间的关系,从而得到“真”或“假”的结果。但很多时候,我们需要根据多个条件的组合…...

基于OpenCV的人脸识别:EigenFaces算法

文章目录 引言一、概述二、代码解析1. 准备工作2. 加载训练图像3. 设置标签4. 准备测试图像5. 创建和训练识别器6. 进行预测7. 显示结果 三、代码要点总结 引言 人脸识别是计算机视觉领域的一个重要应用,今天我将通过一个实际案例来展示如何使用OpenCV中的EigenFac…...

【深度学习新浪潮】智能追焦技术全解析:从算法到设备应用

一、智能追焦技术概述 智能追焦是基于人工智能和自动化技术的对焦功能,通过深度学习算法识别并持续跟踪移动物体(如人、动物、运动器械等),实时调整焦距以保持主体清晰,显著提升动态场景拍摄成功率。其核心优势包括: 精准性:AI 算法优化复杂运动轨迹追踪(如不规则移动…...

网络研讨会开发注册中, 5月15日特励达力科,“了解以太网”

在线研讨会主题 Understanding Ethernet - from basics to testing & optimization 了解以太网 - 从基础知识到测试和优化 注册链接# https://register.gotowebinar.com/register/2823468241337063262 时间 北京时间 2025 年 5 月 15 日 星期四 下午 3:30 - 4:30 适宜…...

在 Spring Boot 中实现动态线程池的全面指南

动态线程池是一种线程池管理方案,允许在运行时根据业务需求动态调整线程池参数(如核心线程数、最大线程数、队列容量等),以优化资源利用率和系统性能。在 Spring Boot 中,动态线程池可以通过 Java 的 ThreadPoolExecut…...

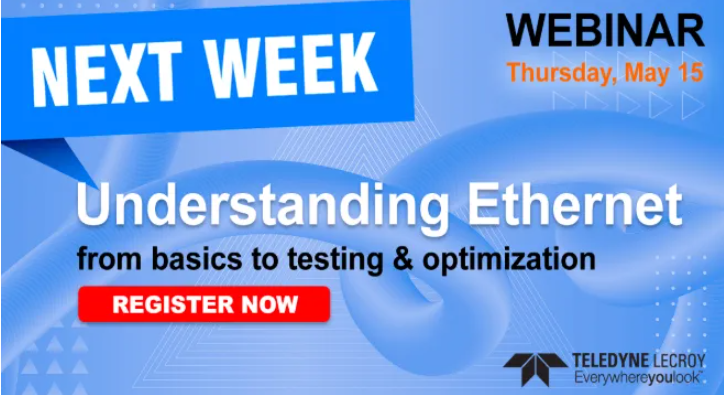

STL?vector!!!

一、前言 之前我们借助手撕string加深了类和对象相关知识,今天我们将一起手撕一个vector,继续深化类和对象、动态内存管理、模板的相关知识 二、vector相关的前置知识 1、什么是vector? vector是一个STL库中提供的类模板,它是存储…...

从黔西游船侧翻事件看极端天气预警的科技防线——疾风气象大模型如何实现精准防御?

近日,贵州省黔西市一起载人游船侧翻事故令人痛心。调查显示,事发时当地突遇强风暴雨,水面突发巨浪导致船只失控。这一事件再次凸显:在极端天气频发的时代,传统“经验式防灾”已不足够,唯有依靠智能化的气象预警技术,才能筑牢安全底线。 极端天气预警的痛点:为什么传统方…...

LDO与DCDC总结

目录 1. 工作原理 2. 性能对比 3. 选型关键因素 4. 典型应用 总结 1. 工作原理 LDO LDO通过线性调节方式实现降压,输入电压需略高于输出电压(压差通常为0.2-2V),利用内部PMOS管或PNP三极管调整压差以稳定输出电压。其结构简单…...

FastChat部署大模型

一、前提条件 1、系统环境(使用的 autodl 算力平台) 2、安装相关库 安装 modescope pip3 install -U modelscope # 或使用下方命令 # pip3 install -U modelscope -i https://mirror.sjtu.edu.cn/pypi/web/simple安装 fastchat git clone https://gi…...

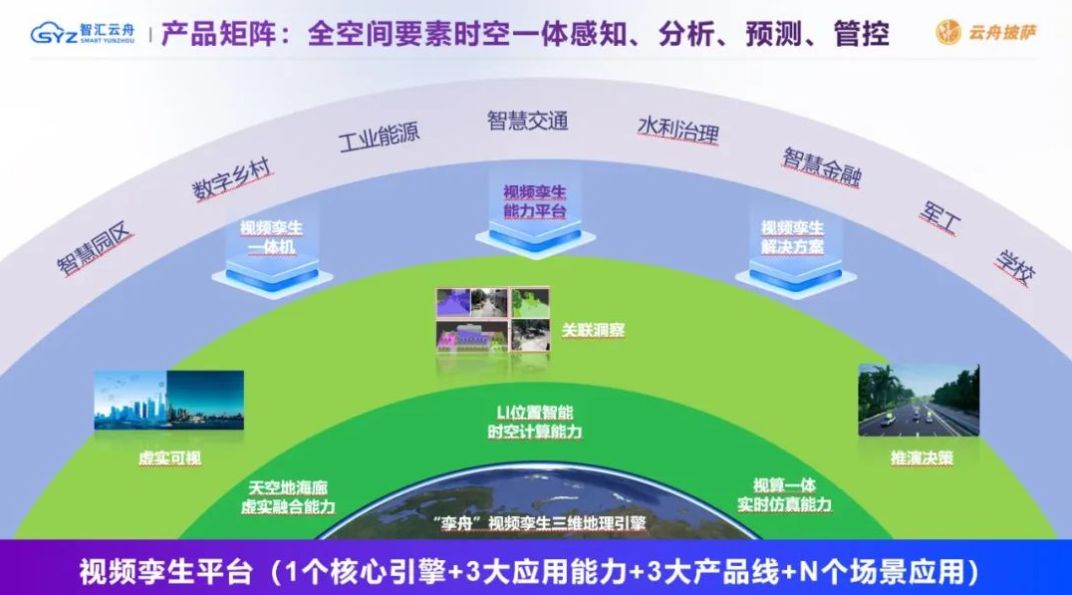

智汇云舟亮相第二十七届北京科博会

5月8日,备受瞩目的第二十七届中国北京国际科技产业博览会(以下简称:北京科博会)在国家会议中心盛大开幕。作为我国科技领域的重要盛会,北京科博会汇聚了众多前沿科技成果与创新力量,为全球科技产业交流搭建…...

Redis最新入门教程

文章目录 Redis最新入门教程1.安装Redis2.连接Redis3.Redis环境变量配置4.入门Redis4.1 Redis的数据结构4.2 Redis的Key4.3 Redis-String4.4 Redis-Hash4.5 Redis-List4.6 Redis-Set4.7 Redis-Zset 5.在Java中使用Redis6.缓存雪崩、击穿、穿透6.1 缓存雪崩6.2 缓冲击穿6.3 缓冲…...

北斗三号手持终端设备功能与应用

北斗三号卫星系统是我国自主建设、独立运行的全球卫星导航系统。通过多颗不同轨道卫星组成的,这些卫星持续向地球发射携带精确时间和位置信息的信号。地面上的北斗手持终端接收到至少四颗卫星信号后,利用信号传播时间差,通过三角函数等算法&a…...

提升编程效率的利器:Zed高性能多人协作代码编辑器

在当今这个快节奏的开发环境中,一个高效、灵活的代码编辑器无疑对开发者们起着至关重要的支持作用。Zed,作为来自知名编辑器Atom和语法解析器Tree-sitter的创造者的心血之作,正是这样一款高性能支持多人合作的编辑神器。本文将带领大家深入探…...

【数据机构】2. 线性表之“顺序表”

- 第 96 篇 - Date: 2025 - 05 - 09 Author: 郑龙浩/仟墨 【数据结构 2】 文章目录 数据结构 - 2 -线性表之“顺序表”1 基本概念2 顺序表(一般为数组)① 基本介绍② 分类 (静态与动态)③ 动态顺序表的实现**test.c文件:****SeqList.h文件:****SeqList.c文件:** 数据结构 - 2 …...

Java如何获取电脑分辨率?

以下是一个 Java 程序示例,用于获取电脑的主屏幕分辨率: import java.awt.*; public class ScreenResolutionExample { public static void main(String[] args) { // 获取默认的屏幕设备 GraphicsDevice device GraphicsEnvironm…...

opencv中的图像特征提取

图像的特征,一般是指图像所表达出的该图像的特有属性,其实就是事物的图像特征,由于图像获得的多样性(拍摄器材、角度等),事物的图像特征有时并不特别突出或与无关物体混杂在一起,因此图像的特征…...

dropout层

从你提供的图片来看,里面讨论了 Dropout 层,让我为你解释一下它的工作原理和作用。 Dropout 层是什么? Dropout 是一种常用的正则化技术,用于避免神经网络的 过拟合(overfitting)。过拟合是指模型在训练数…...