探索 JWT(JSON Web Token):原理、结构与实践应用对比

目录

- 前言

- 1. 什么是 JWT?

- 2. JWT 的组成结构详解

- 2.1 Header(头部)

- 2.2 Payload(负载)

- 2.3 Signature(签名)

- 3. JWT 的实际作用

- 3.1 身份认证

- 3.2 信息传递与授权

- 4. JWT 与 Cookie、API Key 的比较

- 4.1 JWT 与 Cookie

- 4.2 JWT 与 API Key

- 4.3 JWT vs Cookie vs API Key

- 5. JWT 的安全性与最佳实践

- 6. JWT 的典型使用场景

- 结语

前言

在现代 Web 应用和微服务架构中,身份认证是系统安全的第一道防线。传统的 Session-Cookie 认证机制虽仍广泛使用,但在移动端、前后端分离架构和分布式系统中,已经逐渐暴露出种种局限性。此时,一种更为灵活、安全、无状态的身份验证方案应运而生——JSON Web Token(JWT)。

本文将深入介绍 JWT 的组成结构、使用原理以及实际作用,并与 Cookie 和 API Key 进行对比,帮助开发者在不同场景下选择合适的认证机制。

1. 什么是 JWT?

JWT,全称为 JSON Web Token,是一种基于 JSON 的开放标准(RFC 7519),用于在网络应用环境中以紧凑、URL 安全的方式传递声明信息。它最常见的用途是实现用户的身份认证和授权。

JWT 最大的特点在于其自包含(self-contained):它在一个令牌中封装了用户的基本信息以及有效期等元数据,并且可以通过签名来验证其完整性和可信性。这种方式特别适合无状态的分布式系统架构。

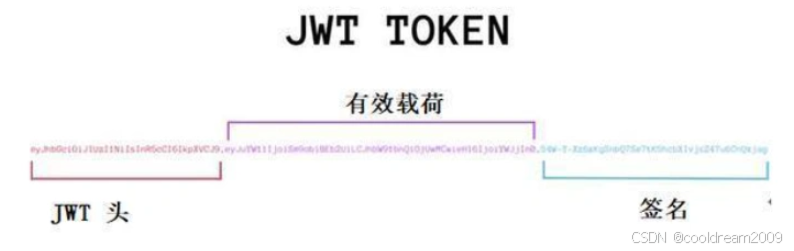

2. JWT 的组成结构详解

JWT 通常由三部分组成,分别是 Header、Payload 和 Signature,中间用英文点号(.)分隔。一个典型的 JWT 看起来像这样:

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.

eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvbiBEb2UiLCJhZG1pbiI6dHJ1ZX0.

TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ

下面对这三部分进行详细说明。

2.1 Header(头部)

Header 描述了令牌的类型以及签名所使用的算法。最常见的算法是 HMAC SHA256(对应的算法标识为 HS256),也可以使用 RSA 等非对称加密算法。

例如:

{"alg": "HS256","typ": "JWT"

}

Header 会被进行 Base64Url 编码,成为 JWT 的第一部分。

2.2 Payload(负载)

Payload 是 JWT 的核心,包含了令牌要传递的声明(Claims)。声明分为三类:

- 注册声明(Registered Claims):如

iss(发行者)、exp(过期时间)、sub(主题)、aud(接收方)等。 - 公共声明(Public Claims):定义在 JWT 规范之外但公开使用的声明。

- 私有声明(Private Claims):服务端自定义的字段,如用户名、权限角色等。

一个典型的 Payload 结构如下:

{"sub": "1234567890","name": "John Doe","admin": true,"exp": 1715123456

}

Payload 同样会被 Base64Url 编码,是 JWT 的第二部分。需要注意的是,Payload 虽然被编码了,但未加密,因此不应包含敏感信息。

2.3 Signature(签名)

签名部分用于校验 Header 和 Payload 是否在传输过程中被篡改,同时也用于验证 JWT 的真实性。

签名的生成方式如下:

HMACSHA256(base64UrlEncode(header) + "." + base64UrlEncode(payload),secret

)

服务端会使用预先定义的密钥(secret)对前两部分进行签名,客户端在接收到 JWT 后,服务端也可以使用相同的密钥验证其合法性。

3. JWT 的实际作用

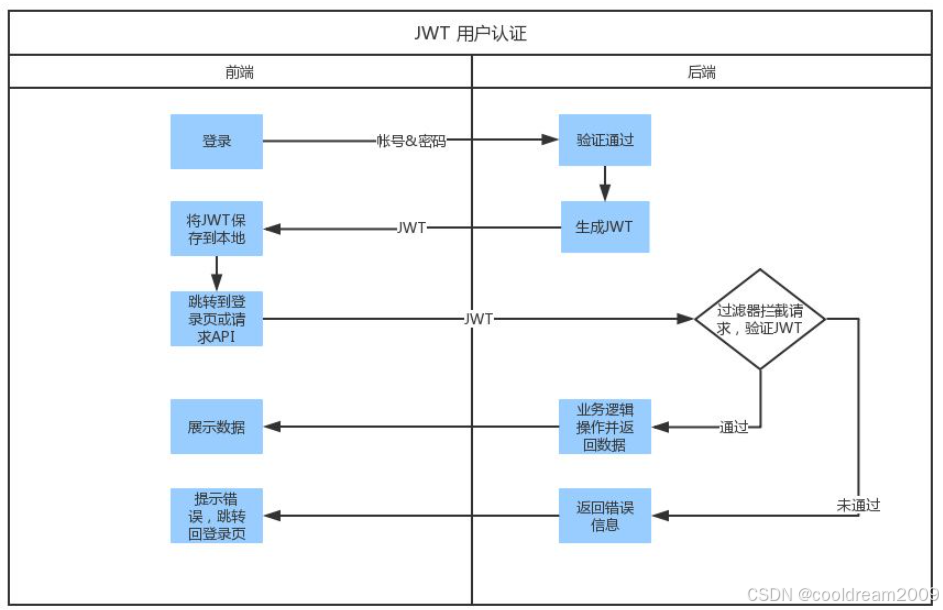

3.1 身份认证

在 Web 应用中,JWT 最常见的用途是实现用户身份认证。流程如下:

-

用户使用用户名和密码登录。

-

服务器验证成功后,生成一个 JWT 并返回给客户端。

-

客户端保存该 Token(通常放在 localStorage 或 sessionStorage 中)。

-

之后每次请求,客户端在 HTTP 请求头中加入该 Token:

Authorization: Bearer <token>

- 服务器验证 Token,若合法则继续处理请求。

这一过程与传统的 Cookie-Session 模式不同,服务器不需要保存用户的会话状态,实现了真正的无状态认证。

3.2 信息传递与授权

由于 JWT 可以携带任意声明,除了身份信息外,还可存储用户权限、访问范围等内容。因此,它也可以作为服务间进行权限控制的工具。

在微服务架构中,各服务之间可通过 JWT 来识别请求的发起方并进行权限验证,而不需要依赖中心化的 Session 存储。

4. JWT 与 Cookie、API Key 的比较

为了更清晰地理解 JWT 的优势与适用场景,我们可以将其与 Cookie 和 API Key 这两种传统认证方式进行对比。

4.1 JWT 与 Cookie

Cookie 是 Web 应用中最早用于身份认证和状态管理的机制,配合服务器端的 Session 使用,维持用户登录状态。与之相比,JWT 是无状态的,不依赖服务端存储。

Cookie 的优势在于浏览器支持良好,自动管理,适合传统 Web 应用。但它的缺点在于扩展性差,在分布式环境中需要额外的 Session 同步机制。

JWT 则更适用于前后端分离、移动端、微服务等现代架构。其 Token 由客户端保存和管理,服务端可以通过验证签名确认用户身份,无需存储会话数据。

不过,JWT 也存在劣势:例如,令牌体积较大,不能随意撤销,可能面临存储泄露(如 localStorage 被 XSS 攻击)的风险。

4.2 JWT 与 API Key

API Key 是最简单的认证方式,通常是一个字符串,附加在请求头或 URL 中,用于识别调用方身份。

虽然实现简便,但安全性较低,API Key 一旦泄露就会造成重大风险,而且一般缺乏用户上下文信息和权限控制,无法承载复杂的声明逻辑。

JWT 则是结构化的数据载体,不仅支持用户身份,还可承载权限、过期时间等丰富信息,适合复杂的访问控制需求。

4.3 JWT vs Cookie vs API Key

| 特性/工具 | JWT | Cookie | API Key |

|---|---|---|---|

| 用途 | 身份验证、信息交换 | 状态管理、会话追踪 | 简单的身份验证 |

| 服务器状态 | 无状态(Stateless) | 有状态(Stateful) | 通常无状态 |

| 存储位置 | 客户端(localStorage/sessionStorage) | 浏览器自动管理的 Cookie | 客户端(代码中或配置中) |

| 自动发送 | 否(需手动加在 header 中) | 是(自动随请求发送) | 否(需手动加在 header 或 URL 中) |

| 安全性 | 中等(需防止泄露和 XSS) | 高(可用 HttpOnly、Secure) | 低(容易暴露、无过期控制) |

| 适用场景 | 分布式系统、微服务、SPA | 传统 web 应用会话管理 | 简单的接口访问验证 |

| 可扩展性 | 高(可存多种自定义信息) | 中(主要是存 session id) | 低(只能做身份验证) |

5. JWT 的安全性与最佳实践

JWT 本质上是一个编码后的 JSON 对象,不具备加密能力。若 Payload 中包含敏感数据,建议使用 HTTPS 传输,并避免在客户端长期保存 Token。

以下是使用 JWT 的一些安全建议:

- 使用 HTTPS:防止中间人攻击。

- 设置过期时间(exp):确保 Token 不被长期使用。

- 刷新机制:通过 Refresh Token 实现长期登录而不暴露主 Token。

- 存储方式谨慎:避免使用 localStorage,考虑使用 HttpOnly Cookie 存储。

- 最小权限原则:Payload 中仅包含必要的信息。

6. JWT 的典型使用场景

- 单页面应用(SPA)认证

- Vue、React 应用常通过 JWT 实现前后端分离的登录认证。

- 移动端应用

- 移动端通过 JWT 管理登录状态,减少对 Cookie 的依赖。

- 微服务授权

- 多个服务间通过共享公钥验证 JWT,实施分布式权限控制。

- 第三方登录

- OAuth2 / OpenID Connect 协议中,ID Token 就是一种 JWT。

结语

随着 Web 技术的发展,身份认证机制也在不断进化。从早期的 Cookie-Session 到现在主流的 JWT 方案,开发者面临更多选择,也承担更多责任。JWT 凭借其自包含、易传输、易验证的特性,已经成为现代认证系统的重要组成部分。

然而,JWT 并非万能,它的安全问题、撤销机制等依然需要谨慎对待。只有在理解其原理的基础上,结合实际业务场景合理使用,才能发挥其最大的价值。

相关文章:

探索 JWT(JSON Web Token):原理、结构与实践应用对比

目录 前言1. 什么是 JWT?2. JWT 的组成结构详解2.1 Header(头部)2.2 Payload(负载)2.3 Signature(签名) 3. JWT 的实际作用3.1 身份认证3.2 信息传递与授权 4. JWT 与 Cookie、API Key 的比较4.…...

互联网大厂Java求职面试:云原生与AI融合下的系统设计挑战-1

互联网大厂Java求职面试:云原生与AI融合下的系统设计挑战-1 在当今云计算和人工智能迅猛发展的背景下,互联网大厂对Java工程师的要求已从传统的单体架构和业务逻辑处理,转向了更复杂的云原生架构设计、AI模型集成以及高并发系统的性能优化能…...

【Redis进阶】持久化

一、MySQL事务特性及Redis持久化需求 (一)MySQL事务特性 MySQL的事务具有四大核心特性,这些特性对于保证数据库操作的准确性和可靠性至关重要。 原子性:事务中的所有操作要么全部成功,要么全部失败…...

[docker基础一]docker简介

目录 一 消除恐惧 1) 什么是虚拟化,容器化 2)案例 3)为什么需要虚拟化,容器化 二 虚拟化实现方式 1)应用程序执行环境分层 2)虚拟化常见类别 3)常见虚拟化实现 一)主机虚拟化(虚拟机)实现 二)容器虚拟化实现 一 消除恐…...

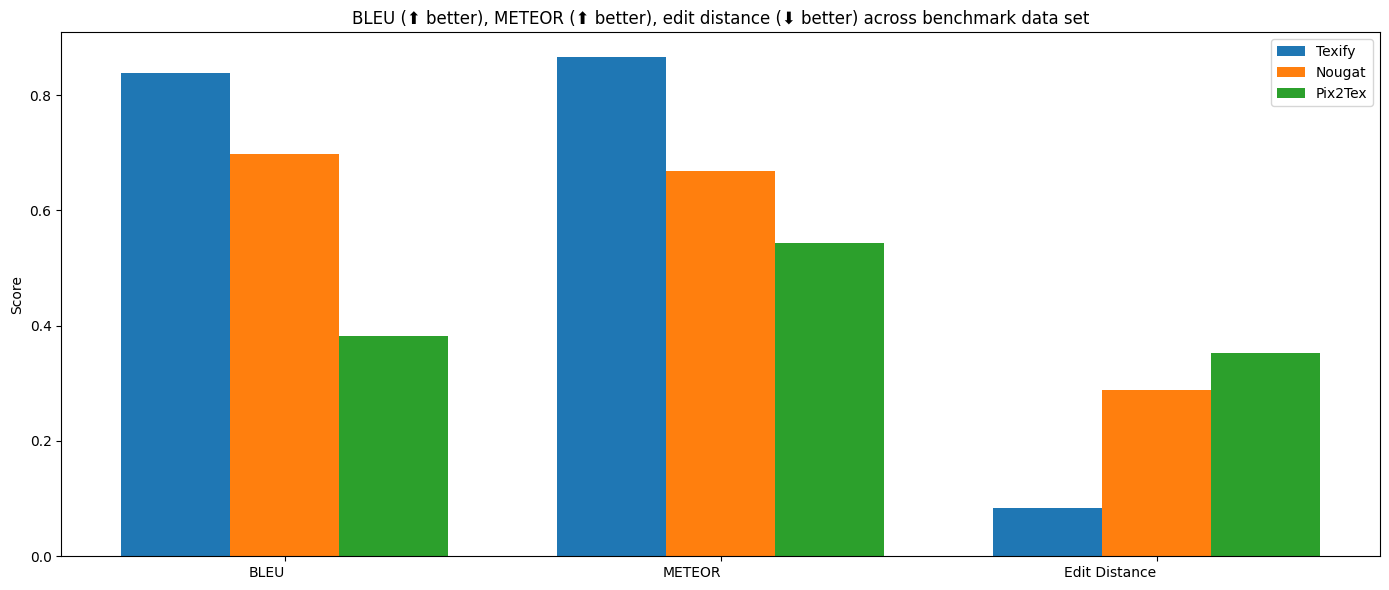

Texify - 数学公式OCR转换工具

文章目录 一、项目概览相关资源核心特性 二、安装指南三、使用示例1、命令行转换2、Python API调用3、交互式应用 四、性能基准运行你自己的基准测试 五、局限性 一、项目概览 Texify 是一个OCR模型,可将包含数学公式的图片或PDF转换为Markdown和LaTeX格式…...

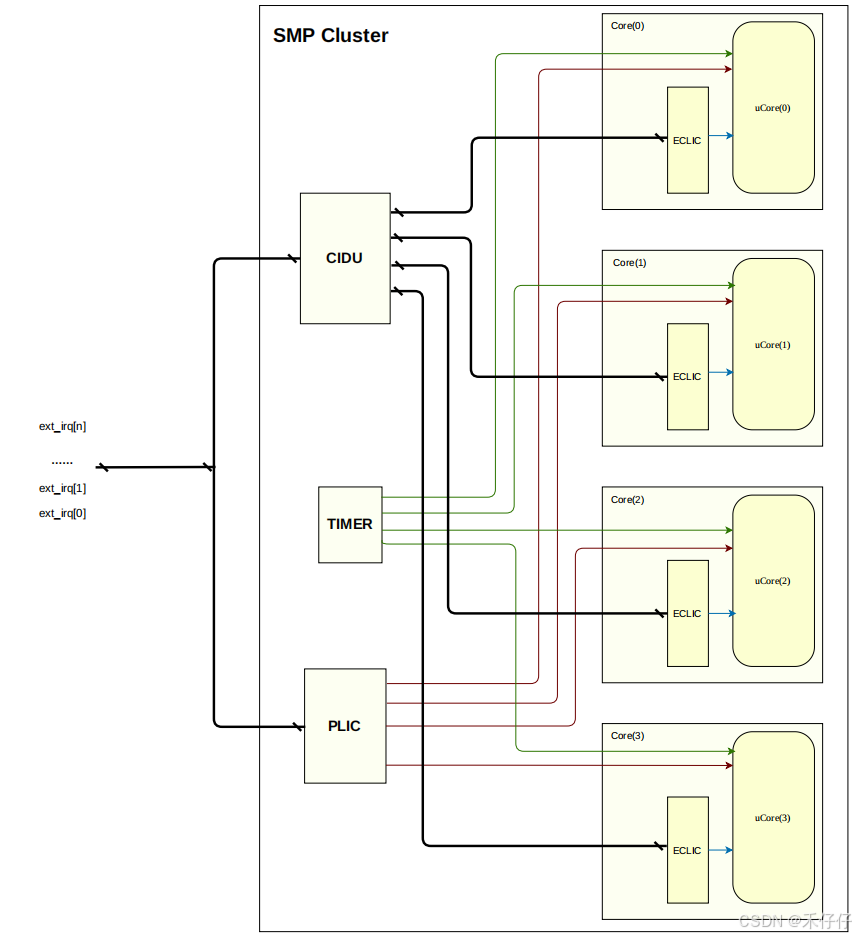

RISC-V CLINT、PLIC及芯来ECLIC中断机制分析 —— RISC-V中断机制(一)

在长期的嵌入式开发实践中,对中断机制的理解始终停留在表面层次,特别当开发者长期局限于纯软件抽象层面时,对中断机制的理解极易陷入"知其然而不知其所以然"的困境,这种认知的局限更为明显;随着工作需要不断…...

时钟晶振锁相环pll方向技术要点和大厂题目解析

本专栏预计更新60期左右。当前第9期。 本专栏不仅适用于硬件的笔试面试,同样也适用于梳理硬件核心的知识点。 通过本文能得到什么? 首先,根据实战经验总结时钟晶振,锁相环的主要知识点,技术要点,面试考点; 然后,列出时钟晶振,锁相环的笔试面试的主要题型真题和模拟题,…...

图像处理篇--- HTTP|RTSP|MJPEG视频流格式

文章目录 前言一、MJPEG (Motion JPEG)基本概念技术特点编码方式传输协议数据格式 优势实现简单低延迟兼容性好容错性强 劣势带宽效率低不支持音频缺乏标准控制 典型应用 二、RTSP (Real Time Streaming Protocol)基本概念技术特点协议栈工作流程传输模式 优势专业流媒体支持高…...

【Harbor v2.13.0 详细安装步骤 安装证书启用 HTTPS】

Harbor v2.13.0 详细安装步骤(启用 HTTPS) 1. 环境准备 系统要求:至少 4GB 内存,100GB 磁盘空间。 已安装组件: Docker(版本 ≥ 20.10)Docker Compose(版本 ≥ v2.0) 域…...

C++中的static_cast:类型转换的安全卫士

C中的static_cast:类型转换的安全卫士 在C编程中,类型转换是不可避免的操作,而static_cast作为C四大强制类型转换运算符之一,是最常用且相对安全的一种转换方式。今天我们就来深入探讨一下这个重要的类型转换工具。 一、static_…...

开源与商业:图形化编程工具的博弈与共生

一、开源生态的破局之路:从技术实验到行业标准 在 2025 年全球开发者生态大会上,iVX 凭借 “全栈代码生成 AI 驱动开发” 的技术架构,被行业权威机构评选为 “年度技术创新典范”。作为 2012 年启动的开源项目,iVX 历经 17 年技…...

Docker + Watchtower 实现容器自动更新:高效运维的终极方案

文章目录 前言一、Watchtower 简介二、Watchtower 安装与基本使用1. 快速安装 Watchtower2. 监控特定容器 三、Watchtower 高级配置1. 设置检查间隔2. 配置更新策略3. 清理旧镜像4. 通知设置 四、生产环境最佳实践1. 使用标签控制更新2. 更新前执行健康检查3. 结合CI/CD流水线 …...

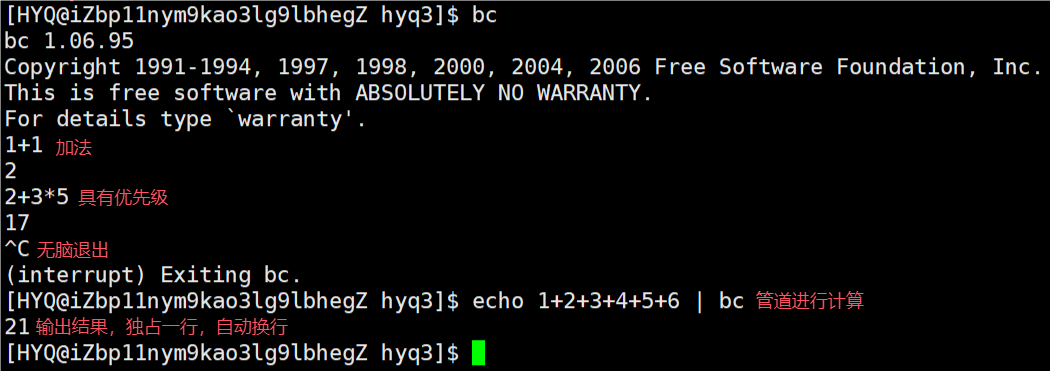

(二)Linux下基本指令 2

【知识预告】 16. date 指令 17. cal 指令 18. find 指令 19. which指令 20. whereis 指令 21. alias 指令 22. grep 指令 23. zip/unzip 指令 24. tar 指令 25. bc 指令 26. uname ‒r 指令 27. 重要的⼏个热键 28. 关机 16 date 指令 指定格式显⽰时间:date %Y-…...

1 2 3 4 5顺序插入,形成一个红黑树

红黑树的特性与优点 红黑树是一种自平衡的二叉搜索树,通过额外的颜色标记和平衡性约束,确保树的高度始终保持在 O(log n)。其核心特性如下: 每个节点要么是红色,要么是黑色。根节点和叶子节点(NIL节点)是…...

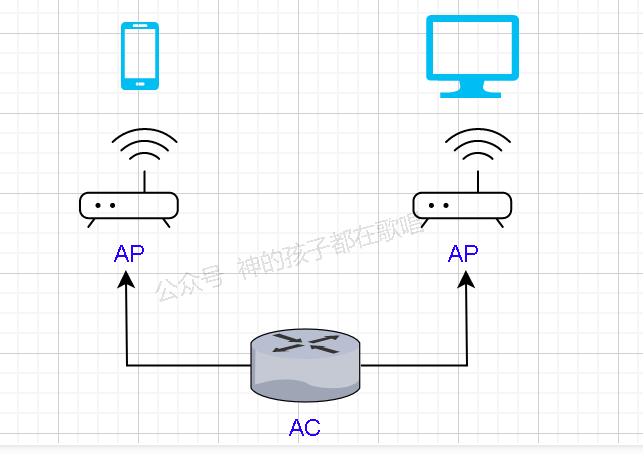

无线网络设备中AP和AC是什么?有什么区别?

无线网络设备中AP和AC是什么?有什么区别? 一. 什么是AP?二. 什么是AC?三. AP与AC的关系 前言 肝文不易,点个免费的赞和关注,有错误的地方请指出,看个人主页有惊喜。 作者:神的孩子都…...

Web自动化测试入门详解

🍅 点击文末小卡片,免费获取软件测试全套资料,资料在手,涨薪更快 一、目的 web自动化测试作为软件自动化测试领域中绕不过去的一个“香饽饽”,通常都会作为广大测试从业者的首选学习对象,相较于C/S架…...

WHAT - 简单服务发现

文章目录 简单理解举个例子简单服务发现方式1. 静态配置(最简单,但不灵活)2. DNS 发现3. 使用服务注册中心(稍高级) 总结 “简单服务发现”(Simple Service Discovery)通常指的是一种让系统中的…...

uniapp+vue3+firstUI时间轴 提现进度样式

展示 说明:“status”: 0, //状态:0待审核,1审核通过,2审核驳回,3提现成功,4提现失败 第一种:5种类型归纳为三种显示样式 <fui-timeaxis background"#fff" :padding"[10rpx,16rpx,0]"><!-- 动态生成步骤节点 --><f…...

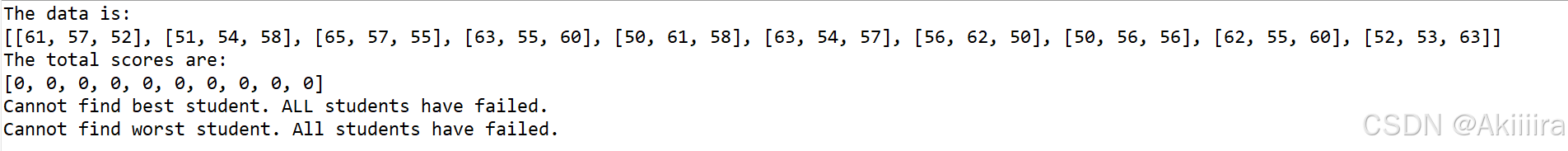

【日撸 Java 三百行】Day 10(综合任务 1)

目录 Day 10:综合任务 1 一、题目分析 1. 数据结构 2. 相关函数基本知识 二、模块介绍 1. 初始化与成绩矩阵的构建 2. 创建总成绩数组 3. 寻找成绩极值 三、代码与测试 小结 拓展:关于求极值的相关算法 Day 10:综合任务 1 Task&…...

VR 南锣鼓巷:古老街区的数字化绘卷与沉浸式遨游

VR 技术,即虚拟现实技术,是一种能够创建和体验虚拟世界的计算机仿真系统。它利用计算机生成一种模拟环境,通过多源信息融合的交互式三维动态视景和实体行为的系统仿真,使用户沉浸到该环境中,产生身临其境的感受 。简单…...

使用Java NIO 实现一个socket通信框架

使用Java NIO(非阻塞I/O)实现一个Socket通信框架,可以让你构建高性能的网络应用。NIO提供了Channel、Buffer和Selector等核心组件,支持非阻塞模式下的网络编程。下面是一个简单的例子,展示了如何使用Java NIO创建一个基本的服务器端和客户端进行Socket通信。 1.服务器端 …...

Android开发-常用布局

在Android应用开发中,布局决定了用户界面的结构和元素之间的相对位置。选择合适的布局不仅能够提升用户体验,还能提高代码的可维护性和灵活性。本文将介绍几种最常用的Android布局方式,包括LinearLayout、RelativeLayout、ConstraintLayout以…...

macOS 15.4.1 Chrome不能访问本地网络

前言 最近使用macmini m4,自带macOS15系统,对于开发者简直是一言难尽,Chrome浏览器的本地网络有bug,可以访问本机,但是不能访问路由器上的其他机器,路由器提供的页面也不能访问,如下是折腾解决…...

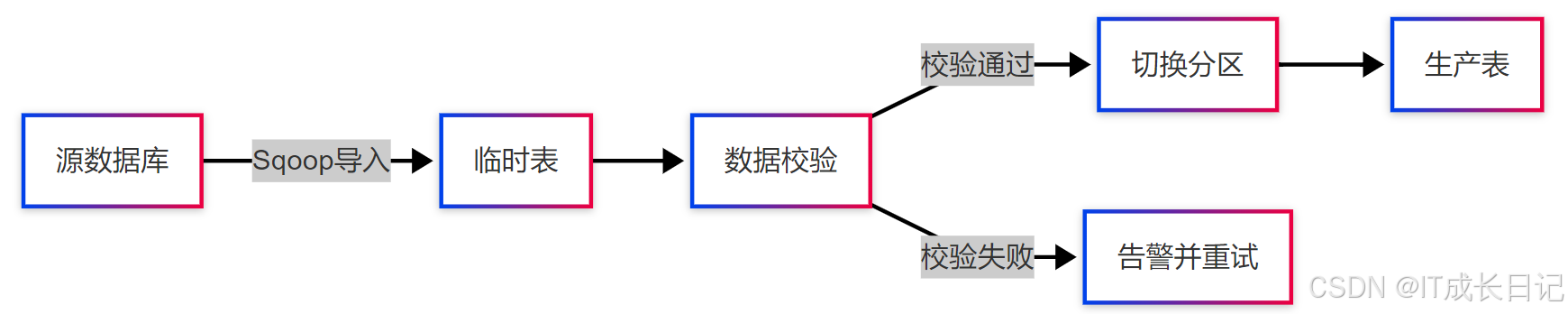

【Hive入门】Hive增量数据导入:基于Sqoop的关系型数据库同步方案深度解析

目录 引言 1 增量数据导入概述 1.1 增量同步与全量同步对比 1.2 增量同步技术选型矩阵 2 Sqoop增量导入原理剖析 2.1 Sqoop架构设计 2.2 增量同步核心机制 3 Sqoop增量模式详解 3.1 append模式(基于自增ID) 3.2 lastmodified模式(基…...

Dify使用总结

最近完成了一个Dify的项目简单进行总结下搭建服务按照官方文档操作就行就不写了。 进入首页之后由以下组成: 探索、工作室、知识库、工具 探索: 可以展示自己创建的所有应用,一个应用就是一个APP,可以进行测试使用 工作室包含…...

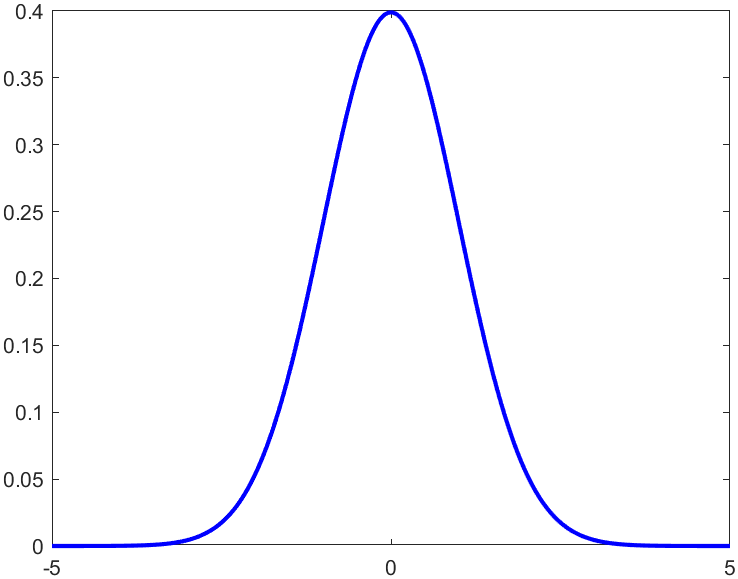

MATLAB导出和导入Excel文件表格数据并处理

20250507 1.MATLAB使用table函数和writetable函数将数据导出Excel表格文件 我们以高斯函数为例子,高斯函数在数学和工程领域有着广泛的应用,它的一般形式为: 其中是均值,决定了函数的中心位置; 是标准差,决…...

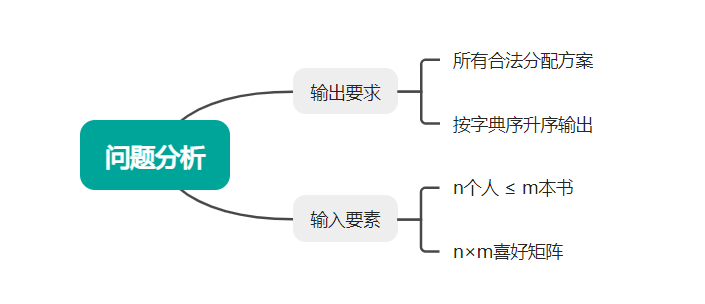

分书问题的递归枚举算法

分数问题的递归枚举算法 一、问题引入二、解题步骤1.问题分析思维导图2.解题步骤 三、代码实现1.代码2.复杂度分析 四、个人总结 一、问题引入 分书问题是指:已知 n 个人对 m 本书的喜好(n≤m),现要将 m 本书分给 n 个人…...

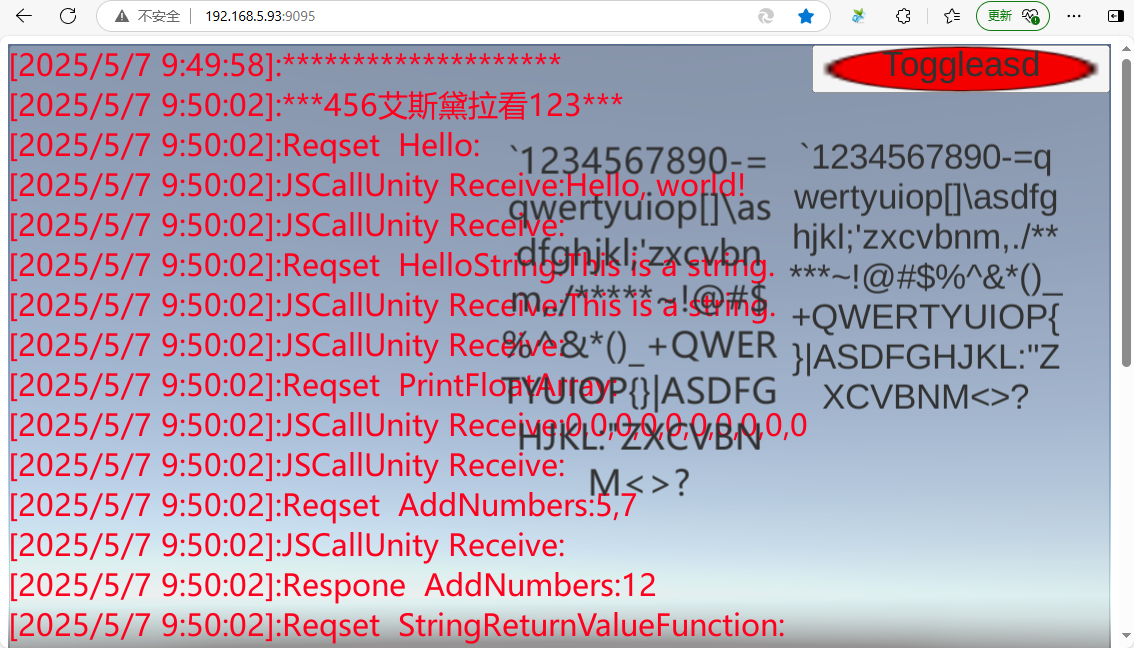

Unity WebGL、js发布交互

官网参考 Unity3D开发之WebGL平台上 unity和js前端通信交互 WebFun.jslib mergeInto(LibraryManager.library, {JSLog: function (str) { var strsUTF8ToString(str); Log(str); Log(strs);}, Hello: function () {var strs"Hello, world!"; Log(strs); Log(UTF8ToS…...

Linux复习笔记(一)基础命令和操作

遇到的问题,都有解决方案,希望我的博客能为你提供一点帮助。 一、Linux中的基础命令和操作(约30%-40%) 1.用户和组(5%左右) 1.1用户简介(了解) 要求:了解,知道有三个用户…...

解决Ceph 14.2.22 Nautilus版本监视器慢操作问题的实践指南

解决Ceph Nautilus版本监视器慢操作问题的实践指南 问题背景问题现象问题分析1. 确认监视器状态2. 检查慢操作详情3. 深入分析操作状态 问题原因解决方案立即解决方法 总结 在生产环境中执行任何操作前,请确保已备份重要数据,并在测试环境中验证解决方案…...