################################################################################

GB/T 28449-2019《信息安全技术 网络安全等级保护测评过程指南》是规定了等级测评过程,是纵向的流程,包括:四个基本测评活动:测评准备活动、方案编制活动、现场测评活动、报告编制活动。

上两章我们展开说明了 测评准备活动,包括工作启动、信息收集和分析、工具和表单准备三项主要任务,方案编制活动,包含测评对象确定、测评指标确定、测评内容确定、工具测试方法确定、测评指导书开发及测评方案编制六项主要任务。

本章我们说明剩下的两个个基本测评活动内容:现场测评活动和报告编制活动。

################################################################################

7 现场测评活动

7.1 现场测评活动工作流程

- 现场测评活动通过与测评委托单位进行沟通和协调,为现场测评的顺利开展打下良好基础,依据测评方案实施现场测评工作,将测评方案和测评方法等内容具体落实到现场测评活动中。

- 现场测评工作应取得报告编制活动所需的、足够的证据和资料。

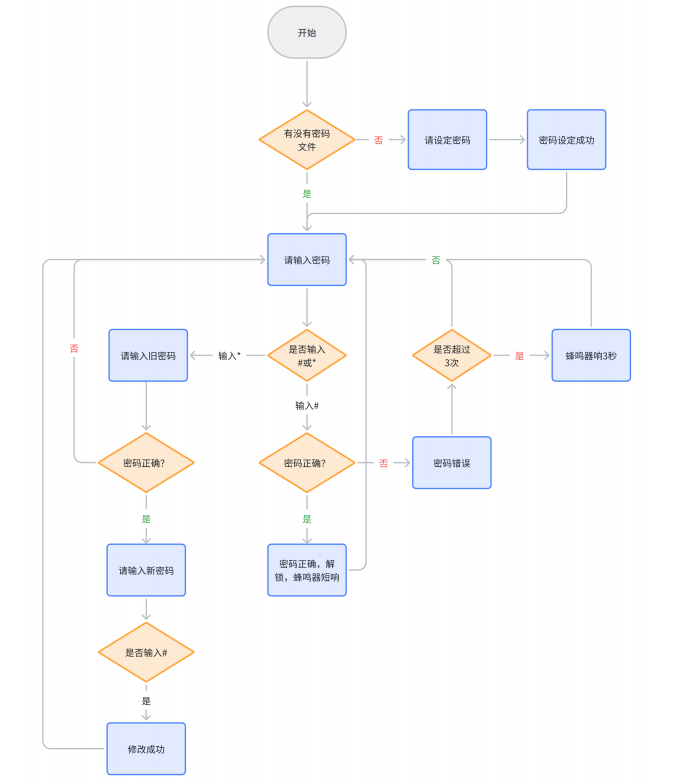

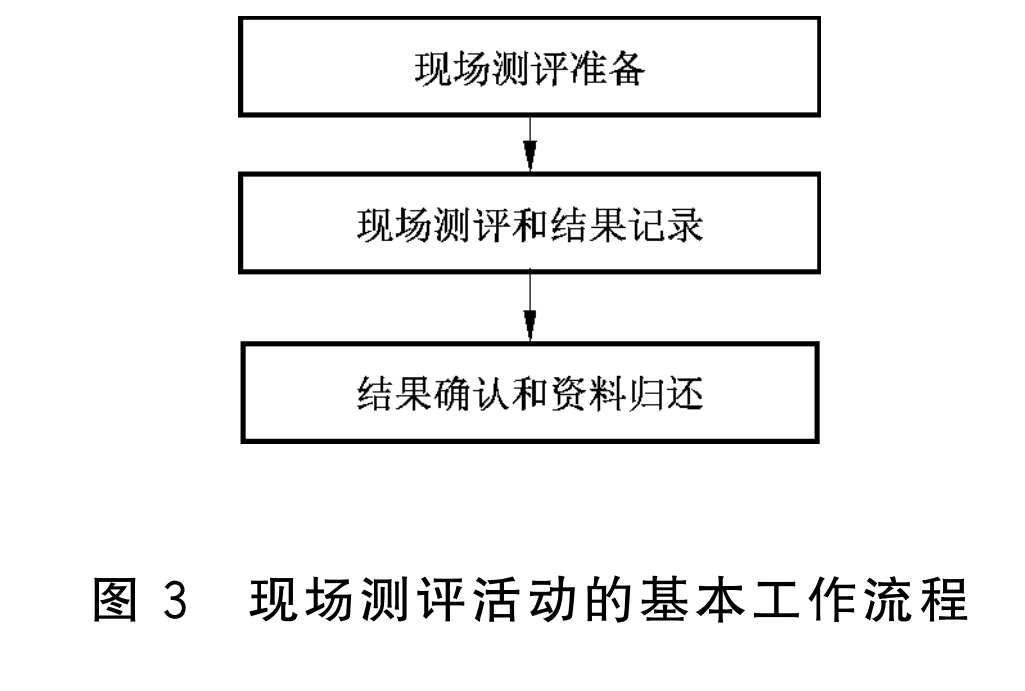

现场测评活动包括现场测评准备、现场测评和结果记录、结果确认和资料归还三项主要任务,基本工作流程见图3。

7.2 现场测评活动主要任务

7.2.1 现场测评准备

-

- 本任务启动现场测评,是保证测评机构能够顺利实施测评的前提。

- 输入:经过评审和确认的测评方案文本,风险规避实施方案文本,风险告知书,现场测评工作计划。

- 任务描述:

- a) 测评委托单位对风险告知书签字确认,了解测评过程中存在的安全风险,做好相应的应急和备份工作。

- b) 测评委托单位协助测评机构获得定级对象相关方的现场测评授权。

- c) 召开测评现场首次会,测评机构介绍现场测评工作安排,相关方对测评计划和测评方案中的测评内容和方法等进行沟通。

- d) 测评相关方确认现场测评需要的各种资源,包括测评配合人员和需要提供的测评环境等。

- 输出/产品:会议记录,测评方案,现场测评工作计划和风险告知书,现场测评授权书等。

7.2.2 现场测评和结果记录

-

- 本任务主要是测评人员按照测评指导书实施测评,并将测评过程中获取的证据源进行详细、准确记录。

- 输入:现场测评工作计划,现场测评授权书,测评指导书,测评结果记录表格。

- 任务描述:

- a) 测评人员与测评配合人员确认测评对象中的关键数据已经进行了备份。

- b) 测评人员确认具备测评工作开展的条件,测评对象工作正常,系统处于一个相对良好的状况。

- c) 测评人员根据测评指导书实施现场测评,获取相关证据和信息。现场测评一般包括访谈、核查和测试三种测评方式,具体参见附录 E。

- d) 测评结束后,测评人员与测评配合人员及时确认测评工作是否对测评对象造成不良影响,测评对象及系统是否工作正常。

- 输出/产品:各类测评结果记录。

7.2.3 结果确认和资料归还

-

- 本任务主要是将测评过程中得到的证据源记录进行确认,并将测评过程中借阅的文档归还。

- 输入:各类测评结果记录,工具测试完成后的电子输出记录。

- 任务描述:

- a) 测评人员在现场测评完成之后,应首先汇总现场测评的测评记录,对漏掉和需要进一步验证的内容实施补充测评。

- b) 召开测评现场结束会,测评双方对测评过程中得到的证据源记录进行现场沟通和确认。

- c) 测评机构归还测评过程中借阅的所有文档资料,并由测评委托单位文档资料提供者签字确认。

- 输出/产品:经过测评委托单位确认的测评证据和证据源记录。

7.3 现场测评活动输出文档

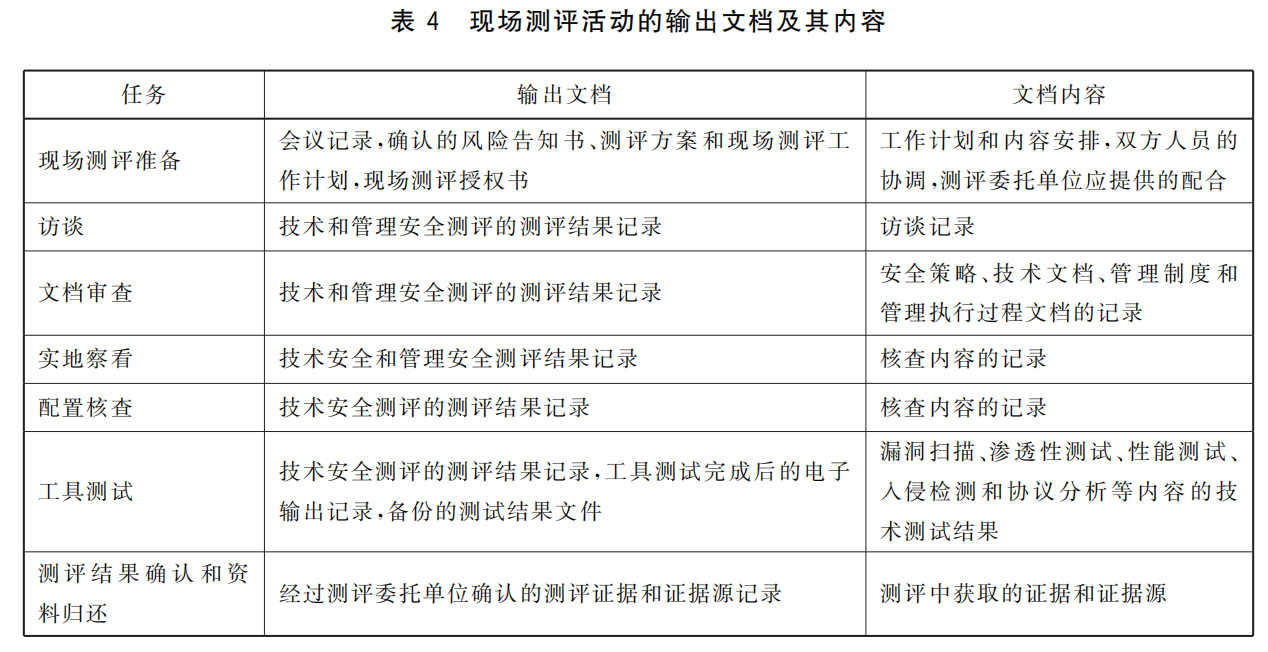

现场测评活动的输出文档及其内容如表4所示。

7.4 现场测评活动中双方职责

测评机构职责:

a) 测评人员开展测评前确认被测定级对象具备测评工作开展的条件,测评对象工作正常。

b) 测评人员利用访谈、文档审查、配置核查、工具测试和实地察看的方法开展现场测评工作,并获取相关证据。

测评委托单位职责(系统部署在公有云的测评委托单位职责还包括附录 C中相关内容):

a) 测评前备份系统和数据,并了解测评工作基本情况。

b) 协助测评机构获得现场测评授权。

c) 安排测评配合人员,配合测评工作的开展。

d) 对风险告知书进行签字确认。

e) 配合人员如实回答测评人员的问询,对某些需要验证的内容上机进行操作。

f) 配合人员协助测评人员实施工具测试并提供有效建议,降低安全测评对系统运行的影响。

g) 配合人员协助测评人员完成业务相关内容的问询、验证和测试。

h) 配合人员对测评证据和证据源进行确认。

i) 配合人员确认测试后被测设备状态完好。

8 报告编制活动

8.1 报告编制活动工作流程

- 在现场测评工作结束后,测评机构应对现场测评获得的测评结果(或称测评证据)进行汇总分析,形成等级测评结论,并编制测评报告。

- 测评人员在初步判定单项测评结果后,还需进行单元测评结果判定、整体测评、系统安全保障评估,经过整体测评后,有的单项测评结果可能会有所变化,需进一步修订单项测评结果,而后针对安全问题进行风险评估,形成等级测评结论。

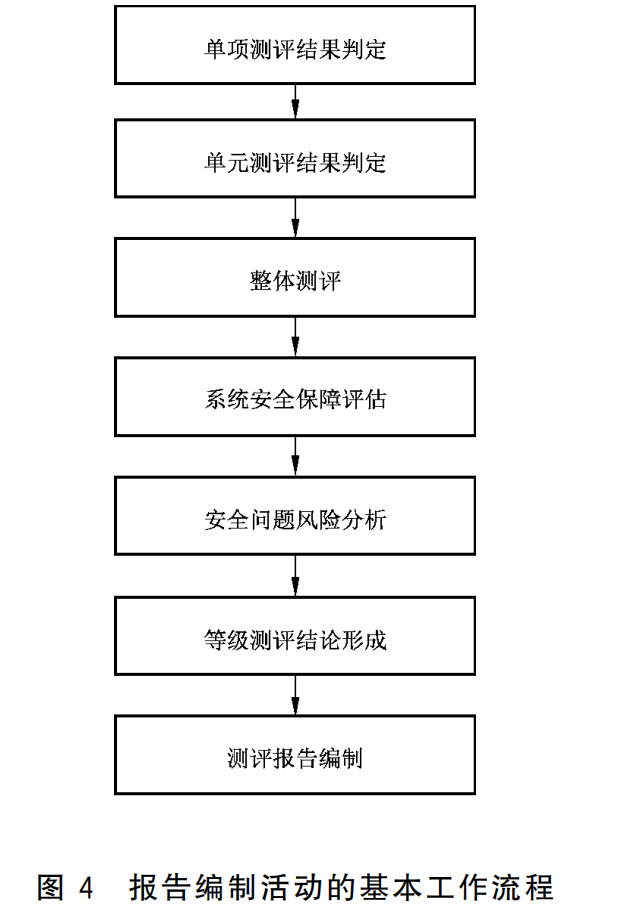

- 分析与报告编制活动包括单项测评结果判定、单元测评结果判定、整体测评、系统安全保障评估、安全问题风险评估、等级测评结论形成及测评报告编制七项主要任务,基本工作流程见图4。

8.2 报告编制活动主要任务

8.2.1 单项测评结果判定

- 本任务主要是针对单个测评项,结合具体测评对象,客观、准确地分析测评证据,形成初步单项测评结果,单项测评结果是形成等级测评结论的基础。

- 输入:经过测评委托单位确认的测评证据和证据源记录,测评指导书。

- 任务描述:

- a) 针对每个测评项,分析该测评项所对抗的威胁在被测定级对象中是否存在,如果不存在,则该测评项应标为不适用项。

- b) 分析单个测评项的测评证据,并与要求内容的预期测评结果相比较,给出单项测评结果和符合程度得分。

- c) 如果测评证据表明所有要求内容与预期测评结果一致,则判定该测评项的单项测评结果为符合;

- 如果测评证据表明所有要求内容与预期测评结果不一致,判定该测评项的单项测评结果为不符合;

- 否则判定该测评项的单项测评结果为部分符合。

- 输出/产品:测评报告的等级测评结果记录部分。

8.2.2 单元测评结果判定

- 本任务主要是将单项测评结果进行汇总,分别统计不同测评对象的单项测评结果,从而判定单元测评结果。

- 输入:测评报告的等级测评结果记录部分。

- 任务描述:

- a) 按层面分别汇总不同测评对象对应测评指标的单项测评结果情况,包括测评多少项,符合要求的多少项等内容。

- b) 分析每个控制点下所有测评项的符合情况,给出单元测评结果。单元测评结果判定规则如下:

- ———控制点包含的所有适用测评项的单项测评结果均为符合,则对应该控制点的单元测评结果为符合;

- ———控制点包含的所有适用测评项的单项测评结果均为不符合,则对应该控制点的单元测评结果为不符合;

- ———控制点包含的所有测评项均为不适用项,则对应该控制点的单元测评结果为不适用;

- ———控制点包含的所有适用测评项的单项测评结果不全为符合或不符合,则对应该控制点的单元测评结果为部分符合。

- 输出/产品:测评报告的单元测评小结部分。

8.2.3 整体测评

- 针对单项测评结果的不符合项及部分符合项,采取逐条判定的方法,从安全控制点间、层面间出发考虑,给出整体测评的具体结果。

- 输入:测评报告的等级测评结果记录部分和单项测评结果。

- 任务描述:

- a) 针对测评对象“部分符合”及“不符合”要求的单个测评项,分析与该测评项相关的其他测评项能否和它发生关联关系,发生什么样的关联关系,这些关联关系产生的作用是否可以“弥补”该测评项的不足或“削弱”该测评项实现的保护能力,以及该测评项的测评结果是否会影响与其有关联关系的其他测评项的测评结果。具体整体测评方法参见 GB/T28448。

- b) 针对测评对象“部分符合”及“不符合”要求的单个测评项,分析与该测评项相关的其他层面的测评对象能否和它发生关联关系,发生什么样的关联关系,这些关联关系产生的作用是否可以“弥补”该测评项的不足或“削弱”该测评项实现的保护能力,以及该测评项的测评结果是否会影响与其有关联关系的其他测评项的测评结果。

- c) 根据整体测评分析情况,修正单项测评结果符合程度得分和问题严重程度值。

- 输出/产品:测评报告的整体测评部分。

8.2.4 系统安全保障评估

- 综合单项测评和整体测评结果,计算修正后的安全控制点得分和层面得分,并根据得分情况对被测定级对象的安全保障情况进行总体评价。

- 输入:测评报告的等级测评结果记录部分和整体测评部分。

- 任务描述:

- a) 根据整体测评结果,计算修正后的每个测评对象的单项测评结果和符合程度得分。

- b) 根据各对象的单项符合程度得分,计算安全控制点得分。

- c) 根据安全控制点得分,计算安全层面得分。

- d) 根据安全控制点得分和安全层面得分,总体评价被测定级对象已采取的有效保护措施和存在的主要安全问题情况。

- 输出:测评报告的系统安全保障评估部分。

8.2.5 安全问题风险分析

- 测评人员依据等级保护的相关规范和标准,采用风险分析的方法分析等级测评结果中存在的安全问题可能对被测定级对象安全造成的影响。

- 输入:填好的调查表格,测评报告的单项测评结果、整体测评部分。

- 任务描述:

- a) 针对整体测评后的单项测评结果中部分符合项或不符合项所产生的安全问题,结合关联测评对象和威胁,分析可能对定级对象、单位、社会及国家造成的安全危害。

- b) 结合安全问题所影响业务的重要程度、相关系统组件的重要程度、安全问题严重程度以及安全事件影响范围等综合分析可能造成的安全危害中的最大安全危害(损失)结果。

- c) 根据最大安全危害严重程度进一步确定定级对象面临的风险等级,结果为“高”“中”或“低”。

- 输出:测评报告的安全问题风险分析部分。

8.2.6 等级测评结论形成

- 测评人员在系统安全保障评估、安全问题风险评估的基础上,找出系统保护现状与 GB/T22239之间的差距,并形成等级测评结论。

- 输入:测评报告的系统安全保障评估部分、安全问题风险评估部分。

- 任务描述:

- 根据单项测评结果和风险评估结果,计算定级对象综合得分,并得出等级测评结论。

- 等级测评结论分为三种情况:

- a) 符合:定级对象中未发现安全问题,等级测评结果中所有测评项的单项测评结果中部分符合和不符合项的统计结果全为0,综合得分为100分。

- b) 基本符合:定级对象中存在安全问题,部分符合和不符合项的统计结果不全为0,但存在的安全问题不会导致定级对象面临高等级安全风险,且综合得分不低于阈值。

- c) 不符合:定级对象中存在安全问题,部分符合项和不符合项的统计结果不全为0,而且存在的安全问题会导致定级对象面临高等级安全风险,或者综合得分低于阈值。

- 输出/产品:测评报告的等级测评结论部分。

8.2.7 测评报告编制

- 根据报告编制活动各分析过程形成等级测评报告。等级测评报告格式应符合公安机关发布的《信息安全等级保护测评报告模版》(模版示例参见附录 F)。#注意:测评模板近期有更新

- 输入:测评方案,《信息系统安全等级测评报告模版》,测评结果分析内容。

- 任务描述:

- a) 测评人员整理前面几项任务的输出/产品,按照《信息系统安全等级测评报告模版》编制测评报告相应部分。每个被测定级对象应单独出具测评报告。

- b) 针对被测定级对象存在的安全隐患,从系统安全角度提出相应的改进建议,编制测评报告的问题处置建议部分。

- c) 测评报告编制完成后,测评机构应根据测评协议书、测评委托单位提交的相关文档、测评原始记录和其他辅助信息,对测评报告进行评审。

- d) 评审通过后,由项目负责人签字确认并提交给测评委托单位。

- 输出/产品:经过评审和确认的被测定级对象等级测评报告。

8.3 报告编制活动输出文档

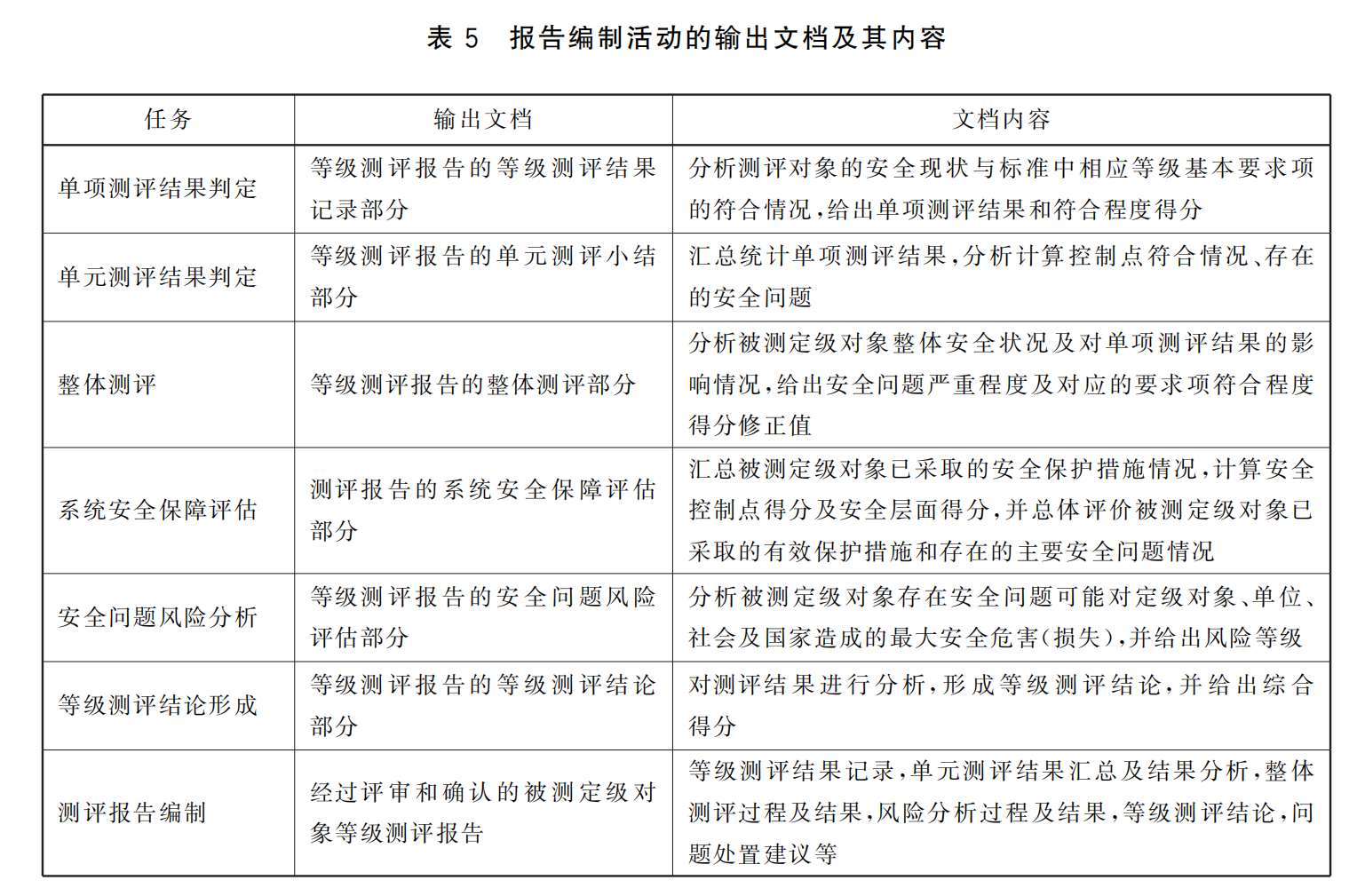

报告编制活动的输出文档及其内容如表5所示。

8.4 报告编制活动中双方职责

测评机构职责:

a) 分析并判定单项测评结果和整体测评结果。

b) 分析评价被测定级对象存在的风险情况。

c) 根据测评结果形成等级测评结论。

d) 编制等级测评报告,说明系统存在的安全隐患和缺陷,并给出改进建议。

e) 评审等级测评报告,并将评审过的等级测评报告按照分发范围进行分发。

f) 将生成的过程文档(包括电子文档)归档保存,并将测评过程中在测评用介质和测试工具中生成或存放的所有电子文档清除。

测评委托单位职责:

a) 签收测评报告。

b) 向分管公安机关备案测评报告。

######################################################################################

愿各位在进步中安心。

2025.05.26禾木

- ———GB/T 22239-2019 《信息安全技术 网络安全等级保护基础要求》

- ———GB/T25058 信息安全技术 信息系统安全等级保护实施指南;

- ———GB/T22240 信息安全技术 信息系统安全等级保护定级指南;

- ———GB/T25070 信息安全技术 网络安全等级保护安全设计技术要求;

- ———GB/T28448 信息安全技术 网络安全等级保护测评要求;

- ———GB/T28449 信息安全技术 网络安全等级保护测评过程指南。

2. 等保2.0标准执行之高风险判定

3. GBT 22239-2019 《信息安全技术 网络安全等级保护基础要求》一到四级对比表格(按照十大方面整理,每方面包含四级要求并标记高风险项)

4. GBT 22239-2019 +GBT 25070—2019 《信息安全技术 网络安全等级保护基础要求》+《信息安全技术 网络安全等级保护安全设计技术要求》一到四级对比表格(在基础要求中添加安全设计技术要求,安全设计技术要求主要用于开发人员和产品经理)

5. GBT 36958—2018 《信息安全技术 网络安全等级保护安全管理中心技术要求》一到四级对比表格(说明安全管理中心技术要求:系统管理要求、安全管理要求、审计管理要求、接口要求、自身安全要求)

6. GBT 22239-2019+GBT 28448-2019 《信息安全技术 网络安全等级保护基础要求》+《信息安全技术 网络安全等级保护测评要求》一到四级对比表格(在基础要求中添加等保测评要求,可用于实施过程)

7. 等保项目预调研情况汇报表(博主整理word,用于项目前期调研和高风险项判定,分为2级和3级两个文档,并根据项目经验整理和标准整理前期项目调研内容)

部分材料下载链接:

1、等保二级高风险项核对表下载链接:

2、GBT 36958-2018 《信息安全技术 网络安全等级保护安全管理中心技术要求》1~4级拆分表下载链接:

######################################################################################

)