高危文件识别的常用算法:原理、应用与企业场景

高危文件识别的常用算法:原理、应用与企业场景

高危文件识别旨在检测可能导致安全威胁的文件,如包含恶意代码、敏感数据或欺诈内容的文档,在企业协同办公环境中(如Teams、Google Workspace)尤为重要。结合大模型技术(如MCP)和微软(Purview、Security Copilot)、Google(SAIF、Unified Security)的安全框架,本文详细介绍高危文件识别的常用算法,涵盖传统方法、机器学习和基于大模型的算法,分析其原理、优缺点、应用场景,并提供伪代码和图表建议。

一、高危文件识别场景与算法需求

1.1 场景概述

高危文件可能包含:

- 恶意代码:如病毒、勒索软件、恶意宏(常见于Excel、Word)。

- 敏感数据:如SSN、信用卡号、公司机密(DLP场景)。

- 欺诈内容:如钓鱼链接、伪造文档。

- 异常行为:如未经授权的文件上传或公开共享。

算法需求:

- 准确性:高真阳性率,低误报率。

- 多模态支持:处理文本、元数据、图像(如MCP)。

- 实时性:快速检测,适应企业协作(如Teams实时监控)。

- 合规性:符合GDPR、NIST 800-53等标准。

1.2 算法分类

- 传统基于规则的算法:使用静态规则和签名匹配。

- 传统机器学习算法:基于特征工程和统计模型。

- 深度学习算法:使用神经网络处理复杂模式。

- 基于大模型的算法:结合MCP和LLM,处理多模态数据和上下文推理。

二、常用算法详解

1. 传统基于规则的算法

1.1 签名匹配(Signature-Based Detection)

- 原理:基于已知恶意文件的签名(如哈希值、代码片段)匹配文件内容,常见于防病毒软件。

- 应用:检测已知病毒、恶意宏(如Office文档中的VBA代码)。

- 优缺点:

- 优点:快速、准确识别已知威胁。

- 缺点:无法检测零日攻击或变种病毒。

- 场景:Microsoft Defender扫描Teams上传的文件,匹配病毒签名。

- 伪代码:

def signature_matching(file_content, signature_db):file_hash = compute_hash(file_content) # e.g., SHA-256return file_hash in signature_db

1.2 正则表达式(Regex)匹配

- 原理:使用预定义模式(如SSN格式:\d{3}-\d{2}-\d{4})检测敏感数据。

- 应用:DLP场景,识别文件中的PII(如信用卡号)。

- 优缺点:

- 优点:简单、快速,适合结构化数据。

- 缺点:易被规避(如数据加密或格式变异)。

- 场景:Microsoft Purview扫描SharePoint文件,检测敏感信息。

- 伪代码:

import re def regex_dlp(file_text):patterns = {"SSN": r"\d{3}-\d{2}-\d{4}","CreditCard": r"\d{4}-\d{4}-\d{4}-\d{4}"}for key, pattern in patterns.items():if re.search(pattern, file_text):return f"Sensitive data ({key}) detected"return "Safe"

2. 传统机器学习算法

2.1 支持向量机(SVM)

- 原理:基于特征(如文件大小、熵、元数据)训练分类器,区分高危和正常文件。

- 应用:检测异常文件(如高熵的加密勒索软件)。

- 优缺点:

- 优点:对小数据集有效,适合结构化特征。

- 缺点:特征工程复杂,难以处理多模态数据。

- 场景:Google Workspace分析文件元数据,检测异常上传。

- 伪代码:

from sklearn.svm import SVC def svm_classifier(file_features, trained_model):prediction = trained_model.predict([file_features]) # e.g., [size, entropy, permissions]return "High-risk" if prediction == 1 else "Safe"

2.2 随机森林(Random Forest)

- 原理:集成多个决策树,基于特征(如API调用、文件结构)分类文件。

- 应用:检测恶意PE文件(如.exe中的恶意行为)。

- 优缺点:

- 优点:鲁棒性强,处理非线性数据效果好。

- 缺点:计算成本较高,需大量标注数据。

- 场景:Microsoft Defender分析可执行文件的行为模式。

- 伪代码:

from sklearn.ensemble import RandomForestClassifier def random_forest_check(file_features, model):return model.predict_proba([file_features])[0][1] # Probability of high-risk

2.3 异常检测(Isolation Forest)

- 原理:通过随机分割特征空间,隔离异常点,检测偏离正常模式的文件。

- 应用:识别异常上传行为(如非工作时间上传大文件)。

- 优缺点:

- 优点:无需大量标注数据,适合半监督场景。

- 缺点:对高维数据效果有限。

- 场景:Azure Sentinel监控SharePoint文件上传。

- 伪代码:

from sklearn.ensemble import IsolationForest def isolation_forest(file_metadata):model = IsolationForest(contamination=0.1)model.fit(file_metadata) # e.g., [size, upload_time, user_role]return model.predict([file_metadata]) # -1 for anomaly

3. 深度学习算法

3.1 卷积神经网络(CNN)

- 原理:将文件内容(如二进制文件、图像)转换为矩阵,使用CNN提取空间特征。

- 应用:检测恶意PDF或图像中的隐藏威胁(如嵌入式恶意脚本)。

- 优缺点:

- 优点:适合处理非结构化数据(如图像、PDF)。

- 缺点:需要大量训练数据和计算资源。

- 场景:Google Vision API扫描Docs中的嵌入图像。

- 伪代码:

import torch import torch.nn as nn class FileCNN(nn.Module):def __init__(self):super().__init__()self.conv1 = nn.Conv2d(1, 16, kernel_size=3)self.fc = nn.Linear(16 * 62 * 62, 2) # Binary classificationdef forward(self, x):x = torch.relu(self.conv1(x))x = x.view(-1, 16 * 62 * 62)return torch.softmax(self.fc(x), dim=1)

3.2 长短期记忆网络(LSTM)

- 原理:处理文件中的序列数据(如日志、代码),捕获时间或顺序依赖。

- 应用:分析脚本文件中的恶意行为序列。

- 优缺点:

- 优点:适合序列数据,捕获长期依赖。

- 缺点:训练复杂,推理速度慢。

- 场景:Microsoft Defender检测Office宏中的恶意序列。

- 伪代码:

import torch import torch.nn as nn class FileLSTM(nn.Module):def __init__(self):super().__init__()self.lstm = nn.LSTM(input_size=128, hidden_size=64, num_layers=2)self.fc = nn.Linear(64, 2)def forward(self, x):_, (hn, _) = self.lstm(x)return torch.softmax(self.fc(hn[-1]), dim=1)

4. 基于大模型的算法

4.1 Multi-Context Processing (MCP) with LLM

- 原理:结合大模型(LLM)和MCP,融合文本、元数据、图像,执行CoT推理,检测高危文件并评估风险。

- 应用:检测Teams中共享的敏感文件,综合分析内容和上下文。

- 优缺点:

- 优点:支持多模态,上下文感知强,适应复杂场景。

- 缺点:计算成本高,需高质量训练数据。

- 场景:Purview结合MCP扫描SharePoint文件,识别DLP违规。

- 伪代码:

class MCPRiskDetector:def __init__(self, llm, vision_encoder):self.llm = llmself.vision = vision_encoderdef detect_risk(self, file_text, metadata, image=None):context = self.fuse_contexts(file_text, metadata, image)cot_steps = ["Extract sensitive data", "Check permissions", "Score risk"]risk_output = self.llm.cot_inference(context, cot_steps)return risk_output["risk_score"], risk_output["mitigation"]def fuse_contexts(self, text, metadata, image):text_emb = self.llm.encode(text)meta_emb = self.encode_metadata(metadata)img_emb = self.vision.encode(image) if image else Nonereturn self.cross_attention(text_emb, meta_emb, img_emb)

4.2 强化学习优化(RLHF/RLAIF)

- 原理:使用强化学习(RL)优化LLM,通过奖励函数改进高危文件识别的准确性和建议实用性。

- 应用:优化MCP模型在DLP、防欺诈中的表现。

- 奖励函数:

def reward_function(pred, true, inference_time):reward = 0reward += 1 if pred["anomaly_type"] == true["anomaly_type"] else -1reward -= abs(pred["risk_score"] - true["risk_score"])reward += 1 if is_effective_mitigation(pred["mitigation"]) else -0.5reward += 0.2 if inference_time < 1 else -0.5return reward - 场景:Security Copilot优化Teams文件风险评分。

三、算法对比

| 算法 | 准确性 | 多模态支持 | 实时性 | 合规性 | 场景 |

|---|---|---|---|---|---|

| 签名匹配 | 高(已知威胁) | 低 | 高 | 中 | 病毒检测 |

| 正则表达式 | 中 | 低 | 高 | 高 | DLP |

| SVM | 中 | 中 | 中 | 中 | 异常检测 |

| 随机森林 | 高 | 中 | 中 | 中 | 恶意文件 |

| Isolation Forest | 中 | 中 | 高 | 中 | 异常行为 |

| CNN | 高 | 高 | 低 | 中 | 图像/PDF |

| LSTM | 高 | 中 | 低 | 中 | 序列分析 |

| MCP+LLM | 高 | 高 | 中 | 高 | 多模态DLP |

四、企业场景应用

- 微软:

- 场景:Teams中检测敏感文件共享。

- 算法:MCP+LLM结合Purview DLP,实时扫描文件内容和元数据。

- 实践:集成Security Copilot,自动化风险缓解。

- Google:

- 场景:Google Docs检测钓鱼内容。

- 算法:CNN+SAIF处理嵌入图像,MCP分析上下文。

- 实践:使用Cloud Armor防御外部威胁。

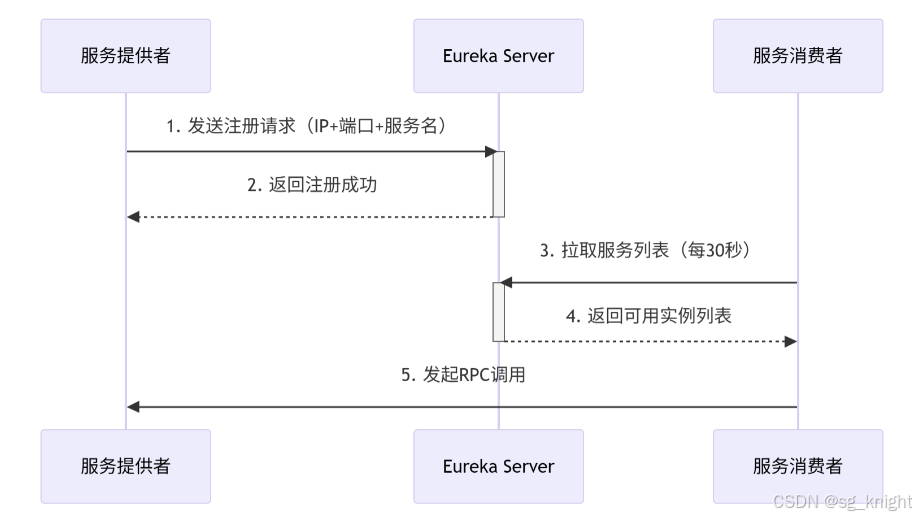

五、可视化支持

建议以下图表(使用Lucidchart或Draw.io):

- 算法流程图:展示从文件输入到风险输出的流程。

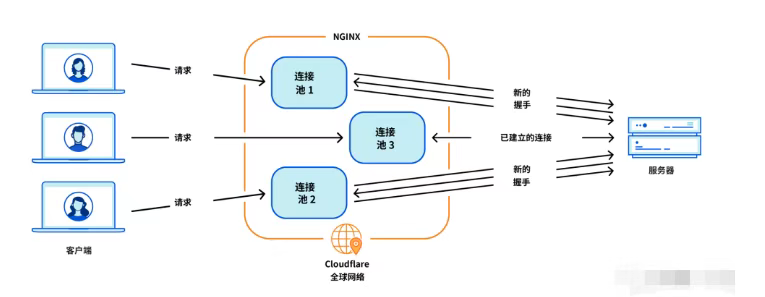

- MCP架构图:显示文本、元数据、图像的融合过程。

图1:MCP高危文件识别流程

六、结论

高危文件识别的常用算法包括传统规则(签名、正则)、机器学习(SVM、随机森林、Isolation Forest)、深度学习(CNN、LSTM)和基于大模型的MCP+LLM。MCP结合CoT和RL优化,特别适合企业协作场景,提供多模态支持和高准确性。企业应结合微软(Purview)和Google(SAIF)工具,选择适合的算法(如MCP+LLM用于DLP,CNN用于图像威胁),并定期更新模型以应对新型威胁。

参考文献

- NIST 800-53: Security and Privacy Controls, 2020.

- Microsoft Purview Documentation, 2025.

- Google SAIF Framework, Google Safety Center, 2025.

相关文章:

高危文件识别的常用算法:原理、应用与企业场景

高危文件识别的常用算法:原理、应用与企业场景 高危文件识别旨在检测可能导致安全威胁的文件,如包含恶意代码、敏感数据或欺诈内容的文档,在企业协同办公环境中(如Teams、Google Workspace)尤为重要。结合大模型技术&…...

ETLCloud可能遇到的问题有哪些?常见坑位解析

数据集成平台ETLCloud,主要用于支持数据的抽取(Extract)、转换(Transform)和加载(Load)过程。提供了一个简洁直观的界面,以便用户可以在不同的数据源之间轻松地进行数据迁移和转换。…...

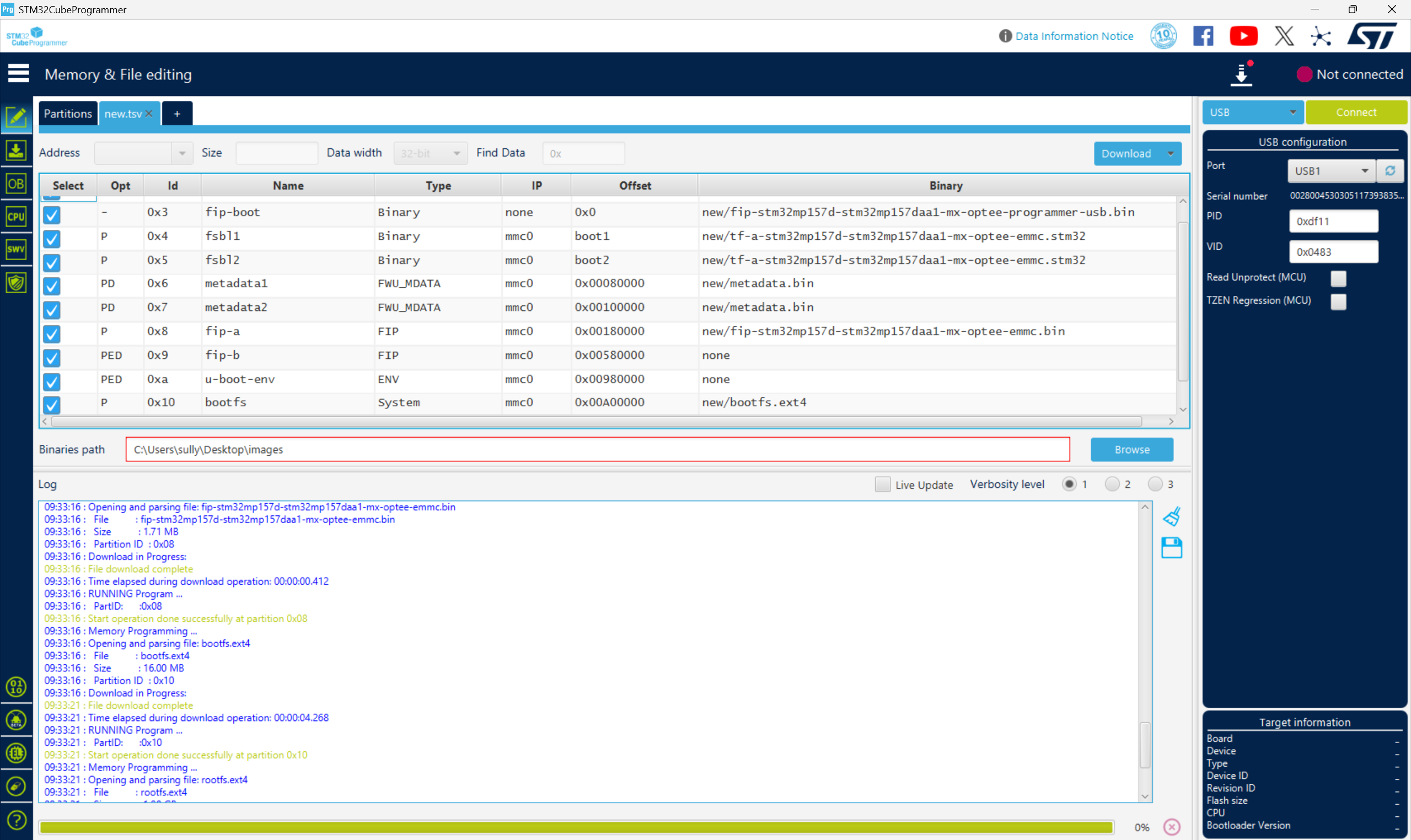

从零开始打造 OpenSTLinux 6.6 Yocto 系统(基于STM32CubeMX)(九)

设备树移植 和uboot设备树修改的内容同步到kernel将设备树stm32mp157d-stm32mp157daa1-mx.dts复制到内核源码目录下 源码修改及编译 修改arch/arm/boot/dts/st/Makefile,新增设备树编译 stm32mp157f-ev1-m4-examples.dtb \stm32mp157d-stm32mp157daa1-mx.dtb修改…...

python如何将word的doc另存为docx

将 DOCX 文件另存为 DOCX 格式(Python 实现) 在 Python 中,你可以使用 python-docx 库来操作 Word 文档。不过需要注意的是,.doc 是旧的 Word 格式,而 .docx 是新的基于 XML 的格式。python-docx 只能处理 .docx 格式…...

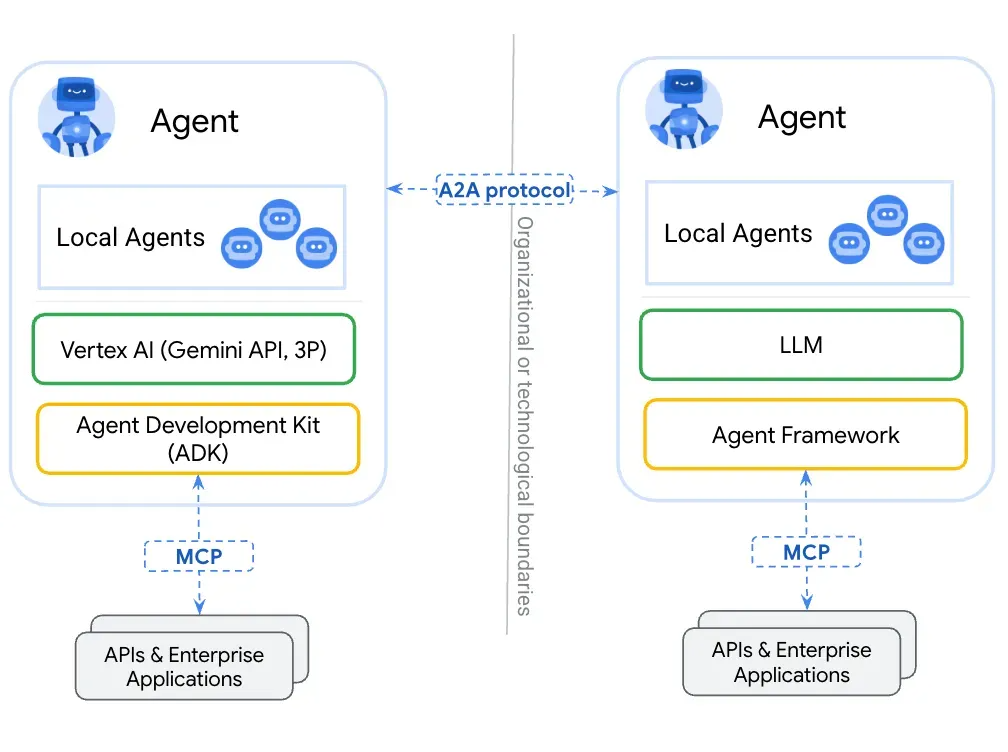

第一篇:Agent2Agent (A2A) 协议——协作式人工智能的黎明

AI 领域的快速发展正在催生一个新时代,智能代理(agents)不再是孤立的个体,而是能够像一个数字团队一样协作。然而,当前 AI 生态系统的碎片化阻碍了这一愿景的实现,导致了“AI 巴别塔问题”——不同代理之间…...

Cloudflare 从 Nginx 到 Pingora:性能、效率与安全的全面升级

在互联网的快速发展中,高性能、高效率和高安全性的网络服务成为了各大互联网基础设施提供商的核心追求。Cloudflare 作为全球领先的互联网安全和基础设施公司,近期做出了一个重大技术决策:弃用长期使用的 Nginx,转而采用其内部开发…...

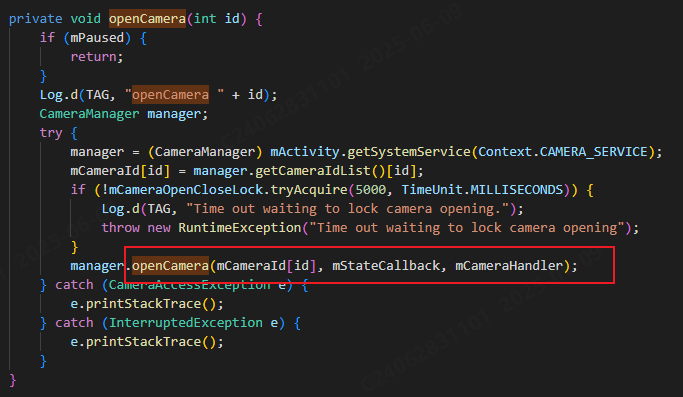

相机从app启动流程

一、流程框架图 二、具体流程分析 1、得到cameralist和对应的静态信息 目录如下: 重点代码分析: 启动相机前,先要通过getCameraIdList获取camera的个数以及id,然后可以通过getCameraCharacteristics获取对应id camera的capabilities(静态信息)进行一些openCamera前的…...

Neo4j 集群管理:原理、技术与最佳实践深度解析

Neo4j 的集群技术是其企业级高可用性、可扩展性和容错能力的核心。通过深入分析官方文档,本文将系统阐述其集群管理的核心原理、关键技术、实用技巧和行业最佳实践。 Neo4j 的 Causal Clustering 架构提供了一个强大而灵活的基石,用于构建高可用、可扩展且一致的图数据库服务…...

Linux云原生安全:零信任架构与机密计算

Linux云原生安全:零信任架构与机密计算 构建坚不可摧的云原生防御体系 引言:云原生安全的范式革命 随着云原生技术的普及,安全边界正在从传统的网络边界向工作负载内部转移。Gartner预测,到2025年,零信任架构将成为超…...

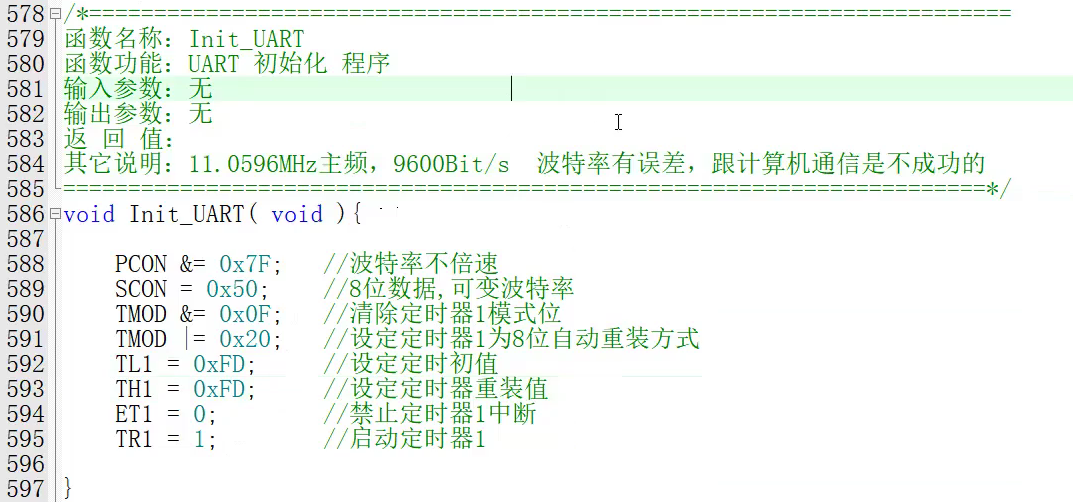

【单片机期末】单片机系统设计

主要内容:系统状态机,系统时基,系统需求分析,系统构建,系统状态流图 一、题目要求 二、绘制系统状态流图 题目:根据上述描述绘制系统状态流图,注明状态转移条件及方向。 三、利用定时器产生时…...

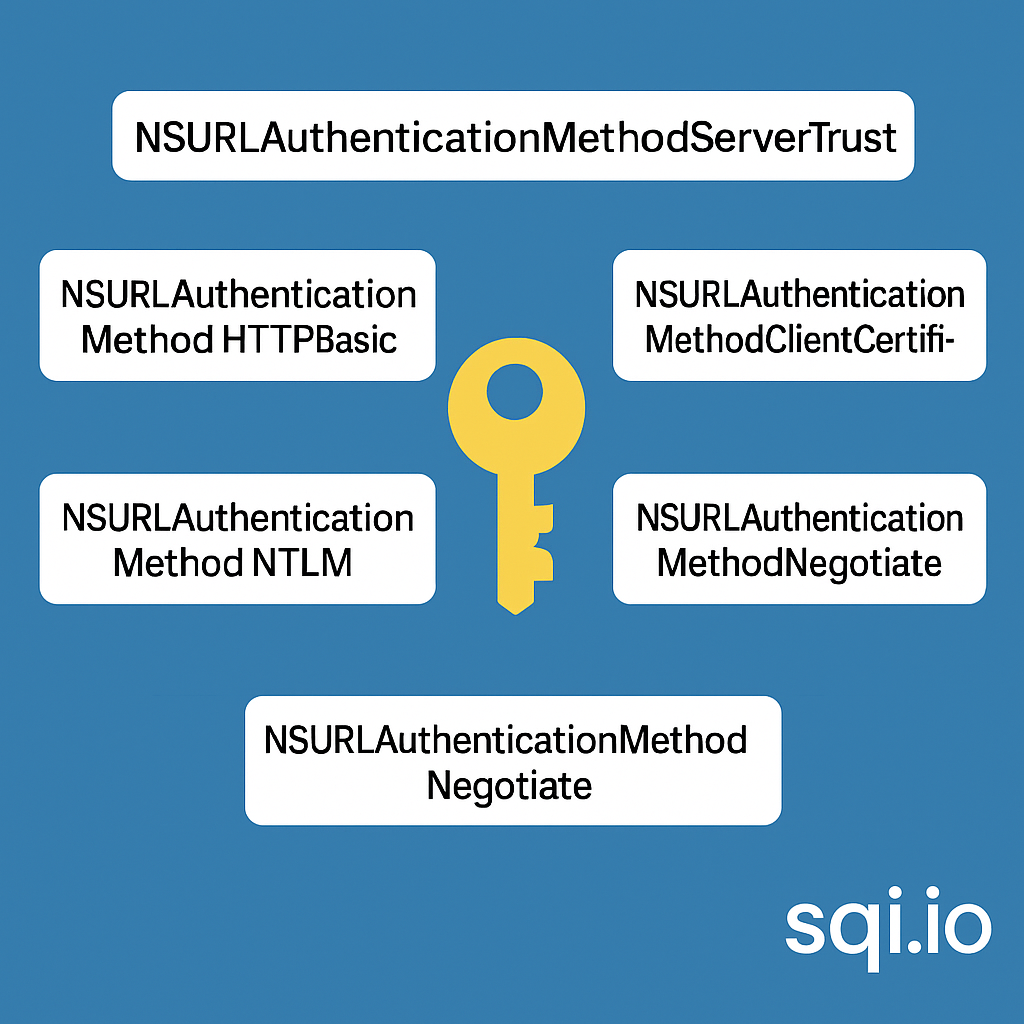

ServerTrust 并非唯一

NSURLAuthenticationMethodServerTrust 只是 authenticationMethod 的冰山一角 要理解 NSURLAuthenticationMethodServerTrust, 首先要明白它只是 authenticationMethod 的选项之一, 并非唯一 1 先厘清概念 点说明authenticationMethodURLAuthenticationChallenge.protectionS…...

sqlserver 根据指定字符 解析拼接字符串

DECLARE LotNo NVARCHAR(50)A,B,C DECLARE xml XML ( SELECT <x> REPLACE(LotNo, ,, </x><x>) </x> ) DECLARE ErrorCode NVARCHAR(50) -- 提取 XML 中的值 SELECT value x.value(., VARCHAR(MAX))…...

论文浅尝 | 基于判别指令微调生成式大语言模型的知识图谱补全方法(ISWC2024)

笔记整理:刘治强,浙江大学硕士生,研究方向为知识图谱表示学习,大语言模型 论文链接:http://arxiv.org/abs/2407.16127 发表会议:ISWC 2024 1. 动机 传统的知识图谱补全(KGC)模型通过…...

新能源汽车智慧充电桩管理方案:新能源充电桩散热问题及消防安全监管方案

随着新能源汽车的快速普及,充电桩作为核心配套设施,其安全性与可靠性备受关注。然而,在高温、高负荷运行环境下,充电桩的散热问题与消防安全隐患日益凸显,成为制约行业发展的关键瓶颈。 如何通过智慧化管理手段优化散…...

Java 加密常用的各种算法及其选择

在数字化时代,数据安全至关重要,Java 作为广泛应用的编程语言,提供了丰富的加密算法来保障数据的保密性、完整性和真实性。了解这些常用加密算法及其适用场景,有助于开发者在不同的业务需求中做出正确的选择。 一、对称加密算法…...

Springcloud:Eureka 高可用集群搭建实战(服务注册与发现的底层原理与避坑指南)

引言:为什么 Eureka 依然是存量系统的核心? 尽管 Nacos 等新注册中心崛起,但金融、电力等保守行业仍有大量系统运行在 Eureka 上。理解其高可用设计与自我保护机制,是保障分布式系统稳定的必修课。本文将手把手带你搭建生产级 Eur…...

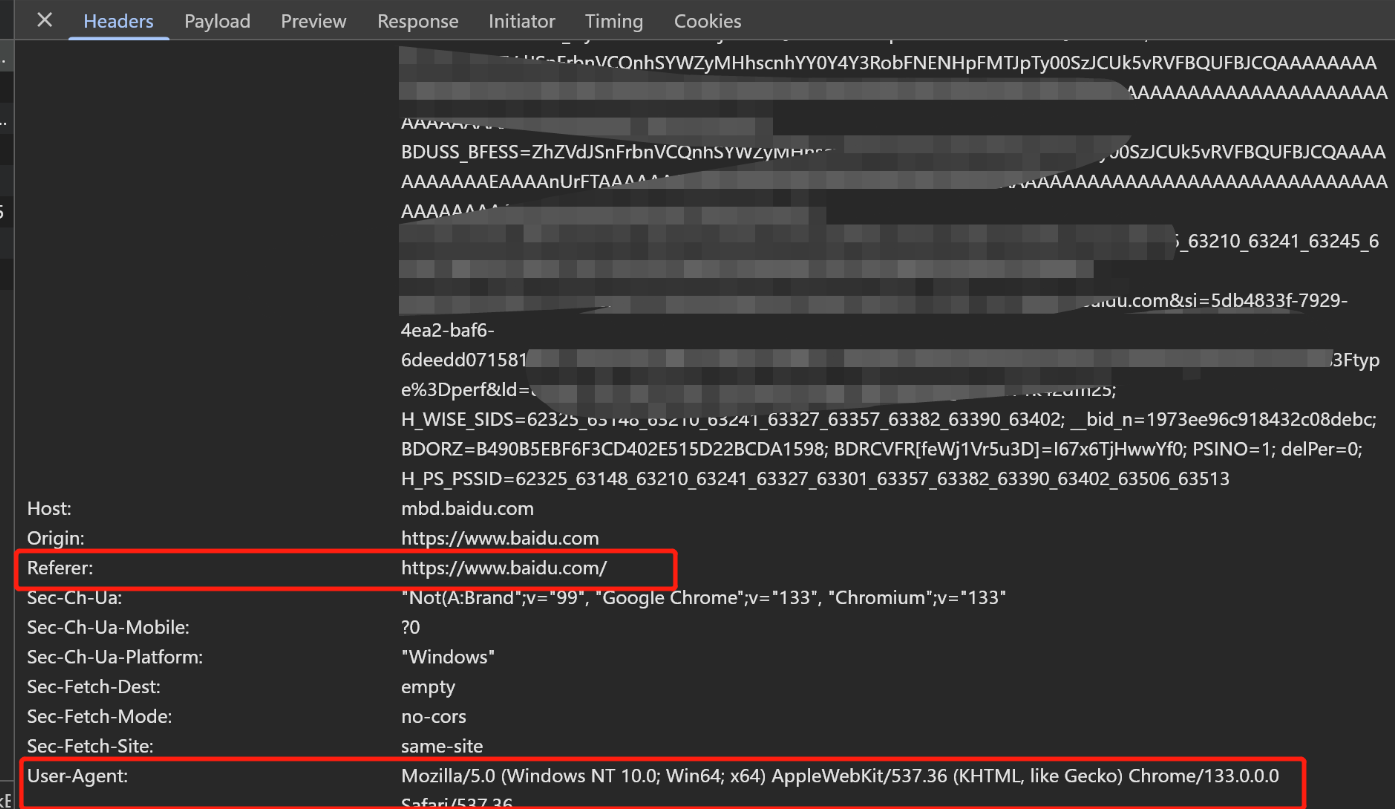

Python爬虫(一):爬虫伪装

一、网站防爬机制概述 在当今互联网环境中,具有一定规模或盈利性质的网站几乎都实施了各种防爬措施。这些措施主要分为两大类: 身份验证机制:直接将未经授权的爬虫阻挡在外反爬技术体系:通过各种技术手段增加爬虫获取数据的难度…...

TRS收益互换:跨境资本流动的金融创新工具与系统化解决方案

一、TRS收益互换的本质与业务逻辑 (一)概念解析 TRS(Total Return Swap)收益互换是一种金融衍生工具,指交易双方约定在未来一定期限内,基于特定资产或指数的表现进行现金流交换的协议。其核心特征包括&am…...

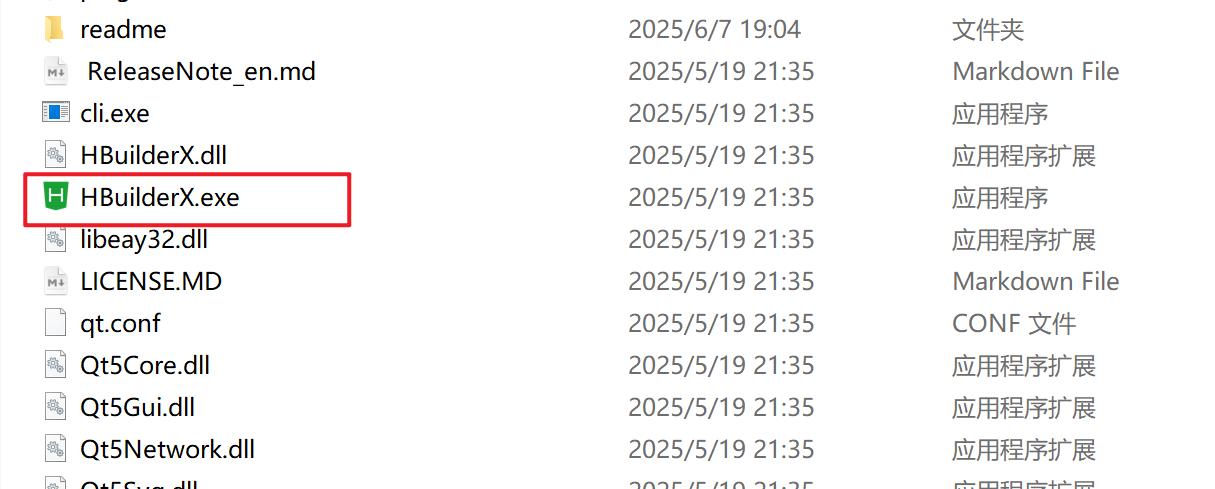

HBuilderX安装(uni-app和小程序开发)

下载HBuilderX 访问官方网站:https://www.dcloud.io/hbuilderx.html 根据您的操作系统选择合适版本: Windows版(推荐下载标准版) Windows系统安装步骤 运行安装程序: 双击下载的.exe安装文件 如果出现安全提示&…...

【AI学习】三、AI算法中的向量

在人工智能(AI)算法中,向量(Vector)是一种将现实世界中的数据(如图像、文本、音频等)转化为计算机可处理的数值型特征表示的工具。它是连接人类认知(如语义、视觉特征)与…...

基于Docker Compose部署Java微服务项目

一. 创建根项目 根项目(父项目)主要用于依赖管理 一些需要注意的点: 打包方式需要为 pom<modules>里需要注册子模块不要引入maven的打包插件,否则打包时会出问题 <?xml version"1.0" encoding"UTF-8…...

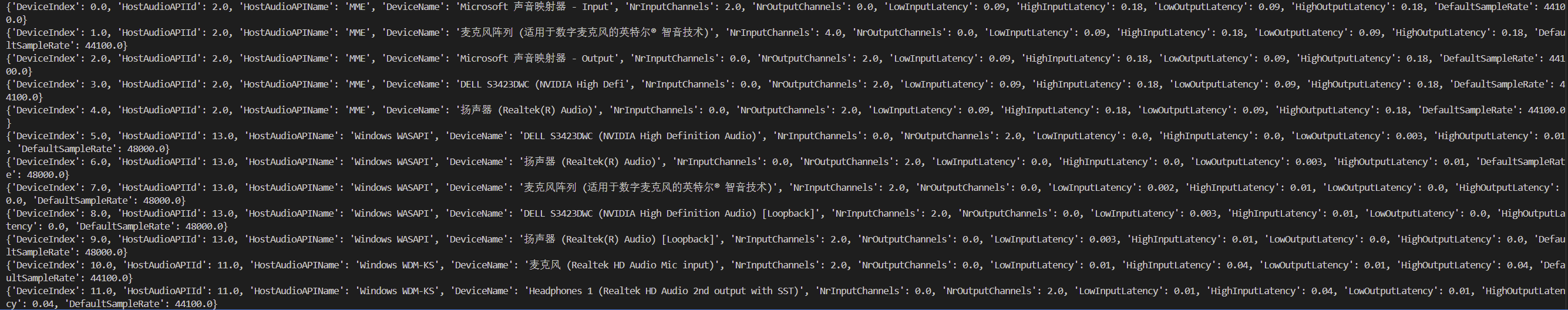

Psychopy音频的使用

Psychopy音频的使用 本文主要解决以下问题: 指定音频引擎与设备;播放音频文件 本文所使用的环境: Python3.10 numpy2.2.6 psychopy2025.1.1 psychtoolbox3.0.19.14 一、音频配置 Psychopy文档链接为Sound - for audio playback — Psy…...

反射获取方法和属性

Java反射获取方法 在Java中,反射(Reflection)是一种强大的机制,允许程序在运行时访问和操作类的内部属性和方法。通过反射,可以动态地创建对象、调用方法、改变属性值,这在很多Java框架中如Spring和Hiberna…...

Spring Boot面试题精选汇总

🤟致敬读者 🟩感谢阅读🟦笑口常开🟪生日快乐⬛早点睡觉 📘博主相关 🟧博主信息🟨博客首页🟫专栏推荐🟥活动信息 文章目录 Spring Boot面试题精选汇总⚙️ **一、核心概…...

VTK如何让部分单位不可见

最近遇到一个需求,需要让一个vtkDataSet中的部分单元不可见,查阅了一些资料大概有以下几种方式 1.通过颜色映射表来进行,是最正规的做法 vtkNew<vtkLookupTable> lut; //值为0不显示,主要是最后一个参数,透明度…...

linux 下常用变更-8

1、删除普通用户 查询用户初始UID和GIDls -l /home/ ###家目录中查看UID cat /etc/group ###此文件查看GID删除用户1.编辑文件 /etc/passwd 找到对应的行,YW343:x:0:0::/home/YW343:/bin/bash 2.将标红的位置修改为用户对应初始UID和GID: YW3…...

vue3 定时器-定义全局方法 vue+ts

1.创建ts文件 路径:src/utils/timer.ts 完整代码: import { onUnmounted } from vuetype TimerCallback (...args: any[]) > voidexport function useGlobalTimer() {const timers: Map<number, NodeJS.Timeout> new Map()// 创建定时器con…...

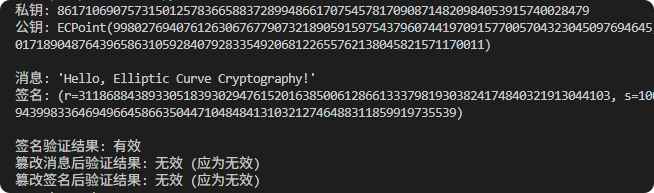

现代密码学 | 椭圆曲线密码学—附py代码

Elliptic Curve Cryptography 椭圆曲线密码学(ECC)是一种基于有限域上椭圆曲线数学特性的公钥加密技术。其核心原理涉及椭圆曲线的代数性质、离散对数问题以及有限域上的运算。 椭圆曲线密码学是多种数字签名算法的基础,例如椭圆曲线数字签…...

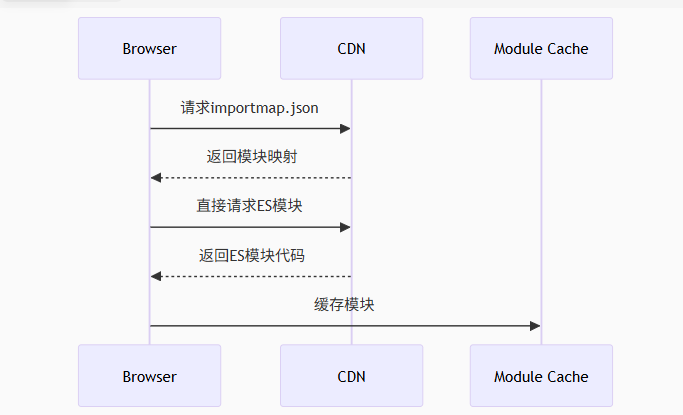

Module Federation 和 Native Federation 的比较

前言 Module Federation 是 Webpack 5 引入的微前端架构方案,允许不同独立构建的应用在运行时动态共享模块。 Native Federation 是 Angular 官方基于 Module Federation 理念实现的专为 Angular 优化的微前端方案。 概念解析 Module Federation (模块联邦) Modul…...

微服务商城-商品微服务

数据表 CREATE TABLE product (id bigint(20) UNSIGNED NOT NULL AUTO_INCREMENT COMMENT 商品id,cateid smallint(6) UNSIGNED NOT NULL DEFAULT 0 COMMENT 类别Id,name varchar(100) NOT NULL DEFAULT COMMENT 商品名称,subtitle varchar(200) NOT NULL DEFAULT COMMENT 商…...