请写一个非对称加密工具 示例包括完整的通信流程

非对称加密工具通常用于保护数据的机密性和身份验证。下面是一个简化的示例,展示了完整的通信流程,包括密钥生成、加密、解密和数字签名验证:

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.PrivateKey;

import java.security.PublicKey;

import javax.crypto.Cipher;

import java.security.Signature;

import java.util.Base64;public class AsymmetricEncryptionTool {private static final String ALGORITHM = "RSA";// 生成密钥对public static KeyPair generateKeyPair() throws Exception {KeyPairGenerator keyPairGenerator = KeyPairGenerator.getInstance(ALGORITHM);keyPairGenerator.initialize(2048); // 设置密钥长度return keyPairGenerator.generateKeyPair();}// 使用公钥进行加密public static byte[] encrypt(byte[] data, PublicKey publicKey) throws Exception {Cipher cipher = Cipher.getInstance(ALGORITHM);cipher.init(Cipher.ENCRYPT_MODE, publicKey);return cipher.doFinal(data);}// 使用私钥进行解密public static byte[] decrypt(byte[] encryptedData, PrivateKey privateKey) throws Exception {Cipher cipher = Cipher.getInstance(ALGORITHM);cipher.init(Cipher.DECRYPT_MODE, privateKey);return cipher.doFinal(encryptedData);}// 使用私钥进行签名public static byte[] sign(byte[] data, PrivateKey privateKey) throws Exception {Signature signature = Signature.getInstance("SHA256withRSA");signature.initSign(privateKey);signature.update(data);return signature.sign();}// 使用公钥进行验证签名public static boolean verify(byte[] data, byte[] signatureBytes, PublicKey publicKey) throws Exception {Signature signature = Signature.getInstance("SHA256withRSA");signature.initVerify(publicKey);signature.update(data);return signature.verify(signatureBytes);}public static void main(String[] args) {try {// 发送方生成密钥对KeyPair senderKeyPair = generateKeyPair();// 接收方生成密钥对KeyPair receiverKeyPair = generateKeyPair();// 要加密的原始数据String originalData = "Hello, World!";byte[] originalBytes = originalData.getBytes();// 发送方使用接收方的公钥进行加密byte[] encryptedBytes = encrypt(originalBytes, receiverKeyPair.getPublic());// 发送方使用自己的私钥进行签名byte[] signatureBytes = sign(originalBytes, senderKeyPair.getPrivate());// 将字节数组转换为Base64字符串String encryptedString = Base64.getEncoder().encodeToString(encryptedBytes);String signatureString = Base64.getEncoder().encodeToString(signatureBytes);// 接收方将Base64字符串转换为字节数组byte[] encryptedBytesReceived = Base64.getDecoder().decode(encryptedString);byte[] signatureBytesReceived = Base64.getDecoder().decode(signatureString);// 接收方使用自己的私钥进行解密byte[] decryptedBytes = decrypt(encryptedBytesReceived, receiverKeyPair.getPrivate());// 接收方使用发送方的公钥验证签名boolean isValidSignature = verify(originalBytes, signatureBytesReceived, senderKeyPair.getPublic());// 输出结果System.out.println("原始数据: " + originalData);System.out.println("加密后的数据: " + encryptedString);System.out.println("解密后的数据: " + new String(decryptedBytes));System.out.println("签名是否有效: " + isValidSignature);} catch (Exception e) {e.printStackTrace();}}

}

以上示例代码在加密和签名结果的传输中使用了Base64编码和解码,以确保数据能够正确地转换为字符串并进行传输。发送方将加密后的数据和签名转换成Base64字符串,接收方将Base64字符串重新转换回字节数组进行解密和签名验证。

请注意,在实际应用中,还需要考虑网络传输中可能发生的数据丢失、篡改和重放攻击等情况。为了保护数据的完整性和安全性,可能需要使用额外的协议层或数据包装技术,如HTTPS、数字证书、消息认证码(MAC)等。

在这个示例中,我们有两个角色:发送方和接收方。每个角色都生成了自己的密钥对,包括公钥和私钥。

发送方使用接收方的公钥对原始数据进行加密,并使用自己的私钥对原始数据进行签名。然后,发送方将加密后的数据和签名一起发送给接收方。

接收方使用自己的私钥对加密后的数据进行解密,并使用发送方的公钥验证签名。

最后,我们打印出原始数据、加密后的数据、解密后的数据以及签名的验证结果。

请注意,这只是一个简化的示例,用于说明非对称加密在通信中的基本流程。在实际应用中,可能需要考虑更复杂的情况,如密钥交换、密钥管理和保护等。此外,还需要注意密钥的安全性和算法的选择。

相关文章:

请写一个非对称加密工具 示例包括完整的通信流程

非对称加密工具通常用于保护数据的机密性和身份验证。下面是一个简化的示例,展示了完整的通信流程,包括密钥生成、加密、解密和数字签名验证: import java.security.KeyPair; import java.security.KeyPairGenerator; import java.security.…...

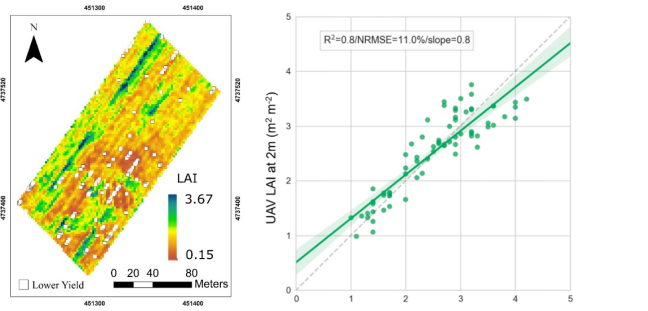

近地面无人机植被定量遥感与生理参数反演技术

遥感(RS-Remote Sensing)——不接触物体本身,用传感器收集目标物的电磁波信息,经处理、分析后,识别目标物,揭示其几何、物理性质和相互关系及其变化规律的现代科学技术。 换言之,即是“遥远的感…...

卡巴斯基为基于Linux的嵌入式设备推出专用解决方案

导读卡巴斯基在其卡巴斯基嵌入式系统安全产品中引入了对 Linux 的支持。这种适应性强的多层解决方案现在为基于Linux的嵌入式系统、设备和场景提供优化的安全,合通常适用于这些系统的严格监管标准。 卡巴斯基在其卡巴斯基嵌入式系统安全产品中引入了对 Linux 的支持…...

Word转PDF工具哪家安全?推荐好用的文件格式转换工具

Word文档是我们最常见也是最常用的办公软件,想必大家都知道了Word操作起来十分的简单,而且功能也是比较齐全的。随着科技的不断进步,如今也是有越来越多类型的办公文档,PDF就是其中之一,那么word转pdf怎么转?Word转PD…...

dma_mmap_coherent函数的使用

dma_mmap_coherent函数可以将dma地址映射到用户态,通过应用程序直接操作dma地址。 实现应该分配一段dma地址,例如: buf_addr dmam_alloc_coherent(&pdev->dev, size, &dma_addr, GFP_KERNEL);buf_addr 是内核态的虚拟地址&…...

MySQL_DQL语句(查询语句以及常用函数)

基础查询 不带条件的查询查询多个字段 语法: #查询指定字段的数据 SELECT 字段1, 字段2, 字段3 ... FROM 表名 ; #查询表中全部字段的数据 SELECT * FROM 表名 ;案例:查询表中所有信息数据 SELECT * FROM employee;案例:查询表中姓名和性别…...

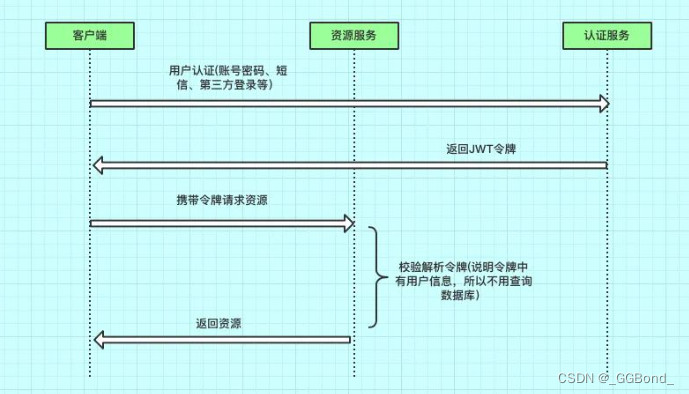

一步步教你实现JWT认证和授权

一步步教你实现JWT认证和授权 前言一、引入二、Token认证与JWT认证的关系三、什么是JWT认证?四、JWT的组成1、头部(Header)2、载荷(Payload)3、签名(Signature) 五、JWT认证的工作流程六、代码举…...

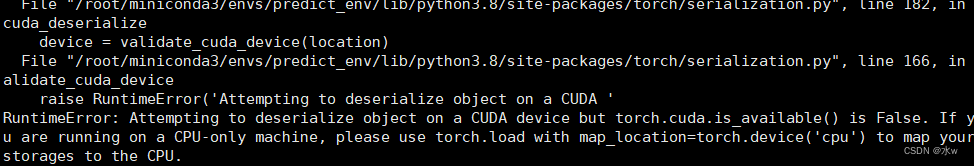

【python 深度学习】解决遇到的问题

目录 一、RuntimeError: module compiled against API version 0xc but this version of numpy is 0xb 二、AttributeError: module ‘tensorflow’ has no attribute ‘flags’ 三、conda 更新 Please update conda by running 四、to search for alternate channels that…...

maxwell 基于zookeeper的高可用方案

Maxwell版本1.39.2 一: 添加zk的pox文件 <!-- customize HA --> <dependency><groupId>org.apache.curator</groupId><artifactId>curator-framework</artifactId><version>5.4.0</version> </dependency>&…...

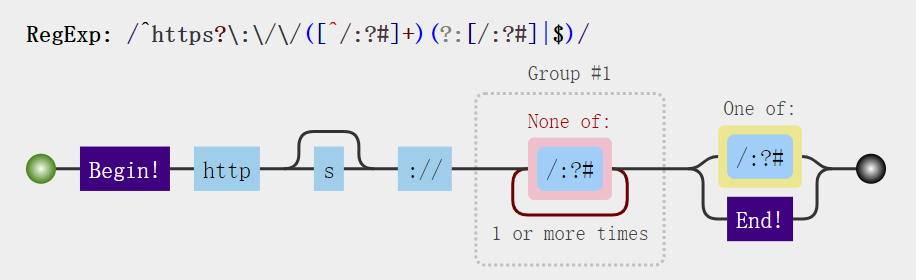

【JavaScript】match用法 | 正则匹配

match正则匹配 var e "www.apple.com:baidu.com" var match e.match(/com/g) console.log("match: "match);> "match: com,com"match返回值问题 match的返回值是一个数组 数组的第0个元素是与整个正则表达式匹配的结果 数组的第1个元素是…...

前端css + js +vue +element-ui 实现响应式布局,根据浏览器窗体大小自动响应

前端css js vue element-ui 实现响应式布局,根据浏览器窗体大小自动响应 1、环境2、js代码3、代码解释1、定义对象2、定义方法3、监听窗口变化,计算比例值,并赋值给transform 属性4、实现监听 3、html 代码4、特别注意 1、环境 我的环境是e…...

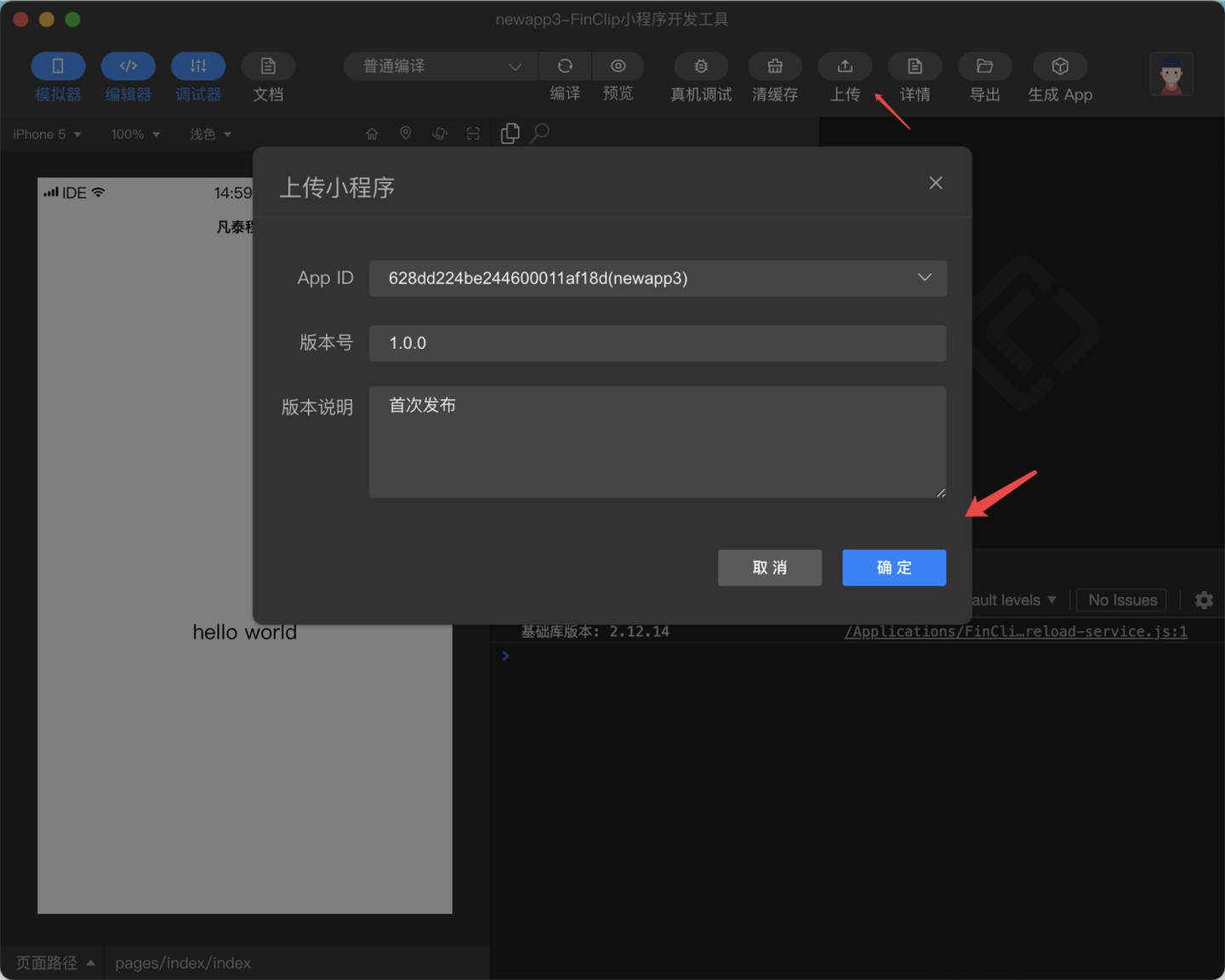

小程序生成App:轻量低门槛的开发方式

小程序生成App可以成为一种轻量低门槛的开发App的方式,但是需要根据具体情况进行选择。如果应用需要处理大量数据或需要进行复杂计算,或者需要实现原生特有的功能或交互效果,可能需要选择其他开发方式。 在文章开始之前,我们看看目…...

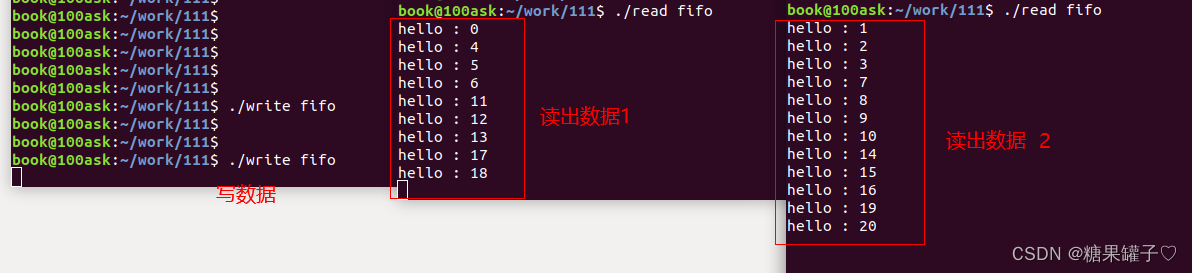

Linux命名管道进程通信

文章目录 前言一、什么是命名管道通信二、创建方式三、代码示例四、文件进程通信总结 前言 命名管道 是实现进程间通信的强大工具,它提供了一种简单而有效的方式,允许不同进程之间进行可靠的数据交换。不仅可以在同一主机上的不相关进程间进行通信&…...

如何将苹果彻底删除视频找回?试试这3种方法

如今是短视频时代,大家通常会使用苹果手机来拍摄视频,以此记录生活中的美好日常。但是大家都知道视频是十分占空间的,这也经常会出现iPhone内存不足,磁盘崩溃的问题。 当遇到iPhone内存不足的情况时,大家往往会选择清…...

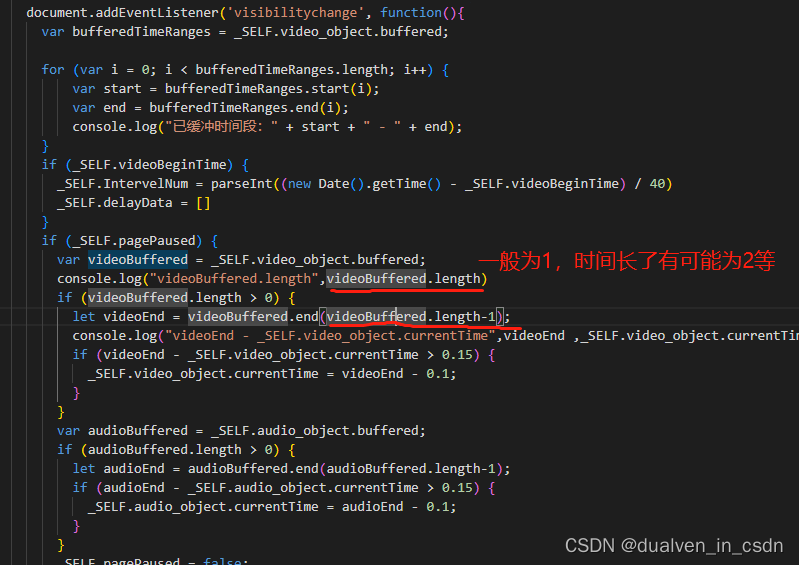

【音视频、chatGpt】h5页面最小化后,再激活后视频停住问题的解决

目录 现象 观察 解决 现象 页面有时候要切换,要最小化;短时间或者几个小时内切换回来,视频可以正常续上;而放置较长时间,几个小时或者一晚上,切换回来后,视频可能卡死 观察 切换页面&#x…...

[CSS] 图片九宫格

效果 index.html <!DOCTYPE html> <html lang"en"><head><meta charset"UTF-8"/><meta http-equiv"X-UA-Compatible" content"IEedge"/><meta name"viewport" content"widthdevice-…...

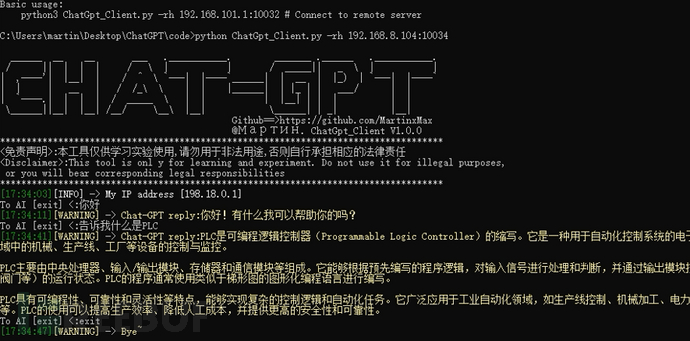

MChat-Gpt V1.0.0 (将ChatGpt机器人接入内网供全体使用)

Github>https://github.com/MartinxMax/MChat-Gpt 首页 MChat-Gpt V1.0.0将ChatGpt机器人接入内网供全体使用 你需要一个ChatGpt账户如果您在中国则需要使用代理访问,设置TUN代理模式 安装依赖 选择你的系统进行安装 服务端配置 #python3 ChatGpt_Server.py -h 使用&a…...

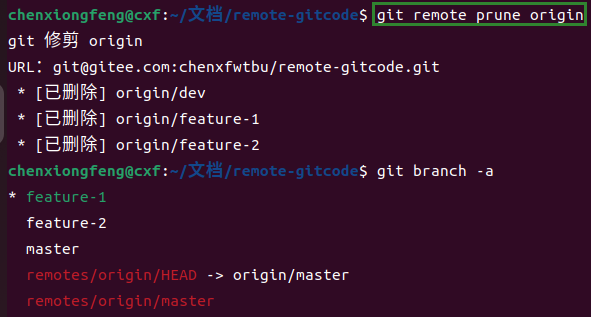

日常开发中Git命令指北

Git基本操作 创建化仓库 mkdir 目录 cd 目录 git init配置本地仓库 # 配置用户名,邮箱 git config user.name "cxf" git config user.email "1969612859qq.com" # 查看本地配置(小写的 L) git config -l # 重置配置&a…...

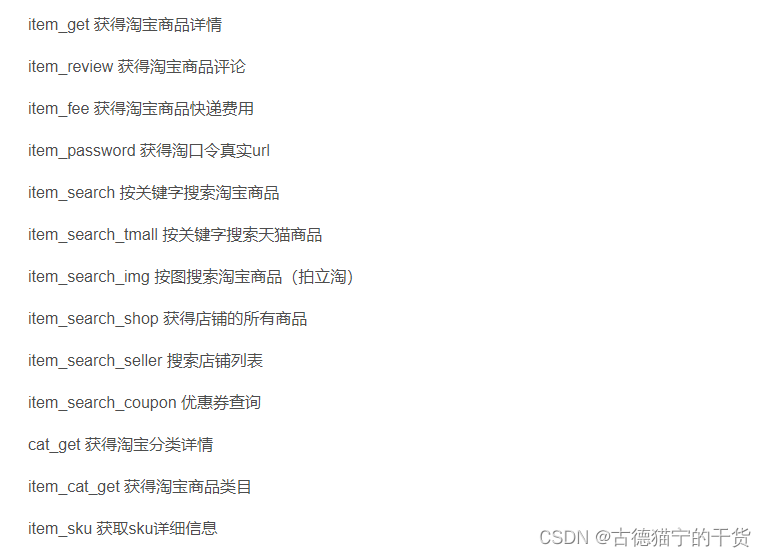

API 测试 | 了解 API 接口概念|电商平台 API 接口测试指南

什么是 API? API 是一个缩写,它代表了一个 pplication P AGC 软件覆盖整个房间。API 是用于构建软件应用程序的一组例程,协议和工具。API 指定一个软件程序应如何与其他软件程序进行交互。 例行程序:执行特定任务的程序。例程也称…...

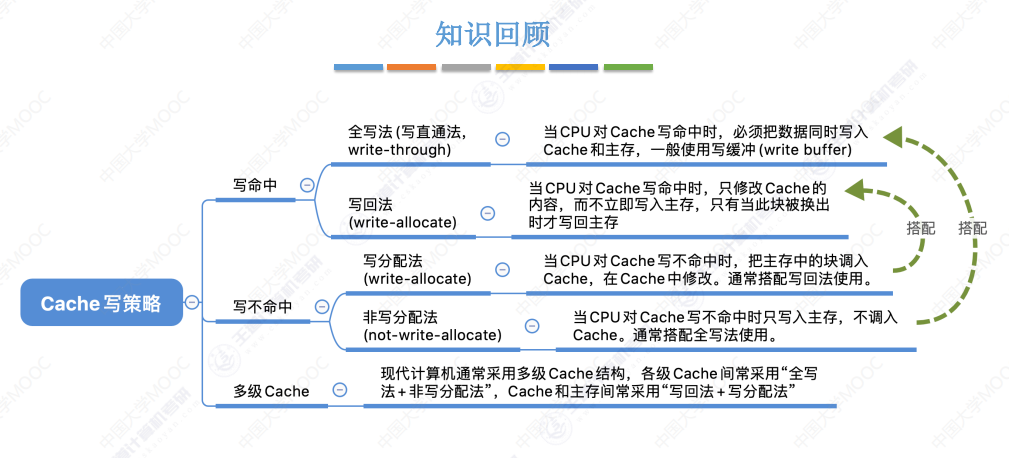

【计算机组成原理】24王道考研笔记——第三章 存储系统

第三章 存储系统 一、存储系统概述 现代计算机的结构: 1.存储器的层次结构 2.存储器的分类 按层次: 按介质: 按存储方式: 按信息的可更改性: 按信息的可保存性: 3.存储器的性能指标 二、主存储器 1.基本…...

SEATA分布式事务——AT模式一

简介 AI Agent 不仅仅是一个能聊天的机器人(如普通的 ChatGPT),而是一个能够感知环境、进行推理、自主决策并调用工具来完成特定任务的智能系统,更够完成更为复杂的AI场景需求。 AI Agent 功能 根据查阅的资料,agent的…...

双Token无感刷新:从登录到重试的完整链路解析

1. 双Token机制的核心原理 想象一下你住在一个高档小区,门禁卡就是你的通行证。普通门禁卡(Access Token)有效期只有30分钟,而物业还给你一张备用卡(Refresh Token)有效期长达7天。当普通卡过期时ÿ…...

告别黑盒!用MMDetection 3.x生成检测热力图,5分钟搞定论文级可视化

深度学习目标检测热力图可视化:5步打造学术级模型解释方案 在计算机视觉领域,目标检测模型的可解释性一直是研究者关注的焦点。当我们在学术论文或技术报告中展示检测结果时,传统的边界框往往难以直观呈现模型的注意力分布——而这正是热力图…...

聊一聊 C# 中的闭包陷阱:foreach 循环的坑你还记得吗?直

. GIF文件结构 相比于 WAV 文件的简单粗暴,GIF 的结构要精密得多,因为它天生是为了网络传输而设计的(包含了压缩机制)。 当我们用二进制视角观察 GIF 时,它是由一个个 数据块(Block) 组成的&…...

告别盲调!用逻辑分析仪抓取STM32F429 TIM1的PWM波形,一步步教你分析频率、占空比和死区

从代码到波形:STM32F429 TIM1 PWM硬件验证全流程实战 调试PWM输出时最令人头疼的莫过于代码看似正确,但硬件端却毫无反应——引脚电压纹丝不动,或者波形完全不符合预期。这种"软件配置正确,硬件行为未知"的困境…...

别再只调参了!深入理解PCL网格化:从Delaunay三角剖分到法线一致性的底层原理

深入解析PCL网格化:从Delaunay三角剖分到法线一致性的工程实践 在三维重建领域,点云网格化是将离散采样点转化为连续表面的关键技术。许多开发者虽然能够调用PCL库完成基础网格生成,但当面对setNormalConsistency、setMaximumSurfaceAngle等参…...

OpenClaw开发提效指南:Qwen3.5-9B实现日志分析+异常修复建议

OpenClaw开发提效指南:Qwen3.5-9B实现日志分析异常修复建议 1. 为什么开发者需要日志分析自动化 作为一名全栈开发者,我每天要面对数十个微服务的日志文件。传统的人工排查方式就像在黑暗森林中摸索——需要反复grep关键字、比对时间戳、手动拼接调用链…...

基于 LocalClaw 的多 Agent 协作体系实战

基于 LocalClaw 的多 Agent 协作体系实战 ⏱️ 阅读时间:10分钟 | 🏷️ 标签:LocalClaw / 多Agent / AI协作 / 工作流自动化 前言:为什么需要多 Agent 协作? 当我们一个人管理多个平台的内容运营时,往往会…...

5分钟学会B站4K视频下载:免费开源工具完整指南

5分钟学会B站4K视频下载:免费开源工具完整指南 【免费下载链接】bilibili-downloader B站视频下载,支持下载大会员清晰度4K,持续更新中 项目地址: https://gitcode.com/gh_mirrors/bil/bilibili-downloader 还在为无法离线观看B站大会…...

1篇1章4节:生成对抗网络GAN和图像生成领域的StyleGAN

近年来,人工智能(AI)技术迅猛发展,特别是在计算机视觉领域,生成对抗网络(Generative Adversarial Network,GAN)推动了图像生成技术的巨大进步。从早期的基本GAN架构,到渐…...