个保新标 | 《信息安全技术 敏感个人信息处理安全要求》(征求意见稿)发布

8 月 9 日,全国信息安全标准化技术委员会公开发布关于国家标准《信息安全技术 敏感个人信息处理安全要求》(征求意见稿)(以下简称《标准》)的通知,面向社会广泛征求意见。

《标准》的制定背景是为支撑《个人信息保护法》第二节敏感个人信息的处理规则的落地实施,《标准》针对医疗健康、金融账户、行踪轨迹等敏感个人信息,明确数据处理者进行收集、存储、使用、加工、传输、提供、公开、删除等处理活动的安全要求,重点针对采集必要性、安全保护、脱敏规则、告知同意等方面提出要求。

近年来,涉及对医疗健康、行踪轨迹、金融账户等敏感个人信息的非法收集与使用等典型案件不胜枚举,依托于互联网的各类应用程序(App),如移动支付、网约车、在线问诊挂号、线上借贷等业务运营均需要以用户的敏感个人信息为依托。首先,背后支撑这些业务的数据湖仓、业务系统中必然涉及到大量的敏感个人信息数据处理活动。其次,无论是湖仓数据开发和探索,或是数据平台和业务系统的数据运维,必然存在自然人对敏感个人信息的直接访问。第三,采用生态合作和数据委托方式加速业务的同时,必然存在对敏感个人信息的跨组织和地域的供给或共享。

原点安全技术专家认为,随着监管要求的收紧和监管粒度的深化,敏感个人信息保护与利用、流通的矛盾日益突出,本次《标准》征求意见稿的推出,是主管部门对于个人信息保护的更进一步要求;同时,作为个人信息处理者,以敏感个人信息为核心及切入点,以理清敏感个人信息的数据收集和存储状态为基础,在场景化数据应用过程中,综合利用且无缝衔接基于敏感数据标签的访问控制、脱敏、加密、控权、行为分析等技术手段,从业务和安全两个维度的一体化视角构建整体方案,能更清晰、更具体地做好个人信息保护,在数据保护与利用之间,寻找到适合自身的平衡,提升企业数据利用能力,释放数据产能。

《标准》与有关法律、行政法规和相关标准的关系?

《标准》符合现有法律法规的要求。

《个人信息保护法》第二章第二节规定了敏感个人信息的处理规则。第二十八条规定,敏感个人信息是一旦泄露或者非法使用,容易导致自然人的人格尊严受到侵害或者人身、财产安全受到危害的个人信息,包括生物识别、宗教信仰、特定身份、医疗健康、金融账户、行踪轨迹等信息,以及不满十四周岁未成年人的个人信息。只有在具有特定的目的和充分的必要性,并采取严格保护措施的情形下,个人信息处理者方可处理敏感个人信息。

《信息安全技术 个人信息安全规范》规定了开展收集、存储、使用、共享、转让、公开披露、删除等个人信息处理活动应遵循的原则和安全要求;同时规定了个人敏感信息的传输和存储等内容。

敏感个人信息与个人信息处理者如何定义与识别?

01 定义

敏感个人信息

sensitive personal information

定义:一旦泄露或者非法使用,容易导致自然人的人格尊严受到侵害或者人身、财产安全受到危害的个人信息,包括生物识别、宗教信仰、特定身份、医疗健康、金融账户、行踪轨迹等信息,以及不满十四周岁未成年人的个人信息。

个人信息处理者

personal information processor

定义:自主决定处理目的、处理方式的组织、个人。

02 识别方法

个人信息处理者在进行个人信息处理前,应按照以下方法识别敏感个人信息。符合以下任一属性的,应识别为敏感个人信息:

-

个人信息遭到泄露或者非法使用,容易导致自然人的人格尊严受到侵害;

示例 1:个人信息主体可能会因特定身份、犯罪记录、宗教信仰、性取向、特定疾病和健康状态等信息泄露遭到歧视性待遇。

-

个人信息遭到泄露或者非法使用,容易导致自然人的人身安全受到危害;

-

个人信息遭到泄露或者非法使用,容易导致自然人的财产安全受到危害;

示例 2:泄露、非法使用金融账户信息及其相关的鉴别信息(如支付口令),可能会造成个人信息主体的财产损失。

处理敏感个人信息应采取哪些安全保护措施?

根据《个人信息保护法》的规定,处理敏感个人信息应当采取严格的保护措施。《标准》从安全保护要求和安全管理要求层面,针对敏感个人信息的全流程需采取的保护措施进行了细致的规定,一定程度上弥补了《个人信息保护法》关于敏感个人信息安全保护措施的空白。

《标准》中关于敏感个人信息处理基本要求:

处理敏感个人信息应具有特定的目的和充分的必要性,取得个人的单独同意,应在满足 GB/T35273—2020 《信息安全技术 个人信息安全规范》要求的基础上,在收集、存储、使用、加工、传输、提供、公开、删除等处理的各个环节采取严格保护措施。

具体而言应从以下几点开展:

1. 在敏感个人信息收集环节,个人信息处理者在收集敏感个人信息前,收集非敏感个人信息可以实现处理目的的,不应收集敏感个人信息;应仅在个人信息主体使用业务功能期间,收集该业务功能所需的敏感个人信息;应按照业务功能或服务场景,分项收集敏感个人信息。

2. 在敏感个人信息使用环节,个人信息处理者应遵循所约定的处理目的、处理方式开展敏感个人信息处理活动,并对处理情况进行记录;应在个人信息接收方的个人信息保护能力不低于个人信息处理者的条件下传输敏感个人信息;

3. 在敏感个人信息传输环节,互联网传输敏感个人信息时,应至少采用通道加密方式进行传输,宜采用通道加密与内容加密两种加密方式结合进行,通道加密和内容加密算法应符合有关行业技术标准与行业主管部门有关规定要求;应定期评估或验证敏感个人信息传输方式的安全状况,网络环境发生重大变化时,应及时调整安全策略;应定期梳理应用及 API 资产清单,定期针对应用及 API 传输敏感个人信息情况进行审计;

4. 在敏感个人信息存储环节,个人信息处理者应将经过加密、去标识化处理后的敏感个人信息应与解密密钥、其他个人信息等分开存储;对于敏感个人信息存储环境按照就高从严原则设定安全保护措施,应建立异常监测和分析能力,对出现的异常情况进行及时响应,动态调整安全保护措施。

5. 在敏感个人信息访问环节,应在对角色权限控制的基础上,按照业务流程的需求触发操作授权,定期针对敏感个人信息的访问、修改、删除、导出等操作进行日志审计;建立异常监测预警和响应机制,对超出业务正常需求的异常操作(如频繁、大量敏感个人信息浏览查询、下载、打印,非工作时间操作等)应采取中断操作,并通过邮件、消息、弹窗等形式进行告警,开展分析调查,提前排除隐患;

6. 在敏感个人信息删除方面,个人信息处理者应定期评估敏感个人信息删除或匿名化处理效果,确保已删除或匿名化处理的敏感个人信息不具备还原能力;应建立敏感个人信息过期自动删除机制,法律、行政法规规定需要留存敏感个人信息的,应在到期后及时删除。

7. 在安全管理要求方面,要求敏感个人信息处理者对敏感个人信息实行分类管理,按照有关规定,达到一定量级的敏感个人信息,应参照重要数据进行保护;并建立敏感个人信息安全管理策略,对敏感个人信息的处理行为进行识别、审批、记录、审计;开展个人信息保护影响评估,并对处理情况进行记录;数据安全能力应达到GB/T 37988—2019 《信息安全技术 数据安全能力成熟度模型》三级及以上能力要求;规划建设涉及敏感个人信息处理产品和服务时,宜参考 GB/T41817—2022 《信息安全技术 个人信息安全工程指南》开展个人信息安全工程实践,同步规划、同步建设、同步部署、同步使用个人信息安全措施。处理敏感个人信息超过1万条、涉及个人信息跨境传输的,应开展数据出境风险自评估,并通过所在地省级网信部门向国家网信部门申报数据出境安全评估。

敏感个人信息处理有哪些特殊安全要求?

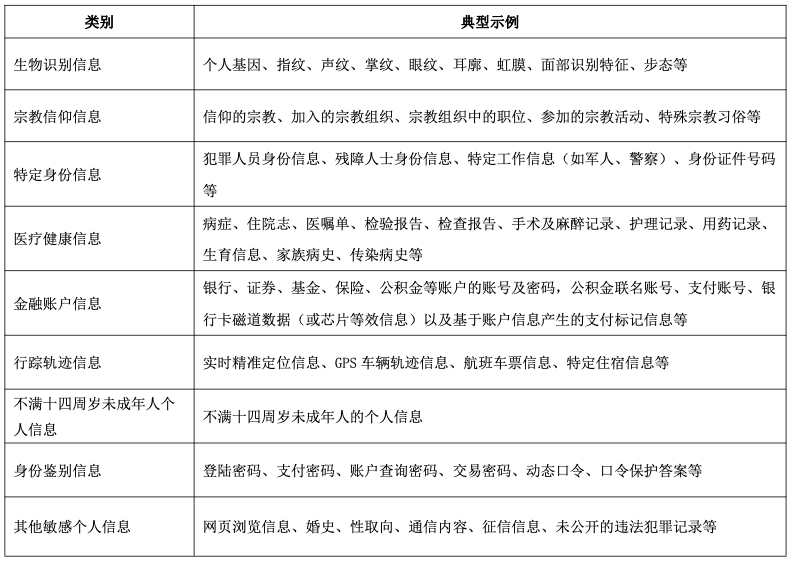

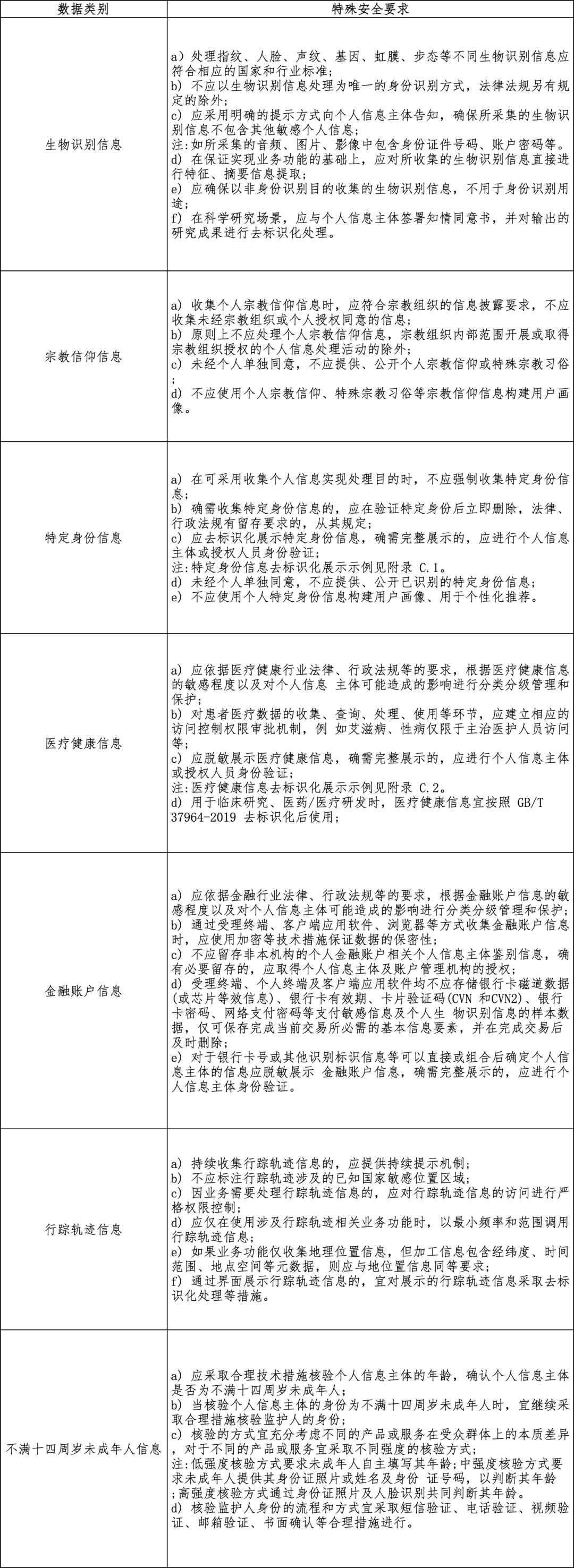

此前,国家网信办针对人脸识别信息发布了专门的安全管理规定征求意见稿,以规范人脸识别信息的处理活动。《标准》亦对于不同类型的常见敏感个人信息类别进行了特殊安全要求:

常见敏感个人信息类别

常见敏感个人信息的特殊安全要求

《标准》中参考的相关文件

[1] GB/T 35274-2017 信息安全技术 大数据服务安全能力要求

[2] GB/T 37973-2019 信息安全技术 大数据安全管理指南

[3] GB/T 41391-2022 信息安全技术 移动互联网应用程序(App)收集个人信息基本要求

[4] GB/T 42574-2023 信息安全技术 个人信息处理中告知和同意的实施指南

一体化数据安全平台可实现组织内敏感数据发现与数据分类分级,并形成敏感数据资产目录;在此之上提供一体化的敏感数据访问控制、数据权限管控、数据动态脱敏、敏感数据访问审计等功能,满足数据安全管控、个人信息保护和数据出境安全合规要求,让企业的数据更安全,合规更高效。

数据安全平台可涵盖企业数据安全管理常见手段及管理方式,包括数据资产盘点管理,敏感数据识别、数据分类分级;数据库防火墙、数据审计,数据库安全审计、云数据库审计、API 审计;敏感数据脱敏,数据脱敏、数据动态脱敏、实时脱敏,敏感数据访问监督;数据库安全防护、数据库运维管控、云数据库安全运维,数据库权限管理设置、访问权限设置、数据访问治理,达到细粒度权限管控,做好数据安全运营,防止敏感数据泄露,满足数据合规与业务合规要求。

相关文章:

个保新标 | 《信息安全技术 敏感个人信息处理安全要求》(征求意见稿)发布

8 月 9 日,全国信息安全标准化技术委员会公开发布关于国家标准《信息安全技术 敏感个人信息处理安全要求》(征求意见稿)(以下简称《标准》)的通知,面向社会广泛征求意见。 《标准》的制定背景是为支撑《个人…...

【uniapp 返回顶部】

返回顶部 参数说明示例官方链接 uni.pageScrollTo(OBJECT) 将页面滚动到目标位置。 参数说明 参数名类型必填说明scrollTopNumber否滚动到页面的目标位置(单位px)selectorString否选择器,App、H5、微信小程序2.7.3 、支付宝小程序1.20.0支持…...

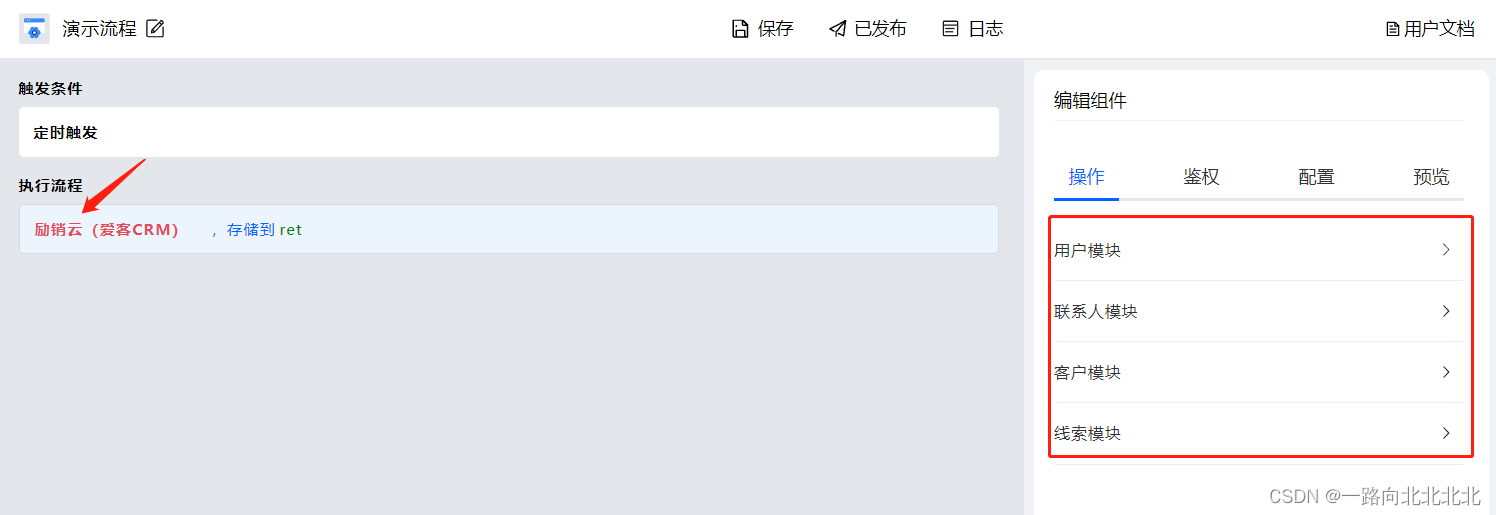

无代码集成励销云CRM连接更多应用

场景描述: 基于励销云的开放API,实现无代码集成连接励销云与其它应用。通过Aboter可轻松搭建业务自动化流程,实现多个应用之间的数据连接。 接口能力: 用户模块业务模块拜访签到模块公海客户模块联系人模块合同模块客户模块任务…...

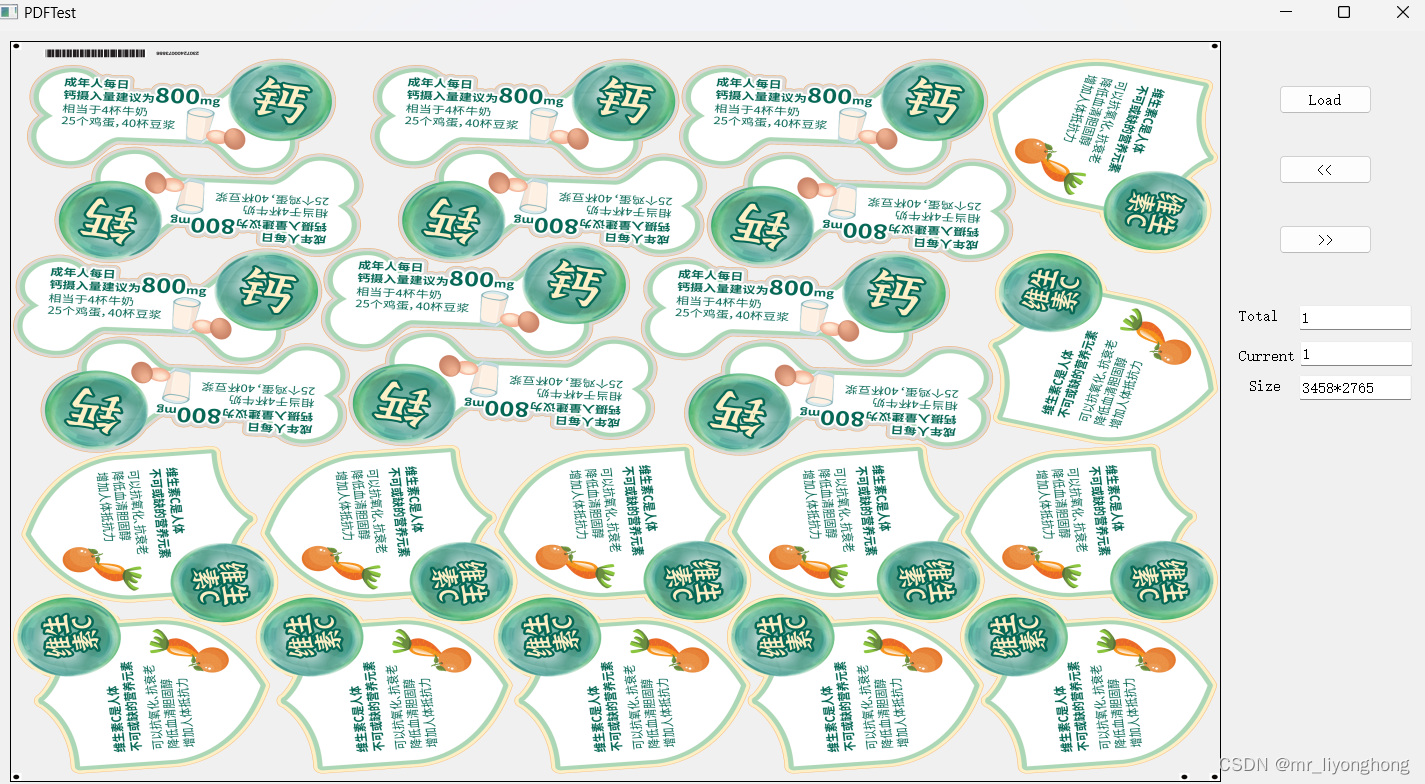

QT自带PDF库的使用

QT自带PDF库可以方便的打开PDF文件,并将文件解析为QImage,相比网上提供的开源库,QT自带PDF库使用更方便,也更加可靠,然而,QT自带PDF库的使用却不同于其他通用库的使用,具备一定的技巧。 1. 安装…...

SQL | 排序检索的数据

3-排序检索的数据 使用order by语句排序检索到的数据。 3.1-排序数据 使用SQL语句返回一个数据表的列。 select prod_id from products; --------------------- | prod_name | --------------------- | 8 inch teddy bear | | 12 inch teddy bear | | 18 inch teddy bear |…...

8. yaml文件管理

文章目录 yaml文件管理编写yaml配置文件获取配置模板方法一方法二方法三方法四 yaml文件管理 Kubernetes 支持 YAML 和 JSON 格式管理资源对象 JSON 格式:主要用于 api 接口之间消息的传递YAML 格式:用于配置和管理,YAML 是一种简洁的非标记性…...

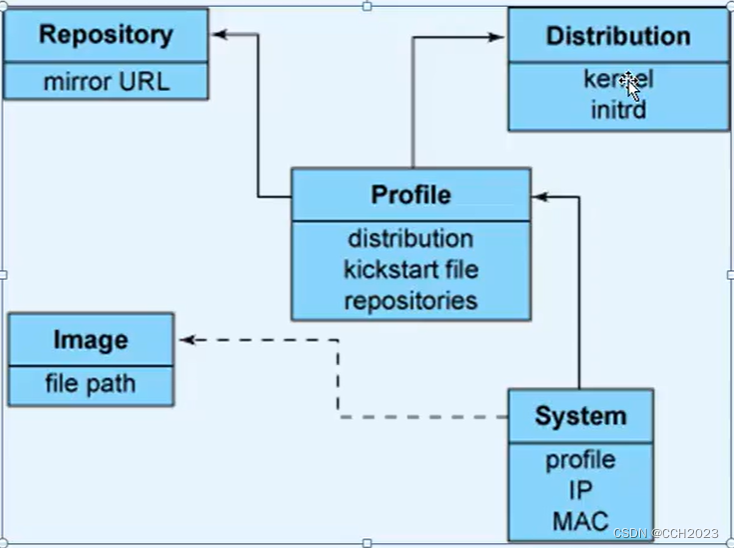

Cobbler自定义yum源

再次了解下Cobbler的目录结构: 在/var/www/cobbler/ks_mirror目录下存放的是所有的镜像。 存放的是仓库镜像: 在/var/lib/cobbler/kickstarts目录下是存放的所有的kickstarts文件。 再有就是/etc/cobbler这个目录: [rootvm1 loaders]# cd /…...

《算法竞赛·快冲300题》每日一题:“特殊数字”

《算法竞赛快冲300题》将于2024年出版,是《算法竞赛》的辅助练习册。 所有题目放在自建的OJ New Online Judge。 用C/C、Java、Python三种语言给出代码,以中低档题为主,适合入门、进阶。 文章目录 题目描述题解C代码Java代码Python代码 “ 特…...

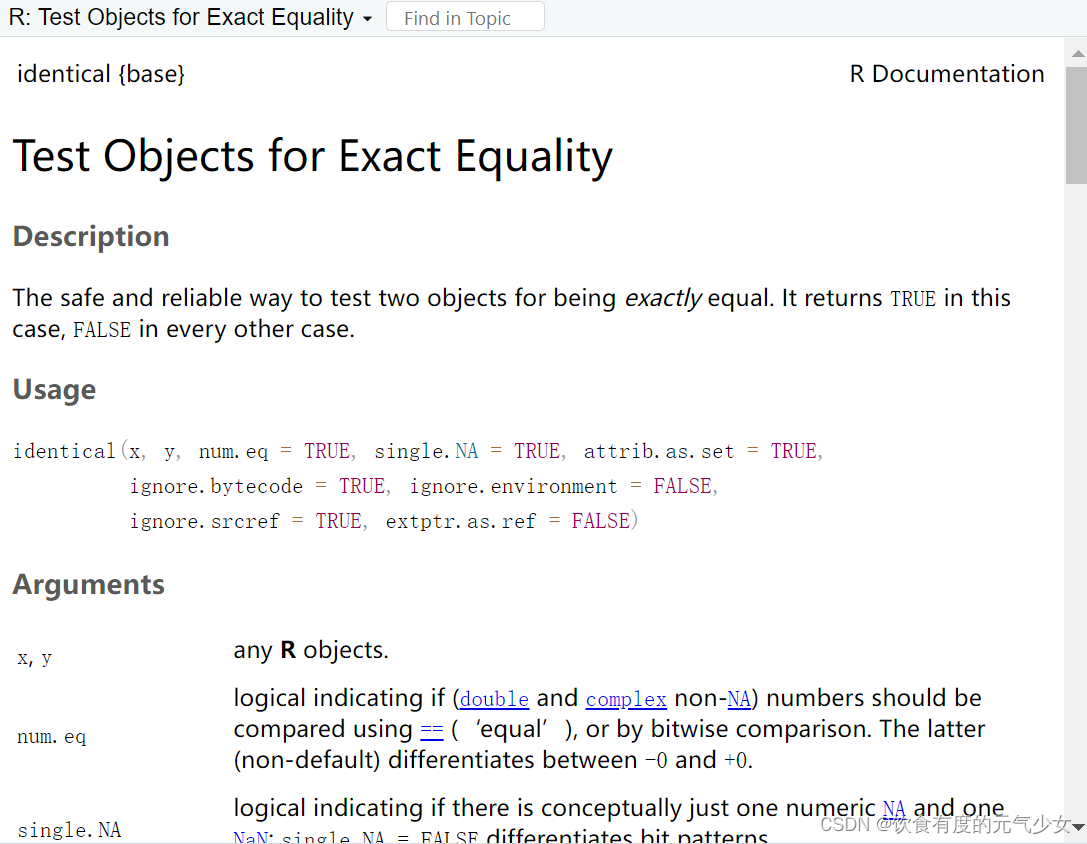

在R中比较两个矩阵是否相等

目录 方法一:使用all.equal()比较两个R对象是否近似相等 方法二:使用identical比较两个R对象是否精确相等。 方法一:使用all.equal()比较两个R对象是否近似相等 使用函数:all.equal(x,y) 比较两个R对象x和y是否近似相等 > M1…...

商城-学习整理-基础-商品服务API-属性分组(七)

目录 一、创建系统菜单二、开发商品系统-平台属性-属性分组1、将三级分类功能抽取出来2、编写后端代码3、属性分组新增功能4、属性分组修改回显功能 三、商品系统-平台属性-规则参数1、列表展示页面2、新增规格参数页面 四、商品系统-平台属性-销售属性1、列表展示页面2、新增或…...

什么是响应式设计?列举几种实现响应式设计的方法。

聚沙成塔每天进步一点点 ⭐ 专栏简介⭐ 什么是响应式设计?⭐ 实现响应式设计的方法⭐ 写在最后 ⭐ 专栏简介 前端入门之旅:探索Web开发的奇妙世界 记得点击上方或者右侧链接订阅本专栏哦 几何带你启航前端之旅 欢迎来到前端入门之旅!这个专栏…...

Java类和对象(一文读懂)

文章目录 类、对象是什么?创建类构造器 创建对象 类、对象是什么? 类:类是一个模板,它描述一类对象的行为和状态。类可以看成是创建 Java 对象的模板。 对象:对象是类的一个实例(对象不是找个女朋友&#x…...

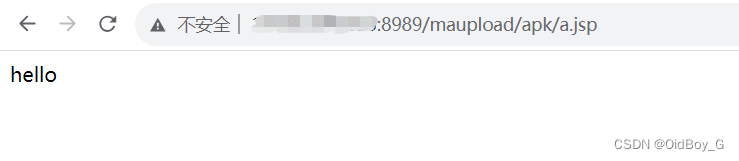

用友移动管理系统 任意文件上传漏洞复现(HW0day)

0x01 产品简介 用友移动系统管理是用友公司推出的一款移动办公解决方案,旨在帮助企业实现移动办公、提高管理效率和员工工作灵活性。它提供了一系列功能和工具,方便用户在移动设备上管理和处理企业的系统和业务。 0x02 漏洞概述 用友移动管理系统 uploa…...

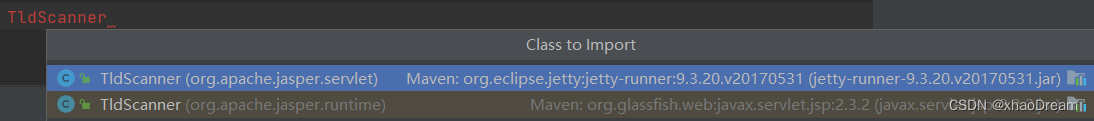

启动springboot,出现Unable to start embedded Tomcat

报错信息 org.apache.catalina.core.ContainerBase : A child container failed during startjava.util.concurrent.ExecutionException: org.apache.catalina.LifecycleException: Failed to start component [StandardEngine[Tomcat].StandardHost[localhost].TomcatEmbedd…...

加密和安全

加密和安全 一.安全机制 安全攻击的几种典型方式: STRIDE Spoofing 假冒 Tampering 篡改 Repudiation 否认 Information Disclosure 信息泄漏 Denial of Service 拒绝服务 Elevation of Privilege 提升…...

Maven基础总结

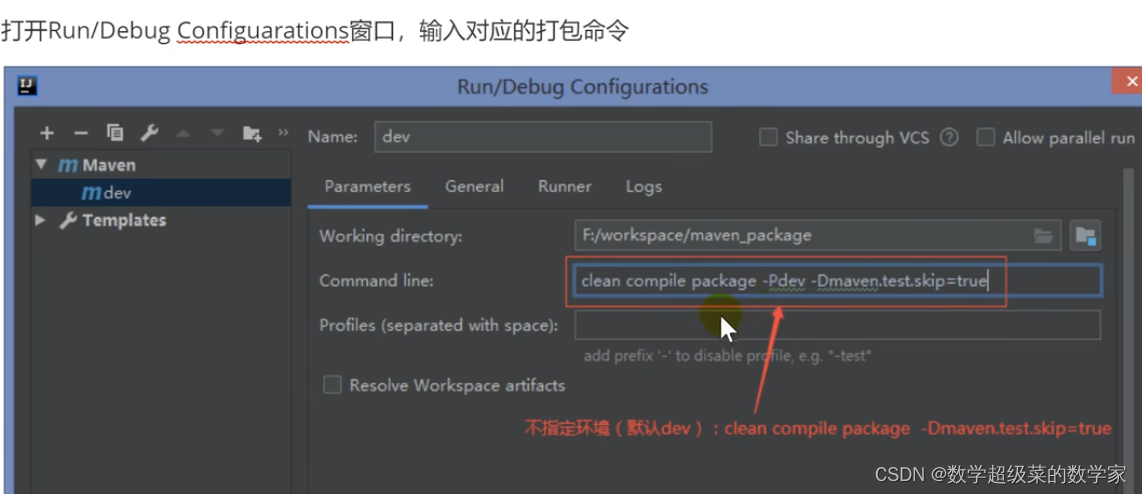

前言 Maven 是一个项目管理工具,可以对 Java 项目进行构建、依赖管理。 基本要求掌握 配置Maven环境直接查。 得会在IDEA创建Maven的java项目吧、会创建Maven的web项目吧、会创建多模块项目吧。 得会配置插件pligin、依赖dependency吧 一、Maven四大特性 1、…...

Java 编程实战:如何用 Java 编写一个简单而强大的 Tomcat

学习完了JavaWeb,为了深入了解tomcat,打算手撕tomcat搭建自己的tomcat,希望对来访小伙伴也有帮助 引言 Tomcat 是一个开源的 Web 服务器和 Servlet 容器,它可以提供动态 Web 内容的处理和交互功能。Tomcat 是用 Java 语言编写的&a…...

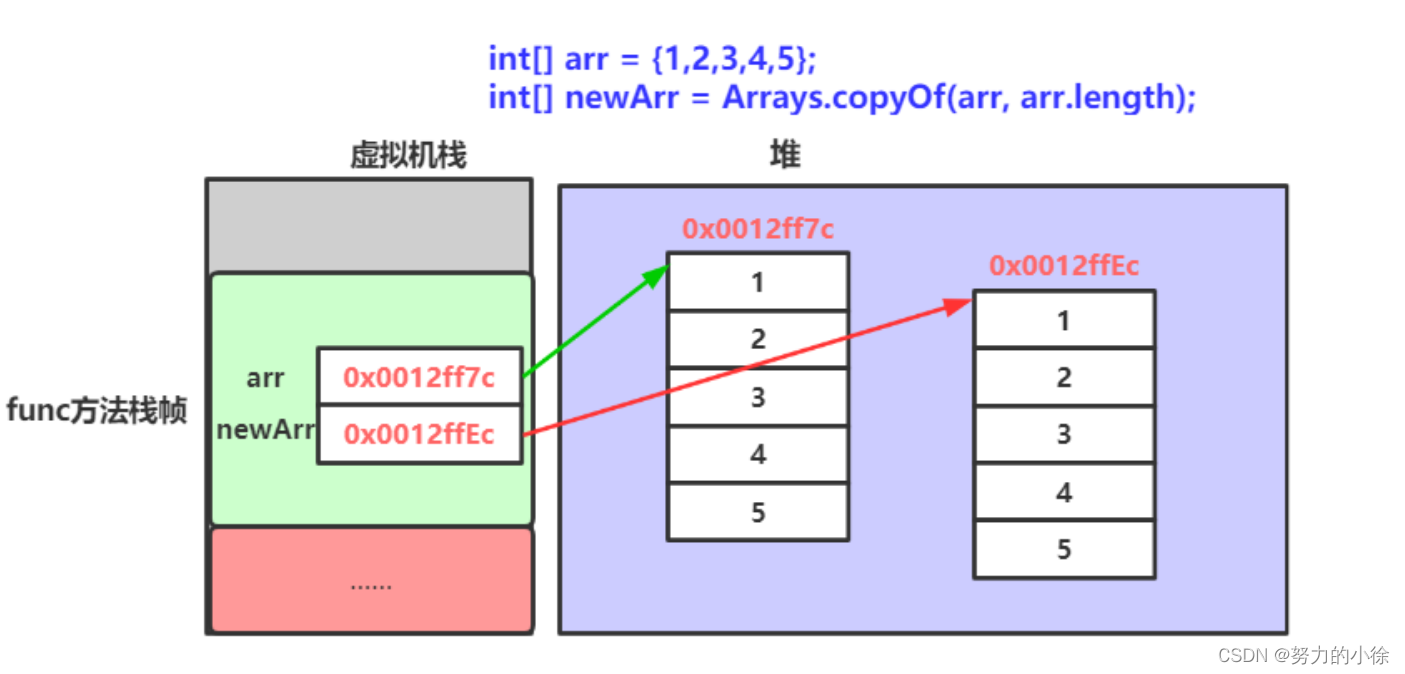

【JavaSE】数组的定义与使用

详解数组 数组的基本概念什么是数组数组的创建及初始化数组的使用 数组是引用类型基本类型变量与引用类型变量的区别引用变量认识 null 数组的应用场景数组练习二维数组 数组的基本概念 什么是数组 数组可以看成是相同类型元素的一个集合。在内存中是一段连续的空间。比如现实…...

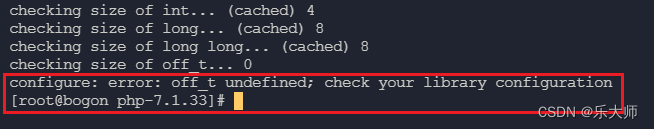

银河麒麟安装php7.1.33

银河麒麟V10兼容CentOS 8 安装过程与CentOS类似。 TencentOS3.1安装PHPNginxredis测试系统_乐大师的博客-CSDN博客 可以参考之前我写的文章。 不过有2个细节不同,下面说下。 问题1:编译错误提示“error:off_t undefined” 解决方法: 编…...

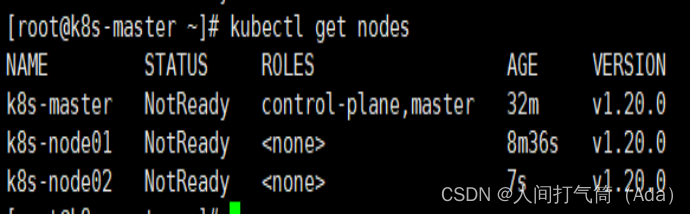

Kubernetes集群部署上篇(安装部署,但是集群网络未部署)

第四阶段 时 间:2023年8月9日 参加人:全班人员 内 容: Kubernetes集群部署上篇 目录 一、Kubernetes部署方式 (一)minikube (二)二进制包 (三)Kubeadm Kubea…...

终极AutoGPT身份认证实战指南:从JWT配置到安全验证的完整教程

终极AutoGPT身份认证实战指南:从JWT配置到安全验证的完整教程 【免费下载链接】AutoGPT AutoGPT is the vision of accessible AI for everyone, to use and to build on. Our mission is to provide the tools, so that you can focus on what matters. 项目地址…...

提升模型效率,附完整代码)

PyTorch实战:两种方法实现Partial Conv(PConv)提升模型效率,附完整代码

PyTorch实战:两种Partial Conv实现方案深度解析与性能优化 在移动端和边缘计算场景中,模型效率直接决定了产品的用户体验和商业可行性。当我们尝试将ResNet-50这样的经典网络部署到手机端时,常常会面临显存不足和计算延迟的问题——这正是部分…...

用这个免费网站,5分钟搞定城市路网SVG地图,做PPT和设计素材超方便

5分钟生成城市路网SVG地图:设计师的高效素材解决方案 在信息爆炸的视觉时代,一张简洁有力的城市路网图往往能成为设计作品的点睛之笔——无论是科技感十足的产品发布会PPT、地产项目的投资分析报告,还是社交媒体上的数据可视化信息图。传统获…...

FreeMove:高效安全的Windows目录迁移完整指南

FreeMove:高效安全的Windows目录迁移完整指南 【免费下载链接】FreeMove Move directories without breaking shortcuts or installations 项目地址: https://gitcode.com/gh_mirrors/fr/FreeMove FreeMove是一款专为Windows用户设计的开源工具,通…...

5步掌握DoL-Lyra整合包:从零构建个性化游戏体验的完整指南

5步掌握DoL-Lyra整合包:从零构建个性化游戏体验的完整指南 【免费下载链接】DOL-CHS-MODS Degrees of Lewdity 整合 项目地址: https://gitcode.com/gh_mirrors/do/DOL-CHS-MODS Degrees of Lewdity中文模组整合包(DOL-CHS-MODS)是一个…...

ThinkPHP 通用的API格式封装实例代码

ThinkPHP 通用的API格式封装1.创建status.php 用于设置通用的状态码返回枚举类1234567<?phpreturn["success">1,"error">0,"controller_not_found">-1,"action_not_found">-2,];2.将API返回格式统一封装1234567891011…...

Fairseq-Dense-13B-JanewayGPU算力:实测13B模型在4090D上达9.2 tokens/s吞吐性能

Fairseq-Dense-13B-JanewayGPU算力:实测13B模型在4090D上达9.2 tokens/s吞吐性能 1. 模型概述 Fairseq-Dense-13B-Janeway是由KoboldAI发布的130亿参数创意写作大模型,专注于生成具有经典叙事风格的英文科幻与奇幻内容。该模型基于2210本科幻与奇幻题材…...

从收藏废人到知识管理高手,就差这8个工具

🗂️你收藏的那500篇文章99%你不会再看第二次收藏 ≠ 学到 看过 ≠ 记住 信息管理才是真正的竞争力这8个工具,帮你把"收藏夹吃灰"变成真正属于自己的知识体系全部附网址知识管理必备🧠 2026必收藏我们这一代人,有一个…...

Sunshine游戏串流解决方案:构建私有云游戏服务的技术实践

Sunshine游戏串流解决方案:构建私有云游戏服务的技术实践 【免费下载链接】Sunshine Self-hosted game stream host for Moonlight. 项目地址: https://gitcode.com/GitHub_Trending/su/Sunshine Sunshine是一款开源的自托管游戏串流服务器,专为M…...

Windows右键菜单管理终极指南:如何快速清理和自定义你的右键菜单

Windows右键菜单管理终极指南:如何快速清理和自定义你的右键菜单 【免费下载链接】ContextMenuManager 🖱️ 纯粹的Windows右键菜单管理程序 项目地址: https://gitcode.com/gh_mirrors/co/ContextMenuManager 你是否厌倦了Windows右键菜单变得越…...