人工智能在网络安全中的应用: 分析人工智能、机器学习和深度学习等技术在预测、检测和应对网络攻击中的作用

第一章:引言

随着信息技术的迅猛发展,网络安全已成为当今社会不容忽视的重要议题。网络攻击手法日益复杂,传统的防御方法已经不再足够。在这一背景下,人工智能(AI)技术正逐渐崭露头角,为网络安全提供了新的解决方案。本文将深入探讨人工智能、机器学习和深度学习等技术在预测、检测和应对网络攻击中的作用,并通过实际技术案例来进行阐述。

第二章:预测网络攻击

预测网络攻击是网络安全的前沿挑战之一。人工智能技术在此方面发挥着重要作用,通过分析大量历史数据,识别出潜在的网络攻击迹象。以 XGBoost 为例,这是一种基于梯度提升的机器学习算法,它能够从海量的网络数据中挖掘出异常模式,帮助网络管理员在攻击发生之前采取预防措施。以下是一段示例代码,展示了如何使用 XGBoost 进行网络攻击预测:

import xgboost as xgb

from sklearn.model_selection import train_test_split

from sklearn.metrics import accuracy_score

# 加载数据集并进行预处理

data = load_network_data()

X = data.drop('label', axis=1)

y = data['label']

# 划分训练集和测试集

X_train, X_test, y_train, y_test = train_test_split(X, y, test_size=0.2, random_state=42)

# 构建 XGBoost 模型

model = xgb.XGBClassifier()

model.fit(X_train, y_train)

# 在测试集上进行预测

y_pred = model.predict(X_test)

# 计算准确率

accuracy = accuracy_score(y_test, y_pred)

print("准确率:", accuracy)

第三章:检测网络攻击

在网络安全中,及时检测网络攻击的发生至关重要。人工智能技术通过监控网络流量,识别出异常行为,从而及时发现潜在的攻击。深度学习在这一领域表现出色,例如使用卷积神经网络(CNN)对网络流量进行特征提取和分类。以 Suricata 为例,这是一个基于开源的入侵检测系统,它利用了深度学习技术,能够高效地检测出网络中的异常流量,从而发现潜在的攻击威胁。以下是一个使用 Suricata 的示例代码:

bash

Copy code

sudo suricata -c /etc/suricata/suricata.yaml -i eth0

第四章:应对网络攻击

一旦网络攻击被检测出,迅速采取应对措施至关重要。人工智能技术通过自动化响应机制,能够在短时间内应对攻击事件,减少安全漏洞的影响。以自动化反欺诈系统为例,它利用机器学习和深度学习技术,分析用户行为,识别出异常活动,并自动触发阻止措施,如锁定账户或发出警报。以下是一个简化的示例代码,展示了如何实现自动化响应:

def automated_response(user_activity):

if is_suspicious_activity(user_activity):

block_user_account(user_activity.user_id)

send_alert_to_admin(user_activity)

log_attack_event(user_activity)

# 调用自动化响应函数

user_activity = analyze_user_activity(current_user)

automated_response(user_activity)

第五章:未来展望

人工智能在网络安全领域的应用前景令人振奋。随着技术的不断进步,我们可以期待更强大、智能化的网络防御系统的出现。然而,人工智能也面临着挑战,如数据隐私和误报率等问题,需要不断的研究和创新来解决。综合来看,人工智能在网络安全中的应用将为我们创造更加安全的数字世界。

本文深入探讨了人工智能、机器学习和深度学习等技术在网络安全中的应用,从预测、检测到应对网络攻击,为网络安全提供了新的解决方案。通过实际技术案例和示例代码,我们可以看到人工智能技术在网络安全领域的潜力和前景。随着技术的不断发展,我们有理由相信,人工智能将在网络安全领域发挥越来越重要的作用,为数字世界的安全保驾护航。

相关文章:

人工智能在网络安全中的应用: 分析人工智能、机器学习和深度学习等技术在预测、检测和应对网络攻击中的作用

第一章:引言 随着信息技术的迅猛发展,网络安全已成为当今社会不容忽视的重要议题。网络攻击手法日益复杂,传统的防御方法已经不再足够。在这一背景下,人工智能(AI)技术正逐渐崭露头角,为网络安…...

使用 Redis 实现异步队列

使用 Redis 实现异步队列 一、简介1 异步队列2 异步队列与同步队列 二、Redis 实现异步队列1 利用 Redis 的 List 数据类型实现异步队列2 利用 Redis 的 Pub/Sub 功能实现异步队列3 利用 Redis 的 Sorted Set 数据类型实现延迟队列 三、Redis 异步队列的实际应用场景4.1 异步任…...

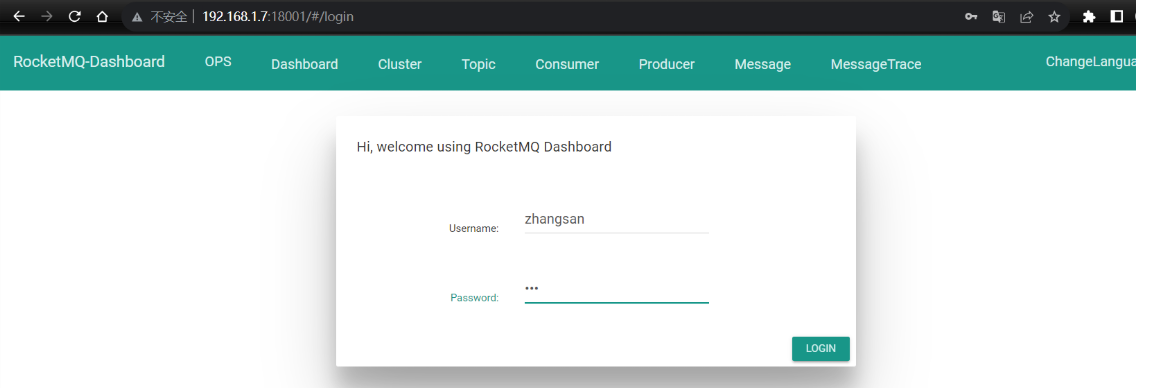

RocketMQ、Dashboard部署以及安全设置

RocketMQ、dashboard部署以及安全设置 一、启动RocketMQ1.1 下载RocketMQ1.2 修改配置文件1.2.1 修改nameServer Jvm内存配置1.2.2 修改broker参数 1.3 启动1.3.1 启动NameServer1.3.2 启动Broker1.3.3 测试是否启动成功1.3.3.1 测试消息发送1.3.3.2 测试消息接收1.3.3.3 Java程…...

Android AlarmManager设置闹钟

官网镇楼:设置重复闹铃时间 闹钟具有以下特征: 它们可让您按设定的时间和/或间隔触发 intent。您可以将它们与广播接收器结合使用,以启动服务以及执行其他操作。它们在应用外部运行,因此即使应用未运行,或设备本身处…...

【C# 基础精讲】LINQ to XML查询

LINQ to XML 是 C# 中用于查询和操作 XML 数据的强大工具。它允许您使用 LINQ 查询语法对 XML 文档进行查询、过滤、投影等操作,从而更加方便地处理 XML 数据。本文将详细介绍 LINQ to XML 的基本概念、常见操作以及示例,帮助您了解如何在 C# 中使用 LIN…...

标识符命名规则和规范)

Java学习笔记——(20)标识符命名规则和规范

什么叫标识符 Java 对各种变量、方法和类等命名时使用的字符序列成为标识符凡是自己可以起名字的地方都叫标识符 标识符的命名规则(必须遵守) 由26个英文字母大小写,0-9,_ 或 $ 组成数字不可以开头不可以使用关键字和保留字Jav…...

过滤字符,绕过

构造不包含字母和数字的webshell <?phpecho "A"^""; ?>运行结果为! 代码中对字符"A"和字符”"进行了异或操作。在PHP中,两个变量进行异或时,先会将字符串转换成ASCII值,再将ASCII值转换成二进制…...

Apache Doris 入门教程32:物化视图

物化视图 物化视图是将预先计算(根据定义好的 SELECT 语句)好的数据集,存储在 Doris 中的一个特殊的表。 物化视图的出现主要是为了满足用户,既能对原始明细数据的任意维度分析,也能快速的对固定维度进行分析查询。 …...

函数详解,PHP截取字符串。)

PHP substr()函数详解,PHP截取字符串。

「作者主页」:士别三日wyx 「作者简介」:CSDN top100、阿里云博客专家、华为云享专家、网络安全领域优质创作者 「推荐专栏」:对网络安全感兴趣的小伙伴可以关注专栏《网络安全入门到精通》 substr 一、截取字符串二、截取中文字符串三、leng…...

关于flink-sql-connector-phoenix的重写逻辑

目录 重写意义 代码结构 调用链路 POM文件配置 代码解析 一、PhoenixJdbcDynamicTableFactory...

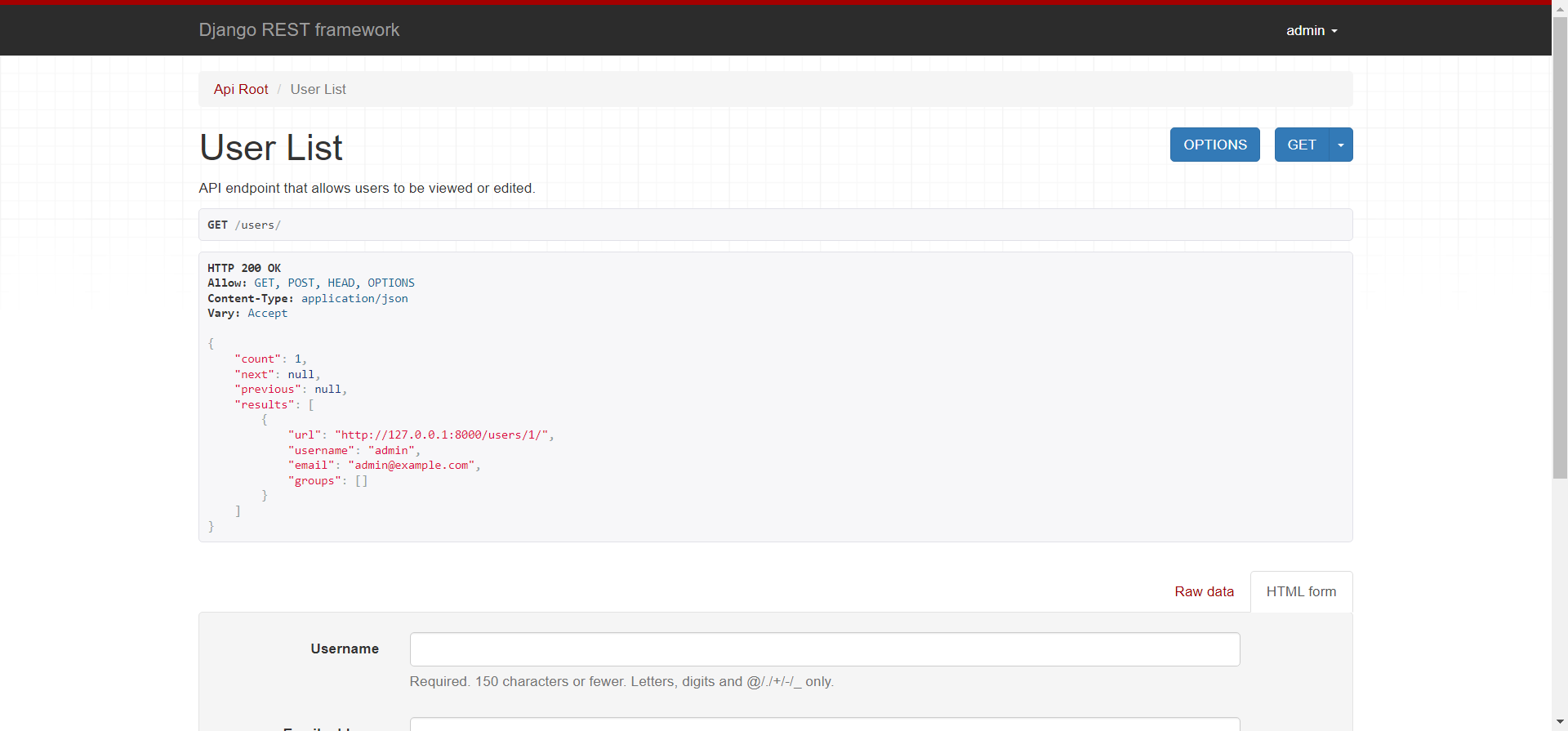

Django进阶:DRF(Django REST framework)

什么是DRF? DRF即Django REST framework的缩写,官网上说:Django REST framework是一个强大而灵活的工具包,用于构建Web API。 简单来说:通过DRF创建API后,就可以通过HTTP请求来获取、创建、更新或删除数据(…...

Flink CDC系列之:Oracle CDC 导入 Elasticsearch

Flink CDC系列之:Oracle CDC 导入 Elasticsearch 一、深入理解Flink Oracle CDC Connector二、创建docker-compose.yml文件三、启动容器四、下载Flink Oracle CDC的jar包五、启动 Flink 集群,再启动 SQL CLI六、检查 ElasticSearch 中的结果七、在 Oracl…...

Linux忘记root密码解决方法

当我们忘记root密码进不去服务器怎么办?不要担心,可以进入到linux的救援模式修改root密码。 下面直接上干货,流程如下: 1.重启电脑,按上下键滑动,保证不进入开机流程,然后按e键 2.出现此页面…...

AR/VR眼镜转接器方案,实现同时传输视频快充方案

简介 虚拟现实头戴显示器设备,简称VR头显VR眼镜,是利用仿真技术与计算机图形学人机接口技术多媒体技术传感技术网络技术等多种技术集合的产品,是借助计算机及最新传感器技术创造的一种崭新的人机交互手段。VR头显VR眼镜是一个跨时代的产品。不…...

ASP.NET Core中路由规则匹配

RESTful约束,如果在一个控制器里面有多个Get、Post...的操作 1、在一个控制器里面可以定义多个API方法 2、通过路由规则来区分 /// <summary> /// 获取用户信息 /// </summary> /// <param name"user"></param> /// <returns…...

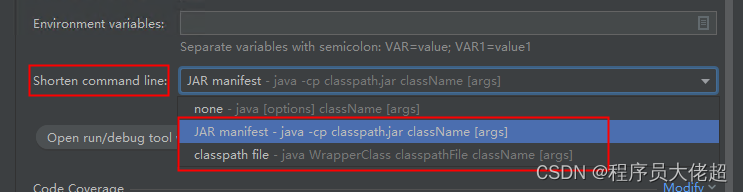

IDEA:Error running,Command line is too long. 解决方法

报错如下: Error running SendSmsUtil. Command line is too long. Shorten the command line via JAR manifest or via a classpath file and rerun.原因是启动命令过长。 解决方法: 1、打开Edit Configurations 2、点击Modify options设置&#x…...

什么是反射机制?为什么反射慢?

目录 面试回答 知识扩展 反射常见的使用方式 反射和 Class 的关系 面试回答 反射指的是程序在运行时能够获取自身的信息。在 java 中,只要给定类的名字,那么就可以通过反射机制来获得类的所有属性和方法。 Java 的反射可以: 在运行时判断…...

list元素

列表元素 列表元素分为有序列表和无序列表 有序列表 ol – order list – 有序列表 li – list item – 列表元素 <ol type"1"><li>有序列表1</li><li>有序列表2</li><li>有序列表3</li> </ol>属性 type type属…...

OkHttp 源码浅析一

演进之路:原生Android框架不好用 ---- HttpUrlConnect 和 Apache HTTPClient 第一版 底层使用HTTPURLConnect 第二版 Square构建 从Android4.4开始 基本使用: val okhttp OkHttpClient()val request Request.Builder().url("http://www.baidu.com").buil…...

【解决问题】远程仓库GitHub/GitLab添加了SSH Key之后依然无法clone的解决办法

GitHub/GitLab添加了SSH Key之后依然无法clone的解决办法 问题现象解决办法 问题现象 在Git远程仓库添加了自己的ssh key到账户下,git clone时,依然报错clone失败,请检查是否没有权限进行clone操作。 解决办法 在git的安装目录下ÿ…...

基于帕尔贴效应的智能冷饮机制作:从热电制冷原理到嵌入式控制实践

1. 项目概述与核心思路在炎热的夏天,没有什么比一杯冰镇饮料更让人舒爽的了。但传统的加冰方式往往会稀释饮料的风味,而市面上的小型制冷设备要么体积庞大,要么价格不菲。作为一名热衷于将电子技术与生活创意结合的爱好者,我一直在…...

5000+明日方舟游戏素材库:解锁二次创作与游戏开发的完整资源解决方案

5000明日方舟游戏素材库:解锁二次创作与游戏开发的完整资源解决方案 【免费下载链接】ArknightsGameResource 明日方舟客户端素材 项目地址: https://gitcode.com/gh_mirrors/ar/ArknightsGameResource 您在二次创作时是否曾为素材不全而烦恼?开发…...

龙芯平台桥片与GPU技术突破:从硬件瓶颈到均衡体验的实践指南

1. 项目概述:一次迟来的正名“桥片和GPU,已然不是龙芯的短板!”——这个标题,对于长期关注国产CPU发展的从业者或爱好者来说,无异于一声响亮的宣告。在过去很长一段时间里,当人们讨论龙芯处理器时ÿ…...

解密GAIA-DataSet:如何用6500+真实系统指标革新AIOps研究

解密GAIA-DataSet:如何用6500真实系统指标革新AIOps研究 【免费下载链接】GAIA-DataSet GAIA, with the full name Generic AIOps Atlas, is an overall dataset for analyzing operation problems such as anomaly detection, log analysis, fault localization, e…...

位图动画技术:用图片驱动NeoPixel灯光特效的嵌入式开发新思路

1. 项目概述与核心思路拆解如果你玩过像Adafruit Circuit Playground这样的开发板,肯定被它周围那一圈炫彩的NeoPixel LED灯珠吸引过。点亮它们很简单,但想做出一个流畅、复杂、带渐变或特定运动轨迹的动画,比如让灯光像水流一样旋转…...

Parabolic视频下载神器:一站式跨平台解决方案的终极指南

Parabolic视频下载神器:一站式跨平台解决方案的终极指南 【免费下载链接】Parabolic Download web video and audio 项目地址: https://gitcode.com/GitHub_Trending/pa/Parabolic Parabolic是一款基于yt-dlp引擎的专业级视频下载工具,为技术爱好…...

医疗影像分割新范式:MedSAM让医学AI触手可及

医疗影像分割新范式:MedSAM让医学AI触手可及 【免费下载链接】MedSAM Segment Anything in Medical Images 项目地址: https://gitcode.com/gh_mirrors/me/MedSAM 在医疗影像分析领域,精确的器官和病变分割一直是临床诊断和手术规划的核心挑战。传…...

从零搭建CFD-DEM耦合环境:OpenFOAM与PFC3D在WSL2下的实战部署指南

1. 环境准备:WSL2与Ubuntu基础配置 第一次接触CFD-DEM耦合仿真的同学,建议从Windows系统起步。微软的WSL2(Windows Subsystem for Linux)现在已经能完美支持Ubuntu环境,实测比虚拟机流畅得多。我去年在联想小新Pro16上…...

终极指南:如何用GetQzonehistory完整备份你的QQ空间历史记录

终极指南:如何用GetQzonehistory完整备份你的QQ空间历史记录 【免费下载链接】GetQzonehistory 获取QQ空间发布的历史说说 项目地址: https://gitcode.com/GitHub_Trending/ge/GetQzonehistory 你是否曾担心QQ空间里的青春记忆会随着时间流逝而消失ÿ…...

从basicfwd到自定义发包器:手把手教你用DPDK 21.11写一个高性能发包程序

从basicfwd到自定义发包器:DPDK 21.11高性能网络编程实战 在当今云计算和边缘计算蓬勃发展的时代,网络性能优化已成为开发者必须面对的挑战。DPDK(Data Plane Development Kit)作为高性能数据包处理框架,正在被越来越多…...