漏洞利用和权限提升

使用Kali Linux进行漏洞利用和权限提升是渗透测试过程中的一部分,用于评估系统的安全性。

漏洞利用:

-

选择目标: 首先,确定 要进行漏洞利用的目标系统。这可能是一个具有已知漏洞的应用程序、服务或操作系统。

-

收集信息: 在选择目标后,收集有关目标的信息,如IP地址、开放端口、应用程序版本等。

-

确认漏洞: 确认目标系统是否受到已知的漏洞影响, 可以通过CVE(通用漏洞和漏洞编号)数据库或其他公开资源查找相关信息。

-

查找和使用漏洞利用工具: 在Kali Linux中,使用各种漏洞利用工具,如Metasploit、ExploitDB等。这些工具可以帮助 自动化漏洞利用的过程。

-

设置环境: 在漏洞利用前, 可能需要设置适当的环境,如配置Metasploit的参数、指定目标IP地址等。

-

运行漏洞利用: 使用选定的漏洞利用工具,运行漏洞利用模块来尝试利用目标系统上的漏洞。

-

获取访问权限: 如果漏洞利用成功, 可能会获得对目标系统的访问权限。这可能是一个低权限用户,具体取决于漏洞的性质。

权限提升:

-

探索目标: 如果 获得了对目标系统的访问权限, 可能会尝试进一步探索目标,以查找可能的权限提升机会。

-

收集信息: 收集有关目标系统的更多信息,如系统配置、用户账户、运行的服务等。

-

寻找漏洞: 在目标系统中寻找可能的权限提升漏洞,如弱密码、配置错误、提权漏洞等。

-

查找和使用提权工具: 在Kali Linux中,使用提权工具,如Linux Exploit Suggester、unix-privesc-check等,来查找潜在的权限提升路径。

5.尝试权限提升: 使用找到的提权路径和工具,尝试进行权限提升。

案例分析:

案例1:使用Metasploit进行漏洞利用

目标: 假设要利用一个已知的漏洞来获取对目标系统的访问权限。

步骤:

-

确认漏洞: 假设目标系统上存在一个已知的SMB漏洞(例如EternalBlue)。

-

启动Metasploit: 打开终端,在Kali Linux中启动Metasploit Framework。

msfconsole -

选择模块: 使用Metasploit的搜索功能查找SMB漏洞利用模块。

search eternalblue -

选择并配置模块: 选择合适的漏洞利用模块,并配置相关参数,如目标IP地址。

use exploit/windows/smb/ms17_010_eternalblue set RHOSTS <目标IP> -

运行漏洞利用: 运行漏洞利用模块。

exploit

总结:

在案例中,我们使用Metasploit框架来利用已知的SMB漏洞(EternalBlue)来获取对目标系统的访问权限。通过选择适当的模块、配置参数和运行漏洞利用,可能会获得对系统的低权限访问。

案例2:使用提权工具进行权限提升

目标: 假设已经获取了对目标系统的低权限访问,现在要尝试提升权限。

步骤:

-

探索系统: 使用基本的Linux命令探索系统,查找有关用户、组、进程等的信息。

-

收集信息: 收集目标系统的更多信息,如操作系统版本、已安装的软件等。

-

查找提权漏洞: 使用Kali Linux中的提权工具,如Linux Exploit Suggester,来查找可能的提权漏洞。

./lse.sh -l -

尝试提权: 如果找到潜在的提权漏洞,尝试使用相关的提权脚本。

./lse.sh -i

解释和总结:

在案例中,我们已经获取了对目标系统的低权限访问,并使用提权工具(例如Linux Exploit Suggester)来查找潜在的权限提升漏洞。通过分析系统信息和尝试提权脚本,可能会成功提升权限。

请注意,以上案例仅用于演示目的,实际操作必须在合法授权和道德准则下进行。权限提升和漏洞利用是高级技术,需要严格的法律合规和伦理规范。

注意事项:

- 所有的操作必须在合法授权的环境中进行,遵循道德和法律准则。

- 在渗透测试中,避免对生产环境造成不必要的影响,最好在测试环境中进行演练。

- 渗透测试和漏洞利用需要高度专业的技能和经验。不正确的操作可能会导致不可逆的损害。

- 在发现漏洞后,务必及时报告和修复,以提高系统的安全性。

使用Kali Linux进行漏洞利用和权限提升是渗透测试中的重要一环。请务必遵循合法授权和道德准则,确保操作的合理性和安全性。

相关文章:

漏洞利用和权限提升

使用Kali Linux进行漏洞利用和权限提升是渗透测试过程中的一部分,用于评估系统的安全性。 漏洞利用: 选择目标: 首先,确定 要进行漏洞利用的目标系统。这可能是一个具有已知漏洞的应用程序、服务或操作系统。 收集信息ÿ…...

开源网安受邀参加软件供应链安全沙龙,推动企业提升安全治理能力

8月23日下午,合肥软件行业软件供应链安全沙龙在中安创谷科技园举办。此次沙龙由合肥软件产业公共服务中心联合中安创谷科技园公司共同主办,开源网安软件供应链安全专家王晓龙、尹杰受邀参会并带来软件供应链安全方面的精彩内容分享,共同探讨…...

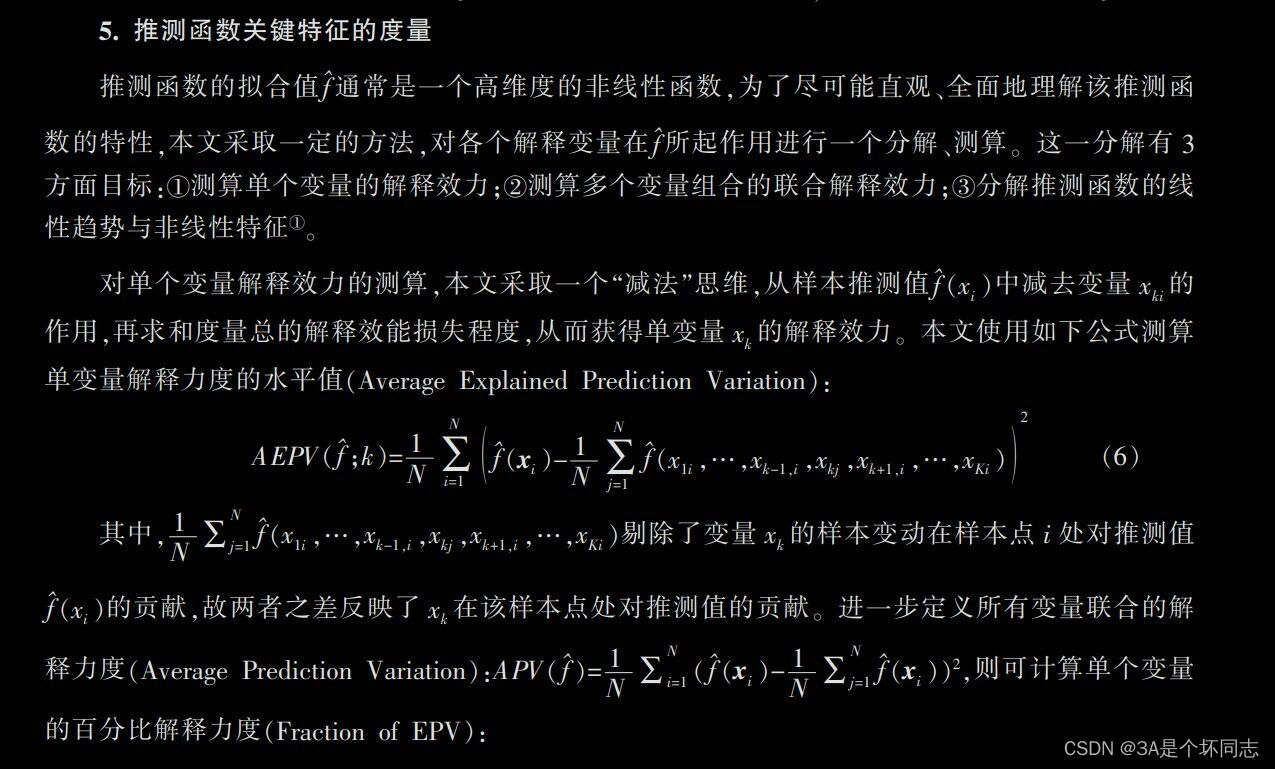

回归分析扫盲:为什么非线性模型不能直接用最优子集选择法

最近有人给我发了篇文章: 一个问题有一堆变量,我们要选取哪些变量来建模呢?我们来看看这篇文章是怎么做的: 这个方法简单来说就是:对于这一堆变量,我们每次尝试剔除其中一个变量,然后用剩下的变…...

单例模式简介

概念: 单例模式(Singleton Pattern)是一种创建型设计模式,它确保一个类只有一个实例,并提供全局访问点。单例模式的核心思想是限制某个类只能创建一个对象实例,并提供对该实例的全局访问。这样可以避免多个…...

WPF自定义命令及属性改变处理

1、项目建构 2、自定义命令 namespace WpfDemo.Base {public class MyCommand : ICommand{Action executeAction;public MyCommand(Action action){executeAction action;}public event EventHandler? CanExecuteChanged;public bool CanExecute(object? parameter){retu…...

macbook m1 docker中使用go

已经有一个centos8的镜像,本来打算在centos8中安装go 安装方法: # 1.下载go的安装包 mkdir install && cd install # 任意创建个文件夹 wget https://go.dev/dl/go1.20.2.linux-amd64.tar.gz# 2. 解压 tar -C xzf go1.20.2.linux-amd64.tar.g…...

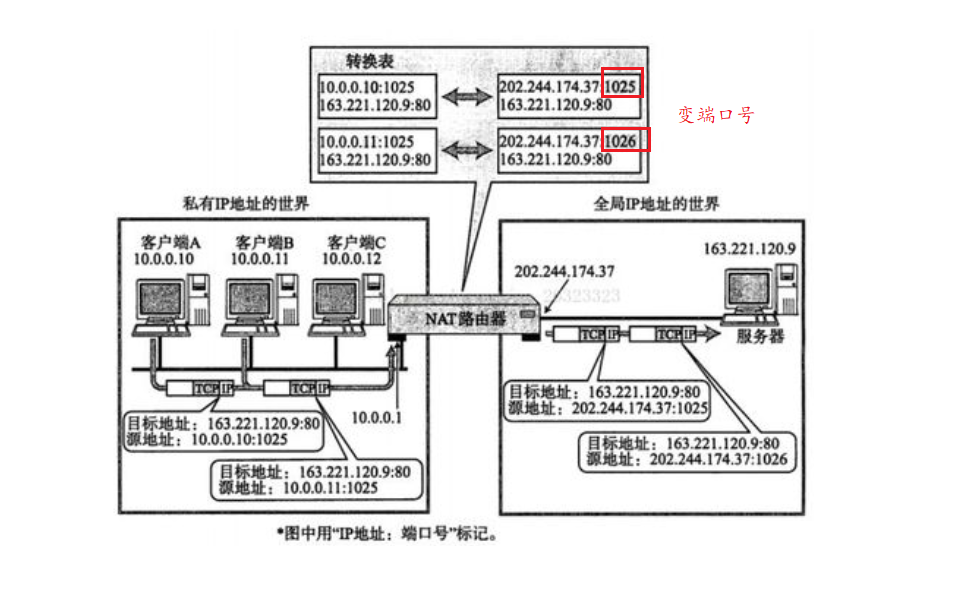

【Hello Network】DNS协议 NAT技术 代理服务器

本篇博客简介:介绍DNS协议 NAT技术和代理服务器 网络各协议补充 DNSDNS背景DNS介绍DNS总结域名简介 NAT技术NAT技术背景NAT IP转换过程NAPTNAT技术缺陷NAT和代理服务器 网络协议总结应用层传输层网络层数据链路层 DNS DNS是一整套从域名映射到IP的系统 DNS背景 为…...

Android 使用模拟器模拟Linux操作系统

1. 简介 在Android手机上使用模拟器模拟ubuntu等操作系统,便于测试 2. 软件准备 Termux:是一款 Android 终端模拟器和 Linux 环境应用程序,无需 root 或设置即可直接运行。虽然酷安和谷歌菜市场都能下载,但这些渠道都很久没更新…...

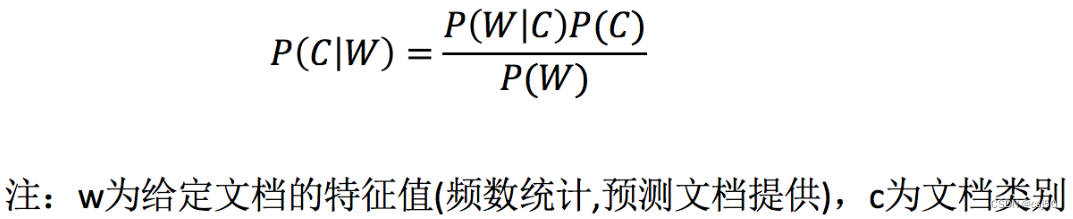

机器学习基础之《分类算法(5)—朴素贝叶斯算法原理》

一、朴素贝叶斯算法 1、什么是朴素贝叶斯分类方法 之前用KNN算法,分类完直接有个结果,但是朴素贝叶斯分完之后会出现一些概率值,比如: 这六个类别,它都有一定的可能性 再比如,对文章进行分类:…...

# Go学习-Day6

文章目录 Go学习-Day6封装继承接口 Go学习-Day6 个人博客:CSDN博客 封装 类似java的类的封装,这里我们利用大小写和工厂模式来实现封装的功能略过 继承 相似的类具有相似的方法,反复绑定相同的方法,代码冗余,所以引…...

分布式 - 服务器Nginx:一小时入门系列之 HTTPS协议配置

文章目录 1. HTTPS 协议2. 生成 SSL 证书和私钥文件3. 配置 SSL 证书和私钥文件4. HTTPS 协议优化 1. HTTPS 协议 HTTPS 是一种通过计算机网络进行安全通信的协议。它是HTTP的安全版本,通过使用 SSL 或 TLS 协议来加密和保护数据传输。HTTPS的主要目的是确保在客户…...

探秘Linux系统性能监控神器!Linux和Python技术持续学习者必看!

引言 作为Linux运维工程师,我们经常需要对服务器的性能进行监控和调优。而Python作为一门强大的脚本语言,可以帮助我们轻松实现各种系统性能监控任务。本文将介绍几个实用的Python库和工具,帮助我们监控Linux系统的CPU、内存、磁盘和网络等性…...

文心一言续写太监小说《名侦探世界的巫师》

《名侦探世界的巫师》是我的童年回忆,总是想着续写一下,但是又没有时间和文笔,文心一言出了,由于目前大模型貌似可以联网,可以尝试搞一波~ 目录 文章1【前六个故事还能看,后面就是在重复】故事2【辣眼睛】…...

)

Solidity 合约安全,常见漏洞(第三篇)

Solidity 合约安全,常见漏洞(第三篇) ERC20 代币问题 如果你只处理受信任的 ERC20 代币,这些问题大多不适用。然而,当与任意的或部分不受信任的 ERC20 代币交互时,就有一些需要注意的地方。 ERC20&#…...

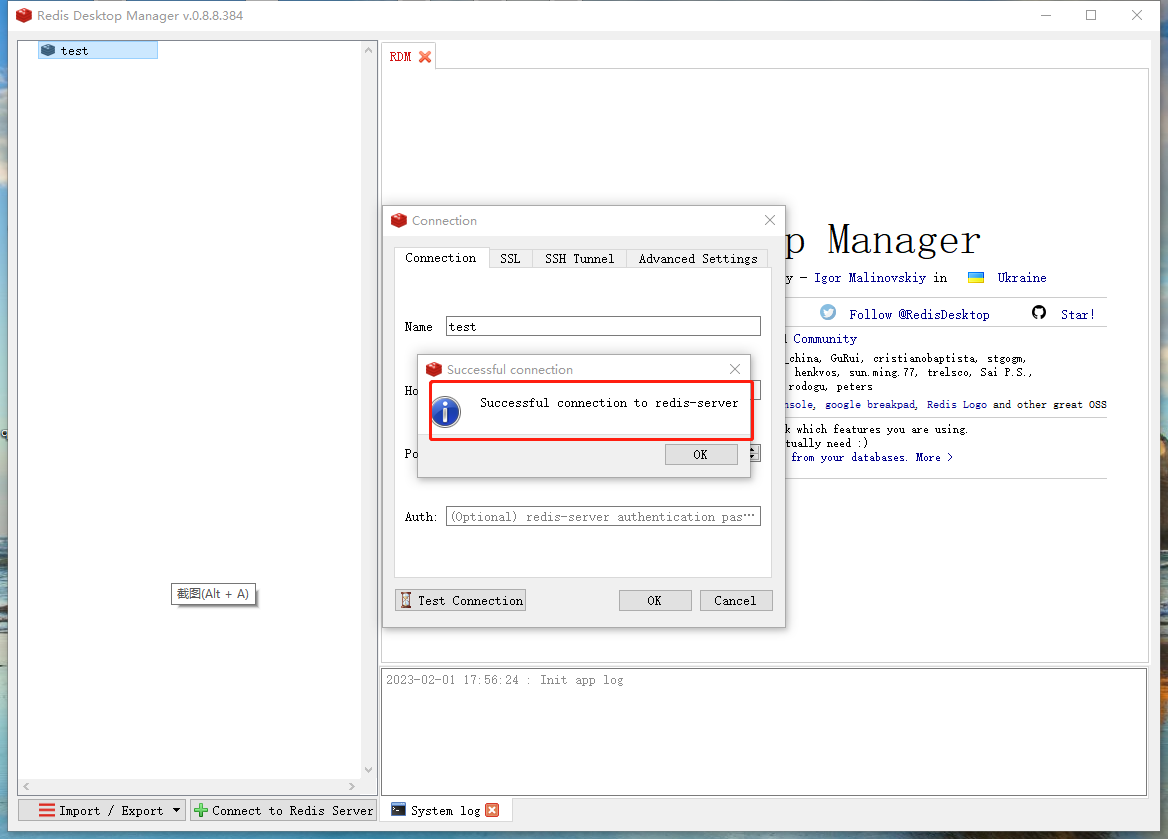

Linux安装Redis数据库,无需公网IP实现远程连接

文章目录 1. Linux(centos8)安装redis数据库2. 配置redis数据库3. 内网穿透3.1 安装cpolar内网穿透3.2 创建隧道映射本地端口 4. 配置固定TCP端口地址4.1 保留一个固定tcp地址4.2 配置固定TCP地址4.3 使用固定的tcp地址连接 Redis作为一款高速缓存的key value键值对的数据库,在…...

智慧政务,长远布局——AIGC引领,加速推进数字化政府建设

在人工智能、虚拟现实等领域迅猛发展且日益成熟的背景下,AI行业正迈向蓬勃发展的全新阶段,市场规模持续扩张。与此同时,数字服务也正在蓬勃兴起,新一代信息技术为数字政府构建了坚实支撑,重塑了政务信息化管理、业务架…...

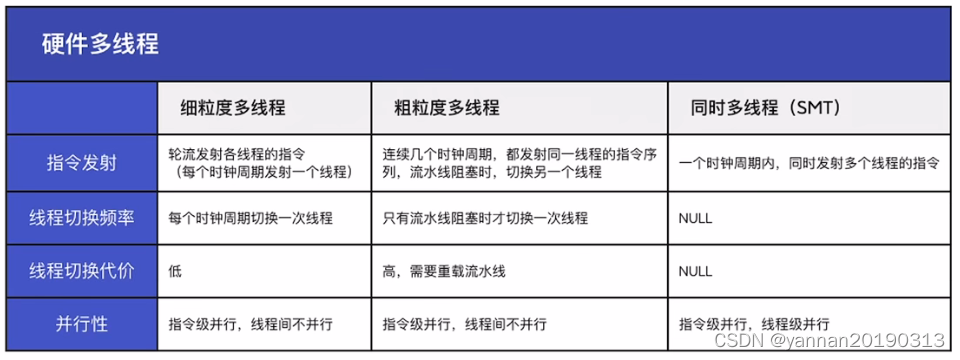

中央处理器(CPU):组成、指令周期、数据通路、控制方式、控制器、指令流水线,补充(多处理器系统、硬件多线程)

中央处理器(CPU,Central Processing Unit),计算机控制和运算的核心,是信息处理和程序运行的执行单元。 CPU主要功能:处理指令、执行操作、控制时间、处理中断、处理数据。 其中,处理指令、执行…...

开源微服务如何选型?Spring Cloud、Dubbo、gRPC、Istio 详细对比

作者:刘军 不论您是一名开发者、架构师、CTO, 如果您曾深度参与在微服务开发中,那么相信您一定有过开源微服务框架或体系选型的疑问:Apache Dubbo、Spring Cloud、gRPC 以及 Service Mesh 体系产品如 Istio,到底应该选…...

Nginx的HTTPS部署与安全性能优化

Nginx作为一款高性能的Web服务器和反向代理服务器,被广泛用于应用部署和负载均衡。在安全环保意识的逐渐提高下,HTTPS也成为现代Web应用中必不可少的一环。本篇文章将重点介绍Nginx的HTTPS部署和安全性能优化。 一、Nginx的HTTPS部署 证书申请 首先需要去…...

5.8. Trusted Board Boot

5.8. Trusted Board Boot启动 Trusted Board Boot(TBB) 功能通过验证所有固件镜像(包括正常世界引导加载程序)来防止恶意固件在平台上运行。它通过使用公钥加密标准 (PKCS) 建立信任链来实现这一点。 本文介绍了可信固件-A (TF-A) TBB 的设计,它是Trusted Board Boot(TBBR…...

RK3568开发板TB-96AI-3568CE深度评测:从核心接口到AI应用实战

1. 从芯片到板卡:TB-96AI-3568CE的设计哲学当一块芯片从图纸走向现实,成为一块可以握在手中的开发板时,这中间的路程远不止是简单的引脚引出和电源接通。我接触过不少基于RK3568的方案,但拿到贝启科技这块TB-96AI-3568CE时&#x…...

RK3399嵌入式Linux开发:Sysfs内核虚拟文件系统深度探索与实践指南

1. 项目概述:为什么从Sysfs开始内核探索拿到一块RK3399这样的高性能开发板,无论是做产品原型还是学习嵌入式Linux,第一步往往都是“点亮”和“跑起来”。但当系统启动,命令行提示符闪烁时,很多开发者,尤其是…...

格式改到心态崩?Paperxie 智能排版,一键把论文 “捏” 成学校模板

paperxie-免费查重复率aigc检测/开题报告/毕业论文/智能排版/文献综述/AI PPThttps://www.paperxie.cn/format/typesettinghttps://www.paperxie.cn/format/typesetting 改完论文正文、降完重复率,本以为终于能喘口气,结果被导师一句 “格式全错…...

)

别再只用默认模型了!手把手教你用SnowNLP训练专属情感分析模型(附完整代码)

突破SnowNLP默认模型局限:打造高精度领域情感分析系统的实战指南 从"水土不服"到精准预测:为什么你需要自定义情感模型 去年夏天,我们的产品团队在分析用户反馈时遇到了一个诡异现象:明明用户留言中充斥着"卡顿严重…...

在数字记忆成为个人财富的时代,如何让微信对话成为永恒珍藏?

在数字记忆成为个人财富的时代,如何让微信对话成为永恒珍藏? 【免费下载链接】WeChatMsg 提取微信聊天记录,将其导出成HTML、Word、CSV文档永久保存,对聊天记录进行分析生成年度聊天报告 项目地址: https://gitcode.com/GitHub_…...

如何用Nucleus Co-Op将单机游戏变身为本地多人派对游戏

如何用Nucleus Co-Op将单机游戏变身为本地多人派对游戏 【免费下载链接】nucleuscoop Starts multiple instances of a game for split-screen multiplayer gaming! 项目地址: https://gitcode.com/gh_mirrors/nu/nucleuscoop 你是否曾经羡慕那些支持本地多人游戏的乐趣…...

暖风机如何实现稳定高效的采暖输出?

一、核心结论NT‑5TS型暖风机可依托标准化结构与性能参数,满足常规工业空间采暖供热需求,整体运行能耗合理、散热效率稳定,适配多场景采暖工况。该设备经暖通设备性能检测标准核验,在额定工况下各项指标均达到行业通用使用要求&am…...

RISC-V开发板结合Python实现B站消息监测:硬件极客的IoT实践

1. 项目概述:当硬件极客遇上日常痛点前几天在极客社区里看到一个挺有意思的分享,一位开发者朋友用一块高性能的RISC-V开发板,结合自己写的Python脚本,做了一个B站未读消息的实时监测器。这项目乍一听有点“杀鸡用牛刀”的感觉——…...

)

手把手教你用YOLACT训练自己的数据集:从COCO格式准备到模型推理全流程(附Python源码)

YOLACT实战指南:从数据标注到工业级实例分割模型部署 1. 实例分割技术演进与YOLACT核心优势 在计算机视觉领域,实例分割一直被视为目标检测与语义分割的结合体。不同于简单的边界框检测或像素级分类,实例分割要求算法能够区分同一类别的不同个…...

别只仿真了!手把手教你将Proteus里的AT89C52温控风扇代码烧录进实物单片机

从Proteus仿真到实物落地:AT89C52温控风扇全流程实战指南 当你成功在Proteus中完成了AT89C52温控风扇的仿真,看到虚拟环境中风扇随着温度变化自动启停时,那种成就感不言而喻。但仿真终究只是第一步,真正的挑战在于如何将这个系统…...