matlab使用教程(26)—常微分方程的求解

1.求解非刚性 ODE

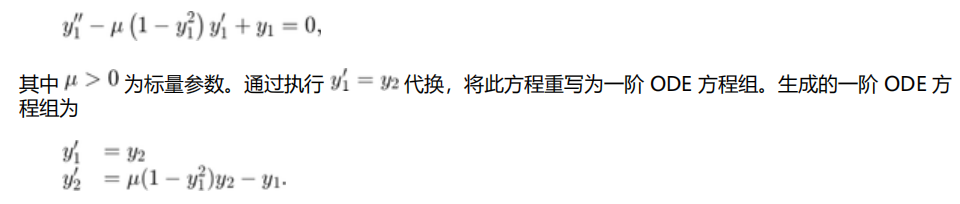

2.1 示例:非刚性 van der Pol 方程

dydt = odefun(t,y)

function dydt = vdp1(t,y)

%VDP1 Evaluate the van der Pol ODEs for mu = 1

%

% See also ODE113, ODE23, ODE45.

% Jacek Kierzenka and Lawrence F. Shampine

% Copyright 1984-2014 The MathWorks, Inc.

dydt = [y(2); (1-y(1)^2)*y(2)-y(1)];[t,y] = ode45(@vdp1,[0 20],[2; 0]);plot(t,y(:,1),'-o',t,y(:,2),'-o')

title('Solution of van der Pol Equation (\mu = 1) using ODE45');

xlabel('Time t');

ylabel('Solution y');

legend('y_1','y_2')

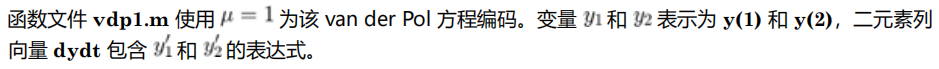

2.2 示例:非刚性欧拉方程

function rigidode

%RIGIDODE Euler equations of a rigid body without external forces.

% A standard test problem for non-stiff solvers proposed by Krogh. The

% analytical solutions are Jacobian elliptic functions, accessible in

% MATLAB. The interval here is about 1.5 periods; it is that for which

% solutions are plotted on p. 243 of Shampine and Gordon.

%

% L. F. Shampine and M. K. Gordon, Computer Solution of Ordinary

% Differential Equations, W.H. Freeman & Co., 1975.

%

% See also ODE45, ODE23, ODE113, FUNCTION_HANDLE.

% Mark W. Reichelt and Lawrence F. Shampine, 3-23-94, 4-19-94

% Copyright 1984-2014 The MathWorks, Inc.

tspan = [0 12];

y0 = [0; 1; 1];

% solve the problem using ODE45

figure;

ode45(@f,tspan,y0);

% --------------------------------------------------------------------------

function dydt = f(t,y)

dydt = [ y(2)*y(3)-y(1)*y(3)-0.51*y(1)*y(2) ];rigidode

title('Solution of Rigid Body w/o External Forces using ODE45')

legend('y_1','y_2','y_3','Location','Best')

2.求解刚性 ODE

2.1 什么是刚性 ODE?

2.2 求解器选项

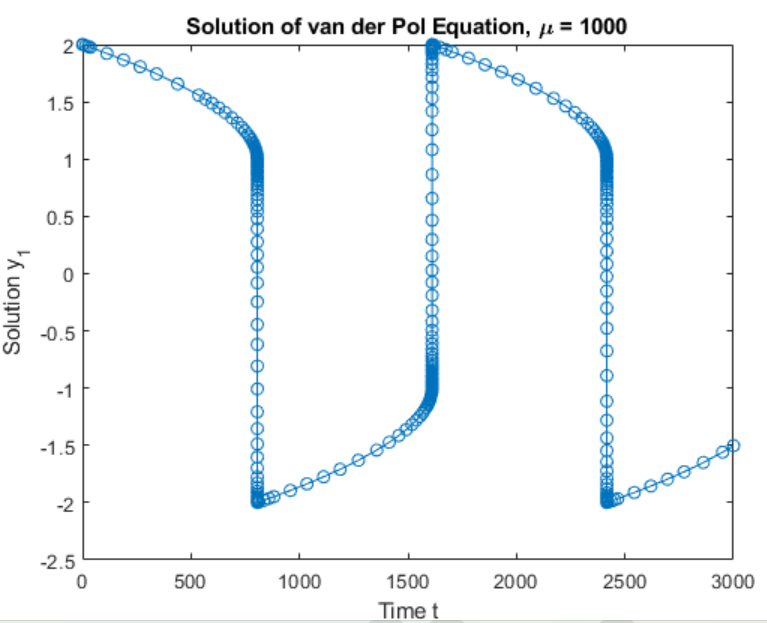

2.3 示例:刚性 van der Pol 方程

function dydt = vdp1000(t,y)

%VDP1000 Evaluate the van der Pol ODEs for mu = 1000.

%

% See also ODE15S, ODE23S, ODE23T, ODE23TB.

% Jacek Kierzenka and Lawrence F. Shampine

% Copyright 1984-2014 The MathWorks, Inc.

dydt = [y(2); 1000*(1-y(1)^2)*y(2)-y(1)];[t,y] = ode15s(@vdp1000,[0 3000],[2; 0]);

plot(t,y(:,1),'-o');

title('Solution of van der Pol Equation, \mu = 1000');

xlabel('Time t');

ylabel('Solution y_1');

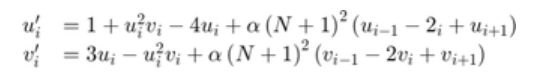

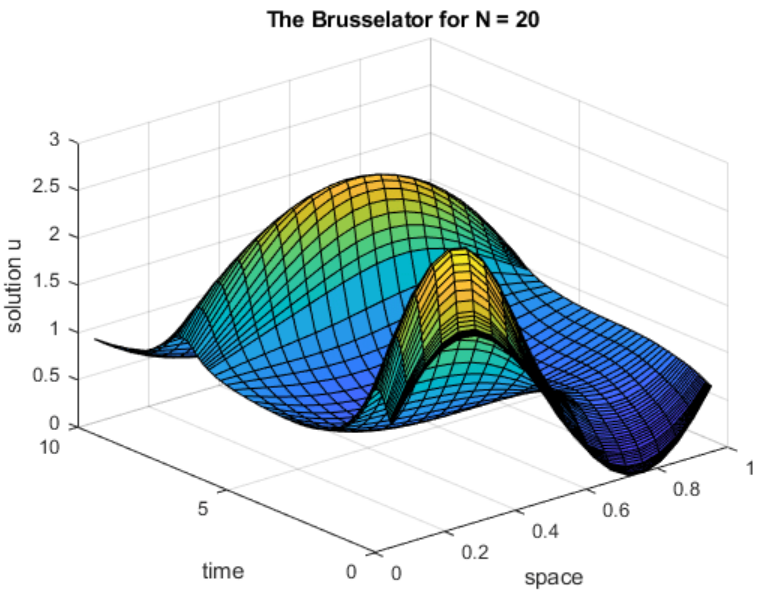

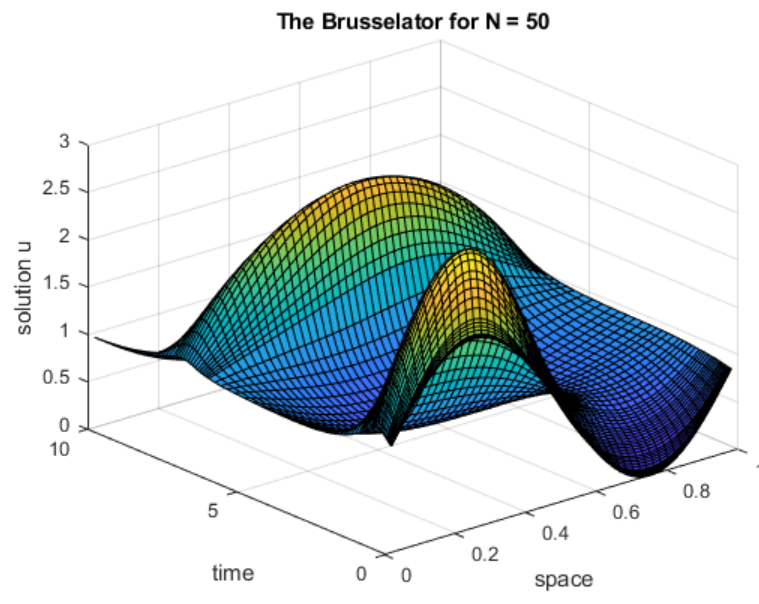

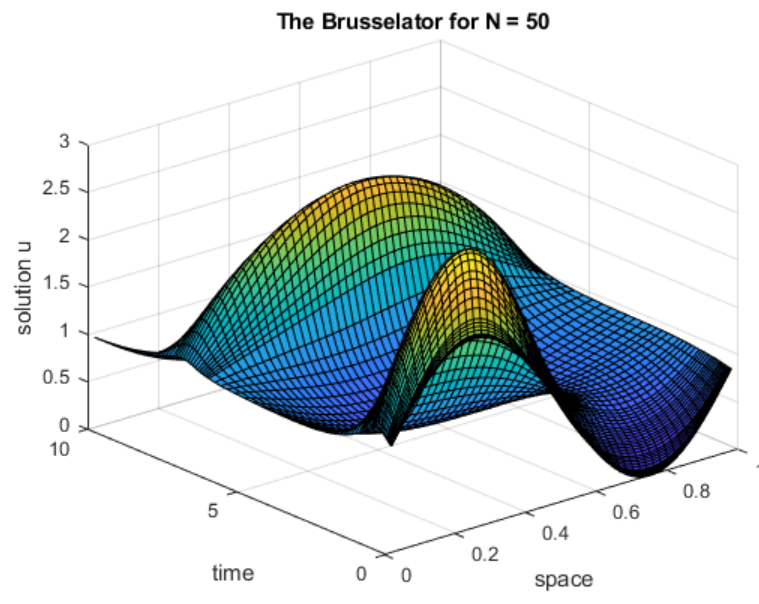

2.4 示例:稀疏 Brusselator 方程组

function brussode(N)

%BRUSSODE Stiff problem modelling a chemical reaction (the Brusselator).

% The parameter N >= 2 is used to specify the number of grid points; the

% resulting system consists of 2N equations. By default, N is 20. The

% problem becomes increasingly stiff and increasingly sparse as N is

% increased. The Jacobian for this problem is a sparse constant matrix

% (banded with bandwidth 5).

%

% The property 'JPattern' is used to provide the solver with a sparse

% matrix of 1's and 0's showing the locations of nonzeros in the Jacobian

% df/dy. By default, the stiff solvers of the ODE Suite generate Jacobians

% numerically as full matrices. However, when a sparsity pattern is

% provided, the solver uses it to generate the Jacobian numerically as a

% sparse matrix. Providing a sparsity pattern can significantly reduce the

% number of function evaluations required to generate the Jacobian and can

% accelerate integration. For the BRUSSODE problem, only 4 evaluations of

% the function are needed to compute the 2N x 2N Jacobian matrix.

%

% Setting the 'Vectorized' property indicates the function f is

% vectorized.

%

% E. Hairer and G. Wanner, Solving Ordinary Differential Equations II,

% Stiff and Differential-Algebraic Problems, Springer-Verlag, Berlin,

% 1991, pp. 5-8.

%

% See also ODE15S, ODE23S, ODE23T, ODE23TB, ODESET, FUNCTION_HANDLE.

% Mark W. Reichelt and Lawrence F. Shampine, 8-30-94

% Copyright 1984-2014 The MathWorks, Inc.

% Problem parameter, shared with the nested function.

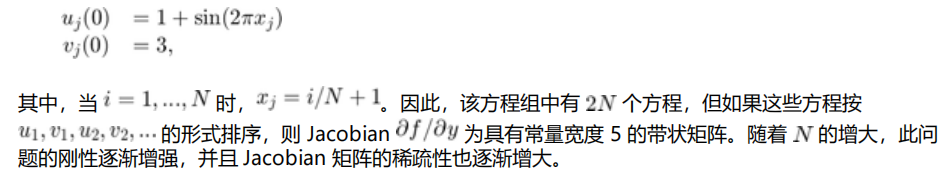

if nargin<1

N = 20;

end

tspan = [0; 10];

y0 = [1+sin((2*pi/(N+1))*(1:N)); repmat(3,1,N)];

options = odeset('Vectorized','on','JPattern',jpattern(N));

[t,y] = ode15s(@f,tspan,y0,options);

u = y(:,1:2:end);

x = (1:N)/(N+1);

figure;

surf(x,t,u);

view(-40,30);

xlabel('space');

ylabel('time');

zlabel('solution u');

title(['The Brusselator for N = ' num2str(N)]);

% -------------------------------------------------------------------------

% Nested function -- N is provided by the outer function.

%

function dydt = f(t,y)

% Derivative function

c = 0.02 * (N+1)^2;

dydt = zeros(2*N,size(y,2)); % preallocate dy/dt% Evaluate the 2 components of the function at one edge of the grid

% (with edge conditions).

i = 1;

dydt(i,:) = 1 + y(i+1,:).*y(i,:).^2 - 4*y(i,:) + c*(1-2*y(i,:)+y(i+2,:));

dydt(i+1,:) = 3*y(i,:) - y(i+1,:).*y(i,:).^2 + c*(3-2*y(i+1,:)+y(i+3,:));% Evaluate the 2 components of the function at all interior grid points.

i = 3:2:2*N-3;

dydt(i,:) = 1 + y(i+1,:).*y(i,:).^2 - 4*y(i,:) + ...

c*(y(i-2,:)-2*y(i,:)+y(i+2,:));

dydt(i+1,:) = 3*y(i,:) - y(i+1,:).*y(i,:).^2 + ...

c*(y(i-1,:)-2*y(i+1,:)+y(i+3,:));% Evaluate the 2 components of the function at the other edge of the grid

% (with edge conditions).

i = 2*N-1;

dydt(i,:) = 1 + y(i+1,:).*y(i,:).^2 - 4*y(i,:) + c*(y(i-2,:)-2*y(i,:)+1);

dydt(i+1,:) = 3*y(i,:) - y(i+1,:).*y(i,:).^2 + c*(y(i-1,:)-2*y(i+1,:)+3);

end

% -------------------------------------------------------------------------

end % brussode% ---------------------------------------------------------------------------

% Subfunction -- the sparsity pattern

%

function S = jpattern(N)

% Jacobian sparsity pattern

B = ones(2*N,5);

B(2:2:2*N,2) = zeros(N,1);

B(1:2:2*N-1,4) = zeros(N,1);

S = spdiags(B,-2:2,2*N,2*N);

end

% ---------------------------------------------------------------------------brussode

brussode(50)

相关文章:

matlab使用教程(26)—常微分方程的求解

1.求解非刚性 ODE 本页包含两个使用 ode45 来求解非刚性常微分方程的示例。MATLAB 提供几个非刚性 ODE 求解器。 • ode45 • ode23 • ode78 • ode89 • ode113 对于大多数非刚性问题,ode45 的性能最佳。但对于允许较宽松的误差容限或刚度适中的问题&…...

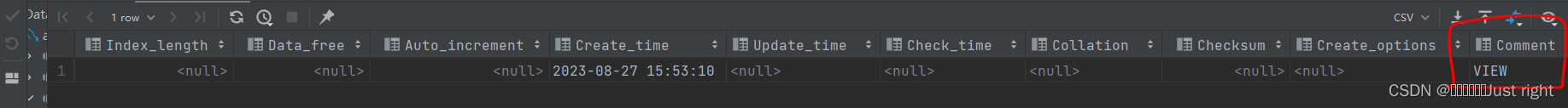

尚硅谷宋红康MySQL笔记 14-18

是记录,不会太详细,受本人知识限制会有错误,会有个人的理解在里面 第14章 视图 了解一下,数据库的常见对象 对象描述表(TABLE)表是存储数据的逻辑单元,以行和列的形式存在,列就是字段,行就是记…...

香港全新的虚拟资产服务商发牌制度

香港证监会2023年2月20日通告,原有虛擬資產交易平台如要符合資格參與當作為獲發牌的安排,必須在2023 年6 月1 日至2024 年2 月29 日期間(即由2023 年6 月1 日37起計九個月內)內,根據《打擊洗錢條例》下的虛擬資產服務提供者制度在網上提交完全…...

C# 泛型

目录 一、前言 二、相关内容 1、什么是泛型? 2、泛型类 3、泛型方法 4、限定类型参数 4.1、 类型参数的基本约束 4.2、接口约束 4.3、基类约束 4.5、泛型参数与限定类型参数的关系 4.6、自定义约束 5、使用泛型的好处 5.1、代码复用性 5.2、类型安全…...

servlet,Filter,责任的设计模式,静态代理

servlet servlet是前端和数据库交互的一个桥梁 静态网页资源的技术:在前端整个运行的过程中 我们的网页代码不发生改变的这种情况就称为静态的网页资源技术动态网页资源的技术:在前端运行的过程中 我们的前端页面代码会发生改变的这种情况就称为 动态的网…...

:按位运算符(上))

C++中的运算符总结(5):按位运算符(上)

C中的运算符总结(5):按位运算符(上) 9、按位运算符 NOT( ~)、 AND( &)、 OR( |)和 XOR( ^) 逻辑运算符和…...

8.Oracle中多表连接查询方式

表连接分类: 内连接、外连接、交叉连接、自连接 1 内连接 内连接是一种常见的多表关联查询方式,一般使用关键字INNER JOIN来实现。其中,INNER关键字可以省略,当只使用JOIN关键字时,语句只表示内连接操作。在使用内连…...

Linux 安装mysql(ARM架构)

添加mysql用户组和mysql用户 安装依赖libaio yum install -y libaio* 下载Mysql wget https://obs.cn-north-4.myhuaweicloud.com/obs-mirror-ftp4/database/mysql-5.7.27-aarch64.tar.gz安装mysql 解压Mysql tar xvf mysql-5.7.27-aarch64.tar.gz -C /usr/local/ 重命名 …...

git:git clone报错提示permissions xxxx for xxxxxx are too open

问题: 如题 参考: [密钥权限过大错误]ssh “permissions are too open” error 解决办法: 将id_rsa和id_rsa.pub的权限改为600...

elasticSearch数据的导入和导出

http://wget https://nodejs.org/dist/v10.13.0/node-v10.13.0-linux-x64.tar.gz 解压即可: 1、将索引中的数据导出到本地 myindex 是我的索引 elasticdump --inputhttp://localhost:9200/myindex--output/home/date/myindex.json2、将本地数据导入es中 elasticdum…...

DDR PHY

1.ddr phy架构 1.pub(phy unility block) 支持特性: (1)不支持SDRAM的DLL off mode (2)数据位宽是以8bit逐渐递增的(这样做的目的是因为可能支持16/32/64bit的总线位宽ÿ…...

XSS攻击是怎么回事?记录一下

title: XSS攻击 date: 2023-08-27 19:15:57 tags: [XSS, 网络安全] categories: 网络安全 今天学习了一个网络攻击的手段,XSS攻击技术,大家自建网站的朋友,记得看看是否有此漏洞。 🎈 XSS 攻击 全称跨站脚本攻击 Cross Site Sc…...

FFmpeg支持多线程编码并保存mp4文件示例

之前介绍的示例: (1).https://blog.csdn.net/fengbingchun/article/details/132129988 中对编码后数据保存成mp4 (2).https://blog.csdn.net/fengbingchun/article/details/132128885 中通过AVIOContext实现从内存读取数据 (3).https://blog.csdn.net/fengbingchun/…...

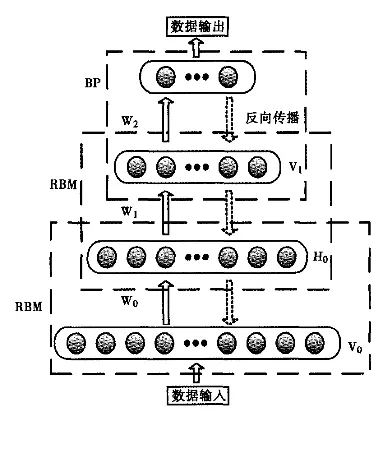

一文搞懂深度信念网络!DBN概念介绍与Pytorch实战

目录 一、概述1.1 深度信念网络的概述1.2 深度信念网络与其他深度学习模型的比较结构层次学习方式训练和优化应用领域 1.3 应用领域图像识别与处理自然语言处理推荐系统语音识别无监督学习与异常检测药物发现与生物信息学 二、结构2.1 受限玻尔兹曼机(RBM࿰…...

MyBatis:使用注解让数据库操作更简单

目录 一、简介 二、配置 三、基于注解的基本使用 四、测试 总结 一、简介 在Java开发中,数据库操作是一个常见而重要的任务。为了方便地执行SQL语句,获取结果集,处理异常等,我们通常需要使用JDBC(Java Database …...

基于PyTorch深度学习遥感影像地物分类与目标检测、分割及遥感影像问题深度学习优化

我国高分辨率对地观测系统重大专项已全面启动,高空间、高光谱、高时间分辨率和宽地面覆盖于一体的全球天空地一体化立体对地观测网逐步形成,将成为保障国家安全的基础性和战略性资源。未来10年全球每天获取的观测数据将超过10PB,遥感大数据时…...

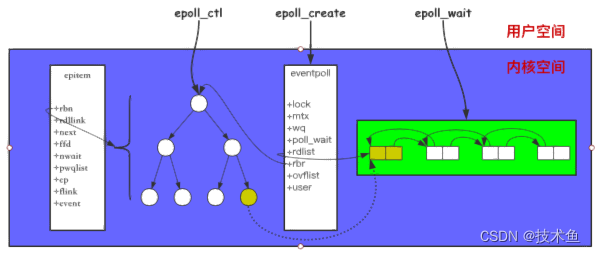

4.网络设计与redis、memcached、nginx组件(一)

网络组件系列文章目录 第四章 网络设计与redis、memcached、nginx组件 文章目录 网络组件系列文章目录文章的思维导图前言一、网络相关的问题,网络开发中要处理那些问题?网络操作IO连接建立连接断开消息到达消息发送网络操作IO特性 二、网络中IO检测IO函…...

leetcode分类刷题:矩阵顺时针模拟

1、这种题目是对代码熟练度考察,模拟顺时针建立或访问矩阵,需要注意矩阵是否为方阵 2、具体思路:以圈数为循环条件,每一圈都坚持左闭右开的区间规则;当小的行列值为奇数,最后一圈为一行或一列或一个数字的不…...

Java8新特性整理记录

1、list实体集合根据某个属性分组后求和 方法一: list.stream().collect(Collectors.groupingBy(e -> e.getId())).values().stream().map(d -> {DemoEntity sampleData d.get(0);sampleData.setPremium(d.stream().map(s -> new BigDecimal(s.getPrem…...

43.227.196.1 RAID技术有什么意义?

RAID(Redundant Array of Inexpensive Disks)技术是一种数据存储技术,它通过将多个硬盘组合在一起,来提高数据存储的性能、可靠性和容错性。 RAID技术的主要意义包括: 提高数据读写性能:RAID技术可以将多…...

EMC预合规测试:传导与辐射发射的实战指南

1. 预合规EMC测试的核心价值与挑战在电子设备开发领域,电磁兼容性(EMC)问题如同无形的暗礁,往往在产品开发后期才突然显现,导致昂贵的重新设计和上市延迟。我曾参与过一个工业控制设备的项目,团队在功能验证…...

医疗设备软件设计的核心挑战与安全实践

1. 医疗设备软件设计的核心挑战医疗设备软件设计正面临着前所未有的复杂性和风险。作为一名在医疗设备行业工作多年的工程师,我亲眼见证了计算机技术如何彻底改变了这个领域。现代手术室和重症监护病房中,那些曾经独立的监护仪、输液泵和呼吸机ÿ…...

基于有限状态机的LLM智能体:Haath架构解析与工程实践

1. 项目概述:一个基于状态机的自主LLM智能体如果你正在构建或使用LLM智能体,大概率遇到过这样的困境:你把所有能调用的工具、API、函数都一股脑儿塞给模型,然后满怀期待地发出指令。结果呢?模型要么在几十个选项里犹豫…...

Void编辑器:轻量级插件化架构与LSP/Tree-sitter深度集成解析

1. 项目概述:一个为“创造者”而生的现代编辑器最近在开发者社区里,一个名为“Void”的编辑器项目引起了我的注意。它不像那些我们耳熟能详的庞然大物,比如 VS Code 或 Sublime Text,一上来就带着庞大的生态和复杂的功能。Void 给…...

Anthropic研究院议程:不止做AI大模型,更要定义AI时代的全球规则

当大模型竞赛进入白热化,多数科技公司都在比拼参数、速度、模型能力时,OpenAI竞品Anthropic走出了一条完全不同的路。 近期,Anthropic 正式公布 Anthropic Institute(Anthropic研究院)全新研究议程,不再只埋头做模型研发,而是站在行业顶层视角,深度拆解AI对经济、安全、…...

Flutter 性能优化完全指南

Flutter 性能优化完全指南 引言 性能优化是移动应用开发中至关重要的一环。Flutter 虽然天生具有较好的性能表现,但在复杂应用中仍需要开发者进行针对性优化。本文将深入探讨 Flutter 性能优化的各种技巧和最佳实践。 性能问题定位 使用 DevTools // 在 pubspec.yam…...

5分钟掌握DPlayer:打造专业级HTML5弹幕视频播放器的终极指南

5分钟掌握DPlayer:打造专业级HTML5弹幕视频播放器的终极指南 【免费下载链接】DPlayer :lollipop: Wow, such a lovely HTML5 danmaku video player 项目地址: https://gitcode.com/gh_mirrors/dp/DPlayer DPlayer是一款现代化的HTML5弹幕视频播放器…...

5分钟掌握Mermaid Live Editor:免费在线图表编辑终极指南

5分钟掌握Mermaid Live Editor:免费在线图表编辑终极指南 【免费下载链接】mermaid-live-editor Edit, preview and share mermaid charts/diagrams. New implementation of the live editor. 项目地址: https://gitcode.com/GitHub_Trending/me/mermaid-live-edi…...

如何用WeChatMsg将微信聊天记录永久保存为个人数字资产

如何用WeChatMsg将微信聊天记录永久保存为个人数字资产 【免费下载链接】WeChatMsg 提取微信聊天记录,将其导出成HTML、Word、CSV文档永久保存,对聊天记录进行分析生成年度聊天报告 项目地址: https://gitcode.com/GitHub_Trending/we/WeChatMsg …...

Navicat Premium 试用期重置实践:3种技术方案深度解析

Navicat Premium 试用期重置实践:3种技术方案深度解析 【免费下载链接】navicat_reset_mac navicat mac版无限重置试用期脚本 Navicat Mac Version Unlimited Trial Reset Script 项目地址: https://gitcode.com/gh_mirrors/na/navicat_reset_mac 对于macOS平…...