git将当前分支A强制推送远程分支pro上

前言

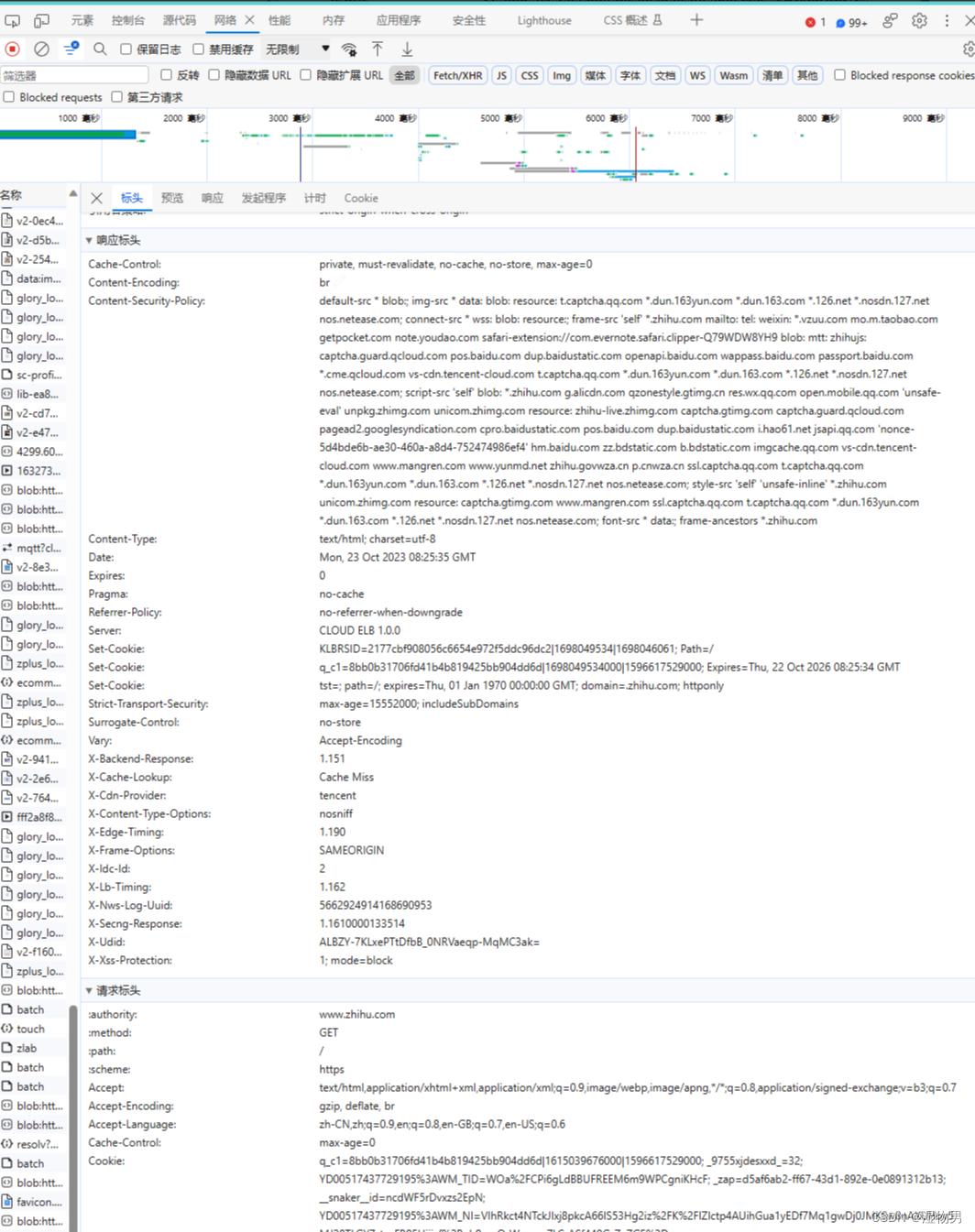

开发中基于线上分支pro创建了A分支,开发完成之后。又基于线上分支pro创建了B分支,都以此合并到测试分支,两个分支更改中都动用部分共同的文件,这就导致后续开发合并代码越来越乱,这时你想把本地开发的分支强推到远程分支,覆盖远程仓库,同步代码。

1.查看当前分支

git branch

2.查看当前分支

origin 是远程自己仓库;upstream 是远程公司仓库

将本地分支A强制推送到名为"pro"的远程分支

git push -f origin A:pro

将分支pro强制推送到名为"dev"的远程分支,远程仓库pro的内容全部覆盖到dev分支

git push -f upstream pro:dev

注意此命令操作谨慎,做好代码备份

相关文章:

git将当前分支A强制推送远程分支pro上

前言 开发中基于线上分支pro创建了A分支,开发完成之后。又基于线上分支pro创建了B分支,都以此合并到测试分支,两个分支更改中都动用部分共同的文件,这就导致后续开发合并代码越来越乱,这时你想把本地开发的分支强推到…...

【计算机基础】存储器

目录 一.概念二.分类1.按存储介质分类2.按存储方式分类3.按存储器的读写功能分类4.按信息的可保存性分类5.按在计算机系统中的作用分类 三.主存区分SRAM、DRAM、Flash、DDR1.SRAM(静态随机存储器࿰…...

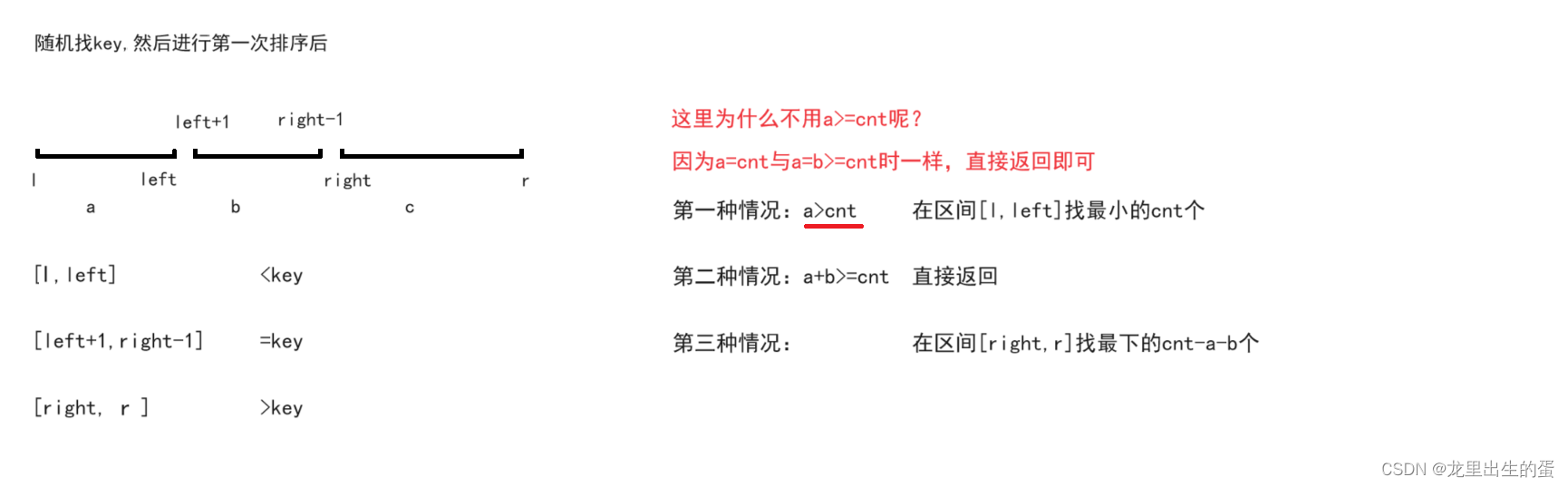

【LCR 159. 库存管理 III】

目录 一、题目描述二、算法原理三、代码实现 一、题目描述 二、算法原理 三、代码实现 class Solution { public:int getrandom(int left,int right,vector<int>& stock){return stock[rand()%(right-left1)left];}void qsort(int l,int r,vector<int>& s…...

Android ADB 常见问题和注意事项

Android ADB 常见问题和注意事项 在使用 ADB 过程中,可能会遇到一些常见问题和需要注意的事项: 1. USB 调试 要使用 ADB,你需要在设备上启用 USB 调试模式。这通常在设备的开发者选项中设置。如果你不能看到开发者选项,可以在设…...

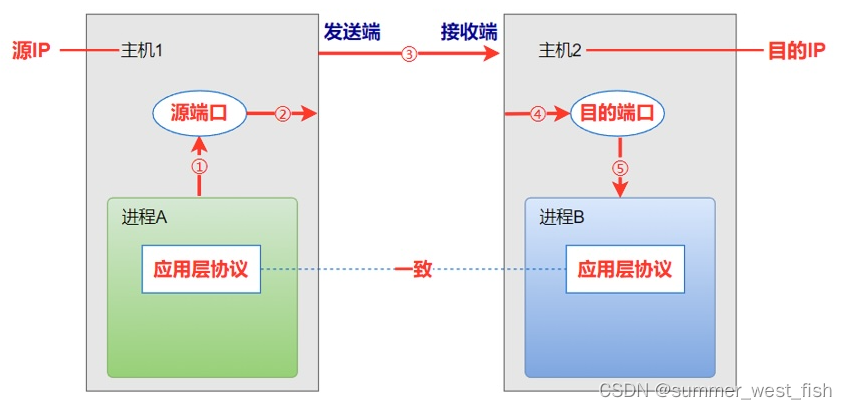

TCP/IP五元组

什么是五元组规则? 五元组是通信术语,英文名称为five-tuple,或5-tuple,五元组包括源IP地址(source IP)、源端口(source port)、目的IP地址(destination IP)、目的端口(destination port) 和 传输层协议(the layer 4 protocol)的五个量集合。…...

aiohttp ssl.SSLError: [SSL: SSLV3_ALERT_HANDSHAKE_FAILURE] 错误处理

这个问题原因吧其实就是3.10 开始官网更新了TLS 堆栈默认安全设置 感兴趣的可以看下链接 python官网叙述: Python 3.10 增加了 TLS 堆栈的默认安全设置 解决也很简单,将ssl安全等级降下来就行,例如: import ssl import aiohttp ctx ssl.cr…...

分析RPA流程自动化的挑战和解决方案

随着数字化工具和自动化解决方案的日益成熟,各行各业发掘到RPA机器人流程自动化技术的先进性,逐渐规模化部署RPA。 为了更好地推进RPA的实施,金智维在这里分享一些运用这项技术时面临的共同挑战,并给出针对性的解决方案。 组织架构…...

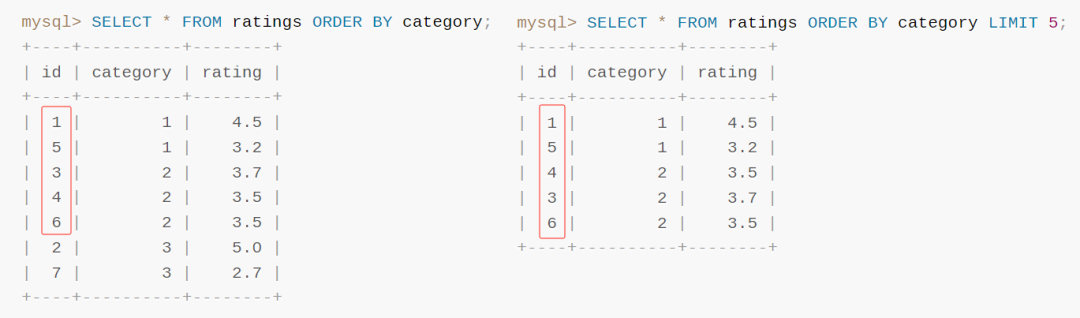

我试图扯掉这条 SQL 的底裤。只能扯一点点,不能扯多了

之前不是写分页嘛,分页肯定就要说到 limit 关键字嘛。 然后我啪的一下扔了一个链接出来: https://dev.mysql.com/doc/refman/8.0/en/limit-optimization.html 这个链接就是 MySQL 官方文档,这一章节叫做“对 Limit 查询的优化”,针对 limit 和 order by 组合的场景进行了较…...

LeNet(pytorch实现

LeNet 本文编写了一个简单易懂的LeNet网络,并在F-MNIST数据集上进行测试,允许使用GPU计算 在这里插入代码片 import torch from torch import nn, optim import d2lzh_pytorch as d2ldevice torch.device(cuda if torch.cuda.is_available() else cp…...

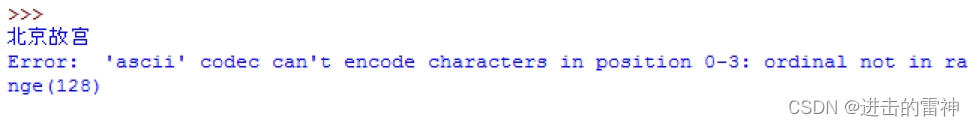

Selenium获取百度百科旅游景点的InfoBox消息盒

前面我讲述过如何通过BeautifulSoup获取维基百科的消息盒,同样可以通过Spider获取网站内容,最近学习了SeleniumPhantomjs后,准备利用它们获取百度百科的旅游景点消息盒(InfoBox),这也是毕业设计实体对齐和属…...

springcloud笔记 (8) -网关 Gateway

网关 出国需要过海关 网关:网络的关卡 网关的作用 1:路由转发 2:安全控制 保护每个服务,不需要将每个暴露出去 3:负载均衡 1.没有网关:客户端直接访问我们的微服务,会需要在客户端配置很多…...

【C++编程语言】STL常用算法 算术生成和集合算法

1.算术生成算法概念 算法简介: accumlate 计算容器元素累计总和fill 向容器中添加元素 注意:算术生成算法属于小型算法 使用时包含头文件为#include<numeric> 2.accumulate /*函数原型:int accumulate(iterator beg ,iterator end…...

解放双手:VMLogin自动化工具的高效便捷

在现代工作环境中,时间和效率是我们追求的关键。幸运的是,随着技术的发展,自动化工具为我们提供了解放双手的机会。其中,防关联浏览器的自动化就是一种强大的工具,能够简化我们的工作流程并提升效率。本文将探讨浏览器…...

深度解析网络代理技术及其在网络安全和爬虫应用中的关键作用

在当今数字化时代,网络代理技术在维护网络安全、保护隐私以及实现高效数据获取方面发挥着不可或缺的作用。本文将全面解析Socks5代理、IP代理等关键技术,并探讨其在网络安全和爬虫开发中的重要作用。 1. Socks5代理与SK5代理:多功能代理协议…...

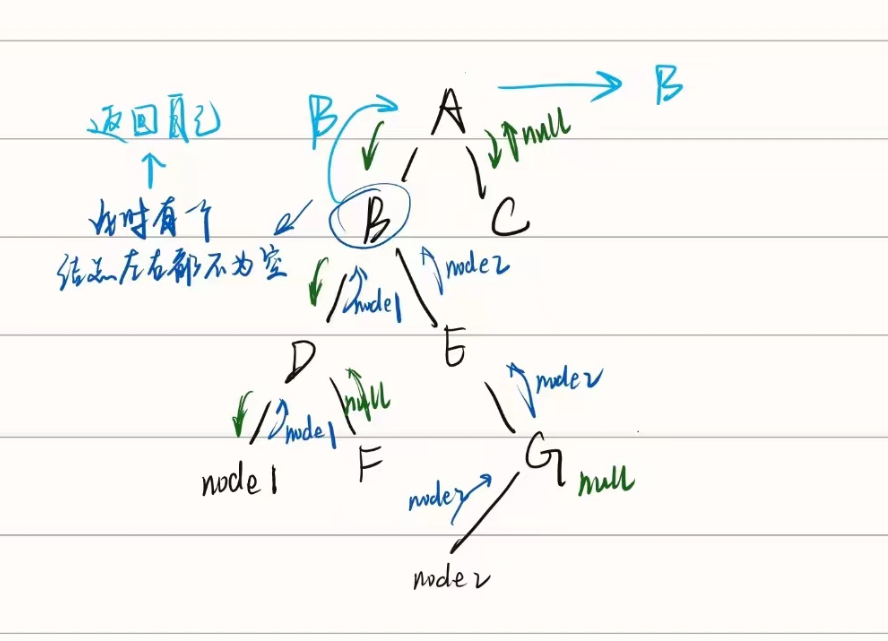

寻找二叉树的最低公共祖先节点

两个节点沿二叉树向上找,找到的第一个公共的节点 例:D和F之间的最低公共节点:B D → B; F → E → B; E和G最低公共节点:A E → B → A; G → C → A; B和F最低公共节点ÿ…...

python网络爬虫(二)基本库的使用urllib/requests

使用urllib 了解一下 urllib 库,它是 Python 内置的 HTTP 请求库,也就是说不需要额外安装即可使用。它包含如下 4 个模块。 request:它是最基本的 HTTP 请求模块,可以用来模拟发送请求。就像在浏览器里输入网址然后回车一样&…...

Kafka快速入门(最新版3.6.0)

文章目录 一、初识MQ1.1 什么是MQ1.2 同步和异步通讯1.1.1 同步通讯1.1.2 异步通讯 1.3 技术对比1.4 MQ的两种模式 二、初识Kafka2.1 Kafka的使用场景2.2 Kafka基本概念2.3 Topic与Partition 三、Kafka基本使用3.1 部署前的准备3.2 启动kafka服务器3.3 Kafka核心概念之Topic3.4…...

CTF/AWD竞赛标准参考书+实战指南:《AWD特训营》

作者简介: 懒大王敲代码,正在学习嵌入式方向有关课程stm32,网络编程,数据结构C/C等 欢迎大家点赞 👍 收藏 ⭐ 加关注哦!💖💖 《AWD特训营》 前言 内容简介 读者对象 本书目录 前言…...

从零开始 Spring Cloud 15:多级缓存

从零开始 Spring Cloud 15:多级缓存 多级缓存架构 传统的缓存使用 Redis,大致架构如下: 这个架构存在一些问题: 请求要经过Tomcat处理,Tomcat的性能成为整个系统的瓶颈 Redis缓存失效时,会对数据库产生冲…...

Adobe产品2024

一、软件下载: 二、软件介绍: Adobe公司旗下的产品在影视后期、平面设计等领域有着无可取代的地位。在创意和设计领域中,产品有多达 21 个,包括 Photoshop、Illustrator、InDesign、Premiere Pro、After Effects 和 Acrobat Pro …...

Hunyuan-MT Pro智能助手:支持33语种的科研论文辅助翻译系统

Hunyuan-MT Pro智能助手:支持33语种的科研论文辅助翻译系统 1. 引言:科研翻译的新选择 作为一名经常需要阅读国际期刊的研究人员,你是否曾经为了一篇关键论文的翻译而头疼?那些专业的术语、复杂的句式,以及不同语言间…...

技术书籍写作:结构设计、案例选取与读者定位

技术书籍写作:结构设计、案例选取与读者定位 技术书籍的写作不仅需要扎实的专业知识,还需要清晰的逻辑结构和有效的表达方式。一本优秀的技术书籍能够帮助读者快速掌握核心概念,并通过实际案例加深理解。如何设计合理的结构、选取恰当的案例…...

Hunyuan-MT-7B镜像免配置:支持Webhook回调与翻译结果异步通知

Hunyuan-MT-7B镜像免配置:支持Webhook回调与翻译结果异步通知 想快速部署一个高质量的翻译大模型,但又不想折腾复杂的配置?今天介绍的Hunyuan-MT-7B镜像,让你能一键启动一个支持33种语言互译的翻译服务,并且自带Webho…...

新手必看:麦橘超然Flux离线图像生成控制台完整使用教程

新手必看:麦橘超然Flux离线图像生成控制台完整使用教程 1. 为什么选择麦橘超然Flux控制台 如果你正在寻找一个简单易用、性能优异的本地AI图像生成工具,麦橘超然Flux控制台可能是你的理想选择。这个基于DiffSynth-Studio构建的解决方案,集成…...

数据库扩展方案设计

数据库扩展方案设计:应对海量数据挑战 随着数据量的爆炸式增长,传统单机数据库已无法满足高并发、高可用的业务需求。数据库扩展方案设计成为企业技术架构中的核心课题,它直接关系到系统的稳定性、性能和成本效益。本文将探讨几种关键的扩展…...

C语言调用SDMatte API示例:轻量级嵌入式图像处理方案探索

C语言调用SDMatte API示例:轻量级嵌入式图像处理方案探索 1. 引言:嵌入式设备上的图像处理挑战 在智能摄像头、工业视觉检测等嵌入式场景中,设备往往面临算力有限但需要实时图像处理的需求。传统方案要么依赖昂贵的专用芯片,要么…...

移动端Crash分析:符号化与堆栈追踪的解析

移动端Crash分析:符号化与堆栈追踪的解析 在移动应用开发中,Crash问题直接影响用户体验和产品稳定性。Crash日志往往以难以理解的机器码或内存地址形式呈现,开发者需要通过符号化与堆栈追踪技术将其转化为可读信息。本文将深入解析这一过程&…...

毛概核心考点速记:50道高频选择题精析

1. 高频选择题命题规律解析 选择题作为毛概考试的主要题型,其命题往往遵循特定规律。从近5年真题统计来看,高频考点集中在"马克思主义中国化进程"、"社会主义本质理论"、"初级阶段基本路线"三大板块,占比超过6…...

本模型为声固耦合与两相流耦合多物理场模型,包含声流层流、相场、压力声学、固体力学模块,已设置并...

本模型采用声固耦合和两相流耦合多物理场,使用的模块包括:声流层流、相场、压力声学、固体力学模块 案例模型已经设置好,仿真收敛且提供了三个变量参数调节最近在折腾一个挺有意思的耦合仿真模型,把声场振动、固体形变和流体界面变…...

Linux I/O 演进史:从管道到零拷贝,一篇串起个服务端核心原语右

前言 在使用 kubectl get $KIND -o yaml 查看 k8s 资源时,输出结果中包含大量由集群自动生成的元数据(如 managedFields、resourceVersion、uid 等)。这些信息在实际复用 yaml 清单时需要手动清理,增加了额外的工作量。 使用 kube…...