滑动窗口限流算法实现一

固定算法

原理:固定算法是将时间线分隔成固定大小的时间窗口,每个窗口都会有个计数器,用来记录窗口时间范围内的请求总数,如果窗口的请求总数达到最大限定值,会认定流量超限。比如将窗口大小设为1分钟,每分钟请求最大数为2:

请求在00:00:24时刻到来的时候,会落在窗口1内,计数器值为1,下一个请求在00:00:36时刻,也会落在窗口1内,计数器值+1变成,第三个请求在00:00:49时刻来到,此时计数器值已达到最大限定值2,请求会被拒掉,最后一个请求在00:01:12到来,会落在窗口2内。

固定算法的缺点

固定算法只能判断单个窗口内的请求总数,但是无法判断相邻的两个窗口,落在相邻窗口的两个请求时间间隔完全有可能在一个窗口时间范围内。比如00:00:58和00:00:59两个时刻各有一个请求过来,窗口1的计数器值为2, 第三个请求在00:01:01到来,会落在窗口2内,但是00:00:58和00:01:01之间没有超过一个单元时间1分钟,但是请求总数已经超过最大限定值2。

滑动窗口算法

为了优化固定算法的缺点,将固定大小的时间窗口分成更小的时间窗口,比如1min的窗口分成6个10s的小窗口。

实现一(简单无脑版)

思路:

1. 使用一个Map:counterMap 用来存储每个时间戳的请求总数

2. 请求到来时,会将单位时间之前(now-timeUnit)的所有请求记录全部清除

3. 统计单位时间timeUnit内的请求总数

4. 判断请求总数是否超过请求阈值capacity,超过则返回false

5. 没有超过,则记录当前时间戳和请求。

源码:

public class SlidingWindow3 {/*** 单位时间请求阈值*/private int capacity;/*** 单位时间/ms*/private long timeUnit;/*** 时间戳计数器*/private Map<Long,Integer> counterMap = new HashMap<>();public SlidingWindow3(int capacity, long timeUnit) {this.capacity = capacity;this.timeUnit = timeUnit;}public synchronized boolean tryAcquire() {long now = System.currentTimeMillis();long start = now-timeUnit;Iterator<Map.Entry<Long, Integer>> iterator = counterMap.entrySet().iterator();while (iterator.hasNext()){if(iterator.next().getKey()<start){iterator.remove();}}iterator = counterMap.entrySet().iterator();int totalCount = 0;while (iterator.hasNext()){totalCount += iterator.next().getValue();}if(totalCount>= capacity){return false;}if(counterMap.containsKey(now)){counterMap.put(now,counterMap.get(now)+1);}else {counterMap.put(now,1);}return true;}

}

测试

public static void main(String[] args) throws InterruptedException {SlidingWindow3 slidingWindow = new SlidingWindow3(2, 1000);for (int j = 0; j < 10; j++) {System.out.println("第:" + j + "轮测试");int concurrency = 30;CyclicBarrier cyclicBarrier = new CyclicBarrier(concurrency);for (int i = 1; i <= concurrency; i++) {new Thread("Thread:" + i) {@Overridepublic void run() {try {cyclicBarrier.await();if (slidingWindow.tryAcquire()) {System.out.println("name:" + Thread.currentThread().getName() + " get permit");}} catch (InterruptedException e) {e.printStackTrace();} catch (BrokenBarrierException e) {e.printStackTrace();}}}.start();}Thread.sleep(3 * 1000L);}}

结果

参考

《Rate-Limiter-Part1》

相关文章:

滑动窗口限流算法实现一

固定算法 原理:固定算法是将时间线分隔成固定大小的时间窗口,每个窗口都会有个计数器,用来记录窗口时间范围内的请求总数,如果窗口的请求总数达到最大限定值,会认定流量超限。比如将窗口大小设为1分钟,每分…...

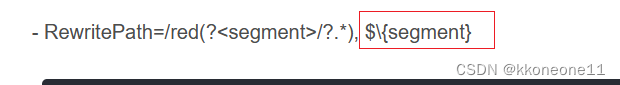

简单明了!网关Gateway路由配置filters实现路径重写及对应正则表达式的解析

问题背景: 前端需要发送一个这样的请求,但出现404 首先解析请求的变化: http://www.51xuecheng.cn/api/checkcode/pic 1.请求先打在nginx,www.51xuecheng.cn/api/checkcode/pic部分匹配到了之后会转发给网关进行处理变成localho…...

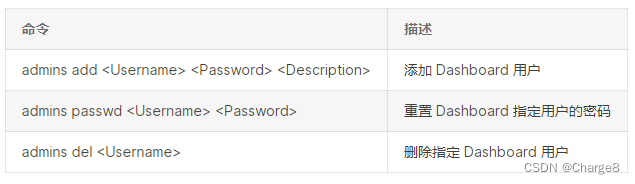

EMQX内置Web管理控制台-Dashboard

一、Dashboard概述 EMQX Dashboard官网文档:https://docs.emqx.com/zh/enterprise/v5.1/dashboard/introduction.html 1、简介 EMQX 为用户提供了一个功能强大的内置管理控制台,即 EMQX Dashboard。通过这个控制台的 Web 界面,用户可以轻松监…...

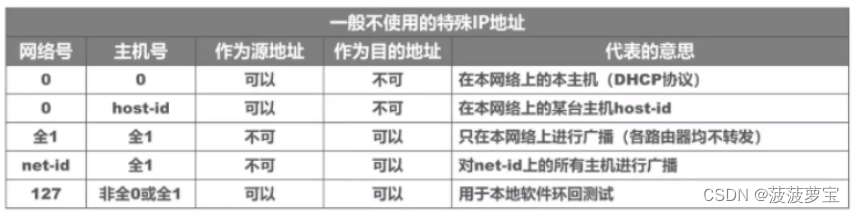

计算机网络重点概念整理-第四章 网络层【期末复习|考研复习】

计算机网络复习系列文章传送门: 第一章 计算机网络概述 第二章 物理层 第三章 数据链路层 第四章 网络层 第五章 传输层 第六章 应用层 第七章 网络安全 计算机网络整理-简称&缩写 文章目录 前言四、网络层4.1 网络层功能4.1.1 电路交换、报文交换与分组交换4.1…...

数组转树形数据

const nodes [{ id: 3, name: 节点C, pid: 1 },{ id: 6, name: 节点F, pid: 3 },{ id: 0, name: root, pid: null },{ id: 1, name: 节点A, pid: 0 },{ id: 8, name: 节点H, pid: 4 },{ id: 4, name: 节点D, pid: 1 },{ id: 2, name: 节点B, pid: 0 },{ id: 5, name: 节点E, p…...

react动态插入样式

在开发组件过程中,偶尔需要动态的插入css,比如在在iframe中渲染组件后,iframe中是没有样式的,所以需要手动插入样式。 插入样式 通常是在useLayoutEffect中动态创建style标签 useLayoutEffect(() > {if (!ref.current) {cons…...

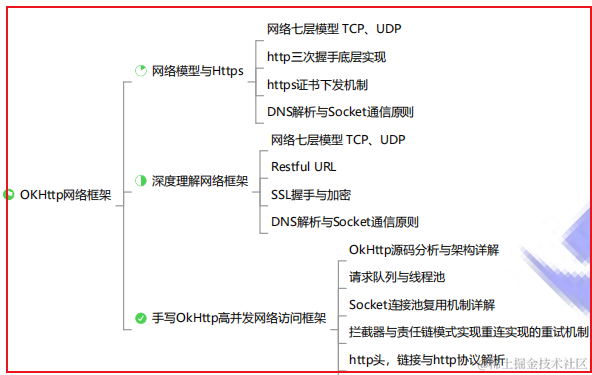

OkHttp网络框架深入理解-SSL握手与加密

OkHttp简介 由Square公司贡献的一个处理网络请求的开源项目,是目前Android使用最广泛的网络框架。从Android4.4开始HttpURLConnection的底层实现采用的是OkHttp。 特点: 支持HTTP/2并允许对同一主机的所有请求共享一个套接字通过连接池,减少了请求延迟…...

Mac 安装使用NPM及常用命令

环境: Mac 工具: NPM 可通过官网查询一些模块相关 NPM Doc 通过官网文档了解更多的关于NPM的使用 安装 NPM是Node.js的包管理工具,可用于解决 Node.js在代码部署上的问题。 新版本的Node.js已经集成了NPM, 因此可通过下载 Nod…...

利用 JSqlParser 防止 SQL 注入

高手文章《jsqlparser:实现基于SQL语法分析的SQL注入攻击检查》介绍了利用 JSqlParser 防止 SQL 注入,写得很好,只不过有两个问题,代码比较复杂,我于是作了简化,只有两个类;其次检测比较严格,连…...

10.27~10.29数电第三次实验分析与问题

实验要求 分析 寄存器 D触发器有两个输出口,一个输入口,一个时钟信号,一个复位信号 同步异步就是说复位信号在不在always里 给它加一个load就成了一位寄存器, 寄存器堆 8个8位的寄存器堆,每个寄存器都有两读一写…...

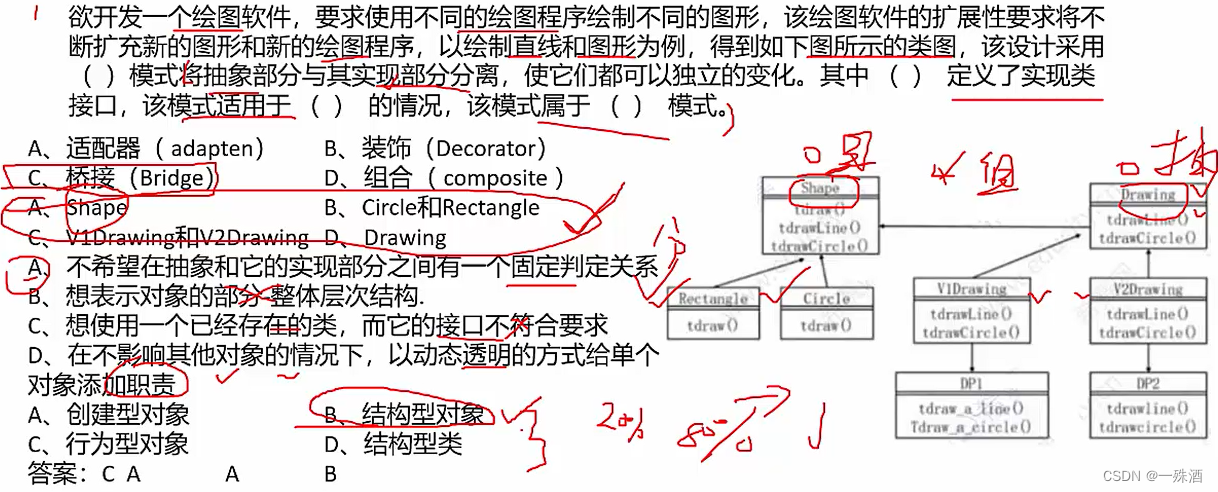

【软考】14.3 设计模式

《设计模式》 有下划线:类模式 / 对象模式无下划线:对象模式 创建型 设计模式 创建对象 构建器(Builder):类和构造分离抽象工厂(Abstract Factory):抽象接口工厂(Factor…...

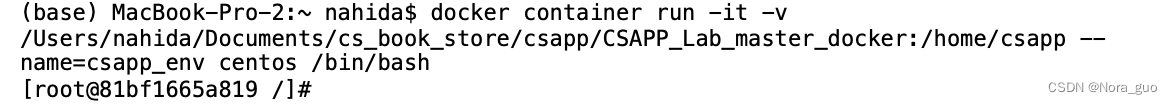

Mac docker+vscode

mac 使用docker vs code 通过vscode 可以使用docker容器的环境。 可以在容器安装gdb, 直接调试代码。 创建容易时候可以指定目录和容易目录可以共享文件。...

)

LLVM学习笔记(58)

4.4. 目标机器对象 在main()函数的350行,TimeCompilations默认为1,可以通过隐藏的选项“-time-compilations”来指定它的值,它的作用是重复进行指定次数的编译,以得到更好的编译用时数据。而在这个循环中调用的compileModule()&a…...

C语言 每日一题 PTA 10.30 day8

1.高空坠球 皮球从某给定高度自由落下,触地后反弹到原高度的一半,再落下,再反弹,……,如此反复。问皮球在第n次落地时,在空中一共经过多少距离?第n次反弹的高度是多少? 输入格式 : …...

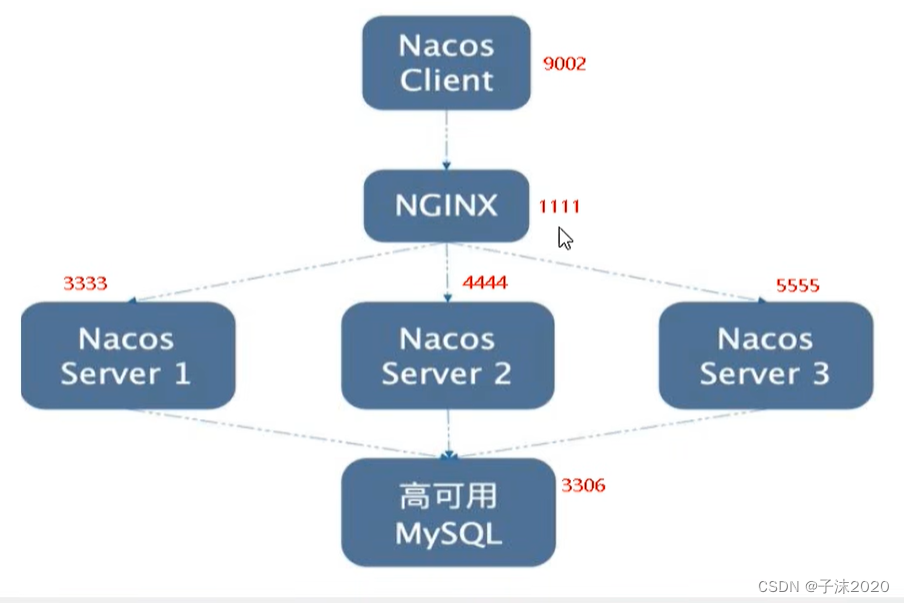

nacos在linux中的安装、集群的配置、mysql生产配置

1.下载和安装 官方下载地址:https://github.com/alibaba/nacos/releases,根据自己需要的本版去下载就行 下载的是 .tar.gz 后缀的文件是linux版本的 使用tar命令解压,完成之后是一个nacos的文件夹 和windows下的文件夹目录是一样的 要启…...

OpenAI 组建安全 AGI 新团队!应对AI“潘多拉魔盒”

夕小瑶科技说 原创 作者 | 小戏 一旦谈及未来 AI,除了天马行空的科幻畅想,不可避免的也有未来 AI 时代的末日预言。从 AI 武器化到 AI 欺骗,从邪恶 AI 到 AI 掌权,人工智能,尤其是通用人工智能的风险始终都清清楚楚的…...

上网行为管理软件有哪些丨功能图文超详细介绍

很多人都在后台问,上网行为管理软件到底是什么,有什么作用,今天就重点给大家讲解一下: 是什么 上网行为管理软件可以帮助企业规范员工的上网行为,提高办公效率,减少潜在威胁。 有哪些 在市面上ÿ…...

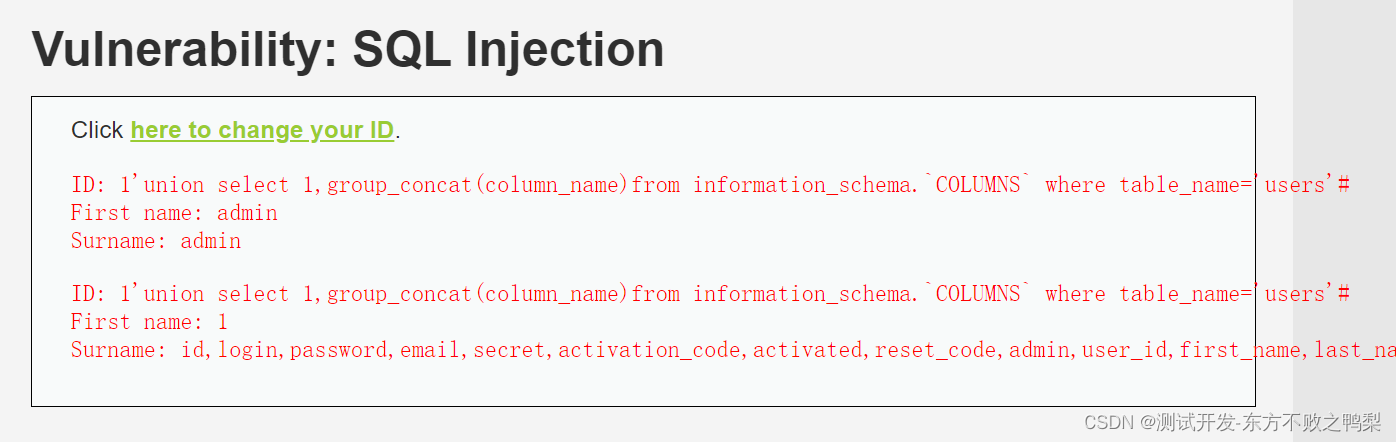

DVWA-SQL Injection SQL注入

概念 SQL注入,是指将特殊构造的恶意SQL语句插入Web表单的输入或页面请求的查询字符串中,从而欺骗后端Web服务器以执行该恶意SQL语句。 成功的 SQL 注入漏洞可以从数据库中读取敏感数据、修改数据库数据(插入/更新/删除)、对数据…...

【0基础学Java第四课】-- 逻辑控制

4. 逻辑控制 4.1 顺序结构4.2 分支结构4.2.1 if语句判断一个数字是奇数还是偶数判断一个数字是正数,负数,还是零判断一个年份是否为闰年 4.2.2 switch 语句 4.3 while循环打印 1 - 10 的数字计算 1 - 100 的和计算 5 的阶乘计算1!2࿰…...

C++中的std::cout与std::cerr、std::clog

本文用于记录C中std::cout与std::cerr、std::clog的异同 std::cerr 是C标准库中的标准错误输出流,用于向标准错误设备输出信息,通常用于报告程序的错误和异常情况。与之相对的,std::cout 是标准输出流,用于向标准输出设备输出一般…...

LaTeX排版避坑指南:为什么你的多图caption编号对不齐?一个案例讲清subfig、minipage和tabular的选择

LaTeX多图排版实战:从编号错乱到完美对齐的解决方案 第一次在学术论文中遇到多图排版问题时,我盯着那个歪歪扭扭的(c)编号看了整整十分钟——它本该和(a)(b)整齐排列,却像迷路的孩子一样缩在角落。更糟的是,当我引用这些子图时&am…...

青年教师评副高‘捷径’:这6本被低估的SSCI,认可度不输顶刊!

01 Academic Medicine期刊分区影响因子自引率年文章数教育学1区5.211.5%252篇投稿参考:美国医学院协会(AAMC)官方期刊,审稿周期 2–3 个月,录用率≈20%;可选非 OA 模式免版面费,适合具有实践转…...

三步打造你的数字记忆库:WeChatMsg微信聊天记录永久保存指南

三步打造你的数字记忆库:WeChatMsg微信聊天记录永久保存指南 【免费下载链接】WeChatMsg 提取微信聊天记录,将其导出成HTML、Word、CSV文档永久保存,对聊天记录进行分析生成年度聊天报告 项目地址: https://gitcode.com/GitHub_Trending/we…...

高性能PDF转SVG矢量转换架构解析:基于Poppler与Cairo的技术实现

高性能PDF转SVG矢量转换架构解析:基于Poppler与Cairo的技术实现 【免费下载链接】pdf2svg A simple PDF to SVG converter using the Poppler and Cairo libraries 项目地址: https://gitcode.com/gh_mirrors/pd/pdf2svg 在数字化文档处理领域,PD…...

)

别再死记硬背了!用这三个二极管等效模型,轻松搞定电路分析(附典型例题)

二极管电路分析的三大黄金法则:从理论到实战的思维跃迁 在电子工程领域,二极管就像电路世界里的"单向阀门",看似简单却暗藏玄机。许多初学者面对复杂二极管电路时,往往陷入盲目试错的困境——要么死记硬背公式ÿ…...

别再硬编码边界了!OpenFOAM中巧用多孔介质源项模拟复杂固体的新思路

突破传统边界:OpenFOAM中多孔介质源项模拟固体的工程实践 在计算流体动力学(CFD)模拟中,复杂几何形状的固体边界处理一直是工程师面临的棘手问题。传统方法如动网格技术计算成本高昂,浸入边界法实现复杂,而…...

AI编程提效:用系统提示词实现测试驱动开发与可靠交付

1. 项目概述:一个为AI编程工作流设计的“系统指令集”如果你经常用Claude、Cursor或者ChatGPT来辅助写代码,大概率遇到过这种情况:AI助手给出的代码片段看起来能跑,但一放到项目里就各种报错;或者它自作主张地“优化”…...

SpringBoot微服务启动遇阻:RedisTemplate Bean缺失的排查与修复指南

1. 问题现象与初步分析 最近在调整SpringBoot微服务项目的Redis配置后,启动时突然遇到一个让人头疼的错误提示: Consider defining a bean of type org.springframework.data.redis.core.RedisTemplate in your configuration.这个错误表面看是Spring容器…...

从ARM到FPGA:手把手教你用Vivado双口RAM IP核搭建跨芯片通信桥

从ARM到FPGA:构建高性能双口RAM通信桥的工程实践 在异构计算架构中,FPGA与处理器的协同工作已成为提升系统性能的关键方案。Xilinx Vivado工具链中的双口RAM IP核,为解决跨芯片数据交换提供了硬件级的优雅实现。本文将深入探讨如何将这一技术…...

从干扰三要素到实战:辐射发射的工程化抑制与诊断方法

1. 项目概述:从一道周五小测题聊起辐射发射那天在EE Times上翻到一篇2014年的老文章,标题叫“Friday Quiz: Radiated Emissions”,作者是Martin Rowe。文章开头就抛出了一个非常基础,但又直击电磁兼容(EMC)…...