如何防范AI诈骗

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-JH8I9sJH-1689083323474)(0fe5bb9701654bf4b6652fa6d8cf6557.gif)]](https://img-blog.csdnimg.cn/6fed45cf07d041bb9281e21c69cae39e.gif#pic_center)

😇博主简介:我是一名正在攻读研究生学位的人工智能专业学生,我可以为计算机、人工智能相关本科生和研究生提供排忧解惑的服务。如果您有任何问题或困惑,欢迎随时来交流哦!😄

✨座右铭:宝剑锋从磨砺出,梅花香自苦寒来。

⛪️个人主页:点击进入博客主页

🚀欢迎大家浏览博主的文章!在阅读过程中,如果发现需要纠正的地方,请不吝指出,愿能与诸君共同进步!

文章目录

- 🍭如何防范AI诈骗

- 🍭什么是AI诈骗

- 🍭AI诈骗的案例

- 🍭如何防范AI诈骗

- 🍭提高防范意识

- 🍭提高辨别能力

- 🍭提高安全技能

- 🍭总结

正文

🍭如何防范AI诈骗

🍭什么是AI诈骗

AI诈骗是一种利用人工智能技术,如AI换脸、AI换声、AI合成等,冒充他人的身份或声音,进行欺骗或敲诈的违法行为。近年来,随着人工智能技术的发展和普及,AI诈骗的手段也越来越多样化和隐蔽,给公众的财产安全和个人隐私带来了严重的威胁。

🍭AI诈骗的案例

AI诈骗的案例有很多,以下是一些典型的例子:

- 2019年,一家英国能源公司的CEO,接到了一个声称是他的上司的电话,要求他紧急转账22万欧元,以完成一笔秘密的收购交易。电话中的声音和他的上司非常相似,而且还有德国口音,让他没有怀疑。结果,他转账后才发现,这是一起AI换声诈骗,对方利用了一种人工智能软件,模仿了他的上司的声音。

- 2020年,一名女子在微信上认识了一个自称是美国人的男子,对方给她发来了一些视频电话,显示的是一个英俊的白人男子,声音也很温柔。对方表示对她有好感,想要和她发展恋情,还承诺会给她寄礼物。结果,女子在收到礼物后,却被告知要缴纳一笔高额的关税,否则就会被起诉。女子犹豫了一下,就被对方威胁说,如果不付钱,就会把她们的视频曝光。女子后来才发现,对方利用了AI换脸技术,把自己的脸换成了一个美国明星的脸,而视频电话也是事先录制好的。

- 2021年,一名男子在网上看到了一个自称是AI写作助手的软件,可以帮助他写出优秀的文章,只要输入一些关键词和要求,就可以生成一篇完整的文章。男子觉得很神奇,就下载了软件,试了几次,发现效果还不错。后来,软件提示他,如果想要继续使用,就要付费,而且还要提供自己的银行卡信息和验证码。男子没有多想,就按照要求操作了。结果,他的银行卡里的钱被转走了,而软件也无法打开了。他后来才知道,这是一种AI合成诈骗,对方利用了一种人工智能模型,生成了一些看似合理的文章,诱导他付费,然后窃取了他的财务信息。

🍭如何防范AI诈骗

那么,我们该如何防范和避免被AI诈骗呢?以下是我对这个问题的一些看法,希望能对你有所帮助。

🍭提高防范意识

我们要提高自己的防范意识,不轻信陌生人或不熟悉的信息,不随意提供或公开自己的个人信息,如姓名、地址、出生日期、身份证号、银行卡号、密码等,更不要提供或公开自己的生物信息,如人脸、指纹、声纹等,以防止被不法分子利用。同时,我们要注意保护自己的电子设备,不要随意下载或安装来路不明的软件或应用,不要点击或打开可疑的链接或附件,不要使用不安全的网络或WiFi,以防止手机、电脑中病毒或恶意软件,导致个人信息泄露或被盗用。

🍭提高辨别能力

我们要提高自己的辨别能力,学会识别AI诈骗的特征和迹象,不要轻易相信网络上的各种诱惑或威胁,不要盲目跟从对方的指示或要求,不要轻易转账或汇款。如果有人自称是亲友、同事、领导、客服等,通过电话、短信、邮件、社交软件等方式,以各种理由要求你转账或提供个人信息,你要第一时间提高警惕,通过回拨对方的手机号码或其他额外的通信方式,核实对方的真实身份,不要仅凭单一的沟通渠道,未经核实就直接转账或提供信息。如果有人给你发来视频电话,你要注意观察对方的面部表情、口型、声音等是否自然,是否与你认识的人一致,是否有延迟或卡顿的现象,如果有任何可疑之处,你要及时挂断电话,不要继续交流。如果你发现自己可能已经被AI诈骗,你要立即报警求助,不要自行处理,以免造成更大的损失。

🍭提高安全技能

我们要提高自己的安全技能,学会使用一些安全工具和最佳实践,来保护自己免受AI诈骗的侵害。例如,我们可以使用强密码和多因素认证,来确保自己的在线账户更加安全,定期更新自己的操作系统和软件,以修补已知的漏洞,备份重要的文件,以防止数据丢失,使用防病毒和反恶意软件软件,来检测和删除潜在的威胁,使用在线检测工具,来帮助自己识别AI换脸、变声等虚假音视频,使用风险标注、拦截提示、搜索屏蔽等措施,来阻断网络有害信息的传播,等等。

🍭总结

AI诈骗是一种新型的网络安全威胁,我们要从多个方面来防范和避免被骗,提高自己的安全意识、能力和技能,同时也要关注相关的法律法规和行业管理,共同打造一个安全可靠的AI技术生态,为人工智能的健康发展贡献力量。

相关文章:

如何防范AI诈骗

如何防范AI诈骗 😇博主简介:我是一名正在攻读研究生学位的人工智能专业学生,我可以为计算机、人工智能相关本科生和研究生提供排忧解惑的服务。如果您有任何问题或困惑,欢迎随时来交流哦!😄 ✨座右铭&#…...

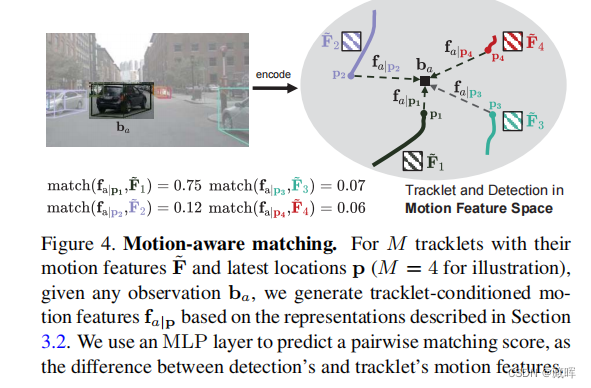

ICCV2023 Tracking paper汇总(一)(多目标跟随、单目标跟随等)

一、PVT: A Simple End-to-End Latency-Aware Visual Tracking Framework paper: https://openaccess.thecvf.com/content/ICCV2023/papers/Li_PVT_A_Simple_End-to-End_Latency-Aware_Visual_Tracking_Framework_ICCV_2023_paper.pdf github: https://…...

【PG】PostgreSQL查看与修改参数

文章目录 一 查看参数1. 使用 SHOW 命令:2. 查询 pg_settings 视图:3. 查看 postgresql.conf 文件:4. 使用 pg_settings 函数: 二 修改参数通过修改 postgresql.conf 文件:使用 ALTER SYSTEM 命令修改参数(…...

openGauss学习笔记-115 openGauss 数据库管理-设置安全策略-设置密码安全策略

文章目录 openGauss学习笔记-115 openGauss 数据库管理-设置安全策略-设置密码安全策略115.1 操作步骤 openGauss学习笔记-115 openGauss 数据库管理-设置安全策略-设置密码安全策略 115.1 操作步骤 用户密码存储在系统表pg_authid中,为防止用户密码泄露ÿ…...

如何更好地理解甜葡萄酒和干葡萄酒的区别?

如果你是葡萄酒界的新手,试图理解葡萄酒爱好者使用的所有术语和行话可能会非常困难。当你试图赶上时,你可能倾向于尝试货架上的每一种葡萄酒,以找出你喜欢的,但是那可能不会得到你想要的结果。所以如果你不确定你是喜欢甜葡萄酒还…...

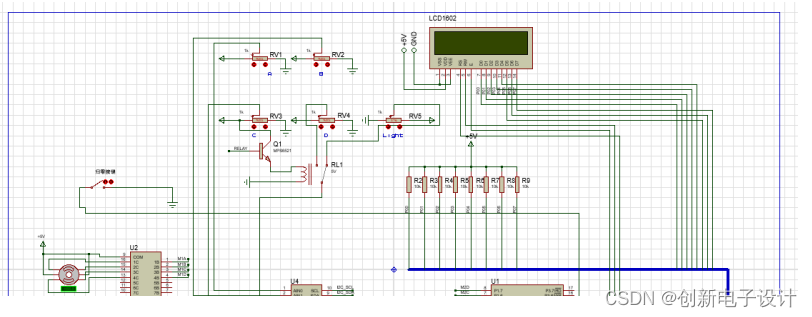

基于单片机的车载太阳能板自动跟踪系统研究

欢迎大家点赞、收藏、关注、评论啦 ,由于篇幅有限,只展示了部分核心代码。 技术交流认准下方 CSDN 官方提供的联系方式 文章目录 概要 一、总体设计开发流程二、机械结构设计与研究3.1 机械系统总体设计3.1.1 太阳能板折叠传动 三、太阳能自动跟踪系统硬…...

前端传字符串的开始时间和 结束时间,数据库时间字段是 timestamp,Java 代码如何写

目录 1 需求2 实现 1 需求 数据库时间字段类型是timestamp,前端传的开始时间和结束时间是字符串,那么代码如何写,可以实现 时间段查询 2 实现 实体类里面的字段是String xml 里面是 </if><if test"startTime !null and sta…...

Mac电脑录屏软件 Screen Recorder by Omi 中文最新

Screen Recorder by Omi是一款屏幕录制软件,它可以帮助用户轻松地录制屏幕活动,并将其保存为高质量的视频文件。 该软件提供了多种录制选项,包括全屏录制、选择区域录制和单窗口录制等,同时提供了丰富的设置选项,如视…...

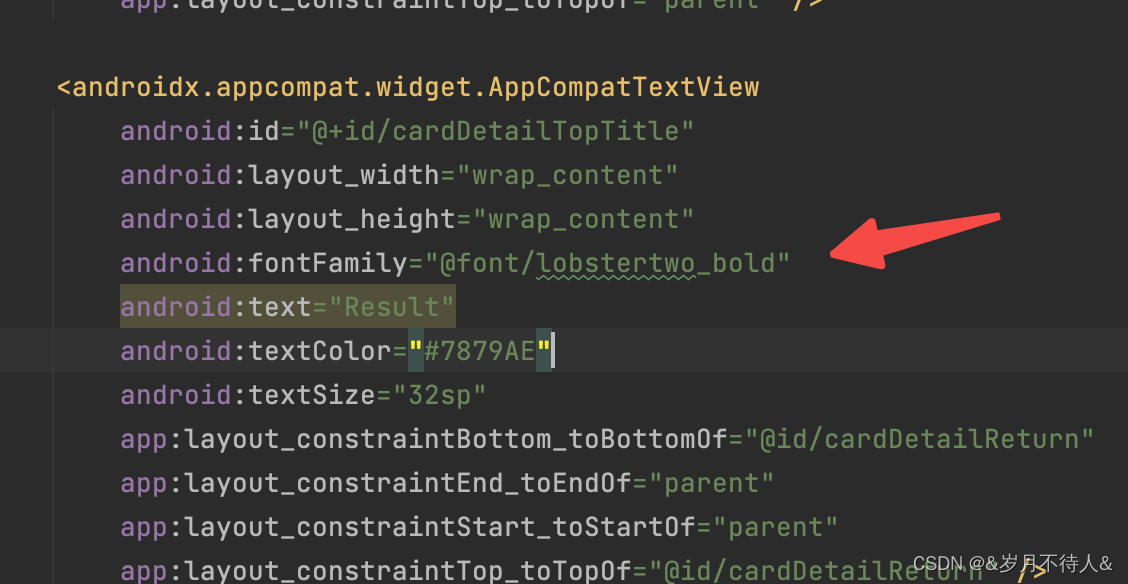

Android 接入ttf字体文件

一、业务实现 一些炫酷的App总会加一些App自己的字体。这时候需要找UI提供ttf字体文件。 然后实现 TTF(TrueType Font)字体文件并将其应用到 TextView。 二、大致流程 将 TTF 字体文件添加到你的 Android 项目中: 将 TTF 文件复制到 res/f…...

Java中各种数据格式-json/latex/obo/rdf/ turtle/owl/xml介绍对比示例加使用介绍

一、数据格式类型 这些文件名称似乎包含了不同的数据格式扩展名,如.json, .latex, .obo, .owl, .rdf, .turtle, 和 .xml。以下是对这些数据格式的简要解释和讲解: JSON (.json): JSON(JavaScript Object Notation)是一种轻量级数…...

计网note

目录 其他 未分类文档 应用层补充 分组交换和报文交换 TCP和OSI参考模型...

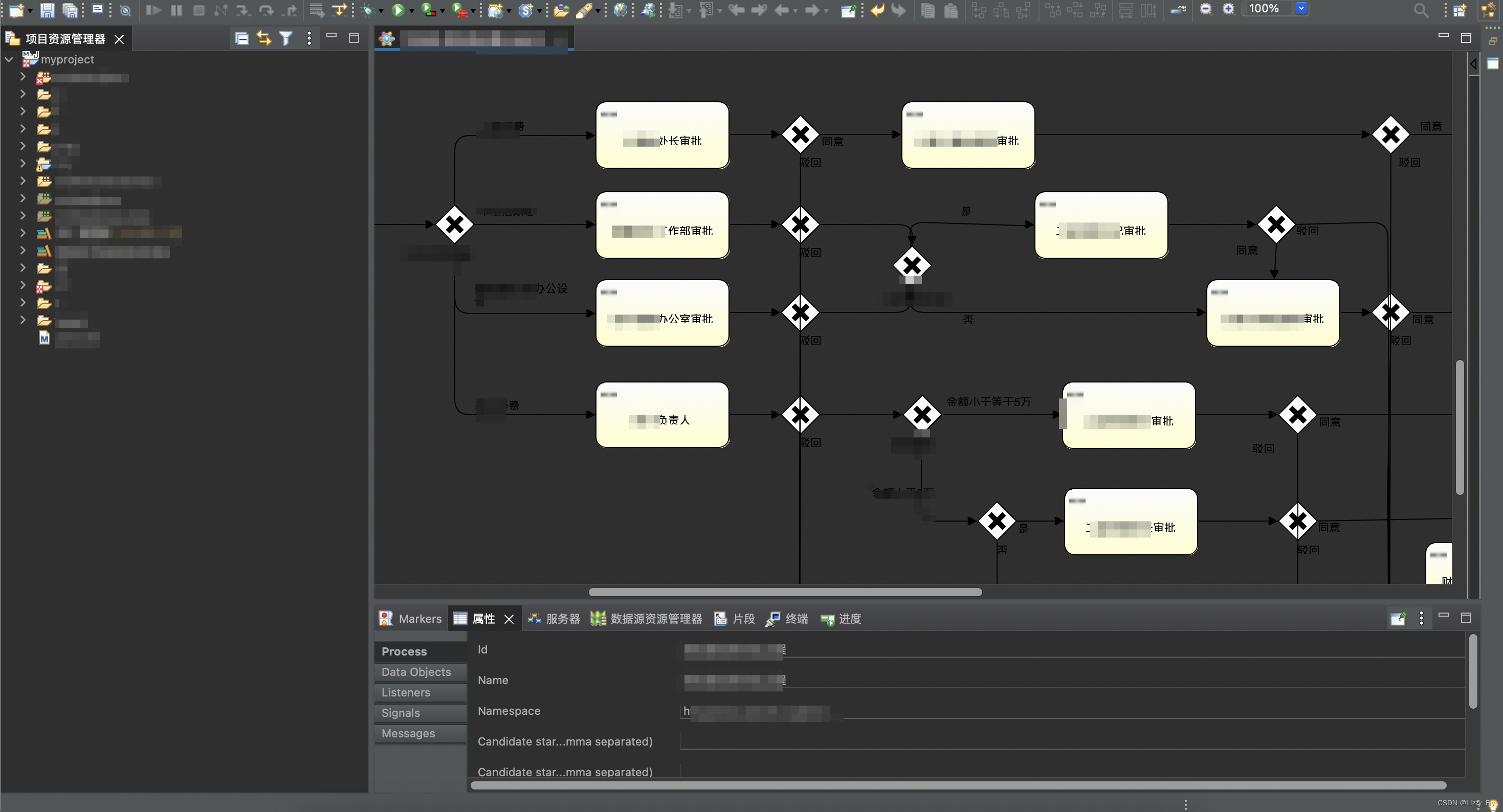

Mac版eclipse如何安装,运行bpmn文件

一、下载程序包 网址:https://www.eclipse.org/downloads M2芯片安装包名称:eclipse-jee-2022-12-R-macosx-cocoa-aarch64.dmg 具体安装包版本根据自己电脑型号选择 二、eclipse安装步骤 1)双击下载的文件 2)将eclipse拖入到…...

3D高斯泼溅(Splatting)简明教程

在线工具推荐: Three.js AI纹理开发包 - YOLO合成数据生成器 - GLTF/GLB在线编辑 - 3D模型格式在线转换 - 3D场景编辑器 3D 高斯泼溅(Splatting)是用于实时辐射场渲染的 3D 高斯分布描述的一种光栅化技术,它允许实时渲染从小图像样…...

为什么要停止在 SpringBoot 中使用字段注,改用构造器注入

停止在 SpringBoot 中使用字段注入! 本文为翻译文,同时加入了一些自己的理解,翻译来源:https://medium.com 在 Spring Boot 依赖项注入的上下文中,存在关于注入依赖项最佳实践的争论:字段注入、Setter注入和构造函数…...

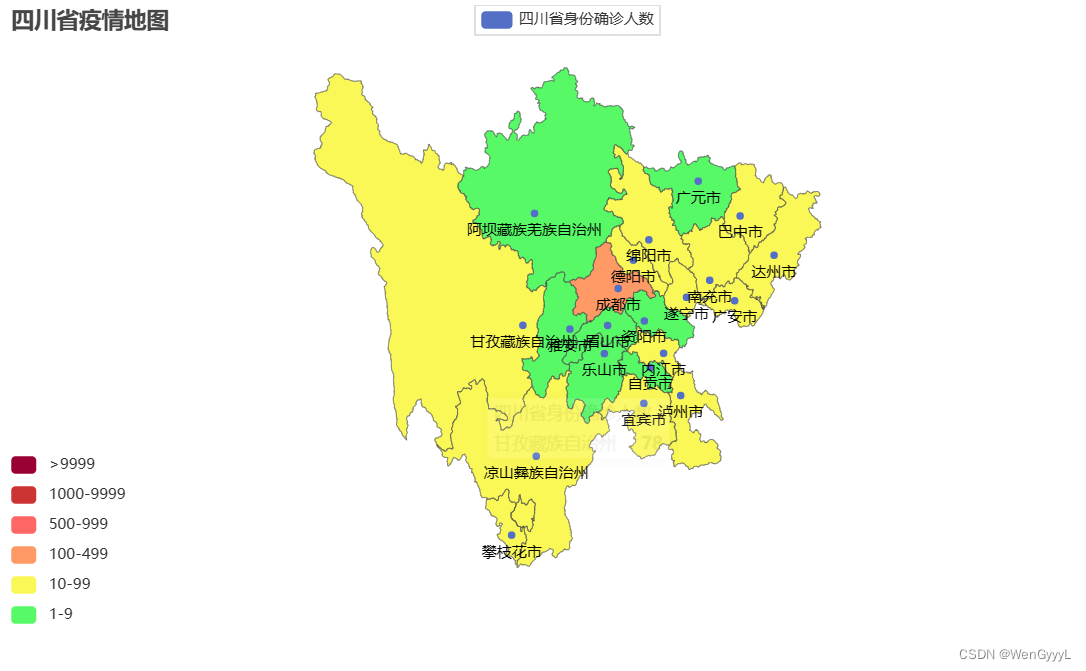

数据可视化:地图

1.基础地图的使用 如何添加颜色表示层级 代码实现 """基础地图的使用 """ from pyecharts.charts import Map from pyecharts.options import VisualMapOpts# 准备地图对象 map Map() # 准备数据 data [("北京市", 9),("上海市…...

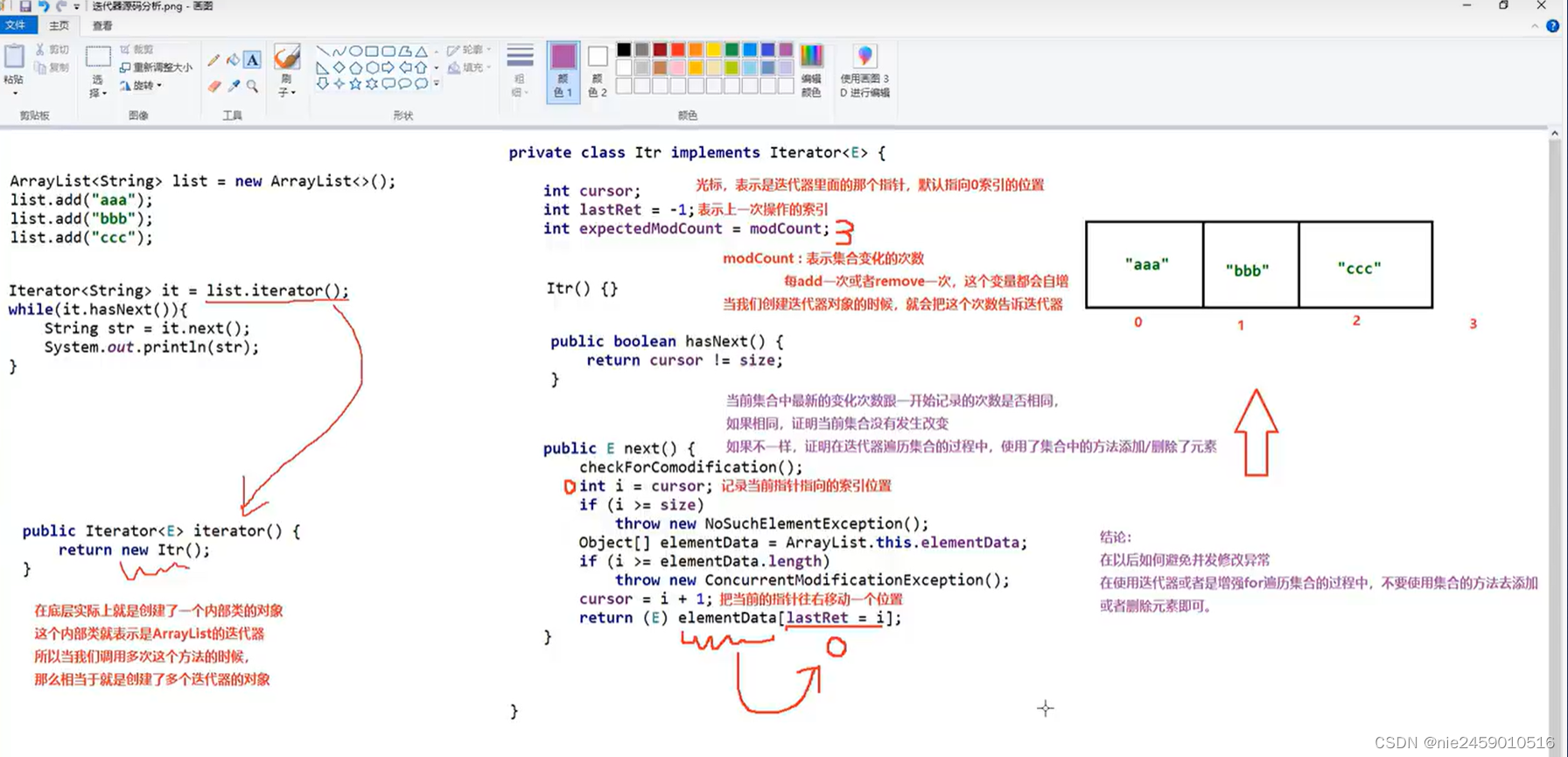

java 数据结构 ArrayList源码底层 LinkedList 底层源码 迭代器底层

文章目录 数据结构总结ArrayList源码底层LinkedList底层源码 迭代器底层 数据结构 对于数据结构我这边只告诉你右边框框里的 栈的特点:后进先出,先进后出,入栈也成为压栈,出栈也成为弹栈 栈就像一个弹夹 队列先进先出后进后出 队列像排队 链表查询满 但是增删快(相对于数组而…...

如何在Python编程中应用Linux环境下的框架,以实现高效算法?

python是一种广泛使用的编程语言,能够帮助开发人员快速开发高效的算法。与此同时,linux环境下提供了许多优秀的框架,可以进一步提高Python编程的效率。本文将介绍如何在Python编程中应用Linux环境下的框架,以实现高效算法。 一、Python和Linux环境的优势 Python是一种易学…...

多机位直播案例

目录 1、案例简述 2、设备准备: (1)笔记本电脑 (2)手机 (3)触控一体机 (4)教室前端监控摄像机 (5)教室后端监控摄像机 (6&…...

前沿重器[37] | 大模型对任务型对话的作用研究

前沿重器 栏目主要给大家分享各种大厂、顶会的论文和分享,从中抽取关键精华的部分和大家分享,和大家一起把握前沿技术。具体介绍:仓颉专项:飞机大炮我都会,利器心法我还有。(算起来,专项启动已经…...

第三章:boundary-value analysis

文章目录 Boundary-value Analysiscomputational faults 计算错误boundary shift 边界偏移boundary value analysis 的优势Path condition, domain, and domain boundary (路径条件、域和域边界)Open and closed boundaries (闭合边界 / 开放边界)on / off pointGuidelinestr…...

BROADCHIP广芯 BCT0104EGD-TR QFN 转换器/电平移位器

特性 无需方向控制信号数据速率 24Mbps(推) 2Mbps(开漏) A端口1.65V至5.5V,B端口2.3V至5.5V(VCCA < VCCB) VCC隔离:若任一VCC接地,则两个端口均处于高阻抗状态 无需电源供应顺序,VCCA或VCCB可先斜坡上升 lOFF:支持部分断电模式操作 提供QF…...

「码动四季·开源同行」go实战案例:如何保证微服务实例资源安全?

今天我和你分享的是如何保证微服务实例资源安全的案例。在前文,我们实践了如何使用Go搭建一个基本的授权服务器,它的主要功能是颁发访问令牌和验证访问令牌的有效性。在统一认证与授权服务体系中,还存在资源服务器对用户数据进行保护…...

ai辅助开发新思路:让快马ai为你生成一个notepad++智能编程助手插件原型

今天想和大家分享一个有趣的AI辅助开发思路——如何用InsCode(快马)平台快速构建一个Notepad智能编程助手插件的原型。这个项目特别适合想体验AI与本地编辑器联动的开发者,整个过程不需要复杂的配置,直接在网页上就能完成原型验证。 插件功能设计 这个插…...

)

太烧token了,我用Ai写了一个vscode的插件wps-editor(已开源)

这是一篇关于开源项目Wps-Editor的介绍文章,希望能让大家了解它的价值并支持其发展。 引言 在人工智能(AI)浪潮席卷各行各业的今天,大型语言模型(LLM)已成为内容创作者、办公人士、学生乃至研究者的得力助手。无论是撰写报告、分析数据、润色文案&#…...

代购系统技术实现:如何高效采集 1688 和淘宝商品数据

# 代购系统技术实现:如何高效采集 1688 和淘宝商品数据在跨境电商和代购业务中,高效采集 1688 和淘宝商品数据是核心痛点。本文分享我们在 taocarts 代购系统中的技术实践。## 一、数据采集架构设计我们采用分布式爬虫架构,核心模块包括&…...

Tree-sitter解析代码

Tree-sitter 语法树 到底是什么、长什么样、包含什么东西。一、通俗解释Tree-sitter 会把一行行代码,解析成一棵结构化的「语法树」(像家族树一样有层级、有分类),让机器能看懂代码的结构(哪个是方法、哪个是方法名、哪…...

小白友好!YOLO11镜像部署教程:无需独立显卡也能体验目标检测

小白友好!YOLO11镜像部署教程:无需独立显卡也能体验目标检测 1. 引言:为什么选择YOLO11镜像 目标检测是计算机视觉中最基础也最实用的技术之一,而YOLO系列算法以其快速高效著称。最新发布的YOLO11在保持实时性的同时,…...

为什么重写equals一定也要重写hashCode方法?

在技术领域,我们常常被那些闪耀的、可见的成果所吸引。今天,这个焦点无疑是大语言模型技术。它们的流畅对话、惊人的创造力,让我们得以一窥未来的轮廓。然而,作为在企业一线构建、部署和维护复杂系统的实践者,我们深知…...

3步破解微信记录管理难题:WeChatMsg如何重新定义数字记忆保存?

3步破解微信记录管理难题:WeChatMsg如何重新定义数字记忆保存? 【免费下载链接】WeChatMsg 提取微信聊天记录,将其导出成HTML、Word、CSV文档永久保存,对聊天记录进行分析生成年度聊天报告 项目地址: https://gitcode.com/GitHu…...

“AI 辅助数据库优化 - 从慢查询分析到索引自动推荐“

AI 辅助数据库优化 - 从慢查询分析到索引自动推荐 问题场景 数据库优化的常见挑战: 慢查询排查依赖 DBA 经验,门槛高索引创建盲目,有时反而降低性能SQL 改写凭感觉,缺乏系统方法执行计划看不懂,不知道优化方向性能问题…...