系统安全测试要怎么做?

进行系统安全测试时,可以按照以下详细的步骤进行:

1、信息收集和分析:

收集系统的相关信息,包括架构、部署环境、使用的框架和技术等。

分析系统的安全需求、威胁模型和安全策略等文档。

2、威胁建模和风险评估:

使用威胁建模工具(如STRIDE)对系统进行威胁建模,识别潜在的威胁和攻击面。

根据风险评估方法,确定威胁的严重程度和影响,为测试优先级提供依据。

3、渗透测试:

进行渗透测试,模拟攻击者的行为,测试系统的弱点和漏洞。

根据系统的特点选择合适的渗透测试方法,如网络渗透测试、应用层安全测试等。

使用渗透测试工具(如Metasploit Framework、Nessus等)识别系统的漏洞和安全薄弱点。

4、漏洞扫描:

使用自动化漏洞扫描工具,对系统进行全面的扫描。

扫描包括网络设备、操作系统、应用程序等主要组件,以识别可能存在的漏洞和安全配置问题。

对扫描结果进行分析和验证,确认漏洞的有效性和风险级别。

5、安全配置和硬化:

检查系统的安全配置,确保系统按照最佳实践进行安全设置。

强化系统的安全措施,包括网络防火墙、访问控制、日志监控等。

检查系统的访问权限和授权机制,确保只有授权的用户可以访问系统。

6、安全功能测试:

验证系统的安全功能,如身份验证、授权、加密等。

测试不同类型用户的权限管理是否有效,如管理员、普通用户、访客等。

确保系统在各种场景下都能正确地执行安全功能,并且有效地防止潜在的攻击。

7、安全日志分析:

分析系统的安全日志,识别异常活动和潜在的入侵尝试。

确保系统能够记录和监控安全事件,以支持后续的安全审查和故障排除。

8、漏洞修复与验证:

将测试过程中发现的漏洞和安全问题记录下来,并及时报告给开发团队。

协助开发人员进行漏洞修复,并对修复后的系统进行验证,确保漏洞得到解决。

9、安全测试报告:

撰写详细的安全测试报告,包括测试方法、结果和建议。

报告中应包含测试的范围、测试方法、发现的安全问题、风险评估和推荐的解决方案等信息。向开发人员、管理层和其他相关方提供报告。

10、测试重复和持续改进:

定期进行安全测试,以确保系统在动态的安全威胁环境下保持安全。

根据测试结果和反馈,改进测试策略和方法,提高测试的效果和效率。

Web攻击类型和相应的案例以及防御手段

1、XSS(跨站脚本攻击):

攻击案例:攻击者在一个论坛的评论中注入恶意的JavaScript代码,当其他用户浏览该页面时,恶意脚本会在他们的浏览器中执行,导致个人隐私信息泄露或会话劫持。

防御手段:对用户输入进行严格的验证和过滤,包括转义特殊字符和标签;使用CSP(内容安全策略)来限制页面中可执行的脚本;确保敏感信息使用HttpOnly标志,防止脚本获取到。

2、CSRF(跨站请求伪造):

攻击案例:攻击者在一封电子邮件中包含一个图片链接,当用户在登录状态下点击该链接时,会进行未经授权的资金转账操作。

防御手段:使用CSRF令牌(Token)验证,确保请求是由合法的用户发起的;检查Referer头部,确保请求来自合法的域名;限制敏感操作的HTTP方法(如只允许POST)。

3、SQL注入攻击:

攻击案例:攻击者在一个搜索框中输入恶意的SQL语句,绕过输入验证,并可任意操作数据库。例如,一个登录表单的用户名输入框存在SQL注入漏洞,攻击者输入 ’ OR ‘1’=‘1’;-- 作为用户名,绕过了登录验证,成功登录并获取管理员权限。

防御手段:使用参数化查询或预编译语句,确保用户输入不会被解释为可执行的SQL语句;对用户输入进行严格的验证和过滤,防止恶意SQL注入;限制数据库用户的权限,避免使用高权限账户执行常规操作。

4、文件上传漏洞:

攻击案例:攻击者上传包含恶意代码的文件,然后执行该文件,获取系统访问权限或执行其他恶意操作。例如,一个网站的文件上传功能存在漏洞,攻击者上传一个包含恶意代码的脚本文件,并在服务器上执行脚本,从而控制服务器。

防御手段:对上传文件进行严格的验证和过滤,包括文件类型、文件名、文件大小等进行检查;使用文件白名单,只允许上传和执行特定的文件类型;在上传文件保存的目录上设置正确的文件权限,避免恶意代码的执行;禁止执行上传文件的权限。

5、命令注入攻击:

攻击案例:攻击者在用户输入中注入恶意命令,以执行未经授权的操作。例如,一个通过命令行执行系统命令的功能存在漏洞,攻击者在输入中注入 ; rm -rf / 命令,导致文件系统中的所有数据被删除。

防御手段:对用户输入进行严格的验证和过滤,并避免将用户输入作为系统命令的一部分执行;使用参数化命令或调用系统调用接口以避免命令注入;限制应用程序的执行权限。

6、不安全的会话管理:

攻击案例:攻击者通过窃取会话Cookie或其他会话标识,冒充合法用户或劫持其会话。例如,一个网上银行应用的会话Cookie未设置为Secure标志,导致连接未加密,在公共Wi-Fi网络中被窃取,攻击者利用该Cookie登录并访问用户的账户。

防御手段:使用安全的Cookie属性,如Secure和HttpOnly,确保Cookie只通过加密连接传输,并防止脚本访问Cookie;实施强密码策略和令牌生成技术,使用强加密算法对敏感数据进行加密;定期更新会话密钥;使用HTTPS来加密会话

业务系统测试可能存在的安全问题

1、身份验证和访问控制问题:

使用弱密码,缺乏密码策略。

缺少双因素认证或弱双因素认证。

未及时禁用离职员工的访问权限。

防御措施:测试密码强度和策略,测试账户禁用和删除流程,测试双因素认证机制。

2、数据保护问题:

明文传输敏感数据。

使用弱加密算法或配置错误。

缺少访问控制或权限管理。

防御措施:测试数据传输是否使用加密,测试加密算法的安全性,测试访问控制和权限机制的有效性。

3、漏洞和配置问题:

未修复已知漏洞。

配置错误,如默认密码。

不正确的文件权限和文件夹访问控制。

防御措施:进行漏洞扫描和安全配置审查,测试已知漏洞是否得到修复,测试配置文件安全性。

4、业务逻辑漏洞:

越权访问数据或执行操作。

逻辑错误导致系统漏洞。

非法输入未经正确验证。

防御措施:测试业务流程和操作的安全性,测试边界条件和错误处理,进行输入验证和过滤。

5、会话管理问题:

会话固定或劫持。

不恰当的会话超时设置。

会话标识未经适当保护。

防御措施:测试会话固定和劫持漏洞,测试会话超时设置的效果,测试会话标识的安全性。

6、文件上传和文件包含问题:

文件上传未验证和过滤。

允许执行上传文件的权限。

文件包含未经验证的用户输入。

防御措施:测试文件上传功能的安全性,测试文件访问权限,测试文件包含漏洞。

7、日志和监控问题:

缺乏完善的日志记录。

无法及时检测和响应安全事件。

不全面的监控系统和警报机制。

防御措施:测试日志记录和监控系统,测试检测和响应安全事件的能力,测试警报和通知机制。

通过全面梳理和测试这些安全问题,并采取相应的防御措施,可以提高系统的安全性,防止未经授权的访问、数据泄露和系统被利用的风险。

最后感谢每一个认真阅读我文章的人,礼尚往来总是要有的,虽然不是什么很值钱的东西,如果你用得到的话可以直接拿走:

这些资料,对于【软件测试】的朋友来说应该是最全面最完整的备战仓库,这个仓库也陪伴上万个测试工程师们走过最艰难的路程,希望也能帮助到你!

相关文章:

系统安全测试要怎么做?

进行系统安全测试时,可以按照以下详细的步骤进行: 1、信息收集和分析: 收集系统的相关信息,包括架构、部署环境、使用的框架和技术等。 分析系统的安全需求、威胁模型和安全策略等文档。 2、威胁建模和风险评估: …...

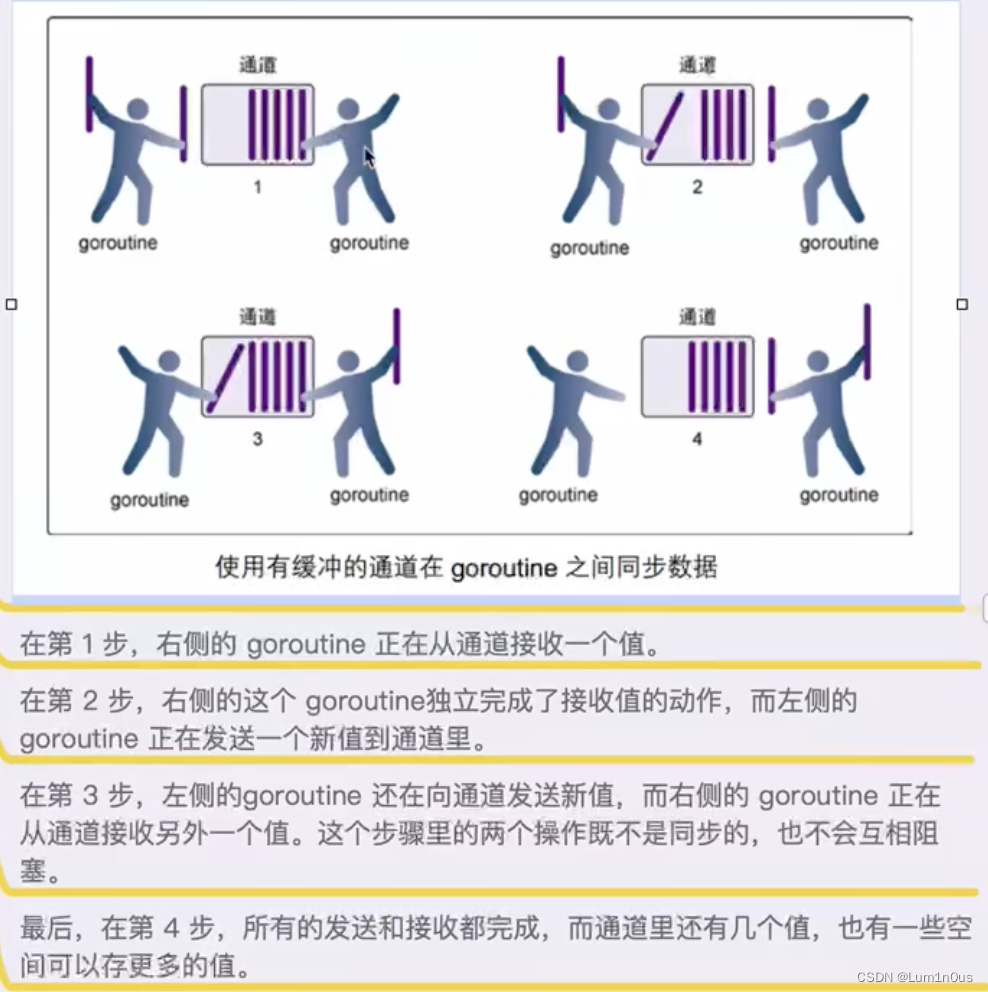

Golang并发模型:Goroutine 与 Channel 初探

文章目录 goroutinegoexit() channel缓冲closerangeselect goroutine goroutine 是 Go 语言中的一种轻量级线程(lightweight thread),由 Go 运行时环境管理。与传统的线程相比,goroutine 的创建和销毁的开销很小,可以…...

批量添加PPT备注

我一直都觉得,用python高效办公,是件没必要的事。。。 但直到最近写课做PPT,做了80多页PPT,要把每一页PPT的备注粘贴进去时 我觉得,有什么关系呢,一页一页粘 但是粘到5页,我感觉ctlc\v频率有点儿…...

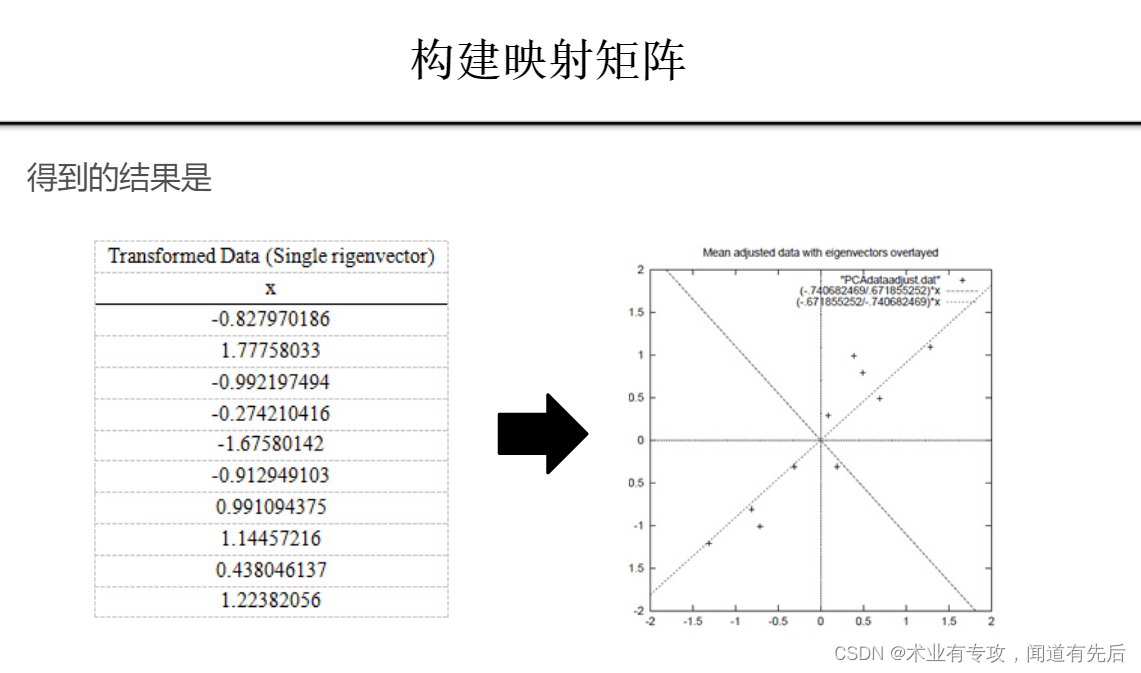

数据挖掘之PCA-主成分分析

PCA的用处:找出反应数据中最大变差的投影(就是拉的最开)。 在减少需要分析的指标同时,尽量减少原指标包含信息的损失,以达到对所收集数据进行全面分析的目的 但是什么时候信息保留的最多呢?具体一点&#…...

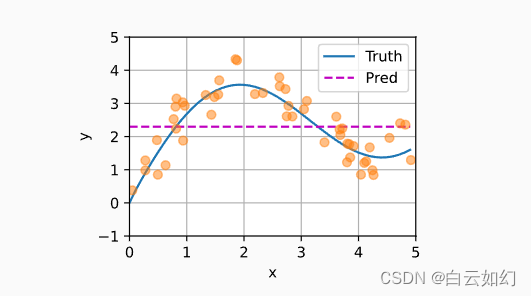

人工智能-注意力机制之注意力汇聚:Nadaraya-Watson 核回归

查询(自主提示)和键(非自主提示)之间的交互形成了注意力汇聚; 注意力汇聚有选择地聚合了值(感官输入)以生成最终的输出。 本节将介绍注意力汇聚的更多细节, 以便从宏观上了解注意力机…...

<HarmonyOS第一课>1·运行Hello World【课后考核】

【习题】运行Hello World工程 判断题 1.DevEco Studio是开发HarmonyOS应用的一站式集成开发环境。 正确(True) 2.main_pages.json存放页面page路径配置信息。 正确(True) 单选题 1.在stage模型中,下列配置文件属于AppScope文件夹的是?(…...

Ubuntu18.04安装A-Loam保姆级教程

系统环境:Ubuntu18.04.6 LTS 1.A-Loam的安装前要求: 1.1 ROS安装:参考我的另一篇博客 Ubuntu18.04安装ROS-melodic保姆级教程_灬杨三岁灬的博客-CSDN博客还是那句话,有时候加了这行也不好使,我是疯狂试了20次&#…...

)

重生之我是一名程序员 40 ——字符串函数(1)

哈喽啊大家晚上好!今天呢给大家带来点新的东西——字符串函数strcpy。 首先,让我来给大家介绍一下它。strcpy函数是C语言中的一个字符串函数,用于将一个字符串复制到另一个字符串中。其函数原型为: char* strcpy(char* dest, co…...

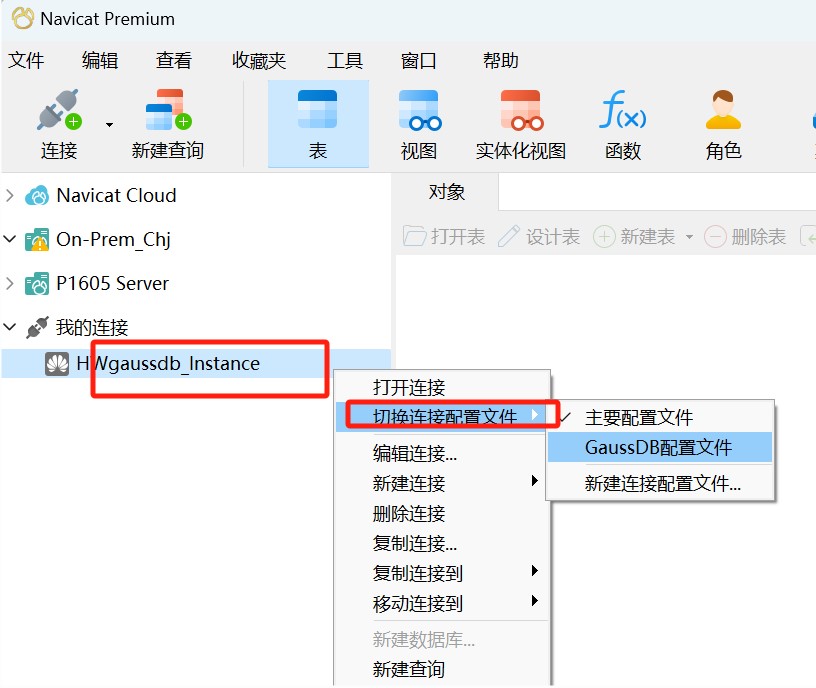

Navicat 技术指引 | 连接 GaussDB 主备版

Navicat Premium(16.2.8 Windows版或以上) 已支持对GaussDB 主备版的管理和开发功能。它不仅具备轻松、便捷的可视化数据查看和编辑功能,还提供强大的高阶功能(如模型、结构同步、协同合作、数据迁移等),这…...

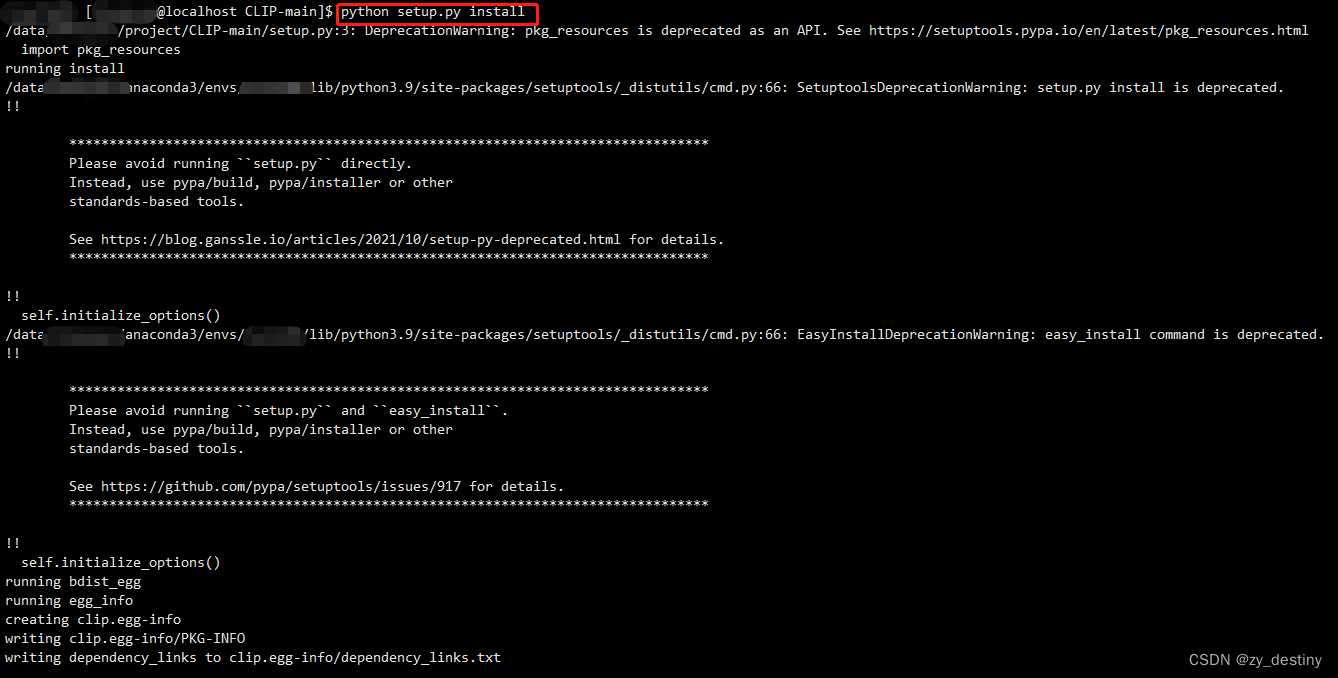

【git】pip install git+https://github.com/xxx/xxx替换成本地下载编译安装解决网络超时问题

目录 🌑🌑 背景 🌒 🌒作用 🌔🌔 问题 🌔🌔解决方案 🌙方法一 🌙方法二 🌝🌝我的解决方案 整理不易,欢迎一键三连…...

——4.6.存储过程和函数(Procedure和Function))

SQL Server对象类型(6)——4.6.存储过程和函数(Procedure和Function)

4.6. 存储过程和函数(Procedure和Function) 4.6.1. 过程和函数概念 与Oracle中类似,SQL Server中,存储过程和函数都是虚的、被定义的代码对象,它们都是由一组T-SQL或公共语言运行库(CLR)代码构成的程序,其本身并不存储数据,通过数据库或应用端调用等方式来运行,以满…...

spring @Async异步执行

在一些后台耗时的场景比如说生成统计报表,生成数据文件,执行批量任务时候,需要异步执行,先登记信息,然后异步执行批量同步返回给客户端。在spring中要想使用异步方法执行,必须使用EnableAsync注解开启async…...

setInterval())

#Js篇:单线程模式同步任务异步任务任务队列事件循环setTimeout() setInterval()

单线程模式 之所以采用单线程,而不是多线程,跟历史有关系。原因是不想让浏览器变得太复杂,因为多线程需要共享资源、且有可能修改彼此的运行结果,对于一种网页脚本语言来说,太复杂了。 好处 实现起来比较简单&#…...

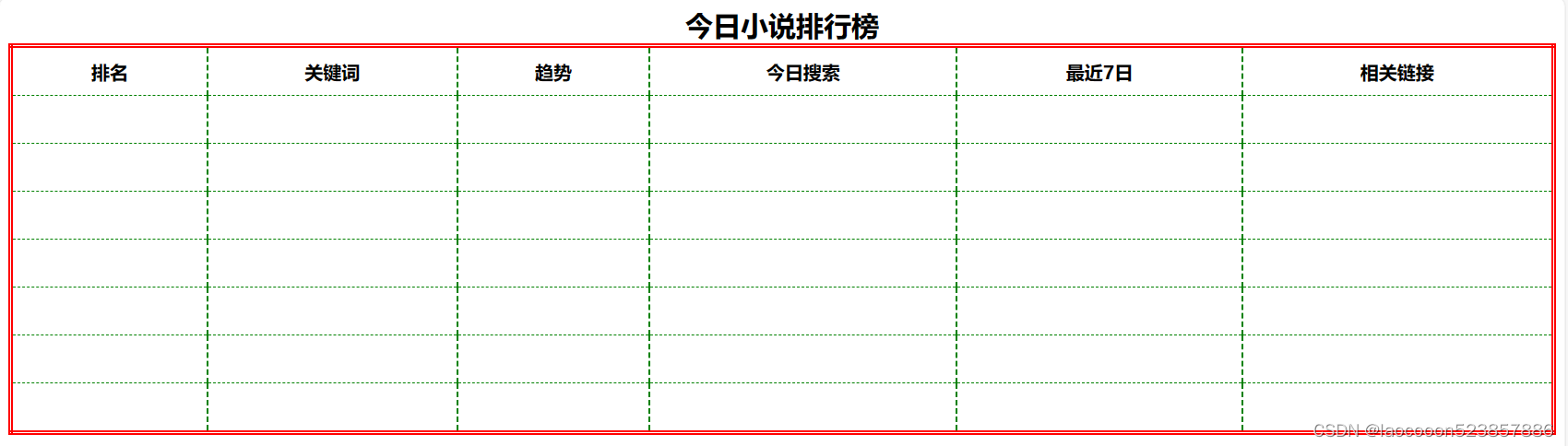

html table样式的设计 表格边框修饰

<!DOCTYPE html> <html> <head> <meta http-equiv"Content-Type" content"text/html; charsetutf-8" /> <title>今日小说排行榜</title> <style> table {border-collapse: collapse;border: 4px double red; /*…...

2023年【危险化学品经营单位安全管理人员】考试内容及危险化学品经营单位安全管理人员最新解析

题库来源:安全生产模拟考试一点通公众号小程序 危险化学品经营单位安全管理人员考试内容是安全生产模拟考试一点通生成的,危险化学品经营单位安全管理人员证模拟考试题库是根据危险化学品经营单位安全管理人员最新版教材汇编出危险化学品经营单位安全管…...

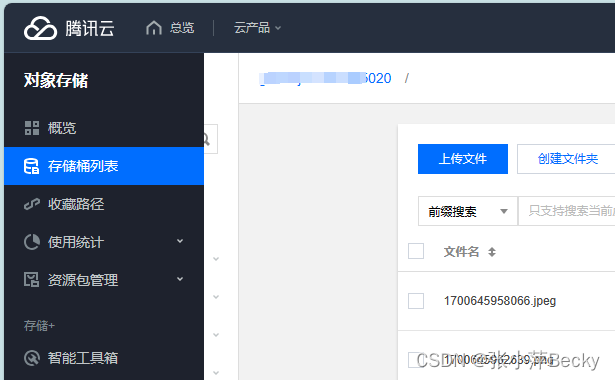

腾讯云 小程序 SDK对象存储 COS使用记录,原生小程序写法。

最近做了一个项目,需求是上传文档,文档类型多种,图片,视频,文件,doc,xls,zip,txt 等等,而且文档类型可能是大文件,可能得上百兆,甚至超过1G。 腾讯云文档地址:https://c…...

【uniapp】本地资源图片无法通过 WXSS 获取,可以使用网络图片,或者 base64,或者使用image标签

uniapp开发 微信小程序 本地资源图片无法通过 WXSS 获取,可以使用网络图片,或者 base64,或者使用image标签。_uniapp 中的本地资源图片无法通过 wxss 获取,可以使用网络图片,或者 base64,或者_芒果大胖砸的博客-CSDN博客...

深入了解Spring Cloud中的分布式事务解决方案

引言 介绍分布式系统中事务管理的重要性,以及在云计算环境下分布式事务所面临的挑战。 传统事务和分布式事务 解释本地事务与分布式事务的区别,以及为什么在分布式环境中需要特殊的事务管理机制。 分布式事务的挑战 探讨在分布式系统中实现事务一致性所…...

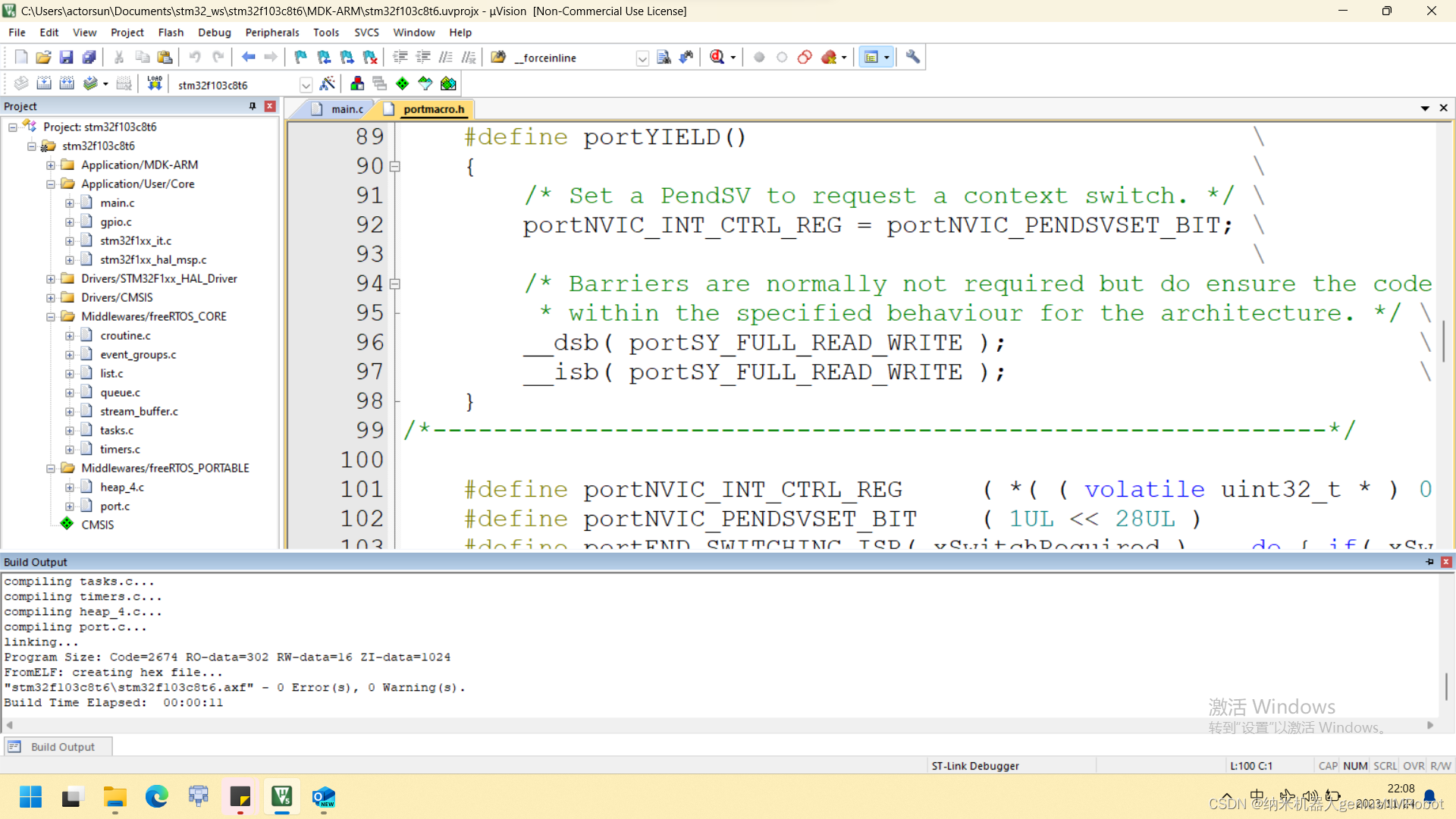

安装compiler version 5

这个compiler version5 在我的资源里面可以免费下载; 另外这个东西还需要安装,安装教程在这里:Keil最新版保姆教程(解决缺少V5编译器问题) - 哔哩哔哩 (bilibili.com) 看吧安装好了year...

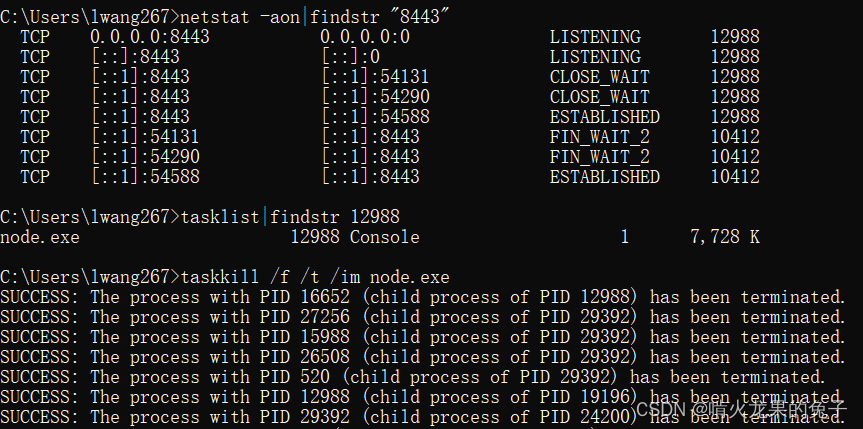

关闭vscode打开的本地服务器端口

vscode开了本地的一个端口“8443”当本地服务器端口,然后随手把VScode一关,后来继续做发现8443端口已经被占用了。 原来,即便关闭了编译器VScode,服务器依然是被node.exe运行着的。那这个端口怎么才能关掉呢? …...

如何利用AFL++进行高效模糊测试:发现软件漏洞的终极指南

如何利用AFL进行高效模糊测试:发现软件漏洞的终极指南 【免费下载链接】AFLplusplus The fuzzer afl is afl with community patches, qemu 5.1 upgrade, collision-free coverage, enhanced laf-intel & redqueen, AFLfast power schedules, MOpt mutators, un…...

除了HTB,还有哪些适合新手的网络安全靶场?VulnHub、TryHackMe、PentesterLab横向对比

网络安全新手靶场全指南:从VulnHub到TryHackMe的深度横评 当我在2019年第一次接触网络安全实战训练时,面对琳琅满目的在线靶场平台完全不知所措。作为过来人,我深刻理解新手在选择第一个训练平台时的困惑——HackTheBox(HTB&#…...

)

红魔7s Pro变砖别慌!保姆级9008线刷救砖教程(附高通驱动+工具包)

红魔7s Pro变砖急救指南:从崩溃到重生的全流程解析 当你的红魔7s Pro突然变成一块"砖头",屏幕漆黑一片,按键毫无反应,那种瞬间涌上心头的焦虑感我完全理解。作为一名经历过无数次救砖操作的老玩家,我想告诉你…...

AI建站避坑指南:关于费用、效果与安全的10个高频问题解答

AI建站工具虽然方便,但毕竟是个新鲜事物。很多用户在尝试前,心里都充满了问号:“这东西靠谱吗?”“做出来的网站会不会很low?”“会不会有各种隐藏收费?”这篇文章,我们直接面对这些核心顾虑&am…...

09-第七篇-批判、边界与未来

第七篇:AI Agent 批判、边界与未来 把外溢条件、制度成本和失效边界说清之后,讨论就该进一步收束。到了这一篇,判断的重心不再是继续展开,而是回答:哪些结论可被检验,哪些边界必须被承认,哪些风…...

避开定时器分频的坑:STM32 CubeMX ADC欠采样配置中的精度损失与应对策略

STM32 CubeMX ADC欠采样实战:破解非整数分频下的定时器精度困局 当我们需要用100kHz采样率捕获1MHz信号时,传统方案往往束手无策。欠采样技术通过巧妙的时间间隔设计,让低速ADC也能采集高频信号。但当你将采样间隔设置为1.1μs时,…...

商品中心怎么设计?一次讲清 SPU、SKU、类目、属性、上下架与索引建模

商品中心怎么设计?一次讲清 SPU、SKU、类目、属性、上下架与索引建模 大家好,我是一名有 4 年工作经验的 Java 后端开发。 商品中心几乎是电商系统的基础盘,很多后续问题其实都和商品模型有没有设计稳直接相关。 这篇文章我想系统聊一聊商品中…...

20260422-《我在100天内自学英文翻转人生》

设立一个渴望达成的目标:请定下一个你急欲实现的目标。一定要是你真心渴望达成的目标,越具体越好。,若能让你在短时间内确认达成的进度,就再好不过了。挑选自己细化的影片,看电影时,我经常把自己当成男主角…...

黑苹果配置神器:OpenCore Configurator让复杂引导配置变得简单

黑苹果配置神器:OpenCore Configurator让复杂引导配置变得简单 【免费下载链接】OpenCore-Configurator A configurator for the OpenCore Bootloader 项目地址: https://gitcode.com/gh_mirrors/op/OpenCore-Configurator 还在为黑苹果系统的引导配置而头疼…...

抖音下载器终极指南:一键批量下载视频、音乐和图片的免费方案

抖音下载器终极指南:一键批量下载视频、音乐和图片的免费方案 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallbac…...