使用MD5当做文件的唯一标识,这样安全么?

使用MD5作为文件唯一标识符可靠么?

文章目录

- 使用MD5作为文件唯一标识符可靠么?

- 什么是MD5?

- MD5的用途

- MD5作为文件唯一标识的优劣

- 优势

- 劣势

- 使用MD5作为文件唯一标识的建议

- 其他文件标识算法

- 结束语

什么是MD5?

MD5(Message Digest Algorithm 5)是一种常用的哈希函数,用于将任意长度的数据映射为固定长度的哈希值。它广泛应用于数据完整性验证、密码存储等领域。

MD5的用途

MD5常用于文件完整性验证。通过对文件进行MD5哈希计算,可以生成唯一的哈希值,用于识别文件的内容是否发生改变。这在文件传输和数据备份中特别有用。

MD5也经常被用于密码存储,将用户密码经过MD5哈希后存储,而不是直接保存明文密码,以增加安全性。

MD5作为文件唯一标识的优劣

优势

MD5在作为文件唯一标识符的可靠性方面有一定优势。以下是一些原因:

- 唯一性: 每个文件都会生成唯一的MD5哈希值。即使文件内容发生微小的改变,生成的哈希值也会截然不同,这使得MD5成为一种可靠的文件识别方式。

- 高效性: MD5哈希算法的计算速度相对较快,适用于快速处理大量文件的场景。它可以在短时间内生成文件的唯一标识符。

- 固定长度: MD5生成的哈希值是固定长度的,通常为128位(32个十六进制字符,16个字节)。这使得MD5在存储和传输时更加方便,无论文件大小如何,其哈希值长度都是一致的。

- 广泛支持: MD5算法已被广泛应用和支持,许多编程语言和操作系统都提供了对MD5的原生支持,使得在各种平台上使用MD5作为文件标识符更加便捷。

- 易于计算: 使用MD5作为文件标识符的计算过程相对简单,几乎可以应用于任何类型的文件。

劣势

尽管MD5作为文件标识具有一定的优势,但也存在一些劣势。下面是MD5作为文件标识的优劣势的详细分析:

- 碰撞风险: MD5算法存在碰撞风险,即不同的文件可能会生成相同的MD5哈希值。虽然发生碰撞的概率较低,但随着计算能力的提升,发生碰撞的可能性在增加。

- 弱密码攻击: MD5算法已被证明存在弱密码攻击,即通过预先计算一组MD5哈希值的对应关系(彩虹表),可以快速破解某些常见密码的哈希值。

- 不可逆性: MD5是一种单向哈希函数,无法通过哈希值还原出原始文件内容。这在某些场景下可能带来限制,例如需要恢复文件内容时无法利用MD5进行还原。

- 适应性下降: 随着计算能力的提升和攻击技术的发展,MD5的安全性逐渐下降。对于需要更高安全性的应用场景,推荐使用更强大的哈希算法,如SHA-256等。

使用MD5作为文件唯一标识的建议

尽管MD5作为文件唯一标识存在一些安全性和性能方面的劣势,但在特定的条件下,通过增加限定条件可以提高其安全性。

因此,如果一定要使用MD5作为文件唯一标识可以将其他校验机制与文件唯一标识相结合,例如文件大小、时间戳、数字签名等。通过综合多个校验因素,可以进一步提高文件标识的可靠性和安全性。

当我们要求除了MD5一致以外,还检查文件的大小是否完全相同,这意味着攻击者在构造一个与原文件内容完全不同但长度相同的文件时,需要解决更复杂的问题。破解这样的限定条件要求攻击者找到一个具有相同MD5哈希值且长度相同的假文件的难度更大。

然而,随着计算能力的增强和攻击技术的发展,即使增加限定条件,MD5仍然存在碰撞风险和弱密码攻击的可能性。

其他文件标识算法

除了MD5之外,还有许多其他的哈希算法可用于文件标识。以下是一些常见的替代算法:

- SHA-256: SHA-256(Secure Hash Algorithm 256-bit)是SHA-2系列的一种哈希算法,生成的哈希值长度为256位。相比于MD5,SHA-256提供更高的安全性和抗碰撞能力,适用于更敏感的应用场景。

- SHA-3: SHA-3是美国国家标准与技术研究院(NIST)于2015年发布的一种哈希算法系列。它提供了多个不同长度的哈希函数,包括SHA-3-256、SHA-3-512等。SHA-3算法与SHA-2系列相比具有更好的性能和安全性。

- CRC32: CRC32(Cyclic Redundancy Check)是一种循环冗余校验算法,生成的校验值长度为32位。与MD5和SHA系列算法不同,CRC32主要用于校验数据传输中的错误,而不是作为唯一文件标识符。

- Blake2: Blake2是一种高速、安全的哈希算法,具有与MD5相似的计算速度,但提供更高的安全性和更低的碰撞风险。它可用于替代MD5以提供更可靠的文件标识。

结束语

MD5作为文件唯一标识符在某些场景下具有可靠性,但也存在一些安全性和性能方面的劣势。在选择文件标识算法时,需要根据具体需求和安全性要求选择合适的算法。对于需要更高安全性和抗碰撞能力的应用场景,推荐使用SHA-256等更强大的哈希算法。

相关文章:

使用MD5当做文件的唯一标识,这样安全么?

使用MD5作为文件唯一标识符可靠么? 文章目录 使用MD5作为文件唯一标识符可靠么?什么是MD5?MD5的用途MD5作为文件唯一标识的优劣优势劣势 使用MD5作为文件唯一标识的建议其他文件标识算法结束语 什么是MD5? MD5(Messag…...

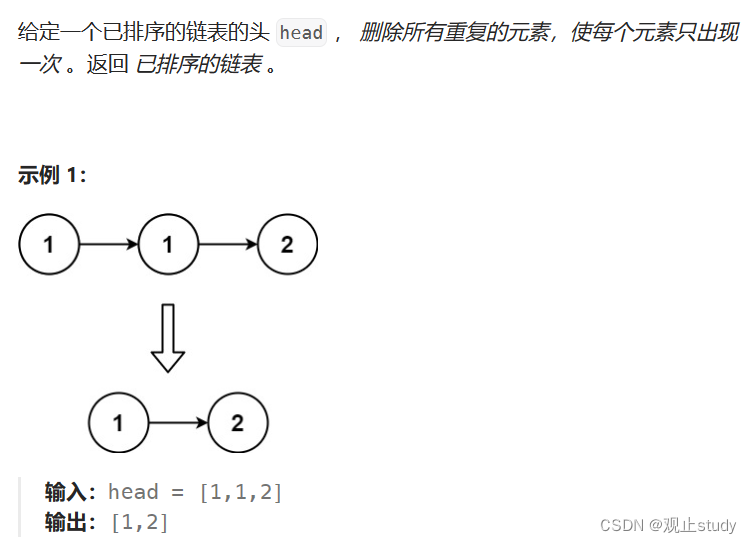

【算法通关村】链表基础经典问题解析

【算法通关村】链表基础&经典问题解析 一.什么是链表 链表是一种通过指针将多个节点串联在一起的线性结构,每一个节点(结点)都由两部分组成,一个是数据域(用来存储数据),一个是指针域&…...

【华为OD题库-056】矩阵元素的边界值-java

题目 给定一个N * M矩阵,请先找出M个该矩阵中每列元素的最大值,然后输出这M个值中的最小值 补充说明: N和M的取值范围均为: [0,100] 示例1: 输入: [[1,2],[3,4]] 输出: 3 说明: 第一列元素为:1和3,最大值为3 第二列元素为: 2和4,最…...

zabbix_sender——向zabbix交互的sdk

zabbix给我们提供了win32的交互方法。地址为src\zabbix_sender\win32\zabbix_sender.c zabbix_sender_send_values 函数声明为: int zabbix_sender_send_values(const char *address, unsigned short port, const char *source,const zabbix_sender_value_t *values...

)

JDBC概述(什么是JDBC?JDBC的原理、Mysql和Sql Server入门JDBC操作)

Hi i,m JinXiang ⭐ 前言 ⭐ 本篇文章主要介绍JDBC概述(什么是JDBC?JDBC的原理、Mysql和Sql Server入门JDBC操作)简单知识以及部分理论知识 🍉欢迎点赞 👍 收藏 ⭐留言评论 📝私信必回哟😁 &am…...

【android开发-06】android中textview,button和edittext控件的用法介绍

1,TextView控件使用代码参考用例 在Android中,我们通常使用XML来定义布局和设置视图属性。以下是一个TextView的XML布局设置示例: 1.1在res/layout目录下的activity_main.xml文件中定义一个TextView: <TextView android:id…...

【JMeter】BeanShell了解基础知识

1. BeanShell是什么? 完全符合java语法的免费,可嵌入式的脚本语言 2.BeanShell用法 操作变量,使用vars内置对象 String 自定义变量名 vars.get("变量名") 从jmeter中获取变量值并定义一个变量接收vars.put(…...

Unity | 渡鸦避难所-0 | 创建 URP 项目并导入商店资源

0 前言 知识点零零碎碎,没有目标,所以,一起做游戏吧 各位老师如果有什么指点、批评、漫骂、想法、建议、疑惑等,欢迎留言,一起学习 1 创建 3D(URP)项目 在 Unity Hub 中点击新项目ÿ…...

SQL Server数据库部署

数据库简介 使用数据库的必要性 使用数据库可以高效且条理分明地存储数据,使人们能够更加迅速、方便地管理数据。数据库 具有以下特点。 》可以结构化存储大量的数据信息,方便用户进行有效的检索和访问。 》 可以有效地保持数据信息的一致性,…...

YOLOv8界面-目标检测+语义分割+追踪+姿态识别(姿态估计)+界面DeepSort/ByteTrack-PyQt-GUI

YOLOv8-DeepSort/ByteTrack-PyQt-GUI:全面解决方案,涵盖目标检测、跟踪和人体姿态估计 YOLOv8-DeepSort/ByteTrack-PyQt-GUI是一个多功能图形用户界面,旨在充分发挥YOLOv8在目标检测/跟踪和人体姿态估计/跟踪方面的能力,与图像、…...

MiniDumpWriteDump函数生成dmp文件

MiniDumpWriteDump函数生成dmp文件 一:概述二: CreateDump.h三:CreateDump.cpp四:main测试五:winDbg分析 一:概述 v2008及以上版本都可以用。 包含CreateDump.h,CreateDump.cpp文件,…...

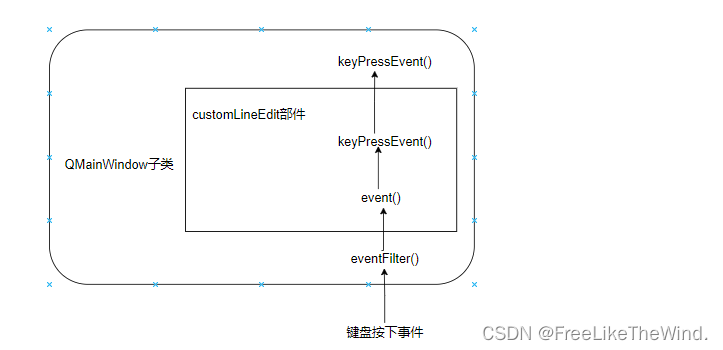

【Qt开发流程】之事件系统1:事件系统描述及事件发生流程

Qt的事件系统 在Qt中,事件是对象,派生自抽象的QEvent类,它表示应用程序内部发生的事情或作为应用程序需要知道的外部活动的结果。事件可以由QObject子类的任何实例接收和处理,但它们与小部件特别相关。以下描述了在典型应用程序中…...

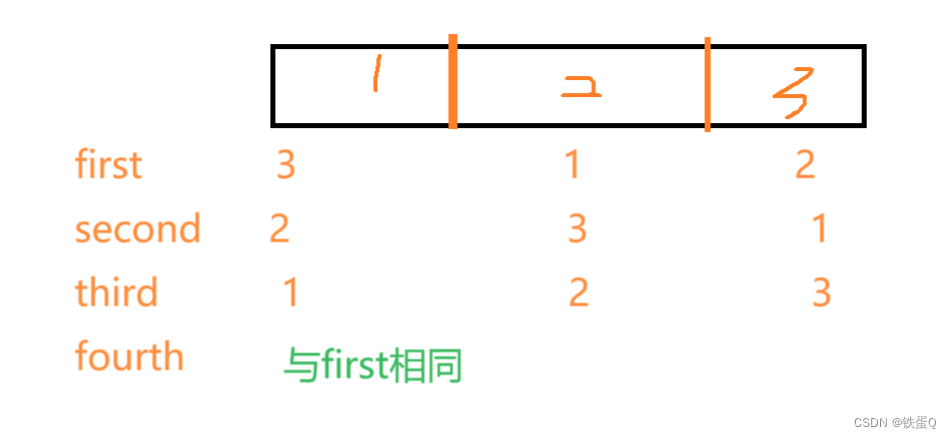

初始数据结构(加深对旋转的理解)

力扣(LeetCode)官网 - 全球极客挚爱的技术成长平台备战技术面试?力扣提供海量技术面试资源,帮助你高效提升编程技能,轻松拿下世界 IT 名企 Dream Offer。https://leetcode.cn/problems/rotate-array/submissions/ 与字…...

- CodecBase)

Android 13 - Media框架(18)- CodecBase

从这一节开始我们会回到上层来看ACodec的实现,在这之前我们会先了解ACodec的基类CodecBase。CodecBase.h 中除了声明有自身接口外,还定义有内部类 CodecCallback、BufferCallback,以及另一个基类 BufferChannelBase,接下来我们会一…...

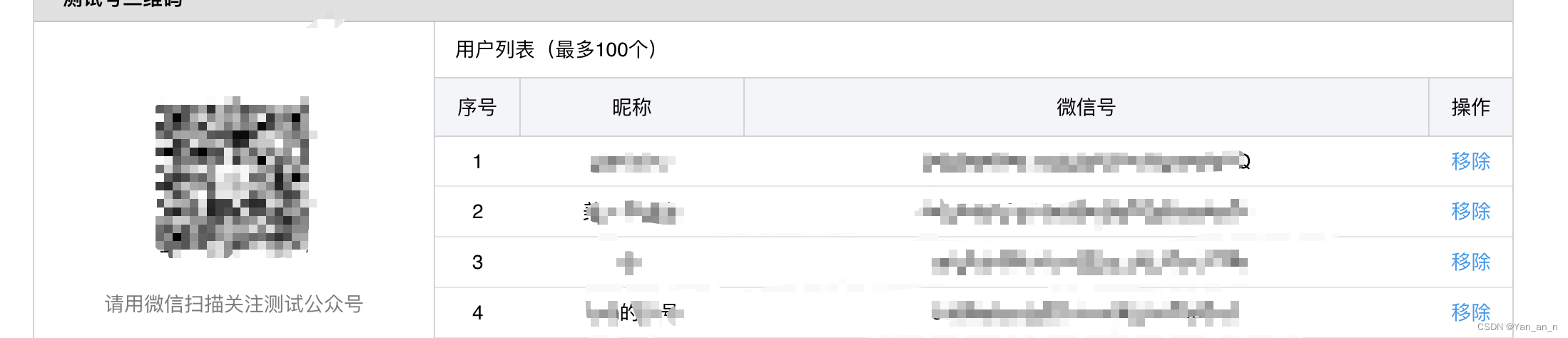

关于微信公众号授权的几件事

背景 项目需要使用微信公众号发消息,然后就来接入这个微信授权啦,微信公众号发消息前提是还需要用户先关注公众号~ 微信授权是有点恶心的,真的真的需要先配置好环境,开发的话目前是可以使用测试号申请公众号使用测试号的appid~ …...

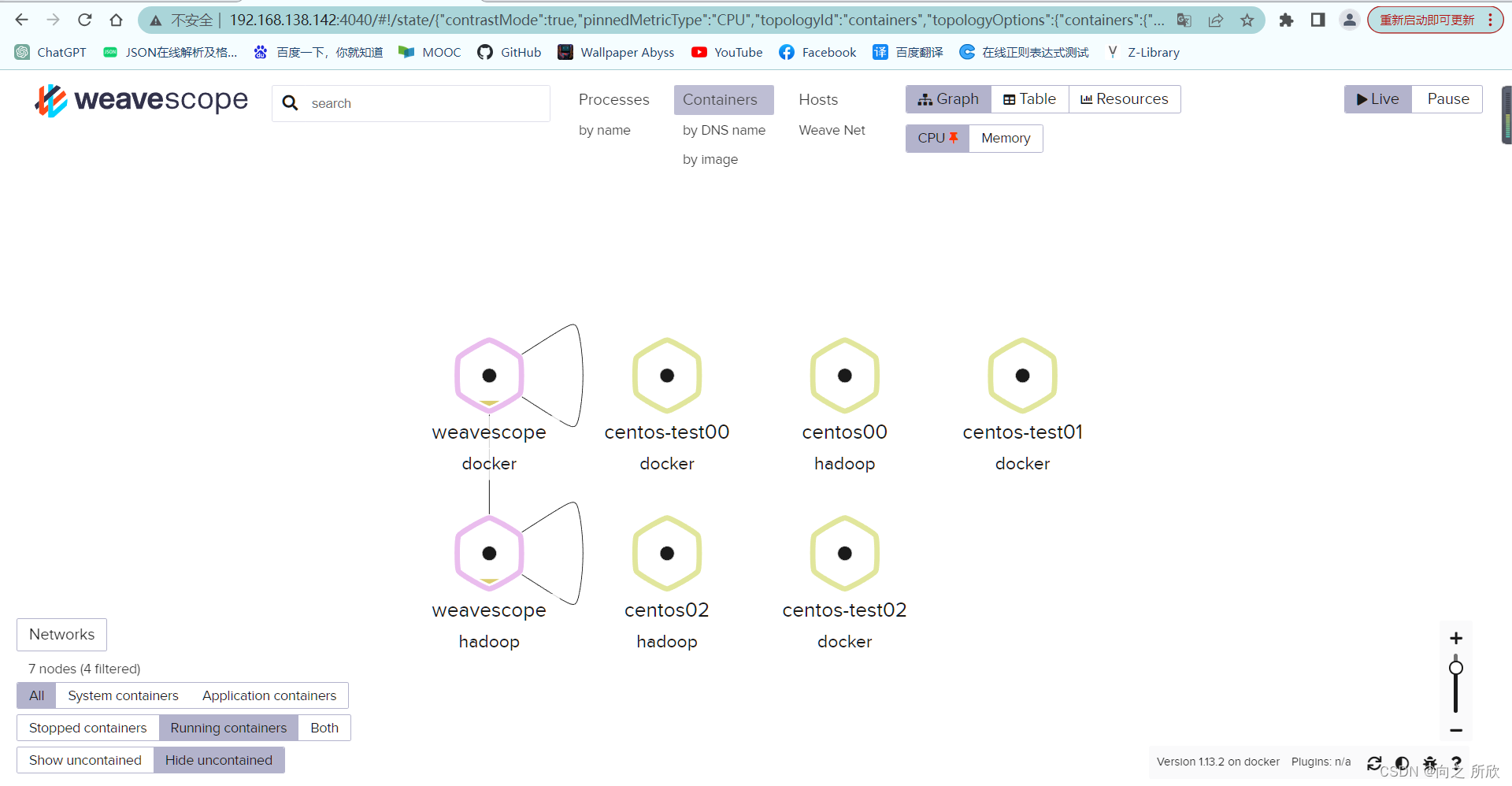

Docker监控Weave Scope的安装和使用

1.本地安装Weave Scope 1)创建文件夹。 mkdir /usr/local/bin/scope 2)从本地上传文件。 rz scope.bin以资源形式已上传到文章开篇。 3)修改scope.bin文件为可执行文件。 chmod 755 /usr/local/bin/scope/scope.bin 4)执行sco…...

为自己创建的游戏编程源码申请软件著作权详细流程(免费分享模板)

以为我这篇文章制作的游戏申请软件著作权为例 Ren‘py 视觉小说 交互式故事游戏制作过程学习笔记(Windows下实现)(多结局游戏)-CSDN博客 一、网站注册 申请软著时,所有的著作权人都需要在中国版权保护中心官网注册账号,并进行实名认证后,才…...

代币化:2024年的金融浪潮预示着什么?

自“TradFi”领袖到加密专家,各方预测代币化机会高达数十万亿。虽然已有引人注目的用例,但与未来几年可能在链上转移的大量数字化资产相比,这些仅是冰山一角。 代币化何时会变为洪流?什么阻碍了其发展? 今年10月&…...

[学习记录]Node event loop 总结流程图

文章目录 文章来源根据内容输出的流程图待处理遗留的问题参考 文章来源 详解JavaScript中的Event Loop(事件循环)机制 根据内容输出的流程图 待处理 这里从polling阶段开始 好像有些问题 遗留的问题 为什么“在I/O事件的回调中,setImmediate…...

【LeetCode热题100】【双指针】移动零

给定一个数组 nums,编写一个函数将所有 0 移动到数组的末尾,同时保持非零元素的相对顺序。 请注意 ,必须在不复制数组的情况下原地对数组进行操作。 示例 1: 输入: nums [0,1,0,3,12] 输出: [1,3,12,0,0] 示例 2: 输入: nums [0] 输出…...

嵌入式开发语言选择:C与C++的实战对比

1. 嵌入式开发语言选择的核心考量在嵌入式系统开发领域,C和C的争论已经持续了数十年。作为一名在工业控制和消费电子领域工作多年的嵌入式工程师,我见证了从8位单片机到多核处理器的演进过程。选择开发语言绝非简单的技术偏好问题,而是需要综…...

)

Docker环境下SEEDLab BGP实验全流程避坑指南(附DNS/HTTP超时解决方案)

Docker环境下SEEDLab BGP实验深度实战手册 在网络安全教学领域,SEEDLab系列实验因其高度仿真的网络环境和精心设计的攻防场景,成为培养实战能力的重要工具。当这些实验与Docker容器技术结合时,既能复现复杂网络拓扑,又带来了环境配…...

Flink的反压机制

目录 1. 什么是反压? 2. Flink 反压机制的演变 第一代:基于 TCP 的传播(Flink 1.5 之前) 第二代:基于信用制的反压(Flink 1.5+,当前版本) 3. 基于信用制的反压详解 核心组件 工作流程(对应上图) 优势 4. 如何识别和处理反压? 识别(通过 Flink Web UI) …...

Linux内核交互图解析与实战应用

1. Linux内核全景图:一图胜千言的深度解析作为一名在嵌入式领域摸爬滚打十年的老手,我深知Linux内核的学习曲线有多陡峭。记得第一次看内核源码时,面对数百万行代码和错综复杂的子系统交互,那种无力感至今难忘。直到后来遇到这张L…...

2026知识付费SaaS避坑指南:数据安全与系统稳定性实测,创客匠人为何值得托付?

在知识付费行业,大多数选型对比只关注“前台功能”:能不能卖课、能不能直播、有没有拼团。但真正决定生意生死的,往往是看不见的“底层能力”——数据是否安全?系统是否稳定?学员资产能否真正归你所有?过去…...

剪接位点与调控元件预测:基于机器学习的基因注释增强

点击 “AladdinEdu,你的AI学习实践工作坊”,注册即送-H卡级别算力,沉浸式云原生集成开发环境,80G大显存多卡并行,按量弹性计费,教育用户更享超低价。 摘要:精确识别剪接位点和剪接调控元件是理解…...

贾龙栋与鸽姆智库:贾子哲学思想理论体系的构建、创新与全球影响 —— 基于跨学科视角的深度研究

贾龙栋与鸽姆智库:贾子哲学思想理论体系的构建、创新与全球影响 —— 基于跨学科视角的深度研究引言在人工智能技术迅猛发展与全球治理体系深刻变革的时代背景下,人类文明正面临前所未有的认知挑战与价值重构。一方面,技术能力的指数级增长与…...

智慧微电网设计模拟:最优光储配置一键生成

在新能源渗透率持续提升的背景下,智慧微电网作为分布式能源利用的核心载体,其光储配置的合理性直接决定能源利用效率与经济效益。传统配置设计依赖人工测算,存在耗时久、参数匹配度低、优化空间有限等问题,而智慧微电网设计模拟系…...

基于Matlab的路面裂缝检测识别系统:实现精准路面“体检”

基于Matlab的路面裂缝检测识别系统设计,载入待识别图片,对目标图像进行直方图均衡化、中值滤波去噪、对比度增强、二值化处理、二值化滤波、裂缝识别、裂缝判断、裂分拼接、裂缝投影及标记等一系列操作,完成路面识别的准确识别 程序已调通&am…...

2026最权威的AI科研神器解析与推荐

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 在当下的学术环境当中,把论文AI网站进行高效利用,已然成为了研究者去…...