俄罗斯联邦税务局遭乌克兰入侵,数据库和副本被清空,政府数据安全不容忽视

俄罗斯联邦税务局遭乌克兰入侵,数据库和副本被清空,政府数据安全不容忽视

据相关报道,2023年12月12日,乌克兰国防情报局(GUR)称其成功入侵了俄罗斯联邦税务局(FNS)系统,并清除了该机构的数据库和备份副本,被销毁的资料全部不可恢复。

乌克兰国防情报局(GUR)表示,此次网络攻击活动造成了严重影响,导致莫斯科中央办公室与 2300 个领土部门之间的通信中断,这些部门也在此次攻击中遭到重创,与税收相关的数据大量丢失,俄罗斯各地与税收数据相关的互联网流量落入乌克兰军事情报人员之手。

俄罗斯税务系统瘫痪可能持续至少一个月

从乌克兰方面发布的信息来看,尽管俄罗斯正在努力尝试恢复 FNS(联邦税务局)服务,但目前仍未成功,GUR 方面估计俄罗斯税务系统很可能会“瘫痪”至少一个月,而且“永远不会完全从攻击中恢复过来”。这些说法尚未得到独立核实–俄罗斯国家媒体对此次黑客攻击保持沉默,FNS也未对此作出公开回应。

俄乌双方网络对抗激烈

事实上,此次网络攻击是乌克兰第二次正式声称对俄罗斯相关政府机构发动网络攻击。而乌克兰方面最近也同样屡遭网络入侵,其最大的电信运营商 Kyivstar 受到了猛烈的网络攻击,超过 2500万用户使用的移动和家庭互联网服务中断。而Kyivstar 的中断影响了乌克兰所有地区的互联网接入、空袭警报系统和银行业。

在信息化日益加深的现代,国家之间的战争会快速蔓延成一场全球化的网络信息战,这也提醒我们,政府部门必须做好严密的安全策略,建立完善的安全体系,以提高防御网络攻击和数据泄露的能力。对此,锐成信息建议:

- 安装防病毒软件,对进入内部网络的文件进行病毒扫描和恶意代码过滤;

- 部署防火墙,禁止外部用户访问内部网络和系统,保护内部数据安全;

- 在系统中设置专属访问数据权限,防止敏感数据被非授权人员访问;

- 为网站部署SSL证书实现HTTPS,加密保护传输数据;

- 为邮件客户端部署S/MIME邮件安全证书,加密保护邮件内容;

- 为软件程序部署代码签名证书,防止代码被恶意篡改,确保代码完整性;

- 对员工给予定期的网络安全培训,提高网络信息安全保护意识。

通过以上措施,政府部门可更好维护网络安全和数据安全,构建网络安全、数据安全保护屏障。

相关文章:

俄罗斯联邦税务局遭乌克兰入侵,数据库和副本被清空,政府数据安全不容忽视

俄罗斯联邦税务局遭乌克兰入侵,数据库和副本被清空,政府数据安全不容忽视 据相关报道,2023年12月12日,乌克兰国防情报局(GUR)称其成功入侵了俄罗斯联邦税务局(FNS)系统,并清除了该机构的数据库和…...

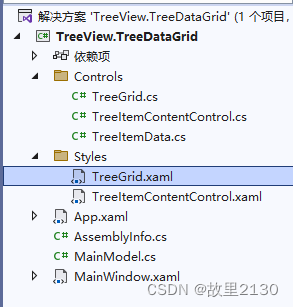

WPF组合控件TreeView+DataGrid之TreeView封装

(关注博主后,在“粉丝专栏”,可免费阅读此文) wpf的功能非常强大,很多控件都是原生的,但是要使用TreeViewDataGrid的组合,就需要我们自己去封装实现。 我们需要的效果如图所示&#x…...

redisson 哨兵模式配置

背景:项目redis由集群改为哨兵模式,漏洞扫描未授权访问漏洞(CNVD-2019-21763),要求对redis哨兵也设置密码,redisson依赖版本为3.11.5 spring-boot版本为2.1.13。 redisson依赖升级 <dependency>&l…...

免费的ChatGPT分享

免费的ChatGPT 以下是一些免费的ChatGPT平台和工具: 零声教学AI助手 零声教育内部使用的ChatGPT,提供智能对话和问题解答功能。 Ora.ai 一个可以自定义的AI聊天机器人,可以根据个人需求进行定制和训练。 ChatGPT 人工智能聊天机器人&a…...

C语言—每日选择题—Day54

指针相关博客 打响指针的第一枪:指针家族-CSDN博客 深入理解:指针变量的解引用 与 加法运算-CSDN博客 第一题 1. 存在int类型变量x,y,z,其对应值为x0x59,y0x39,z0x6E,则x * y z的值…...

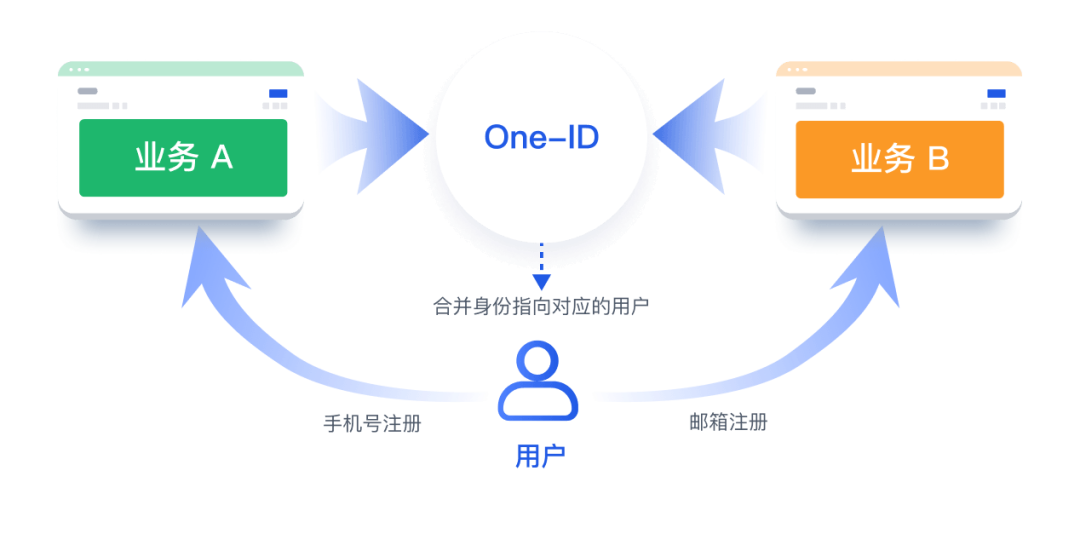

先进制造身份治理现状洞察:从手动运维迈向自动化身份治理时代

在新一轮科技革命和产业变革的推动下,制造业正面临绿色化、智能化、服务化和定制化发展趋势。为顺应新技术革命及工业发展模式变化趋势,传统工业化理论需要进行修正和创新。其中,对工业化水平的判断标准从以三次产业比重标准为主回归到工业技…...

【密码学引论】密码协议

定义:两个或者两个以上参与者为了完成某一特定任务而采取的一系列执行步骤密码协议:Kerberos、IPSec、SSL、SET算法是低层次上的概念,而协议是高层次上的概念,协议建立在算法的基础上。所有密码协议都容易受中间人攻击,…...

利用快手的用户数据和精准营销提升电商平台用户转化率和销售额

一、快手用户数据的价值 快手作为国内领先的短视频平台,拥有庞大的用户群体和丰富的用户行为数据。这些数据包括用户的观看习惯、互动行为、兴趣偏好等,对于电商平台来说具有极高的商业价值。通过分析这些数据,电商平台可以深入了解用户需求…...

Linux根目录下默认目录作用

在Linux操作系统中,根目录(/)下的默认目录一般用于不同用途的文件存放和系统管理。以下是一些常见的默认目录及其用途: /bin:该目录存放系统的基本命令和可执行文件,如ls、cp、mv等。这些命令可供系统用户…...

国产Type-C接口逻辑协议芯片:Type-C显示器芯片方案

产品介绍 双Type-C盲插选型: LDR6282 PD3.0认证协议芯片,USB-IF TID号:212 支持iic,USB转UART,CC升级方式,多年市场验证,显示器市场出货量,显示器大厂采用兼容性NO.1。采用QFN32 5*…...

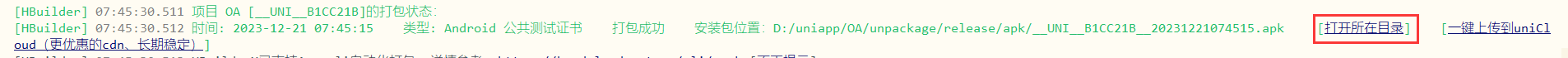

uniapp如何原生app-云打包

首先第一步,需要大家在HBuilder X中找到一个项目,然后呢在找到上面的发行选项 发行->原生App-云打包 选择完该选中的直接大包就ok。 大包完毕后呢,会出现一个apk包,这是后将这个包拖动发给随便一个人就行了。 然后接收到的那…...

分布式编译distcc

工程代码编译速度太慢,决定采用分布式编译来提高编译速度. distcc ,请参考https://www.distcc.org/ 安装 我用的distcc的版本是distcc-3.2rc1, 下载源码,安装步骤如下: ./autogen.sh ./configure --disable-Werror --prefix/…...

Elasticsearch常见面试题

文章目录 1.简单介绍下ES?2.简单介绍当前可以下载的ES稳定版本?3.安装ES前需要安装哪种软件?4.请介绍启动ES服务的步骤?5.ES中的倒排索引是什么?6. ES是如何实现master选举的?7. 如何解决ES集群的脑裂问题8…...

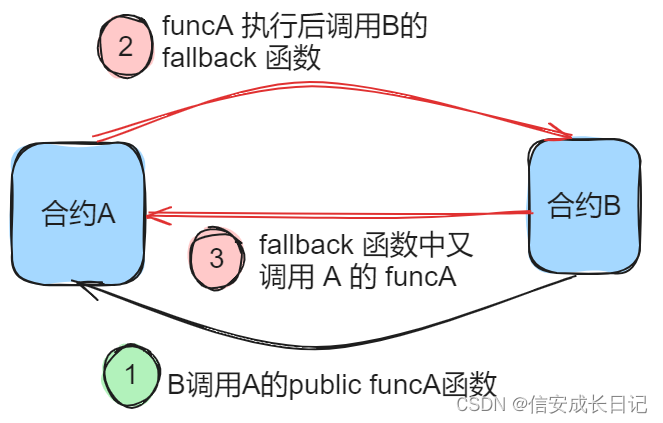

solidity 重入漏洞

目录 1. 重入漏洞的原理 2. 重入漏洞的场景 2.1 msg.sender.call 转账 2.2 修饰器中调用地址可控的函数 1. 重入漏洞的原理 重入漏洞产生的条件: 合约之间可以进行相互间的外部调用 恶意合约 B 调用了合约 A 中的 public funcA 函数,在函数 funcA…...

【智能家电】东胜物联离在线语音方案为厨电企业赋能,实现厨房智能化控制

近年来,我国厨电市场蓬勃发展。据行业统计数据显示,至今年6月,市场规模已达356亿元,同比增长8.8%。随着数字科技、物联网和人工智能的兴起,厨电产品正在朝着更智能、多功能化的方向迅速发展。 为此厨电厂商正在积极布…...

3DMAX英文版怎么切换到中文版?

3DMAX英文换到中文版的方法 3dMax是专业三维建模、渲染和动画软件,它使你能够创建广阔的真实世界和各种高级设计。 -使用强大的建模工具为环境和景观注入活力。 -使用直观的纹理和着色工具创建精细的细节设计和道具。 -迭代并制作具有完全艺术控制的专业级渲染图…...

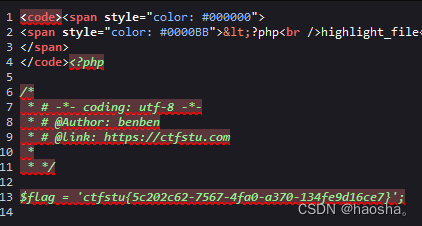

WEB渗透—PHP反序列化(八)

Web渗透—PHP反序列化 课程学习分享(课程非本人制作,仅提供学习分享) 靶场下载地址:GitHub - mcc0624/php_ser_Class: php反序列化靶场课程,基于课程制作的靶场 课程地址:PHP反序列化漏洞学习_哔哩…...

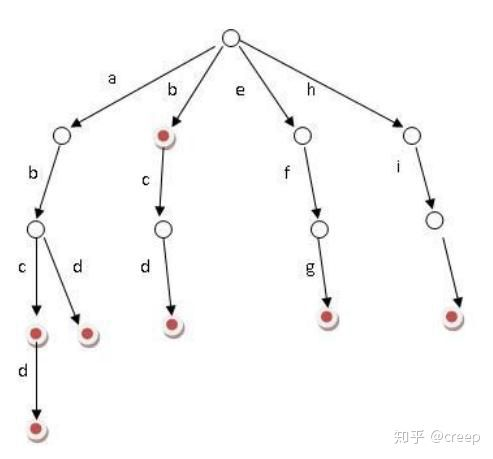

LeetCode——2415. 反转二叉树的奇数层

通过万岁!!! 题目:给你一个完全二叉树,然后将其奇数层进行反转。思路:这个题他都说了是奇数层了,那基本就是层序遍历了。但是存在两个问题,一个是如何判断奇数层,另外一…...

【Spring学习笔记】Spring 注解开发

Spring学习——注解开发 注解开发注解开发定义bean纯注解开发 Bean管理bean作用范围bean生命周期 依赖注入自动装配 第三方bean管理注解开发总结XML配置与注解配置比较 注解开发 注解开发定义bean 使用Component定义开发 Component("bookDao") public class BookD…...

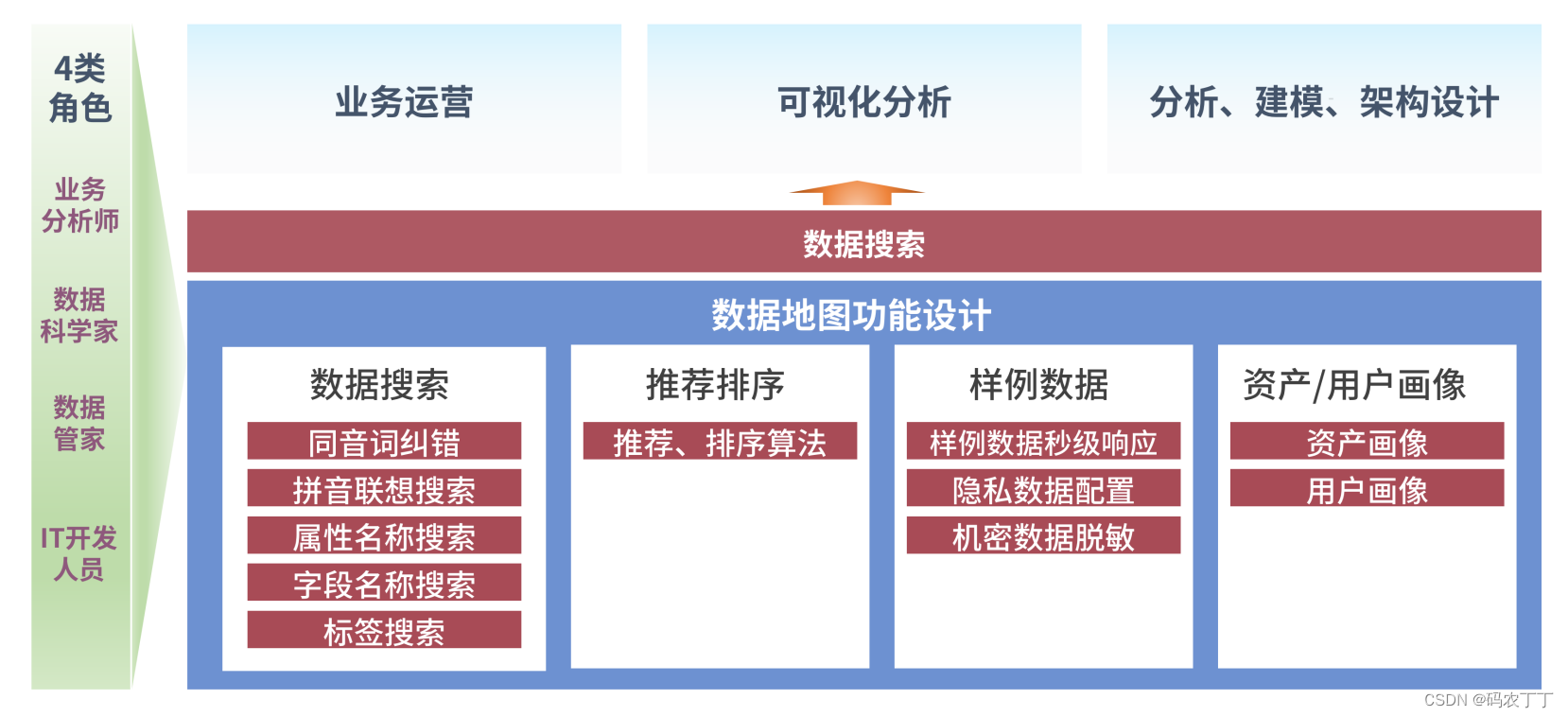

【华为数据之道学习笔记】6-5数据地图的核心价值

数据供应者与消费者之间往往存在一种矛盾:供应者做了大量的数据治理工作、提供了大量的数据,但数据消费者却仍然不满意,他们始终认为在使用数据之前存在两个重大困难。 1)找数难 企业的数据分散存储在上千个数据库、上百万张物理表…...

)

MongoDB 4.4+ 版本后,mongodump工具怎么装?保姆级安装配置指南(附环境变量设置)

MongoDB 4.4 版本独立工具链部署全指南:从零配置到高效备份 在数据库运维领域,MongoDB以其灵活的文档模型和水平扩展能力赢得了大量企业的青睐。然而自4.4版本起,官方对工具链的打包策略进行了重大调整——原本随主程序自动安装的mongodump等…...

OpenClaw Easy Pruning插件:智能管理上下文长度,解决工具调用工作流中断难题

1. 项目概述:OpenClaw Easy Pruning 插件 如果你正在用 OpenClaw 构建复杂的、工具调用密集的自动化工作流,比如数据分析、代码生成或者多步骤的网页操作,那么你一定遇到过这个令人头疼的问题:对话进行到一半,突然就报…...

【QT开发笔记-基础篇】| 第一章 QT入门 | 1.3 从零到一:详解Qt Creator项目创建全流程

1. 初识Qt Creator:开发环境初体验 第一次打开Qt Creator时,这个界面可能会让你有点懵。别担心,我刚开始用的时候也这样。左上角是菜单栏,包含了所有功能入口。中间区域是欢迎页面,这里可以快速新建项目或打开最近的项…...

使用TaotokenCLI工具一键配置团队统一的模型调用环境

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 使用TaotokenCLI工具一键配置团队统一的模型调用环境 在团队协作开发中,确保每位成员使用统一的大模型接入配置&#x…...

YesWeAreBot开源框架:构建智能社交机器人的事件驱动与插件化实践

1. 项目概述:一个自动化社交互动的智能体最近在折腾一个挺有意思的开源项目,叫 YesWeAreBot,也有人叫它 YesImBot。这玩意儿本质上是一个高度定制化的社交平台自动化机器人框架。简单来说,它允许你编写一套规则和逻辑,…...

抖音无水印视频下载终极解决方案:douyin-downloader技术深度解析与完整实践指南

抖音无水印视频下载终极解决方案:douyin-downloader技术深度解析与完整实践指南 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, an…...

)

LangChain新手必看的10个常见错误及解决方案(建议收藏)

系列:问题解决方案库(1/5) 难度:⭐⭐ 初级 预计阅读时间:10分钟 适用人群:LangChain初学者、遇到问题的开发者 持续更新:欢迎留言补充你遇到的错误 引言 LangChain是目前最流行的LLM应用开发框…...

LinkSwift网盘直链下载助手:告别限速,实现九大网盘全速下载的终极指南

LinkSwift网盘直链下载助手:告别限速,实现九大网盘全速下载的终极指南 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里…...

)

DeepSeek-Docker性能压测对比报告:NVIDIA A10 vs L4,吞吐量差异达3.7倍(附Prometheus监控模板)

更多请点击: https://intelliparadigm.com 第一章:DeepSeek-Docker性能压测对比报告:NVIDIA A10 vs L4,吞吐量差异达3.7倍(附Prometheus监控模板) 在真实生产级 DeepSeek-R1 模型推理服务部署场景下&#…...

10分钟掌握Unity口型动画神器:LipSync完全使用指南

10分钟掌握Unity口型动画神器:LipSync完全使用指南 【免费下载链接】LipSync LipSync for Unity3D 根据语音生成口型动画 支持fmod 项目地址: https://gitcode.com/gh_mirrors/lip/LipSync 还在为角色口型动画制作而烦恼吗?LipSync for Unity3D 是…...