学习加密(三)spring boot 使用RSA非对称加密,前后端传递参数加解密

1.前面一篇是AES对称加密写了一个demo,为了后面的两者结合使用,今天去了解学习了下RSA非对称加密.

2.这是百度百科对(对称加密丶非对称加密)的解释:

(1)对称加密算法在加密和解密时使用的是同一个秘钥。

(2)非对称加密算法需要两个密钥来进行加密和解密,这两个秘钥是公开密钥(public key,简称公钥)和私有密钥(private key,简称私钥)。

大致思路:

(1)服务端利用RSA创建一对公私钥,服务端存储私钥,将公钥给客户端

(2)每次请求前,将明文数据利用公钥进行加密,然后将密文传递给服务端

(3)服务端拿到密文,利用私钥进行解密,得到明文数据,然后进行业务处理

ps: 如果想做到返回参数也进行加密,那么两个方法,

(1)客户端或服务端创建一对公私钥,然后将公私钥传递给服务端或客户端,(这样就可以使用公钥加密,私钥解密了),但是私钥放在客户端就违背了非对称加密(RSA)的原则性了,

(2)客户端,创建一对公私钥,服务端在重新创建新的一对公私钥,互相各拿对方的公钥,这样就可以进行传参的加密,解密,和响应数据的加解密!!!

但是为了解决RSA加解密性能问题,请看下篇文章RSA+AES(动态获取key)进行混合加密

使用非对称加密(RSA)实践(采用前端加密,后端解密,后端并不返回加密数据):

1.创建spring boot项目,导入相关依赖

2.编写加密工具类

3.编写自定义注解(让加解密细粒度)

4.编写自定义RsaDecodeRequestAdvice

5.创建controller

6.创建jsp或者html,引入js(加密和解密的通用js)

ps:因为这里没https证书,所有使用http, 考虑到前后端分离,使用json来传递数据

第一步: 略,不会的请自行百度spring boot项目如何创建!

第二步:

import org.apache.commons.codec.binary.Base64;

import java.io.ByteArrayOutputStream;

import java.security.Key;

import java.security.KeyFactory;

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.PrivateKey;

import java.security.PublicKey;

import java.security.Signature;

import java.security.interfaces.RSAPrivateKey;

import java.security.interfaces.RSAPublicKey;

import java.security.spec.PKCS8EncodedKeySpec;

import java.security.spec.X509EncodedKeySpec;

import java.util.HashMap;

import java.util.Map;

import javax.crypto.Cipher;

/** */

/**

* <p>

* RSA公钥/私钥/签名工具包

* </p>

* <p>

* 罗纳德·李维斯特(Ron [R]ivest)、阿迪·萨莫尔(Adi [S]hamir)和伦纳德·阿德曼(Leonard [A]dleman)

* </p>

* <p>

* 字符串格式的密钥在未在特殊说明情况下都为BASE64编码格式<br/>

* 由于非对称加密速度极其缓慢,一般文件不使用它来加密而是使用对称加密,<br/>

* 非对称加密算法可以用来对对称加密的密钥加密,这样保证密钥的安全也就保证了数据的安全

* </p>

*

* @author monkey

* @date 2018-10-29

*/

public class RSAUtils {

/** */

/**

* 加密算法RSA

*/

public static final String KEY_ALGORITHM = "RSA";

/** */

/**

* 签名算法

*/

public static final String SIGNATURE_ALGORITHM = "MD5withRSA";

/** */

/**

* 获取公钥的key

*/

private static final String PUBLIC_KEY = "RSAPublicKey";

/** */

/**

* 获取私钥的key

*/

private static final String PRIVATE_KEY = "RSAPrivateKey";

/** */

/**

* RSA最大加密明文大小

*/

private static final int MAX_ENCRYPT_BLOCK = 117;

/** */

/**

* RSA最大解密密文大小

*/

private static final int MAX_DECRYPT_BLOCK = 128;

/** */

/**

* RSA 位数 如果采用2048 上面最大加密和最大解密则须填写: 245 256

*/

private static final int INITIALIZE_LENGTH = 1024;

/** */

/**

* <p>

* 生成密钥对(公钥和私钥)

* </p>

*

* @return

* @throws Exception

*/

public static Map<String, Object> genKeyPair() throws Exception {

KeyPairGenerator keyPairGen = KeyPairGenerator.getInstance(KEY_ALGORITHM);

keyPairGen.initialize(INITIALIZE_LENGTH);

KeyPair keyPair = keyPairGen.generateKeyPair();

RSAPublicKey publicKey = (RSAPublicKey) keyPair.getPublic();

RSAPrivateKey privateKey = (RSAPrivateKey) keyPair.getPrivate();

Map<String, Object> keyMap = new HashMap<String, Object>(2);

keyMap.put(PUBLIC_KEY, publicKey);

keyMap.put(PRIVATE_KEY, privateKey);

return keyMap;

}

/** */

/**

* <p>

* 用私钥对信息生成数字签名

* </p>

*

* @param data

* 已加密数据

* @param privateKey

* 私钥(BASE64编码)

*

* @return

* @throws Exception

*/

public static String sign(byte[] data, String privateKey) throws Exception {

byte[] keyBytes = Base64.decodeBase64(privateKey);

PKCS8EncodedKeySpec pkcs8KeySpec = new PKCS8EncodedKeySpec(keyBytes);

KeyFactory keyFactory = KeyFactory.getInstance(KEY_ALGORITHM);

PrivateKey privateK = keyFactory.generatePrivate(pkcs8KeySpec);

Signature signature = Signature.getInstance(SIGNATURE_ALGORITHM);

signature.initSign(privateK);

signature.update(data);

return Base64.encodeBase64String(signature.sign());

}

/** */

/**

* <p>

* 校验数字签名

* </p>

*

* @param data

* 已加密数据

* @param publicKey

* 公钥(BASE64编码)

* @param sign

* 数字签名

*

* @return

* @throws Exception

*

*/

public static boolean verify(byte[] data, String publicKey, String sign) throws Exception {

byte[] keyBytes = Base64.decodeBase64(publicKey);

X509EncodedKeySpec keySpec = new X509EncodedKeySpec(keyBytes);

KeyFactory keyFactory = KeyFactory.getInstance(KEY_ALGORITHM);

PublicKey publicK = keyFactory.generatePublic(keySpec);

Signature signature = Signature.getInstance(SIGNATURE_ALGORITHM);

signature.initVerify(publicK);

signature.update(data);

return signature.verify(Base64.decodeBase64(sign));

}

/** */

/**

* <P>

* 私钥解密

* </p>

*

* @param encryptedData

* 已加密数据

* @param privateKey

* 私钥(BASE64编码)

* @return

* @throws Exception

*/

public static byte[] decryptByPrivateKey(byte[] encryptedData, String privateKey) throws Exception {

byte[] keyBytes = Base64.decodeBase64(privateKey);

PKCS8EncodedKeySpec pkcs8KeySpec = new PKCS8EncodedKeySpec(keyBytes);

KeyFactory keyFactory = KeyFactory.getInstance(KEY_ALGORITHM);

Key privateK = keyFactory.generatePrivate(pkcs8KeySpec);

Cipher cipher = Cipher.getInstance(keyFactory.getAlgorithm());

cipher.init(Cipher.DECRYPT_MODE, privateK);

int inputLen = encryptedData.length;

ByteArrayOutputStream out = new ByteArrayOutputStream();

int offSet = 0;

byte[] cache;

int i = 0;

// 对数据分段解密

while (inputLen - offSet > 0) {

if (inputLen - offSet > MAX_DECRYPT_BLOCK) {

cache = cipher.doFinal(encryptedData, offSet, MAX_DECRYPT_BLOCK);

} else {

cache = cipher.doFinal(encryptedData, offSet, inputLen - offSet);

}

out.write(cache, 0, cache.length);

i++;

offSet = i * MAX_DECRYPT_BLOCK;

}

byte[] decryptedData = out.toByteArray();

out.close();

return decryptedData;

}

/** */

/**

* <p>

* 公钥解密

* </p>

*

* @param encryptedData

* 已加密数据

* @param publicKey

* 公钥(BASE64编码)

* @return

* @throws Exception

*/

public static byte[] decryptByPublicKey(byte[] encryptedData, String publicKey) throws Exception {

byte[] keyBytes = Base64.decodeBase64(publicKey);

X509EncodedKeySpec x509KeySpec = new X509EncodedKeySpec(keyBytes);

KeyFactory keyFactory = KeyFactory.getInstance(KEY_ALGORITHM);

Key publicK = keyFactory.generatePublic(x509KeySpec);

Cipher cipher = Cipher.getInstance(keyFactory.getAlgorithm());

cipher.init(Cipher.DECRYPT_MODE, publicK);

int inputLen = encryptedData.length;

ByteArrayOutputStream out = new ByteArrayOutputStream();

int offSet = 0;

byte[] cache;

int i = 0;

// 对数据分段解密

while (inputLen - offSet > 0) {

if (inputLen - offSet > MAX_DECRYPT_BLOCK) {

cache = cipher.doFinal(encryptedData, offSet, MAX_DECRYPT_BLOCK);

} else {

cache = cipher.doFinal(encryptedData, offSet, inputLen - offSet);

}

out.write(cache, 0, cache.length);

i++;

offSet = i * MAX_DECRYPT_BLOCK;

}

byte[] decryptedData = out.toByteArray();

out.close();

return decryptedData;

}

/** */

/**

* <p>

* 公钥加密

* </p>

*

* @param data

* 源数据

* @param publicKey

* 公钥(BASE64编码)

* @return

* @throws Exception

*/

public static byte[] encryptByPublicKey(byte[] data, String publicKey) throws Exception {

byte[] keyBytes = Base64.decodeBase64(publicKey);

X509EncodedKeySpec x509KeySpec = new X509EncodedKeySpec(keyBytes);

KeyFactory keyFactory = KeyFactory.getInstance(KEY_ALGORITHM);

Key publicK = keyFactory.generatePublic(x509KeySpec);

// 对数据加密

Cipher cipher = Cipher.getInstance(keyFactory.getAlgorithm());

cipher.init(Cipher.ENCRYPT_MODE, publicK);

int inputLen = data.length;

ByteArrayOutputStream out = new ByteArrayOutputStream();

int offSet = 0;

byte[] cache;

int i = 0;

// 对数据分段加密

while (inputLen - offSet > 0) {

if (inputLen - offSet > MAX_ENCRYPT_BLOCK) {

cache = cipher.doFinal(data, offSet, MAX_ENCRYPT_BLOCK);

} else {

cache = cipher.doFinal(data, offSet, inputLen - offSet);

}

out.write(cache, 0, cache.length);

i++;

offSet = i * MAX_ENCRYPT_BLOCK;

}

byte[] encryptedData = out.toByteArray();

out.close();

return encryptedData;

}

/** */

/**

* <p>

* 私钥加密

* </p>

*

* @param data

* 源数据

* @param privateKey

* 私钥(BASE64编码)

* @return

* @throws Exception

*/

public static byte[] encryptByPrivateKey(byte[] data, String privateKey) throws Exception {

byte[] keyBytes = Base64.decodeBase64(privateKey);

PKCS8EncodedKeySpec pkcs8KeySpec = new PKCS8EncodedKeySpec(keyBytes);

KeyFactory keyFactory = KeyFactory.getInstance(KEY_ALGORITHM);

Key privateK = keyFactory.generatePrivate(pkcs8KeySpec);

Cipher cipher = Cipher.getInstance(keyFactory.getAlgorithm());

cipher.init(Cipher.ENCRYPT_MODE, privateK);

int inputLen = data.length;

ByteArrayOutputStream out = new ByteArrayOutputStream();

int offSet = 0;

byte[] cache;

int i = 0;

// 对数据分段加密

while (inputLen - offSet > 0) {

if (inputLen - offSet > MAX_ENCRYPT_BLOCK) {

cache = cipher.doFinal(data, offSet, MAX_ENCRYPT_BLOCK);

} else {

cache = cipher.doFinal(data, offSet, inputLen - offSet);

}

out.write(cache, 0, cache.length);

i++;

offSet = i * MAX_ENCRYPT_BLOCK;

}

byte[] encryptedData = out.toByteArray();

out.close();

return encryptedData;

}

/** */

/**

* <p>

* 获取私钥

* </p>

*

* @param keyMap

* 密钥对

* @return

* @throws Exception

*/

public static String getPrivateKey(Map<String, Object> keyMap) throws Exception {

Key key = (Key) keyMap.get(PRIVATE_KEY);

return Base64.encodeBase64String(key.getEncoded());

}

/** */

/**

* <p>

* 获取公钥

* </p>

*

* @param keyMap

* 密钥对

* @return

* @throws Exception

*/

public static String getPublicKey(Map<String, Object> keyMap) throws Exception {

Key key = (Key) keyMap.get(PUBLIC_KEY);

return Base64.encodeBase64String(key.getEncoded());

}

/**

* java端公钥加密

*/

public static String encryptedDataOnJava(String data, String PUBLICKEY) {

try {

data = Base64.encodeBase64String(encryptByPublicKey(data.getBytes(), PUBLICKEY));

} catch (Exception e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

return data;

}

/**

* java端私钥解密

*/

public static String decryptDataOnJava(String data, String PRIVATEKEY) {

String temp = "";

try {

byte[] rs = Base64.decodeBase64(data);

temp = new String(RSAUtils.decryptByPrivateKey(rs, PRIVATEKEY),"UTF-8");

} catch (Exception e) {

e.printStackTrace();

}

return temp;

}

public static void main(String[] args) throws Exception{

}

}

第三步:

import org.springframework.web.bind.annotation.Mapping;

import java.lang.annotation.*;

/**

* @author monkey

* @desc 请求数据解密

* @date 2018/10/29 20:17

*/

@Target({ElementType.METHOD,ElementType.TYPE})

@Retention(RetentionPolicy.RUNTIME)

@Mapping

@Documented

public @interface RsaSecurityParameter {

/**

* 入参是否解密,默认解密

*/

boolean inDecode() default true;

/**

* 出参是否加密,默认加密

*/

boolean outEncode() default true;

}

第四步:

import com.monkey.springboot.demo.annotation.RsaSecurityParameter;

import com.monkey.springboot.demo.utils.RSAUtils;

import org.apache.commons.io.IOUtils;

import org.apache.commons.lang3.StringUtils;

import org.slf4j.Logger;

import org.slf4j.LoggerFactory;

import org.springframework.core.MethodParameter;

import org.springframework.http.HttpHeaders;

import org.springframework.http.HttpInputMessage;

import org.springframework.http.converter.HttpMessageConverter;

import org.springframework.web.bind.annotation.ControllerAdvice;

import org.springframework.web.servlet.mvc.method.annotation.RequestBodyAdvice;

import java.io.IOException;

import java.io.InputStream;

import java.lang.reflect.Type;

/**

* @author monkey

* @desc 请求数据解密

* @date 2018/10/29 20:17

*/

@ControllerAdvice(basePackages = "com.monkey.springboot.demo.controller")

public class RsaDecodeRequestBodyAdvice implements RequestBodyAdvice {

private static final Logger logger = LoggerFactory.getLogger(RsaDecodeRequestBodyAdvice.class);

private static final String PRIVATE_KEY="MIICdgIBADANBgkqhkiG9w0BAQEFAASCAmAwggJcAgEAAoGBAIn2zWqU7K/2qm5pOpq5bp9R+3MTnStWTfJU9nC/Vo7UKH9dITPvrELCTK+qlqpx5Fes+l0GY7n6u4n4jyiw4ejsvkZYQ5ww477yLOn2FcoEGuZEwPgSCmfTST0OFUgQqn+/J11k9L92jEHyieE3qmhMkMt0UsVUSJwx/nZxo30ZAgMBAAECgYBD3YHigeuEC4R+14iaf8jo2j0kuGtB3Cxvnlez0otTqw1YyYkBsU49cLKkXvfKVEgM0Ow/QltgKvSBxCE31PrrDka5TygVMqqA/IM7NrDvjUcGLjyoeNmLA8660fWcDxUTlAGN5kxIvUATayVwKVflpWPWu0FPKsWrZustnEo+4QJBAMCmYsWqAKWYMVRXFP3/XGRfio8DV793TOckyBSN9eh8UhgoZyT3u7oeHmDJEwm4aNMHlg1Pcdc6tNsvi1FRCiUCQQC3VNzfF4xOtUgX7vWPL8YVljLuXmy12iVYmg6ofu9l31nwM9FLQ1TRFglvF5LWrIXTQb07PgGd5DJMAQWGsqLlAkAPE7Z9M73TN+L8b8hDzJ1leZi1cpSGdoa9PEKwYR/SrxAZtefEm+LEQSEtf+8OfrEtetWCeyo0pvKKiOEFXytFAkEAgynL/DC0yXsZYUYtmYvshHU5ayFTVagFICbYZeSrEo+BoUDxdI9vl0fU6A5NmBlGhaZ65G+waG5jLc1tTrlvoQJAXBEoPcBNAosiZHQfYBwHqU6mJ9/ZacJh3MtJzGGebfEwJgtln5b154iANqNWXpySBLvkK+Boq7FYRiD83pqmUg==";

@Override

public boolean supports(MethodParameter methodParameter, Type type, Class<? extends HttpMessageConverter<?>> aClass) {

return true;

}

@Override

public Object handleEmptyBody(Object body, HttpInputMessage httpInputMessage, MethodParameter methodParameter, Type type, Class<? extends HttpMessageConverter<?>> aClass) {

return body;

}

@Override

public HttpInputMessage beforeBodyRead(HttpInputMessage inputMessage, MethodParameter methodParameter, Type type, Class<? extends HttpMessageConverter<?>> aClass) throws IOException {

try {

boolean encode = false;

if (methodParameter.getMethod().isAnnotationPresent(RsaSecurityParameter.class)) {

//获取注解配置的包含和去除字段

RsaSecurityParameter serializedField = methodParameter.getMethodAnnotation(RsaSecurityParameter.class);

//入参是否需要解密

encode = serializedField.inDecode();

}

if (encode) {

logger.info("对方法method :【" + methodParameter.getMethod().getName() + "】返回数据进行解密");

return new MyHttpInputMessage(inputMessage);

}else{

return inputMessage;

}

} catch (Exception e) {

e.printStackTrace();

logger.error("对方法method :【" + methodParameter.getMethod().getName() + "】返回数据进行解密出现异常:"+e.getMessage());

return inputMessage;

}

}

@Override

public Object afterBodyRead(Object body, HttpInputMessage httpInputMessage, MethodParameter methodParameter, Type type, Class<? extends HttpMessageConverter<?>> aClass) {

return body;

}

class MyHttpInputMessage implements HttpInputMessage {

private HttpHeaders headers;

private InputStream body;

public MyHttpInputMessage(HttpInputMessage inputMessage) throws Exception {

this.headers = inputMessage.getHeaders();

String content = easpString(IOUtils.toString(inputMessage.getBody(),"utf-8"));

this.body = IOUtils.toInputStream(RSAUtils.decryptDataOnJava(content,PRIVATE_KEY));

}

@Override

public InputStream getBody() throws IOException {

return body;

}

@Override

public HttpHeaders getHeaders() {

return headers;

}

/**

*

* @param requestData

* @return

*/

public String easpString(String requestData){

if(requestData != null && !requestData.equals("")){

String s = "{\"requestData\":";

if(!requestData.startsWith(s)){

throw new RuntimeException("参数【requestData】缺失异常!");

}else{

int closeLen = requestData.length()-1;

int openLen = "{\"requestData\":".length();

String substring = StringUtils.substring(requestData, openLen, closeLen);

return substring;

}

}

return "";

}

}

}

第五步:

/**

* 跳转rsa页面

*

* @return

*/

@RequestMapping("/rsa")

public String goRsa() {

return "rsa";

}

/**

* RSA测试

*

* @return object

*/

@RequestMapping("/rsaTest")

@ResponseBody

@RsaSecurityParameter

public Persion rsaTest(@RequestBody Persion info) {

System.out.println(info.getName());

String content = "内容";

info.setName(content);

return info;

}

第六步:

只需要引入这两个js文件,然后自定义一个html,这里采用了thymeleaf模板引擎.具体语法自行百度,很简单!

<!DOCTYPE html>

<html lang="en" xmlns:th="http://www.thymeleaf.org">

<head>

<meta charset="UTF-8">

<title>RSA 加解密</title>

<script type="text/javascript" th:src="@{~/js/jquery-2.2.3.min.js}"></script>

<script type="text/javascript" th:src="@{~/js/jsencrypt.min.js}"></script>

</head>

<body>

<script type="text/javascript">

$(function() {

$("#bt").click(

function() {

var encrypt = new JSEncrypt();

encrypt.setPublicKey($("#publickey").val());

$.ajax({

type: "POST",

url:"/rsaTest",

data:"{\"requestData\":"+encrypt.encrypt(JSON.stringify({name:"好看"}))+"}",

dataType:'json',

contentType: "application/json",

success: function(result) {

alert("解密的名称:" + uncrypted);

}

});

});

});

</script>

<h2>公钥:</h2>

<textarea id="publickey" rows="5" cols="45">MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCJ9s1qlOyv9qpuaTqauW6fUftzE50rVk3yVPZwv1aO1Ch/XSEz76xCwkyvqpaqceRXrPpdBmO5+ruJ+I8osOHo7L5GWEOcMOO+8izp9hXKBBrmRMD4Egpn00k9DhVIEKp/vyddZPS/doxB8onhN6poTJDLdFLFVEicMf52caN9GQIDAQAB

</textarea>

<input type="button" id="bt" value="提交" />

</body>

</html>

GitHub - kaifengxu/demo: AES+RSA+recaptcha综合demo

学习加密(四)spring boot 使用RSA+AES混合加密,前后端传递参数加解密(方式一)_spring boot rsa rsa最大加密明文大小-CSDN博客

相关文章:

spring boot 使用RSA非对称加密,前后端传递参数加解密)

学习加密(三)spring boot 使用RSA非对称加密,前后端传递参数加解密

1.前面一篇是AES对称加密写了一个demo,为了后面的两者结合使用,今天去了解学习了下RSA非对称加密. 2.这是百度百科对(对称加密丶非对称加密)的解释: (1)对称加密算法在加密和解密时使用的是同一个秘钥。 (2)非对称加密算法需要两个密钥来进行加密和解密,这两个秘钥…...

面向对象编程入门:掌握C++类的基础(2/3):深入理解C++中的类成员函数

在C编程中,类是构建程序的基石,而理解类的默认成员函数对于高效使用C至关重要。本文将深入探讨这六个默认成员函数及其他相关概念,提供给读者一个全面的视角。 类的6个默认成员函数: 如果一个类中什么成员都没有,简称为…...

javaWeb学习04

AOP核心概念: 连接点: JoinPoint, 可以被AOP控制的方法 通知: Advice 指哪些重复的逻辑,也就是共性功能(最终体现为一个方法) 切入点: PointCut, 匹配连接点的条件,通知仅会在切入点方法执行时被应用 目标对象: Target, 通知所应用的对象 通知类…...

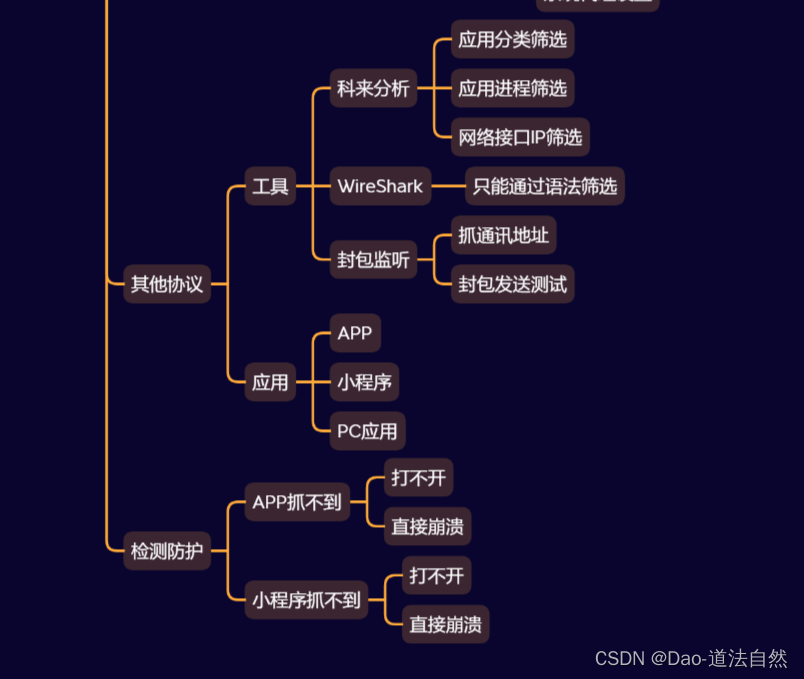

Day07:基础入门-抓包技术全局协议封包监听网卡模式APP小程序PC应用

目录 非HTTP/HTTPS协议抓包工具 WireShark 科来网络分析系统 WPE封包 思维导图 章节知识点: 应用架构:Web/APP/云应用/三方服务/负载均衡等 安全产品:CDN/WAF/IDS/IPS/蜜罐/防火墙/杀毒等 渗透命令:文件上传下载/端口服务/Sh…...

通过elementUI学习vue

<template><el-radio v-model"radio" label"1">备选项</el-radio><el-radio v-model"radio" label"2">备选项</el-radio> </template><script>export default {data () {return {radio: 1}…...

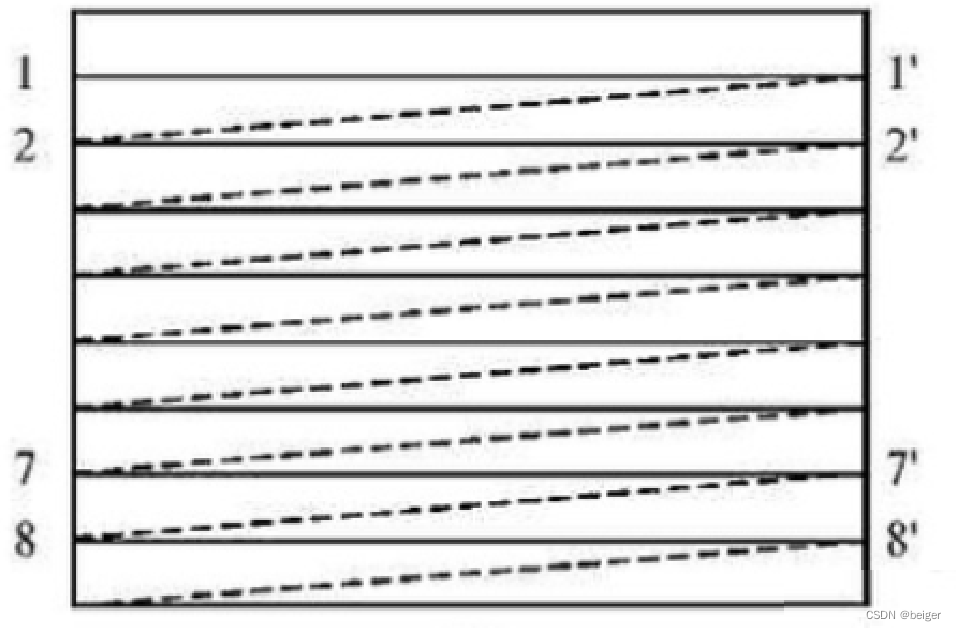

音视频数字化(数字与模拟-电视)

上一篇文章【音视频数字化(数字与模拟-音频广播)】谈了音频的广播,这次我们聊电视系统,这是音频+视频的采集、传输、接收系统,相对比较复杂。 音频系统的广播是将声音转为电信号,再调制后发射出去,利用“共振”原理,收音机接收后解调,将音频信号还原再推动扬声器,我…...

)

CSS复合选择器(二)

CSS复合选择器(二) 伪类选择器一、动态伪类:二、结构伪类三、否定伪类:四、UI伪类:五、目标伪类(了解)六、语言伪类(了解) 伪类选择器 作用:选中特殊状态的元…...

Postgresql中VACUUM操作原理和应用

VACUUM操作在PostgreSQL中的底层原理涉及几个关键概念,包括MVCC(多版本并发控制)、事务ID包裹、以及垃圾回收机制。我们逐一解析这些概念,以及它们是如何与VACUUM操作相互作用的。 关键概念 1. MVCC(多版本并发控制&…...

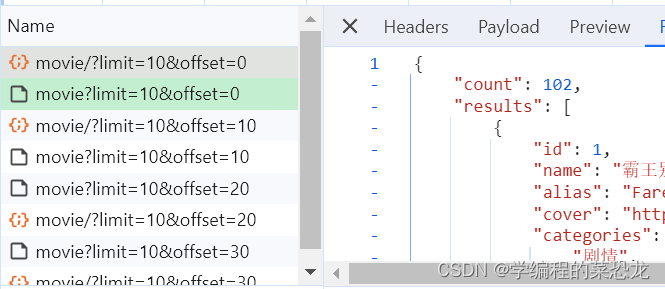

5.1 Ajax数据爬取之初介绍

目录 1. Ajax 数据介绍 2. Ajax 分析 2.1 Ajax 例子 2.2 Ajax 分析方法 (1)在网页页面右键,检查 (2)找到network,ctrl R刷新 (3)找 Ajax 数据包 (4)…...

react-组件进阶

1.目标 能够实用props接收数据 能够实现父子组件之间的通讯 能够实现兄弟组件之间的通讯 能够给组件添加props校验 能够说出生命周期常用的钩子函数 能够知道高阶组件的作用 2.目录 组件通讯介绍 组件的props 组件通讯的三种方式 Context props深入 组件的生命周期 Render-p…...

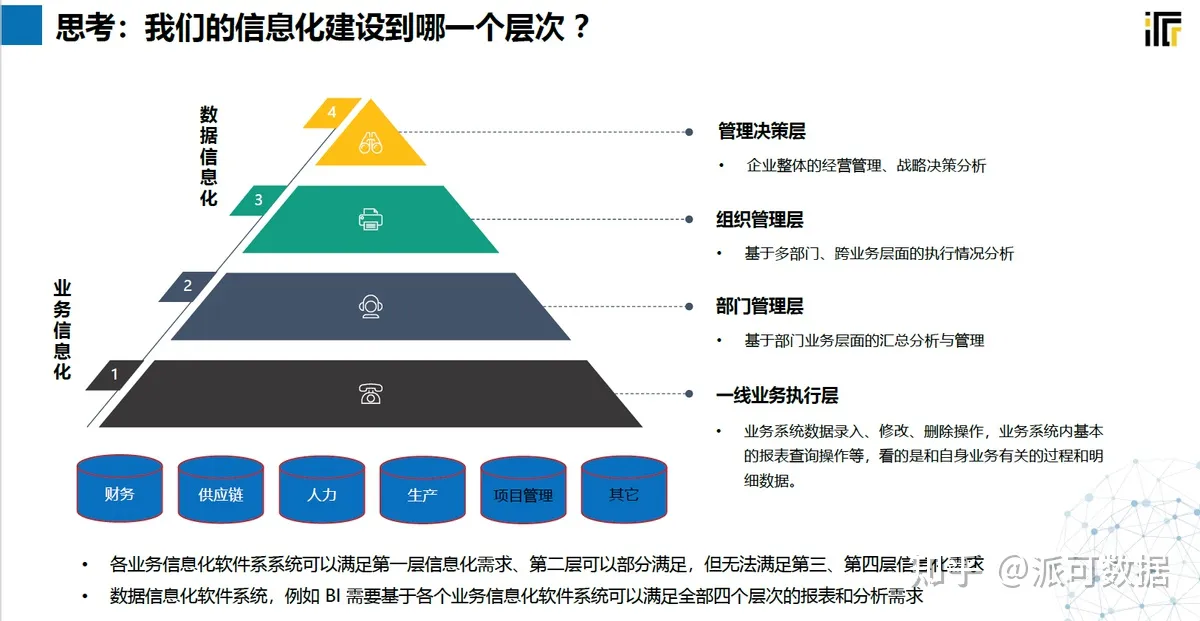

企业有了ERP,为什么还要上BI?

在我们以往和企业的沟通过程中,我们发现还是有相当多的一部分企业对于商业智能 BI 了解不多,或者对商业智能 BI 的理解仅停留在花花绿绿的可视化页面上,要么就是提出以下类似问题: 财务部门:BI 的财务分析指标也就是三…...

P1331 海战

难度:普及- 题目背景 在峰会期间,武装部队得处于高度戒备。警察将监视每一条大街,军队将保卫建筑物,领空将布满了 F-2003 飞机。 此外,巡洋船只和舰队将被派去保护海岸线。不幸的是,因为种种原因&#x…...

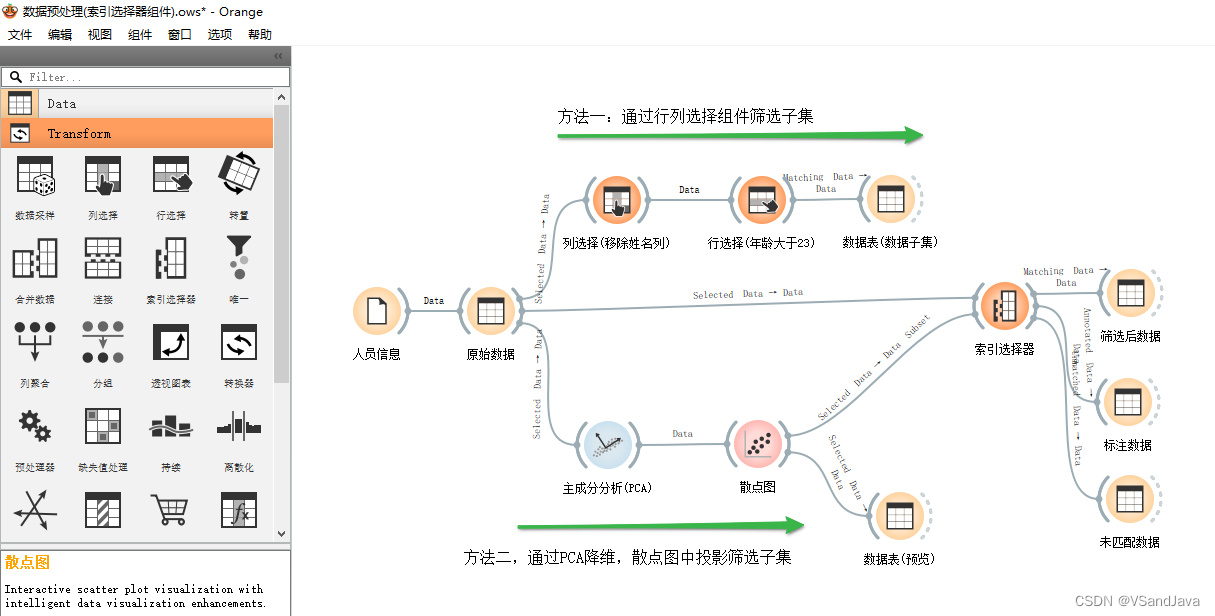

Orange3数据预处理(索引选择器组件)

组件描述 数据行即使在某些或全部原始变量被来自原始变量的计算变量替换时,也保持其身份。 此小部件获取两个数据表(“数据”和“数据子集”),它们可以追溯到同一来源。基于行身份而非实际数据,它会从“数据”中选择所…...

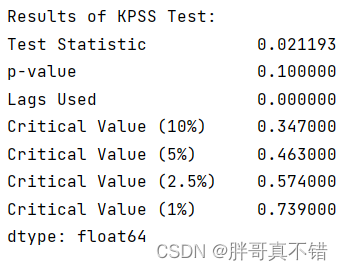

Python实现时间序列分析进行平稳性检验(ADF和KPSS)和差分去趋势(adfuller和kpss算法)项目实战

说明:这是一个机器学习实战项目(附带数据代码文档视频讲解),如需数据代码文档视频讲解可以直接到文章最后获取。 1.项目背景 时间序列分析中的平稳性检验是评估一个时间序列是否具有稳定的均值和方差。在经济学、金融学以及其他诸…...

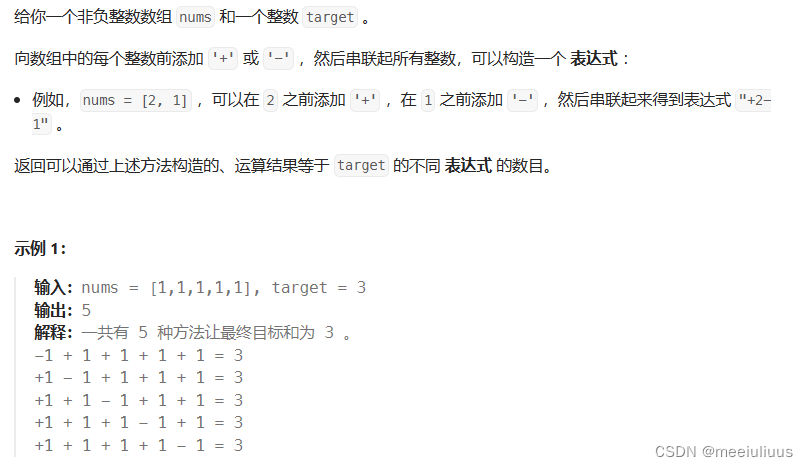

代码随想录 Leetcode494. 目标和

题目: 代码(首刷看解析 2024年2月26日) 思路:根据题意,设两个背包,packageA存放前面是""的数字之和,packageB存放前面是“-”的数字之和 则sum packageA packageB; target packageA - packag…...

)

【5G NR】【一文读懂系列】移动通讯中使用的信道编解码技术-NR编解码LDPC和Polar概述(一)

目录 NR LDPC和Polar编码技术概述 LDPC(低密度奇偶校验码) LDPC 工作原理 LDPC 应用场景: LDPC 与其他编码技术相比的优势: Polar 极化码 Polar 工作原理 Polar 应用场景: Polar 与其他编码技术相比的优势&am…...

代码库管理工具Git介绍

阅读本文同时请参阅-----免费的Git图形界面工具sourceTree介绍 Git是一个分布式版本控制系统,它可以帮助开发者跟踪和管理代码历史。Git的命令行工具是使用Git的核心方式,虽然它可能看起来有些复杂,但是一旦掌握了基本命令,你…...

【长期更新】游戏开发中可能会用到的数学小工具

从一个向量生成一组正交基 https://graphics.pixar.com/library/OrthonormalB/paper.pdf...

基于YOLOv8/YOLOv7/YOLOv6/YOLOv5的活体人脸检测系统(Python+PySide6界面+训练代码)

摘要:本篇博客详细讲述了如何利用深度学习构建一个活体人脸检测系统,并且提供了完整的实现代码。该系统基于强大的YOLOv8算法,并进行了与前代算法YOLOv7、YOLOv6、YOLOv5的细致对比,展示了其在图像、视频、实时视频流和批量文件处…...

亚信安慧AntDB助力全链路实时化

实时数据平台,快速实现企业全链路实时化 引入数据仓库、数据挖掘、HTAP等先进理念,通过实时数据应用平台来装载庞大的信息量,进行实时分析处理,克服数据处理过程中的困难,是当下各企事业单位、互联网、金融,…...

智能代码生成≠自动复用:3个被99%开发者忽略的上下文耦合陷阱,今天必须修复

第一章:智能代码生成代码复用策略 2026奇点智能技术大会(https://ml-summit.org) 智能代码生成正从辅助补全工具演进为系统级复用引擎,其核心价值在于将重复性高、模式明确的代码逻辑沉淀为可检索、可组合、可验证的知识单元。开发者不再仅依赖复制粘贴…...

职业瓶颈突破:测试工程师转型管理

从技术深潜到管理航向在软件质量保障领域深耕多年后,许多优秀的测试工程师都会面临一个共同的职业十字路口:是继续沿着技术专家的路径纵向钻研,还是转向管理岗位,开启更广阔的职业视野?对于不少从业者而言,…...

数字政府智慧政务场景落地AI大模型基于DeepSeek实操应用设计方案:核心应用场景落地设计、实施保障与运维体系

本方案利用DeepSeek大模型技术,针对政务流程繁琐、数据孤岛等痛点,构建智能问答、政策解析及舆情预警三大核心场景,实现高频事项处理效率提升40%、群众满意度超90%的目标,并提供从数据治理到安全合规的全链条落地设计。 关键绩效指…...

驱动C程序设计)

基于STM32LXXX的模数转换芯片ADC(SGM58031XMS10G/TR)驱动C程序设计

一、简介: SGM58031是一款低功耗、16位高精度Δ-Σ(ΔΣ)模数转换器(ADC),工作电压范围为3V至5.5V。 该器件集成片上参考电压源与振荡器,配备IC兼容接口并支持四个IC从设备址选择功能,滤波器数据采样率最高可达960SPS。内置PGA(电平调整器)可提供低至256mV的输入范围…...

如何用 style.setProperty 修改带有优先级的 CSS 变量属性

不能用 style.setProperty 直接设置带 !important 的 CSS 变量,因为内联样式不支持 !important,浏览器会静默丢弃该声明;应通过 insertRule 动态注入带 !important 的 CSS 规则,或依靠作用域、类名切换等更健壮的方式管理变量优先…...

如何在按需导入类时动态执行其内部代码

本文介绍如何利用 Python 3.7 的 __getattr__ 钩子机制,实现“仅在显式导入某个类时才执行其初始化逻辑”,避免模块级类定义时的副作用触发。 本文介绍如何利用 python 3.7 的 __getattr__ 钩子机制,实现“仅在显式导入某个类时才执行其…...

Android音频调试实战:用dumpsys media.audio_flinger揪出音频卡顿的元凶

Android音频调试实战:用dumpsys media.audio_flinger揪出音频卡顿的元凶 当你在开发一款音乐播放应用时,突然收到用户反馈说音频播放时有明显的卡顿和杂音。作为开发者,你可能会感到一头雾水——是应用层的问题?还是系统底层的问题…...

表格解析问题第八届:高并发内存动态脱敏性能竞速一、课题背景 在数据动态脱敏业务场景中,数据在内存中的脱敏处理时间直接影响最终数据脱敏的效率,从而影响用户通过动态脱敏应用查询数据库的感

# K 知识库分类结果分析报告知识库id10088 杭州分行知识库 317387244825804800> 生成时间: 2026-04-17 17:39:22> 总记录数: 269> LLM 调用次数: 5## 0. 执行摘要**质量评分**: 4.0/5.0| 指标 | 数值 ||------|------|| 总文档数 | 269 || 有效知识 | 252 (93.7%) ||…...

大模型落地:实打实地提升 RAG 系统准确率的五种方案!

网上 B 站有很多那种基于 LangChain 或者 LlamaIndex 十分钟搭建 RAG 系统的教程。不少团队看着挺简单,照猫画虎也跟着搭了一套。 跑测试数据的时候看着还凑合,但只要真正接入企业的生产环境,让真实的业务人员去用,准确率惨不忍睹…...

3步轻松实现Windows任务栏透明化:TranslucentTB完整使用指南

3步轻松实现Windows任务栏透明化:TranslucentTB完整使用指南 【免费下载链接】TranslucentTB A lightweight utility that makes the Windows taskbar translucent/transparent. 项目地址: https://gitcode.com/gh_mirrors/tr/TranslucentTB 你是否厌倦了Win…...