【技巧】压缩文件如何设置“自动加密”?

很多人会在压缩文件的时候,同时设置密码,以此保护私密文件。如果经常需要压缩文件并设置密码,不妨使用解压缩软件的“自动加密”功能,更省时省力。

下面介绍WinRAR解压缩软件的两种“自动加密”的方法,一起来看看吧!

方法一:自动添加相同密码

通过WinRAR设置“自动加密”后,只要压缩文件就会自动添加同一个密码。

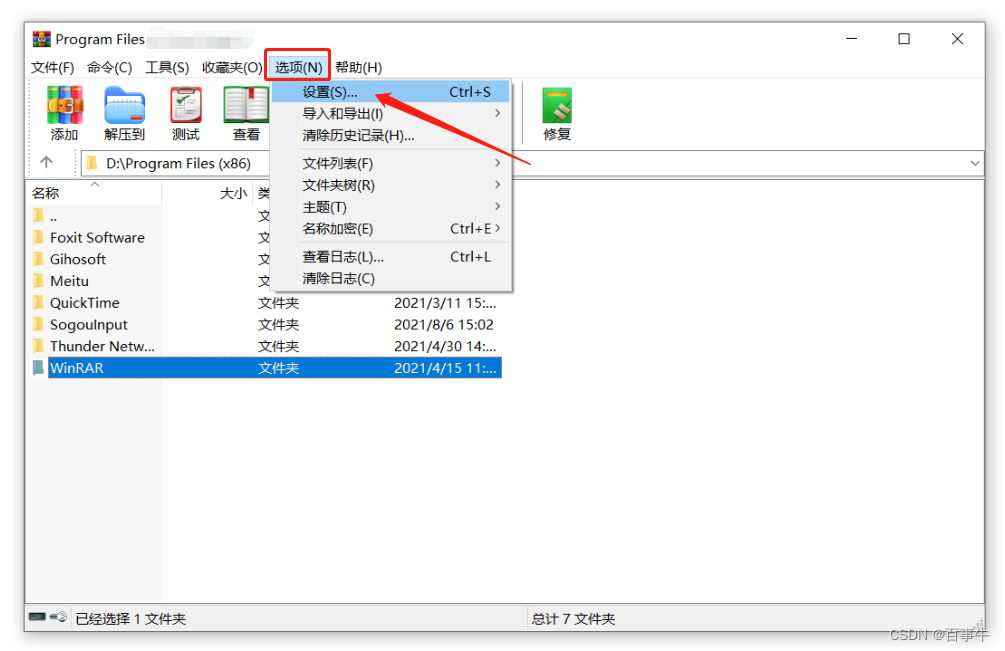

1.打开WinRAR解压缩软件,点击菜单选项卡【选项】-【设置】。

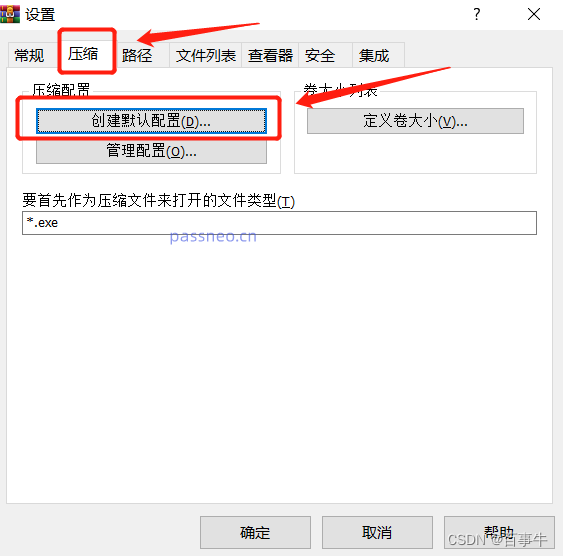

2.弹出【设置】对话框后,再依次点击【压缩】-【创建默认配置】。

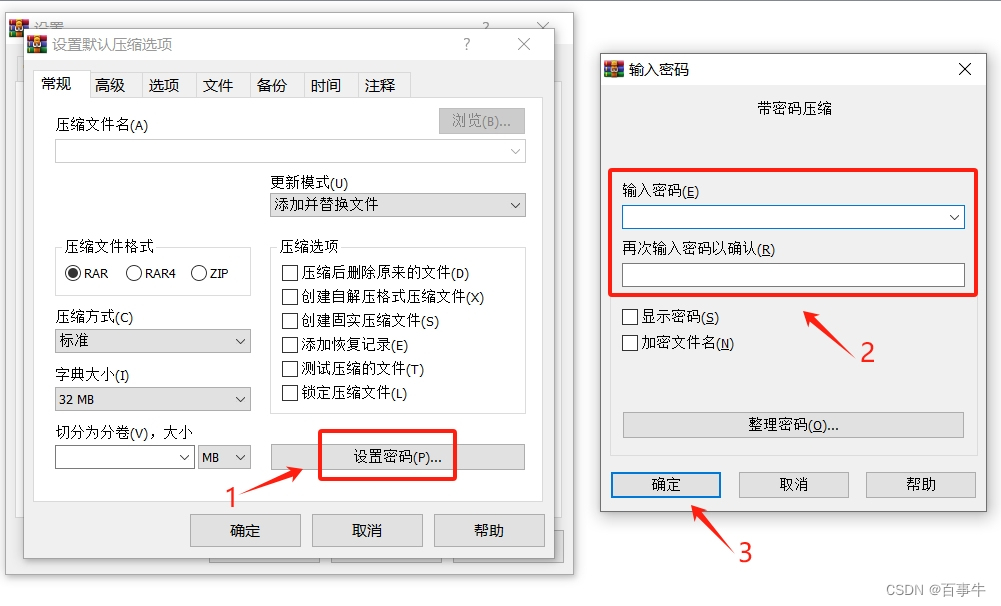

3.在【设置默压缩选项】对话框中点击【设置密码】,弹出对话框后,在密码栏里输入想要设置的密码,然后点击【确定】。

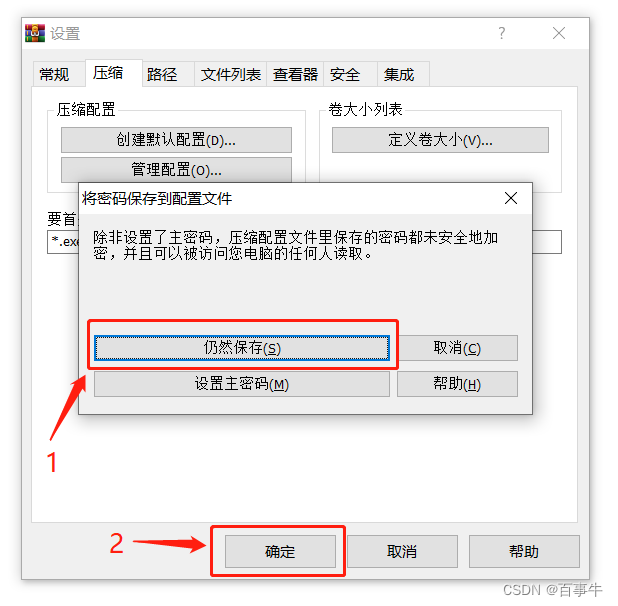

4.弹出提示框后,点击【仍然保存】,然后【设置】对话框中点击【确定】,WinRAR的“自动加密”就设置好了,后续只要使用WinRAR压缩文件,都会自动添加密码保护。

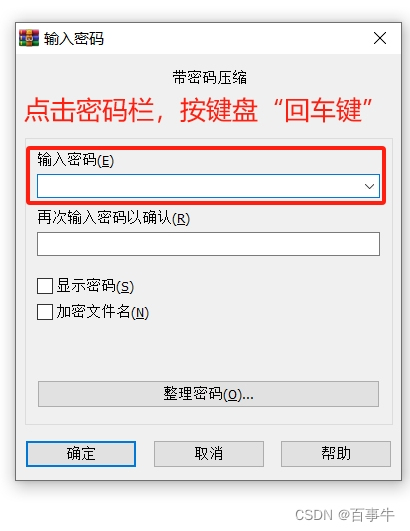

如果后续不需要使用“自动加密”功能了,只需要按照设置的流程,调出【输入密码】对话框,然后点击密码栏,再按键盘“回车键”,WinRAR的“自动加密”设置就取消了,后续再压缩文件就不会自动添加密码。

方法二:整理密码

“方法二”是通过WinRAR的“整理密码”功能,在加密时自动选填原本设置好的密码。

1.按照“方法一”的设置路径,打开解压缩软件后,依次点击【选项】-【设置】-【压缩】-【创建默认配置】-【设置密码】,弹出【输入密码】对话框后,点击【整理密码】选项。

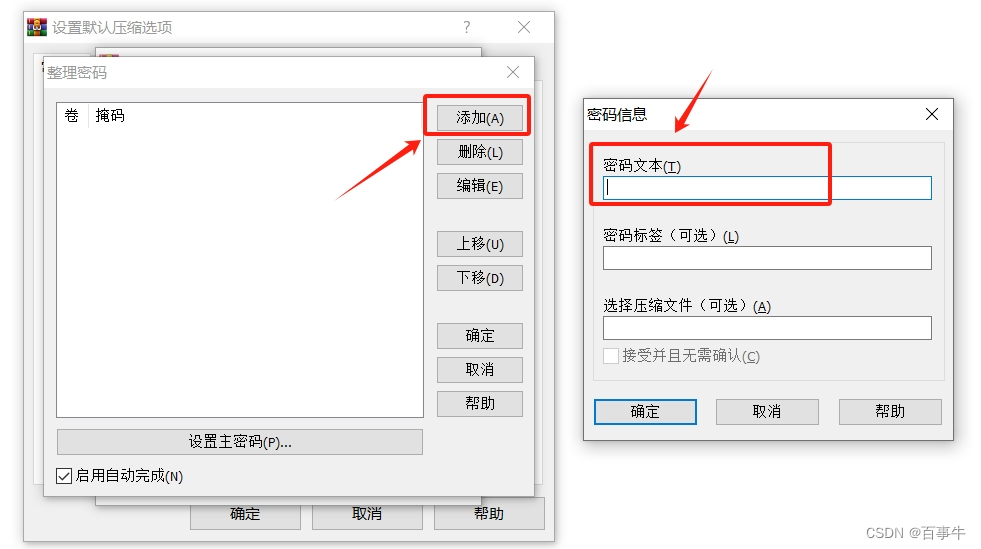

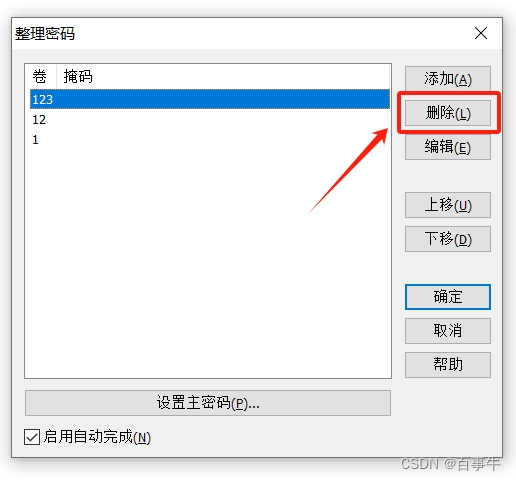

2.在【整理密码】对话框中点击【添加】,然后在弹出的对话框里输入想要设置的密码并点击【确定】,继续点击【添加】就可以增加多个密码选项。

3.添加完密码后,所有的对话框都点击【确定】就完成设置了。

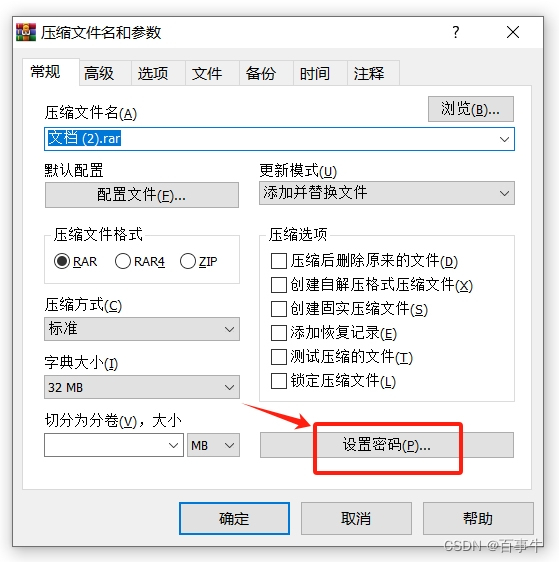

不过压缩文件的时候,还是需要在【压缩文件名和参数】对话框中点击【设置密码】。

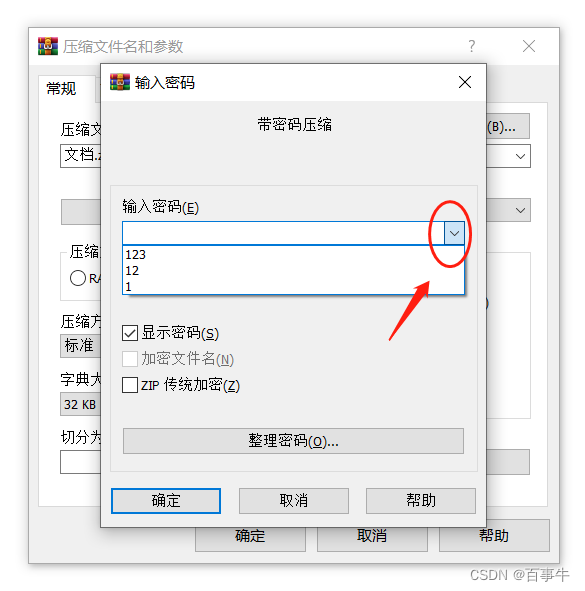

弹出【输入密码】对话框后,点击密码栏的“下拉箭头”,就可以看到添加的密码,选择想要的密码,就可以自动添加到压缩包了。

如果后续不需要这些“密码序列”了,只需要按照设置的路径,调出【整理密码】对话框,选中不要的密码,然后点击【删除】,再点击每个对话框的【确定】,就可以删除整理密码了。

以上就是WinRAR设置“自动密码” 的两种方法。

需要注意的是,即使取消了WinRAR的这两种加密方法,原本通过这两种方法加密的压缩文件,密码还是存在的,不会解除。

想要取消原来压缩文件的密码,只能通过密码解压文件后,再压缩成没有密码的压缩文件。

如果不小心忘记了压缩文件的密码,那还需要借助相关工具来解决问题。

比如小编使用的ZIP或者RAR工具,可以帮助我们找回压缩文件的密码。

ZIP工具支持ZIP和7Z格式的压缩文件,RAR工具支持RAR格式的压缩文件。

两个工具都提供了4种找回方法,将压缩文件导入工具后,选择合适的方法按提示操作即可。

今天的分享就到这里,希望对大家有帮助!

相关文章:

【技巧】压缩文件如何设置“自动加密”?

很多人会在压缩文件的时候,同时设置密码,以此保护私密文件。如果经常需要压缩文件并设置密码,不妨使用解压缩软件的“自动加密”功能,更省时省力。 下面介绍WinRAR解压缩软件的两种“自动加密”的方法,一起来看看吧&a…...

内网穿透时报错【Bad Request This combination of host and port requires TLS.】的原因

目录 前言:介绍一下内网穿透 1.内网直接https访问(可以正常访问) 程序配置的证书 2.内网穿透后,通过外网访问 3.原因 4.内网非https的Web应用,使用https后,也变成了https访问 5.题外话 感觉自己的web应用配置了…...

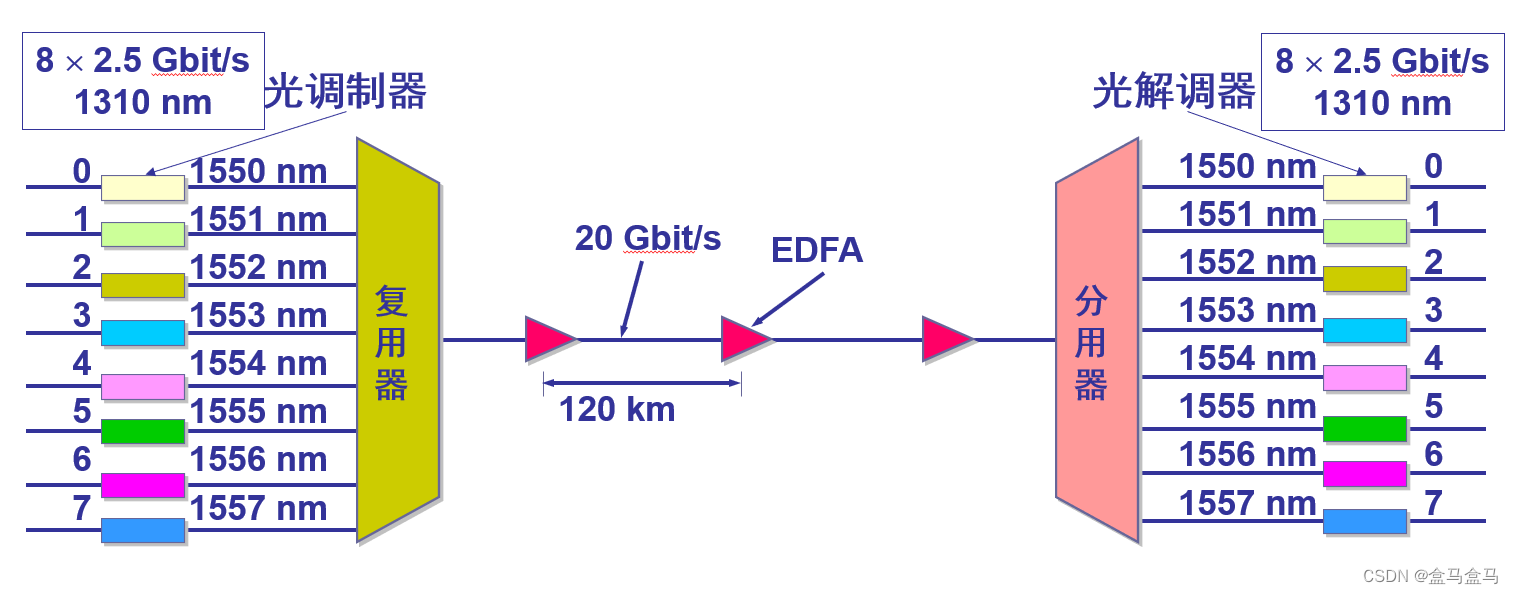

计算机网络:物理层 - 信道复用

计算机网络:物理层 - 信道复用 频分复用时分复用统计时分复用波分复用码分复用 计算机网络中,用户之间通过信道进行通信,但是信道是有限的,想要提高网络的效率,就需要提高信道的利用效率。因此计算机网络中普遍采用信道…...

【算法集训】基础算法:滑动窗口

定义一个快慢指针,用于截取数组中某一段信息。同时可以改变快慢指针的值来获取结果,这个过程比较像滑动。 1493. 删掉一个元素以后全为 1 的最长子数组 定义快慢指针快指针先走,如果到了第二个0上的时候。前面1的个数就是fast - slow - 1&a…...

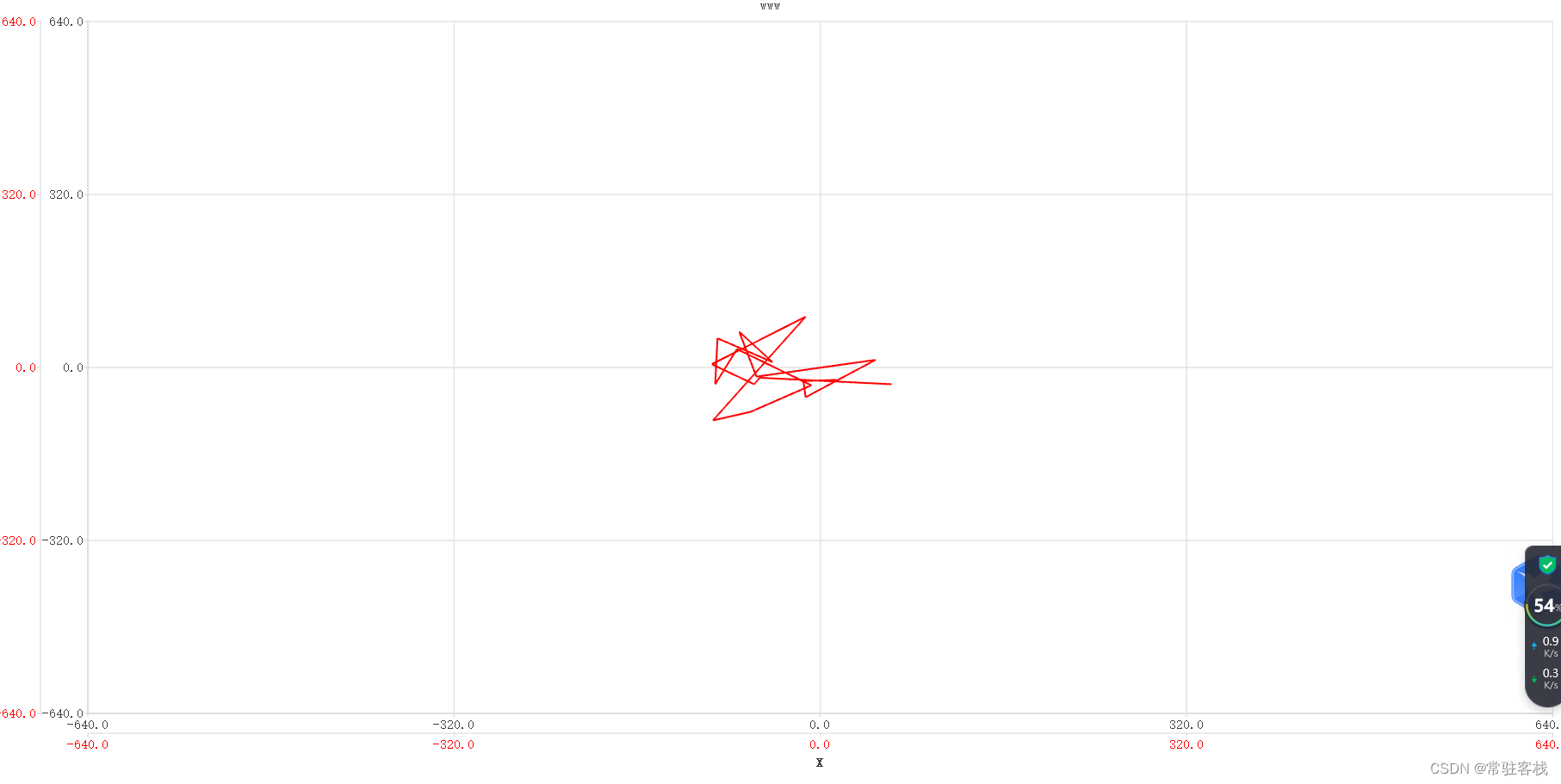

QT 二维坐标系显示坐标点及点与点的连线-通过定时器自动添加随机数据点

QT 二维坐标系显示坐标点及点与点的连线-通过定时器自动添加随机数据点 功能介绍头文件C文件运行过程 功能介绍 上面的代码实现了一个简单的 Qt 应用程序,其功能包括: 创建一个 MainWindow 类,继承自 QMainWindow,作为应用程序的…...

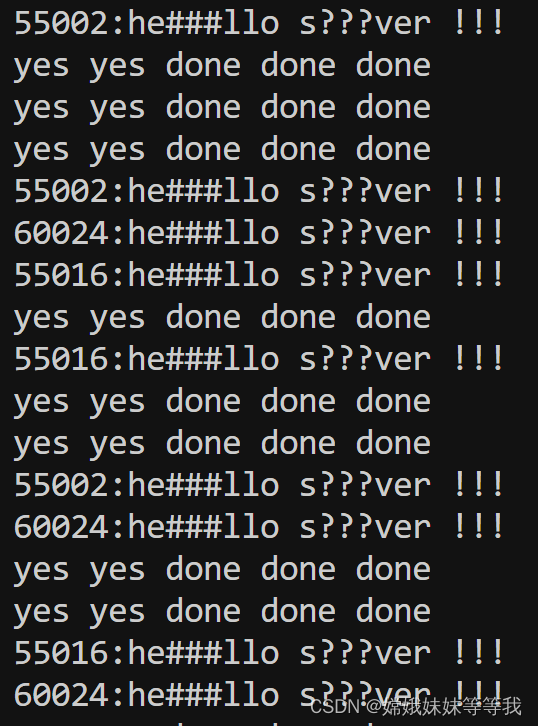

C语言TCP服务器模型 : select + 多线程与双循环单线程阻塞服务器的比较

观察到的实验现象: 启动三个客户端: 使用双循环阻塞服务器:只能accept后等待收发,同时只能与一个客户端建立连接,必须等已连接的客户端多次收发 明确断开后才能与下个客户端连接 使用IO多路复用select:可以同时接收所有的连接请求,并且连接状态一直是存活的,直到客户端关闭连…...

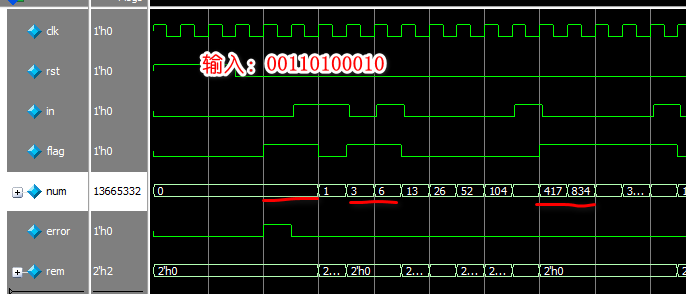

【数字IC/FPGA】手撕代码:模3检测器(判断输入序列能否被3整除)

今天我们来手撕一个常见的笔试题,使用的方法是三段式Moore状态机。 题目描述: 输入端口是串行的1bit数据,每个时钟周期进来一位新数据后,实时检查当前序列是否能整除3,若能则输出1,否则输出0。 例如&#…...

最小可行产品需要最小可行架构——可持续架构(三)

前言 最小可行产品(MVP)的概念可以帮助团队专注于尽快交付他们认为对客户最有价值的东西,以便在投入大量时间和资源之前迅速、廉价地评估产品的市场规模。MVP不仅需要考虑产品的市场可行性,还需要考虑其技术可行性,以…...

笔记: 数据结构与算法--时间复杂度二分查找数组

算法复杂度 不依赖于环境因素事前分析法 计算最坏情况的时间复杂度每一条语句的执行时间都按照t来计算 时间复杂度 大O表示法 n 数据量 ; f(n) 实际的执行条数当存在一个n0 , 使得 n > n0,并且 c * g(n) 恒> f(n) : 渐进上界(算法最坏的情况)那么f(n)的时间复杂度 …...

AI绘画教程:Midjourney使用方法与技巧从入门到精通

文章目录 一、《AI绘画教程:Midjourney使用方法与技巧从入门到精通》二、内容介绍三、作者介绍🌤️粉丝福利 一、《AI绘画教程:Midjourney使用方法与技巧从入门到精通》 一本书读懂Midjourney绘画,让创意更简单,让设计…...

Spring-事务管理

1、事务管理 1.1、回滚方式 默认回滚方式:发生运行异常时异常和error时回滚,发生受查(编译)异常时提交。不过,对于受查异常,程序员也可以手工设置其回滚方式 1.2、事务定义接口 1.2.1、事务隔离级别常量 这些常量…...

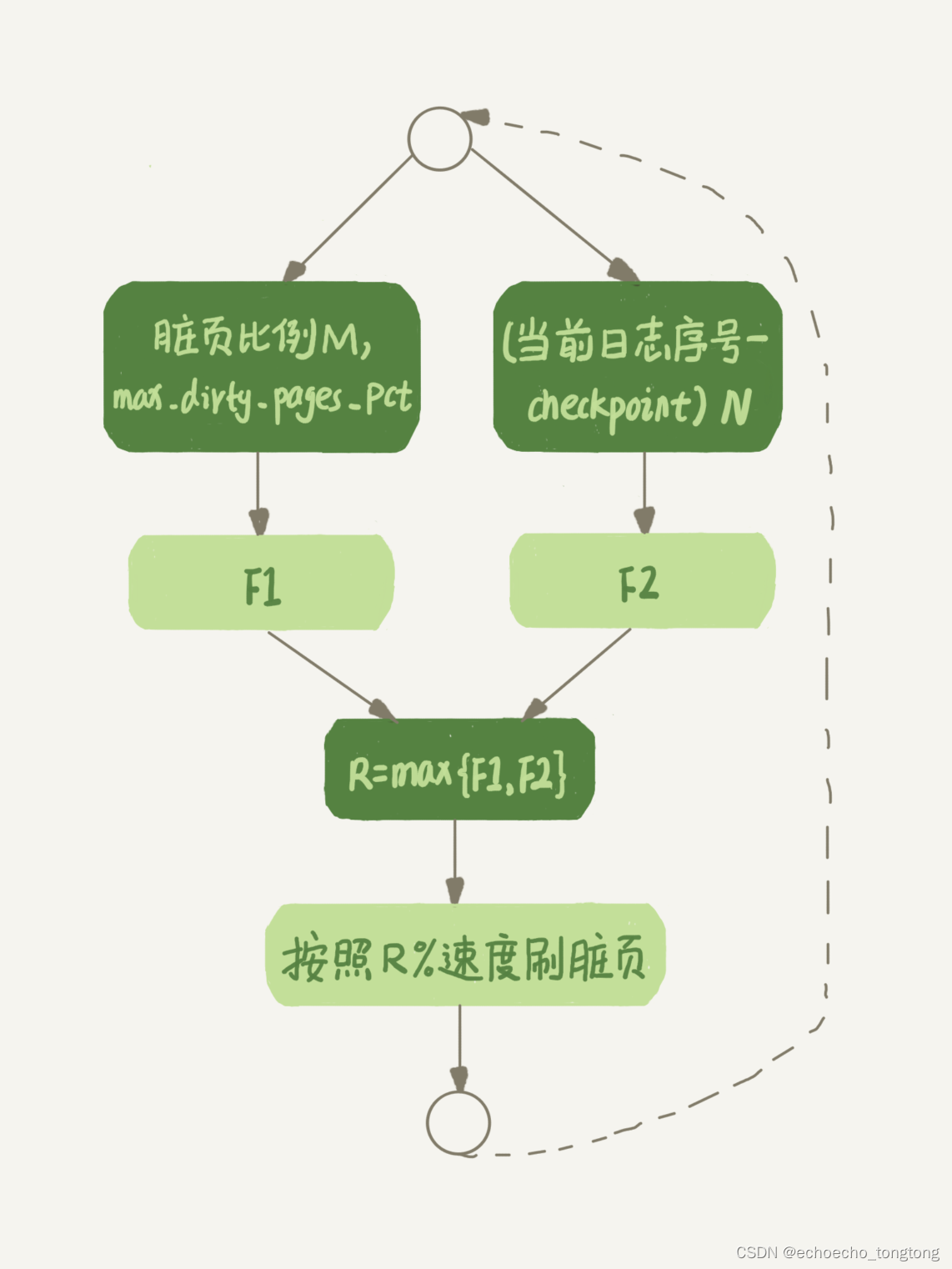

MySql实战--为什么我的MySQL会“抖”一下

时的工作中,不知道你有没有遇到过这样的场景,一条SQL语句,正常执行的时候特别快,但是有时也不知道怎么回事,它就会变得特别慢,并且这样的场景很难复现,它不只随机,而且持续时间还很短…...

【蓝桥杯第十三届省赛B】(部分详解)

九进制转十进制 #include <iostream> #include<math.h> using namespace std; int main() {cout << 2*pow(9,3)0*pow(9,2)2*pow(9,1)2*pow(9,0) << endl;return 0; }顺子日期 #include <iostream> using namespace std; int main() {// 请在此…...

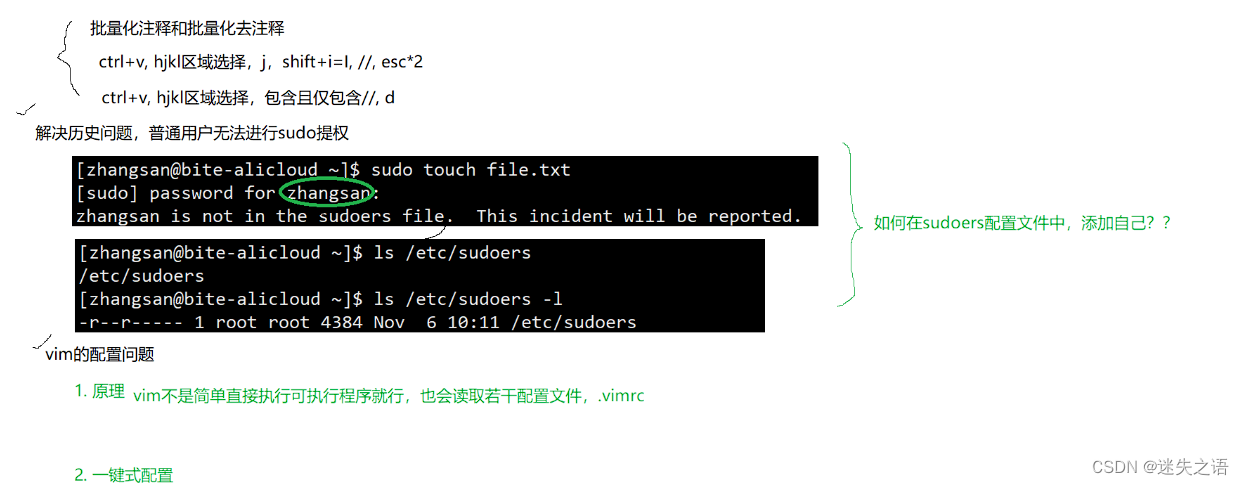

[linux初阶][vim-gcc-gdb] OneCharter: vim编辑器

一.vim编辑器基础 目录 一.vim编辑器基础 ①.vim的语法 ②vim的三种模式 ③三种模式的基本切换 ④各个模式下的一些操作 二.配置vim环境 ①手动配置(不推荐) ②自动配置(推荐) vim是vi的升级版,包含了更加丰富的功能. ①.vim的语法 vim [文件名] ②vim的三种模式 命令…...

【Lazy ORM 框架学习】

Gitee 点赞关注不迷路 项目地址 快速入门 模块所属层级描述快照版本正式版本wu-database-lazy-lambdalambda针对不同数据源wu-database-lazy-orm-coreorm 核心orm核心处理wu-database-lazy-sqlsql核心处理成处理sql解析、sql执行、sql映射wu-elasticsearch-starterESESwu-hb…...

安科瑞路灯安全用电云平台解决方案【电不起火、电不伤人】

背景介绍 近年来 ,随着城市规模的不断扩大 ,路灯事业蓬勃发展。但有的地方因为观念、技术、管理等方面不完善 ,由此引发了一系列安全问题。路灯点多面广 ,一旦漏电就极容易造成严重的人身安全事故。不仅给受害者家庭带来痛苦 &am…...

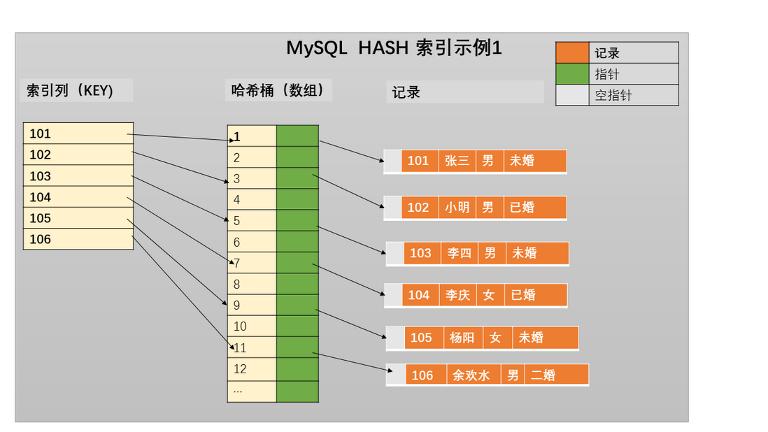

MYSQL——索引概念索引结构

索引 索引是帮助数据库高效获取数据的排好序的数据结构。 有无索引时,查询的区别 主要区别在于查询速度和系统资源的消耗。 查询速度: 在没有索引的情况下,数据库需要对表中的所有记录进行扫描,以找到符合查询条件的记录&#…...

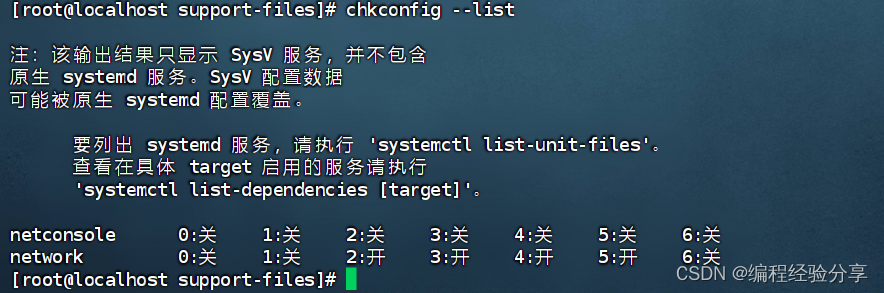

Linux(CentOS7)配置系统服务以及开机自启动

目录 前言 两种方式 /etc/systemd/system/ 进入 /etc/systemd/system/ 文件夹 创建 nginx.service 文件 重新加载 systemd 配置文件 编辑 配置开机自启 /etc/init.d/ 进入 /etc/init.d/ 文件夹 创建 mysql 文件 编写脚本内容 添加/删除系统服务 配置开机自启 …...

0 决策树基础

目录 1 绪论 2 模型 3 决策树面试总结 1 绪论 决策树算法包括ID3、C4.5以及C5.0等,这些算法容易理解,适用各种数据,在解决各种问题时都有良好表现,尤其是以树模型为核心的各种集成算法,在各个行业和领域都有广泛的…...

Linux速览(2)——环境基础开发工具篇(其一)

本章我们来介绍一些linux的常用工具 目录 一. Linux 软件包管理器 yum 1.什么是软件包? 2. 查看软件包 3. 如何安装软件 4. 如何卸载软件 5.yum补充 6. 关于 rzsz 二. Linux编辑器-vim使用 1. vim的基本概念 2. vim的基本操作 3. vim正常模式命令集 4. vim末行模式…...

自抗扰顺序模型预测PWM整流器控制的Matlab仿真之旅

自抗扰顺序模型预测PWM整流器控制 matlab仿真,算法用.m文件编写 配套论文及理论推导公式和参数在电力电子领域,PWM整流器的控制一直是研究热点。今天咱就来唠唠自抗扰顺序模型预测(ADRC - SMPC)对PWM整流器控制的Matlab仿真实现&a…...

)

电商数据仓库实战:从概念模型到物理模型的完整设计流程(含PostgreSQL示例)

电商数据仓库实战:从概念模型到物理模型的完整设计流程(含PostgreSQL示例) 在电商行业,数据已成为驱动业务增长的核心引擎。一个设计精良的数据仓库能够将分散的交易记录、用户行为和商品信息转化为可操作的商业洞察。本文将带您深…...

OpenClaw轻量化方案实测:nanobot镜像性能与成本分析

OpenClaw轻量化方案实测:nanobot镜像性能与成本分析 1. 为什么需要轻量化OpenClaw方案 第一次听说OpenClaw时,我就被它的自动化能力吸引了——能让AI像人类一样操作我的电脑,完成各种重复性工作。但当我真正尝试在本地部署标准版OpenClaw时…...

Cogito-V1-Preview-Llama-3B开发:微信小程序智能客服对接实战

Cogito-V1-Preview-Llama-3B开发:微信小程序智能客服对接实战 最近有不少朋友在问,把大模型部署到服务器上之后,怎么才能让微信小程序用起来?今天我就以星图GPU平台上部署的Cogito-V1-Preview-Llama-3B模型为例,跟大家…...

)

bWAPP靶场实战:从SQL注入到XSS的完整通关指南(附详细Payload)

bWAPP靶场实战:从SQL注入到XSS的完整通关指南(附详细Payload) 1. 靶场环境搭建与基础配置 bWAPP(Buggy Web Application)是一款专为网络安全学习设计的漏洞演练平台,包含超过100种常见Web漏洞场景。作为渗透…...

Qwen3-4B-Instruct-2507从入门到精通:Chainlit界面定制化教程

Qwen3-4B-Instruct-2507从入门到精通:Chainlit界面定制化教程 1. 引言:为什么选择Qwen3-4B-Instruct-2507? 如果你正在寻找一个既强大又轻量、既能快速部署又能灵活定制界面的AI模型,那么Qwen3-4B-Instruct-2507绝对值得你深入了…...

OpenClaw人人养虾:接入Matrix

Matrix 是一个开放的去中心化通讯协议(Decentralized Communication Protocol),任何人都可以搭建自己的 Homeserver(家服务器)并与全球 Matrix 网络互联。OpenClaw 通过 Matrix Client-Server API 实现接入。 前置要求…...

ESFT-gate-summary-lite:AI快速提炼文本关键信息

ESFT-gate-summary-lite:AI快速提炼文本关键信息 【免费下载链接】ESFT-gate-summary-lite ESFT-gate-summary-lite模型,基于DeepSeek-ai的开源项目,专注于提升基础模型摘要能力。源自ESFT-vanilla-lite,强化文本摘要,…...

揭秘联发科设备Bootloader解锁:mtkclient-gui实战指南与深度解析

揭秘联发科设备Bootloader解锁:mtkclient-gui实战指南与深度解析 【免费下载链接】mtkclient-gui GUI tool for unlocking bootloader and bypassing authorization on Mediatek devices (Not maintained anymore) 项目地址: https://gitcode.com/gh_mirrors/mt/m…...

OpenClaw轻量化方案实测:nanobot镜像性能与成本对比

OpenClaw轻量化方案实测:nanobot镜像性能与成本对比 1. 为什么选择nanobot镜像 上个月我在尝试用OpenClaw搭建个人自动化助手时,遇到了一个典型的技术选择困境:是直接调用云端大模型API,还是部署本地模型?经过反复权…...