.[[backup@waifu.club]].svh勒索病毒数据怎么处理|数据解密恢复

尊敬的读者:

近年来,随着信息技术的迅猛发展,网络安全问题日益凸显,其中勒索病毒成为了一大威胁。.[[backup@waifu.club]].svh、.[[MyFile@waifu.club]].svh勒索病毒就是其中之一,它以其独特的传播方式和恶劣的加密手段,给众多用户带来了极大的困扰。本文将分析这种勒索病毒的特点,并提出相应的应对策略和防范措施。面对复杂的勒索病毒,您需要数据恢复专家作为坚强后盾。我们的专业团队(技术服务号shuju315)具备丰富的经验和技术知识,精通各类数据恢复技术,能够应对各种数据加密情况。

感染后.svh勒索病毒文件后缀修改

.[[backup@waifu.club]].svh、.[[MyFile@waifu.club]].svh勒索病毒在感染用户计算机后,除了对文件进行加密,还会对文件后缀进行修改。这一特点在病毒传播过程中起到了关键作用,同时进一步增加了用户恢复文件的难度。

具体来说,病毒会扫描用户的计算机,寻找并锁定特定的文件类型,如文档、图片、视频、音频等。一旦这些文件被加密,病毒会修改它们的文件扩展名,通常是在原文件扩展名前或后添加特定的标识,如“.encrypted”、“.locked”或“.[[backup@waifu.club]]、.[[MyFile@waifu.club]].svh”等。这样的修改不仅使得原文件无法被正常的应用程序识别并打开,而且能够直观地告知用户文件已经被加密。

文件后缀的修改还具有以下几个作用:

-

警告和恐吓用户:修改后的文件后缀可以作为一种警告信号,告知用户他们的文件已经被加密。这种明显的改变通常会引起用户的恐慌和焦虑,从而增加他们支付赎金的压力。

-

防止文件被误操作:通过修改文件后缀,病毒可以防止用户尝试使用错误的程序打开加密文件,从而避免可能的文件损坏或数据丢失。

-

便于病毒识别:在加密过程中,病毒需要跟踪哪些文件已经被加密,以避免重复加密。修改文件后缀可以作为病毒内部标记的一种方式,帮助病毒识别已加密文件。

需要注意的是,文件后缀的修改并不会改变文件的实际内容,只是改变了文件的识别方式。因此,即使文件后缀被修改,加密的文件仍然包含原始数据,只是这些数据已经被算法加密并变得无法读取。

对于受到.[[backup@waifu.club]].svh、.[[MyFile@waifu.club]].svh勒索病毒攻击的用户来说,仅仅通过修改文件后缀是无法恢复文件的。正确的做法应该是寻求专业的安全机构或技术人员的帮助,避免自行操作导致数据进一步损失。同时,用户也应该加强自身的网络安全意识,定期备份重要数据,并安装可靠的杀毒软件来防范此类病毒的攻击。

数据的重要性不容小觑,您可添加我们的技术服务号(shuju315),我们将立即响应您的求助,提供针对性的技术支持。

被.svh勒索病毒加密后的数据恢复案例:

防护策略

一、建立全面的防护体系

-

多层次防御:建立包括网络层、系统层、应用层和数据层在内的多层次防御体系。每一层都应有相应的安全策略和措施,确保病毒无法轻易突破。

-

深度防御:在防御体系中,不仅要有边界防护(如防火墙、入侵检测系统),还要有内部防护(如主机安全、数据安全)。这样即使病毒突破了边界,也难以在内部网络中造成大范围破坏。

二、定期安全评估与漏洞修复

-

定期安全扫描:利用专业的安全扫描工具,定期对网络系统和关键应用进行安全扫描,发现潜在的安全隐患。

-

漏洞修复:一旦发现漏洞,应立即进行修复。同时,要关注安全公告和漏洞信息,及时获取最新的安全补丁。

三、强化教育与培训

-

提高安全意识:通过培训和教育,使了解勒索病毒的危害和传播方式,增强安全意识和防范能力。

-

培养良好习惯:养成良好的上网习惯,如不点击来源不明的链接、不下载未经验证的文件、不随意打开邮件附件等。

四、建立应急响应机制

-

制定应急预案:针对勒索病毒等网络安全事件,制定详细的应急预案,明确应急响应流程和责任人。

-

定期演练:通过定期的应急演练,检验应急预案的有效性,提高应急响应团队的协作能力和处置能力。

总之,.[[backup@waifu.club]].svh、.[[MyFile@waifu.club]].svh勒索病毒是一种极具威胁性的网络安全问题。用户需要提高警惕,采取有效的应对策略和防范措施,保护自己的数据和财产安全。同时,政府和企业也应加强网络安全监管和技术研发,共同应对这一挑战。

相关文章:

.[[backup@waifu.club]].svh勒索病毒数据怎么处理|数据解密恢复

尊敬的读者: 近年来,随着信息技术的迅猛发展,网络安全问题日益凸显,其中勒索病毒成为了一大威胁。.[[backupwaifu.club]].svh、.[[MyFilewaifu.club]].svh勒索病毒就是其中之一,它以其独特的传播方式和恶劣的加密手段…...

)

SpringFramework实战指南(八)

SpringFramework实战指南(八) 5.1 场景设定和问题复现5.2 解决技术代理模式5.1 场景设定和问题复现 准备AOP项目 项目名:spring-aop-annotation pom.xml <dependencies><!--spring context依赖--><!--当你引入Spring Context依赖之后,表示将Spring的基础依赖…...

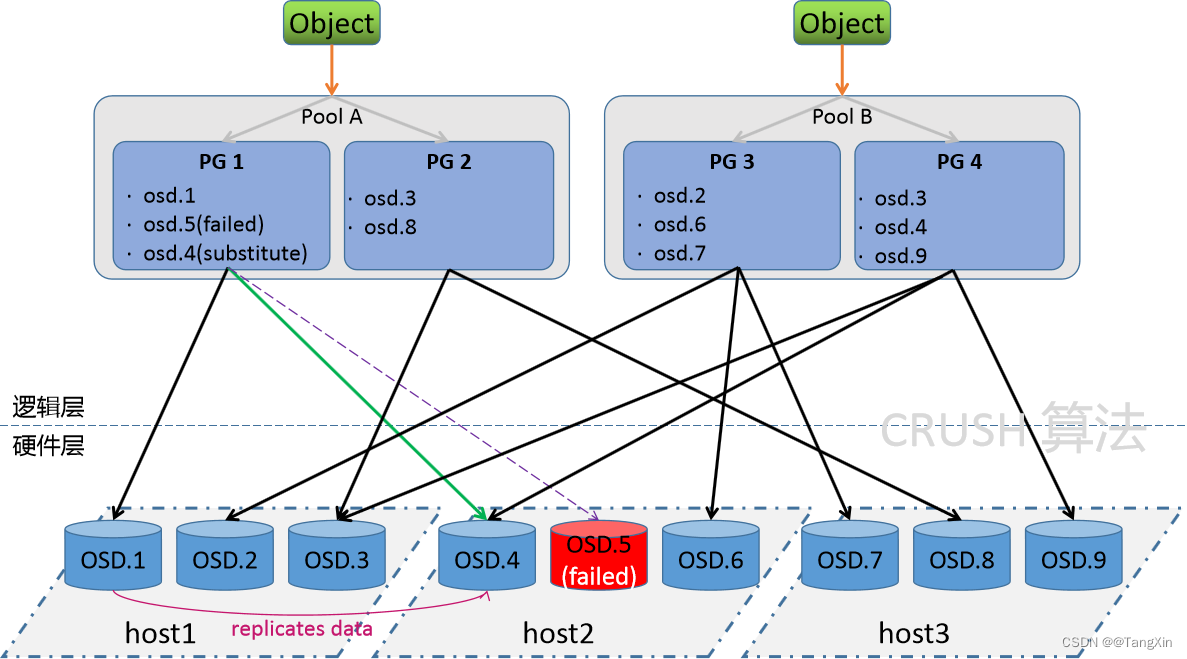

Ceph学习 -4.Ceph组件介绍

文章目录 1.Ceph组件介绍1.1 组件介绍1.2 流程解读1.2.1 综合效果图1.2.2 数据存储逻辑 1.3 小结 1.Ceph组件介绍 学习目标:这一节,我们从组件介绍、流程解读、小结三个方面来学习。 1.1 组件介绍 无论是想向云平台提供 Ceph 对象存储和 Ceph 块设备服务…...

)

Python100个库分享第13个—awesome-slugify(处理Unicode)

目录 专栏导读库的介绍库的安装基础用法1:用‘-’连接基础用法1:汉字转拼音用‘-’连接有个类似的库 —python-slugify安装总结 专栏导读 🌸 欢迎来到Python办公自动化专栏—Python处理办公问题,解放您的双手 🏳️…...

01 SQL基础 -- 初识数据库与安装

一、初识数据库 数据库是将大量数据保存起来,通过计算机加工而成的可以进行高效访问的数据集合。该数据集合称为数据库(Database, DB)。用来管理数据库的计算机系统称为数据库管理系统(Database Management System, DBMS) 1.1 DBMS 的种类 DBMS 主要通过数据的保存格式…...

PyTorch搭建Autoformer实现长序列时间序列预测

目录 I. 前言II. AutoformerIII. 代码3.1 Encoder输入3.1.1 Token Embedding3.1.2 Temporal Embedding 3.2 Decoder输入3.3 Encoder与Decoder3.3.1 初始化3.3.2 Encoder3.3.3 Decoder IV. 实验 I. 前言 前面已经写了很多关于时间序列预测的文章: 深入理解PyTorch中…...

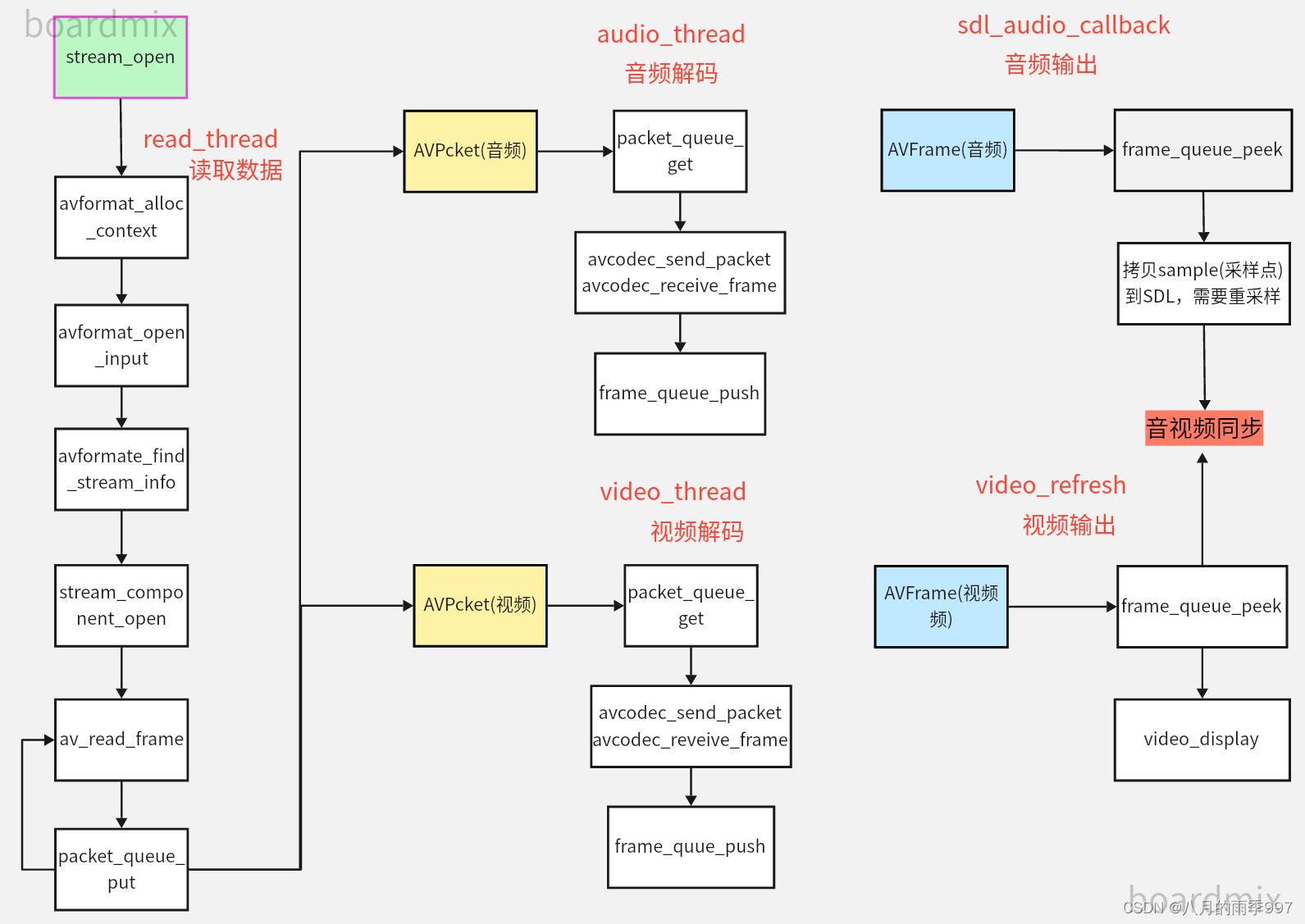

FFmpeg: 简易ijkplayer播放器实现--06封装打开和关闭stream

文章目录 流程图stream openstream close 流程图 stream open 初始化SDL以允许⾳频输出;初始化帧Frame队列初始化包Packet队列初始化时钟Clock初始化音量创建解复用读取线程read_thread创建视频刷新线程video_refresh_thread int FFPlayer::stream_open(const cha…...

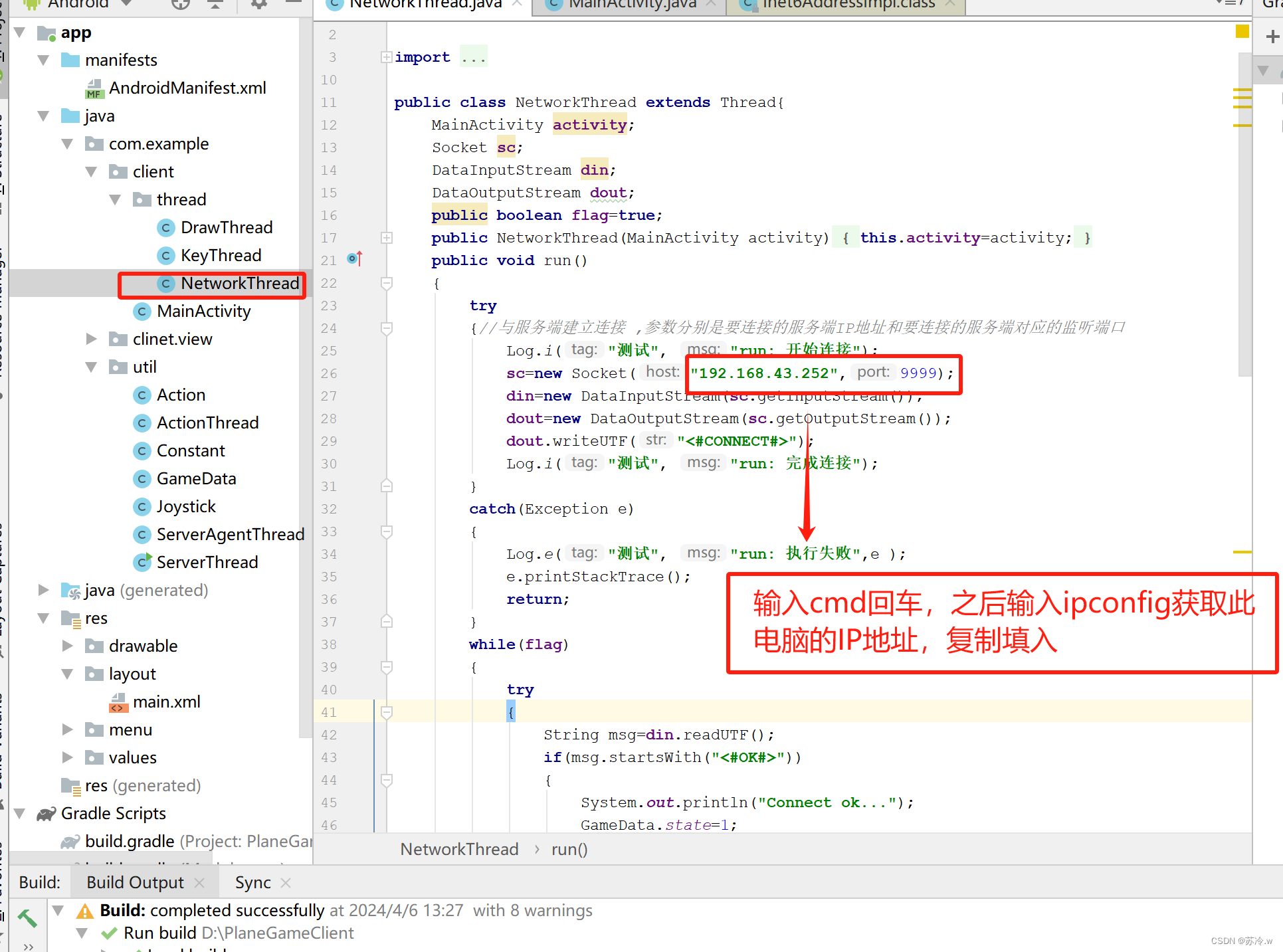

使用Android完成案例教学

目录 题目:完成在Android平台下2个玩家分别利用2个手机连接在同一局域网下通过滑动摇杆分别使红飞机和黄飞机移动的开发。(全代码解析) 题目:完成在Android平台下2个玩家分别利用2个手机连接在同一局域网下通过滑动摇杆分别使红飞…...

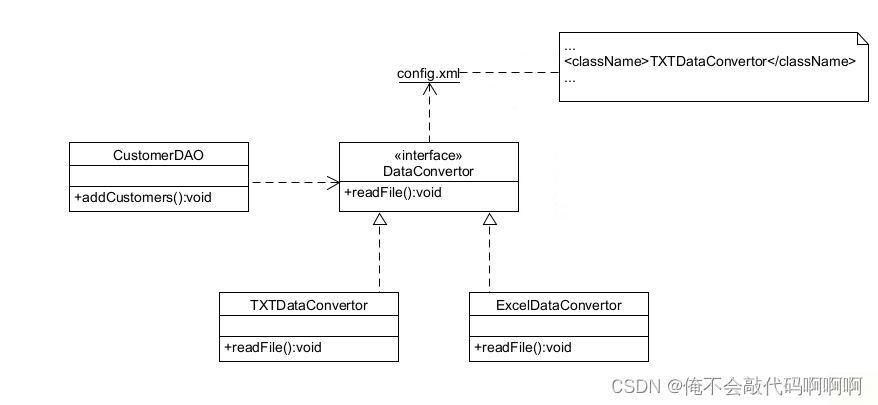

面向对象设计原则实验“依赖倒置原则”

高层模块不应该依赖于低层模块。二者都应该依赖于抽象。抽象不应该依赖于细节。细节应该依赖于抽象。 (开闭原则、里氏代换原则和依赖倒转原则的三个实例很相似,原因是它之间的关系很紧密,在实现很多重构时通常需要同时使用这三个原则。开闭…...

PMP考试到底难在哪里?

虽然PMP考试整体的并没有那么难,通过率也比较高,但PMP考试设计地非常巧妙,所以在面对考试时也不能掉以轻心。 01涉及面广 目前PMP考试内容大部分来源于教材《PMBOK指南》和《敏捷实践指南》。 作为考试出题的知识基础《PMBOK指南》&#x…...

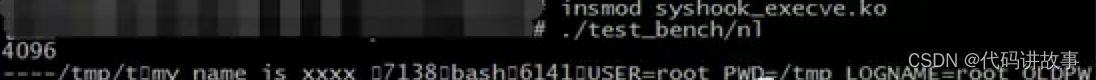

Linux执行命令监控详细实现原理和使用教程,以及相关工具的使用

Linux执行命令监控详细实现原理和使用教程,以及相关工具的使用。 0x00 背景介绍 Linux上的HIDS需要实时对执行的命令进行监控,分析异常或入侵行为,有助于安全事件的发现和预防。为了获取执行命令,大致有如下方法: 遍…...

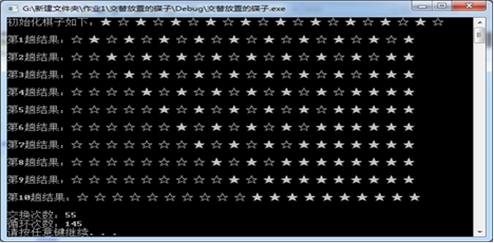

算法设计与分析实验报告c++实现(生命游戏、带锁的门、三壶谜题、串匹配问题、交替放置的碟子)

一、实验目的 1.加深学生对分治法算法设计方法的基本思想、基本步骤、基本方法的理解与掌握; 2.提高学生利用课堂所学知识解决实际问题的能力; 3.提高学生综合应用所学知识解决实际问题的能力。 二、实验任务 1、 编…...

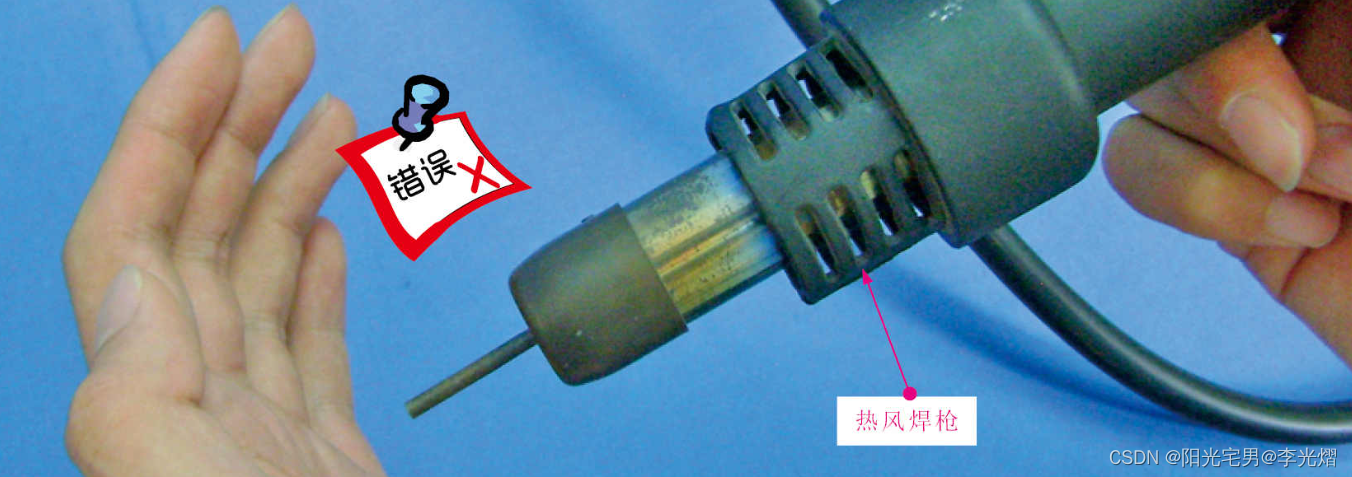

【电子通识】热风枪的结构与使用方法

热风枪的结构 热风枪是专门用来拆焊、焊接贴片元器件和贴片集成电路的焊接工具,它主要由主机和热风焊枪两大部分构成。 热风枪主要有电源开关、风速设置、温度设置、热风连接等部件组成。根据不同品牌和价位的热风枪,有一些功能齐全的也集成了烙铁功能。…...

mysql知识点

MySQL 中有哪几种锁 表级锁:开销小,加锁快;不会出现死锁;锁定粒度大,发生锁冲突的概率最高,并发度最低。行级锁:开销大,加锁慢;会出现死锁;锁定粒度最小&…...

css Animation 动画-右进左出

transform: rotate(旋转) | scale(缩放) | skew(倾斜) | translate(移动) ;<style> .jinggao {width: 60vw;display: inline-block;text-align: center;overflow: hidden;box-…...

)

第十三届蓝桥杯省赛大学B组填空题(c++)

A.扫雷 暴力模拟AC: #include<iostream> using namespace std; const int N105; int n,m,map[N][N],ans[N][N]; int dx[8]{-1,-1,0,1,1,1,0,-1}; int dy[8]{0,1,1,1,0,-1,-1,-1}; int count(int x,int y){int cnt0;for(int i0;i<8;i){int xxxdx[i];int yyydy[i];if(…...

深耕金融知识领域,助力消费者提升金融素养)

天星金融(原小米金融)深耕金融知识领域,助力消费者提升金融素养

近年来,依托生活和消费品质不断提升的时代契机,信用卡持卡人的数量以及信用卡消费的频率不断增加,信用卡还款问题也日益凸显。部分不法分子打着“智能还款”、“精养提额”的口号“踏浪”入场,实则行诱导、诈骗之实。天星金融&…...

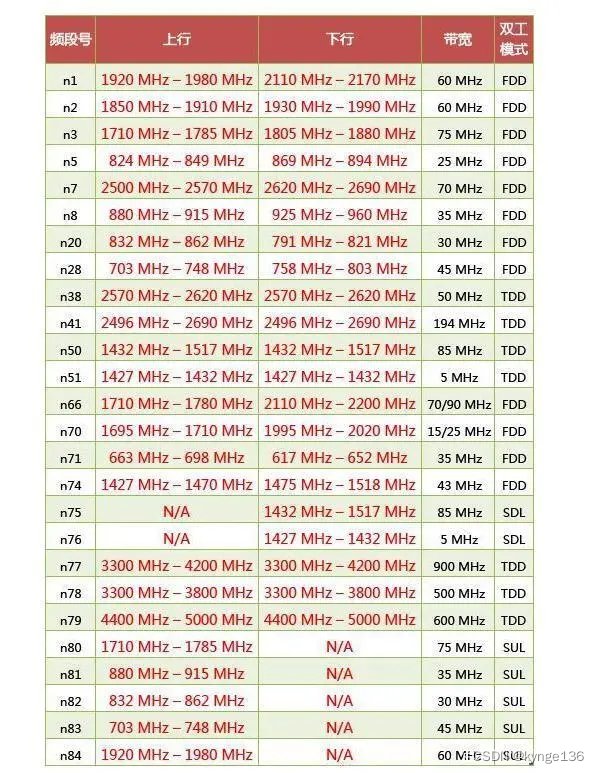

中国手机频段介绍

中国目前有三大运营商,分别是中国移动、中国联通、中国电信,还有一个潜在的运营商中国广电,各家使用的2/3/4G的制式略有不同 中国移动的GSM包括900M和1800M两个频段。 中国移动的4G的TD-LTE包括B34、B38、B39、B40、B41几个频段,…...

企业如何使用SNP Glue将SAP与Snowflake集成?

SNP Glue是SNP的集成技术,适用于任何云平台。它最初是围绕SAP和Hadoop构建的,现在已经发展为一个集成平台,虽然它仍然非常专注SAP,但可以将几乎任何数据源与任何数据目标集成。 我们客户非常感兴趣的数据目标之一是Snowflake。Sno…...

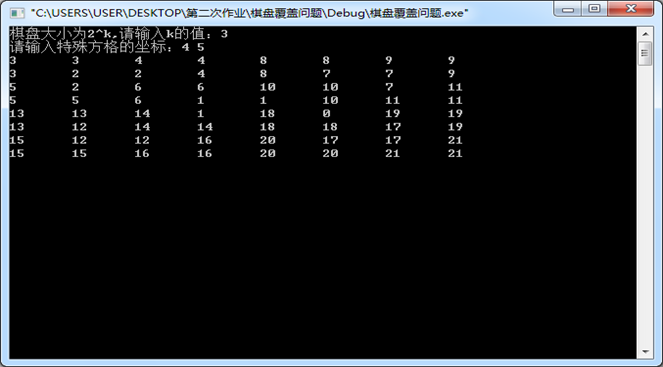

算法设计与分析实验报告c++实现(最近点对问题、循环赛日程安排问题、排序问题、棋盘覆盖问题)

一、实验目的 1.加深学生对分治法算法设计方法的基本思想、基本步骤、基本方法的理解与掌握; 2.提高学生利用课堂所学知识解决实际问题的能力; 3.提高学生综合应用所学知识解决实际问题的能力。 二、实验任务 1、最…...

Jira、ONES、ClickUp 对比:哪款研发管理软件更适合中国研发团队?

快速迭代的互联网和软件行业,研发团队的效率管理工具几乎决定了产品交付的速度与质量。研发管理软件不仅是“任务分派”的工具,更是团队 需求管理、版本迭代、缺陷跟踪、研发效能度量 的基础设施。 目前市面上主流的研发管理软件众多,不同工…...

Dism++终极指南:5步彻底解决Windows系统卡顿和臃肿问题

Dism终极指南:5步彻底解决Windows系统卡顿和臃肿问题 【免费下载链接】Dism-Multi-language Dism Multi-language Support & BUG Report 项目地址: https://gitcode.com/gh_mirrors/di/Dism-Multi-language 你是否曾为Windows系统越来越慢而烦恼…...

Windows 10/11终极指南:如何快速解决PL2303驱动兼容性问题

Windows 10/11终极指南:如何快速解决PL2303驱动兼容性问题 【免费下载链接】pl2303-win10 Windows 10 driver for end-of-life PL-2303 chipsets. 项目地址: https://gitcode.com/gh_mirrors/pl/pl2303-win10 还在为Windows 10/11系统上的PL2303串口设备无法…...

CodeMaker终极指南:如何5分钟掌握IntelliJ IDEA智能代码生成插件

CodeMaker终极指南:如何5分钟掌握IntelliJ IDEA智能代码生成插件 【免费下载链接】CodeMaker A idea-plugin for Java/Scala, support custom code template. 项目地址: https://gitcode.com/gh_mirrors/co/CodeMaker 还在为重复的Java和Scala编码工作而烦恼…...

全球扩张加剧法律复杂性,但仅有7%的企业实现全面合规

• 47%的总法律顾问表示,实际控制人规则对法律运营构成了最大的风险 • 44%的企业对能否满足跨境数据安全要求缺乏信心 随着企业在2026年加速全球扩张,合规工作却未能跟上步伐。事实上,根据全球领先的商业管理与合规解决方案提供商CSC的一项最…...

**《5月给3岁孩子准备入园物品9月能适应幼儿园吗?FAQ全解析》**

“5月准备入园物品,9月孩子就能适应幼儿园?看似简单的准备,背后藏着大学问。”对于家长来说,孩子能否顺利适应幼儿园是心头大事。提前准备入园物品是重要一步,但适应幼儿园还涉及多方面因素。以下是关于孩子入园适应相…...

02数据模型与单词仓库-鸿蒙PC端Electron开发

欢迎加入开源鸿蒙PC社区 https://harmonypc.csdn.net/ 源码仓库 https://atomgit.com/qq_33247427/englishProject.git 效果截图 第2篇:数据模型与单词仓库 系列教程导航 篇号 标题 状态 01 环境搭建与项目创建 ✅ 已完成 02 数据模型与单词仓库 本篇 …...

)

新手工程师别慌!从零开始搞定一颗新Sensor的完整调试手册(附常见问题排查清单)

新手工程师别慌!从零开始搞定一颗新Sensor的完整调试手册 刚拿到一颗新Sensor时,面对厚厚的Datasheet和复杂的原理图,很多新手工程师都会感到无从下手。本文将带你系统性地梳理整个Sensor调试流程,从关键参数提取到问题排查&#…...

基于GitHub Actions的AI智能体exoclaw-github部署与实战指南

1. 项目概述:在GitHub里养一只会看代码的“螃蟹” 如果你在GitHub上管理一个开源项目,肯定遇到过这样的场景:新开的Issue描述不清,你得花时间追问细节;PR提交上来,你需要逐行审阅代码,思考哪里…...

Cayley图数据库终极调优指南:针对不同工作负载的存储引擎配置

Cayley图数据库终极调优指南:针对不同工作负载的存储引擎配置 【免费下载链接】cayley An open-source graph database 项目地址: https://gitcode.com/gh_mirrors/ca/cayley Cayley是一款开源图数据库,支持多种存储引擎,针对不同工作…...