防御恶意爬虫攻击

数据抓取爬虫

数据抓取爬虫是攻击者使用自动化脚本或工具在移动应用程序中抓取敏感数据的一种方式。这些爬虫可以定向抓取用户信息、产品列表、评论和评级等数据。攻击者可能会将这些数据用于非法目的,例如进行身份盗窃、诈骗活动或者卖给其他恶意方。

对于移动应用程序,数据抓取爬虫可能造成以下后果:

- 用户隐私泄露:攻击者可以通过抓取用户信息,获取私人和敏感数据,例如个人资料、联系方式、登录凭证等。

- 商业损失:如果攻击者抓取了产品或服务的定价、销售策略等机密数据,他们可能使用这些信息来获取竞争优势,进而对您的业务造成损害。

- 数据滥用:被抓取的用户数据可能会被用于发送垃圾邮件、恶意广告或者进行其他形式的滥用,给用户带来骚扰和不便。

为了防止数据抓取爬虫,移动应用程序可以采取以下反爬虫措施:

- API访问限制:通过在API接口中实施访问控制机制,限制请求频率、设置访问令牌、使用API密钥等方式,防止过多的自动化请求。

- 数据加密:对于用户敏感数据,使用加密技术进行保护,确保即使在数据抓取过程中,也难以窃取有意义的信息。

- 用户行为分析:通过分析用户行为和请求模式,检测并识别自动化的爬虫行为。例如,检测大量连续的请求、相同的请求频率等。

竞争对手爬虫

竞争对手爬虫是竞争企业或个人使用爬虫技术来获取移动应用程序中的数据,以获得市场竞争优势。他们可能会抓取产品列表、价格信息、用户评论等数据,并将其用于市场比较、价格监测或产品对比等目的。

竞争对手爬虫可能对移动应用程序造成以下后果:

- 信息泄露:竞争对手可能获取到您的产品信息、定价策略、销售数据等,导致信息泄露,使他们能够针对性地调整自己的业务策略。

- 价格竞争压力:如果竞争对手能够实时监测您的产品价格,并快速调整自己的价格策略,可能会对您的销售和利润造成冲击。

- 产品对比和模仿:竞争对手通过分析抓取的数据,有可能进行产品对比,并模仿或改进您的产品特点,造成市场份额的损失。

对抗竞争对手爬虫的反爬虫手段有哪些?

- 访问限制:通过设置频率限制、IP封锁等策略,限制连续请求和高频率的访问,以减少竞争对手爬虫的影响。

- 数据混淆:对一些关键数据进行混淆处理,使得竞争对手无法直接获取真实的产品信息或价格数据。这样可以减少他们从爬虫抓取的有效数据。

- 异常检测:使用机器学习或行为分析技术来识别和标记具有异常行为的请求,例如频繁的价格查询、反复比较相同产品等。这有助于识别和封锁竞争对手爬虫。

- 蜜罐:设置一些虚假的或有特定标识的数据,用于识别和追踪竞争对手爬虫的活动。这样可以及时发现他们的存在,并采取相应的反制措施。

- 反爬虫协议:与竞争对手达成协议,明确禁止使用爬虫来获取敏感数据。如果发现违反协议的行为,可以采取法律手段维护权益。

内容滥用爬虫

内容滥用爬虫是指攻击者使用爬虫来抓取移动应用程序中的内容,并将其用于其他非法用途。这些爬虫可能抓取文章、图片、视频等内容,并用于未经授权的转载、发布或利用。

内容滥用爬虫可能对移动应用程序造成以下后果:

- 版权侵犯:如果攻击者未经许可抓取和发布您的原创内容,可能会侵犯您的版权权益,并损害您的知识产权。

- 品牌声誉损害:如果抓取的内容被用于发布不实信息、虚假广告或恶意内容,可能会对您的品牌声誉造成负面影响。

- 滥用内容传播:内容滥用爬虫可能导致您的内容在未经授权的渠道上传播,您无法控制内容的使用和传播。

对抗内容滥用爬虫的反爬虫手段有哪些?

- 访问限制和身份验证:在移动应用程序中实施访问控制策略,要求用户进行身份验证和权限控制,以防止未经授权的内容访问和抓取。

- 版权保护措施:对于重要的原创内容,可以采取一些技术措施,例如添加水印、加密或使用数字版权管理技术,以保护您的内容免遭滥用和盗版。

- 内容监测和举报机制:建立内容监测系统和举报机制,便于用户和合作伙伴向您报告违规内容,及时采取措施处理滥用行为。

- 蜜罐和反爬虫技术:设置虚假的或受保护的内容,用于识别和阻止爬虫。同时,使用反爬虫技术来检测和封锁恶意爬虫的访问。

使用WAF(Web应用防火墙)

WAF是一种部署在网站服务器前的安全设备,可以检测和过滤恶意请求、防止常见的网络攻击等。通过配置相应的规则和策略,可以有效防御爬虫攻击。

使用WAF(Web应用防火墙)可以提供多层次的安全防护,是防御爬虫攻击的重要手段之一。WAF可以识别和过滤恶意请求、防止常见的网络攻击,并提供对HTTP协议的全面保护。通过配置相应的规则和策略,WAF可以识别并拦截恶意爬虫的访问,从而有效防止爬虫攻击对网站服务器造成的威胁。此外,WAF还可以提供实时监控和日志分析功能,帮助管理员及时发现和处理安全问题。因此,使用WAF是防御爬虫攻击的重要技术策略之一,可以有效提高网站的安全性和稳定性。

相关文章:

防御恶意爬虫攻击

数据抓取爬虫 数据抓取爬虫是攻击者使用自动化脚本或工具在移动应用程序中抓取敏感数据的一种方式。这些爬虫可以定向抓取用户信息、产品列表、评论和评级等数据。攻击者可能会将这些数据用于非法目的,例如进行身份盗窃、诈骗活动或者卖给其他恶意方。 对于移动应用…...

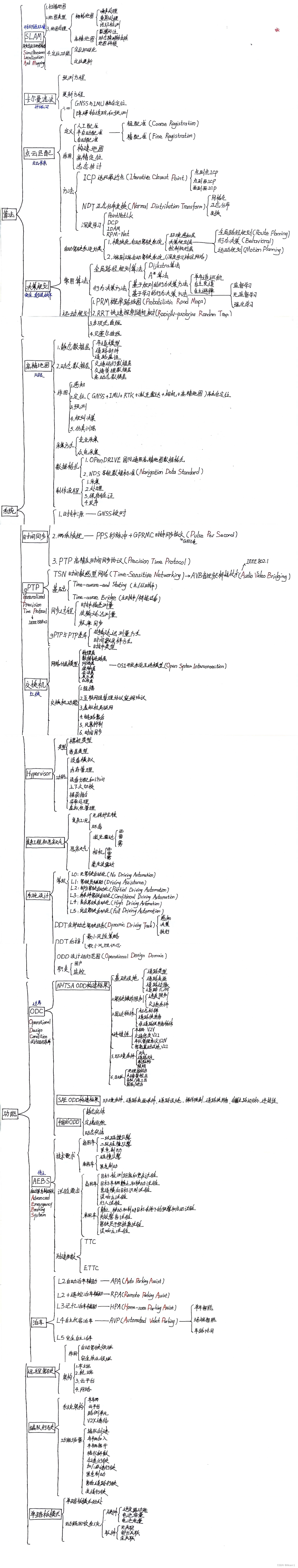

【自动驾驶技术栈学习】2-软件《大话自动驾驶》| 综述要点总结 by.Akaxi

----------------------------------------------------------------------------------------------------------------- 致谢:感谢十一号线人老师的《大话自动驾驶》书籍,收获颇丰 链接:大话自动驾驶 (豆瓣) (douban.com) -------------…...

SRS视频服务器应用研究

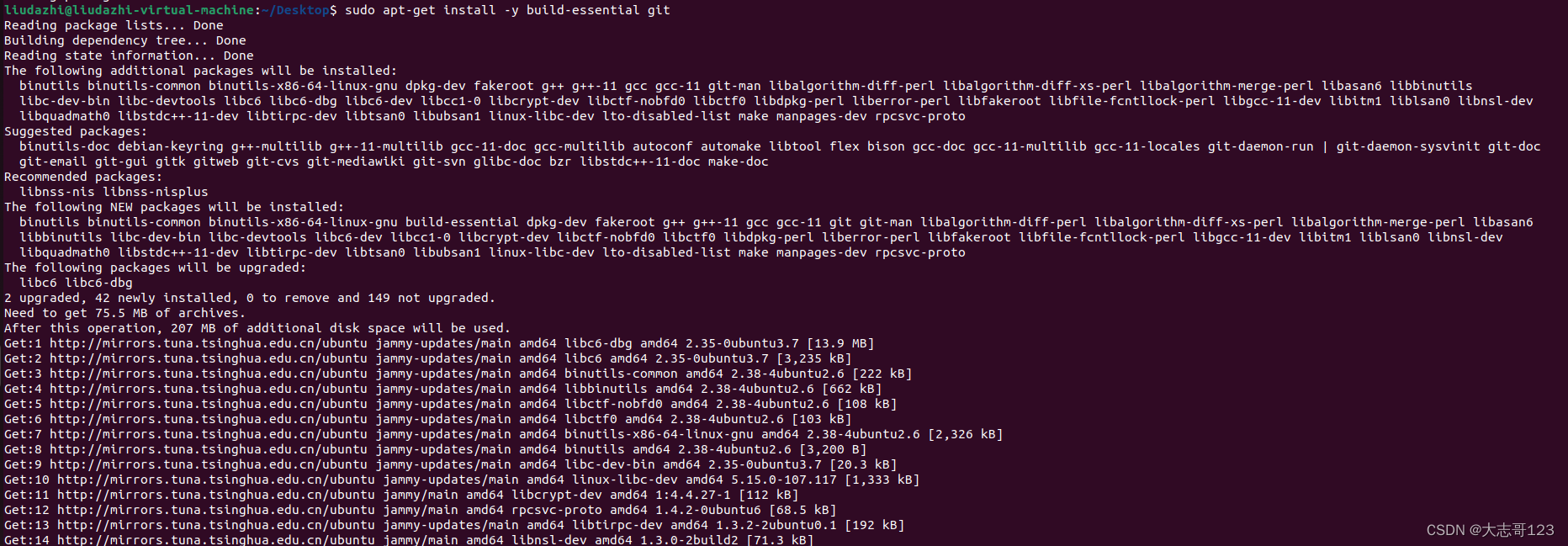

1.SRS尝试从源码编译启动 1.1.安装ubuntu 下载镜像文件 使用VMWare安装,过程中出现蓝屏,后将VM的软件版本从15.5升级到17,就正常了。 1.2.更新ubuntu依赖...

没有括号的字符串四则运算

目录 问题分析与解答evalsympy消去法逆波兰表达式拓展思考参考资料 问题 用代码实现一个method,这个method的入参是一个字符串,这个字符串是一个四则运算的算式,比如“12*34/2-3”;返回值是这个算式的运算结果,比如“…...

)

vue2 $set 后期添加响应式数据的问题,使用vm.$set()

文章目录 后期添加数据的问题后期给Vue的实例添加的属性,会有响应式吗?避免在运行时向vm或其根$data添加响应式 对象的响应式处理想给后期追加的属性添加响应式处理的,有以下俩个方法: 数组的响应式处理解决方案一:解决…...

笔记-X86下用Docker运行ARM64编译Libreoffice

初衷 针对恶略环境下的自适应,记个笔记,苦于没有外网的arm架构环境,内网中安装个arm类型的deb,难如登天,突然发现这个好东西。 参考引用 x86架构的Ubuntu上通过Docker运行ARM架构的系统 前提 docker已经安装好 安…...

力扣:92. 反转链表 II(Java)

目录 题目描述:示例 1:示例 2:代码实现: 题目描述: 给你单链表的头指针 head 和两个整数 left 和 right ,其中 left < right 。请你反转从位置 left 到位置 right 的链表节点,返回 反转后的…...

[less配置]vue2引入less

1、终端输入:npm install less less-loader --save-dev 2、在package.json查看是否安装less依赖 3、调用...

物理内存与虚拟内存的区别

物理内存和虚拟内存是计算机系统中重要的概念,它们有着不同的特点和作用。 物理内存: 物理内存是计算机实际存在的内存,通常指的是RAM(随机存取存储器)。物理内存直接映射到计算机的物理地址空间,可以直接被…...

MySQL数据库案例实战教程:数据类型、语法与高级查询详解

✨✨ 欢迎大家来访Srlua的博文(づ ̄3 ̄)づ╭❤~✨✨ 🌟🌟 欢迎各位亲爱的读者,感谢你们抽出宝贵的时间来阅读我的文章。 我是Srlua小谢,在这里我会分享我的知识和经验。&am…...

操作系统——用户态与内核态、同步与异步、阻塞与阻塞

文章目录 什么是用户态与内核态同步与异步、阻塞与非阻塞四种组合方式 什么是用户态与内核态 计算机系统中,通常 CPU 执行两种不同性质的程序代码:一种是操作系统内核程序(管理程序);另一种是用户自编程序(…...

C# VSTO读取Excel单元格Value、Value2

对单个单元格的值,需要用object 对象去接 object value (object)oneCellRange.Value; object value2 (object)oneCellRange.Value2; 对矩形范围的值,需要用object[,]去接 object[,] matrixValues (object[,])matrixRange.Value; object[,] matrixV…...

如何快速从手动测试转向自动化测试

寻求具有无缝持续集成和持续交付 (CI/CD) 的高效 DevOps 管道比以往任何时候都更加重要。想象一下这样一个场景:您的软件组织显著减少了人工工作量、降低了成本,并更加自信地发布了软件更新。换句话说,通过将 Web UI 和 API 测试结合在一起&a…...

【Linux+Docker】修改Docker容器中的hosts文件

1、进入容器bash docker exec -it <container_id> bash2、安装编辑器 2.1、安装vim apt-get updateapt-get install vim2.2、安装nano apt-get install nano3、编辑hosts文件 3.1、使用vim编辑 vi /etc/hosts3.2、使用nano编辑 nano /etc/hosts4、安装ping apt-get…...

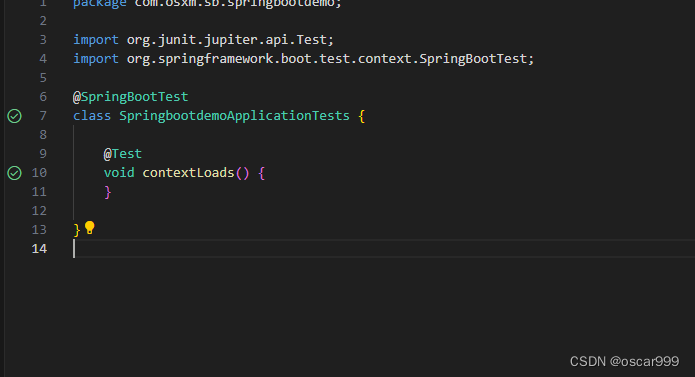

在VS Code中进行Java的单元测试

在VS Code中可以使用 Test Runner for Java扩展进行Java的测试执行和调试。 Test Runner for Java的功能 Test Runner for Java 结合 Language Support for Java by Red Hat 和 Debugger for Java这两个插件提供如下功能: 运行测试: Test Runner for …...

国内信创web中间件生态

国内信创web中间件生态 东方通 官网https://www.tongtech.com/pctype/25.html 宝蓝德 官网https://www.bessystem.com/product/0ad9b8c4d6af462b8d15723a5f25a87d/info?p101 金蝶天燕 官网 https://www.apusic.com/list-117.html 中创 官网http://www.inforbus.com…...

CSS中的writing-mode属性:解锁文本布局新维度

在网页设计的广阔天地里,CSS(层叠样式表)扮演着至关重要的角色,它赋予了我们塑造网页外观和布局的强大能力。其中,writing-mode属性是一个常被忽视但功能强大的工具,用于控制文本的书写方向和排列方式。今天…...

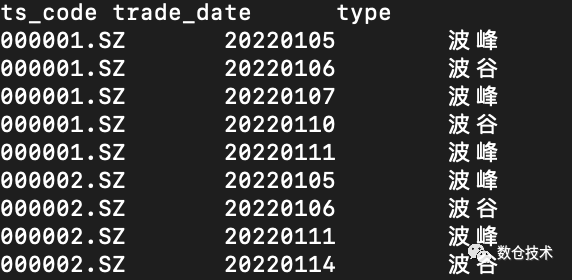

SQL面试题练习 —— 波峰波谷

来源:字节今日头条 目录 1 题目2 建表语句3 题解 1 题目 有如下数据,记录每天每只股票的收盘价格,请查出每只股票的波峰和波谷的日期和价格; 波峰定义:股票价格高于前一天和后一天价格时为波峰 波谷定义:股…...

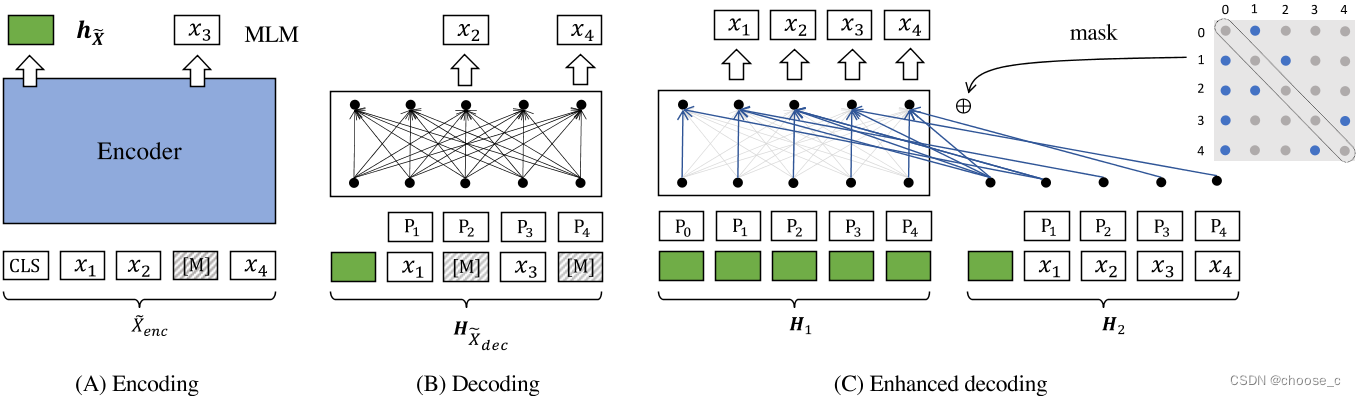

检索模型预训练方法:RetroMAE

论文title:https://arxiv.org/pdf/2205.12035RetroMAE: Pre-Training Retrieval-oriented Language Models Via Masked Auto-Encoder 论文链接:https://arxiv.org/pdf/2205.12035 摘要 1.一种新的MAE工作流,编码器和解器输入进行了不同的掩…...

OpenHarmony实战开发——宿舍全屋智能开发指南

项目说明 基于OpenAtom OpenHarmony(以下简称“OpenHarmony”)、数字管家开发宿舍全屋智能,实现碰一碰开门、碰一碰开灯、碰一碰开风扇以及烟感检测。因为各项目开发流程大体相似,本文主要以碰一碰开门为例介绍如何在现有OpenHar…...

终极AMD Ryzen调试工具SMUDebugTool:免费开源的硬件掌控神器

终极AMD Ryzen调试工具SMUDebugTool:免费开源的硬件掌控神器 【免费下载链接】SMUDebugTool A dedicated tool to help write/read various parameters of Ryzen-based systems, such as manual overclock, SMU, PCI, CPUID, MSR and Power Table. 项目地址: http…...

别再死记硬背了!用Verilog/SystemVerilog手把手教你理解Decoder、Mux和Selector的电路本质

从Verilog代码反推Decoder与Mux的硬件本质:写给会看电路图但写不出代码的工程师 当你第一次在教科书上看到2-4解码器的门级电路图时,是否觉得那些与门排列得像积木一样整齐?但当你打开编辑器准备用Verilog实现时,却发现大脑一片空…...

解密网易云音乐NCM文件:3分钟掌握ncmdump核心技术与实战应用

解密网易云音乐NCM文件:3分钟掌握ncmdump核心技术与实战应用 【免费下载链接】ncmdump 转换网易云音乐 ncm 到 mp3 / flac. Convert Netease Cloud Music ncm files to mp3/flac files. 项目地址: https://gitcode.com/gh_mirrors/nc/ncmdump ncmdump作为C实…...

2026 年我作为资深工程师如何使用 LLM Agent:从副驾到主驾的真实工作流转变

从副驾到主驾,2026 年资深工程师的 LLM Agent 实战工作流:哪些交给 Agent,哪些必须自己做。 原文链接:AI 小老六 一年之差:Agent 从「勉强能用」变成了「几乎离不开」 2025 年初,行业里最强的推理模型还是…...

)

零基础转专业计算机机试,我用这5道题帮你摸清浙工大出题套路(附C++代码)

零基础转专业计算机机试:5道真题破解浙工大出题密码(附C实战代码) 第一次面对计算机转专业机试时,我盯着屏幕上闪烁的光标,手指悬在键盘上方却不知从何下手。那种面对陌生题型的茫然感,至今记忆犹新。现在作…...

地平线6地图有哪些 地平线6可以在手机上玩吗

很多玩家都在关注地平线6地图的细节,想知道这款即将上线的竞速大作究竟有哪些可探索的场景,而地平线6地图的丰富度也直接决定了游戏的可玩性。不少玩家习惯用手机碎片时间想体验游戏,却受设备限制无法解锁地平线6地图的全部风光,这…...

Taotoken Token Plan套餐如何帮助初创团队控制AI调用成本

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Taotoken Token Plan套餐如何帮助初创团队控制AI调用成本 对于预算有限的初创团队和独立开发者而言,将大模型能力集成到…...

【云计算学习之路】学习Centos7系统-Linux网络配置管理

Linux网络TCP/IP协议概述OSI 七层模型与 TCP/IP 四层模型 协议对照表IP地址及网络常识IP地址A类IP地址B类IP地址C类IP地址D类IP地址特殊的网址子网掩码网关地址MAC地址Linux服务器IP命名规范Linux服务器网卡及主机名命名Linux服务器上网DNS设置Linux服务器默认网卡配置文件在/e…...

SolidWorks插件开发避坑指南:手把手教你搞定工具栏图标和菜单注册表清理

SolidWorks插件开发深度优化:图标管理与注册表清理实战 当你在SolidWorks插件开发中精心设计了功能完备的工具栏,却遭遇图标显示异常、工具栏名称重复或旧插件残留等问题时,那种挫败感每个开发者都深有体会。这些看似简单的界面问题背后&…...

节日场景下慈善钓鱼与宠物诈骗机理及闭环防御研究

摘要 节日期间公众捐赠意愿上升、宠物领养需求旺盛,为网络钓鱼与社交欺诈提供了高发土壤。波士顿警方发布的节日安全预警显示,假冒慈善机构钓鱼、虚假宠物领养与交易诈骗已成为典型高发案件,两类攻击均依托情感诱导、域名仿冒、社交工程与支付…...