勒索病毒剖析

2016年不自己勒索了 卖病毒 让别人勒索 傻瓜式勒索

2016年不自己勒索了 卖病毒 让别人勒索 傻瓜式勒索

黑客用的是非对称加密 全世界只有黑客有那把私钥 反向解密不了

传统爆破容易被检测,黑客慢速爆破,利用超级多的僵尸进行试错,慢慢试出来账号密码

传统爆破容易被检测,黑客慢速爆破,利用超级多的僵尸进行试错,慢慢试出来账号密码

因为一般运维设备在防火墙的白名单里,所以黑客利用运维设备进行攻击的时候防火墙就不会保护了

暴力破解服务器A,或者利用操作系统的漏洞(win7 已经不更新了,不打补丁了)

利用服务器A再破解其他的服务器,因为服务器之间没有防火墙,防护薄弱

找到重要资料然后勒索

以上是传播路径

暴力破解就是适你的账号密码

最后一个就是卖勒索病毒的软件包

假如你直接把病毒放在附件,那么你就容易被牛逼的防火墙检测到

假如你直接把病毒放在附件,那么你就容易被牛逼的防火墙检测到

黑客的邮件附件是正常的,比如就是一个word,但是word可以执行代码

比如执行的代码就是下载一个东西,就通过黑客的加密通道把数据下载到你的电脑上了

中间的数据是加密的,所以防火墙没办法拦截

而且我下载的都是新的病毒,病毒库没有相应的特征,所以杀毒软件没法杀毒,而且勒索病毒实时更新,一两个小时就变,很难防

勒索病毒就开始搜索你的重要资料,把他认为重要的资料就给你加密了

然后勒索病毒开始在同一个局域网的其他pc进行扩散

黑客还给你留一个聊天框,还可以砍价哈哈哈哈哈

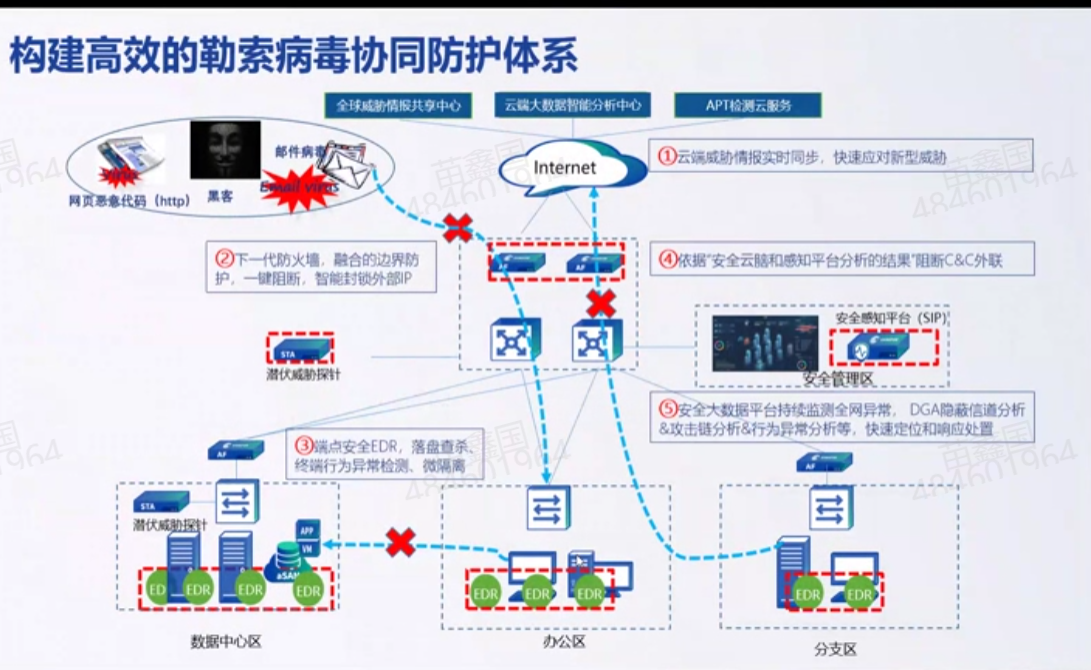

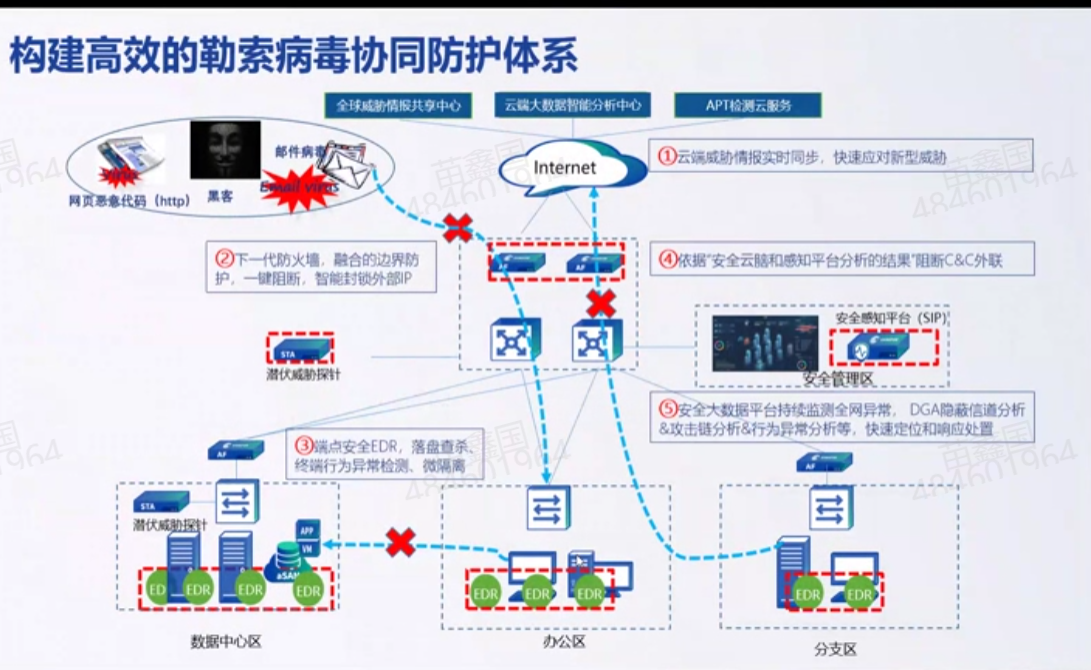

从以上四个阶段进行防护

从以上四个阶段进行防护

给客户讲的时候先抛结论

给客户讲的时候先抛结论

针对病毒变化快的问题:

我们加入了全球威胁情报共享中心,大家共享病毒特征

深信服自己有自己的数据中心,大量客户,如果一个客户有问题,马上把数据传到云端数据中心,云端进行剖析,然后给所有深信服产品赋能,然后收到新病毒特征,防止其他人被攻击

杀毒软件更强:

传统的都是根据特征进行比对,深信服可以智能检测,对其进行推理

部署下一代防火墙:

作为第一道防线,下一代防火墙功能会更强大,但并一定全部能防御

从黑客的服务器下载的时候进行防御:

假如我的邮件的内容是正常的,然后电脑开始从黑客的服务器下载东西的时候,我们从全球威胁情报共享中心收集那些被黑客部署的服务器的ip地址,我一旦发现客户的电脑连接这些ip地址进行下载,那么就直接干掉

但是黑客的ip地址难以收集全

行为管控:一般都是晚上下载,还是一点一点的下载,所以这里还针对下载行为进行分析,因为一般不会有人在深夜下载东西,还是一点一点的下载,一旦识别到这个行为,就进行阻止,多少也会有一些误判

发作的时候防护:

因为勒索病毒喜欢扫描重要的文件资料,所以我就诱捕,我再电脑里存一些假装很机密的文件,然后对这些机密文件进行监控,一旦检测到这些文件被扫描,我就干这个扫描程序,但是也没法保证你的这个文件就是非常诱人的,也可能不成功

一旦被勒索了怎么办:

对中病毒的电脑就行隔离,防止其对其他的电脑进行传播

另外对数据作备份,备份到云端,不能在本地或者局域网内

为啥不把自己核心的数据放到公有云(阿里云、腾讯云啥的)呢?

因为不放心,怎么能保证不被别人看呢,保证不了,虽然他保证了

不能拼凑解决,做立体的解决方案

相关文章:

勒索病毒剖析

2016年不自己勒索了 卖病毒 让别人勒索 傻瓜式勒索 黑客用的是非对称加密 全世界只有黑客有那把私钥 反向解密不了 传统爆破容易被检测,黑客慢速爆破,利用超级多的僵尸进行试错,慢慢试出来账号密码 因为一般运维设备在防火墙的白名单里&…...

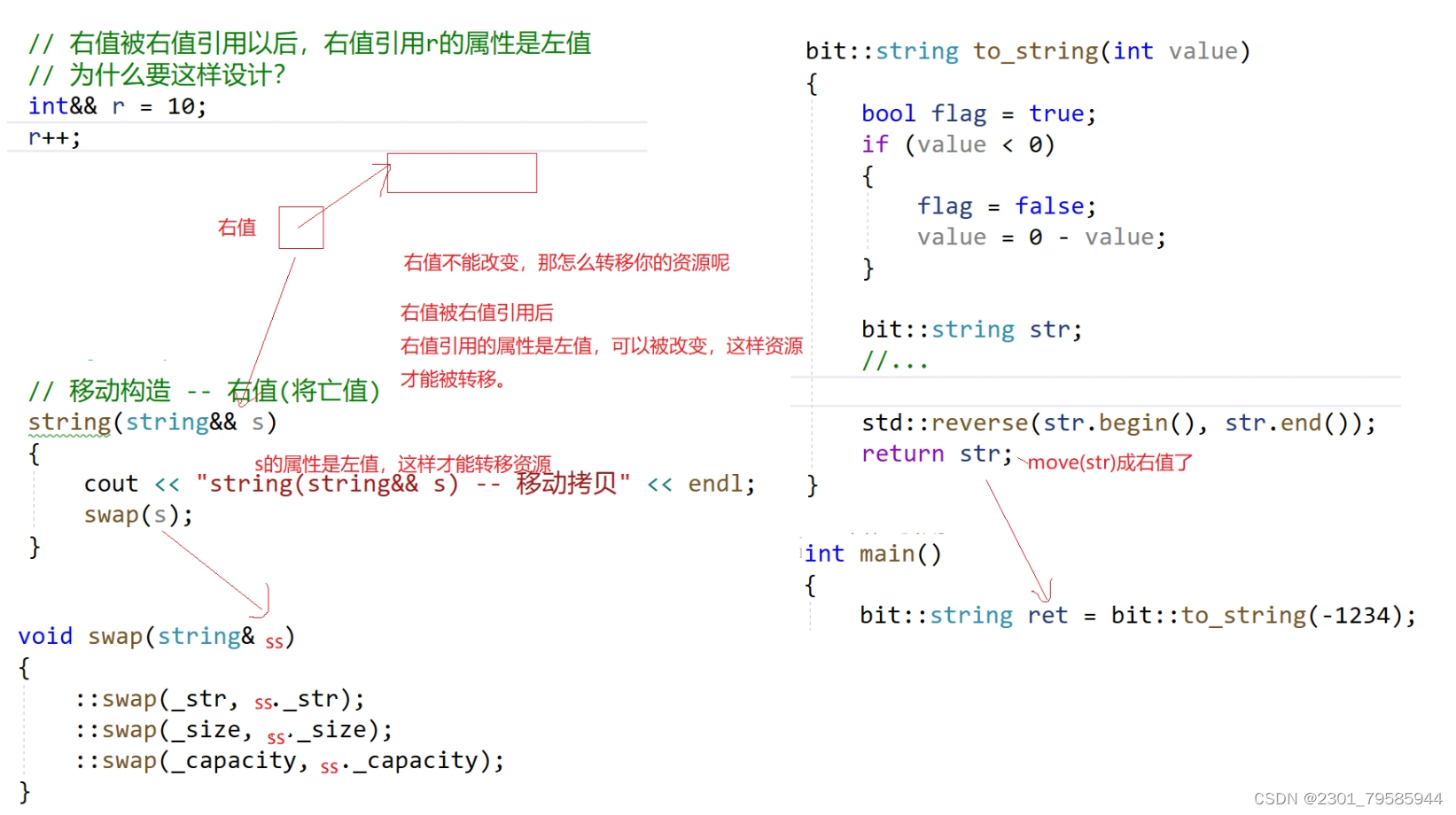

【C++11】第一部分(一万六千多字)

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 目录 前言 C11简介 统一的列表初始化 {}初始化 std::initializer_list 声明 auto decltype 右值引用和移动语义 左值引用和右值引用 左值引…...

FPGA专项课程即将开课,颁发AMD官方证书

社区成立以来,一直致力于为广大工程师提供优质的技术培训和资源,得到了众多用户的喜爱与支持。为了满足用户需求,我们特别推出了“基于Vitis HLS的高层次综合及图像处理开发”课程。 本次课程旨在帮助企业工程师掌握前沿的FPGA技术ÿ…...

C++ shared_ptr

shared_ptr共享它指向的对象,多个shared_ptr可以指向(关联)相同的对象,在内部采用计数机制来实现。 当新的shared_ptr与对象关联时,引用计数增加1。 当shared_ptr超出作用域时,引用计数减1。当引用计数变为…...

2024.6.15

2024.6.15 【夜幽幽,月优优,曲悠悠,吾忧忧。】 Saturday 五月初十 <theme oi-“DP”> 看几道DP基础题, 巩固一下DP思路和基础 Coin Combinations I //2024.6.15 //by white_ice //Coin Combinations I CSES - 1635 #i…...

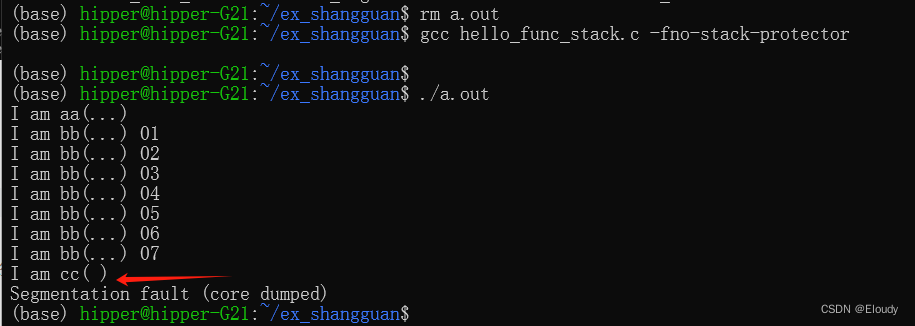

堆栈溢出的攻击 -fno-stack-protector stack smash 检测

在程序返回的一条语句堆栈项目处,用新函数的起始地址覆盖,将会跳转到执行新函数。 现在系统对这个行为做了判断,已经无法实施这类攻击或技巧。 1,测试代码 #include <stdio.h> void cc() {printf("I am cc( )\n"…...

掌握特劳特定位理论核心,明晰企业战略定位之重

在当今瞬息万变的市场环境中,企业战略定位的重要性日益凸显。它不仅是企业在激烈竞争中保持优势的关键,更是企业实现长期可持续发展的基石。 哈佛大学战略学教授迈克尔波特(Michael Porter)指出战略就是形成一套独具的运营活动&a…...

RAGFlow 学习笔记

RAGFlow 学习笔记 0. 引言1. RAGFlow 支持的文档格式2. 嵌入模型选择后不再允许改变3. 干预文件解析4. RAGFlow 与其他 RAG 产品有何不同? 5. RAGFlow 支持哪些语言? 6. 哪些嵌入模型可以本地部署? 7. 为什么RAGFlow解析文档的时间比…...

使用Docker-Java监听Docker容器的信息

使用Docker-Java监听Docker容器的信息 Docker作为一种轻量级的容器化平台,极大地方便了应用的部署与管理。然而,在实际使用过程中,我们常常需要对运行中的容器进行监控,以确保其健康状态,并能及时响应各种异常情况。本…...

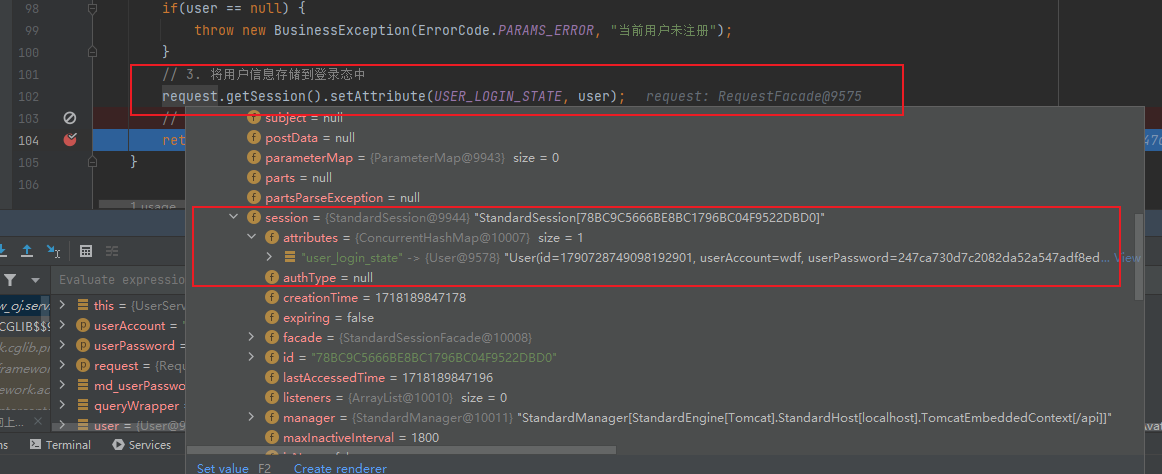

Spring Boot + Mybatis Plus实现登录注册

Spring Boot 实现登录注册 1. 注册 业务逻辑 客户端输入注册时需要的用户参数,比如:账户名、密码、确认密码、其他服务端接收到客户端的请求参数进行校验,然后判断是否有误,有误的地方就将错误信息抛出将密码进行加密之后存储到…...

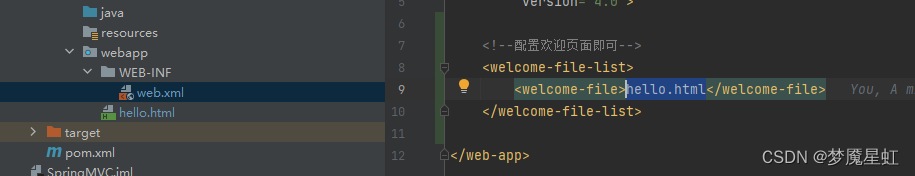

IDEA创建web项目

IDEA创建web项目 第一步:创建一个空项目 第二步:在刚刚创建的项目下创建一个子模块 第三步:在子模块中引入web 创建结果如下: 这里我们需要把这个目录移到main目录下,并改名为webapp,结果如下 将pom文件…...

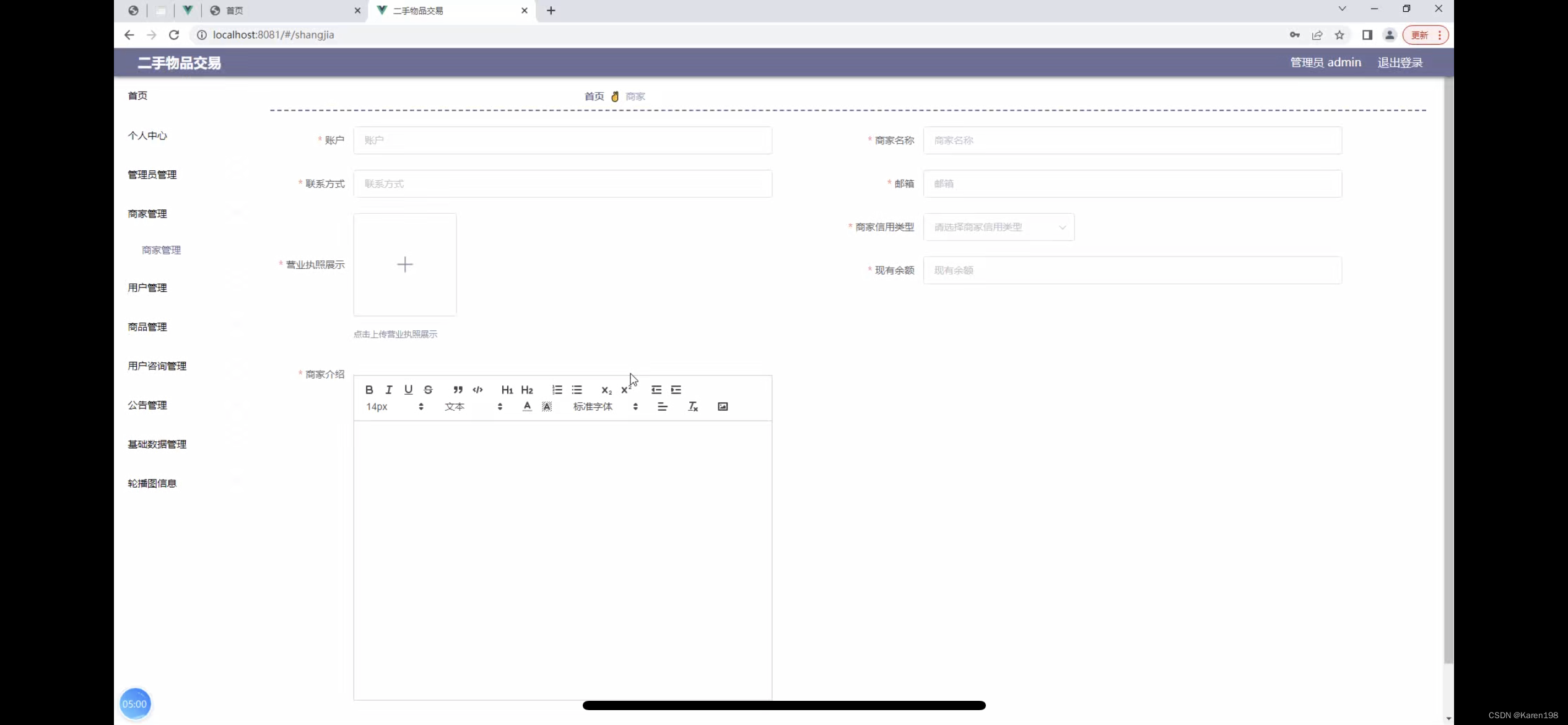

二手物品交易系统的设计

管理员账户功能包括:系统首页,个人中心,管理员管理,商家管理,用户管理,商品管理,用户咨询管理 商家账户功能包括:系统首页,个人中心,商品管理,用…...

探索大数据在信用评估中的独特价值

随着我国的信用体系越来越完善,信用将影响越来越多的人。现在新兴的大数据信用和传统信用,形成了互补的优势,大数据信用变得越来越重要,那大数据信用风险检测的重要性主要体现在什么地方呢?本文将详细为大家介绍一下,…...

MFC基础学习应用

MFC基础学习应用 1.基于对话框的使用 左上角为菜单键(其下的关于MFC主要功能由IDD_ABOUTBOX决定) 附图 右下角为按钮(基本功能由IDD_DIALOG决定,添加按钮使用由左上角的工具箱完成) 附图 2.自行添加功能与按钮//功能代码 void CMFCApplication4Dlg:…...

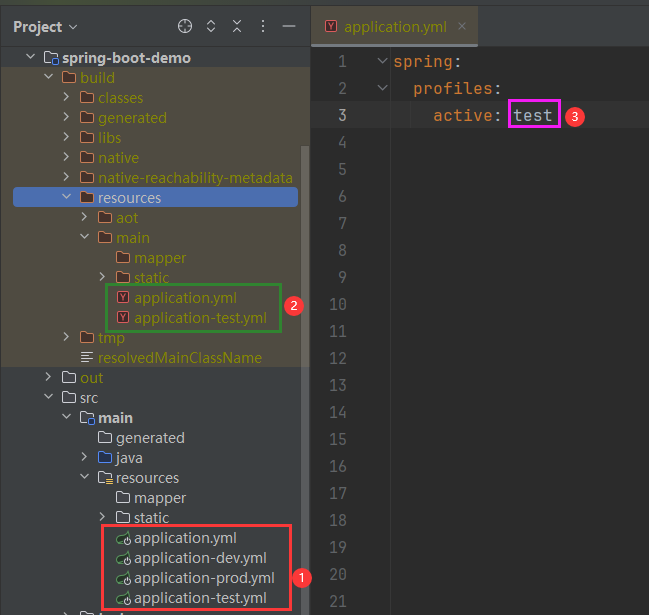

Gradle实现类似Maven的profiles功能

版本说明 GraalVM JDK 21.0.3Gradle 8.7Spring Boot 3.2.5 目录结构 指定环境打包 application.yml/yaml/properties 执行 bootJar 打包命令前要先执行 clean【其它和 processResources 相关的命令也要先执行 clean】,否则 active 值不会变! spring…...

【强化学习】gymnasium自定义环境并封装学习笔记

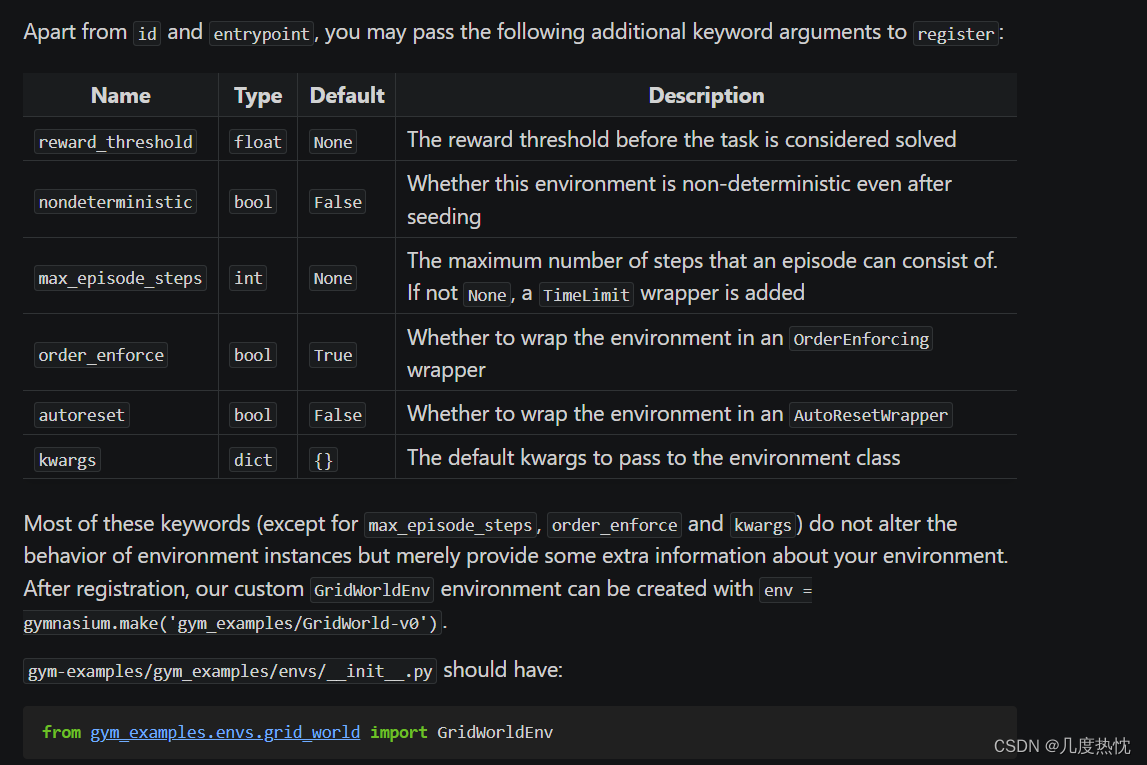

【强化学习】gymnasium自定义环境并封装学习笔记 gym与gymnasium简介gymgymnasium gymnasium的基本使用方法使用gymnasium封装自定义环境官方示例及代码编写环境文件__init__()方法reset()方法step()方法render()方法close()方法 注册环境创建包 Package(最后一步&a…...

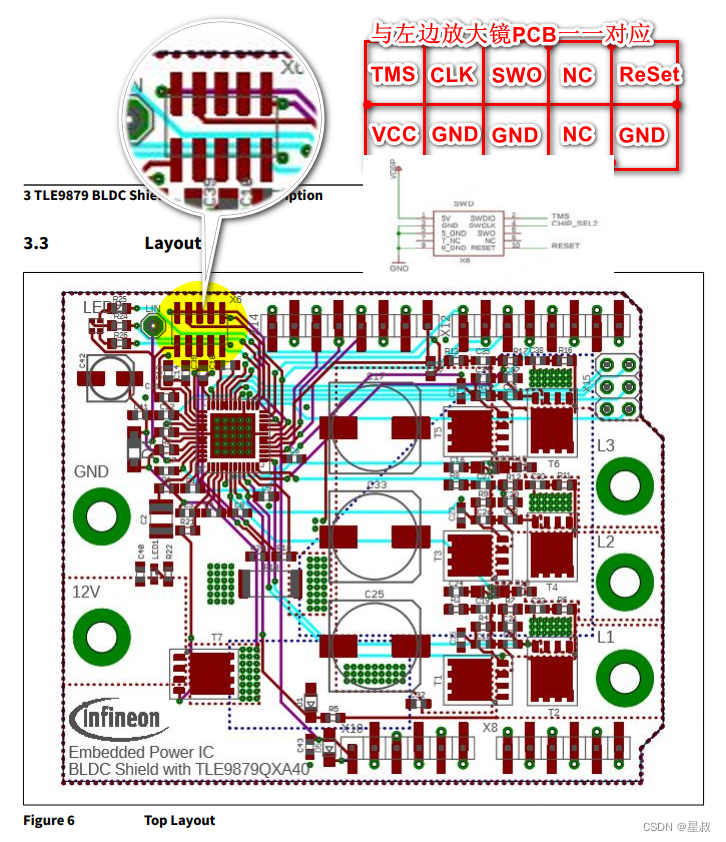

TLE9879的基于Arduino调试板SWD刷写接口

官方的Arduino评估板,如下图所示: 如果你有官方的调试器,应该不用关注本文章,如下图连接就是: 如果,您和博主一样需要自己飞线的话,如下图所示:PCB的名称在右边整理,SWD的…...

基于 Delphi 的前后端分离:之五,使用 HTMX 让页面元素组件化之面向对象的Delphi代码封装

前情提要 本博客上一篇文章,描述了使用 Delphi 作为后端的 Web Server,前端使用 HTMX 框架,把一个开源的前端图表 JS 库,进行了组件化。 上一篇文章仅仅是描述了简单的前端代码组件化的可能性,依然是基于前端库的 JS…...

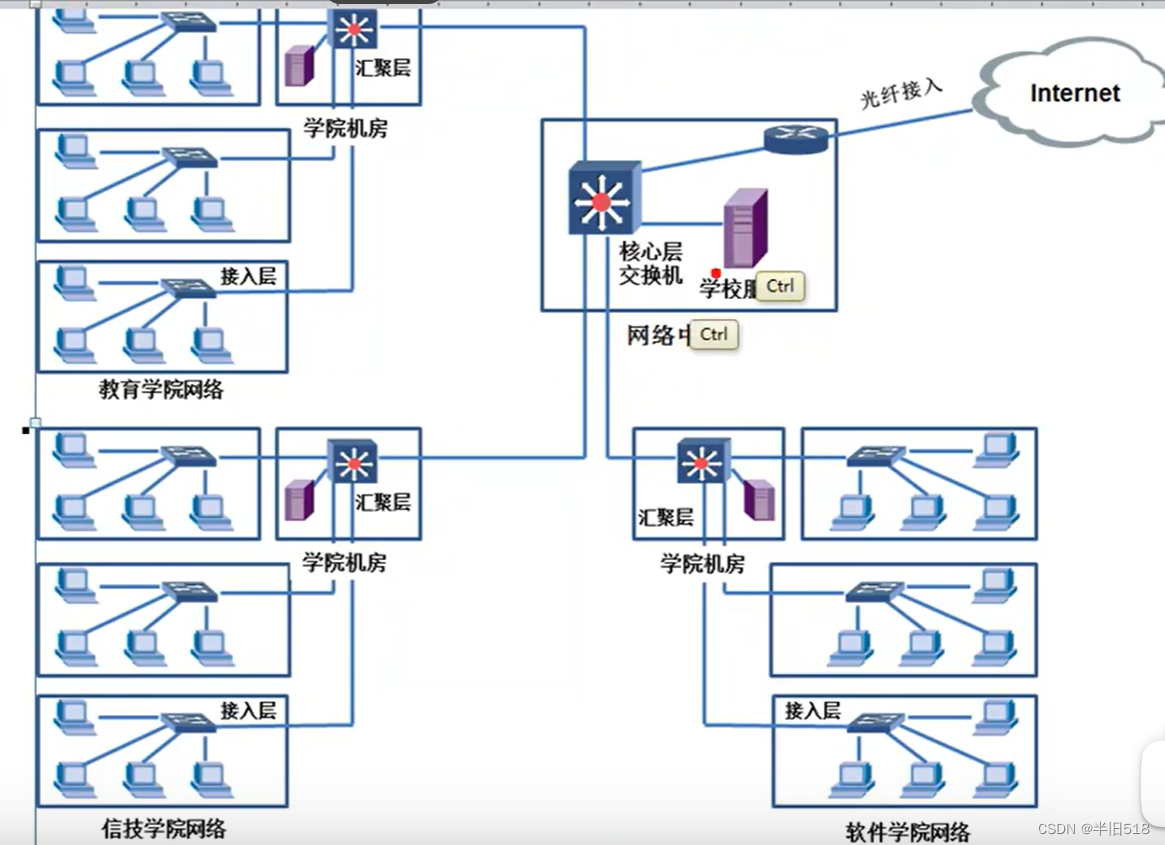

讲透计算机网络知识(实战篇)01——计算机网络和协议

一、计算机网络和协议 1、网络和互联网络 1.1 网络、互联网、Internet 用交换机、集线器连接在一起的计算机构成一个网络。 用路由器连接多个网络,形成互联网。 全球最大的互联网:Internet。 1.2 网络举例 家庭互联网 图中的无线拨号路由器既是路由…...

8个宝藏APP,个个都牛逼哈拉!

AI视频生成:小说文案智能分镜智能识别角色和场景批量Ai绘图自动配音添加音乐一键合成视频https://aitools.jurilu.com/ 目前win7已经逐渐淡出人们的视野,大部分人都开始使用win10,在日常工作和使用中,创客们下载神奇的软件能大幅提…...

)

别急着重装!用注册表和任务管理器两步修复Edge浏览器无法上网(Win10/Win11通用)

深度修复Edge浏览器网络故障:注册表与进程管理的终极指南 当Edge浏览器突然无法连接网络时,大多数用户的第一反应往往是重装浏览器甚至操作系统。但作为一名长期与Windows系统打交道的技术顾问,我发现90%的类似问题其实无需如此大动干戈。本文…...

MaterialSkin架构解析:现代化WinForms界面重构的技术实现

MaterialSkin架构解析:现代化WinForms界面重构的技术实现 【免费下载链接】MaterialSkin Theming .NET WinForms, C# or VB.Net, to Googles Material Design Principles. 项目地址: https://gitcode.com/gh_mirrors/mat/MaterialSkin MaterialSkin是一个专为…...

从仿真到真车:如何用CARLA+Autoware搭建你的自动驾驶算法快速迭代工作流?

从仿真到真车:构建CARLAAutoware自动驾驶算法高效迭代体系 自动驾驶算法的开发如同在刀锋上行走——既要保证安全性,又要追求创新速度。当特斯拉的工程师们每天通过影子模式收集数百万英里的真实数据时,大多数团队却受限于路测成本与安全风险…...

D1016UK,1MHz至1GHz宽带适用的低噪声高效率射频功率晶体管

简介今天我要向大家介绍的是 TT Electronics/Semelab 的DMOS RF FET晶体管——D1016UK。这是一款专为VHF/UHF通信频段(1 MHz至1GHz)设计的金金属化多用途硅RF功率场效应管,采用推挽式架构,在28V工作电压下可提供40W的输出功率。作…...

Rust编程学习.0-安装及环境搭建

目录 前言 一、Rust是什么? 二、Rust安装及环境搭建 1.安装 2.环境搭建 总结 前言 本人借助工作的机会准备好好学习语言编程以及深造嵌入式开发方向,更加系统深入网络,为了不再和之前一样做完再花时间回忆并记录,0帧起手开始…...

openCode 是什么?你电脑里常驻的 AI 开发搭档

凌晨一点,你正在改一个棘手的 Bug。 控制台里报错信息刷了一屏,你盯着那段陌生的代码——是上周同事写的,没注释,没文档。你下意识选中代码,复制,打开浏览器,粘贴到 ChatGPT 的对话框里。 等等。…...

Vue3最佳实践:编写高质量代码的指南

Vue3最佳实践:编写高质量代码的指南 前言 各位前端小伙伴,不知道你们有没有遇到过这种情况:项目越来越大,代码越来越难维护! 我曾经加入过一个Vue3项目,代码混乱不堪,维护成本极高。后来我引入了…...

碧蓝航线Alas脚本:解放双手的终极自动化解决方案

碧蓝航线Alas脚本:解放双手的终极自动化解决方案 【免费下载链接】AzurLaneAutoScript Azur Lane bot (CN/EN/JP/TW) 碧蓝航线脚本 | 无缝委托科研,全自动大世界 项目地址: https://gitcode.com/gh_mirrors/az/AzurLaneAutoScript 你是否厌倦了每…...

遥感转码占比3.16%:为什么比测绘、地信少?

年初时我们统计过一个数据,2025年所有转GIS开发的同学中,遥感转码的人数占比约3.16%,远低于地信(36.84%)和测绘(20.52%),甚至不如城乡规划(8.95%)多。都说3S不…...

)

CTF新手必看:用Python脚本搞定RSA常见攻击(附实战代码)

CTF密码学实战:Python脚本破解RSA五大攻击场景 在CTF竞赛中,RSA加密系统是最常见的密码学挑战之一。本文将带你深入实战,通过Python代码复现五种经典RSA攻击场景,从基础分解到高级数学技巧,每个案例都配有可直接运行的…...