网络安全:Web 安全 面试题.(XSS)

网络安全:Web 安全 面试题.(XSS)

网络安全面试是指在招聘过程中,面试官会针对应聘者的网络安全相关知识和技能进行评估和考察。这种面试通常包括以下几个方面:

(1)基础知识:包括网络基础知识、操作系统知识、密码学知识等。

(2)安全技术:如入侵检测、防火墙配置、密码管理、漏洞分析等技术的掌握程度。

(3)安全实践:评估应聘者在实际工作中解决网络安全问题的能力,如案例分析、渗透测试等。

(4)安全意识:了解应聘者对网络安全的重视程度和责任心,以及在安全事故发生时的应对能力。

(5)项目经验:询问应聘者参与过的网络安全相关项目,了解其在项目中的具体工作和贡献。

(6)沟通表达:考察应聘者的沟通能力和逻辑思维,以及解决问题的方法。

目录:

网络安全:Web 安全 面试题.

(1)XSS 有哪几种类型

(2)如何验证存在 xss 漏洞.

(3)黑客可以通过 XSS 攻击做哪些事:

(4)XSS 攻击如何进行防护:

(5)对于 XSS 怎么修补建议:

(6)CSRF 攻击和 XSS 攻击有什么区别:

(7)知道哪些 XSS 攻击案例简单说一下:

基础 OWASP 漏洞都有哪些:

注入攻击:

SQL 注入

OS 命令注入

脚本注入

跨站脚本攻击:

存储型 XSS

反射型 XSS

DOM 型 XSS

跨站请求伪造(CSRF):

利用受害者的会话凭证执行未经授权的操作

未经授权的访问控制:

缺乏对关键事件的日志记录和监控

不安全的反序列化:

反序列化过程中存在的安全漏洞

XML 外部实体注入:

解析 XML 输入时的安全漏洞

敏感数据泄露:

未加密或加密不当的敏感数据

失效的身份认证:

密码管理不当

会话管理不当

安全配置错误:

未对系统组件进行适当的安全配置

使用组件存在已知漏洞:

使用存在已知安全漏洞的软件组件

(1)XSS 有哪几种类型

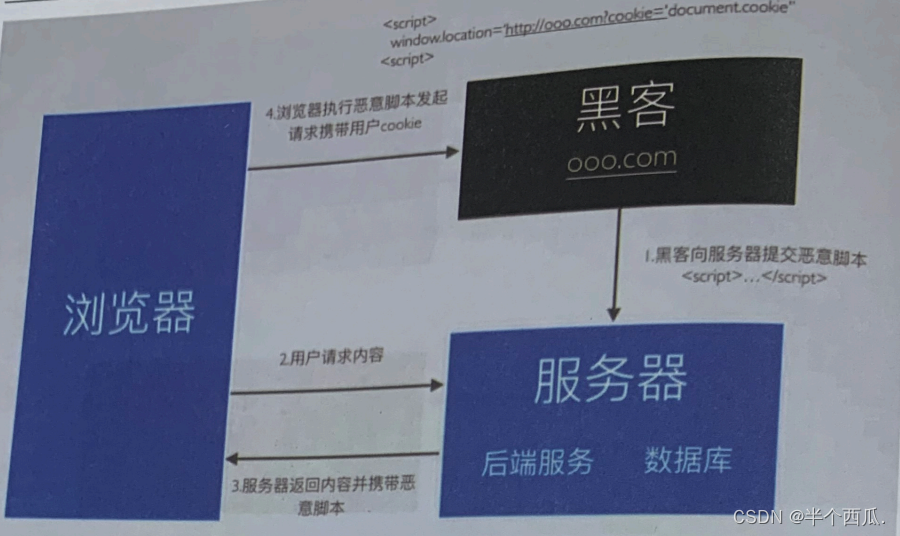

存储型 XSS (也叫持久型 XSS):

黑客将恶意 JavaScript 脚本长期保存在服务端数据库中,用户一旦访问相关页面数据,恶意脚本就会被执行。

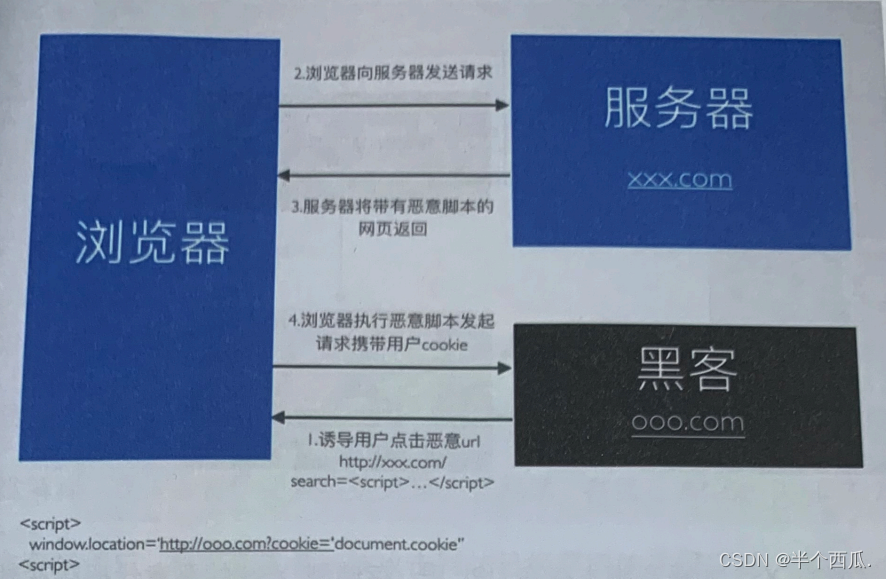

反射型 XSS (也叫非持久型):

恶意 JavaScript 脚本属于用户发送给网站请求中的一部分,随后网站又将这部分返回给用户,恶意脚本在页面中被执行。一般发生在前后端一体的应用中,服务端逻辑会改变最终的网页代码。

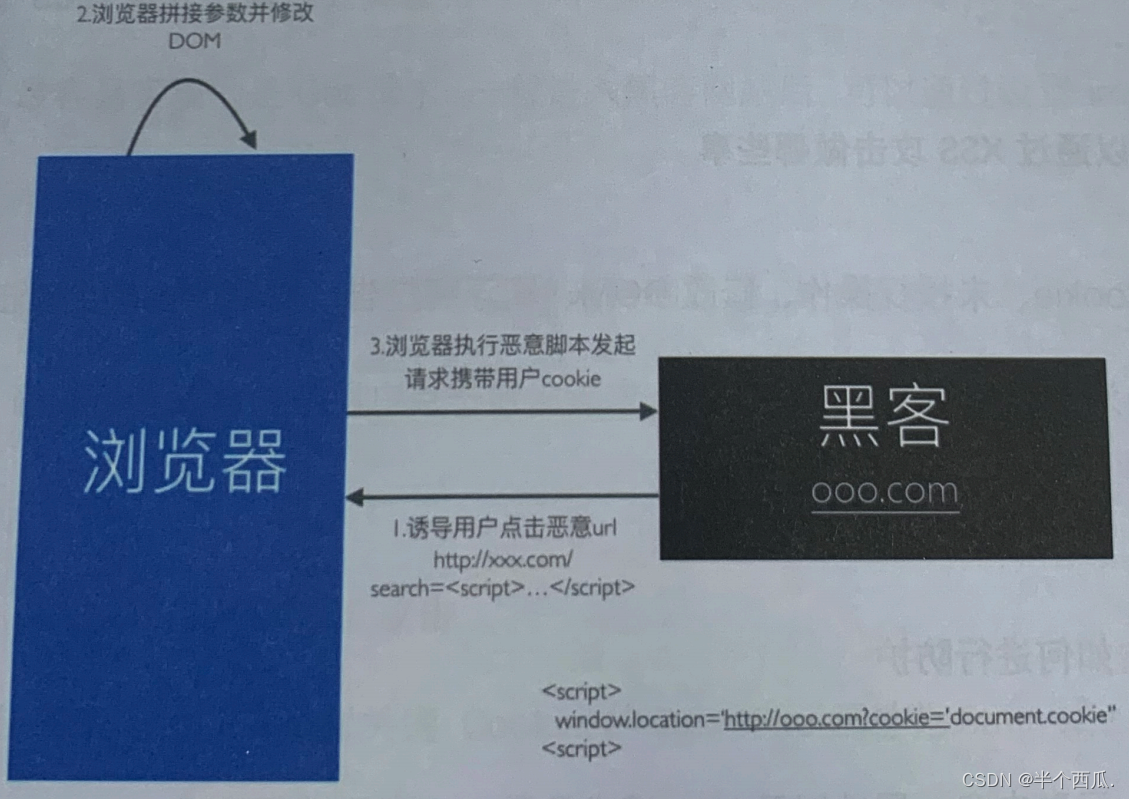

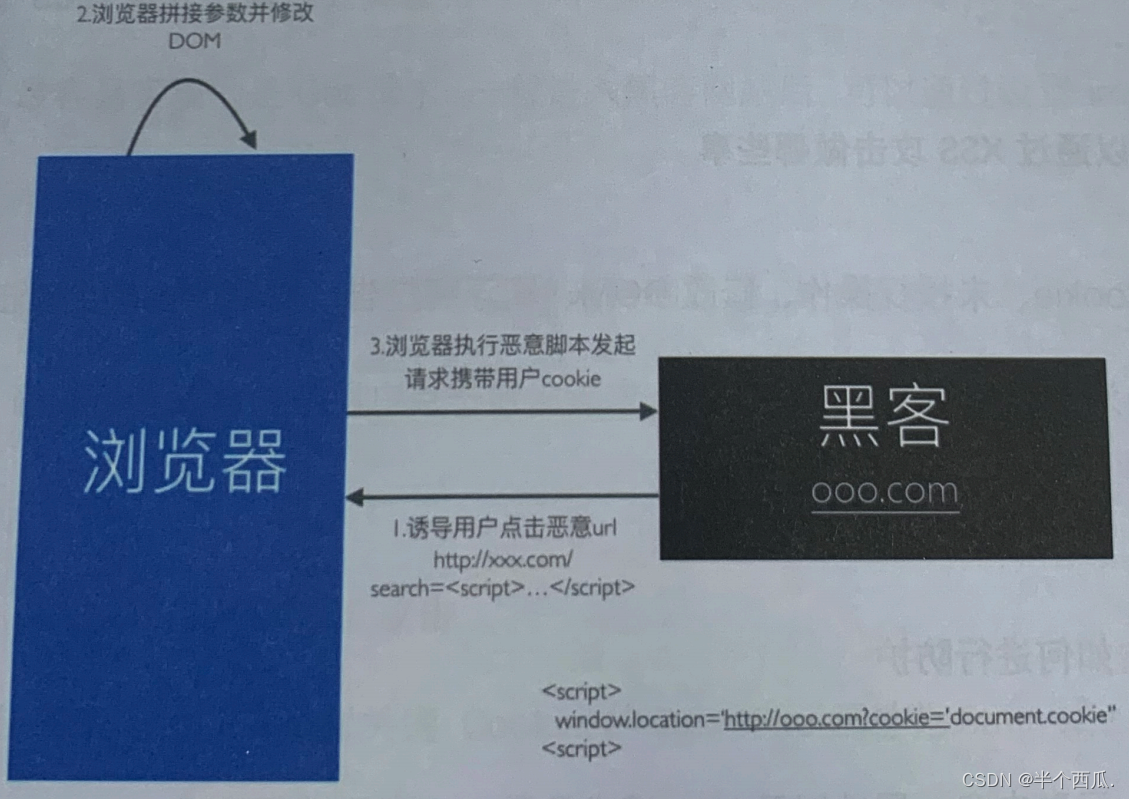

基于 DOM 的 XSS:

这种攻击不需要经过服务器,网页本身的 JavaScript 也是可以改变 HTML的,黑客正是利用这一点来实现插入恶意脚本。

(2)如何验证存在 xss 漏洞.

XSS 漏洞的原理:插入语句、改变结果、操纵数据.

本质是:

用户输入的 html 语句直接输出,包括了使用不正确的方法去验证挖掘 XSS 的。

第一步是找输入,也就是用户可以操控代码的位置;

第二步是找输出也就是找到第一步用户输入的代码在网页的何处地方进行了输出;

第三步:构造payload,通过查看源代码,构建出 payload。

如代码输出位置在<td>test</td>,即可构建出 payload:

test</td><svg/onload=console.og(1)><td>最后输出结果为:

<td>test</td><svg/onload=console.log(1)><td></td>实战认证教程:Web安全:XSS漏洞的测试(防止 黑客利用此漏洞.)_xss测试-CSDN博客

(3)黑客可以通过 XSS 攻击做哪些事:

盗取用户 Cookie、未授权操作、修改 DOM、刷浮窗广告、发动 XSS 蠕虫攻击,劫持用户行为,进一步渗透内网.

(4)XSS 攻击如何进行防护:

将 HTML 元素内容、属性以及 URL 请求参数、CSS 值进行编码.

当编码影响业务时,使用白名单规则进行检测和过滤.

使用 W3C 提出的 CSP(Content Security Policy,内容安全策略),定义域名 白名单.

设置 Cookie 的 HttpOnly 属性.

(5)对于 XSS 怎么修补建议:

输入点检查:

对用户输入的数据进行合法性检查,使用fiter过滤敏感字符或对进行编码转义,针对特定类型数据进行格式检查。针对输入点的检查最好放在服务器端实现。

输出点检查:

对变量输出到 HTML页面中时,对输出内容进行编码转义,输出在HTML中时,对其进行HTMLEncode,如果输出在Javascript脚本中时,对其进行JavascriptEncode。对使用JavascriptEncode 的变量都放在引号中并转义危险字符,data 部分就无法逃逸出引号外成为 code 的一部分。还可以使用更加严格的方法,对所有数字字母之外的字符都使用十六进制编码。此外,要注意在浏览器中,HTML的解析会优先于Javascript的解析,编码的方式也需要考虑清楚。除此之外,还有做 HTTPOnly 对 Cookie 劫持做限制。

(6)CSRF 攻击和 XSS 攻击有什么区别:

CSRF 攻击不需要将恶意代码注入用户的页面,仅仅是利用服务器的漏洞和用户的登录状态来实施攻击。

CSRF 攻击成本也比 XSS 低,用户每天都要访问大量网页,无法确认每一个网页的合法性,从用户角度来说,无法彻底防止CSRF攻击。

(7)知道哪些 XSS 攻击案例简单说一下:

2005年,年仅 19 岁的 Samy Kamkar 发起了对 MySpace.com 的 XSS Worm 攻击samykamkar的蠕虫在短短几小时内就感染了 100万用户 -- 它在每个用户的自我简介后边加了一句话:“but most of all, Samy is my hero.”(Samy 是我的偶像)。这是 Web 安全史上第一个重量级的 XSS Worm,具有里程碑意义.

2007年12月,百度空间收到蠕虫攻击,用户之间开始转发垃圾短消息,QQ 邮箱 m.exmail.qq.com 域名被发现反射型 XSS 漏洞。

2011年新浪微博曾被黑客 XSS 攻击,黑客诱导用户点击一个带有诱惑性的链接便会自动发送一条带有同样诱惑性链接微博。攻击范围层层扩大,也是一种蠕虫攻击。

相关文章:

网络安全:Web 安全 面试题.(XSS)

网络安全:Web 安全 面试题.(XSS) 网络安全面试是指在招聘过程中,面试官会针对应聘者的网络安全相关知识和技能进行评估和考察。这种面试通常包括以下几个方面: (1)基础知识:包括网络基础知识、操作系统知…...

Ubuntu网络管理命令:netstat

安装Ubuntu桌面系统(虚拟机)_虚拟机安装ubuntu桌面版-CSDN博客 顾名思义,netstat命令不是用来配置网络的,而是用来查看各种网络信息的,包括网络连接、路由表以及网络接口的各种统计数据等。 netstat命令的基本语法如…...

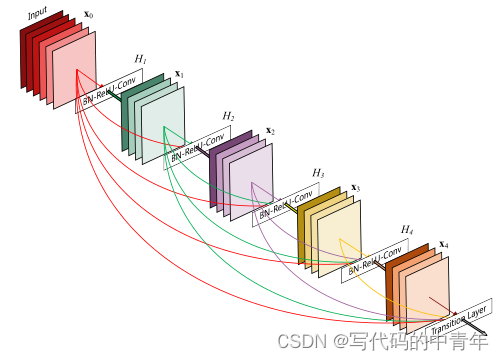

CV预测:快速使用DenseNet神经网络

AI预测相关目录 AI预测流程,包括ETL、算法策略、算法模型、模型评估、可视化等相关内容 最好有基础的python算法预测经验 EEMD策略及踩坑VMD-CNN-LSTM时序预测对双向LSTM等模型添加自注意力机制K折叠交叉验证optuna超参数优化框架多任务学习-模型融合策略Transform…...

竞赛选题 python 机器视觉 车牌识别 - opencv 深度学习 机器学习

1 前言 🔥 优质竞赛项目系列,今天要分享的是 🚩 基于python 机器视觉 的车牌识别系统 🥇学长这里给一个题目综合评分(每项满分5分) 难度系数:3分工作量:3分创新点:3分 🧿 更多资…...

zerotier-one自建根服务器方法二

一、简介 zerotier-one免费账户有25设备的限制,如果自己的设备多了就需要付费。不过zerotier-one是开源软件,我们可以自己建立根服务器,不用付费速度还很快。 由于时间关系上一篇文章没有写完,今天继续。 二、准备工作 准备一…...

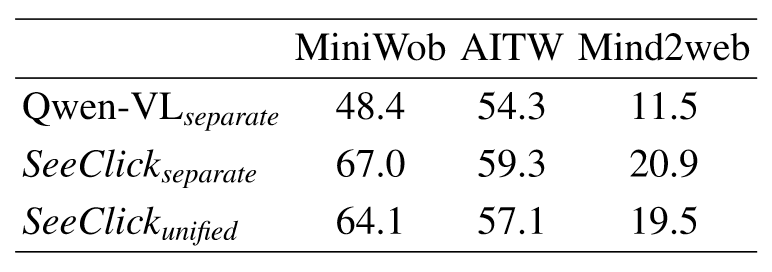

【论文通读】SeeClick: Harnessing GUI Grounding for Advanced Visual GUI Agents

SeeClick: Harnessing GUI Grounding for Advanced Visual GUI Agents 前言AbstractMotivationMethodGUI grounding for LVLMsData ConstructionTraining Details ScreenSpotExperimentsGUI Grounding on ScreenSpotVisual GUI Agent TasksMiniWobAITWMind2WebOther experiment…...

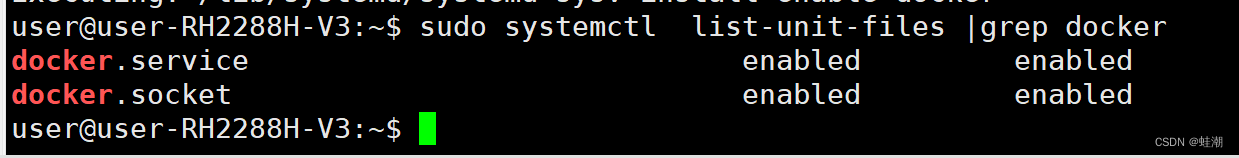

Ubuntu20.04离线安装Docker

1.下载3个docker离线安装包,下载网址: https://download.docker.com/linux/ubuntu/dists/xenial/pool/stable/amd64/ 2.把3个离线安装包拷贝到ubuntu本地执行以下命令 sudo dpkg -i containerd.io_1.4.6-1_amd64.deb sudo dpkg -i docker-ce-cli_20.1…...

AI大模型战争:通用与垂直,谁将领跑未来?

文章目录 📑引言一、通用大模型:广泛适用,实力不容小觑1.1 强大的泛化能力1.2 广泛的适用场景 二、垂直大模型:专注深度,精准解决问题2.1 深度专注,精准度高2.2 快速落地与普及 三、通用与垂直:…...

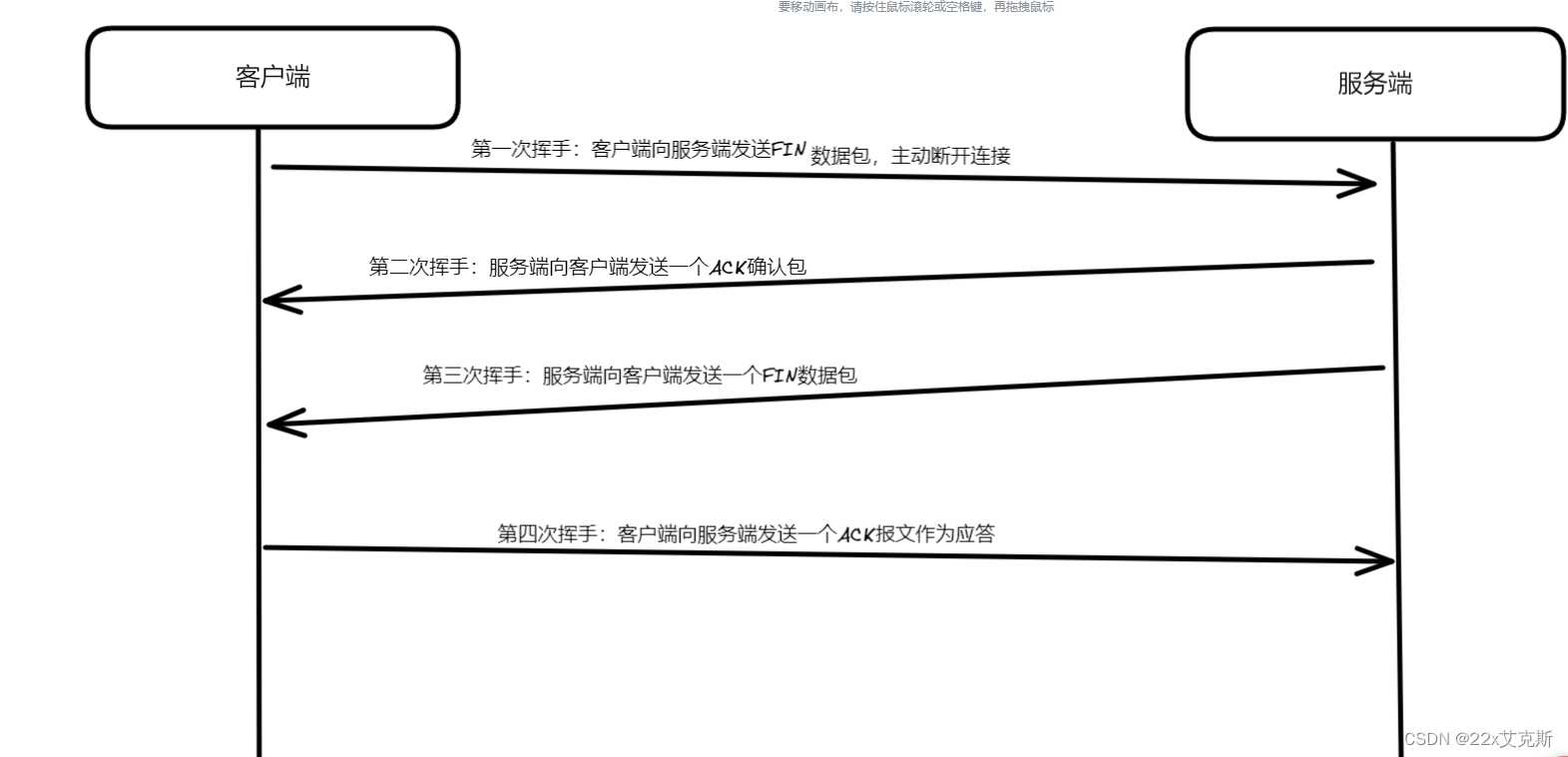

计算机网络之TCP的三次握手和四次挥手

一.有关TCP协议的几个概念 1.1TCP协议的基本概念: TCP协议是传输层的一个协议,它支持全双工通信,是主机对主机之间数据的可靠传输,是一个连接导向的协议。 1.2连接: 连接是通信双方的一个约定,它的目的是让…...

JupyterLab使用指南(八):更改JupterLab左侧默认打开目录

在JupyterLab中,默认打开路径通常是由其配置文件中的root_dir设置决定的。如果你没有特意设置这个配置项,JupyterLab可能会使用当前用户的主目录或者上一次关闭时的路径作为默认打开路径。 更改JupyterLab默认路径的操作在不同操作系统下大体相似&…...

)

Android SurfaceFlinger——HWC Adapter初始化(五)

上一篇文章对 HWC 硬件加载流程进行了分析,在加载完成后开始创建 HAL 实例时,首先需要对 hwc2_device_t 的适配器进行初始化,这里我们主要分析 HWC Adapter 的创建流程。 一、创建HWC Adapter 在创建 HAL 实例之前,我们先来看一下 HWC Adapter 的创建。 1、createHalWith…...

泛微开发修炼之旅--17基于Ecology短信平台,实现后端自定义二开短信发送方案及代码示例

文章链接:17基于Ecology短信平台,实现后端自定义二开短信发送方案及代码示例...

SpringMVC系列二: 请求方式介绍

RequestMapping 💞基本使用💞RequestMapping注解其它使用方式可以修饰类和方法可以指定请求方式可以指定params和headers支持简单表达式支持Ant 风格资源地址配合PathVariable 映射 URL 绑定的占位符注意事项和使用细节课后作业 上一讲, 我们学习的是Spr…...

大学湖北中医药大学法医学试题及答案,分享几个实用搜题和学习工具 #微信#学习方法#职场发展

今天分享拥有拍照搜题、文字搜题、语音搜题、多重搜题等搜题模式,可以快速查找问题解析,加深对题目答案的理解。 1.快练题 这是一个网站 找题的网站海量题库,在线搜题,快速刷题~为您提供百万优质题库,直接搜索题库名称,支持多种刷题模式:顺序练习、语…...

-- 开启通讯线程)

C# 关于通讯观察线程(1) -- 开启通讯线程

通讯观察线程是个有意思,又是非常实用的功能。 具体怎么实现呢,我们来看看主要过程的伪代码。对于高手这也许很简单,但是要用好也是需要实践到通讯的流程正确,同时应对好网络故障等。 先在合适的地方启动观察线程: …...

15.树形虚拟列表实现(支持10000+以上的数据)el-tree(1万+数据页面卡死)

1.问题使用el-tree渲染的树形结构,当数据超过一万条以上的时候页面卡死 2.解决方法: 使用vue-easy-tree来实现树形虚拟列表,注意:vue-easy-tree需要设置高度 3.代码如下 <template><div class"ve-tree" st…...

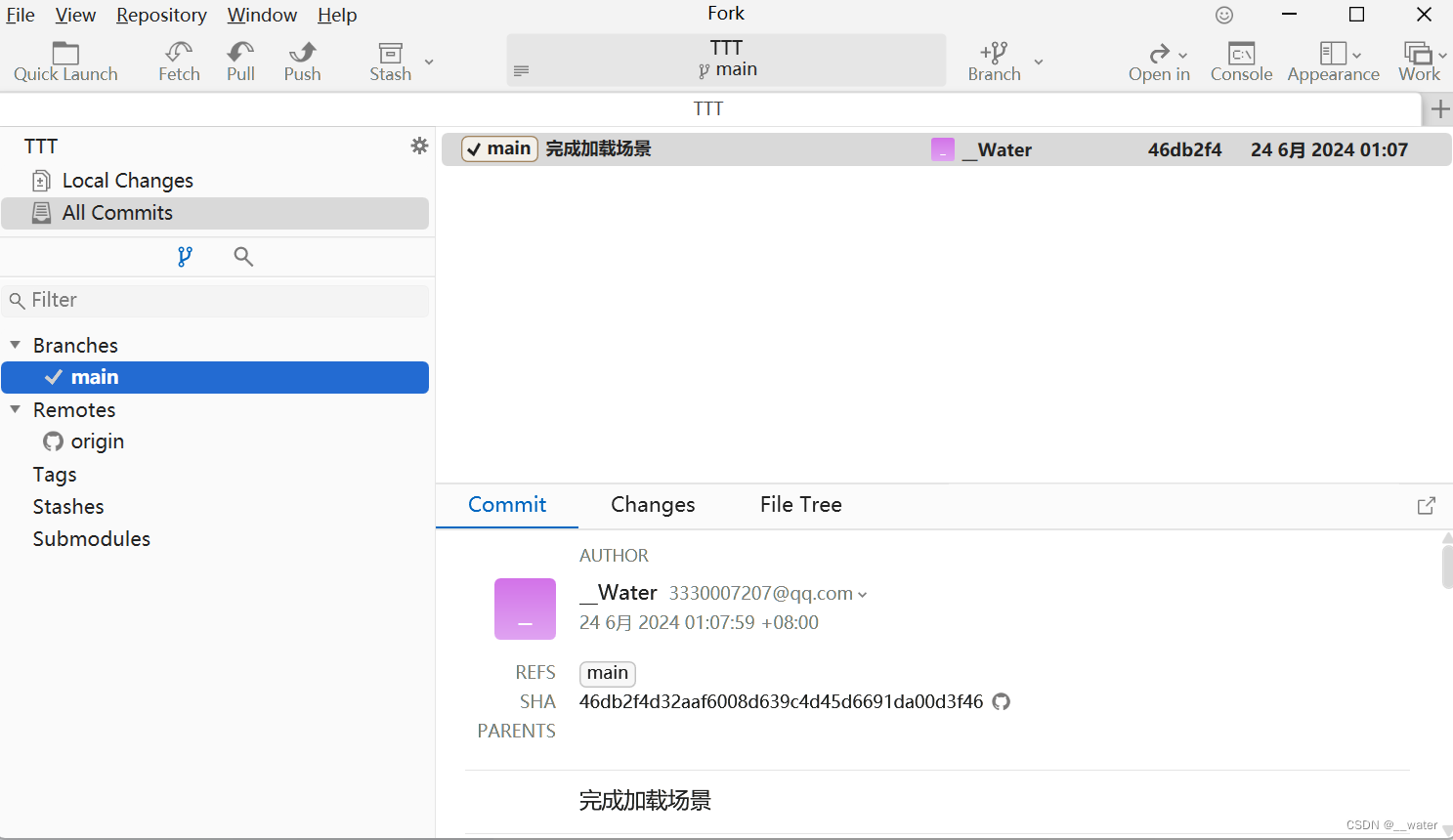

【服务器07】之【GitHub项目管理】及【Unity异步加载场景】

登录GitHub官网 GitHub: Let’s build from here GitHub 注册账号 登录账号 输入一个自定义名字,点击创建存储库就可以了 现在我们下载Fork Fork - a fast and friendly git client for Mac and Windows (git-fork.com) 免费的 下载完成之后点击File下的Clone …...

ansible提权之become_method与become_flags详解

目录 常见become_methodbecome_flagssu 常见选项总结sudo 常见选项总结pbrun 常见选项总结pfexec 常见选项总结doas 常见选项总结示例使用 sudo 的示例:使用 pbrun 的示例:使用 pfexec 的示例:使用 doas 的示例: 配置方式1. 配置文…...

elementui的el-dialog组件与el-tabs同时用导致浏览器卡死的原因解决

在el-dialog弹出框中,如果使用el-tabs,点击弹框的关闭按钮时,会导致弹出框无法关闭,且浏览器卡死。 解决方式(一): 在el-talbs的面板中不放任何内容: <el-tab-pane label"…...

基于图扑 HT for Web 实现拓扑关系图

拓扑结构在计算机网络设计和通信领域中非常重要,因为它描述了网络中的设备(即“点”)如何相互连接(即通过“线”)。这种结构不仅涉及物理布局,即物理拓扑,还可以涉及逻辑或虚拟的连接方式&#…...

终极指南:如何用免费软件完全掌控Windows电脑风扇噪音与散热平衡

终极指南:如何用免费软件完全掌控Windows电脑风扇噪音与散热平衡 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcode.com/GitHub_T…...

终极指南:使用Tinke轻松探索和修改NDS游戏资源

终极指南:使用Tinke轻松探索和修改NDS游戏资源 【免费下载链接】tinke Viewer and editor for files of NDS games 项目地址: https://gitcode.com/gh_mirrors/ti/tinke 你是否曾经好奇任天堂DS游戏内部是如何组织的?想要提取游戏中的精美图片、动…...

如何在华硕路由器上3分钟安装AdGuardHome实现全网广告拦截

如何在华硕路由器上3分钟安装AdGuardHome实现全网广告拦截 【免费下载链接】Asuswrt-Merlin-AdGuardHome-Installer The Official Installer of AdGuardHome for Asuswrt-Merlin 项目地址: https://gitcode.com/gh_mirrors/as/Asuswrt-Merlin-AdGuardHome-Installer 厌倦…...

突破性能瓶颈:Photoshop图层批量导出工具的架构解析与工作流优化

突破性能瓶颈:Photoshop图层批量导出工具的架构解析与工作流优化 【免费下载链接】Photoshop-Export-Layers-to-Files-Fast This script allows you to export your layers as individual files at a speed much faster than the built-in script from Adobe. 项目…...

VN5640硬件驱动从11.1升级后必看:Network-base访问模式的完整配置流程与避坑指南

VN5640硬件驱动升级至11.1后的Network-base访问模式全流程配置与实战避坑指南 当车载以太网测试工程师将VN5xxx系列硬件驱动升级到11.1版本后,一个关键但容易被忽视的变化是Network-base访问模式的引入。这种新模式彻底改变了传统channel-base的配置逻辑࿰…...

Microsoft Defender for Cloud AI工作负载安全:防范越狱攻击的终极方案

Microsoft Defender for Cloud AI工作负载安全:防范越狱攻击的终极方案 【免费下载链接】Microsoft-Defender-for-Cloud Welcome to the Microsoft Defender for Cloud community repository 项目地址: https://gitcode.com/gh_mirrors/mi/Microsoft-Defender-for…...

Cadence Allegro PCB设计效率提升:自定义快捷键配置全攻略

1. 项目概述:为什么我们需要自定义快捷键?如果你是一名电子工程师,或者正在使用Cadence Allegro进行PCB设计,那么“效率”这个词对你来说一定不陌生。每天,我们都要在Allegro的复杂菜单和工具栏中穿梭,点击…...

信号净化实战:从基础平滑到智能去噪

1. 信号净化入门:为什么我们需要处理噪声? 第一次接触传感器数据时,我被现实狠狠上了一课——实验室里漂亮的平滑曲线在真实场景中根本不存在。记得去年处理工厂振动传感器数据时,原始信号看起来就像心电图叠加了摇滚乐节奏。这种…...

MPLAB Harmony 2.0固件框架:从MISRA-C合规到图形化开发的嵌入式开发新范式

1. 项目概述:为什么我们需要一个“全功能”的固件框架?如果你和我一样,在PIC32单片机的世界里摸爬滚打过几年,肯定经历过这样的场景:项目启动,面对Microchip提供的海量外设库、驱动代码和中间件,…...

AP431比较器应用设计与动态响应优化

1. AP431作为比较器的设计背景与特性解析在模拟电路设计中,电压基准源和比较器是两个最基础的构建模块。AP431作为行业标准431系列的一员,最初的设计定位是精密电压基准源,用于替代传统齐纳二极管。其核心价值在于内部集成了一个高精度2.5V带…...