2024最新图纸加密软件Top5排行榜

“小张,你听说了吗?最近我们部门又发生了一起图纸泄露事件,真是让人头疼。”小李眉头紧锁,手中紧握着一份重要的设计图纸。

“是啊,这图纸可是咱们的心血,一旦泄露出去,后果不堪设想。”小张回应道,同时眼神中透露出一丝忧虑。

“看来,我们得找个靠谱的图纸加密软件来保驾护航了。”小李提议道。

2024年最新的图纸加密软件Top5排行榜,帮助企业选择合适的加密解决方案。

1. 域智盾

凭借其强大的加密技术和算法,荣登本次排行榜榜首。

该软件采用国密256加密算法,确保图纸数据在存储和传输中的高度安全性。

支持多种CAD软件生成的图纸格式(如DWG、DXF等),并提供了完善的权限管理功能,支持对不同用户和用户组设置不同的访问权限,有效防止图纸的非法获取和泄露。

此外,还具备自动销毁机制和外部水印功能,进一步增强了图纸的安全性。

图纸加密策略设置:

敏感图纸报警:

2. Autodesk Vault

Autodesk Vault是Autodesk公司开发的一款专业的产品数据管理(PDM)软件,旨在帮助工程设计团队更有效地管理、控制和追踪他们的设计数据。该软件支持对图纸进行高强度加密,确保数据安全。

同时,Autodesk Vault提供集中的数据管理和访问控制功能,使得团队成员能够轻松共享和协作。

此外,Vault还支持多种Autodesk设计软件(如AutoCAD、Inventor、Revit等)以及其他第三方CAD软件的文件,提高了工作效率和协同能力。

3. SolidWorks Enterprise PDM

SolidWorks Enterprise PDM是专为工程和设计图纸加密而设计的专业产品数据管理软件。

该软件提供集成加密功能,自动加密存储在PDM系统中的所有图纸和设计文件。

SolidWorks Enterprise PDM还支持版本控制、文件审批和审计跟踪等功能,确保图纸数据的完整性和安全性。

此外,该软件还具备与其他CAD软件的良好集成能力,使得企业能够更高效地管理和使用设计数据。

4. CipherShield

CipherShield图纸加密软件以其多重加密技术和跨平台支持功能而备受关注。

该软件采用多重加密技术为CAD图纸提供全方位的安全保障,确保数据在存储、传输和使用过程中的安全性。

CipherShield支持多种操作系统和设备,使得用户能够在不同平台上安全地访问和查看加密文件。

此外,该软件还提供灵活的权限管理和审计跟踪功能,方便企业管理人员对图纸进行实时监测和管理。

5. EncryptCAD

EncryptCAD专为CAD图纸设计,拥有独特的加密算法和高效的文件处理能力。

该软件支持多种CAD软件生成的图纸格式,并在保存或导出图纸时自动进行加密,无需手动操作。

EncryptCAD还具备远程控制和审计功能,方便企业管理人员对图纸进行实时监测和管理,确保图纸数据的安全可控。

其高效的文件处理能力和便捷的操作界面,使得EncryptCAD成为CAD图纸加密领域的佼佼者。

以上就是小编木子分享的全部内容了,如果还想了解更多内容,可以私信评论小编木子哦~

相关文章:

2024最新图纸加密软件Top5排行榜

“小张,你听说了吗?最近我们部门又发生了一起图纸泄露事件,真是让人头疼。”小李眉头紧锁,手中紧握着一份重要的设计图纸。 “是啊,这图纸可是咱们的心血,一旦泄露出去,后果不堪设想。”小张回…...

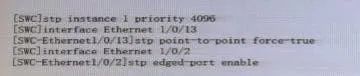

每日一练 - IEEE 802.1Q中STP协议

01 真题题目 关于设备 SWC 的上述配置说法正确的是 (多选) A.SWC 为根交换机 B.stp instance 1 priority 4096 是配置交换机在实例 1 中的优先级为 4096, 该优先级默认为0 C.gtp edged-port enable 该命令是启用交换机 5WC 的 Ethernet 1/0/2 为边缘端口 D.sto …...

设计模式--工厂设计模式

什么是工厂模式? 工厂模式是一种创建型设计模式,它定义了一个用于创建对象的接口,但由子类决定要实例化的类是哪一个。这样,工厂方法模式让类的实例化延迟到子类。通过工厂方法模式,我们可以在不修改现有代码的情况下…...

消息队列-MQ

消息队列-MQ 1、什么是MQ?为什么要使用MQ?2、MQ有什么优缺点?3、有哪些常见的MQ实现?都有什么区别?4、MQ如何保证消息的可靠传输?消息丢了怎么办?5、如何保证消息的顺序性?6、如何解决消息队列的延时以及过期失效问题?7、消息队列满了以后该怎么处理?8、假设有几百万…...

近源渗透简介

什么是近源渗透 通过乔装、社工等方式实地物理侵入企业办公区域,通过其内部各种潜在攻击面(如Wi-Fi网络、RFID门禁、暴露的有线网口、USB接口等)获得“战果”,最后以隐秘的方式将评估结果带出上报,由此证明企业安全防…...

13 IP层协议-网际控制报文协议ICMP

计算机网络资料下载:CSDNhttps://mp.csdn.net/mp_blog/creation/editor/140148186 为了更有效的转发IP数据报和提高交付成果的机会,在网际层使用了网际控制报文协议ICMP。ICMP允许主机或路由器报告差错情况和提供有关异常情况的报告。ICMP不是高层协议数…...

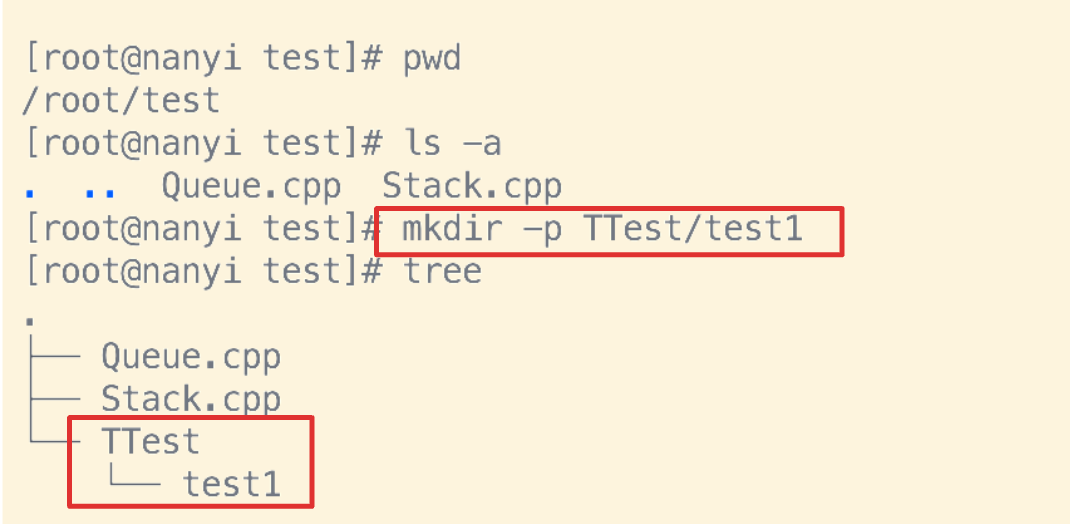

第一节Linux常见指令

目录 1.Linux下基本指令 ls指令 pwd 命令 cd 指令 知识点:理解树形结构 touch 指令 mkdir指令(重要) rmdir指令 && rm指令(重要) 知识点:ls file* 可以找到当前目录下任何以file开头的文件编辑 知识点:热键 man指令()重要 补充知识点:nano cp…...

嵌入式全栈设计思路:STM32G4+ChibiOS+FreeRTOS+PID控制+PFC算法构建高效智能电源管理系统(附代码示例)

智能电源管理系统是一个基于STM32G4微控制器的高性能数字电源控制解决方案。本项目旨在设计一个功能全面、高效稳定的电源管理系统,可广泛应用于工业控制、新能源、通信设备等领域。 1.1 系统主要特点 高精度数字电源控制:利用STM32G4的高性能ADC和定时器,实现精确…...

Linux驱动开发-04LED灯驱动实验(直接操作寄存器)

一、Linux 下LED 灯驱动原理 Linux 下的任何外设驱动,最终都是要配置相应的硬件寄存器。驱动访问底层的硬件除了使用内存映射将物理地址空间转化为虚拟地址空间,去进行读写修改,还可以通过各种子系统函数去进行操作 1.1 地址映射 MMU 全称…...

Linux命令更新-sort 和 uniq 命令

简介 sort 和 uniq 都是 Linux 系统中常用的文本处理命令。 sort 命令用于对文件内容进行排序。 uniq 命令用于去除文件中重复出现的行。 1. sort 命令 命令格式 sort [选项] [文件]选项: -n: 按照数字进行排序 -r: 反向排序 -c: 统计每个元素出现的次数 -…...

【密码学】密码学数学基础:剩余系

不得不啃的密码学数学基础之剩余系是个啥?数学里面有好多的定义都有前置的数学概念,要想弄懂剩余系还得先说说“同余”。 一、同余 那么“同余”有是个什么呢?在谈论“同余”之前,我们先圈定个讨论的范围。接下来讨论的都是整数集…...

量化发展历史简述,QMT/PTrade+恒生UFT、LDP极速柜台适用哪些情形?

量化发展简述 1.2004年萌发阶段:策略局限在量化择时,量化选股等; 光大保德信量化核 心基金 上投摩根阿尔法基 金 金融危机,海归引入。 2.2010量化元年:中低频交易为主,主要依靠套利、对冲、多因子策略等…...

linux服务器anaconda安装及环境变量配置

1.下载anaconda Index of /可以在此链接中下载所需要的anaconda安装文件。使用一下的命令进行下载: wget https://repo.anaconda.com/archive/Anaconda3-2024.06-1-Linux-x86_64.sh2.安装anaconda 进入到下载的目录下,使用下面的的命令进行安装&#…...

如何在 Objective-C 中实现多态性,并且它与其他面向对象编程语言的多态性实现有何差异?

在Objective-C中,多态性可以通过使用父类的指针来调用子类的方法来实现。具体来说,可以定义一个父类的指针,然后将子类的实例赋值给这个指针。这样,即使使用父类的指针来调用方法,实际上会调用子类的方法。 需要注意的…...

阿里云OSS简单应用

前提条件 购买OSS标准存储包之后,就可以使用OSS的各种服务了 1 获取自己的OSS Endpoint OSS访问域名和数据中心_对象存储(OSS)-阿里云帮助中心 在官方的表格上找到自己OSS标准存储包对应的外网Endpoint即可 2 创建自己的阿里云Access Key ID 和 Access Key Secret …...

cleanshot Mac 上的截图工具

笔者闲来无事,最近在找一些mac上好用的工具其中一款就是cleanShot。为什么不用原有的mac自带的呢。因为相对来说编辑功能不算全面,不支持长截图。那有没有一款软件支持关于截图的好用工具呢。 所以笔者找了这款。安装包是直接安装就可使用的。请大家点赞…...

JMeter进行HTTP接口测试的技术要点

参数化 用户定义的变量 用的时候 ${名字} 用户参数 在参数列表中传递 并且也是${} csv数据文件设置 false 不忽略首行 要首行 从第一行读取 true 忽略首行 从第二行开始 请求时的参数设置: 这里的名称是看其接口需要的请求参数的名称 这里的变量名称就是为csv里面…...

基于智能算法的品牌视觉识别系统优化研究

基于智能算法的品牌视觉识别系统优化研究 一、引言 随着人工智能技术的快速发展,智能算法在各个领域的应用日益广泛。在品牌视觉识别系统中,智能算法同样发挥着重要作用。品牌视觉识别系统(Visual Identity System,简称VIS)是企业通过统一的视觉符号系统,将企业的理念、…...

递归锁与普通锁的区别

什么是锁? 在多线程编程中,锁是一种机制,用来确保某些代码块在同一时间只能被一个线程执行。想象一下,你和你的朋友们都想同时进入一个只有一把椅子的房间。为了避免混乱,你们需要一个锁来控制进入的顺序。 普通锁&a…...

FPGA上板项目(二)——PLL测试

目录 实验内容实验原理实验步骤实验结果 实验内容 将差分时钟信号转化为 192MHz 时钟信号作为输出。 实验原理 PLL,即锁相环,一种反馈控制电路,具有时钟倍频、分频、相位偏移和可编程占空比的功能。 实验步骤 添加 clocking wizard IP核&…...

+86环境下“纸飞机“登录异常排查:第三方开源客户端的认证与网络适配测试

近期在针对一款基于 MTProto 协议的即时通讯工具进行客户端适配测试时,发现其官方版本在 86 号段环境下存在较为突出的登录与连接稳定性问题。本文记录问题复现过程,以及基于开源代码二次开发的优化实践。一、登录异常现象在 86 手机号、新设备登录场景下…...

)

Sora 2批量视频生成工作流深度拆解(企业级高并发视频生产系统架构图首次公开)

更多请点击: https://codechina.net 第一章:Sora 2批量视频生成工作流全景概览 Sora 2作为新一代大规模视频生成模型,其批量处理能力已深度集成于可编程工作流中,支持从提示工程、参数调度、分片渲染到后处理导出的端到端自动化…...

Beyond Compare 5激活密钥生成器:3种简单方法获取永久授权

Beyond Compare 5激活密钥生成器:3种简单方法获取永久授权 【免费下载链接】BCompare_Keygen Keygen for BCompare 5 项目地址: https://gitcode.com/gh_mirrors/bc/BCompare_Keygen 还在为Beyond Compare 5的30天试用期到期而烦恼吗?想要免费解锁…...

毕业答辩效率突围!Paperxie AI 一键搞定高质量毕业论文PPT

paperxie-免费查重复率aigc检测/开题报告/毕业论文/智能排版/文献综述/AI PPThttps://www.paperxie.cn/ppt/createhttps://www.paperxie.cn/ppt/create 每一年毕业季,绝大多数高校学生都会陷入同一个困境:论文定稿万事俱备,却卡在了毕业论文答…...

揭秘开源项目的高效实现:QMC音频文件解密技术深度解析

揭秘开源项目的高效实现:QMC音频文件解密技术深度解析 【免费下载链接】qmc-decoder Fastest & best convert qmc 2 mp3 | flac tools 项目地址: https://gitcode.com/gh_mirrors/qm/qmc-decoder 你是否曾经遇到过从QQ音乐下载的音频文件无法在其他播放器…...

AI教材生成秘籍!AI写教材工具助力,快速产出低查重优质教材!

2026年AI教材编写工具:解决教材创作难题 整理教材中的知识要点可谓是一项“精细的工作”,这其中的挑战在于如何平衡和衔接这些知识点。我们经常会为核心知识点的遗漏而烦恼,同时也很难掌握难度的梯度——小学教材可能写得过于复杂࿰…...

ANI-RSS自定义扩展技术深度解析:架构设计与高级定制方案

ANI-RSS自定义扩展技术深度解析:架构设计与高级定制方案 【免费下载链接】ani-rss 基于RSS自动追番、订阅、下载、刮削、洗版 项目地址: https://gitcode.com/gh_mirrors/an/ani-rss ANI-RSS作为一款基于RSS的自动化追番解决方案,其技术架构提供了…...

抖音资源下载新体验:douyin-downloader一站式解决方案

抖音资源下载新体验:douyin-downloader一站式解决方案 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback suppo…...

如何3分钟完成Steam游戏清单下载?Onekey工具终极指南

如何3分钟完成Steam游戏清单下载?Onekey工具终极指南 【免费下载链接】Onekey Onekey Steam Depot Manifest Downloader 项目地址: https://gitcode.com/gh_mirrors/one/Onekey 你是否曾经为了获取Steam游戏清单而花费数小时?手动查找App ID、配置…...

2026年腾讯云OpenClaw/Hermes Agent配置Token Plan搭建保姆教程

2026年腾讯云OpenClaw/Hermes Agent配置Token Plan搭建保姆教程。OpenClaw是开源的个人AI助手,Hermes Agent则是一个能自我进化的AI智能体框架。阿里云提供计算巢、轻量服务器及无影云电脑三种部署OpenClaw 与 Hermes Agent的方案、百炼Token Plan兼容主流 AI 工具&…...