AI发展下的伦理挑战,应当如何应对?

针对人工智能(AI)发展中面临的伦理挑战,构建一个全面、有效的治理体系至关重要。以下是对三大关键方向——隐私保护、算法公正与透明度、深度伪造管控——的深入探讨与具体实践方案:

方向一:构建可靠的AI隐私保护机制

技术层面:

差分隐私:通过在数据集中添加精心设计的随机噪声,确保即使分析结果精确,也无法推断出单个个体的具体信息,有效平衡了数据分析的效用与个人隐私的保护。

联邦学习:这种分布式机器学习框架允许设备在本地进行模型训练,仅上传模型更新至中央服务器,避免了原始数据的直接传输,极大地减少了数据泄露的风险。

零知识证明:在无需披露任何敏感信息的前提下,验证数据的真实性和完整性,特别适用于身份验证场景,确保了交易的安全与隐私。

制度层面:

隐私影响评估(PIA):在项目初期即进行隐私风险评估,制定相应的隐私保护策略,确保项目设计之初就考虑到隐私保护需求。

隐私设计:将隐私保护融入产品设计的每一个环节,确保隐私保护不仅仅是事后补救,而是贯穿产品整个生命周期的核心要素。

数据生命周期管理:从数据采集、存储、使用到最终销毁的全过程,实施严格的数据安全和隐私保护措施,确保数据在整个生命周期内的安全可控。

方向二:确保AI算法的公正性和透明度

算法公平性的评估与纠正:

公平性指标应用:采用群体公平性、个体公平性等量化指标,定期评估算法的偏见程度,并采取针对性措施进行调整。

公平性校正机制:在算法设计阶段,通过预处理数据、调整模型参数等方式,提前消除可能存在的偏见,确保算法输出的公正性。

提高透明度的实践:

模型卡片:为每个AI模型创建详细的信息文档,涵盖数据来源、训练方法、性能表现及潜在偏见,便于使用者理解和评估模型质量。

开源与开放数据集:鼓励学术界和产业界共享算法代码和数据集,促进算法的可复现性和透明性,加速AI领域的创新与发展。

用户界面设计:在AI系统中集成解释性功能,使用户能够直观理解决策背后的逻辑,增强用户的信任和满意度。

方向三:管控深度伪造技术

技术防范与检测:

深度伪造检测工具:运用机器学习技术,精准识别视频、音频中的异常特征,快速区分真实与伪造内容。

媒体认证标准:借助数字签名和区块链技术,为媒体内容建立不可篡改的认证标识,确保信息的真实性和可信度。

法律与政策响应:

深度伪造专项立法:明确界定深度伪造行为的法律责任,严厉打击非法制作与传播,维护网络空间的秩序与安全。

举报与监管机制:建立高效的举报渠道,及时发现并处理深度伪造事件,减少其对社会的负面影响。

公众意识与教育:

深度伪造识别教育:通过公共宣传和教育项目,提高公众对深度伪造现象的辨识能力,减少误信与传播。

媒体素养普及:推广媒体素养教育,培养公众的批判性思维,学会辨别信息真伪,构建健康的媒介环境。

总结

应对AI伦理挑战是一项系统工程,需要技术、法律、教育等多领域的协同努力。这不仅依赖于科技行业的自律,更呼唤政府、学术界和公民社会的共同参与,通过跨学科合作,形成一套综合性的治理体系,共同营造一个健康、安全、可持续的AI发展生态。

相关文章:

AI发展下的伦理挑战,应当如何应对?

针对人工智能(AI)发展中面临的伦理挑战,构建一个全面、有效的治理体系至关重要。以下是对三大关键方向——隐私保护、算法公正与透明度、深度伪造管控——的深入探讨与具体实践方案: 方向一:构建可靠的AI隐私保护机制…...

Java面试题--JVM大厂篇之深入解析JVM中的Serial GC:工作原理与代际区别

目录 引言: 正文: 一、Serial GC工作原理 年轻代垃圾回收(Minor GC): 老年代垃圾回收(Major GC或Full GC): 二、年轻代和老年代的区别 年轻代(Young Generation&a…...

网络安全高级工具软件100套

1、 Nessus:最好的UNIX漏洞扫描工具 Nessus 是最好的免费网络漏洞扫描器,它可以运行于几乎所有的UNIX平台之上。它不止永久升级,还免费提供多达11000种插件(但需要注册并接受EULA-acceptance–终端用户授权协议)。 它…...

Ubuntu 添加gcc头文件搜索路径

对个人用户生效 sudo vim ~/.bashrc在该文件末尾添加 #gcc C_INCLUDE_PATH$C_INCLUDE_PATH:your_path export C_INCLUDE_PATH #g CPLUS_INCLUDE_PATH$CPLUS_INCLUDE_PATH:your_path export CPLUS_INCLUDE_PATH最后,重启终端即可生效 可用以下命令查看搜索路径 ec…...

c++写数据结构进入文件

以下定义一个数据结构 struct SData {std::string url;int number;std::string memo; };写入文件 void StorageDataToFile(const std::string& filename, const SData& data) {std::ofstream outFile(filename);if (outFile.is_open()) {// 使用std::stringstream格式…...

Java实验4

实验内容 考试题 要求在一个界面内至少显示5道选择题,每道题4个选项。题目从数据库读取。表结构自定义。 另有2个命令按钮,分别为“重新答题”(全部选项及正确答题数清空)和“提交”(计算),在…...

优化 Java 数据结构选择与使用,提升程序性能与可维护性

优化 Java 数据结构选择与使用,提升程序性能与可维护性 引言 在软件开发中,数据结构的选择是影响程序性能、内存使用以及代码可维护性的关键因素之一。Java 作为一门广泛使用的编程语言,提供了丰富的内置数据结构,如数组、链表、…...

华为USG6000V防火墙安全策略用户认证

目录 一、实验拓扑图 二、要求 三、IP地址规划 四、实验配置 1🤣防火墙FW1web服务配置 2.网络配置 要求1:DMZ区内的服务器,办公区仅能在办公时间内(9:00-18:00)可以访问,生产区的设备全天可以访问 要求2:生产区不…...

Windows 应急响应手册v1.2 -百度网盘下载

家好,《Windows 应急响应手册 v1.2》 发布啦! 本次是一个大更新,解决了两个大问题,添加了4个大的事件处置流程以及一些更新,下载链接在文末 两个大问题是: Windows 平台的 Adobe acrobat DC 、Firefox 浏…...

Billu_b0x靶机

信息收集 使用arp-scan 生成网络接口地址来查看ip 输入命令: arp-scan -l 可以查看到我们的目标ip为192.168.187.153 nmap扫描端口开放 输入命令: nmap -min-rate 10000 -p- 192.168.187.153 可以看到开放2个端口 nmap扫描端口信息 输入命令&…...

GitHub+Picgo图片上传

Picgo下载,修改安装路径,其他一路下一步! 地址 注册GitHub,注册过程不详细展开,不会的百度一下 地址 新建GitHub仓库存放图片 ——————————————————————————————————————————…...

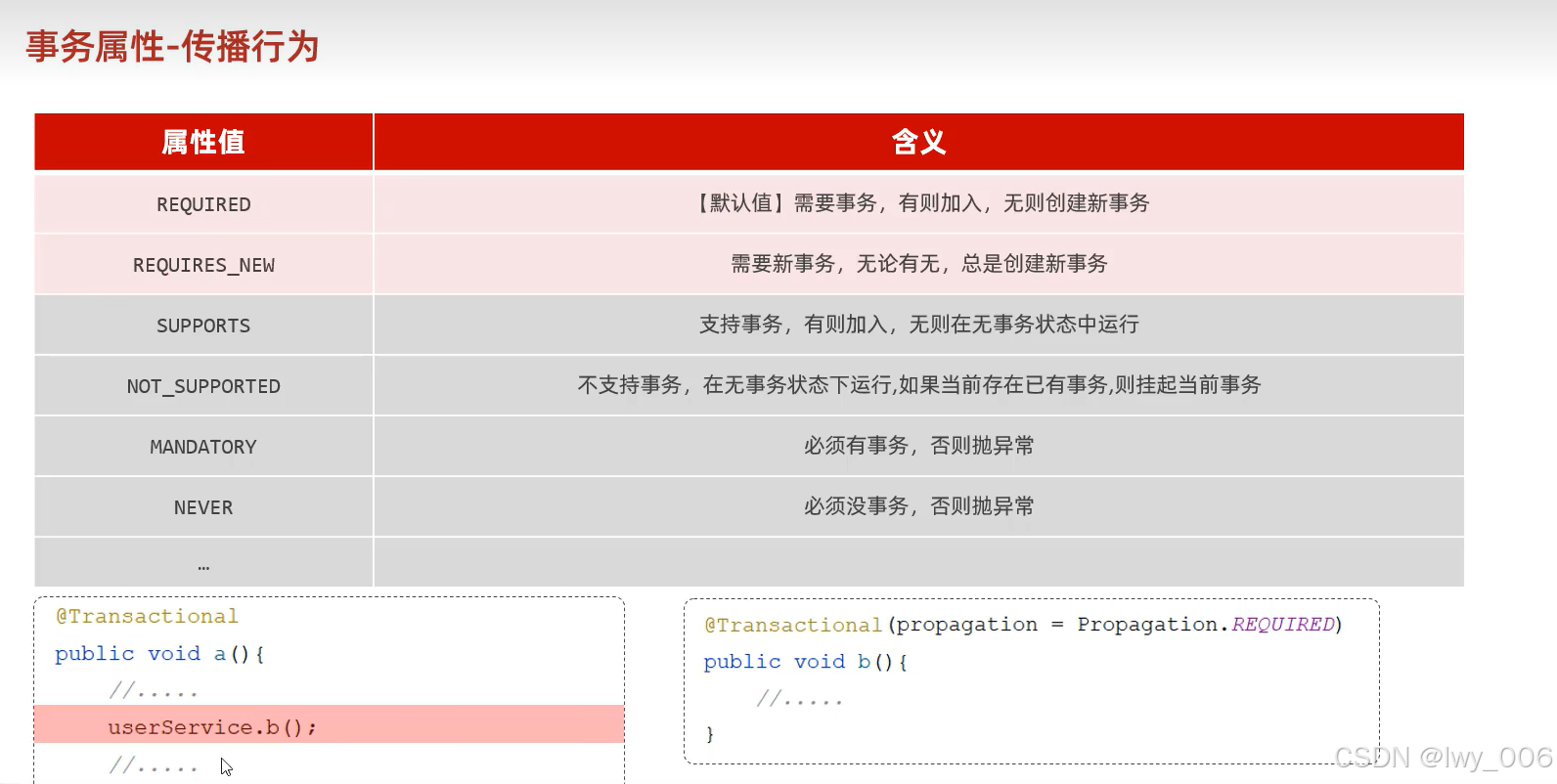

springboot的事务管理

在yml配置文件中添加以下:logging.level.org.springframework.jdbc.support.JdbcTransactionManagerdebug...

深入解析rsync:定义、架构、原理、应用场景及实战指南

前言 在现代数据管理和传输过程中,数据同步工具起着至关重要的作用。特别是在需要高效、可靠地在不同服务器或设备之间传输大量数据时,选择一款优秀的数据同步工具显得尤为重要。在众多工具中,rsync以其高效、灵活、可靠的特点,成…...

discuz手机版发帖提示“网络出现问题,请稍后再试”

大家好,我是网创有方。今天分享一个discuz发帖报错的问题。 问题描述:discuz手机网页端发帖提示“网络出现问题,请稍后再试”,但是实际上帖子已经发布成功。 本次记录下分析过程: 第一步:打开宝塔&#…...

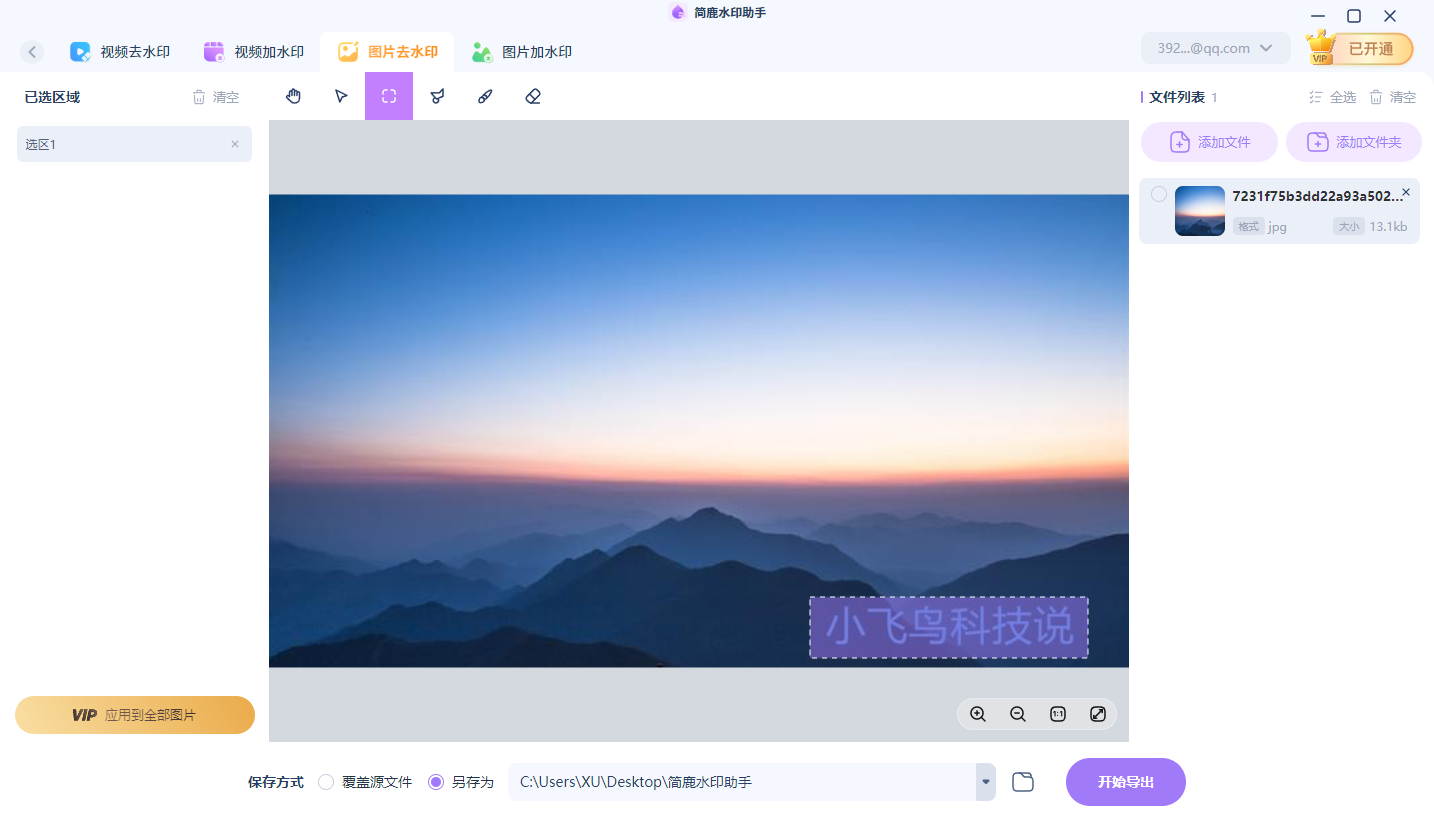

图片如何去水印,PS 图片去水印的几种常见方法

在数字图像的世界里,水印常常被用来标识版权或防止未经授权的使用,但有时它们却成为了美观的障碍。无论是出于个人偏好还是专业需求,去除图片上的水印已经成为一项常见的任务。 Adobe Photoshop 作为行业标准的图像编辑软件,提供…...

【从零开始实现stm32无刷电机FOC】【实践】【5/6 stm32 adc外设的高级用法】

目录 采样时刻触发采样同步采样 点击查看本文开源的完整FOC工程 本节介绍的adc外设高级用法用于电机电流控制。 从前面几节可知,电机力矩来自于转子的q轴受磁力,而磁场强度与电流成正比,也就是说电机力矩与q轴电流成正相关,控制了…...

2407-mysql笔记

数据库(Database),简称db mariadbmysql 常见的数据库:mysql、oracle、高斯(Gauss)、redis、sqlserver、SQLite、HBase 一、SQL(Structured Query Language):结构化查询语言 1、作用ÿ…...

如何解决隐藏游戏服务器的源IP问题

在网络游戏领域,保护服务器的源IP地址不被轻易发现是一项重要的安全措施。游戏服务器的源IP一旦暴露,可能会遭受DDoS攻击、扫描和各种形式的安全威胁。然而,对于合法的游戏运营商而言,有时需要对服务器进行维护或调试,…...

云计算数据中心(一)

目录 一、云数据中心的特征二、云数据中心网络部署(一)改进型树结构(二)递归层次结构(三)光交换网络(四)无线数据中心网络(五)软件定义网络 一、云数据中心的…...

libwebrtc.a+exosip连接fS 环境部署tips

//运行FS服务器 sudo ./freeswitch -nc -nonat //公网sudo ./freeswitch //运行客户端 sudo ./fs_cli //加载模块 load mod_av load mod_verto0.Invite交互过程 1.fs码率设置 2.用户密码改动 3.数字签名的摘要 4.FS收不到ACK 5.公网部署 6.查看frewswitch都占用哪些端口 7.日志…...

告别环境报错:用Docker 10分钟在本地/服务器部署YOLOv8完整开发环境

告别环境报错:用Docker 10分钟在本地/服务器部署YOLOv8完整开发环境 在计算机视觉领域,YOLOv8作为当前最先进的目标检测模型之一,其强大的性能和易用性吸引了大量开发者和研究者。然而,传统的手动搭建开发环境过程往往令人望而生畏…...

HTTP协议认识

什么是 Http 协议? 超文本传输协议,规定了浏览器与服务器通信的规则 Http 协议的特点? 面向连接、安全的协议(基于 TCP)基于请求响应模型的无状态的协议 按F12 一、状态码大类 状态码分类说明1xx响应中…...

Windows硬件指纹保护终极教程:3步掌握EASY-HWID-SPOOFER安全使用

Windows硬件指纹保护终极教程:3步掌握EASY-HWID-SPOOFER安全使用 【免费下载链接】EASY-HWID-SPOOFER 基于内核模式的硬件信息欺骗工具 项目地址: https://gitcode.com/gh_mirrors/ea/EASY-HWID-SPOOFER 在数字时代,你的硬件信息正在被悄悄收集—…...

2026)

渝中区宜居、 韧性、智慧城市建设“十五五”规划(征求意见稿) 2026

这份《渝中区宜居、韧性、智慧城市建设 “十五五” 规划(征求意见稿)》,立足渝中区 “重庆母城、都市极核、品质半岛、首善之区” 定位,总结 “十四五” 成效、分析机遇挑战,明确 2026—2030 年总体目标、核心任务与保…...

2026上海楼宇自控系统 / DDC 自控系统/能耗监测系统厂家知名厂家推荐 品牌选型指南!

根据 2026 年最新行业调研数据,楼宇自控市场已迎来深刻变革。在 “双碳” 战略深入推进与国产替代进程加速的双重驱动下,国产品牌已正式跻身行业第一梯队,与霍尼韦尔、江森自控、西门子等国际巨头同台竞技。在此行业格局重组的浪潮中…...

情感演绎有多强?顶伯实测愤怒、喜悦、悲伤等 9 种语气

🎭 微软 TTS 的情感演绎有多强?顶伯实测愤怒、喜悦、悲伤等 9 种语气🎯 引言:语音合成的情感革命在人工智能语音合成领域,情感表达一直是技术难点。微软 TTS(文本转语音)通过深度学习模型&#…...

别再死记硬背PID参数了!手把手教你用AFM虚拟实验调出清晰形貌图

从零掌握AFM虚拟实验:PID调参实战指南与形貌优化技巧 第一次打开AFM虚拟实验界面时,面对密密麻麻的PID参数滑块,我完全懵了——P值调大还是调小?I参数到底影响什么?为什么别人的样品图像清晰锐利,而我的总是…...

SPSS虚拟变量避坑指南:创建后如何正确用于回归分析?别让编码错误毁了你的模型

SPSS虚拟变量实战避坑:从编码到回归分析的完整解决方案 在数据分析领域,虚拟变量(Dummy Variable)是将分类变量转换为可用于回归分析形式的桥梁。许多研究者虽然掌握了SPSS生成虚拟变量的基础操作,却在后续分析中频频…...

5步打造个人数字图书馆:番茄小说下载器实战指南

5步打造个人数字图书馆:番茄小说下载器实战指南 【免费下载链接】fanqienovel-downloader 下载番茄小说 项目地址: https://gitcode.com/gh_mirrors/fa/fanqienovel-downloader 你是否曾在深夜追更小说时突然断网?是否想整理自己的阅读记录却无从…...

AMD Ryzen处理器调试神器:SMUDebugTool完全指南

AMD Ryzen处理器调试神器:SMUDebugTool完全指南 【免费下载链接】SMUDebugTool A dedicated tool to help write/read various parameters of Ryzen-based systems, such as manual overclock, SMU, PCI, CPUID, MSR and Power Table. 项目地址: https://gitcode.…...