基于融合正余弦和柯西变异的麻雀搜索算法SCSSA优化CNN-BiLSTM的多变量时间序列预测

matlab R2024a以上

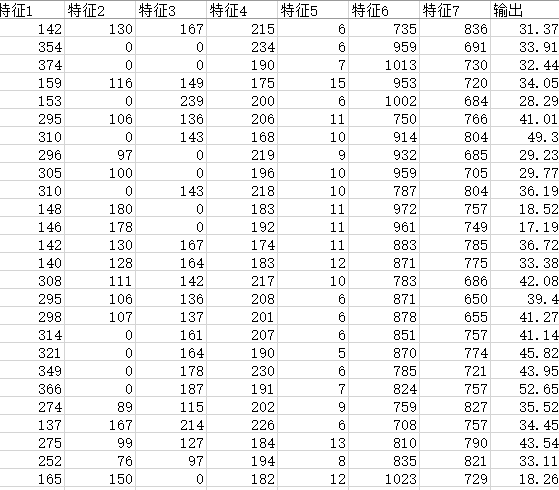

一、数据集

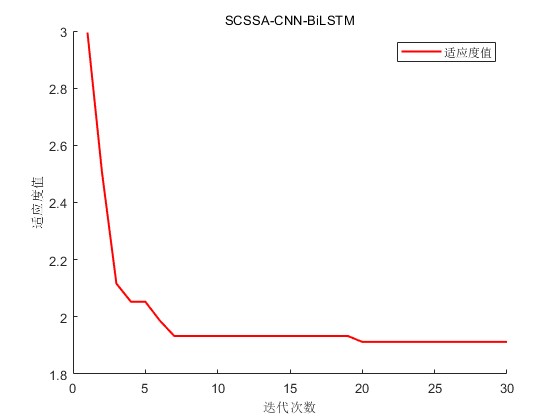

二、融合正余弦和柯西变异的麻雀搜索算法

麻雀搜索算法(Sparrow Search Algorithm, SSA)是一种新型的群体智能优化算法,其灵感来源于麻雀觅食行为。为了提高算法的性能,可以融合正余弦函数和柯西变异操作。正余弦函数有助于增强算法的全局搜索能力,而柯西变异有助于避免陷入局部最优。以下是改进后的麻雀搜索算法的基本步骤:

初始化种群: 初始化种群,包括位置和适应度值。

计算适应度值: 计算每个个体的适应度值。

选择发现者和加入者: 根据适应度值选择发现者(Fitness前20%的个体)和加入者(其余个体)。

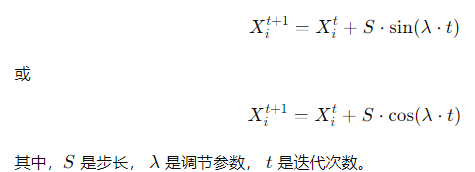

更新发现者位置: 使用正弦和余弦函数来更新发现者的位置,以增加搜索空间的探索能力:

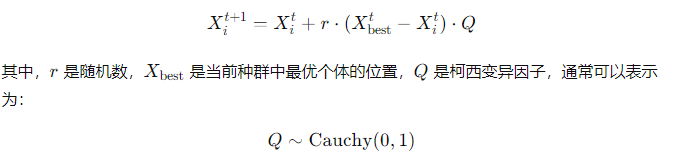

更新加入者位置: 加入者根据以下公式更新位置:

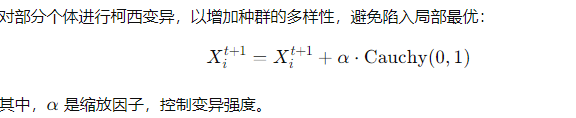

变异操作: 对部分个体进行柯西变异,以增加种群的多样性,避免陷入局部最优:

评估适应度值: 重新计算种群中每个个体的适应度值。

更新种群: 根据适应度值更新种群。

终止条件: 检查是否满足终止条件(如达到最大迭代次数或适应度值达到预设阈值),如果满足则结束算法,否则返回步骤4。

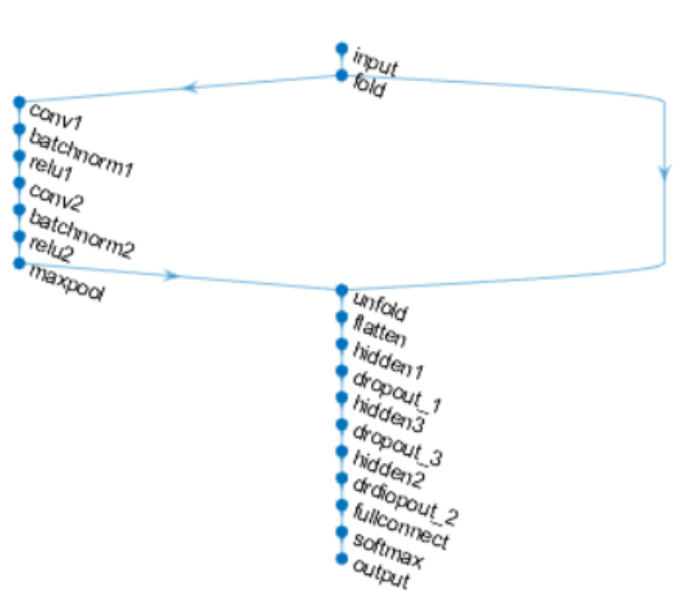

三、CNN-BiLSTM网络

在时间序列预测中,结合卷积神经网络(CNN)和双向长短期记忆网络(BiLSTM)的CNN-BiLSTM模型能够发挥各自的优势,实现更高的预测准确性。

CNN擅长提取局部特征,特别是空间特征。在时间序列预测中,CNN可以用于捕捉时间序列中的局部模式和趋势。通过卷积操作,可以有效地减少输入数据的维度,同时保留重要特征。

LSTM是一种特殊的循环神经网络(RNN),能够捕捉长时间依赖关系,适用于处理和预测基于时间的数据。双向LSTM(BiLSTM)进一步增强了这一能力,它在两个方向上(前向和后向)处理序列数据,捕捉到更多的上下文信息。

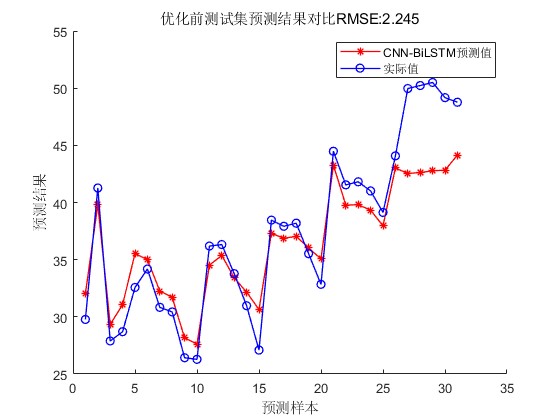

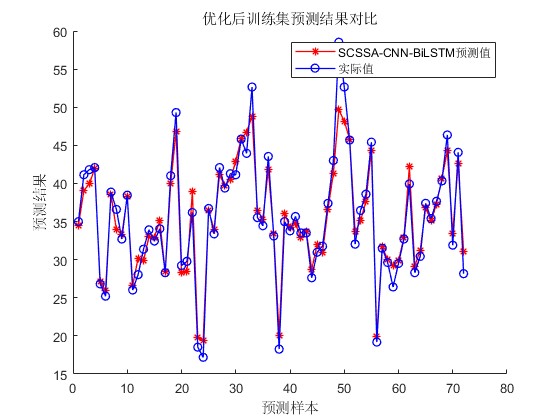

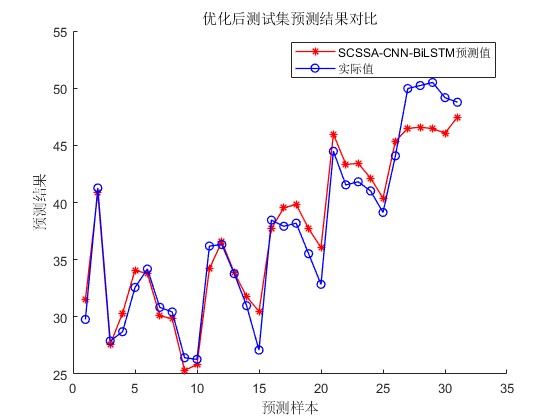

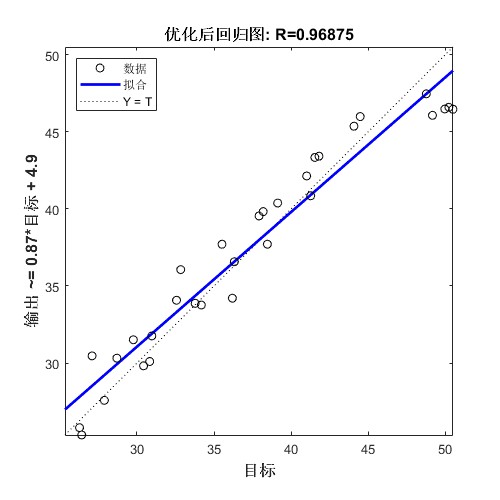

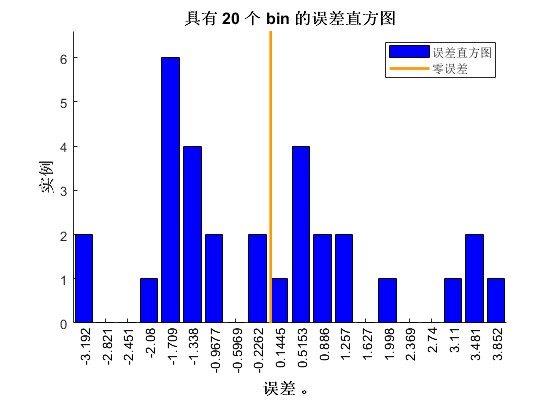

四、效果展示

五、代码获取

感兴趣的朋友可以关注最后一行

% 参数设置

options0 = trainingOptions('adam', ... % 优化算法Adam'MaxEpochs', 300, ... % 最大训练次数'GradientThreshold', 1, ... % 梯度阈值'InitialLearnRate', 0.01, ... % 初始学习率'LearnRateSchedule', 'piecewise', ... % 学习率调整'LearnRateDropPeriod',100, ... % 训练100次后开始调整学习率'LearnRateDropFactor',0.01, ... % 学习率调整因子'L2Regularization', 0.002, ... % 正则化参数'ExecutionEnvironment', 'cpu',... % 训练环境'Verbose', 1, ... % 关闭优化过程'Plots', 'none'); % 画出曲线%% https://mbd.pub/o/bread/mbd-ZpmWlJ5y相关文章:

基于融合正余弦和柯西变异的麻雀搜索算法SCSSA优化CNN-BiLSTM的多变量时间序列预测

matlab R2024a以上 一、数据集 二、融合正余弦和柯西变异的麻雀搜索算法 麻雀搜索算法(Sparrow Search Algorithm, SSA)是一种新型的群体智能优化算法,其灵感来源于麻雀觅食行为。为了提高算法的性能,可以融合正余弦函数和柯西变…...

c++基本数据类型变量的最大值,最小值和内存空间

基本数据类型有哪些? 在C中,基本数据类型主要包括以下几种: 整型 (Integral Types): int:通常为32位,有 signed 和 unsigned 两种版本,如 int, unsigned int.short 或 signed short / unsigned …...

005集——运算符和循环——C#学习笔记

C# 提供了许多运算符。 其中许多都受到内置类型的支持,可用于对这些类型的值执行基本操作。 这些运算符包括以下组: 算术运算符,将对数值操作数执行算术运算比较运算符,将比较数值操作数布尔逻辑运算符,将对 bool 操作…...

【Tessent IJATG Users Manual】【Ch5】IJTAG Network Insertion

The IJTAG Network Insertion FlowIJTAG Network Insertion ExampleModification of the IJTAG Network Insertion Flow How to Edit or Modify a DftSpecificationEdit or Modify MethodDftSpecification Examples IJTAG Network Insertion 可以将已有的 instrument 连接起来&…...

我在高职教STM32——I2C通信入门(2)

大家好,我是老耿,高职青椒一枚,一直从事单片机、嵌入式、物联网等课程的教学。对于高职的学生层次,同行应该都懂的,老师在课堂上教学几乎是没什么成就感的。正是如此,才有了借助CSDN平台寻求认同感和成就感的想法。在这里,我准备陆续把自己花了很多心思设计的教学课件分…...

GPT解逻辑数学题之8个8变1000的故事

目录 初试正解 我: GPT4: 再问思索 我: GPT4: 提醒错误 我: GPT4: 给出正解提示 我: GPT4: 不愿放弃 我: GPT4: 再次尝试 我: …...

10、MySQL-索引

目录 1、索引概述 2、索引结构 2.1 BTree 2.2 BTree 2.3 Hash 3、索引分类 4、索引语法 4.1 创建索引 4.2 查看索引 4.3 删除索引 5、SQL性能分析 5.1 SQL执行频率 5.2 慢查询日志 5.3 profile详情 5.4 explain执行计划 6、索引使用 6.1 验证索引效率 6.2 最左…...

【python】Python操作Redis数据库的详细教程与应用实战

✨✨ 欢迎大家来到景天科技苑✨✨ 🎈🎈 养成好习惯,先赞后看哦~🎈🎈 🏆 作者简介:景天科技苑 🏆《头衔》:大厂架构师,华为云开发者社区专家博主,…...

【数据结构的——红黑树】

目录 一、红黑树简介二、红黑树的特性三、2-3-4树与红黑树的等价关系四、红黑树的操作4.1、旋转操作4.2、红黑树的插入4.2.1、情形一4.2.2、情形二4.2.3、情形三4.2.4、情形四4.2.5、情形五4.2.6、情形六4.2.7、对插入进行小结4.3、红黑树的删除4.3.1、情形一4.3.2、情形二4.3.…...

第十二章:设置pod和容器权限-保障集群内节点和⽹络安全

本章内容包括: 在pod中使用宿主机节点的默认Linux命名空间以不同用户身份运行容器运行特权容器添加或禁用容器内核功能定义限制pod行为的安全策略保障pod的网络安全 谈到了如何保障API服务器的安全。如果攻击者获得了访问API服务器的权限,他们可以通过在…...

灵途科技再度入选2024年度“光谷瞪羚”企业名单!

今年5月,东湖高新区启动了2024年度“光谷瞪羚”企业认定工作,共有549家企业拟被认定为“光谷瞪羚”企业。作为泛自动驾驶领域光电感知专家,灵途科技凭借其快速成长、强大创新能力和巨大发展潜力,再次获得“光谷瞪羚”企业的荣誉。…...

Centos7.6配置阿里云镜像源

1、备份本地镜像源,将/etc/yum.repos.d/下所有文件备份到/etc/yum.repos.d/bak/下 2、下载阿里云镜像 wget -O /etc/yum.repos.d/CentOS-Base.repo https://mirrors.aliyun.com/repo/Centos-7.repo 3、清除yum缓存-yum clean all 4、验证镜像源仓库 yum repolist...

梨子的功效与作用 梨子生吃熟吃功效竟大不同

梨,这一寻常的水果,因其独特的口感和丰富的营养价值,深受人们的喜爱。梨子不仅味道甜美,而且具有多种功效与作用,无论是生吃还是熟吃,都能给人体带来诸多益处。然而,你是否知道,生吃…...

北斗三号5G遥测终端机系统在水库大坝安全监测应用

一、概述 我国现有水库大坝9.8万余座,是世界上拥有水库大坝最多的国家。这些水库大坝在防洪、发电、供水、灌溉等方面发挥巨大效益的同时,所存在的安全风险不容忽视。大坝安全监测是大坝安全管理的重要内容,是控制大坝风险的重要措施。大坝安…...

代码随想录算法训练营第五十一天|99.岛屿数量 深搜 、99.岛屿数量 广搜、岛屿的最大面积

#99. 岛屿数量 深度优先搜索: 每座岛屿只能由水平方向和/或竖直方向上相邻的陆地连接形成。 本题思路:用遇到一个没有遍历过的节点陆地,计数器就加一,然后把该节点陆地所能遍历到的陆地都标记上。在遇到标记过的陆地节点和海洋…...

【c++刷题笔记-图论】day62:Floyd 算法、A * 算法精讲

Floyd 算法 重点:多源最短路径算法,前的最短路径算法是单源的也就是只有一个起点。递推每个节点之间最短的路径 时间复杂度: O(n^3)空间复杂度:O(n^2) #include <iostream> #include <vector> using namespace std…...

FPGA知识基础之--clocking wizard ip核的使用以及modelsim与vivado联合仿真

目录 前言一、ip核是什么?1.1 定义1.2 分类 二、为什么使用ip核2.1 ip核的优点2.2 ip核的缺点 三、如何使用ip核(vivado)四、举例(clocking wizard ip核)4.1 简介4.2 实验任务4.3 程序设计4.3.1 系统模块4.3.2 波形绘制…...

Java中的分布式日志与追踪

随着微服务架构的流行,分布式系统变得越来越复杂。在分布式系统中,日志和追踪是两个关键的工具,用于监控系统的健康状态、故障排除和性能优化。本文将详细探讨Java中的分布式日志与追踪,介绍相关的技术和工具,并通过代…...

案例精选 | 某省级妇幼保健院自动化安全运营中心建设成功实践

某省级妇幼保健院,是一所集医疗、保健、教学、科研、预防、康复于一体的省级三级甲等妇幼保健机构,专注于为全省妇女儿童提供全方位、高质量的医疗保健服务。医院拥有4个院区,总建筑面积10万平米,开放床位700张,年门诊…...

数字化时代:传统行业的转型之路在何方?

在当前数字化时代的浪潮中,传统行业面临着新挑战与新机遇。为了在激烈的市场竞争中立足并谋求发展,传统行业的运营必须积极拥抱数字化转型。蚓链数字化解决方案帮助你总结如下。 数字化思维:开启转型之门的钥匙 数字化思维是传统行业转型的…...

网站SEO优化有哪些技巧

网站SEO优化有哪些技巧 在当前数字化时代,拥有一个高效的网站SEO优化策略至关重要。无论你是新手还是资深网站管理者,了解网站SEO优化的技巧都能帮助你在百度等搜索引擎上获得更高的排名,从而吸引更多的流量。本文将详细探讨网站SEO优化的一…...

学术PDF处理神器:OpenClaw+千问3.5-35B-A3B-FP8实现论文公式截图转LaTeX

学术PDF处理神器:OpenClaw千问3.5-35B-A3B-FP8实现论文公式截图转LaTeX 1. 为什么需要自动化论文公式处理 作为经常与学术论文打交道的科研人员,我深刻理解手动输入LaTeX公式的痛苦。去年撰写博士论文期间,我曾花费整整两周时间仅用于转录参…...

SEO 对于SaaS产品销售有什么影响

SEO对于SaaS产品销售的重要性 在当前的数字化经济时代,软件即服务(SaaS)产品正日益成为各行各业的首选工具。仅拥有优质的产品还远远不够,如何让潜在客户能够找到并选择你的产品至关重要。这时,搜索引擎优化ÿ…...

OpenClaw+Phi-3-vision-128k-instruct:个人知识库自动化建设方案

OpenClawPhi-3-vision-128k-instruct:个人知识库自动化建设方案 1. 为什么需要自动化知识管理 作为一个长期与技术文档打交道的开发者,我发现自己陷入了一个典型的知识管理困境:每天接触大量优质内容——技术博客、论文PDF、会议视频、截图…...

零代码实战:用OpenClaw和Qwen3.5-9B-AWQ-4bit制作表情包生成器

零代码实战:用OpenClaw和Qwen3.5-9B-AWQ-4bit制作表情包生成器 1. 为什么需要本地化表情包生成工具 作为一个长期混迹技术社区的老鸟,我经常需要在群聊中快速制作贴合讨论主题的表情包。传统方式要么依赖在线生成器(存在隐私风险࿰…...

JAVA无人共享无人机赁柜预约小程序源码代码

JAVA无人共享无人机租赁柜预约小程序源码实现方案采用Uniapp框架开发无人共享无人机租赁柜预约小程序,需整合后端Java服务和前端跨平台技术。以下是核心实现方案:技术栈选择前端:Uniapp Vue.js uView UI后端:Spring Boot MyBat…...

SAP Smartform 自定义页格式实战:SPAD配置全流程解析

1. 为什么需要自定义页格式? 在SAP系统中处理打印需求时,经常会遇到标准页格式无法满足实际业务需求的情况。比如打印特殊尺寸的票据、多语言表单或者带有公司专属页眉页脚的文件时,标准的A4、A5等纸张格式就显得力不从心了。这时候就需要通过…...

全网炸了!5亿人用的Axios竟被投毒,你的密钥还保得住吗?

早些时候,聊过 Python 领域那场惊心动魄的供应链攻击。当时我就感叹,虽然我们 JavaScript 开发者对这类套路烂熟于心,但亲眼目睹这种规模的“投毒”还是头一次。然而,属于我们 JS 圈的至暗时刻,终究还是卷土重来了。而…...

OpenClaw v2026.3.31 深度解读:为什么这次更新不是“小修小补”,而是一次明显的安全收口与后台任务体系成形

🔥个人主页:杨利杰YJlio❄️个人专栏:《Sysinternals实战教程》《Windows PowerShell 实战》《WINDOWS教程》《IOS教程》《微信助手》《锤子助手》 《Python》 《Kali Linux》《那些年未解决的Windows疑难杂症》🌟 让复杂的事情更…...

)

【2026年最新600套毕设项目分享】springboot仁和机构的体检预约系统(14336)

有需要的同学,源代码和配套文档领取,加文章最下方的名片哦 一、项目演示 项目演示视频 二、资料介绍 完整源代码(前后端源代码SQL脚本)配套文档(LWPPT开题报告/任务书)远程调试控屏包运行一键启动项目&…...