【产品那些事】The OX Active ASPM Platform

文章目录

- 前言

- 关于OX Security

- 产品理念

- 流程体验

- Complete Visibility:将安全无缝嵌入到SDLC中

- PBOM

- OSC&R coverage

- Contextualized Prioritization:快速解决最关键的风险

- Accelerated Response:简化安全流程

- See Beyond the Code:缩小安全工具和覆盖范围之间的差距

- 流程总结

- 参考

前言

应用安全正处于转型期,传统方法面临挑战。Gartner预测,到2026年,70%的平台团队将集成应用安全工具,显著高于2023年的20%。尽管组织采用了应用安全态势管理(ASPM)和分散的安全测试工具,但这常导致工具泛滥、误报增多和修复困难,反而增加了工作量、延缓了开发进度,并加大了风险。

关于OX Security

OX Security 正在将 AppSec 实践与其 Active ASPM 平台统一起来,使用户能够通过在整个软件开发生命周期中提供可见性和可追溯性、上下文优先级以及自动响应来预防风险。该平台使组织能够消除手动实践并接受可扩展的安全开发。

OX Active ASPM旨在帮助应用安全从静态转向主动管理。

产品理念

- 通过完整的端到端覆盖整个软件开发生命周期来查看一切。

- 通过适应上下文的优先级来专注于重要的事情,以满足您的业务需求。

- 通过自动响应和无代码工作流程大规模降低风险。

流程体验

Complete Visibility:将安全无缝嵌入到SDLC中

OX通过source control, CI/CD, registry, and cloud environments的API确保持续的可见性和可追溯性,通过专有的pipeline材料构建(PBOM)进行实时监控,跟踪完整的软件生命周期,确保构建完整性,并从一开始到发布保护生产应用程序。

PBOM

软件供应链 PBOM(管道物料清单)组件提供了从头到尾的整个软件开发管道的图形视图

A:扫描阶段:

Git posture、Code Security、Secret/PII scan、Open source

security、SBOM、Infrastructure as code scan、CI/CD posture、Container

security、Artifact integrity、Cloud security

B:开发和生产基础设施

C:安全工具

D:覆盖范围

每个扫描阶段安全工具覆盖的应用程序的百分比。

OSC&R coverage

OSC&R(Open Software Supply Chain Attack Reference) 是一个专门针对软件供应链攻击的结构化视图

Contextualized Prioritization:快速解决最关键的风险

OX 通过对所有 AppSec 数据进行规范化、情境化和优先级排序,准确地确定表面之外的威胁的优先级。它可以有效评估漏洞、可利用性、可达性和业务影响,能够通过从同一控制台查看修复代码以及提交PR来快速响应。

Accelerated Response:简化安全流程

借助无代码工作流程,可以通过自动阻止引入管道的漏洞、有风险的代码和配置更改来提高效率、减少手动操作。

See Beyond the Code:缩小安全工具和覆盖范围之间的差距

OX 对开发风险的持续监控可帮助避开 Log4j 和 Codecov 等已知威胁,同时通过独特的研究和威胁情报来防止新兴的攻击类型。借助可定制的仪表板和报告,获得有关安全态势 (SLSA) 的重要见解,确保合规性并防止安全漂移。

流程总结

参考

https://docs.ox.security

相关文章:

【产品那些事】The OX Active ASPM Platform

文章目录 前言关于OX Security产品理念 流程体验Complete Visibility:将安全无缝嵌入到SDLC中PBOMOSC&R coverageContextualized Prioritization:快速解决最关键的风险Accelerated Response:简化安全流程See Beyond the Code:…...

欢迪迈手机商城设计与开发

TOC springboot137欢迪迈手机商城设计与开发 绪论** 1.1 研究背景 当前社会各行业领域竞争压力非常大,随着当前时代的信息化,科学化发展,让社会各行业领域都争相使用新的信息技术,对行业内的各种相关数据进行科学化࿰…...

Endnote与word关联 解决方案: COM加载项-----》CWYW插件安装

1、首先说一下本次情况,office的版本是2019,后安装的Endnote 9。旧版word也可按此方法尝试。 2、先找到关键的EndNote Cwyw.dll文件。应在此目录下:C:\Program Files (x86)\EndNote X7\Product-Support\CWYW。 3、如没有EndNote Cwyw.dll文…...

用R语言运用 Shiny 包打造基于鸢尾花数据集的交互式数据可视化应用

下面内容摘录自《R 语言与数据科学的终极指南》专栏文章的部分内容,每篇文章都在 5000 字以上,质量平均分高达 94 分,看全文请点击下面链接: 1章4节:数据可视化, R 语言的静态绘图和 Shiny 的交互可视化演…...

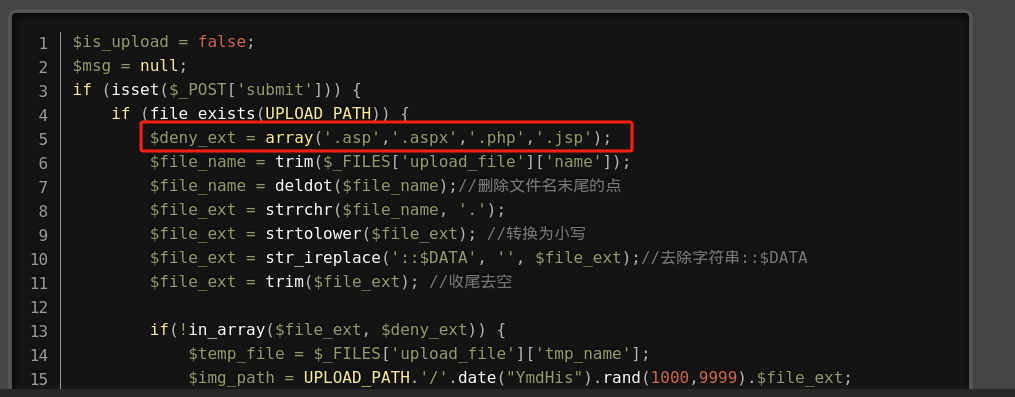

Upload-Lab第3关:如何巧妙应对黑名单文件后缀检测?

关卡介绍 在Pass03中,我们面临的挑战是绕过文件上传功能的黑名单检测机制。黑名单检测是一种常见的安全措施,它通过检查上传文件的后缀来阻止特定类型的文件(如 .php, .exe)被上传。在这一关,我们需要找到一种方法,上传一个可以执行的恶意文件,同时绕过黑名单检测。 …...

SSLVPN对比IPSECVPN安全设备的起源、发展、以及目前行业使用场景

前言 SSL VPN(Secure Sockets Layer Virtual Private Network)是一种利用SSL/TLS(Transport Layer Security,传输层安全)协议来创建安全连接的技术,它允许远程用户通过公共网络(通常是互联网&am…...

Hadoop大数据集群搭建

一、虚拟机配置网络 1、配置文件 进入“/etc/sysconfig/network-scripts”目录,查看当前目录下的“ifcfg-ens33”文件 对“ens33”文件进行配置 2、重启网络 systemctl restart network 3、测试网络 Ping www.baidu.com 4、设置虚拟机主机名称 5、绑定主机名和…...

【技术前沿】MetaGPT入门安装部署——用多个大语言模型解决任务!一键安装,只需填写OpenAI API

项目简介 MetaGPT 是一个多智能体框架,旨在构建全球首家 “AI 软件公司”。该项目通过为 GPT 分配不同的角色,模拟产品经理、架构师、工程师等职业,协同完成复杂的软件开发任务。MetaGPT 将一个简单的需求转化为完整的软件开发流程ÿ…...

#compsoer基本使用01#

Composer 是 PHP 的依赖管理工具,它允许开发人员管理和安装项目所需的依赖包。 1:查看Compsoer的全局配置命令 composer config -g --list --verbose 这个可以查看composer的镜像地址。例如 [repositories.packagist.org] type (string) : composer [repositor…...

)

基于c++的yolov5推理之前处理详解及代码(一)

目录 一、前言: 二、关于环境安装: 三、首先记录下自己的几个问题 问题:c部署和python部署的区别? 四、正文开始 4.1 图像预处理讲解 1、BGR---->RBG 2、等比例放缩图片(涉及到短边的填充) 3、归一化…...

什么是并行查询(Parallel Query)?)

Oracle(55)什么是并行查询(Parallel Query)?

并行查询(Parallel Query)是数据库管理系统中的一种查询优化技术,它允许数据库引擎同时使用多个处理器或线程来执行查询操作。通过将查询任务分解为多个子任务,并在多个处理器上同时执行这些子任务,可以显著提高查询的…...

关于 Lora中 Chirp Spread Spectrum(CSS)调制解调、发射接收以及同步估计的分析

本文结合相关论文对CSS信号的数学形式、调制解调、发射接收以及同步估计做了全面分析,希望有助于更好地理解lora信号 long-range (LoRa) modulation, also known as chirp spread spectrum (CSS) modulation, in LoRaWAN to ensure robust transmission over long d…...

Java - API

API全称"Application Programming Interface",指应用程序编程接口 API(JDK17.0)链接如下 : Overview (Java SE 17 & JDK 17) (oracle.com)https://docs.oracle.com/en/java/javase/17/docs/api/中文版: Java17中…...

力扣 3152. 特殊数字Ⅱ

题目描述 queries二维数组是nums数组待判断的索引区间(左闭右闭)。需要判断每个索引区间中的nums相邻元素奇偶性是否不同,如果都不同则该索引区间的搜索结果为True,否则为False。 暴力推演:也是我最开始的思路 遍历q…...

识别和缓解软件安全威胁的最佳工具

软件安全威胁会给企业带来重大损失,从经济损失到声誉受损。 企业必须主动识别和缓解这些威胁,防止它们造成危害。 幸运的是,有许多工具可以帮助企业识别和缓解软件安全威胁。 在本博客中,我们将探讨识别和缓解软件安全威胁的顶…...

Linux下的压缩与解压:掌握核心命令行工具

目录 一.前言 二.压缩文件概述 三.tar:Linux 的通用归档工具 常用 tar 命令 四.gzip:强大的压缩程序 常用 gzip 命令 五.zip 和 unzip:处理 ZIP 压缩文件 常用 zip 和 unzip 命令 实用技巧和最佳实践 六.结语 一.前言 在 Linux …...

BGP选路实验

要求: 1.如图连接网络,合理规格IP地址,AS200内IGP协议为OSPF; 2.R1属于AS 100;R2-R3-R4小AS234、R5-R6-R7小AS567,同时声明大AS 200,R8属于AS300; 3.R2-R5、R4-R7之间为联邦EBGP邻居…...

白骑士的C#教学高级篇 3.3 网络编程

网络编程是现代应用程序开发中至关重要的一部分。C# 提供了一套丰富的 API 来处理基本网络通信、Web请求与响应。在本节中,我们将深入探讨这些内容,帮助您掌握如何在 C# 中进行网络编程。 基本网络通信 基本网络通信通常涉及套接字(Socket&a…...

AI大模型赋能游戏:更智能、更个性化的NPC

参考论文:https://arxiv.org/abs/2403.10249 在传统游戏中,NPC(非玩家角色)的行为往往是预先设定好的,缺乏灵活性和变化性。然而,基于大模型的NPC可以利用其强大的推理和学习能力,实时生成对话…...

pymysql的上下文管理器:简化数据库操作

pymysql的上下文管理器:简化数据库操作 当我们使用 pymysql 操作数据库时,管理数据库连接和游标的生命周期是一项重要的任务。Python 的上下文管理器提供了一种优雅的方式来处理资源的获取和释放。在本文中,我们将探索如何创建一个简单的 py…...

FPGA以太网MAC调试架构设计与DSP优化实践

1. 项目概述:FPGA与以太网MAC的DSP调试架构在数字信号处理(DSP)的硬件实现中,调试环节往往成为开发效率的瓶颈。传统JTAG调试方式受限于带宽和灵活性,难以满足大规模数据交互的需求。我们基于Xilinx Virtex-4 FPGA平台…...

AI文本处理利器:MCP服务器实现结构化信息提取与智能解析

1. 项目概述:一个为AI应用注入结构化文本处理能力的MCP服务器 最近在折腾AI应用开发,特别是那些需要让大语言模型(LLM)与外部工具和数据源打交道的场景,我发现一个核心痛点:如何高效、可靠地将非结构化的文…...

)

西门子S7-300/400老系统改造:用DP/DP Coupler打通新旧产线数据(附Step7组态避坑点)

西门子S7-300/400老系统改造:用DP/DP Coupler打通新旧产线数据(附Step7组态避坑点) 在工业自动化领域,老旧产线升级改造往往面临新旧设备通讯协议不兼容的难题。当传统S7-300系统需要与现代化S7-400或带PN接口的PLC进行数据交互时…...

“腾讯给 DeepSeek 出资 60 亿,占约 2% 股权。另一家巨头未入局”

最近 DeepSeek 首轮外部融资的消息,引发全网关注,各种消息满天飞咯。①在 5 月 9 日的「DeepSeek 和阿里谈崩了」留言区,就有读者提到“腾讯曾提出认购最多 20% 股份,但因比例过高被婉拒。”今天又刷到鹅厂出资信息的另外一个版本…...

技能包管理器:开发者工具链标准化与版本隔离解决方案

1. 项目概述:一个为开发者赋能的技能包管理器在软件开发的世界里,我们每天都在与各种工具、库和依赖项打交道。从构建工具到代码格式化器,从静态分析器到部署脚本,一个现代项目的开发环境往往由数十个、甚至上百个独立的命令行工具…...

)

仅限前500名获取|Midjourney Blackberry印相专业级Prompt模板包(含EXIF元数据模拟指令)

更多请点击: https://intelliparadigm.com 第一章:Midjourney Blackberry印相的美学溯源与技术本质 Blackberry印相(Blackberry Photographic Process)并非真实存在的传统暗房工艺,而是Midjourney社区中对一类高对比、…...

在reMarkable平板上部署AI智能体:手写交互与视觉语言模型实践

1. 项目概述:当reMarkable平板遇见AI,一个手写交互的智能副驾如果你和我一样,既是reMarkable电子墨水屏平板的深度用户,又对AI智能体(Agentic AI)的潜力充满好奇,那么你一定会对这个项目感到兴奋…...

)

别再为Matlab地图发愁了!手把手教你用m_map搞定世界地图与中国省界图(附最新shp文件下载)

用m_map工具箱高效绘制专业地图:从安装到论文级可视化实战 第一次接触Matlab绘制地图时,我盯着报错信息发呆了半小时——明明按照教程操作,为什么地图显示一片空白?后来才发现是shp文件路径中多了一个空格。这种看似简单的细节&am…...

Tessera:内核级异构GPU分解技术解析与应用

1. Tessera:内核级异构GPU分解技术解析现代GPU数据中心正变得越来越异构化,不同型号的GPU在计算能力、内存带宽和成本效率上存在显著差异。这种异构性源于GPU发布周期与退役时间表的不匹配,以及高昂的成本和有限的供应。例如,Goog…...

家用扫地机器人研发技术路线

第四部分:如何一步步做出来 | 18个月 4阶段 从原型到量产 摘要:本文详细介绍了扫地机器人从原型到量产的研发流程,分为4个关键阶段。首先聚焦四大技术难点:SLAM定位、AI视觉识别、仿生机械臂和静音风机系统。研发过程包括实验室原型验证、工程样机测试、小批量真实场景测…...