Windows 上设置 MySQL 的主从复制

Windows 上设置 MySQL 的主从复制

- 一、前言

- 1. 环境准备

- 2. 主服务器配置

- 3. 从服务器配置

- 6. 测试复制

- 7. 注意事项

一、前言

在 Windows 上设置 MySQL 的主从复制涉及几个步骤。下面是一个详细的指南,帮助你实现这一过程。

1. 环境准备

-

安装 MySQL:

确保你在 Windows 上安装了 MySQL,并且能够访问 MySQL 命令行工具。 -

确定主从服务器:

假设我们有两台机器:- 主服务器(Master):

192.168.1.100 - 从服务器(Slave):

192.168.1.101

- 主服务器(Master):

2. 主服务器配置

-

编辑 MySQL 配置文件:

找到my.ini文件,通常位于C:\ProgramData\MySQL\MySQL Server X.X\(X.X为版本号)。添加或修改以下参数:[mysqld] server-id = 1 log-bin = mysql-bin binlog-do-db = your_database_name # 如果只想复制特定数据库server-id:主服务器的唯一标识符,必须是一个正整数。log-bin:启用二进制日志,这对于复制是必需的。binlog-do-db:可选,指定要复制的数据库。

-

重启 MySQL 服务:

可以通过服务管理器或命令提示符重启 MySQL 服务。 -

创建复制用户:

连接到 MySQL 命令行,执行以下命令:CREATE USER 'replica'@'%' IDENTIFIED BY 'replica_password'; GRANT REPLICATION SLAVE ON *.* TO 'replica'@'%'; FLUSH PRIVILEGES;- 这个用户将用于从服务器连接到主服务器。

-

获取主服务器状态:

在 MySQL 命令行中执行:SHOW MASTER STATUS;记录结果中的

File和Position字段,以便在从服务器上使用。

3. 从服务器配置

-

编辑从服务器的 MySQL 配置文件:

找到从服务器的my.ini文件,添加或修改以下参数:[mysqld] server-id = 2server-id:从服务器的唯一标识符,必须与主服务器不同。

-

重启从服务器的 MySQL 服务。

-

连接到从服务器:

打开 MySQL 命令行,执行以下命令:CHANGE MASTER TOMASTER_HOST='192.168.1.100',MASTER_USER='replica',MASTER_PASSWORD='replica_password',MASTER_LOG_FILE='mysql-bin.000001', -- 使用从主服务器获取的 FileMASTER_LOG_POS=12345; -- 使用从主服务器获取的 Position- 替换

MASTER_LOG_FILE和MASTER_LOG_POS为你在主服务器上记录的值。

- 替换

-

启动复制:

执行以下命令启动复制:START SLAVE; -

检查复制状态:

输入以下命令检查复制状态:SHOW SLAVE STATUS\G- 确保

Slave_IO_Running和Slave_SQL_Running都显示为Yes,这表示复制正在正常运行。

- 确保

6. 测试复制

-

在主服务器上创建一些数据:

USE your_database_name; CREATE TABLE test_table (id INT PRIMARY KEY, name VARCHAR(50)); INSERT INTO test_table VALUES (1, 'test_name'); -

在从服务器上查询该表:

USE your_database_name; SELECT * FROM test_table;你应该能看到在主服务器上插入的数据。

7. 注意事项

- 防火墙设置:确保主从服务器之间的网络连接正常,防火墙不会阻止 MySQL 的端口(默认是 3306)。

- 数据一致性:在配置复制之前,确保主从服务器的数据一致性。可以通过备份和恢复的方式来确保这一点。

- 监控复制状态:定期检查从服务器的复制状态,以确保没有错误发生。

通过以上步骤,你应该能够成功在 Windows 上设置 MySQL 的主从复制。如有问题,请查看 MySQL 错误日志以诊断问题。

相关文章:

Windows 上设置 MySQL 的主从复制

Windows 上设置 MySQL 的主从复制 一、前言1. 环境准备2. 主服务器配置3. 从服务器配置6. 测试复制7. 注意事项 一、前言 在 Windows 上设置 MySQL 的主从复制涉及几个步骤。下面是一个详细的指南,帮助你实现这一过程。 1. 环境准备 安装 MySQL: 确保你…...

鸿蒙内核源码分析(原子操作篇) | 谁在为原子操作保驾护航

基本概念 在支持多任务的操作系统中,修改一块内存区域的数据需要“读取-修改-写入”三个步骤。然而同一内存区域的数据可能同时被多个任务访问,如果在修改数据的过程中被其他任务打断,就会造成该操作的执行结果无法预知。 使用开关中断的方…...

vue3+ts封装axios以及解决跨域问题

目录 一、前言二、封装axios三、 解决跨域四、调用接口五、运行结果 一、前言 前端请求后端数据时,会用到axios,但是如果不将axios封装好,会导致代码冗余 二次封装的好处如下: 求头能统一处理便于接口的统一管理解决回调地狱配置…...

各厂家BI对比

帆软BI、奥威BI、永洪BI、思迈特BI、亿信华辰BI是国内知名的BI产品,不少企业在选型BI软件时都需要对这些BI软件进行了解,从中选择适合自己的一款。经过过年的发展,这些BI(商业智能)软件各自在多个行业中都有广泛的应用…...

SQL - 触发器

触发器是在插入、更新和删除语句前后自动执行的一堆SQL代码,但是触发器被触发后只会执行一次,通常我们使用触发器增强数据的一致性。创建触发器 -- 创建触发器 drop trigger if exists payments_after_insert; delimiter $$ -- 在 payments表 insert 之后…...

Redis中缓存穿透、缓存击穿、缓存雪崩的详解

如何理解Redis缓存的穿透、击穿、雪崩问题: 缓存穿透 是指缓存中和数据库中都没有数据,而用户不断访问,导致这个不存在的数据每次请求都要到存储层去查询,这样失去了意义。 缓存穿透的解决方案有哪些? 缓存null值布隆过滤增强…...

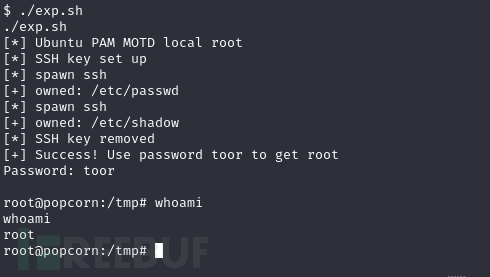

[Meachines] [Medium] Popcorn SQLI+Upload File+PAM权限提升

信息收集 IP AddressOpening Ports10.10.10.6TCP:22,80 $ nmap -p- 10.10.10.6 --min-rate 1000 -sC -sV PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 5.1p1 Debian 6ubuntu2 (Ubuntu Linux; protocol 2.0) | ssh-hostkey: …...

【Linux】python进程管理之supervisor安装使用教程

安装supervisor pip install supervisor生成配置文件 echo_supervisord_conf > /etc/supervisord.conf修改配置文件 vim /etc/supervisord.conf[unix_http_server] file/run/supervisor.sock ; the path to the socket file[supervisord] logfile/var/log/supervisord.log…...

BEM架构

视频 总结: BEM架构:一个命名类的规范而已,说白了就是如何给类起名字使用sass的目的:在<style>中模块化的使用类名,同时减少代码数量 1、 BEM架构 (通义灵码查询结果) BEM (Block Ele…...

物联网(IoT)详解

物联网(IoT)详解 1. IoT定义简介2. IoT工作原理3. IoT关键技术4. 物联网与互联网区别5. IoT使用场景6. 开源物联网平台7. 参考资料 1. IoT定义简介 首先第一个问题,什么是物联网(IoT)? 物联网(英文&#…...

ansync/await 运行流程图

1、流程图: 2、await 之后的方法是何时执行,如何执行的? await 的方法在 Task 执行完成之后,通过调用 Finish 方法执行的。 具体的执行步骤是先将 MoveNext 方法注册到 Task 的回调里,然后在 Task 执行完后调用这个方法…...

生产环境docker nginx+php8.0镜像

生产环境docker nginxphp8.0镜像 自定义创建php8.0镜像,创建dockerfile FROM php:8.0-fpm# 安装系统依赖 RUN sed -i s|http://deb.debian.org/debian|http://mirrors.aliyun.com/debian|g /etc/apt/sources.list && \apt-get update && apt-get i…...

【Hadoop】核心组件深度剖析:HDFS、YARN与MapReduce的奥秘

🐇明明跟你说过:个人主页 🏅个人专栏:《大数据前沿:技术与应用并进》🏅 🔖行路有良友,便是天堂🔖 目录 一、引言 1、Hadoop简介 2、Hadoop生态系统概览 二、Hadoo…...

Docker Swarm部署SpringCloud Alibaba微服务踩坑记录

为了方便部署和维护微服务项目,还是得上集群部署方案,决定采用Docker的swarm,为什么不是k8s,因为部署骑来又是个新的工具,之前就一直用的docker,自带了类k8s的工具,索性就直接使用swarm了&#…...

深入理解Spring Boot中的AOP应用:从基础组件到高级功能的实现

深入理解Spring Boot中的AOP应用:从基础组件到高级功能的实现 在现代Java开发中,Spring Boot因其简洁性和强大的功能而被广泛采用。而AOP(面向切面编程)作为Spring框架的核心特性之一,为开发者提供了在不修改业务代码的…...

《区块链与监管合规:在创新与规范之间寻求平衡》

区块链技术作为近年来最具创新性和颠覆性的技术之一,已经在金融、供应链、医疗、物联网等多个领域展现出巨大的潜力。然而,随着其应用的不断拓展,如何应对监管和合规性要求成为了区块链发展道路上一个至关重要的问题。 区块链的去中心化、匿…...

Nuxt3【服务器】server 详解

server 文件夹中的内容,会被自动注册为API和服务器处理程序。 服务器 API 对应路径 server/api server/api/hello.ts export default defineEventHandler((event) > {return {hello: world} })页面中使用 <script setup lang"ts"> const { da…...

防火墙技术原理与应用

防火墙概述 防火墙概念 防火墙:通过一种网络安全设备,控制安全区域间的通信,隔离有害通信,进而阻断网络攻击。一般安装在不同安全区域边界处,用于网络通信安全控制,由专用硬件或软件系统组成。 根据网络安全信任程度和需保护的对象,划分安全区域 公共外部网络:Inter…...

【BUU】[NewStarCTF 2023 公开赛道]Final -CP读取文件内容

漏洞检测 访问首页发现是ThinkPHP5 的站点 用工具扫描一下,发现存在ThinkPHP5.0.23 RCE漏洞 访问验证,写入shell 成功写入shell. 根目录发现flag,但是权限不足 提权获取flag 准备提权,这里一开始尝试了find,但是find权限不足 尝试采用cp命令,移动到web目录,发现访问还是…...

火绒安全:一款强大且高效的国产杀毒软件

火绒安全(Huorong Security)是一款国产的杀毒软件,以其轻量、高效和对系统资源占用低的特点受到广泛欢迎。与许多其他杀毒软件不同,火绒注重低调实用,旨在为用户提供无干扰且稳定的系统保护。 火绒安全的主要特点&…...

)

别再怕环路!手把手教你用锐捷RG-IS2700G交换机配置ERPS环网(附完整命令)

锐捷RG-IS2700G交换机ERPS环网实战:从零搭建高可靠企业网络 第一次接手企业园区网核心交换机的运维工作时,看到拓扑图上那个醒目的环形结构,我的手指在键盘上方悬停了整整十分钟——毕竟谁都不想成为"那个让全公司断网的新人"。直到…...

Dify如何助力企业提升客户体验

Dify 主要通过打造更智能、更快速的客服体系,从根本上提升客户体验。其核心在于利用 AI 应用开发平台的能力,实现服务的即时响应、精准解答和个性化互动。🤖 724 智能客服,告别等待全天候秒级响应:利用 Dify 的 Workfl…...

SEO如何提升网站权重_外链建设对SEO权重有什么作用

SEO如何提升网站权重_外链建设对SEO权重有什么作用 在当今互联网时代,网站的成功往往取决于其在搜索引擎上的排名。而搜索引擎优化(SEO)作为提升网站在搜索结果中排名的关键手段,其中的外链建设更是不可忽视的一环。SEO如何提升网…...

dify可以干什么

Dify 是一个开源的大模型(LLM)应用开发平台,旨在帮助你快速构建、管理和部署生成式 AI 应用,而无需从零开始写代码。简单来说,你可以把它理解为一个可视化的 AI 应用“工作台”,通过拖拉拽的方式࿰…...

像素语言·维度裂变器:5分钟上手,像玩游戏一样改写你的文字

像素语言维度裂变器:5分钟上手,像玩游戏一样改写你的文字 1. 认识你的文字冒险工坊 像素语言维度裂变器是一款将AI文本改写变成像素冒险游戏的创意工具。它基于MT5-Zero-Shot-Augment引擎,但完全颠覆了传统AI工具的刻板印象,把枯…...

AI如何重塑游戏公平性?让每个人都能享受射击乐趣的开源辅助方案

AI如何重塑游戏公平性?让每个人都能享受射击乐趣的开源辅助方案 【免费下载链接】Aimmy Universal Second Eye for Gamers with Impairments (Universal AI Aim Aligner (AI Aimbot) - ONNX/YOLOv8 - C#) 项目地址: https://gitcode.com/gh_mirrors/ai/Aimmy …...

5个实用技巧:让waifu2x-caffe成为你的图像超分辨率利器

5个实用技巧:让waifu2x-caffe成为你的图像超分辨率利器 【免费下载链接】waifu2x-caffe waifu2xのCaffe版 项目地址: https://gitcode.com/gh_mirrors/wa/waifu2x-caffe waifu2x-caffe是一个基于Caffe深度学习框架的图像超分辨率与降噪工具,专为W…...

IwrQk实战指南:跨平台Iwara视频社区客户端从安装到精通

IwrQk实战指南:跨平台Iwara视频社区客户端从安装到精通 【免费下载链接】iwrqk Unofficial Iwara Flutter Client 项目地址: https://gitcode.com/gh_mirrors/iw/iwrqk IwrQk是一款基于Flutter开发的跨平台Iwara视频社区客户端,专为技术爱好者和普…...

大模型剪枝新范式:先浓缩,再剪枝——DenoiseRotator技术解读

在技术领域,我们常常被那些闪耀的、可见的成果所吸引。今天,这个焦点无疑是大语言模型技术。它们的流畅对话、惊人的创造力,让我们得以一窥未来的轮廓。然而,作为在企业一线构建、部署和维护复杂系统的实践者,我们深知…...

如何用 Kinovea 实现专业运动分析?免费视频解析工具完全指南

如何用 Kinovea 实现专业运动分析?免费视频解析工具完全指南 【免费下载链接】Kinovea Video solution for sport analysis. Capture, inspect, compare, annotate and measure technical performances. 项目地址: https://gitcode.com/gh_mirrors/ki/Kinovea …...