亚信安全发布第34期《勒索家族和勒索事件监控报告》

本周态势快速感知

本周全球共监测到勒索事件91起,近三周勒索事件数量较为稳定。

从整体上看,Ransomhub是影响最严重的勒索家族;Play和ElDorado恶意家族也是两个活动频繁的恶意家族,需要注意防范。

本周,土耳其公司巴克皮利奇所有属于财务、会计、生产、销售等部门的文件被Ransomhub组织勒索,共计430G。

01 勒索态势

1.1 勒索事件数量

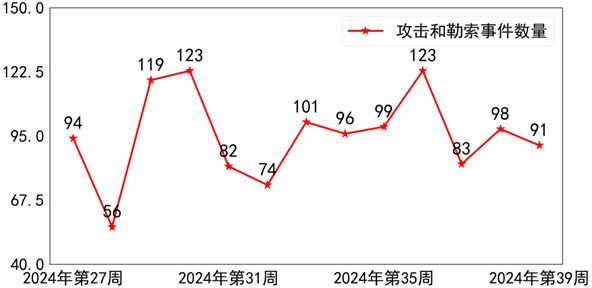

本周全球共监测到勒索事件91起,近三周勒索事件数量较为稳定。勒索事件趋势见图1.1。

图1.1 勒索事件趋势图

1.2 勒索事件受害者所属行业

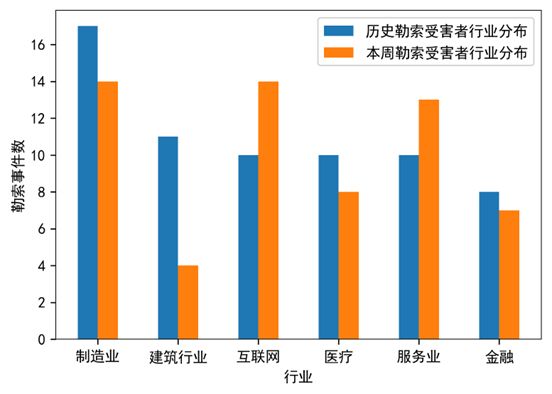

本周全球勒索事件受害者所属行业和历史对比趋势图如图1.2所示。从图中可知,除了互联网、服务业外的行业遭受勒索事件的数量均有下降。勒索事件趋势见图1.2。

图1.2 勒索受害者行业分布趋势图

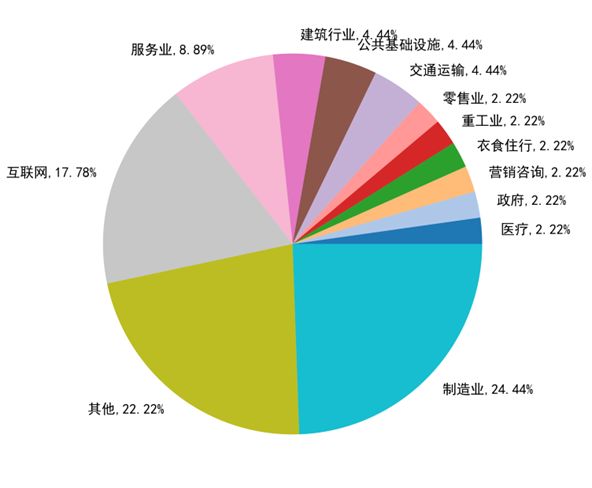

2024年下半年至今,中国区域的勒索事件受害者所属行业分布如图1.3所示,Top5为制造业,其他,互联网,服务业,建筑行业。

图1.3 2024年下半年至今中国区域勒索受害者行业分布图

1.3 勒索事件受害者所属国家

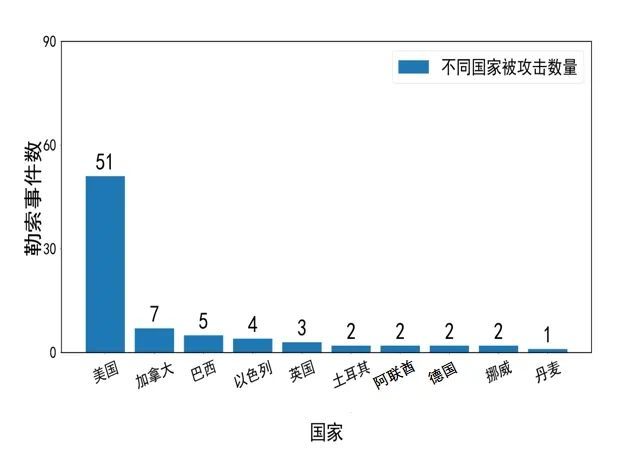

本周勒索事件受害者所属国家Top10如图1.4所示。美国依旧为受勒索攻击最严重的国家,占比56%。

图1.4 Top10受影响国家

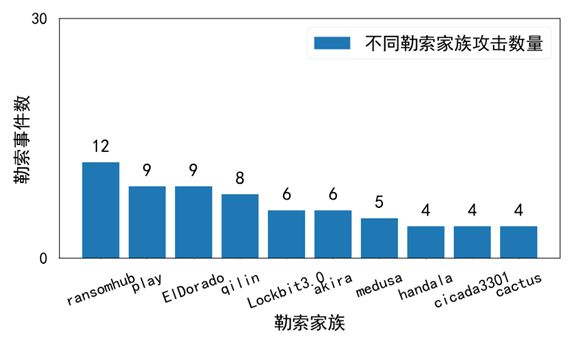

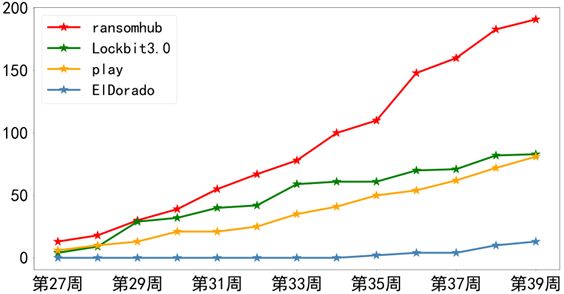

1.4 勒索家族

本周监控到活跃的勒索家族共有24个,Top10勒索家族如图1.5所示。本周Top3和历史Top3勒索家族的累积变化趋势如图1.6所示。从图中可知,Ransomhub是影响最严重的勒索家族;Play和ElDorado恶意家族也是两个活动频繁的恶意家族,需要注意防范。

图1.5 Top10活跃勒索家族

图1.6 流行勒索家族的累积变化趋势图

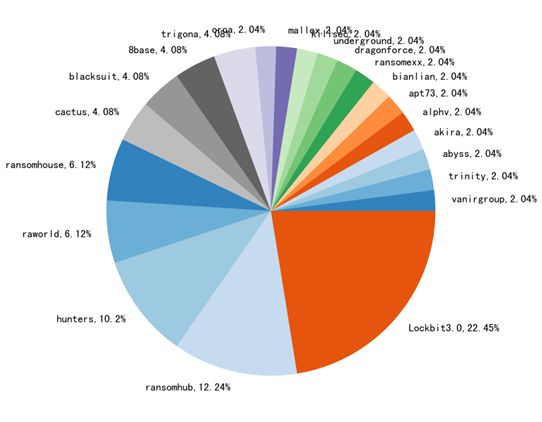

2024年下半年至今,中国区域的勒索家族活跃情况分布如图1.7所示。

图1.7 2024年下半年至今攻击中国区域的勒索家族分布图

02 勒索事件跟踪

本周监测到勒索事件91起。本周对公共安全造成重大影响的Top10事件如表2.1所示。随后本文在勒索事件详细跟踪分析部分对表中的一些重点事件进行了详细描述。

表2.1 Top10勒索事件详情

勒索事件详细跟踪分析

本周,特拉华州政府图书馆遭到Ransomhub的黑客组织勒索,该组织威胁要泄露56.4G敏感数据。勒索内容包括公司预算单、财务报表等。

本周,土耳其公司巴克皮利奇所有属于财务、会计、生产、销售等部门的文件被Ransomhub组织勒索,共计430G。

本周,简单思考网站的个人机密资料、客户文件、预算、工资、会计、合同、税务、身份证、财务信息等机密文件被ElDorado组织窃取。

03 重点勒索组织介绍

本周主要介绍这周活动频繁的恶意家族RansomHub和Play,需要注意防范。

RansomHub

RansomHub由iZOOlogic研究团队在暗网中发现,该组织迅速确立了自己作为网络犯罪中潜在强大对手的地位。RansomHub称他们是一个出于经济动机的黑客组织,由来自不同国家的各种成员组成。但是他们宣布不针对古巴、朝鲜、中国、罗马尼亚和独联体发起攻击,这意味着他们的成员可能来自这些国家。

Play

Play又称PlayCrypt,于2022年6月被发现。该组织以巴西为主要目标,同时对印度、匈牙利、西班牙和荷兰等国展开网络攻击。其攻击手法包括恶意软件传播、网络渗透和数据泄露,采用先进的加密技术来加密文件,从而勒索受害者。这一威胁突显了网络犯罪已进入更复杂阶段,需要跨国合作、先进网络安全技术和组织内部安全意识的提升来有效应对。

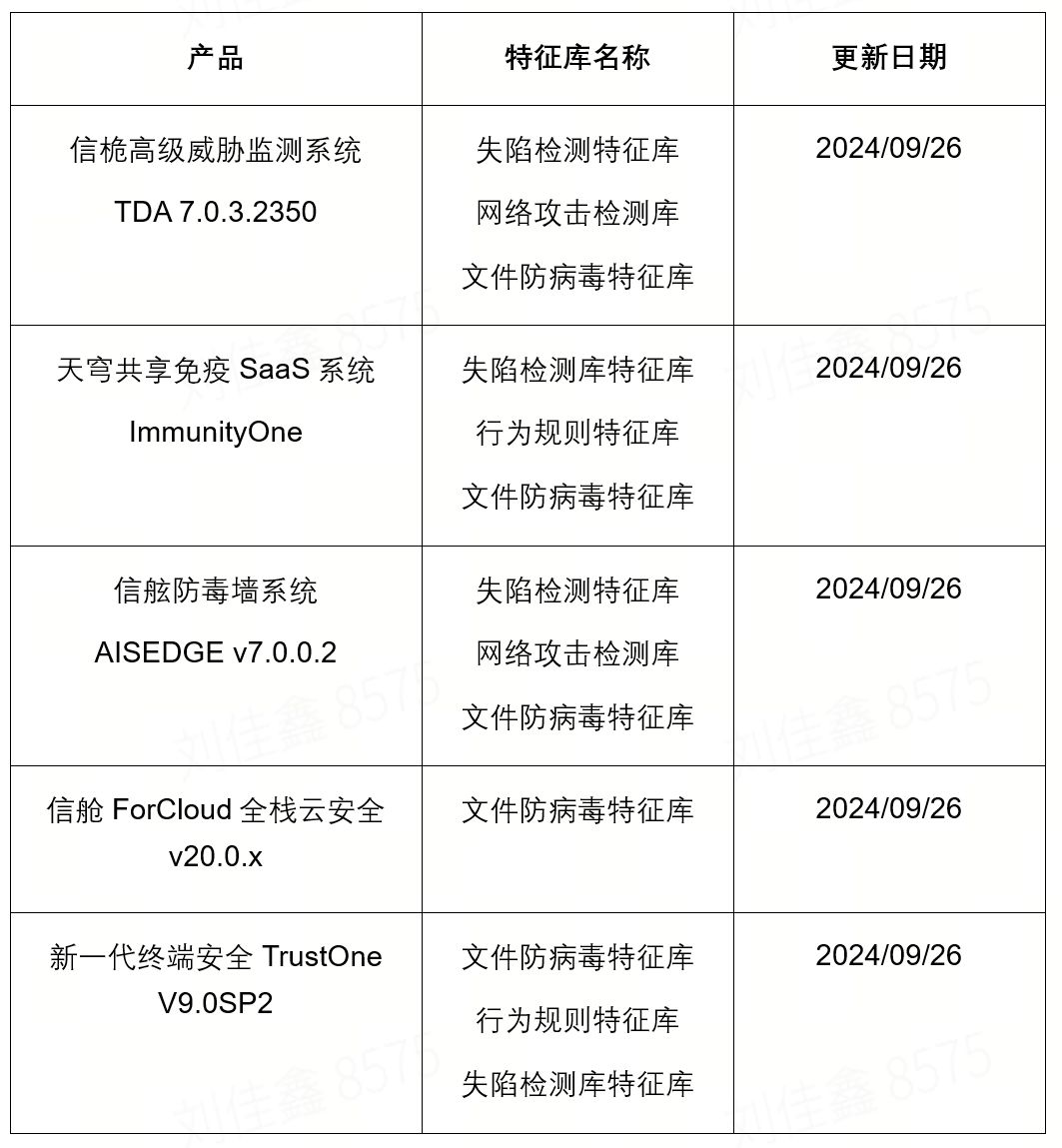

04 亚信安全勒索检测能力升级

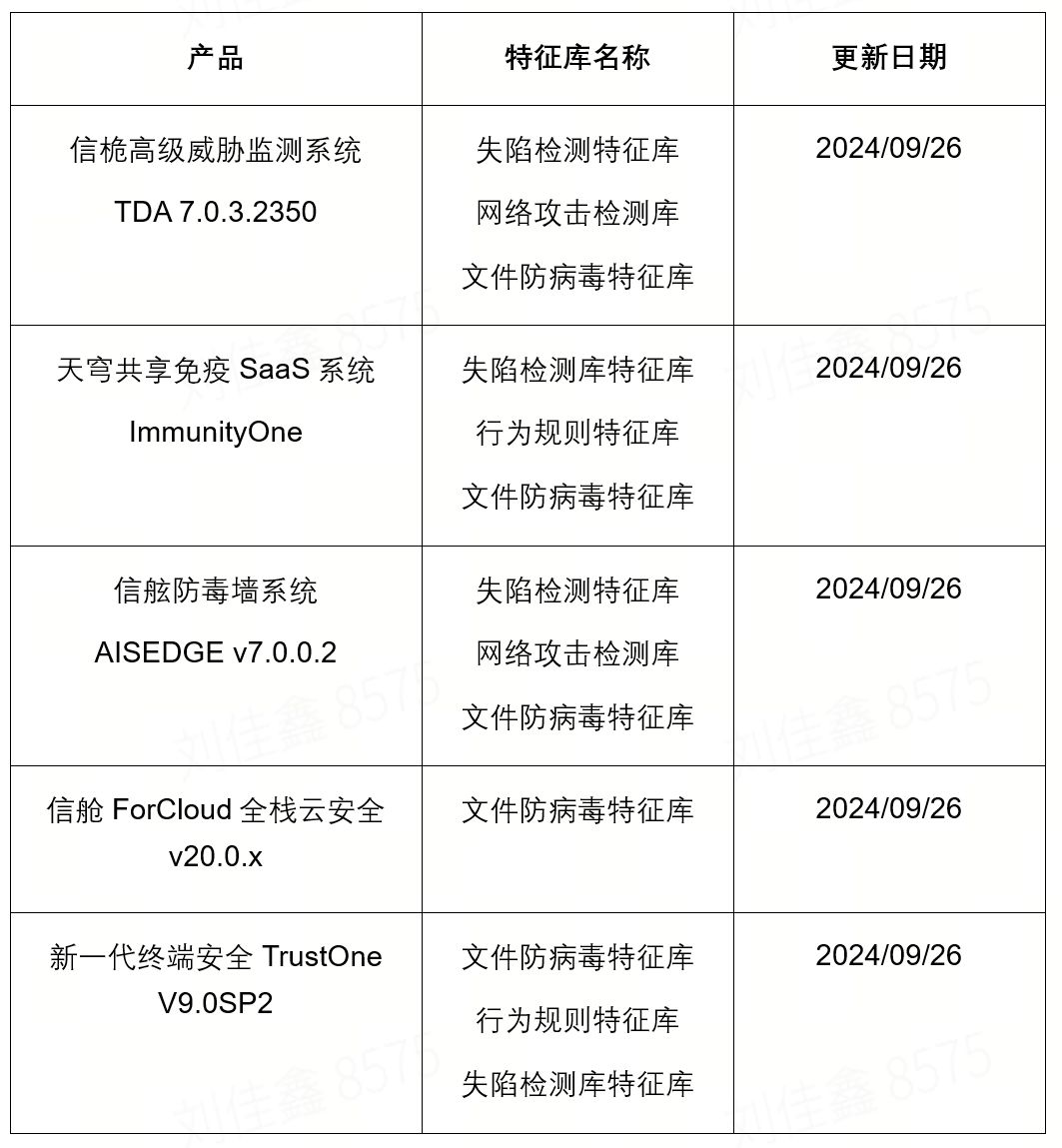

针对全球勒索事件频发的威胁态势,亚信安全推出勒索治理方案,针对近期活跃勒索事件已具备检测能力,请提醒客户及时升级产品及特征库。最新产品版本和特征库列表如下:

表4.1 本周勒索事件特征库更新列表

注:监测数据仅来源于互联网已公开信息,统计不包含亚信安全已拦截事件。

相关文章:

亚信安全发布第34期《勒索家族和勒索事件监控报告》

本周态势快速感知 本周全球共监测到勒索事件91起,近三周勒索事件数量较为稳定。从整体上看,Ransomhub是影响最严重的勒索家族;Play和ElDorado恶意家族也是两个活动频繁的恶意家族,需要注意防范。本周,土耳其公司巴克皮…...

如何在实际应用中使用回溯算法解决问题?

如何在实际应用中使用回溯算法解决问题? 回溯算法是一种强大的问题解决方法,它通过尝试不同的选择并在遇到不可行的情况时回退,以找到满足特定条件的解决方案。在实际应用中,回溯算法可以用于解决各种复杂的问题。本文将介绍如何在实际应用中使用回溯算法,并通过一些案例…...

9. 正则表达式

编程工具和技术是以一种混乱、进化的方式生存和传播的。获胜的并不总是最好或最杰出的工具,而是那些在合适的利基市场中发挥足够好的功能,或者恰好与另一项成功的技术相结合的工具。 在本章中,我将讨论这样一种工具--正则表达式。正则表达式是…...

初始C++模板

1.泛型编程 1.1什么事泛型编程 在学习C语言时,我们时常会有这样的烦恼: 在针对每一种不同的类型变量进行函数传参或者是运算处理时,我们总是编写不同的函数或者是进行不同的处理,才能达到目的,这时,我们…...

建投数据自主研发相关系统获得欧拉操作系统及华为鲲鹏技术认证书

近日,经欧拉生态创新中心和华为技术有限公司测评,建投数据自主研发的投资项目管理系统、全面风险管理信息系统、商业不动产业务系统,完成了基于欧拉操作系统openEuler 22.03、华为鲲鹏Kunpeng 920(Taisha 200)的兼容性…...

node启动websocket保持后台一直运行

在 Node.js 中启动一个 WebSocket 服务器并使其在后台持续运行,你可以使用几种方法。下面是一种常见的方法,通过创建一个简单的 WebSocket 服务器并使用 node 命令直接运行它,同时确保它在后台运行。 1. 创建 WebSocket 服务器 首先&#x…...

CSS画出三角形的做法

引言: 在网页中,会有三角形的出现,我们脑海里会有很多想法,如何去实现他们,我来提供一种比较好玩的做法。 方法: 我们实现一个三角形,当然可以使用精灵图、或者iconfont的做法,这…...

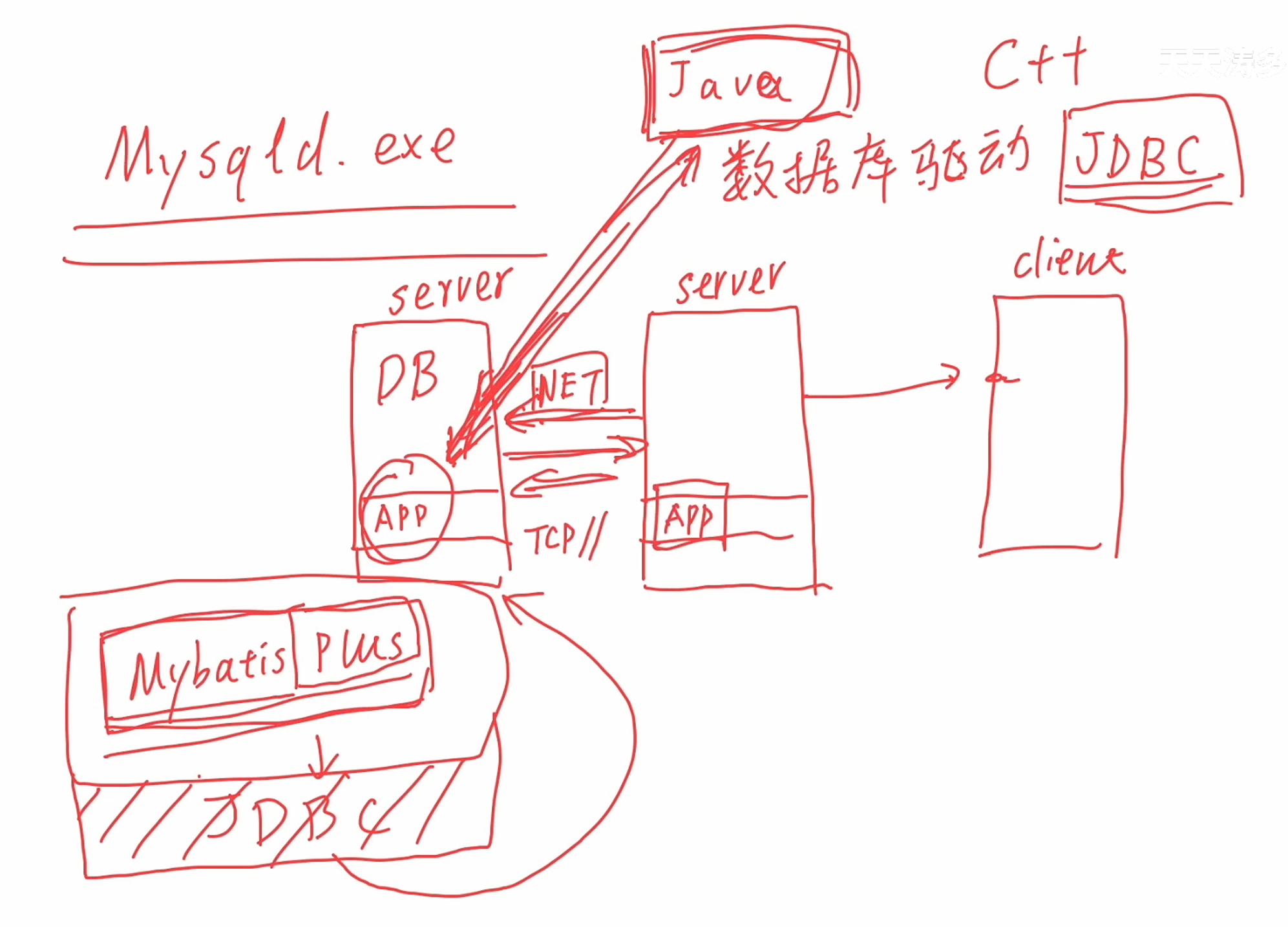

web开发(1)-基础

这是对b站课程的总结,后续可能会继续更 01 前后端分离介绍_哔哩哔哩_bilibili01 前后端分离介绍是Web应用开发-后端基础-基于Springboot框架的第1集视频,该合集共计29集,视频收藏或关注UP主,及时了解更多相关视频内容。https://w…...

)

python程序操作Windows系统中的软件如word等(是否可以成功操作待验证)

一、python打开word软件 在 Python 中可以使用python-docx库来操作 Word 文档,但如果你的需求是直接打开 Word 软件,你可以使用os模块和subprocess模块来实现。以下是示例代码: import os import subprocessdef open_word():word_path rC:…...

人工智能发展历程

发展历程 人工智能的发展可以追溯到20世纪30年代,当时数理逻辑的形式化和智能可计算思想开始构建计算与智能的关联概念。1943年,美国神经科学家麦卡洛克和逻辑学家皮茨共同研制成功了世界上首个人工神经网络模型——MP模型,这为现代人工智能…...

Flutter路由

路由作为一种页面切换的能力,非常重要。Flutter 中路由管理有几个重要的点。 Navigator 1.0:Flutter 早期路由系统,侧重于移动端 ,命令式编程风格,使用 Navigator.push() 和 Navigator.pop() 等方法来管理路由栈。 N…...

css预处理器less

CSS预处理器Less教程 CSS预处理器是一种扩展CSS功能的工具,它允许开发者使用变量、嵌套规则、混合(Mixins)、函数等高级特性,使CSS代码更加灵活、易于维护和扩展。Less是其中一种流行的CSS预处理器,它使用JavaScript编…...

WEB服务器——Tomcat

服务器是可以使用java完成编写,是可以接受页面发送的请求和响应数据给前端浏览器的,而在开发中真正用到的Web服务器,我们不会自己写的,都是使用目前比较流行的web服务器。 如:Tomcat 1. 简介 Tomcat 是一个开源的轻量…...

list)

C++ STL(3)list

文章目录 一、list 详解1、内存管理2、常用操作3、迭代器erase()删除list中的元素 前言: C 标准模板库(STL)中的 list 容器是一种双向链表数据结构,它允许在常数时间内进行插入和删除操作,而无需重新分配整个容器或移动…...

Ubuntu下安装Zookeeper集群

Zookeeper集群是一个开源的分布式协调服务系统,它由Apache软件基金会维护,旨在为分布式应用提供一致性和可靠性的服务。 在Zookeeper集群中,服务器可以扮演三种角色——领导者(Leader)、跟随者(Follower&a…...

模版and初识vector

一、引言 在C语言中,不论是数组,还是结构体定义的数组,功能都比较欠缺,不是单纯的添加几个变量就能够解决的。缺少增删查改的功能,为了解决这个问题,C决定填上C语言这个坑,但是填过坑的人都知道…...

网站开发基础:HTML、CSS

前端开发主要使用的技术如 HTML、CSS 和 JavaScript 等。 简单制作一个网页 <!DOCTYPE html> <html lang"en"> <head><meta charset"UTF-8"><title>柒毓同学网站的首页</title><style>.c1{border: solid 1px g…...

IP协议讲解

IP协议 IP协议的本质:提供一种能力,将数据跨网络从A主机传输到B主机 4位版本号(version): 指定IP协议的版本, 对于IPv4来说, 就是4. 4位头部长度(header length): IP头部的长度是多少个32bit, 也就是 length * 4 的字节数. 4bit表示最大 的数字是15, 因…...

SpringMVC4-SpringMVC获取请求参数

目录 通过ServletAPI获取(不常用) 通过控制器方法的形参获取请求参数 RequestParam RequestHeader CookieValue 通过POJO获取请求参数 解决获取请求参数的乱码问题 test_param.html: <!DOCTYPE html> <html lang"en&qu…...

【C++】C++基础

目录 一. C关键字(C98) 二、C的第一个程序 三、命名空间 3.1.namespace的价值 3.2.namespace的定义 3.2.命名空间使用 总结:在项目当中第一、第二种方法搭配使用,第三种冲突风险非常大,仅适合练习使用。 四、C输入&输出 五、缺省…...

别再只会用传统插值了!深入浅出图解DuDoNet双域网络,如何同时修复Sinogram和CT图像

双域网络革命:从DuDoNet到DuDoNet的医学影像伪影消除实战 医学影像领域长期被金属伪影问题困扰——当患者体内存在金属植入物时,CT扫描图像会出现辐射状条纹和带状阴影,严重影响诊断准确性。传统解决方案如同用创可贴处理内伤:图像…...

Python3.8环境下的OpenOPC实战:从模拟服务器搭建到KEPServerEX数据读写一条龙

Python3.8环境下的OpenOPC实战:从模拟服务器搭建到KEPServerEX数据读写全流程指南 工业自动化领域的数据采集一直是开发者需要掌握的核心技能之一。对于没有硬件设备或OPC服务器许可的学习者来说,如何在本地搭建完整的测试环境成为入门的第一道门槛。本文…...

Epson M-G366PDG:工业级高性能惯性测量单元,精准稳定首选

引言在工业自动化、机器人、无人机等领域,惯性测量单元(IMU)是至关重要的传感器之一。它能够提供高精度的姿态和运动数据,从而确保系统的稳定性和可靠性。Epson M-G366PDG 作为一款工业级高性能 IMU,凭借其卓越的性能和…...

终极跨平台桌面待办工具:My-TODOs如何重塑你的任务管理体验

终极跨平台桌面待办工具:My-TODOs如何重塑你的任务管理体验 【免费下载链接】My-TODOs A cross-platform desktop To-Do list. 跨平台桌面待办小工具 项目地址: https://gitcode.com/gh_mirrors/my/My-TODOs 你是否厌倦了复杂的任务管理软件?是否…...

NVIDIA Profile Inspector 5步优化指南:解锁显卡隐藏性能

NVIDIA Profile Inspector 5步优化指南:解锁显卡隐藏性能 【免费下载链接】nvidiaProfileInspector 项目地址: https://gitcode.com/gh_mirrors/nv/nvidiaProfileInspector NVIDIA Profile Inspector 是一款强大的显卡驱动配置工具,能够访问 NVI…...

SDR++:跨平台无线电接收软件入门实战指南

SDR:跨平台无线电接收软件入门实战指南 【免费下载链接】SDRPlusPlus Cross-Platform SDR Software 项目地址: https://gitcode.com/GitHub_Trending/sd/SDRPlusPlus 想要探索软件定义无线电的奇妙世界却不知从何入手?SDR作为一款轻量级、跨平台的…...

)

8086/8088单板机VSCode集中环境开发编译(第二版整理)

对于8086/8088单板机而言,集中的开发环境方便友好。下面是使用VSCode集中开发环境对8086/8088单板机集中编辑、编译、串口下载的使用步骤第一步,在VSCode文件中,选择打开例程文件夹第二部,根据需要对例程main.c进行编辑修改第三步…...

Bluekit AI钓鱼工具包深度解析:40+品牌DOM级复刻+98%2FA绕过率的工业化攻击革命

摘要 2026年4月底,安全厂商Varonis曝光了一款名为Bluekit的AI驱动全链路工业化钓鱼工具包,它标志着网络钓鱼攻击正式进入"零门槛、高成功率、大规模量产"的AI工业化时代。本文将从技术原理、攻击流程、反检测机制三个维度深度解析Bluekit的核…...

利用OpenClaw与gws CLI构建AI Agent的Google Workspace自动化技能

1. 项目概述与核心价值最近在折腾AI智能体(AI Agent)的自动化工作流,发现一个痛点:想让Agent帮我处理Gmail邮件、整理Google Drive文件或者安排Calendar日程,往往需要自己写一堆API集成代码,不仅麻烦&#…...

光子计算如何突破LLM推理中的KV缓存瓶颈

1. 光子计算在KV缓存管理中的突破性应用在当今大语言模型(LLM)推理领域,一个令人惊讶的事实正在发生:计算能力已不再是主要瓶颈。随着上下文窗口从最初的几千token扩展到如今的百万级(如Qwen2.5)࿰…...