IPS和IDS有啥区别

在网络安全领域,入侵检测系统 (IDS) 和入侵防御系统 (IPS) 是两种关键的技术,旨在保护网络免受各种威胁。这两者尽管名字相似,但在功能、配置、以及应用场景等方面都有着显著的差异。

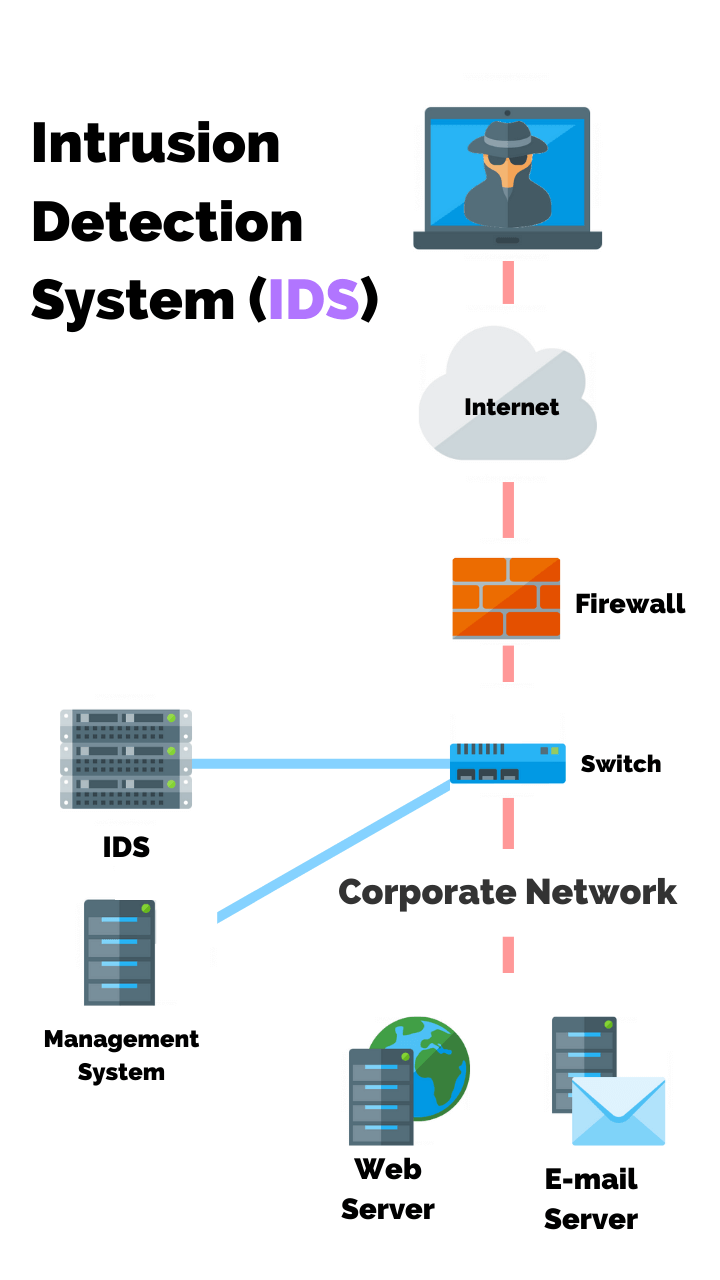

入侵检测系统 (IDS)

IDS 是一种被动监控系统,主要用于检测并记录网络中的可疑活动或潜在威胁。它会通过分析网络流量或系统日志,发现异常行为或已知的攻击模式。IDS 不会主动阻止攻击,而是会向管理员发送警报,通知他们可能的安全威胁。IDS 的主要任务是“检测”。

IDS 通过以下几种方式进行威胁检测:

-

签名匹配:IDS 通过预定义的攻击签名库来匹配网络流量中的数据包,识别已知的攻击模式。这种方法的优点是能够快速、准确地识别已知威胁,但缺点是无法检测到未知的、没有签名的新型攻击。

-

行为分析:IDS 通过建立正常的网络流量行为基线,来识别与此基线有显著差异的异常行为。这种方法对未知攻击有一定的检测能力,但可能会产生误报。

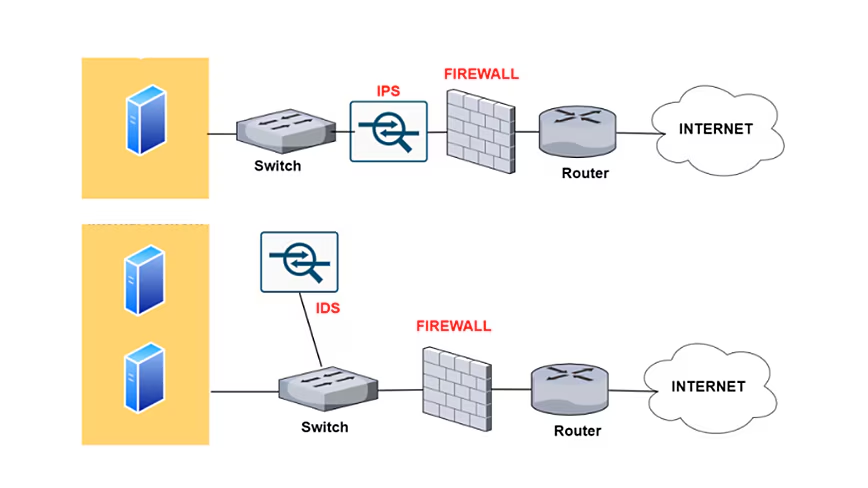

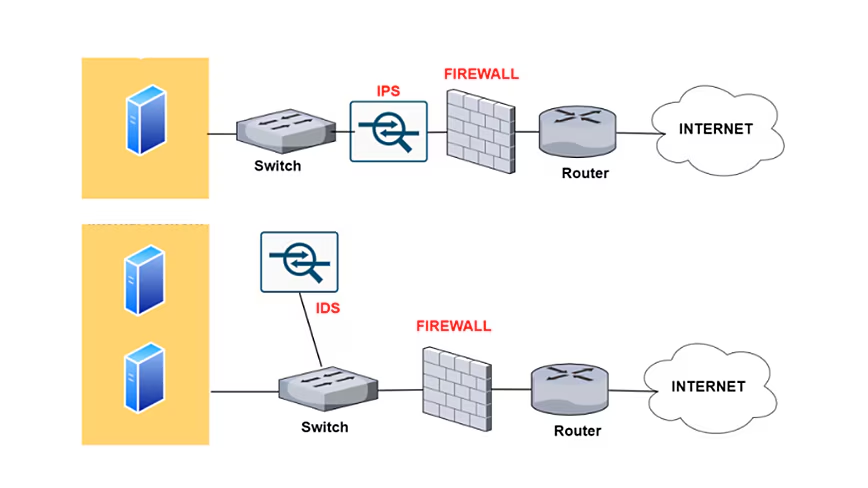

IDS 通常部署在网络的旁路模式(out-of-band)下。这意味着 IDS 不会直接干涉网络流量的传输,而是通过镜像端口、网络探针或传感器来监控流量。这种部署方式的优点是不会对网络性能产生影响,但由于 IDS 只是被动监控,因此无法在攻击发生时立即阻止。

IDS 在检测到可疑活动时,会生成警报并发送给网络管理员。警报信息通常包含攻击类型、来源 IP、目标 IP 等详细信息。管理员需要根据警报进行进一步的分析和处理。由于 IDS 是被动系统,它依赖于管理员的响应来处理威胁。

IDS 的优点:

-

低干扰:IDS 以旁路模式运行,不会影响网络性能。

-

高兼容性:IDS 可以与现有的网络基础设施无缝集成。

-

详细的日志记录:IDS 能够记录详细的网络活动日志,便于后续分析。

IDS 的缺点:

-

无法阻止攻击:IDS 仅提供检测功能,无法主动阻止攻击。

-

依赖管理员的响应:IDS 需要管理员及时响应警报,否则攻击可能已经造成损害。

IDS 的典型使用场景:

-

数据中心监控:在大规模数据中心中,IDS 被用来监控内部网络流量,检测潜在的内部威胁。

-

合规性需求:某些行业法规要求企业部署 IDS,以确保能够对潜在的安全事件进行监控和记录。

入侵防御系统 (IPS)

IPS 是一种主动的安全系统,它不仅能检测到威胁,还能采取措施阻止攻击。与 IDS 不同,IPS 能够实时拦截恶意流量,防止潜在的攻击行为在网络中传播。IPS 通常部署在网络的关键路径上,直接影响数据流。IPS 的主要任务是“防御”。

IPS 在检测到可疑流量后,会采取一系列动作来阻止攻击:

-

拦截并丢弃数据包:当 IPS 识别到恶意数据包时,会直接丢弃这些数据包,从而阻止攻击进一步传播。

-

重置连接:IPS 可以通过向通信双方发送 TCP 重置 (RST) 数据包来终止连接,阻止攻击的继续。

-

修改数据流:在某些情况下,IPS 可以修改攻击数据包中的恶意部分,然后继续传输数据包,确保通信不中断,但攻击部分被清除。

IPS 一般部署在网络的在线模式(in-line)下,通常位于防火墙和内部网络之间,直接处理所有进出流量。IPS 必须高速处理流量,否则可能成为网络瓶颈。尽管这种方式能够即时阻止攻击,但对网络性能要求较高。

IPS 在检测到威胁时,除了生成警报外,还会主动采取措施阻止攻击。IPS 的响应通常是自动化的,可以实时防止攻击的成功。因此,IPS 对于需要快速反应的高安全性环境尤为适用。

IPS 的优点:

-

主动防御:IPS 能够实时阻止恶意流量,防止攻击的发生。

-

减少损害:IPS 可以在攻击早期阶段进行拦截,减少潜在的损害。

IPS 的缺点:

-

潜在的网络瓶颈:IPS 必须高速处理流量,否则可能影响网络性能。

-

误报风险:由于 IPS 采取主动防御,误报可能会导致合法流量被阻止。

IPS 的典型使用场景:

-

企业边界防护:IPS 通常部署在企业网络边界,用来防止外部攻击进入内部网络。

-

高安全性环境:在需要快速响应的高安全性环境中,如金融行业,IPS 的主动防御功能尤为重要。

IPS 和 IDS 的区别

| 比较维度 | IDS (入侵检测系统) | IPS (入侵防御系统) |

|---|---|---|

| 功能 | 监控和检测可疑活动 | 监控、检测并阻止攻击 |

| 响应方式 | 被动(发出警报给管理员) | 主动(自动阻止攻击) |

| 部署方式 | 旁路模式(out-of-band),不干涉流量 | 在线模式(in-line),拦截流量 |

| 对网络性能影响 | 无影响 | 可能影响网络性能 |

| 拦截能力 | 无法阻止攻击 | 能够实时阻止攻击 |

| 误报影响 | 不会影响网络流量 | 可能会误拦合法流量 |

| 管理依赖性 | 依赖管理员进行响应 | 自动防御,无需过多人工干预 |

| 适用场景 | 数据中心监控、合规性需求 | 边界防护、高安全性环境 |

| 日志记录 | 详细记录网络活动日志 | 主要记录拦截或修改的事件 |

| 技术复杂度 | 较低 | 较高,需精细配置 |

相关文章:

IPS和IDS有啥区别

在网络安全领域,入侵检测系统 (IDS) 和入侵防御系统 (IPS) 是两种关键的技术,旨在保护网络免受各种威胁。这两者尽管名字相似,但在功能、配置、以及应用场景等方面都有着显著的差异。 入侵检测系统 (IDS) IDS 是一种被动监控系统,…...

c基础面试题

1.static和const的作用 static意为静态的,在C语言中可以修饰变量。如果是全局变量则只能在当前文件范围访问。 如果是函数内的局部变量则延长生命周期到整个程序。这意味着如果函数被多次调用,这个变量不会被重新初始化,而是保留上次调用结…...

选择最佳HR系统_6款产品评测与推荐

本文盘点了ZohoPeople、SAPSuccessFactors等六款主流HRMS,各系统各具特色,如ZohoPeople的全球化云管理、SAP的高定制化、Workday的实时数据分析等,适合不同规模企业需求,建议企业试用后决策。 一、Zoho People Zoho People 是一个…...

Latex技巧——参考文献中加入url和doi

有的期刊要求在参考文献里加入url或者doi, 例如下图中蓝色的字体。 在bib里编辑为下图中note行,也就是利用\href命令。\href后第一个{}内为网址,第二个{}为在参考文献中显示的蓝色文字。一般来说,两个{}内的文字相同。若遇到有些网址有下划线…...

安卓WPS Office v18.13.0高级版

软件介绍 WPS Office,金山WPS移动版,使用人数最多的移动办公软件套件。独有手机阅读模式,字体清晰翻页流畅;完美支持文字,表格,演示,PDF等51种文档格式;新版本具有海量精美模版及高…...

【C++力扣】917.仅仅反转字母|387.字符串中第一个唯一字符|415.字符串相加

✨ Blog’s 主页: 白乐天_ξ( ✿>◡❛) 🌈 个人Motto:他强任他强,清风拂山冈! 🔥 所属专栏:C深入学习笔记 💫 欢迎来到我的学习笔记! 一、917.仅仅反转字母 1.1 题目描述…...

异常处理和调试操作)

RxSwift系列(四)异常处理和调试操作

一、异常处理 1.catchErrorJustReturn 当遇到 error 事件的时候,就返回指定的值,然后结束。 enum MyError: Error {case Acase B }let disposeBag DisposeBag()let sequenceThatFails PublishSubject<String>()sequenceThatFails.catchErrorJ…...

Excel基础:电子表格Excel的使用技巧合集

一、内容 1.表格下拉框选择内容...

教育技术革新:SpringBoot在线教育系统开发

1系统概述 1.1 研究背景 随着计算机技术的发展以及计算机网络的逐渐普及,互联网成为人们查找信息的重要场所,二十一世纪是信息的时代,所以信息的管理显得特别重要。因此,使用计算机来管理微服务在线教育系统的相关信息成为必然。开…...

【大数据入门 | Hive】Join语句

1. 等值join Hive支持通常的sql join语句,但是只支持等值连接,不支持非等值连接。但sql是支持非等值连接的。 1)案例实操 (1)根据员工表和部门表中的部门编号相等,查询员工编号、员工名称和部门名称。 …...

爬虫案例——爬取情话网数据

需求: 1.爬取情话网站中表白里面的所有句子(表白词_表白的话_表白句子情话大全_情话网) 2.利用XPath来进行解析 3.使用面向对象形发请求——创建一个类 4.将爬取下来的数据保存在数据库中 写出对应解析语法 //div[class"box labelbo…...

端模一体,猎豹移动对大模型机器人发展路径清晰

今年世界机器人大会刚刚收官不久,接咖啡、拿苹果、摊煎饼……人形机器人在这届大会上备受关注,厂商们编排“整活”,展位几乎水泄不通。 自从AI大模型开始全面改变市场开始,关于机器人的方向性争论就不绝于耳,就在最近的…...

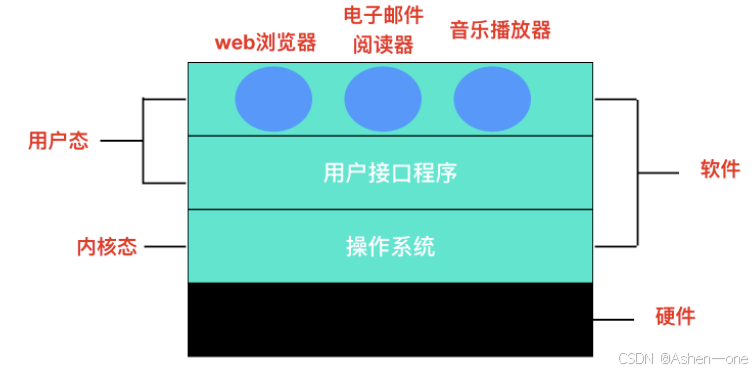

操作系统笔记

1、操作系统是什么 操作系统是管理硬件和软件的一种应用程序。操作系统是运行在计算机上最重要的一种软件,它管理计算机的资源和进程以及所有软硬件。为计算机提供一种中间层,使得应用软件和硬件进行分离,让我们无需关注硬件的实现ÿ…...

两个wordpress网站共用一个数据库的数据表

在WordPress中,如果你想要两个不同的网站调用同一个数据表,你可以通过以下几种方法实现: 方法一:使用共享数据库 1. 设置共享数据库: – 确保两个WordPress网站都可以访问同一个数据库。 – 在数据库服务器上创建一…...

工具方法 - 面试中回答问题的技巧

在面试中,回答问题的技巧尤为重要。它不仅展示了你的知识和能力,还体现了你处理压力和沟通的技巧。以下是一些在面试中常用的回答技巧,以及如何在这些场合有效地回应问题的示例: 1. 抓住问题的核心 面试官通常会提出直接的问题&a…...

频繁full gc问题排查及解决

为什么我们要对频繁full gc的情况进行处理---》频繁full gc会导致stw,影响用户体验。 (1)先进行问题的排查 如果频繁full gc 会报警,公司有自己的监控平台,可以查看full gc的情况 如果公司没有自己的监控平台&#…...

昇思学习打卡营第33天|基于MindSpore的恶性皮肤肿瘤识别

1. 实验介绍 本次实验的目标是基于MindSpore框架,训练一个ResNet50模型,用于恶性皮肤肿瘤的分类识别。本实验将使用包含四类皮肤肿瘤图片的数据集,针对ResNet50模型进行微调,训练出一个能够精准分类皮肤病的模型。主要过程包括数据…...

基于SpringBoot+Vue的网约车管理系统

作者:计算机学姐 开发技术:SpringBoot、SSM、Vue、MySQL、JSP、ElementUI、Python、小程序等,“文末源码”。 专栏推荐:前后端分离项目源码、SpringBoot项目源码、Vue项目源码、SSM项目源码、微信小程序源码 精品专栏:…...

Java、PHP、ASP、JSP、Kotlin、.NET、Go

Java 1995年,Java诞生了,微软的Java是J#,早期是J. 它在C的基础上增强了安全性,不允许多重继承,堆栈不允许类对象,数组和枚举都是类对象。 Java的诞生 早期的Sun公司想要在消费级嵌入式设备编写可移植的代码…...

华为-单臂路由

1、什么是单臂路由 单臂路由(Single-Arm Routing)是一种网络架构和配置技术,它允许路由器通过一个物理接口来管理多个虚拟局域网(VLAN)之间的通信。 这个物理接口被配置为Trunk模式,以便能够传输来自不同VL…...

量子退火优化CPS测试用例生成的技术解析

1. 量子退火在CPS测试用例生成中的应用概述在安全关键系统(如自动驾驶、工业控制系统)的开发过程中,测试用例的质量直接关系到系统的可靠性。传统测试方法面临两大核心挑战:一是如何在庞大的输入空间中找到最具检测效力的测试用例…...

【亲测免费】 UPX脱壳机资源下载

UPX脱壳机资源下载 【下载地址】UPX脱壳机资源下载 UPX脱壳机资源下载本仓库提供了一个名为“upx脱壳机”的资源文件下载 项目地址: https://gitcode.com/open-source-toolkit/3cfe1 本仓库提供了一个名为“upx脱壳机”的资源文件下载。该资源文件是一个名为“HA_UPXShe…...

AzurLaneAutoScript:5分钟快速上手的碧蓝航线自动化脚本终极指南

AzurLaneAutoScript:5分钟快速上手的碧蓝航线自动化脚本终极指南 【免费下载链接】AzurLaneAutoScript Azur Lane bot (CN/EN/JP/TW) 碧蓝航线脚本 | 无缝委托科研,全自动大世界 项目地址: https://gitcode.com/gh_mirrors/az/AzurLaneAutoScript …...

Token工厂:无锡部署昇腾384超节点算力集群,制造Token

AI智能体正在成为人工智能发展新范式,Token调用量暴增,拉动算力产业链资本开支迅猛加速。据央视新闻,今年3月,我国日均Token调用量超140万亿,相比2024年初增长1000多倍。AI模型使用成本水涨船高,不少从业者…...

AI测试-如何选择AI测试工具

在 AI 编程席卷开发圈的 2026 年,面对琳琅满目的工具,测试同学最常问的就是:Augment、Cursor、Trae、Claude Code、Codex 到底该怎么选? 这五款工具虽同为 AI 编程助手,但产品定位、技术路线和适用场景天差地别。本文…...

EFFACT架构:全同态加密硬件加速的创新设计

1. EFFACT架构概述:当硬件设计遇上全同态加密在密码学加速器的世界里,我们一直在寻找一个平衡点——如何在有限的芯片面积和功耗预算下,处理那些看似无解的复杂计算?EFFACT架构的诞生,正是为了解决全同态加密ÿ…...

python系列【仅供参考】:避开这些坑!用Python爬取IEEE Xplore论文信息时,我的防反爬与数据清洗实战记录

避开这些坑!用Python爬取IEEE Xplore论文信息时,我的防反爬与数据清洗实战记录 避开这些坑!用Python爬取IEEE Xplore论文信息时,我的防反爬与数据清洗实战记录----------避开这些坑!用Python爬取IEEE Xplore论文信息时,我的防反爬与数据清洗实战记录 1. 反爬机制:不只是…...

全解析|≤68kg 包装件部分模拟运输测试指南)

ISTA 2A-2011 (2022) 全解析|≤68kg 包装件部分模拟运输测试指南

前言ISTA 2A-2011 (2022) 属于 ISTA 2 系列部分模拟性能测试,专门面向 **≤68kg(150lb)的单个小型运输包装件 **,是电商小件、3C 数码、小家电、仪器仪表最常用的入门级包装验证标准。它结合基础测试与仿真要素,快速验…...

Go语言交互式命令行工具开发:promptui库核心原理与实战应用

1. 项目概述:一个交互式命令行提示工具如果你经常在终端里写脚本,或者开发一些需要用户交互的命令行工具,那么对“如何优雅地获取用户输入”这个问题,一定深有感触。传统的read -p或者input()函数,功能单一、界面简陋&…...

CUDA编程书籍大汇总:涵盖入门到高级,2022 - 2026年最新版本全收录!

跳过内容导航菜单 切换导航 [ ](/) [ 登录 ](/login?return_tohttps%3A%2F%2Fgithub.com%2Falternbits%2Fawesome-cuda-books) 外观设置 - **平台** - **AI 代码创作** - [GitHub Copilot:借助 AI 编写更优质代码](https://github.com/features/copilot) -…...