2024 - 10 :生物药学: 如何获取对应核心靶点基因的激酶

如何获取对应核心靶点基因的激酶

步骤 1:收集蛋白质信息

获取 UniProt ID:

- 对于每个基因,使用 UniProt 数据库获取其对应的蛋白质信息,包括 UniProt ID、序列和功能注释。

- UniProt 网站:https://www.uniprot.org/

示例:

- CDC45:UniProt ID 为 O75419

- CDC20:UniProt ID 为 Q12834

- TPX2:UniProt ID 为 Q9ULW0

- DLGAP5:UniProt ID 为 Q15398

- CDKN3:UniProt ID 为 Q16667

步骤 2:查找已知的磷酸化位点和激酶

使用磷酸化数据库:

-

PhosphoSitePlus

:这是一个全面的资源,提供蛋白质的磷酸化位点和已知的激酶信息。

- 网站:https://www.phosphosite.org/

-

操作方法:

- 在 PhosphoSitePlus 首页的搜索框中输入蛋白质的 UniProt ID 或名称。

- 查看蛋白质的磷酸化位点,尤其关注已知的上游激酶。

示例:

- 搜索 CDC45,查看其已知的磷酸化位点和对应的激酶。

步骤 3:进行文献检索

使用 PubMed 等文献数据库:

- PubMed:https://pubmed.ncbi.nlm.nih.gov/

- 操作方法:

- 使用关键词组合进行搜索,例如:“CDC45 phosphorylation kinase”、“CDC20 kinase regulation”等。

- 阅读相关文献,寻找实验验证的激酶-底物关系。

示例:

- 搜索“CDC45 AND phosphorylation AND CDK2”,查看是否有研究表明 CDC45 被 CDK2 磷酸化。

步骤 4:使用生物信息学工具进行预测

预测潜在的磷酸化位点和对应的激酶:

-

NetPhos

:预测蛋白质序列中的磷酸化位点。

- 网站:http://www.cbs.dtu.dk/services/NetPhos/

-

KinasePhos

:预测潜在的激酶识别位点。

- 网站:http://kinasephos.mbc.nctu.edu.tw/

-

操作方法:

- 输入蛋白质序列或 UniProt ID。

- 选择预测磷酸化位点和可能的激酶。

注意:

- 生物信息学预测需要实验验证,结果仅供参考。

步骤 5:分析蛋白质相互作用网络

使用蛋白质-蛋白质相互作用数据库:

- STRING 数据库:https://string-db.org/

- 操作方法:

- 输入蛋白质名称或 UniProt ID,生成相互作用网络。

- 查看与蛋白质相互作用的激酶,可能提示潜在的调控关系。

步骤 6:整合信息并确认激酶

综合上述步骤获取的信息:

- 确认已知的激酶:优先考虑有实验验证的激酶-底物关系。

- 记录预测的激酶:对于尚未实验验证的预测结果,标注为候选激酶。

示例:

- CDC45:

- 已知激酶:CDK2(根据文献和数据库)。

- CDC20:

- 已知激酶:CDK1、PLK1(根据文献和数据库)。

- TPX2:

- 已知激酶:Aurora A 激酶(广泛报道)。

- DLGAP5:

- 已知激酶:CDK1、Aurora A 激酶。

- CDKN3:

- 功能角色:作为 CDK2 的抑制剂,与 CDK2 直接相互作用。

额外提示

- 关注乳腺癌相关研究:

- 特别检索与乳腺癌相关的文献,查看这些基因和激酶在乳腺癌中的作用。

- 考虑激酶的药物可成药性:

- 在选择药物设计靶点时,评估激酶是否适合开发为药物靶点。

- 寻求专业数据库支持:

- KEGG(https://www.kegg.jp/)和 Reactome(https://reactome.org/)提供信号通路信息,可帮助理解基因与激酶在通路中的位置。

相关文章:

2024 - 10 :生物药学: 如何获取对应核心靶点基因的激酶

如何获取对应核心靶点基因的激酶 步骤 1:收集蛋白质信息 获取 UniProt ID: 对于每个基因,使用 UniProt 数据库获取其对应的蛋白质信息,包括 UniProt ID、序列和功能注释。UniProt 网站:https://www.uniprot.org/ 示…...

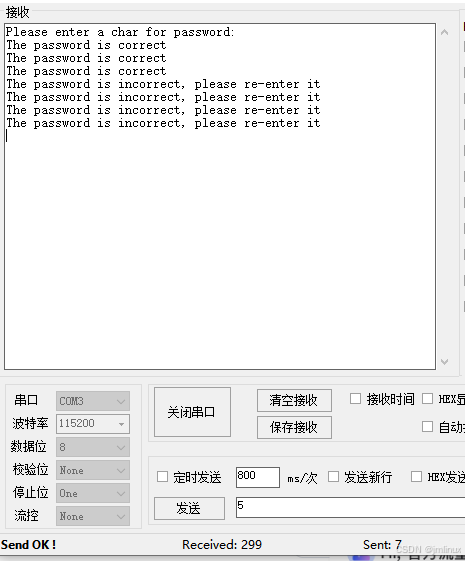

STM32 HAL库UART查询方式实例

本文中介绍USART编程涵盖了三种主要方法,详细介绍STM32F407微控制器结合HAL库,通过UART的查询方式来实现一个实用的密码验证程序。提示用户键入一个字符作为密码。只有当用户精准地输入字符6时,系统才会反馈“密码正确”的确认信息。反之&…...

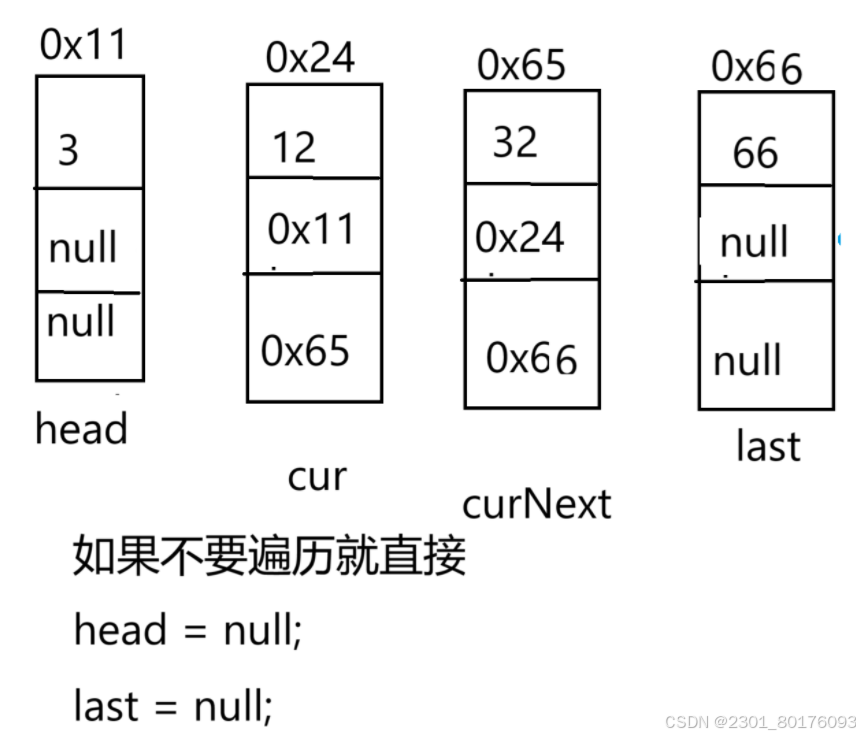

数据结构--线性表双向链表的实现

目录 思路设计 总体思维导图 插入部分 头插法尾插法 任意位置插入 删除部分 头结点 尾节点 中间节点 只有头结点且删除的就是头结点 编辑 清空链表部分 遍历清空链表的所有节点 不遍历清空 各部分代码 Main部分 MyListedList部分 IndexOutOfException部分 …...

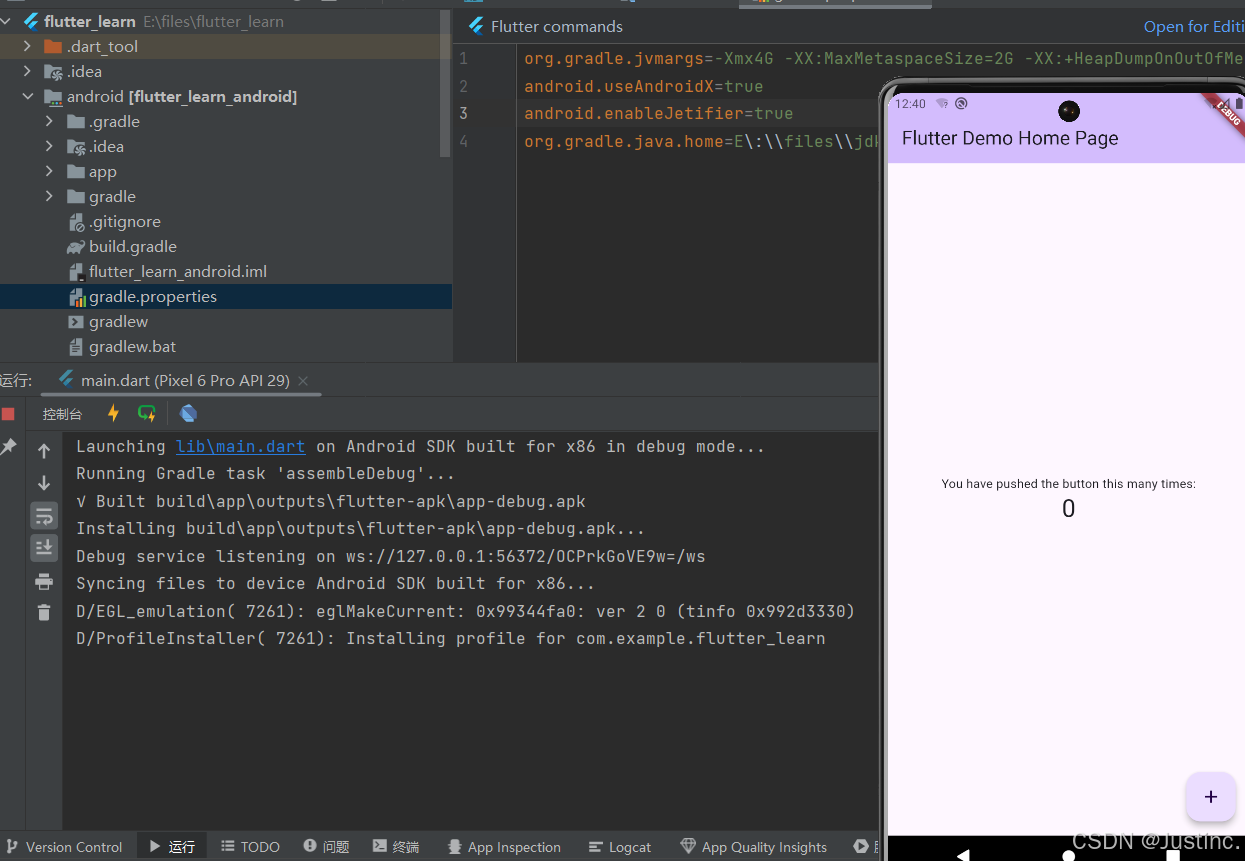

第一个Flutter应用(一)

1、创建项目 1.1 新建 1.2 选择Flutter SDK的位置 1.3 项目名称 英文单词加下划线起名规范,其他默认即可。 1.4 点击运行 发生报错显示我们的JAVA版本不符合 1.5 更改版本设置 1.6 再次启动项目 2、分析页面代码 以下是lib/main.dart的源代码(为了阅…...

批量查询快递单号物流信息:高效掌握最后更新动态

在电商和物流行业蓬勃发展的今天,快递单号的物流信息追踪显得尤为重要。对于商家和客户来说,了解包裹的最后更新物流状态是确保货物安全、及时送达的关键。本文将介绍如何批量查询快递单号的物流信息,帮助您高效掌握每个包裹的最新动态。 1运…...

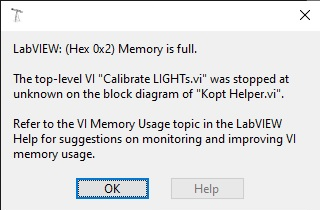

随着硬件水平的提升,LabVIEW有哪些过去的编程方法被淘汰掉了

随着硬件水平的不断提升,尤其是处理器性能、存储能力、通信速度等方面的飞跃,LabVIEW的一些早期编程方法逐渐被更高效、现代的编程技术所取代。以下是一些随着硬件升级而逐步淘汰的LabVIEW编程方法和技术: 1. 低效的数据流传输方式 过去由于…...

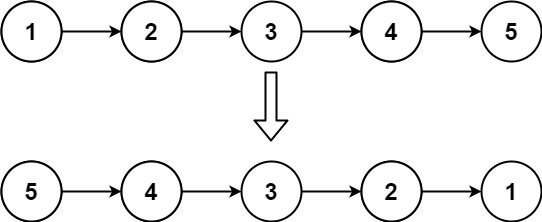

Leetcode 206.反转链表

题目链接:206. 反转链表 - 力扣(LeetCode) 题目描述: 给你单链表的头节点 head ,请你反转链表,并返回反转后的链表。 示例 1: 输入:head [1,2,3,4,5] 输出:[5,4,3,2,1] 解题思路…...

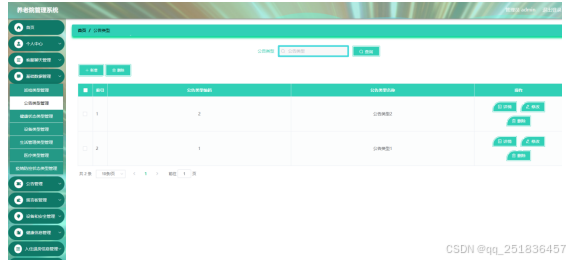

基于springboot和vue.js 养老院管理系统设计与实现

博主介绍:专注于Java(springboot ssm springcloud等开发框架) vue .net php phython node.js uniapp小程序 等诸多技术领域和毕业项目实战、企业信息化系统建设,从业十五余年开发设计教学工作 ☆☆☆ 精彩专栏推荐订阅☆☆☆…...

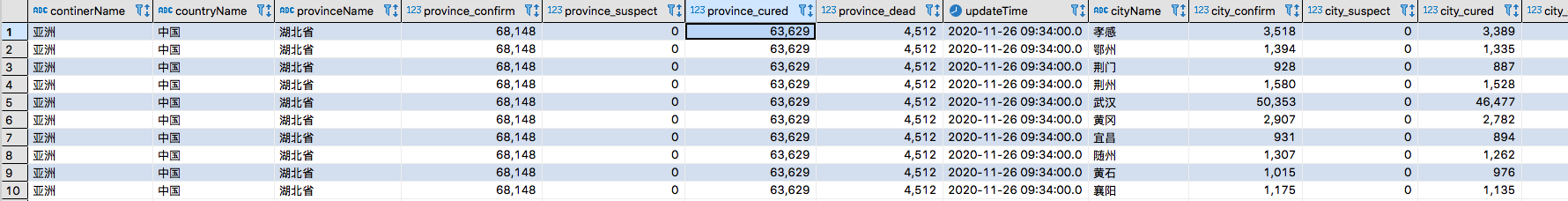

高效数据处理:MapReduce与Hive的实战应用

文章目录 hive分析汇总互联网日志分析1.项目需求2.数据说明3.算法思路 用户电影推荐1.项目需求2.数据说明3.算法思路4.解题步骤 简单数据统计WordCount数据说明 疫情数据分析1.项目需求2.数据说明step1:创建ods层数据表step2:创建dwd层数据表step3:创建d…...

【含开题报告+文档+PPT+源码】基于springboot的迎新系统

开题报告 大学迎新系统是为了满足大学在新生入学时的信息化处理需求而开发的系统。在传统方式下,我们新生接待工作是需要新生报名表,就使得我们需要耗费大量的纸张,这将造成资源浪费。在接待新生的时候需要让新生勾选、填写大量的表格&#…...

C#-委托delegate

C#-委托delegate 通常情况下,函数内部需要调用其他函数来实现代码的重用,但这样有一个问题: 如果需要更换所调用的函数则需要对该函数的定义再次修改, 事实上,在程序运行过程中,函数也是作为一个存储在堆中…...

编译Thingsboard3.7.0的过程记录

1、首先去掉test测试,否则会有一堆问题,pom.xml修改如下: <plugin><groupId>org.apache.maven.plugins</groupId><artifactId>maven-surefire-plugin</artifactId><version>${surefire.version}</ve…...

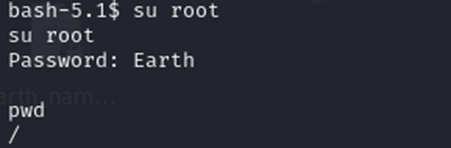

vulnhub-THE PLANETS-EARTH靶机

下载并导入靶机至VMWare,设置网络模式为NAT,开机 开启攻击机(kali),也设置为Nat模式,与靶机处于同一网段 扫描靶机ip Nmap 192.168.114.0/24 扫描网段内活跃的主机 可以推断靶机ip为192.168.114.129 扫描…...

【C语言】分支和循环(2)

🤔个人主页: 起名字真南 😙个人专栏:【数据结构初阶】 【C语言】 【C】 目录 1 关系操作符2 条件操作符3 逻辑操作符 :|| ,&& ,!3.1 逻辑取反运算符3.2 与运算符3.3 或运算符3.4 练习闰年判断3.5 短…...

Python数据分析-远程办公与心理健康分析

一、研究背景 随着信息技术的飞速发展和全球化的推进,远程工作(Remote Work)成为越来越多企业和员工的选择。尤其是在2020年新冠疫情(COVID-19)爆发后,全球范围内的封锁措施使得远程工作模式迅速普及。根据…...

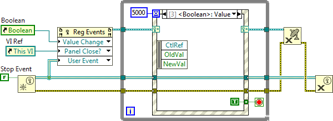

LabVIEW提高开发效率技巧----使用动态事件

在LabVIEW开发过程中,用户交互行为可能是多样且不可预知的。为应对这些变化,使用动态事件是一种有效的策略。本文将从多个角度详细介绍动态事件的概念及其在LabVIEW开发中的应用技巧,并结合实际案例,说明如何通过动态事件提高程序…...

【STM32开发之寄存器版】(五)-窗口看门狗WWDG

一、前言 窗口看门狗简介: 窗口看门狗通常被用来监测,由外部干扰或不可预见的逻辑条件造成的应用程序背离正常的运行序列而产生的软件故障。除非递减计数器的值在T6位变成0前被刷新,看门狗电路在达到预置的时间周期时,会产生一个M…...

Leetcode203.移除链表元素-Python

题目链接:203. 移除链表元素 - 力扣(LeetCode) 题目描述: 给你一个链表的头节点 head 和一个整数 val ,请你删除链表中所有满足 Node.val val 的节点,并返回 新的头节点 。 示例 1: 输入&a…...

属性拷贝MapStruct

端请求通过VO对象接收,并通过DTO对象进行流转,最后转换成DO对象与数据库DAO层进行交互,反之亦然。 当业务简单的时候,可以通过手动编码getter/setter函数来复制对象属性。但是当业务变的复杂,对象属性变得很多&#x…...

Chromium 添加书签功能浅析c++

1、在点击添加书签时候此UI控制逻辑代码在 chrome\browser\ui\views\bookmarks\bookmark_bar_view.cc chrome\browser\ui\views\bookmarks\bookmark_bar_view.h 可以在此看到完成 移除 按钮逻辑,以及书签监听事件等。。。 // Implementation for BookmarkNodeAdd…...

Spring boot相关

1. ● 问题1:为什么扫描的是 com.example.demo 包?因为主入口类在这个包下。 com.example.demo …...

SAP ABAP文件处理避坑指南:从FILE事务码到OPEN DATASET的完整配置流程

SAP ABAP服务器端文件处理实战:从逻辑路径配置到OPEN DATASET高阶应用 在SAP系统集成与数据交换场景中,文件处理能力直接影响着接口稳定性与运维效率。不同于常规编程语言的文件操作,ABAP环境下的服务器端文件处理涉及逻辑路径映射、平台适配…...

通达信缠论插件ChanlunX:5分钟实现专业缠论分析的终极指南

通达信缠论插件ChanlunX:5分钟实现专业缠论分析的终极指南 【免费下载链接】ChanlunX 缠中说禅炒股缠论可视化插件 项目地址: https://gitcode.com/gh_mirrors/ch/ChanlunX 想要在通达信中实现专业的缠论分析吗?ChanlunX缠论插件是你的最佳选择&a…...

3步重构你的设计到动画工作流:从Figma到After Effects的无缝转换

3步重构你的设计到动画工作流:从Figma到After Effects的无缝转换 【免费下载链接】AEUX Editable After Effects layers from Sketch artboards 项目地址: https://gitcode.com/gh_mirrors/ae/AEUX 你是否曾为设计到动画的转换过程感到头疼?在Fig…...

让经典游戏在现代Windows系统上流畅运行:DDrawCompat兼容性解决方案

让经典游戏在现代Windows系统上流畅运行:DDrawCompat兼容性解决方案 【免费下载链接】DDrawCompat DirectDraw and Direct3D 1-7 compatibility, performance and visual enhancements for Windows Vista, 7, 8, 10 and 11 项目地址: https://gitcode.com/gh_mirr…...

基于LoRA与SFT技术构建中文大语言模型:从词表扩展到指令微调实战

1. 项目概述:为什么我们需要中文专属的大语言模型底座? 如果你在过去一年里尝试过用开源的大语言模型(LLM)来处理中文任务,大概率会遇到过这样的尴尬:模型对英文指令理解得很好,但一换成中文&am…...

避开这些坑:用Padim+ONNX做工业缺陷检测时,预处理和后处理的那些关键细节

PadimONNX工业缺陷检测实战:预处理与后处理的7个致命陷阱与解决方案 当你在生产线上部署Padim模型时,最危险的往往不是算法本身,而是那些容易被忽略的预处理和后处理细节。一位工程师曾因为0.1%的标准化参数误差导致整个质检系统误判…...

气体放电管实战指南:从关键参数到电路防护的精准匹配

1. 气体放电管:电路防护的"安全气囊" 第一次接触气体放电管时,我就被它简单却巧妙的设计所吸引。这玩意儿就像汽车的安全气囊——平时默默无闻,关键时刻却能救你一命。气体放电管(GDT)本质上是个陶瓷或玻璃…...

3分钟让你的Windows任务栏焕然一新:TranslucentTB完全指南

3分钟让你的Windows任务栏焕然一新:TranslucentTB完全指南 【免费下载链接】TranslucentTB A lightweight utility that makes the Windows taskbar translucent/transparent. 项目地址: https://gitcode.com/gh_mirrors/tr/TranslucentTB 还在为Windows单调…...

学妹问降AI率工具选哪个性价比最高?4款降AI软件1万字花多少过AIGC检测

学妹问降AI率工具选哪个性价比最高?4款降AI软件1万字花多少过AIGC检测 学妹的具体问题 3 月 23 号晚上学妹问我:「学姐我送知网测了 AI 率 65%——市面降 AI 工具一堆我怎么选性价比最高的?预算 300 元以内」。 「性价比最高」是用户最常问…...