【CTF】敏感信息泄露 GIT SVN VIM

在CTF(Capture The Flag)比赛中,信息泄露是常见的考察方向之一。这类题目通过模拟开发人员的疏忽或系统配置的失误,导致敏感文件或数据被泄露。信息泄露题目通常相对简单,但能帮助参赛者掌握如何从公开的信息中获取潜在的线索或利用目标系统的疏漏获取访问权限。以下是常见的几种信息泄露类型及其相关的考察点,包括Git、SVN、Vim等:

1. Git 信息泄露

简介:

Git 是一种常用的分布式版本控制系统,用于跟踪代码的变更和管理代码库。在开发中,如果不小心暴露了.git目录,攻击者可以通过访问此目录来获取项目的整个历史版本和敏感信息。

漏洞分析:

- .git目录通常包含项目的完整历史记录、提交日志、分支信息、以及开发者的提交注释等。如果该目录没有被妥善保护或删除,攻击者可以通过直接访问网站的.git目录,获取源代码或敏感信息。

利用方法:

- 下载 .git 文件夹:攻击者可以使用工具如wget或git-dumper递归下载整个.git目录。

- 还原项目源码:一旦下载了.git目录,攻击者可以通过运行git reset --hard来还原项目的完整源码。

- 查找敏感信息:攻击者可以通过查看提交历史,查找暴露的密码、API密钥、数据库配置等信息。

- 利用历史提交漏洞:通过检查提交历史中的早期版本,攻击者可能发现未修复的漏洞。

工具:

- git-dumper:用于从泄露的.git目录中提取文件并重构源代码。

- GitTools:该工具集用于获取泄露的.git目录并进行分析。

解决办法:

- 在生产环境中,确保.git目录不对外暴露,可以通过.htaccess或其他Web服务器配置禁用对.git目录的访问。

2. SVN 信息泄露

简介:

SVN(Subversion)是另一种流行的版本控制系统。如果项目的.svn目录泄露,攻击者可以获取项目的源码和历史记录,类似于Git的信息泄露。

漏洞分析:

- .svn目录保存了项目的版本控制信息。如果该目录暴露在外,攻击者可以直接下载.svn目录中的文件,然后通过这些文件还原整个项目的源码。

利用方法:

- 下载 .svn 文件夹:通过工具如wget递归下载.svn目录。

- 解析 .svn/entries 文件:旧版的SVN将文件列表保存在.svn/entries文件中,攻击者可以解析这个文件,找到项目中的源代码文件。

- 还原项目代码:通过.svn中的信息,还原整个项目的历史版本。

工具:

- SVN Extractor:用于从暴露的.svn目录中提取项目文件。

解决办法:

- 在生产环境中,禁止对.svn目录的访问,确保版本控制信息不对外泄露。

3. Vim 备份文件泄露

简介:

Vim 是一种常用的文本编辑器。在编辑文件时,Vim 会自动生成备份文件(通常以.swp、.swo、或以~结尾)。这些备份文件如果没有正确删除或保护,可能会导致敏感数据的泄露。

漏洞分析:

- Vim的备份文件会包含文件的临时内容或历史版本。如果开发者在生产环境中修改代码或配置文件,而没有删除这些临时文件,攻击者可以直接访问这些备份文件,获取源代码或敏感信息。

利用方法:

- 查找 Vim 备份文件:攻击者可以尝试访问服务器上的.swp或.swo文件,通过直接访问URL来查看这些文件内容。

- 分析备份内容:Vim的备份文件会包含当前编辑的文件内容,攻击者可以分析其中的敏感信息,如密码、数据库连接字符串等。

工具:

- 直接通过浏览器访问备份文件的路径,或者通过wget等工具下载备份文件。

解决办法:

- 在生产环境中,确保不保留Vim的备份文件,并配置服务器禁用对这些临时文件的访问。

4. 备份文件泄露

简介:

在开发和部署过程中,开发者可能会为某些重要文件创建备份文件,这些备份文件通常以.bak、.old、.backup等后缀命名。如果这些文件没有被正确删除或隐藏,攻击者可以通过直接访问这些文件来获取敏感信息。

漏洞分析:

- 备份文件通常包含旧版本的源代码、配置文件、或数据库备份。如果这些文件泄露,攻击者可能会从中获取有价值的敏感数据。

利用方法:

- 访问备份文件:攻击者可以通过猜测或目录枚举的方法,尝试访问以.bak、.old结尾的文件。

- 分析文件内容:备份文件中可能包含密码、API密钥、数据库配置信息等,攻击者可以利用这些信息进一步攻击系统。

工具:

- dirsearch:用于枚举Web服务器上的目录和文件,查找可能泄露的备份文件。

解决办法:

- 不要在生产环境中保留备份文件,确保所有备份文件在发布前删除或移动到安全的存储环境中。

5. 配置文件泄露

简介:

配置文件通常包含系统的敏感信息,如数据库连接信息、第三方服务API密钥等。如果这些文件(如config.php、.env等)没有被正确保护或误上传至公开的服务器,攻击者可以轻松获取其中的敏感信息。

漏洞分析:

- 配置文件泄露常见于开发者将本地开发环境的配置文件误上传至生产环境,或由于错误的服务器配置导致配置文件可被公开访问。

利用方法:

- 访问配置文件:攻击者可以通过URL直接访问公开的配置文件(如.env),从中提取敏感信息。

- 利用敏感信息:获取到的数据库凭据或API密钥可以被用来进一步入侵系统,甚至直接拿到flag。

工具:

- 浏览器或爬虫工具直接访问常见的配置文件路径。

解决办法:

- 在生产环境中,不要将敏感配置文件暴露给公众,并使用合适的权限管理和环境变量来确保安全。

相关文章:

【CTF】敏感信息泄露 GIT SVN VIM

在CTF(Capture The Flag)比赛中,信息泄露是常见的考察方向之一。这类题目通过模拟开发人员的疏忽或系统配置的失误,导致敏感文件或数据被泄露。信息泄露题目通常相对简单,但能帮助参赛者掌握如何从公开的信息中获取潜在…...

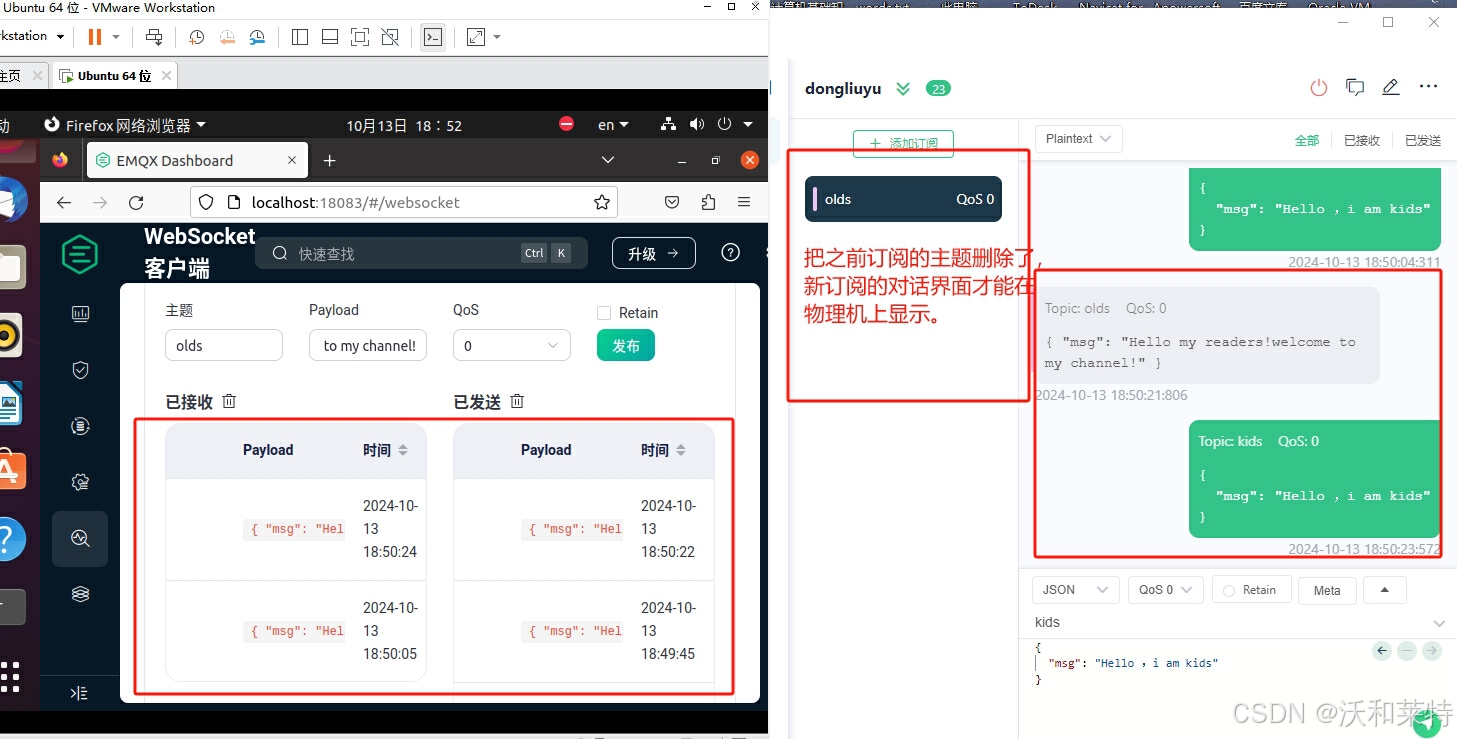

EMQX服务器的搭建,实现本地机和虚拟机之间的MQTT通信(详细教程)

前言 MQTT是一个基于客户端-服务器的消息发布/订阅传输协议。MQTT协议是轻量、简单、开放和易于实现的,这些特点使它适用范围非常广泛。 MQTT协议中有三种身份:发布者(Publish)、代理(Broker)(…...

cordova的使用

环境 Cordova 是一个跨平台的开发框架,它允许开发者使用 HTML、CSS 和 JavaScript 创建移动应用。Cordova 的不同版本可能会有不同的环境要求。以下是 Cordova 10 和 Cordova 12 在开发 Android 和 iOS 应用时的环境要求的对比总结。 1. Cordova 10 环境要求 And…...

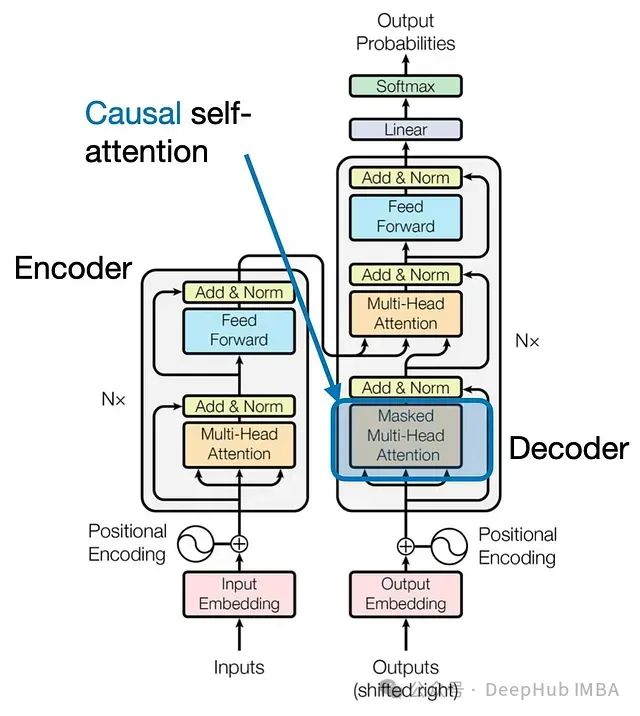

三种Transformer模型中的注意力机制介绍及Pytorch实现:从自注意力到因果自注意力

本文深入探讨Transformer模型中三种关键的注意力机制:自注意力、交叉注意力和因果自注意力。这些机制是GPT-4、Llama等大型语言模型(LLMs)的核心组件。通过理解这些注意力机制,我们可以更好地把握这些模型的工作原理和应用潜力。 …...

《使用Gin框架构建分布式应用》阅读笔记:p20-p31

《用Gin框架构建分布式应用》学习第2天,p20-p31总结,总计12页。 一、技术总结 1.第一个gin程序 // main.go package mainimport "github.com/gin-gonic/gin"func main() {r : gin.Default()r.GET("/", func(c *gin.Context) {c.J…...

如何修改MacOS的终端的配色和linux一样

目录 一、配色方案 二、修改配色 一、配色方案 一键更改MacOS的终端配色文件,目的就是为了让他从原本的样子变成XShell里面显示的配色样式。文件夹为蓝色,链接文件为青色,可执行文件为绿色之类的。 linux默认配色方案是"exfxcxdxbxege…...

基于百度智能体开发爱情三十六计

基于百度智能体开发爱情三十六计 文章目录 基于百度智能体开发爱情三十六计1. 爱情三十六计智能体2. 三十六计开发创意3. 智能体开发实践3.1 基础配置3.2 进阶配置3.3 调优心得3.4可能会遇到的问题 4. 为什么选择文心智能体平台 1. 爱情三十六计智能体 爱情三十六计 是一款基于…...

计算机网络:计算机网络概述 —— 描述计算机网络的参数

文章目录 数据量性能指标速率带宽数据传输速率 吞吐量时延分析时延问题 时延带宽积往返时间利用率丢包率丢包的情况 抖动可用性可靠性安全性 计算机网络是现代信息社会的基础设施,其性能和可靠性对各类应用至关重要。为了理解和优化计算机网络,我们需要深…...

Windows 11系统选项卡详解:从新手到专家的操作指南

Windows 11的“系统”选项卡是管理电脑硬件和软件设置的中心。 基础操作 1. 查看和编辑系统信息 打开“开始”菜单,点击“设置”图标。 在“设置”窗口中,选择左侧的“系统”选项卡。 点击“关于”。 在这里,我们可以查看系统规格。要编辑设…...

乐鑫ESP32-S3无线方案,AI大模型中控屏智能升级,提升智能家居用户体验

在这个由数据驱动的时代,人工智能正以其前所未有的速度和规模改变着我们的世界。随着技术的不断进步,AI已经从科幻小说中的概念,转变为我们日常生活中不可或缺的一部分。 特别是在智能家居领域,AI的应用已成为提升生活质量、增强…...

postman变量,断言,参数化

环境变量 1.创建环境变量 正式环境是错误的,方便验证环境变化 2.在请求中添加变量 3.运行前选择环境变量 全局变量 能够在任何接口访问的变量 console中打印日志 console.log(responseBody);//将数据解析为json格式 var data JSON.parse(responseBody); conso…...

Nginx实战指南:基础知识、配置详解及最佳实践全攻略

背景 在Java系统实现过程中,我们不可避免地会借助大量开源功能组件。然而,这些组件往往功能丰富且体系庞大,官方文档常常详尽至数百页。而在实际项目中,我们可能仅需使用其中的一小部分功能,这就造成了一个挑战&#…...

优化师的未来将何去何从?)

百度搜索引擎(SEO)优化师的未来将何去何从?

百度搜索引擎(SEO)优化师的未来将何去何从? 作为一名SEO专家(林汉文),在过去的三年里,我深感自己与快速变化的百度SEO圈子逐渐脱节。然而,在最近重拾旧业,重新审视SEO特…...

如何在UE5中创建加载屏幕(开场动画)?

第一步: 首先在虚幻商城安装好Async Loading Screen,并且在项目的插件中勾选好。 第二步: 确保准备好所需要的素材: 1)开头的动画视频 2)关卡加载图片 3)准备至少两个关卡 第三步:…...

【WebGIS】Cesium:地形加载

在 Cesium 中,地形数据用于提供三维场景的高度信息,使得地球表面的细节更加逼真。地形加载是 Cesium 应用中的关键功能,支持各种地形源和格式,如 Cesium Ion 服务、Terrain Server 等。本文将系统介绍如何在 Cesium 中加载、配置、…...

前端程序员策略:使用框架还是纯JavaScript?

前端程序员策略:使用框架还是纯JavaScript? 在现代Web开发领域,JavaScript语言占据着举足轻重的地位,而基于JavaScript的前端框架更是层出不穷,为开发者提供了丰富的选择。 然而,面对琳琅满目的框架&…...

npm 配置淘宝镜像

为了加速 npm 包的下载速度,尤其是在中国地区,配置淘宝的 npm 镜像(也称为 cnpm 镜像)是一个常见的方法。以下是如何配置淘宝 npm 镜像的步骤: 1. 使用 npm 命令配置镜像 你可以直接使用 npm 命令来设置淘宝的 npm 镜…...

C++ include头文件的顺序以及双引号““和尖括号<>的区别

本文章进一步详细解释 #include 的头文件包含机制,包括搜索路径的处理、双引号 "" 和尖括号 <> 在不同环境中的使用差异,以及它们的底层机制。 1. 头文件包含机制和搜索路径详解 #include 是一个预处理指令,用于在编译前将…...

Flutter鸿蒙版本灵活使用方法间的回调处理复杂化的逻辑

目录 写在前面 示例代码 main.dart: one.dart: 代码解析 1. 主入口 main 函数 2. MyApp 类 3. CallbackExample 类 4. onok 函数 5. one 函数 写在后面 写在前面 在 Flutter 开发中,灵活使用函数之间的回调带来了多种好处,包括提高可重用性、…...

视频号直播自动回复与循环发送话术-自动化插件

我们在做视频号直播的时候,会有这种自动回复咨询问题的功能 唯一客服浏览器插件现在就支持,在视频号直播后台,自动化回复用户问题,以及循环发送我们的介绍话术...

STM32驱动MAX31855测温模块:从SPI时序到代码实现的保姆级避坑指南

STM32驱动MAX31855测温模块:从SPI时序到代码实现的保姆级避坑指南 在嵌入式开发领域,精确的温度测量往往是项目成败的关键。MAX31855作为一款集成冷端补偿的热电偶数字转换器,凭借其2℃的高精度和-200℃至700℃的宽测温范围,成为工…...

信息量模型避坑指南:用ArcGIS做地灾评价,这3个细节错了全盘皆输

信息量模型避坑指南:用ArcGIS做地灾评价,这3个细节错了全盘皆输 地质灾害易发性评价是地质工程领域的核心课题之一。在山区开发、城市规划等场景中,准确预测地质灾害风险区域,能够为防灾减灾提供科学依据。信息量模型因其计算简单…...

从零到一:基于STM32与MAX30102构建可穿戴健康监测原型

1. 硬件选型与原理分析 第一次接触MAX30102传感器时,我被它小巧的体积和强大的功能震撼到了。这个比指甲盖还小的芯片,居然能同时测量心率和血氧饱和度,这让我对可穿戴设备有了全新的认识。选择STM32F103作为主控,主要是看中它丰富…...

个人股票数据中枢构建指南:从多源聚合到Python量化分析

1. 项目概述:一个为个人投资者打造的股票数据中枢如果你和我一样,是个喜欢自己动手折腾、对市场数据有“洁癖”的个人投资者,那你肯定也经历过这样的烦恼:想分析一只股票,数据源五花八门,格式千奇百怪&…...

ISDN PRI外线故障排查实战指南

在实际运维案例中,工程师不怕故障一直出现,就怕偶尔出问题。比如客户反馈打外线时,偶尔会出现断线的情况。当然可以通过MST或Trace命令去跟踪,但如果故障发生频率过低,抓日志往往很难。我们通常需要先检查线路质量&…...

从架构到体验:友猫社区平台的全栈技术解析与功能体系详解

一、项目概述 友猫社区平台由宠友信息技术有限公司自主研发,是一套面向社区、社交、电商和即时通讯一体化的综合型系统。 平台采用前后端分离、Java微服务架构,配合VueUniApp多端适配方案,能够支持Web端、Android端与iOS端同步运行。 演示网…...

ThreadLocal原理与内存泄漏防范

前言 在现代软件开发中,ThreadLocal原理与内存泄漏防范是一个非常重要的技术点。本文将从原理到实践,带你深入理解这一技术,并通过完整的代码示例帮助你快速掌握核心知识点。 核心概念 基本原理 ThreadLocal原理与内存泄漏防范的核心在于理解…...

AgentGPT 二次开发指南:API 调用、功能扩展与场景定制

AgentGPT 二次开发指南:API 调用、功能扩展与场景定制 1. 引入与连接:为什么你需要二次开发 AgentGPT? 1.1 开场:从一个真实需求说起 2023年3月AgentGPT横空出世时,很多人第一次感受到了自主智能体的魔力:输入一个「帮我做一份奶茶店的创业商业计划书,包含市场调研、成…...

基于RAG与向量数据库的智能代码搜索工具设计与实现

1. 项目概述:一个面向开发者的智能代码搜索与理解工具 最近在GitHub上看到一个挺有意思的项目,叫 holasoymalva/perplexity-code 。乍一看这个标题,可能会有点困惑——“perplexity”在机器学习里通常指“困惑度”,是衡量语言模…...

自建轻量级Web监控信标:前端性能与错误数据采集实践

1. 项目概述:一个轻量级、可扩展的Web应用监控信标最近在梳理个人项目和团队内部工具链时,我重新审视了一个名为“beacon”的小工具。这个项目源自一个非常具体的痛点:在开发和运维Web应用时,我们常常需要一种简单、无侵入的方式来…...