【网安笔记】4种拒绝服务攻击

目录

一、SYN Flood 攻击

二、UDP Flood 攻击

三、ICMP Flood 攻击

四、HTTP Flood 攻击

拒绝服务攻击(Denial of Service attack,简称 DoS 攻击)是指攻击者通过向目标服务器或网络发送大量的请求,使其资源耗尽,无法为正常用户提供服务的一种攻击方式。

一、SYN Flood 攻击

原理:利用 TCP 三次握手的过程进行攻击。攻击者向目标服务器发送大量伪造的 TCP SYN(同步)包,服务器在收到这些 SYN 包后,会回复 SYN/ACK 包并等待客户端的 ACK(确认)包以完成连接建立。然而,攻击者并不回应这些 ACK 包,导致服务器上维持着大量半连接状态的资源被占用,最终耗尽服务器的连接资源,使正常用户无法建立连接。

例如,攻击者可以使用专门的攻击工具,在短时间内生成大量虚假的 IP 地址,并向目标服务器发送 SYN 包,使得服务器忙于处理这些虚假连接请求,而无法响应真正用户的连接请求。

二、UDP Flood 攻击

原理:攻击者向目标服务器发送大量的 UDP(用户数据报协议)数据包。由于 UDP 是一种无连接的协议,服务器在接收到 UDP 数据包后,通常会进行一些处理,如解析数据包内容、检查端口号等。如果攻击者发送的 UDP 数据包数量巨大,会使服务器的 CPU 和带宽资源被大量消耗,从而无法处理正常的请求。

例如,攻击者可以向目标服务器的某个特定端口发送大量的 UDP 数据包,这些数据包可能是随机生成的数据或者是特定格式的恶意数据包,目的是让服务器陷入处理这些数据包的困境,导致正常服务中断。

三、ICMP Flood 攻击

原理:ICMP(Internet Control Message Protocol,互联网控制报文协议)主要用于在 IP 网络中传递控制消息。攻击者向目标发送大量的 ICMP 数据包,如 ICMP Echo Request(Ping 请求)包。目标服务器在收到这些请求后,会回复 ICMP Echo Reply(Ping 应答)包。如果攻击者发送的 ICMP 请求包数量过多,会使服务器的网络带宽和 CPU 资源被耗尽,无法响应正常的请求。

例如,攻击者可以使用多个攻击源同时向目标服务器发送大量的 ICMP 请求包,使得服务器忙于回复这些请求,从而无法为正常用户提供服务。

四、HTTP Flood 攻击

原理:也称为 CC(Challenge Collapsar)攻击。攻击者通过控制大量的傀儡机(被攻击者控制的计算机)向目标网站发送大量的 HTTP 请求,这些请求通常是针对目标网站的特定页面或资源。由于 HTTP 请求通常需要服务器进行复杂的处理,如数据库查询、动态页面生成等,大量的请求会使服务器的资源迅速耗尽,导致正常用户无法访问网站。

例如,攻击者可以使用自动化工具模拟大量用户同时访问目标网站的某个热门页面,或者不断提交表单请求,使服务器的负载急剧增加,最终无法响应正常用户的请求。

相关文章:

【网安笔记】4种拒绝服务攻击

目录 一、SYN Flood 攻击 二、UDP Flood 攻击 三、ICMP Flood 攻击 四、HTTP Flood 攻击 拒绝服务攻击(Denial of Service attack,简称 DoS 攻击)是指攻击者通过向目标服务器或网络发送大量的请求,使其资源耗尽,无…...

WPF 的组件数据绑定详解

Windows Presentation Foundation(WPF)是微软推出的一种用于构建 Windows 应用程序的 UI 框架。WPF 提供了强大的数据绑定功能,能够轻松地将 UI 控件与数据源连接,从而实现富用户体验,分离前端设计和业务逻辑。本文将详…...

房子,它或许是沃土

刚成家,来客时,它是客房 成家后,没小孩,它是书房 有小孩,未分房,它暂且是书房 孩子大些,它是孩子们埋下梦想种子,生根发芽的地方...

【Golang】Go语言http编程底层逻辑实现原理与实战

✨✨ 欢迎大家来到景天科技苑✨✨ 🎈🎈 养成好习惯,先赞后看哦~🎈🎈 🏆 作者简介:景天科技苑 🏆《头衔》:大厂架构师,华为云开发者社区专家博主,…...

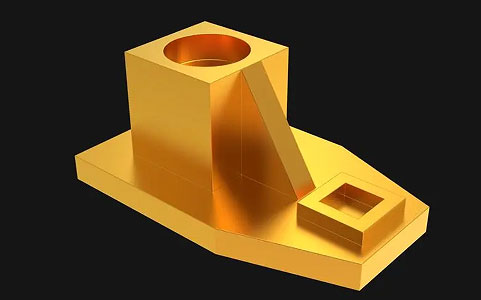

SOLIDWORKS参数化软件

在产品设计和工程领域,参数化设计是一种革命性的方法,它允许设计者通过定义一系列规则和关系来创建和修改模型。参数化设计的核心在于将设计过程分解为一系列可调整的参数,如尺寸、形状、材料属性等,这些参数之间通过数学关系相互…...

上位机开发常用技术 C# Task 线程 开始,暂停,继续,停止

上位机开发中一定会用到的技术就是 设备的线程开始运行执行生产流程,在生产过程中会有要打开安全门或暂停设备动作,人为去排除设备小问题的时就要用到暂停功能,问题排除后设备继续运行,生产完成后设备停止。 这些操作是上位机开发…...

MySQL 密码忘记了怎么办?

在使用 MySQL 的过程中,有时候我们可能会忘记密码。别担心,本文将详细介绍在 Windows 系统下如何重新设置 MySQL 密码。 一、停止 MySQL 服务 打开“服务”窗口,可以通过在 Windows 搜索栏中输入“服务”来找到并打开它。在服务列表中找到“…...

Java中常见的自带数据结构类

目录 一、ArrayList(动态数组) 特性 常用方法 二、LinkedList(双向链表) 特性 常用方法 三、ArrayDeque(双端队列) 特性 常用方法 四、HashMap(哈希表) 特性 常用方法 五、TreeMap&…...

数据结构——链表,哈希表

文章目录 链表python实现双向链表复杂度分析 哈希表(散列表)python实现哈希表哈希表的应用 链表 python实现 class Node:def __init__(self, item):self.item itemself.next Nonedef head_create_linklist(li):head Node(li[0])for element in li[1…...

如何使用Python对Excel、CSV文件完成数据清洗与预处理?

在数据分析和机器学习项目中,数据清洗与预处理是不可或缺的重要环节。 现实世界中的数据往往是不完整、不一致且含有噪声的,这些问题会严重影响数据分析的质量和机器学习模型的性能。 Python作为一门强大的编程语言,提供了多种库和工具来帮…...

第8篇:网络安全基础

目录 引言 8.1 网络安全的基本概念 8.2 网络威胁与攻击类型 8.3 密码学的基本思想与加密算法 8.4 消息认证与数字签名 8.5 网络安全技术与协议 8.6 总结 第8篇:网络安全基础 引言 在现代信息社会中,计算机网络无处不在,从互联网到局…...

Flutter 中的 PopScope 小部件:全面指南

Flutter 中的 PopScope 小部件:全面指南 在 Flutter 应用开发中,导航和路由管理是构建复杂应用时必须面对的挑战之一。PopScope 小部件是 Flutter 2.0 版本引入的一个新功能,它提供了一种更灵活的方式来控制页面的弹出和返回行为。本文将带你…...

视频剪辑的未来

技术发展推动4: 人工智能与自动化辅助:人工智能在视频剪辑中的应用将不断深化。例如,智能剪辑软件能够自动分析视频素材的内容、情感和节奏,快速生成初步的剪辑版本,剪辑师在此基础上进行进一步的优化和调整࿰…...

通过PHP与API的结合,开启电商数据集成的新篇章

在数字化转型的浪潮中,电子商务数据的集成对于企业来说变得越来越重要。无论是在线零售商还是品牌商,都需要实时访问商品数据以优化库存管理、制定定价策略、提升客户体验。PHP,作为服务端脚本语言的佼佼者,为开发者提供了强大的工…...

使用 CDN 后 Apache 的日志记录客户真实 IP

经常搭建网站服务器的都知道,在给站点使用了 CDN 后 Web 应用的日志记录里就会只记录 CDN 节点 IP 了,这就没法看到真实客户请求 IP,对于日志分析、运维日常维护来说就有点儿麻烦了,今天明月结合在五洛云服务器上搭建的Apache环境…...

ORACLE 19C安装 RAC报错

1. 问题描述 在Oracle 19C RAC的安装过程中,使用克隆方式在两个节点上部署集群。当第一个节点配置好基础服务后,关机并克隆节点。当尝试在第二个节点上通过页面进行RAC安装时,出现以下错误: [INS-32070] Could not remove the n…...

省心英语 3.9.9| 资源最全面的英语学习App

省心英语是一款资源全面的英语学习软件,完全免费且无广告,内含丰富的词库和范文、中小学、四六级、考研、专四专八、雅思托福、新概念等所有阶段的学习内容。软件支持练听力、背单词、阅读理解等功能,覆盖了听说读写全方位学习。听力部分包含…...

ruoyi框架动态切换数据库

需求背景 最近需要一个小demo,项目中需要同时连接sqlserver和mysql数据库。 操作教程 1、pom.xml -- 修改common/pom.xml<!-- 动态数据源 --> <dependency><groupId>com.baomidou</groupId><artifactId>dynamic-datasource-spring-boot-star…...

iba Data Export 导出面板选项

时间线选择真实时间“Absolute date / time” 时间间隔选择0.5Sec.(最小为0.01Sec.) 右侧数据根据需要选择...

过滤器Filter的介绍和使用

1.简介 在 Java Web 开发中,Filter 是一个非常重要的组件,用于在请求到达 Servlet 之前或响应返回客户端之前对请求和响应进行预处理或后处理。Filter 可以用来实现多种功能,如日志记录、权限检查、编码转换、请求头修改等。就好比机场的层层…...

seo快速优化软件使用教程_seo快速优化软件有哪些特点

SEO快速优化软件使用教程:SEO快速优化软件有哪些特点 在当今数字化时代,SEO(搜索引擎优化)已成为网站提升流量、提高曝光度的关键手段。而在SEO领域,使用SEO快速优化软件可以大大提高效率,让你在短时间内看…...

Typescript interface

我来详细展开 接口(Interface) 的具体用法,配合实际例子:---1. 基础对象接口 // 定义用户接口 interface User {id: number;name: string;email: string; }// 使用接口 const user: User {id: 1,name: "张三",email: &…...

如何解决Oracle JDBC驱动版本的兼容性问题_ojdbc8.jar与JDK版本的对应关系

不是。ojdbc8.jar 支持JDK 8及以上(含11/17/21),关键看运行时JVM版本≥8;它实现JDBC 4.2规范,兼容Oracle 11g至21c,非仅限JDK 8。ojdbc8.jar 真的只支持 JDK 8 吗?不是。ojdbc8.jar 是 oracle 官…...

Fader库:Arduino轻量级软件PWM LED渐变控制方案

1. Fader库概述:面向嵌入式LED调光的轻量级PWM渐变控制方案Fader是一个专为Arduino平台设计的轻量级LED亮度渐变控制库,其核心目标是提供一种资源占用极低、响应迅速且易于集成的软件PWM渐变方案。在资源受限的8位MCU(如ATmega328P࿰…...

HoRain云--OpenCode 配置

🎬 HoRain 云小助手:个人主页 ⛺️生活的理想,就是为了理想的生活! ⛳️ 推荐 前些天发现了一个超棒的服务器购买网站,性价比超高,大内存超划算!忍不住分享一下给大家。点击跳转到网站。 目录 ⛳️ 推荐 …...

SAP-MM 采购申请审批策略:从特征定义到策略配置的实战指南

1. SAP-MM采购申请审批策略入门指南 第一次接触SAP-MM模块的采购申请审批配置时,我被那些专业术语绕得头晕。但真正理解后才发现,这套审批机制就像公司里的请假流程——不同级别、不同类型的请假需要不同领导审批。采购申请也是如此,金额大小…...

单片机老鸟的汇编优化:给那个255上限的脉冲计数器升个级

单片机老鸟的汇编优化:给那个255上限的脉冲计数器升个级 在嵌入式开发领域,脉冲计数是一个经典而实用的功能模块。许多开发者都曾用51单片机实现过基础版本——通过T1计数器接收脉冲信号,将计数值显示在数码管上。但当我们翻看这些"教科…...

CVPR/ICCV跟踪新趋势解读:对比学习如何让MOT模型学会“认人”?

对比学习如何重塑多目标跟踪:从特征判别到轨迹记忆的技术革命 在拥挤的街头,人类能轻易识别并持续关注某个特定行人——这种看似简单的生物视觉能力,却让计算机视觉系统奋斗了数十年。多目标跟踪(MOT)技术正经历着从&q…...

暗黑破坏神II终极存档编辑指南:Diablo Edit2让你的角色随心所欲

暗黑破坏神II终极存档编辑指南:Diablo Edit2让你的角色随心所欲 【免费下载链接】diablo_edit Diablo II Character editor. 项目地址: https://gitcode.com/gh_mirrors/di/diablo_edit 还在为暗黑破坏神II中加点错误而烦恼吗?还在为刷不到心仪装…...

AI辅助开发进阶:在快马平台实现上下文感知的智能模型切换系统

最近在探索AI辅助开发的新玩法时,发现一个特别有意思的方向:如何让AI模型的选择更智能、更贴合实际编码场景。传统的AI编程助手往往固定使用单一模型,但不同模型其实各有擅长领域——有的长于前端框架,有的精于算法优化࿰…...