C2 追踪器:监控指挥与控制的重要性

12 款暗网监控工具

20 款免费网络安全工具

移动取证软件:为什么 Belkasoft X 应该是您的首选工具

网络安全已成为不断演变的威胁形势中的关键领域。

网络攻击者经常使用命令和控制 (C2) 基础设施来执行和管理攻击。

这些基础设施使恶意软件和攻击者能够与受害设备进行通信。

C2 跟踪器是一种通过监控和分析这些通信来帮助检测和预防网络威胁的工具。

本文将探讨 C2 跟踪器是什么、它监控什么、它为什么重要以及这项技术的工作原理。

学习目标

了解 C2 追踪器的基本概念

了解 C2 跟踪器监控的内容及其运行方式

理解 C2 追踪器的重要性

了解 C2 Tracker 的使用对网络安全策略的贡献

什么是 C2?

C2 是“命令与控制”的缩写,是指网络攻击者用来通过恶意软件和攻击工具与受感染系统进行通信的基础设施。

C2 基础设施允许攻击者发送命令、收集数据和管理攻击。这些基础设施通常被僵尸网络、恶意软件和其他类型的恶意软件使用。

C2 追踪器监控什么?

C2 跟踪器监控并分析 C2 通信以检测和预防网络威胁。它跟踪的主要元素包括:

IP 地址和域名:跟踪 C2 服务器的 IP 地址和域名,并根据这些信息生成威胁情报。

协议和端口:识别所使用的通信协议和端口。

通信模式:分析 C2 通信的时间和频率。

恶意软件下载和执行命令:检查从 C2 服务器发送的命令内容,以确定恶意软件如何下载和执行。

为什么 C2 追踪器很重要?

使用 C2 追踪器对于网络安全的重要性可以概括为几个关键点:

早期检测:监控 C2 通信可以提前发现恶意活动,从而能够在攻击的初始阶段进行干预。

威胁情报:C2 追踪器提供有关新兴威胁的宝贵情报,帮助安全团队制定主动防御策略。

响应和恢复:监控 C2 通信使安全团队能够快速有效地应对攻击,最大限度地减少损害。

合规性和法规:许多行业都需要遵守特定的安全标准和法规。C2 追踪器在满足这些要求方面发挥着至关重要的作用。

监控指挥与控制 (C2) 通信的工具

监控 C2 通信需要专门设计用于检测、分析和缓解潜在威胁的工具。

以下是常用于跟踪 C2 活动的六种工具:

Snort Snort 是一款开源入侵检测和防御系统 (IDS/IPS),可监控网络流量中是否存在可疑活动,包括 C2 通信。它使用基于签名的检测来识别已知的恶意通信模式并向安全团队发出警报。

Zeek(原名 Bro) Zeek 是一款功能强大的网络分析工具,可让您深入了解网络流量。它提供详细的网络活动日志,可用于识别 C2 通信中的异常。其脚本语言允许用户为 C2 流量创建自定义检测规则。

Suricata Suricata 是一款 IDS/IPS 引擎,能够分析网络流量并识别 C2 通信。它支持多线程,可以实时处理大量流量。Suricata 还集成了各种威胁情报源,以增强其检测能力。

Wireshark Wireshark 是一款网络协议分析器,可实时捕获和检查数据包。它可用于手动分析 C2 流量,方法是过滤特定协议并检查数据包内容以查找受感染设备与 C2 服务器之间的可疑通信模式。

Cuckoo Sandbox Cuckoo Sandbox 是一款开源自动化恶意软件分析工具,可以模拟 C2 环境。它允许安全专业人员安全地分析恶意软件行为,包括它如何与 C2 服务器通信,而不会危及他们的系统。它是了解特定攻击机制的理想选择。

Splunk Splunk 是一个强大的日志管理和分析平台,可用于监控 C2 通信。通过汇总和分析来自各种来源(包括网络流量和端点)的日志,Splunk 可以帮助检测异常并跟踪与 C2 基础设施相关的可疑活动。

C2 追踪器是网络安全领域中的重要工具。通过监控命令和控制通信,它可以提前发现恶意活动,提供威胁情报,并快速有效地应对攻击。

C2 追踪器可帮助安全团队更好地应对威胁并更有效地保护其系统。因此,使用 C2 追踪器应成为任何现代网络安全策略不可或缺的一部分。

相关文章:

C2 追踪器:监控指挥与控制的重要性

12 款暗网监控工具 20 款免费网络安全工具 移动取证软件:为什么 Belkasoft X 应该是您的首选工具 网络安全已成为不断演变的威胁形势中的关键领域。 网络攻击者经常使用命令和控制 (C2) 基础设施来执行和管理攻击。 这些基础设施使恶意软件和攻击者能够与受害设…...

二、神经网络基础与搭建

神经网络基础 前言一、神经网络1.1 基本概念1.2 工作原理 二、激活函数2.1 sigmoid激活函数2.1.1 公式2.1.2 注意事项 2.2 tanh激活函数2.2.1 公式2.2.2 注意事项 2.3 ReLU激活函数2.3.1 公式2.3.2 注意事项 2.4 SoftMax激活函数2.4.1 公式2.4.2 Softmax的性质2.4.3 Softmax的应…...

java导出pdf

引入包 <properties><itext.version>8.0.5</itext.version></properties><dependencies><dependency><groupId>com.itextpdf</groupId><artifactId>itext-core</artifactId><version>${itext.version}</…...

muduo之线程同步CountDownLatch

简介 CountDownLatch称为门阀,用于等待另外线程执行完成 结构 #mermaid-svg-6Azuu15vhIS2hCP1 {font-family:"trebuchet ms",verdana,arial,sans-serif;font-size:16px;fill:#333;}#mermaid-svg-6Azuu15vhIS2hCP1 .error-icon{fill:#552222;}#mermaid-s…...

【Python系列】Python中打印详细堆栈信息的技巧

💝💝💝欢迎来到我的博客,很高兴能够在这里和您见面!希望您在这里可以感受到一份轻松愉快的氛围,不仅可以获得有趣的内容和知识,也可以畅所欲言、分享您的想法和见解。 推荐:kwan 的首页,持续学…...

SpringBoot中监听器、过滤器、拦截器和AOP详解

SpringBoot中监听器、过滤器、拦截器和AOP详解 在构建 Spring Boot 应用程序时,监听器(Listener)、过滤器(Filter)、拦截器(Interceptor)和面向切面编程(AOP)是四种常用…...

如何让手机ip变成动态

在数字化浪潮中,手机已成为我们日常生活中不可或缺的一部分。无论是浏览网页、使用社交媒体还是进行在线购物,手机都扮演着举足轻重的角色。然而,在享受网络带来的便利时,我们也需要关注网络安全和隐私保护。静态IP地址可能让手机…...

[Qt platform plugin问题] Could not load the Qt platform plugin “xcb“

Qt platform plugin 是 Qt 应用程序启动时加载的插件。不同的平台有不同的插件。 常见的插件有:linuxfb Wayland xcb 简单来说就是启动一个GUI程序, 离不开这些插件.选择其中一个就好 出现这个问题要么就是没有插件,要么就是插件依赖的库没有。 要么就是插件选则的…...

嵌入式开发人员如何选择合适的开源前端框架进行Web开发

在嵌入式系统的Web开发中,前端框架的选择对于项目的成败有着决定性的影响。一个合适的框架不仅能提高开发效率,还能保证系统的稳定性和可扩展性。本文将介绍几款适用于嵌入式Web开发的开源前端框架,并探讨它们的优缺点。 1. Element Plus V…...

----查询相关操作(子查询))

MySQL数据库(七)----查询相关操作(子查询)

子查询是指在一个查询语句(主查询)内部嵌套的另一个查询语句。子查询可以出现在 SELECT、FROM、WHERE、HAVING 等子句中。它可以将一个复杂的查询问题分解为多个简单的查询步骤,从而更方便地获取所需的数据。 引入子查询: -- 查…...

01_Spring开胃菜

一、 为什么是Spring? 在正式进入Spring内容前我们先看看我们以往经典的程序设计。 当我们去登录时,会调用后端的Controller,Controller接收到用户的请求后会调用业务层的Service进行登录的业务处理,Service业务处理过程中会调用Dao层向DB获取数进行判断。 接下来我们用代…...

SpringBoot使用AspectJ的@Around注解实现AOP全局记录接口:请求日志、响应日志、异常日志

Spring 面向切面编程(AOP),系列文章: 《Spring面向切面编程(AOP)的简单实例》 《Spring使用AspectJ的注解式实现AOP面向切面编程》 《SpringBoot使用AspectJ实现AOP记录接口:请求日志、响应日志、异常日志》 《SpringBoot使用AspectJ的@Around注解实现AOP全局记录接口:…...

WPF下播放Rtmp的解决方案

介绍 在实际的开发过程中,需要在应用内部内嵌播放器进行视频的播放。官方默认的MediaElement控件只能播放有限的视频格式,也不能播放网络流。比较流行的解决方式是vlc的库,但是在实际使用过程中发现有很多问题。这里给大家推荐另一个比较好的…...

7.高可用集群架构Keepalived双主热备原理

一. 高可用集群架构Keepalived双主热备原理 (1)主机+备机keepalived配置(192.168.1.171) ! Configuration File for keepalivedglobal_defs {# 路由id:当前安装keepalived节点主机的标识符,全局唯一router_id keep_101 } #计算机节点(主机配置) vrrp_instance VI_1 {</...

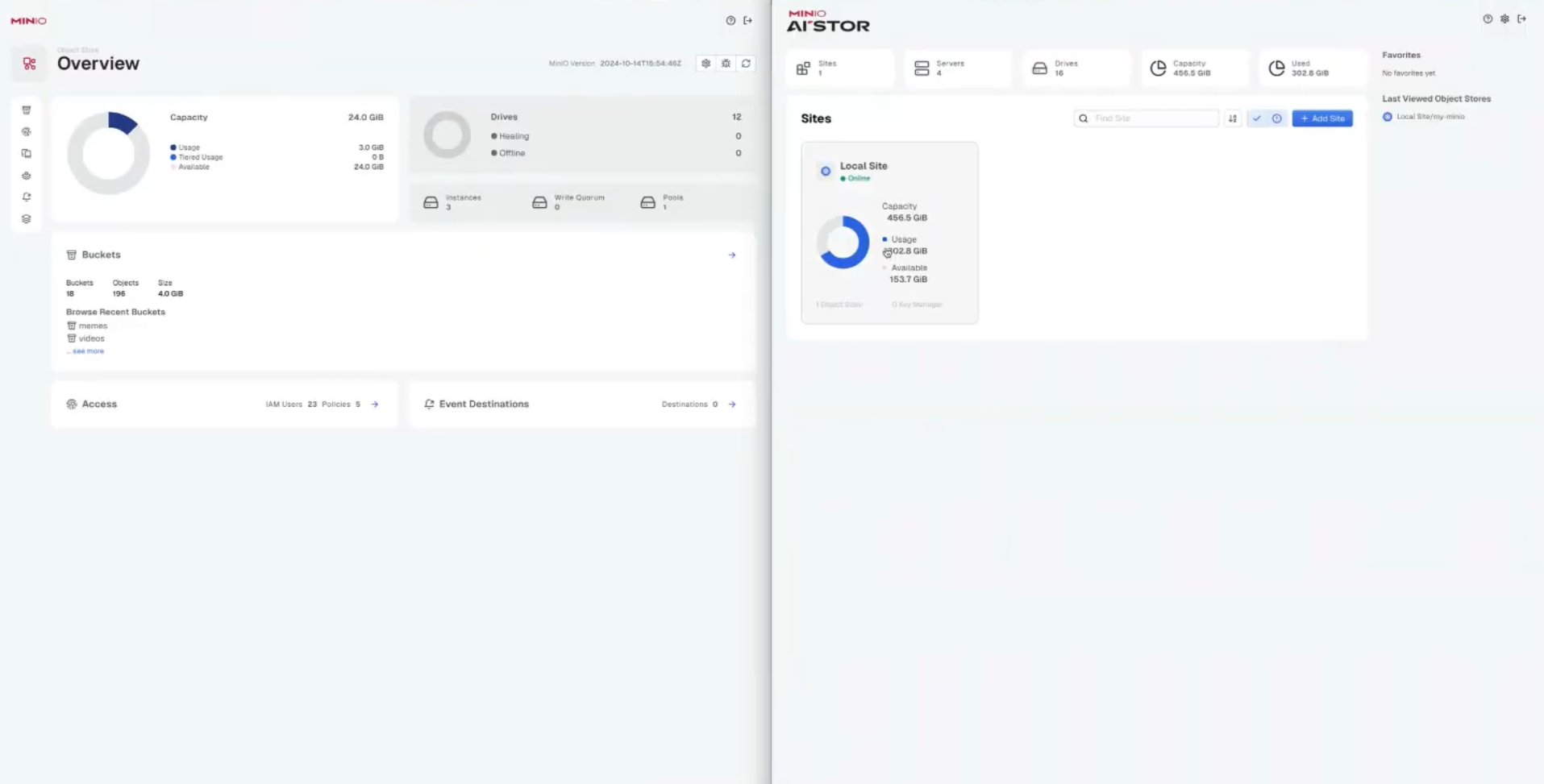

为以人工智能为中心的工作负载重新设计的全局控制台

MinIO 控制台多年来一直是一个不断发展的产品。每次学习时,我们都会思考如何改进交互框架中这个非常重要的部分。首先是控制台,它在推出后的一年内就被广泛采用。更具体地说,超过 10K 个组织。接下来是企业控制台。这从对象存储与其 GUI 之间…...

go channel中的 close注意事项 range取数据

在使用 Go 语言中的 close 函数时,有一些注意事项需要牢记,以确保程序的健壮性和正确性: 1. **仅用于通道(channel)**: - close 函数只能用于关闭通道,不能用于关闭文件、网络连接或其他资源…...

Vue3 -- 项目配置之eslint【企业级项目配置保姆级教程1】

下面是项目级完整配置1➡eslint:【吐血分享,博主踩过的坑你跳过去!!跳不过去?太过分了给博主打钱】 浏览器自动打开项目: 你想释放双手吗?你想每天早上打开电脑运行完项目自动在浏览器打开吗&a…...

鸿蒙开发应用权限管理

简介 一种允许应用访问系统资源(如:通讯录等)和系统能力(如:访问摄像头、麦克风等)的通用权限访问方式,来保护系统数据(包括用户个人数据)或功能,避免它们被…...

【数据库】如何保证数据库迁移过程中数据的一致性?

在数据库迁移过程中,保证数据的一致性是非常重要的,尤其是在涉及到多个表、多个数据库或分布式系统的情况下。以下是一些确保数据一致性的最佳实践和方法: 1. 备份数据 在开始迁移之前,进行全面的数据备份是确保数据一致性的第…...

C++之内存管理

🌹个人主页🌹:喜欢草莓熊的bear 🌹专栏🌹:C入门 目录 前言 一、C/C内存分配 二、 malloc、calloc、realloc、free 三、C内存管理方式 3.1 new/delete 操作内置类型 3.2 new和detele操作自定义类型…...

如何通过Noto Emoji实现跨平台表情符号统一:技术原理与应用实践

如何通过Noto Emoji实现跨平台表情符号统一:技术原理与应用实践 【免费下载链接】noto-emoji Noto Emoji fonts 项目地址: https://gitcode.com/gh_mirrors/no/noto-emoji 在数字通信日益全球化的今天,表情符号已成为跨越语言障碍的重要视觉语言。…...

认知神经科学研究报告【20260042】

文章目录ForeSight 5.87.4 多元时间序列预测 — 测试报告ForeSight 5.87.4 多元时间序列预测 — 测试报告 测试目标:让系统从数据中自动发现变量之间的因果关系和预测模型,不预设任何模型结构。 测试数据:500个时间点的模拟经济数据&#x…...

如何快速解锁QQ音乐加密文件:qmcflac2mp3完整使用指南

如何快速解锁QQ音乐加密文件:qmcflac2mp3完整使用指南 【免费下载链接】qmcflac2mp3 直接将qmcflac文件转换成mp3文件,突破QQ音乐的格式限制 项目地址: https://gitcode.com/gh_mirrors/qm/qmcflac2mp3 你是否遇到过这样的困扰?在QQ音…...

MongoDB副本集高可用:构建企业级数据库集群

写在前面:高可用是生产环境数据库的核心要求,MongoDB通过副本集(Replica Set)实现数据冗余和故障自动转移。本篇将详细介绍MongoDB副本集的原理、配置和管理,带您构建高可用的数据库集群。 文章目录 一、副本集基础概念 1.1 什么是副本集? 1.2 副本集工作原理 1.3 副本集…...

NoFences:终极免费开源桌面分区工具,如何3分钟打造高效Windows工作空间

NoFences:终极免费开源桌面分区工具,如何3分钟打造高效Windows工作空间 【免费下载链接】NoFences 🚧 Open Source Stardock Fences alternative 项目地址: https://gitcode.com/gh_mirrors/no/NoFences 你是否厌倦了Windows桌面上散乱…...

如何用智能图像分层工具Layerdivider:从单张图片到专业PSD的完整指南

如何用智能图像分层工具Layerdivider:从单张图片到专业PSD的完整指南 【免费下载链接】layerdivider A tool to divide a single illustration into a layered structure. 项目地址: https://gitcode.com/gh_mirrors/la/layerdivider 你是否曾为将单张插画转…...

ngx_unix_recv

1 定义 ngx_unix_recv 函数 定义在 ./nginx-1.24.0/src/os/unix/ngx_recv.cssize_t ngx_unix_recv(ngx_connection_t *c, u_char *buf, size_t size) {ssize_t n;ngx_err_t err;ngx_event_t *rev;rev c->read;#if (NGX_HAVE_KQUEUE)if (ngx_event_flags & N…...

终极Windows窗口置顶工具:AlwaysOnTop完整使用指南

终极Windows窗口置顶工具:AlwaysOnTop完整使用指南 【免费下载链接】AlwaysOnTop Make a Windows application always run on top 项目地址: https://gitcode.com/gh_mirrors/al/AlwaysOnTop 你是否经常在多个窗口间频繁切换,重要信息总被其他程序…...

wxauto微信自动化:5分钟快速搭建你的Windows微信机器人

wxauto微信自动化:5分钟快速搭建你的Windows微信机器人 【免费下载链接】wxauto Windows版本微信客户端(非网页版)自动化,可实现简单的发送、接收微信消息,简单微信机器人 项目地址: https://gitcode.com/gh_mirrors…...

首次接入Taotoken从注册到发出第一个请求的全过程记录

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 首次接入Taotoken从注册到发出第一个请求的全过程记录 1. 注册与平台初览 决定尝试使用Taotoken平台后,我首先访问了其…...