网络安全中的数据科学如何重新定义安全实践?

组织每天处理大量数据,这些数据由各个团队和部门管理。这使得全面了解潜在威胁变得非常困难,常常导致疏忽。以前,公司依靠 FUD 方法(恐惧、不确定性和怀疑)来识别潜在攻击。然而,将数据科学集成到网络安全中使组织能够将技术风险转化为业务风险并改善威胁检测。

网络安全中的数据科学有助于检测威胁、分析异常模式并利用高级安全分析来保护敏感数据和系统。该学科组织和解释大型非结构化数据集,使网络安全团队能够使用统计模型和算法预测威胁。

本博客详细介绍了数据科学如何推动网络安全转型。

探索数据科学在网络安全中的用例

以下是数据科学在网络安全领域的几个值得注意的用例:

威胁检测和安全

公司使用数据科学来增强安全性并识别威胁。通过分析模式和异常活动,他们可以发现潜在的攻击风险。数据科学采用 Apache Spark、Apache Hadoop 和 Apache Kafka 等技术来存储和分析大量网络安全数据。这些工具非常可靠,可以高效处理大量数据。

此外,TensorFlow、PyTorch 和 Scikit-learn 等机器学习库有助于创建预测模型。这些库使用各种算法执行聚类和分类等任务。多种数据科学工具可以帮助可视化网络安全数据。这些技术共同为网络安全中的数据科学解决方案奠定了坚实的基础,使组织能够有效地检测、分析和应对安全威胁。

增强合规发展

数字法规要求组织满足法律和行业标准。网络安全合规性发展侧重于使组织实践与这些法规和最佳实践保持一致。网络安全在创建和维护针对特定行业的合规性框架方面发挥着至关重要的作用。这涉及仔细评估适用的法规,例如 HIPAA、GDPR、PCI DSS 和 NIST 网络安全框架。

一旦确定了相关法规,网络安全团队就会与主要利益相关者合作制定保护敏感数据的程序和政策。合规性开发包括风险评估、员工培训、政策制定和审计等活动,以确保持续遵守标准。此外,网络安全团队使用自动化技术和工具来改进合规流程。通过整合数据科学,网络安全可以提高这些功能的效率。

确保数据隐私和保护

数据对于每个企业都至关重要,因此保护数据和保护隐私至关重要。数据隐私计划可防止违规、未经授权的访问和利用。网络安全团队充当监护人,确保数据集免受潜在漏洞的侵害。

数据科学在网络安全中扮演着双重角色。它可以用于防御以保护数据,也可以用于进攻以识别弱点。在防御方面,人工智能和机器学习通过分析大量数据集以了解网络攻击模式,帮助预测威胁并检测异常。然而,如果管理不善,这些技术也可能危及隐私。

数据科学家处理大量数据,从财务记录到个人识别信息,未经授权的访问或处理不当可能会造成隐私泄露。为了降低网络安全风险,组织应实施数据保护措施,包括加密、访问控制、匿名化和数据屏蔽。数据加密在传输和存储过程中对敏感信息进行编码,而多因素身份验证 (MFA)、最小特权原则和基于角色的访问控制 (RBAC) 仅向授权用户授予数据访问权限。总之,数据隐私和保护是网络安全的重要方面,可以通过数据科学有效增强。

网络流量分析

数据科学在增强网络安全方面发挥着至关重要的作用,特别是在网络流量分析方面。数据科学家利用异常检测技术来识别网络流量中的不规则行为或模式。通过建立基线行为并应用机器学习算法,他们可以有效地发现可能表明潜在威胁的异常活动。

网络安全中数据科学的另一个关键方面是模式识别。通过分析大量网络流量数据集,数据科学家可以持续监控数据趋势,以对网络威胁进行分类和识别。

此外,实时监控是网络安全数据科学的一个关键方面。通过持续跟踪网络流量数据,数据科学家不仅可以促进实时威胁检测,还可以提高整体运营效率。

漏洞评估

漏洞评估是网络安全策略的基本组成部分,数据科学可显著提高其有效性。此过程涉及检测、确定优先级和量化应用程序、系统和网络中的漏洞。它涉及几个关键步骤,例如识别资产、扫描漏洞、分析结果、确定风险优先级、规划补救措施和持续监控。

通过利用数据科学技术,组织可以预测新出现的漏洞和威胁,并使用历史数据分析来识别新的攻击媒介。此外,各种数据科学算法促进了漏洞评估的自动化,使整个过程更加高效和有效。

数据科学技术对网络安全工作至关重要。通过利用数据科学服务,企业可以利用各种分析方法来有效地增强其网络安全措施。例如,组织可以在网络安全中使用预测分析来预测潜在威胁,以免它们成为严重问题。利用数据科学的力量来加强您的网络安全框架并保护您的组织。

相关文章:

网络安全中的数据科学如何重新定义安全实践?

组织每天处理大量数据,这些数据由各个团队和部门管理。这使得全面了解潜在威胁变得非常困难,常常导致疏忽。以前,公司依靠 FUD 方法(恐惧、不确定性和怀疑)来识别潜在攻击。然而,将数据科学集成到网络安全中…...

安装数据库客户端工具

如果没有勾选下面的,可以运行下面的两个命令 红框为自带数据库 新建数据库 右键运行mysql文件,找到数据库,并刷新...

GoogleTest做单元测试

目录 环境准备GoogleTest 环境准备 git clone https://github.com/google/googletest.git说cmkae版本过低了,解决方法 进到googletest中 cmake CMakeLists.txt make sudo make installls /usr/local/lib存在以下文件说明安装成功 中间出了个问题就是,…...

深入解析 EasyExcel 组件原理与应用

✨深入解析 EasyExcel 组件原理与应用✨ 官方:EasyExcel官方文档 - 基于Java的Excel处理工具 | Easy Excel 官网 在日常的 Java 开发工作中,处理 Excel 文件的导入导出是极为常见的需求。 今天,咱们就一起来深入了解一款非常实用的操作 Exce…...

JSON数据转化为Excel及数据处理分析

在现代数据处理中,JSON(JavaScript Object Notation)因其轻量级和易于人阅读的特点而被广泛使用。然而,有时我们需要将这些JSON数据转化为Excel格式以便于进一步的分析和处理。本文将介绍如何将JSON数据转化为Excel文件࿰…...

(计算机网络)期末

计算机网络概述 物理层 信源就是发送方 信宿就是接收方 串行通信--一次只发一个单位的数据(串行输入) 并行通信--一次可以传输多个单位的数据 光纤--利用光的反射进行传输 传输之前,要对信源进行一个编码,收到信息之后要进行一个…...

【AI技术赋能有限元分析应用实践】将FEniCS 软件安装在Ubuntu22.04

FEniCS 完整介绍 FEniCS 是一个开源的计算工具包,专门用于解决偏微分方程(PDE)的建模和求解。它以灵活的数学抽象和高效的计算性能著称,可以让用户使用高层次的数学表达来定义问题,而无需关注底层的数值实现细节。 具体来看,FEniCS 是一个开源的高性能计算工具包,用于…...

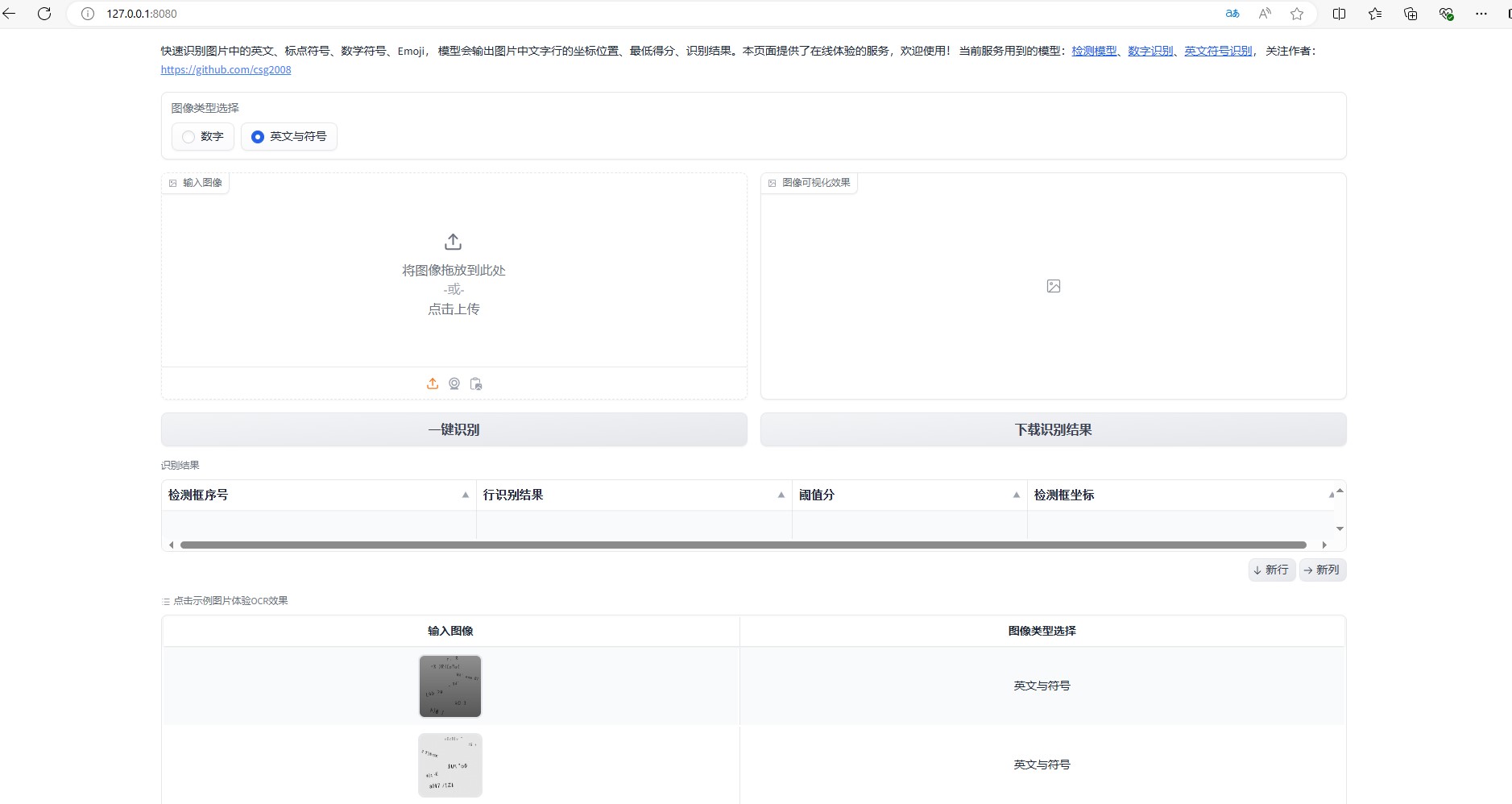

快速识别模型:simple_ocr,部署教程

快速识别图片中的英文、标点符号、数学符号、Emoji, 模型会输出图片中文字行的坐标位置、最低得分、识别结果。当前服务用到的模型:检测模型、数字识别、英文符号识别。 一、部署流程 1.更新基础环境 apt update2.安装miniconda wget https://repo.anaconda.com/…...

【C/C++】数据库链接入门教程:从零开始的详细指南!MySQL集成与操作

文章目录 环境配置:搭建开发环境的基础步骤2.1 安装MySQL数据库2.2 配置C/C开发环境2.3 下载并安装MySQL Connector/C 基础操作:实现C/C与MySQL的基本交互3.1 建立数据库连接3.2 执行SQL语句3.3 处理查询结果 进阶技巧:提升数据库操作效率与安…...

C#中面试的常见问题005

1、重载和重写 重载(Overloading) 重载是指在同一个类中定义多个同名方法,但参数列表不同(参数的数量、类型或顺序不同)。返回类型可以相同也可以不同。重载方法允许你根据传入的参数类型和数量来调用不同的方法。 …...

使用Redis生成全局唯一id

为了生成一个符合要求的分布式全局ID,我们可以使用 StringRedisTemplate 来实现。这个ID由三部分组成: 符号位(1 bit):始终为0,表示正数。时间戳(31 bit):表示从某个起始…...

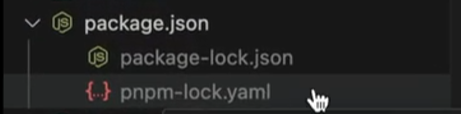

pnpm:包管理的新星,平替 npm 和 yarn

pnpm,一个老牌的 node.js 包管理器,支持 npm 的所有功能,完全足以用来替代 npm。它采用全局存储,每个项目内部使用了硬链接,所以很省空间,安装速度快。 本文介绍下 pnpm 的基本概念,安装、…...

Android调起系统分享图片到其他应用

Android调起系统分享图片到其他应用 有时候分享不想接第三方的,其实如果你的分享要求不是很高,调系统的分享也是可以的。 一、思路: 用intent.action Intent.ACTION_SEND 二、效果图: 三、关键代码: //这个是分享…...

详解Qt QBuffer

文章目录 **QBuffer 的详解****前言****QBuffer 是什么?****QBuffer 的主要用途****构造函数****主要成员函数详解****1. open()****原型:****作用:****参数:****返回值:****示例代码:** **2. write()****原…...

Python基础学习-11函数参数

1、"值传递” 和“引用传递” 1)不可变的参数通过“值传递”。比如整数、字符串等 2)可变的参数通过“引用参数”。比如列表、字典。 3)避免可变参数的修改 4)内存模型简介 2、函数参数类型 1) def func() #无参…...

GTK#框架让C# Winform程序跨平台运行

在软件开发领域,跨平台能力是一个重要的考量因素。对于C#开发者来说,Winform是构建桌面应用的强大工具,但原生Winform只支持Windows平台。幸运的是,GTK#框架的出现让C# Winform程序跨平台运行成为可能。本文将详细介绍如何使用GTK…...

)

在Kubernetes使用CronJob实现定时删除指定天数外的文件(我这里使用删除备份mysql数据库文件为例)

文章目录 一、代码使用方式1、golang代码2、使用方法二、容器镜像使用方式1、制作镜像2、我公开的镜像3、使用方法一、代码使用方式 1、golang代码 vim cleanfile.go package mainimport ("flag""fmt""io/ioutil""os""path/fi…...

使用 Elastic 收集 Windows 遥测数据:ETW Filebeat 输入简介

作者:来自 Elastic Chema Martinez 在安全领域,能够使用 Windows 主机的系统遥测数据为监控、故障排除和保护 IT 环境开辟了新的可能性。意识到这一点,Elastic 推出了专注于 Windows 事件跟踪 (ETW) 的新功能 - 这是一种强大的 Windows 原生机…...

力扣-位运算-4【算法学习day.44】

前言 ###我做这类文章一个重要的目的还是给正在学习的大家提供方向和记录学习过程(例如想要掌握基础用法,该刷哪些题?)我的解析也不会做的非常详细,只会提供思路和一些关键点,力扣上的大佬们的题解质量是非…...

Stable Diffusion 3详解

🌺系列文章推荐🌺 扩散模型系列文章正在持续的更新,更新节奏如下,先更新SD模型讲解,再更新相关的微调方法文章,敬请期待!!!(本文及其之前的文章均已更新&…...

如何一次性解决Windows系统DLL缺失问题:VisualCppRedist AIO终极指南

如何一次性解决Windows系统DLL缺失问题:VisualCppRedist AIO终极指南 【免费下载链接】vcredist AIO Repack for latest Microsoft Visual C Redistributable Runtimes 项目地址: https://gitcode.com/gh_mirrors/vc/vcredist 你是否曾经在安装新游戏或软件时…...

Bevy引擎拾取系统:从射线检测到事件冒泡的完整交互方案

1. 项目概述与核心价值在构建交互式应用,尤其是游戏或3D编辑器时,一个基础且高频的需求就是让用户能够用鼠标、触摸屏等指针设备与屏幕上的物体进行交互。简单来说,就是“点选”功能。在Bevy引擎的早期版本中,这个看似简单的功能实…...

Drogon框架数据库连接监控终极指南:性能指标与智能告警机制

Drogon框架数据库连接监控终极指南:性能指标与智能告警机制 【免费下载链接】drogon Drogon: A C14/17/20 based HTTP web application framework running on Linux/macOS/Unix/Windows 项目地址: https://gitcode.com/gh_mirrors/dr/drogon Drogon是一个基于…...

LMQL:用编程语言精准控制大语言模型输出,告别提示词玄学

1. 项目概述:当自然语言成为编程语言如果你和我一样,既对大型语言模型(LLM)的能力感到兴奋,又对如何精准、可控地调用它们感到头疼,那么你肯定遇到过这样的场景:你向ChatGPT或Claude提出一个复杂…...

深夜“哔哔”声源排查指南:从原理到实战解决电子设备异响

1. 深夜“哔哔”声的普遍困扰与根源剖析你有没有在凌晨三点被一阵微弱但执着的“哔哔”声从睡梦中拽出来过?那种感觉,就像有个看不见的小精灵在你家天花板的某个角落,每隔一分钟就用气声对你进行一次精准的精神攻击。你猛地坐起,睡…...

企业级AI应用如何通过Taotoken统一管理多个大模型API调用

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 企业级AI应用如何通过Taotoken统一管理多个大模型API调用 在构建企业级AI应用时,技术团队常常面临一个现实挑战&#x…...

FastAPI部署演进:从Gunicorn+Uvicorn镜像到原生多进程的迁移指南

1. 项目背景与演进:从“黄金搭档”到“历史遗产”如果你在过去几年里用 FastAPI 部署过 Web 服务,大概率听说过或者用过tiangolo/uvicorn-gunicorn-fastapi-docker这个 Docker 镜像。它一度是 FastAPI 官方文档里推荐的部署方案之一,由 FastA…...

AI Agent配置安全扫描:AgentLint工具实战与供应链风险防护

1. 项目概述:AI Agent配置的“安全门卫”最近在折腾Claude Code和Cursor这类AI编程助手时,我发现了一个既让人兴奋又有点不安的事实:这些工具的配置文件(比如.claude/目录、CLAUDE.md或.cursorrules)功能强大到可以执行…...

5步解决网易云音乐NCM文件难题:ncmdumpGUI实战指南

5步解决网易云音乐NCM文件难题:ncmdumpGUI实战指南 【免费下载链接】ncmdumpGUI C#版本网易云音乐ncm文件格式转换,Windows图形界面版本 项目地址: https://gitcode.com/gh_mirrors/nc/ncmdumpGUI 你是否曾经遇到过这样的情况:在网易…...

从零搭建VGG16:深入解析网络架构与PyTorch实战

1. VGG16网络架构解析 VGG16作为卷积神经网络发展史上的里程碑,其核心设计理念至今仍影响着现代深度学习模型。我第一次接触这个网络时,被它简洁优雅的结构深深吸引——全部使用33小卷积核堆叠,配合22最大池化,这种设计就像用乐高…...