三十二:网络爬虫的工作原理与应对方式

随着互联网的快速发展,网络爬虫(Web Crawlers)作为一种自动化工具,被广泛应用于搜索引擎、数据采集、网站监控等领域。网络爬虫的作用是通过自动化程序,模拟人类浏览网页的行为,自动下载和解析网页内容,从中提取有价值的信息。尽管爬虫技术极大地促进了互联网的信息传播与获取,但与此同时,网站运营者也需要考虑如何应对恶意爬虫的侵扰。本文将详细介绍网络爬虫的工作原理,以及网站如何应对爬虫的访问。

1. 网络爬虫的工作原理

网络爬虫通常按照预定的规则或策略,自动地访问互联网中的网页,并从中提取需要的数据。以下是网络爬虫的基本工作流程:

1.1 启动与种子URL

爬虫的工作从“种子URL”开始,种子URL通常是一个或多个初始网页的地址,这些网页提供了爬虫爬取的起点。例如,搜索引擎的爬虫会以一些热门网页作为起始点。爬虫会通过访问这些种子URL来获取网页内容,并提取页面中的超链接。

1.2 获取网页内容

爬虫通过发送HTTP请求,向指定的URL请求网页内容。爬虫通常使用HTTP的GET方法获取网页,并解析返回的HTML代码。网页内容可以是HTML文本、图片、视频等多种格式,爬虫需要具备处理不同格式内容的能力。

爬虫可以使用常见的库或工具(如Python的requests、urllib,或使用专门的爬虫框架如Scrapy)来发送请求并获取网页内容。

1.3 解析网页数据

网页内容通常是HTML格式,爬虫需要通过解析HTML代码来提取其中的数据。解析过程中,爬虫会识别网页中的标签结构(如<a>标签、<img>标签、<div>标签等),并从中提取出目标数据(如网页标题、正文内容、图片链接等)。一些爬虫可能还会使用正则表达式或XPath等技术来提取特定的内容。

1.4 链接提取与页面队列

在解析网页时,爬虫会从HTML中提取出所有的链接(如<a href="...">),将这些链接加入到待访问页面的队列中。爬虫将继续访问这些新页面,并重复上述过程,不断地从一个页面跳转到下一个页面,直到达到预定的抓取深度或时间限制。

1.5 数据存储

爬虫提取到的数据会被保存到指定的存储介质中,常见的存储方式包括数据库(如MySQL、MongoDB)、文本文件、CSV等。数据存储的格式通常与爬虫的目标有关,可以是结构化的数据(如商品信息、新闻文章等)或非结构化的数据(如原始HTML页面)。

1.6 处理反爬机制

许多网站会部署反爬虫技术来防止不当的抓取。爬虫在工作时,可能需要应对这些防护措施,比如IP封禁、验证码、机器人协议等。有效的爬虫会采取各种策略应对这些挑战。

2. 网络爬虫常见的应对方式

为了保护自己的网站免受爬虫的干扰或滥用,网站管理员通常会采取一些措施来应对爬虫的访问。以下是一些常见的反爬虫技术和应对策略:

2.1 使用robots.txt文件

robots.txt 是一个标准的文本文件,位于网站的根目录下,用于告知搜索引擎和其他爬虫哪些页面可以访问,哪些页面不能访问。爬虫在访问网站时,会首先读取该文件,并根据文件中的指令进行相应的行为。

User-agent: *

Disallow: /private/

Allow: /public/

上面的例子表示所有爬虫(User-agent: *)禁止访问 /private/ 路径下的页面,但允许访问 /public/ 路径下的页面。虽然大多数爬虫会遵守 robots.txt 的规则,但这并不是强制性的,恶意爬虫往往忽略这些限制。

2.2 使用IP封禁

为了防止某些爬虫通过频繁访问网站带来过大的负载,网站可以采用IP封禁的方式限制爬虫的访问。通过检测访问来源的IP地址,如果发现同一IP地址在短时间内频繁访问,网站可以通过防火墙、负载均衡器或API网关限制该IP的访问。

2.3 用户代理检测

每个爬虫都会携带一个用户代理(User-Agent),这是一段标识客户端身份的字符串。网站可以通过检测请求头中的User-Agent信息来判断访问者是否为爬虫。例如,搜索引擎爬虫的User-Agent通常会带有“Googlebot”、“Bingbot”等字样。

对于怀疑是爬虫的请求,网站可以拒绝这些请求或强制要求提供验证码进行身份验证。爬虫可以伪造User-Agent,因此这种方法并不总是可靠。

2.4 使用验证码

验证码(CAPTCHA)是一种防止自动化程序滥用的技术,要求用户在提交表单或请求资源时输入图像中的字符,或者完成某些任务(如点击特定的图片)。这能够有效阻止大部分爬虫,但对人类用户影响较小。常见的验证码类型有文字验证码、图片验证码和无障碍验证码(如Google的reCAPTCHA)。

2.5 检测访问频率与请求速率

通过监控请求的频率和速率,网站可以判断是否存在恶意爬虫。正常的用户行为通常会间隔一定时间才发出请求,而爬虫往往会在短时间内发送大量请求。网站可以设置请求频率限制(Rate Limiting),例如每秒钟允许一个IP发送最多10次请求,超过次数就返回错误页面或限流。

2.6 动态内容加载与反向代理

一些网站采用动态内容加载的技术(如AJAX、WebSocket等),使得网页内容仅在用户交互时才加载。爬虫通常只能抓取静态页面的内容,无法模拟用户行为。因此,动态内容加载可以使爬虫难以直接获取页面信息。

此外,反向代理(如Cloudflare)也可以隐藏网站的真实IP地址,通过分布式服务减少爬虫的访问压力。

2.7 浏览器指纹识别

浏览器指纹识别技术通过分析用户浏览器的各种信息(如屏幕分辨率、操作系统、字体、插件等)来判断用户是否为爬虫。每个浏览器都有其独特的指纹,网站可以通过检测请求的指纹,识别并限制爬虫访问。

3. 总结

网络爬虫是信息收集和自动化的重要工具,其工作原理包括从指定的种子URL开始,通过解析网页、提取链接、获取并存储数据等过程完成数据抓取。然而,由于爬虫可能带来网站负载过重和数据滥用等问题,许多网站也会部署各种反爬虫技术来保护自身资源。

虽然反爬虫技术有多种手段,但由于爬虫技术的不断发展和反反爬虫技术的出现,网站管理员需要结合多种策略,持续调整和完善反爬虫措施,才能有效保护网站安全并确保用户体验。

目录:

一:浏览器发起 HTTP 请求的典型场景_浏览器如何发送用户名密码的请求-CSDN博客

二:基于ABNF语义定义的HTTP消息格式-CSDN博客

三:网络为什么要分层:OSI模型与TCP/IP模型-CSDN博客

四:HTTP的诞生:它解决了哪些网络通信难题?-CSDN博客

五:评估Web架构的七大关键属性-CSDN博客

六:从五种架构风格推导出HTTP的REST架构-CSDN博客

七:如何用Chrome的Network面板分析HTTP报文-CSDN博客

八:URI的基本格式及其与URL的区别-CSDN博客

九:为什么要对URI进行编码?-CSDN博客

十:详解HTTP的请求行-CSDN博客

十一:HTTP 状态码详解:解读每一个响应背后的意义-CSDN博客

十二:HTTP错误响应码:理解与应对-CSDN博客

十三:如何管理跨代理服务器的长短连接?-CSDN博客

十四:HTTP消息在服务器端的路由-CSDN博客

十五:代理服务器转发消息时的相关头部-CSDN博客

十六:请求与响应的上下文-CSDN博客

十七:Web内容协商与资源表述-CSDN博客

十八:HTTP包体的传输方式(1):定长包体-CSDN博客

十九:HTTP包体的传输方式(2):不定长包体-CSDN博客

二十:HTML Form表单提交时的协议格式-CSDN博客

二十一:断点续传与多线程下载是如何做到的?-CSDN博客

二十二:Cookie的格式与约束-CSDN博客

二十三:Session及第三方Cookie的工作原理-CSDN博客

二十四:浏览器为什么要有同源策略?-CSDN博客

二十五:如何“合法”地跨域访问?-CSDN博客

二十六:Web条件请求的作用-CSDN博客

二十七:Web缓存的工作原理-CSDN博客

二十八:Web缓存新鲜度的四种计算方式-CSDN博客

二十九:复杂的Cache-Control头部解析-CSDN博客

三十:在 Web 中什么样的响应才会被缓存?-CSDN博客

三十一:HTTP多种重定向跳转方式的差异-CSDN博客

相关文章:

三十二:网络爬虫的工作原理与应对方式

随着互联网的快速发展,网络爬虫(Web Crawlers)作为一种自动化工具,被广泛应用于搜索引擎、数据采集、网站监控等领域。网络爬虫的作用是通过自动化程序,模拟人类浏览网页的行为,自动下载和解析网页内容&…...

nodejs相关知识介绍

1、nodejs官方文档: https://nodejs.org/zh-cn nodejs可以用nvm进入安装; 2、npm说明: npm官方教程:https://npm.p2hp.com/ npm是 Node.js 的标准包管理器,也就是说nodejs安装好,npm也就安装好了&#…...

MySQL排它锁

MySQL排它锁原理 MySQL中的排它锁(Exclusive Lock),也称为独占锁,是一种确保在事务期间,其他事务无法对锁定数据进行读取或修改的锁机制。当一个事务对某一行数据加上排它锁后,其他事务无法对该行数据进行…...

HarmonyOS4+NEXT星河版入门与项目实战(22)------动画(属性动画与显示动画)

文章目录 1、属性动画图解2、案例实现-小鱼移动游戏1、代码实现2、代码解释3、资源图片4、实现效果3、显示动画4、案例修改-显示动画5、总结1、属性动画图解 这里我们用一张完整的图来汇整属性动画的用法格式和使用的主要属性范围,如下所示: 2、案例实现-小鱼移动游戏 1、代…...

Vue3 Ts 如何获取组件的类型

vue3 Ts ref 子组件 1、默认写法 typeof:获取ts类型 InstanceType:获取模版的实例 <tempolate><myComponent ref"myCompRef"> </tempolate><script setup lang"ts"> import { ref } from "vue&quo…...

RAG数据拆分之PDF

引言RAG数据简介PDF解析方法及工具代码实现总结 二、正文内容 引言 本文将介绍如何将RAG数据拆分至PDF格式,并探讨PDF解析的方法和工具,最后提供代码示例。 RAG数据简介 RAG(关系型属性图)是一种用于表示实体及其关系的图数据…...

【算法day1】数组:双指针算法

题目引用 这里以 1、LeetCode704.二分查找 2、LeetCode27.移除元素 3、LeetCode977.有序数组的平方 这三道题举例来说明数组中双指针的妙用。 1、二分查找 给定一个 n 个元素有序的(升序)整型数组 nums 和一个目标值 target ,写一个函数搜…...

Ubuntu 22.04 离线安装软件包

在使用最小化安装时,默认是不带有vim 或者nano编辑器的,如果你的环境不能上外网就需要离线安装。 首先你需要先找一台可以上网的ubuntu系统(虚拟机搭建也行),下载所有的依赖包,然后上传到需要安装的服务器…...

网络安全——浅谈HTTP协议

HTTP请求 HTTP请求是客户端往服务端发送请求动作,告知服务器自己的要求。 HTTP请求由状态行、请求头、请求正文三部分组成: 状态行:包括请求方式Method、资源路径URL、协议版本Version;请求头:包括一些访问的域名、…...

鸿蒙开发-在ArkTS中制作音乐播放器

音频播放功能实现 导入音频播放相关模块 首先需要从ohos.multimedia.audio模块中导入必要的类和接口用于音频播放。例如: import audio from ohos.multimedia.audio;创建音频播放器实例并设置播放源 可以通过audio.createAudioPlayer()方法创建一个音频播放器实…...

Rust学习笔记_03——元组

Rust学习笔记_01——基础 Rust学习笔记_02——数组 Rust学习笔记_03——元组 文章目录 Rust学习笔记_03——元组元组1. 定义元祖2. 访问元组中的元素3. 元组的解构4. 元组不可遍历和切片5. 元组作为函数返回值6. 单元元组7. 代码演示 元组 在Rust编程语言中,元组&a…...

LabVIEW内燃机气道试验台测控系统

基于LabVIEW软件开发的内燃机气道试验台测控系统主要应用于内燃机气道的性能测试和数据分析,通过高精度的测控技术,有效提升内燃机的测试精度和数据处理能力。 项目背景 随着内燃机技术的发展,对其气道性能的精准测量需求日益增加。该系统通…...

git 本地同步远端分支

一、关联远程仓库 本地仓库关联远端仓库 git remote add origin https://github.com/user/repository.git 二、获取远程分支信息 获取远程仓库的最新分支信息 git fetch origin 三、创建或切换到本地分支以跟踪远程分支 1. 创建分支 创建分支并关联到远端分支 git bra…...

用Pycharm安装manim

由于版本和工具的差异,manim的安装方式不尽相同。本文用Pycharm来安装manim. 一、准备工作:安装相应版本的python、pycharm和ffmpeg. 此处提供一种安装ffmpeg的方式 下载地址:FFmpeg 下载后,解压到指定目录。 配置环境变量&am…...

#渗透测试#红蓝攻防#HW#漏洞挖掘#漏洞复现01-笑脸漏洞(vsftpd)

免责声明 本教程仅为合法的教学目的而准备,严禁用于任何形式的违法犯罪活动及其他商业行为,在使用本教程前,您应确保该行为符合当地的法律法规,继续阅读即表示您需自行承担所有操作的后果,如有异议,请立即停…...

vue3项目中使用星火API

在node环境epxress中使用讯飞ai接口进行二次封装,通过ai对话回复提取,获得ai提取的文章摘要 本文章只是简单使用,更复杂功能比如调用星火API制作对话机器人可以查看文档,对于初次使用星火AI接口或许有帮助 讯飞星火大模型API-大模…...

digit_eye开发记录(3): C语言读取MNIST数据集

在前两篇,我们解读了 MNIST 数据集的 IDX 文件格式,并分别用 C 和 Python 做了 读取 MNIST 数据集的实现。 基于 C 的代码稍长,基于 Python 的代码则明显更短,然而它们的共同特点是:依赖了外部库: 基于 C …...

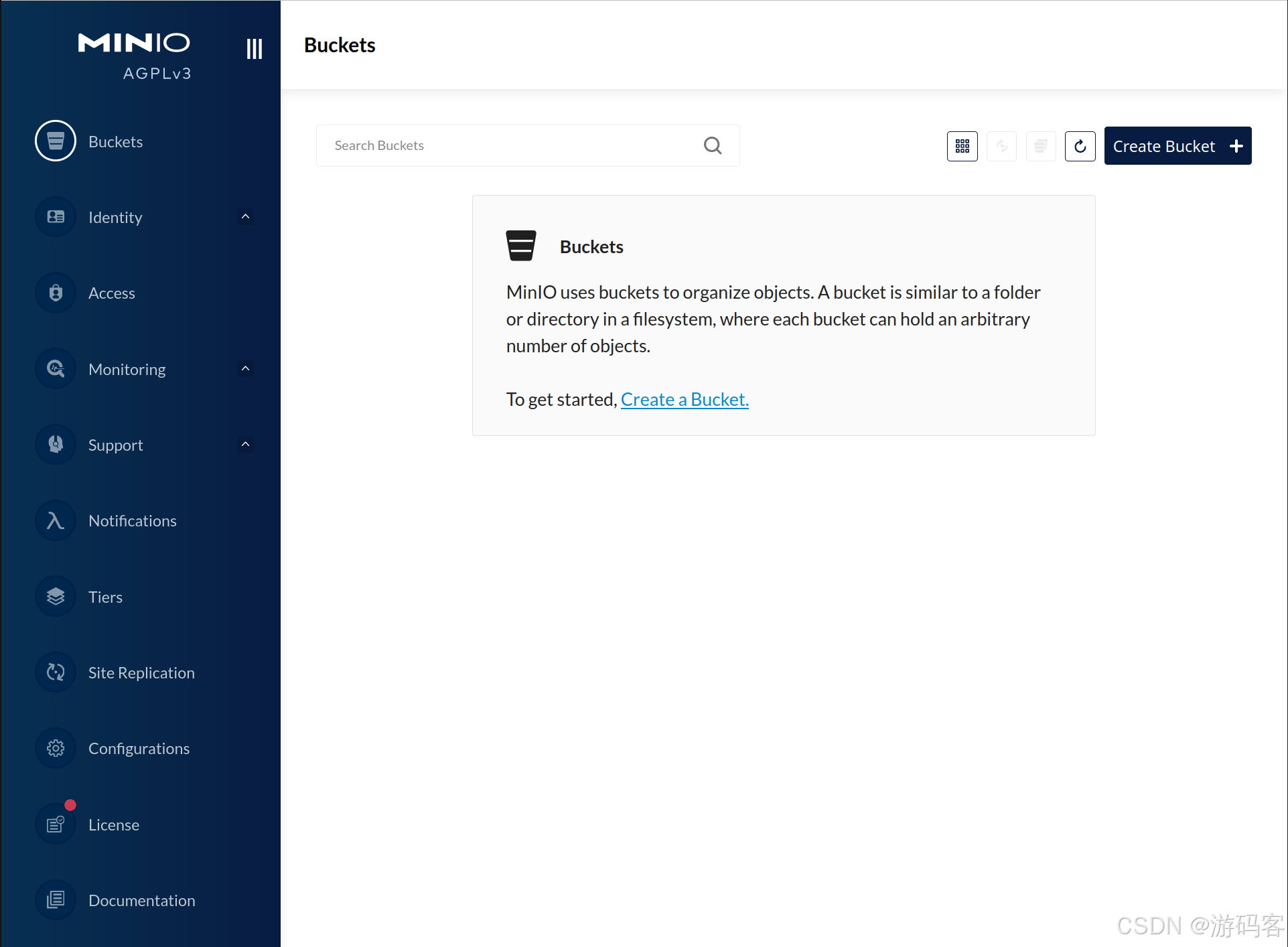

【linux】(23)对象存储服务-MinIo

MinIO 是一个高性能的对象存储服务,兼容 Amazon S3 API。 Docker安装MinIo 前提条件 确保您的系统已经安装了 Docker。如果还没有安装 Docker,可以参考 Docker 官方文档进行安装。 1. 拉取 MinIO Docker 镜像 首先,从 Docker Hub 拉取 Mi…...

如何使用Python解析从淘宝API接口获取到的JSON数据?

基本的 JSON 解析 当从淘宝 API 接口获取到数据后(假设数据存储在变量response_data中),首先要判断数据类型是否为 JSON。如果是,就可以使用 Python 内置的json模块进行解析。示例代码如下: import json # 假设respon…...

C# 2024年Visual Studio实用插件集合

在2024年,Visual Studio作为.NET开发者的首选IDE,其插件生态不断壮大,为开发者提供了更高效、便捷的开发体验。本文将介绍一些实用的Visual Studio插件,特别是针对C#开发者,帮助提升开发效率和代码质量。 1. GitHub C…...

:创建技能)

OpenClaw从入门到应用——工具(Tools):创建技能

通过OpenClaw实现副业收入:《OpenClaw赚钱实录:从“养龙虾“到可持续变现的实践指南》 简介 OpenClaw 被设计为易于扩展。“技能”是向你的助手添加新能力的主要方式。 什么是技能? 一个技能是一个目录,其中包含一个 SKILL.md…...

UNet3+全解析:从结构创新到医学图像分割实战

1. UNet3为什么能成为医学图像分割的新标杆? 第一次看到UNet3的论文时,我正被一个肝脏CT分割项目折磨得焦头烂额。当时试过UNet、UNet、Attention UNet等各种变体,但总在一些微小病灶的边界分割上差强人意。直到把UNet3的代码跑起来ÿ…...

从零到一:手把手教你完成Matlab R2020a的下载、安装与激活【避坑指南】

1. 准备工作:下载与系统检查 第一次安装Matlab的朋友们可能会被复杂的流程吓到,但别担心,跟着我的步骤走绝对没问题。我去年给实验室十几台电脑装过R2020a版本,踩过的坑比你们见过的都多。首先咱们得准备好安装包,这里…...

华为光猫配置解密工具:网络运维的终极解决方案

华为光猫配置解密工具:网络运维的终极解决方案 【免费下载链接】HuaWei-Optical-Network-Terminal-Decoder 项目地址: https://gitcode.com/gh_mirrors/hu/HuaWei-Optical-Network-Terminal-Decoder 华为光猫配置解密工具是一款专为网络工程师和运维人员设计…...

5G与4G LTE互操作:无缝衔接,共筑通信新生态

5G与4G LTE互操作:无缝衔接,共筑通信新生态 在移动通信技术日新月异的今天,5G作为新一代通信技术,正逐步融入我们的生活,与4G LTE形成互补共存的局面。5G与4G LTE之间的互操作,不仅关乎用户体验的连续性&am…...

软工大学生亲测:用 Claude Code 武装自己,从学渣到 offer 收割机

大家好,我是一个既研究过 K 线、又写过几十万行代码的老学姐。最近一个软件工程大三的实习生问我:"师姐,我感觉自己什么都不会,投了 300 份简历,石沉大海……"我当时差点把咖啡喷出来——不是因为他惨&#…...

3步实现智能自动化:三月七小助手如何每天为你节省90分钟游戏时间?

3步实现智能自动化:三月七小助手如何每天为你节省90分钟游戏时间? 【免费下载链接】March7thAssistant 崩坏:星穹铁道全自动 三月七小助手 项目地址: https://gitcode.com/gh_mirrors/ma/March7thAssistant 你是否每天花费大量时间在《…...

CANN Ascend C uint32转bfloat16函数

__uint2bfloat16_rd 【免费下载链接】asc-devkit 本项目是CANN 推出的昇腾AI处理器专用的算子程序开发语言,原生支持C和C标准规范,主要由类库和语言扩展层构成,提供多层级API,满足多维场景算子开发诉求。 项目地址: https://git…...

VSIPL:嵌入式信号处理的跨平台解决方案

1. VSIPL:嵌入式信号处理的工业级解决方案在实时嵌入式多计算机系统的开发中,代码的可移植性一直是困扰工程师的难题。1990年代末,来自政府、学术界和工业界的专家们共同创建了VSIPL(Vector Scalar Image Processing Library&…...

)

下载 | Win11 官方精简版,系统占用空间极少!(4月末更新、Win11 IoT物联网 LTSC版、适合老电脑安装使用)

⏩ 【资源A023】Win11 LTSC 2024 ISO系统映像 🔶Win11 物联网IoT LTSC版,默认无TPM等硬件限制,更方便老电脑安装使用。LTSC是长期服务渠道版本,网友俗称“老坛酸菜版”,相当于微软官方的精简版Win11,精简了…...