网络安全审计

网络安全审计是为了确保网络系统的安全性和完整性,防范潜在的网络攻击和数据泄露风险。

审计步骤:

1.确定审计目标:明确审计的目的和范围,例如审计网络设备、服务器、应用程序或数据库等。

2.收集信息:收集审计范围内的网络设备、系统、应用程序和用户等相关信息,了解网络拓扑结构、设备配置和运行状况等。

3.分析风险:根据收集到的信息,分析网络系统中存在的安全风险和潜在漏洞,评估可能的安全威胁和影响。

4.制定审计计划:根据风险评估结果,制定详细的审计计划,包括审计方法、工具、时间表和人员分工等。

5.执行审计:按照审计计划,对网络系统进行全面检查,包括检查设备配置、系统日志、安全策略、访问控制、数据保护等方面。

6.发现问题:通过审计,发现网络系统中存在的安全问题、漏洞和违规行为,记录并报告给相关部门。

7.整改与优化:针对发现的问题,制定整改措施和方案,及时修复漏洞,优化网络系统安全配置,提高安全性能。

8.跟踪审计:对整改后的网络系统进行跟踪审计,确保问题得到解决,安全措施得到有效执行。

9.报告审计结果:整理审计过程中的数据和信息,编写审计报告,向相关部门和管理层汇报审计结果。

网络安全审计的工具:

网络安全审计通常需要使用一些工具,以下是一些常用的网络安全审计工具:

Nessus:Nessus可以检查网络的配置,服务,和流量,以识别可能存在的安全问题。

OpenVAS:OpenVAS可以检查网络的配置,服务,和流量,以识别可能存在的安全问题。

Wireshark:Wireshark可以捕获和分析网络流量,以识别可能存在的安全问题。

tcpdump:tcpdump可以捕获网络流量,以供进一步的分析。

相关文章:

网络安全审计

网络安全审计是为了确保网络系统的安全性和完整性,防范潜在的网络攻击和数据泄露风险。 审计步骤: 1.确定审计目标:明确审计的目的和范围,例如审计网络设备、服务器、应用程序或数据库等。 2.收集信息:收集审计范围…...

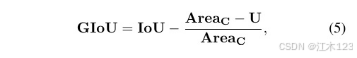

论文:IoU Loss for 2D/3D Object Detection

摘要:在2D/3D目标检测任务中,IoU (Intersection-over- Union)作为一种评价指标,被广泛用于评价不同探测器在测试阶段的性能。然而,在训练阶段,通常采用常见的距离损失(如L1或L2)作为损失函数,以最小化预测值…...

2411mfc,修改按钮颜色

添加消息:ON_WM_CTLCOLOR() //在OnInitDialog()方法中添加{HWND hSatateWnd GetDlgItem(IDC_CHK)->GetSafeHwnd();SetWindowTheme(hSatateWnd, _T(""), _T(""));}头文件中: afx_msg HBRUSH OnCtlColor(CDC* pDC, CWnd* pWnd, UINT nCtlColor);HBRUSH O…...

互联网 Java 面试八股文汇总(2025 最新整理)

我分享的这份 Java 后端开发面试总结包含了 JavaOOP、Java 集合容器、Java 异常、并发编程、Java 反射、Java 序列化、JVM、Redis、Spring MVC、MyBatis、MySQL 数据库、消息中间件 MQ、Dubbo、Linux、ZooKeeper、 分布式 &数据结构与算法等 25 个专题技术点,都…...

如何在 Ubuntu 中更新 Linux 内核

Linux内核是操作系统的基础,对操作系统的性能起着至关重要的作用。Linux开发人员通过补丁和更新不断增强内核,解决安全性、功能性和速度问题。及时了解这些发展对于确保机器以最佳方式运行至关重要。 本文教您如何使用三种不同的方法更新 Ubuntu 中的 L…...

FilterListenerAjax

今日目标: 能够使用 Filter 完成登陆状态校验功能能够使用 axios 发送 ajax 请求熟悉 json 格式,并能使用 Fastjson 完成 java 对象和 json 串的相互转换使用 axios + json 完成综合案例1,Filter 1.1 Filter概述 Filter 表示过滤器,是 JavaWeb 三大组件(Servlet、Filter、…...

27. 移除元素 C++

文章目录 一、题目链接二、参考代码三、所思所悟 一、题目链接 链接: 27. 移除元素 二、参考代码 思路1:找到需要移除的数组元素,将右侧全部元素向左覆盖 int removeElement(vector<int>& nums, int val) {int size nums.size();for (int …...

大模型专栏--Spring Ai Alibaba介绍和功能演示

Spring AI Alibaba 介绍和功能演示 背景 Spring AI Alibaba 开源项目基于 Spring AI 构建,是阿里云通义系列模型及服务在 Java AI 应用开发领域的最佳实践,提供高层次的 AI API 抽象与云原生基础设施集成方案,帮助开发者快速构建 AI 应用。…...

)

Redis设计与实现第17章 -- 集群 总结2(执行命令 重新分片)

17.3 在集群中执行命令 接收命令的节点会计算出命令要处理的数据库键属于哪个槽,并检查这个槽是否指派给了自己: 如果是的话,直接执行这个命令 否则,节点向客户端返回一个MOVED错误,指引客户端转向redirect至正确的节…...

微服务搭建----springboot接入Nacos2.x

springboot接入Nacos2.x nacos之前用的版本是1.0的,现在重新搭建一个2.0版本的,学如逆水行舟,不进则退,废话不多说,开搞 1、 nacos2.x搭建 1,首先第一步查询下项目之间的版本对照,不然后期会…...

3.建立本地仓库及常用命令

1.建立本地仓库 要使用Git对我们的代码进行版本控制,首先需要获得本地仓库 1)在电脑的任意位置创建一个空目录,作为我们的本地Git仓库 2)进入这个目录,右键点击Git Bash 窗口 3)执行命令git init 4) 如果创…...

linux arm下获取屏幕事件(rk3588)

1、找到屏幕设备名称 cat /proc/bus/input/devices我的屏幕设备是ILITEK ILITEK-TP,它的设备名称是event1. 2、读取屏幕事件。 方法1: cat /dev/input/event1 | hexdump方法2: 3、c代码实现 #include <stdio.h> #include <unis…...

【机器学习】人工智能与气候变化:利用深度学习与机器学习算法预测和缓解环境影响

📝个人主页:哈__ 期待您的关注 目录 🔥引言 1.1 背景介绍 1.2 人工智能与机器学习的崛起 1.3 本文内容概述 🔨气候变化的挑战 2.1 现今气候变化带来的影响和挑战 2.2 引发关注的气候变化趋势和数据 🤖人工智能…...

物联网射频识别和RFID开发(二):RFID原理及硬件组成

一、RFID无线识别的原理 (一)读写器与标签之间的无线电波交互方式 1、电感耦合 2、电磁反向散射耦合 (二)标签是如何将数据反馈给读写器的 1、电感耦合中的负载调试 2、电磁反向散射耦合中的负载调制 二、RFID无线通信中的调制…...

)

LeetCode763. 划分字母区间(2024冬季每日一题 23)

给你一个字符串 s 。我们要把这个字符串划分为尽可能多的片段,同一字母最多出现在一个片段中。 注意,划分结果需要满足:将所有划分结果按顺序连接,得到的字符串仍然是 s 。 返回一个表示每个字符串片段的长度的列表。 示例 1&a…...

python调用GPT-4o实时音频 Azure OpenAI GPT-4o Audio and /realtime

发现这块网上信息很少,记录一下 微软azure入口 https://learn.microsoft.com/zh-cn/azure/ai-services/openai/realtime-audio-quickstart?pivotsprogramming-language-ai-studio sdk文档 https://github.com/azure-samples/aoai-realtime-audio-sdk?tabread…...

Hadoop生态圈框架部署 伪集群版(四)- Zookeeper单机部署

文章目录 前言一、Zookeeper单机部署(手动部署)1. 下载Zookeeper安装包到Linux2. 解压zookeeper安装包3. 配置zookeeper配置文件4. 配置Zookeeper系统环境变量5. 启动Zookeeper6. 停止Zookeeper在这里插入图片描述 注意 前言 本文将详细介绍Zookeeper的…...

LuaJava

一、什么是LuaJava LuaJava是一个Java脚本工具。该工具的目标是允许用Lua编写的脚本操纵用 Java开发的组件。LuaJava允许使用与访问Lua的本机对象相同的语法从Lua访问Java组件,而不需要任何声明或任何类型的预处理。 LuaJava还允许在Lua中实现任何Java接口&#x…...

Maven下载安装、环境配置(超详细)(包括Java环境配置(Windows)、在IDEA中配置Maven)

目录 一、引言 二、下载和安装 Maven (1)首先保证 Java 的环境是正常的。 1、电脑桌面上右击 " 此电脑 ",点击属性。 2、点击高级系统设置。 3、点击环境变量。 4、找到系统变量中的 Path。 5、点击新建,然后把想要配置…...

Python中的实例方法、静态方法和类方法三者区别?

1、实例方法 不用classmethod和staticmethod修饰的方法为实例方法。在类中定义的方法默认都是实例方法。实例方法最大的特点是它至少要包含一个self参数,用于绑定调用此方法的实例对象,实例方法通常可以用类对象直接调用。 2、类方法 采用classmethod…...

Windows平台多路RTSP转RTMP推流集成说明)

大牛直播SDK(SmartMediaKit)Windows平台多路RTSP转RTMP推流集成说明

文档概述 在安防监控、智慧园区、应急指挥、工业视觉、低空经济、无人机回传和多路摄像头上云等场景中,现场设备通常以 RTSP 方式输出视频流,而云端平台、直播分发平台或业务中台往往更倾向于接收 RTMP 流。此时,系统需要在边缘侧或 Windows…...

Poppins几何字体:如何让拉丁文与天城体在同一个视觉世界里和谐共舞?

Poppins几何字体:如何让拉丁文与天城体在同一个视觉世界里和谐共舞? 【免费下载链接】Poppins Poppins, a Devanagari Latin family for Google Fonts. 项目地址: https://gitcode.com/gh_mirrors/po/Poppins 当你的产品需要同时面向印度用户和全…...

PyCharm无法引用本地扩展包问题的结解决方法

一、问题:PyCharm无法引用pygame等本地扩展包。二、原因分析PyCharm使用了自带的Python解释器,而扩展包在自己的Python里。三、解决方法:1、换成自己的解释器,也就是把pygame所在的Python解释器引进来。2、具体步骤:汉…...

糖尿病风险预测系统:机器学习算法对比与区块链边缘计算架构实践

1. 项目概述与核心价值在慢性病管理领域,尤其是糖尿病防控,早期预警和精准风险评估是降低发病率和医疗负担的关键。传统的风险评估多依赖于医生经验和简单的问卷,难以处理多维度、非线性的复杂风险因素关联。近年来,以机器学习为代…...

Linux网络编程核心:Socket、字节序与TCP/UDP实战解析

1. 从零开始理解 Linux 网络编程:Socket、字节序与地址转换如果你刚开始接触 Linux 下的网络编程,看到一堆socket、bind、connect、htonl之类的函数,还有sockaddr_in这种结构体,可能会觉得头大。别担心,这种感觉我十几…...

SolidWorks 2024新手避坑指南:从草图到三维实体,这5个特征操作最容易出错

SolidWorks 2024新手避坑指南:从草图到三维实体的5个关键特征操作 刚接触SolidWorks的新手工程师常常会在从二维草图转向三维实体建模的过程中踩到各种"坑"。这些错误不仅浪费时间,还可能让人对这款强大的三维设计软件产生挫败感。本文将聚焦五…...

深圳连续模五金冲压件

在深圳这座充满活力与创新的城市,五金冲压件行业发展得如火如荼。连续模五金冲压件作为其中的重要组成部分,广泛应用于各个领域。今天,我们就来深入了解一下深圳的连续模五金冲压件市场,并重点推荐深圳市机汇五金制品有限公司&…...

)

告别训练慢和显存焦虑:RTMDet实战中那些你没注意到的工程优化细节(附代码)

RTMDet实战优化:从训练加速到显存管理的深度解析 在目标检测领域,效率与精度的平衡一直是工程师们面临的永恒挑战。当我们从论文走向实际项目时,那些未被充分讨论的工程细节往往成为决定成败的关键。RTMDet作为新一代实时检测器的代表&#x…...

昇腾CANN asc-devkit:开发者工具包的核心能力和工程化实践

asc-devkit 是 CANN 开发者工具包的入口——它是一个命令行工具,也是一套 IDE 插件,还打包了所有开发所需的脚本和模板。定位类似于 NVIDIA 的 nsys(性能分析) nvcc(编译器封装) 项目脚手架工具,…...

量子纠错码与逻辑门优化实现技术解析

1. 量子纠错码与逻辑门实现基础量子纠错码是量子计算中确保计算可靠性的核心技术。与经典计算不同,量子态具有相干性和不可克隆性,这使得量子信息在存储和处理过程中极易受到环境噪声的影响。稳定子码(Stabilizer Codes)作为一类重…...