服务器攻击方式有哪几种?

随着互联网的快速发展,网络攻击事件频发,已泛滥成互联网行业的重病,受到了各个行业的关注与重视,因为它对网络安全乃至国家安全都形成了严重的威胁。面对复杂多样的网络攻击,想要有效防御就必须了解网络攻击的相关内容。常见的服务器攻击有带宽消耗型攻击和系统资源消耗型攻击。

1、DDoS攻击

DDoS攻击既是带宽消耗型攻击,也是系统资源消耗型攻击,恶意使用TCP/IP协议通信。有TCP SYN攻击、TCP PSH+ACK攻击和畸形报文攻击三种方式,三者都能起到占用服务器系统资源的效果。

2、SYN攻击

利用TCP协议缺陷,通过发送大量半连接请求以耗费服务器CPU和内存资源的攻击类型,同时还可能危害路由器、防火墙等网络系统。SYN攻击不能被完全阻止,只能通过加固TCP/IP协议栈、部署防火墙/路由器等过滤网关加以防御,以尽量减轻对服务器的危害。

3、TCP PUSH+ACK 攻击/TCP SYN攻击

这两者攻击目的都在于耗尽服务器系统的资源,当代理主机向目标服务器发送PSH和ACK标志设为1的TCP报文时,将使接收系统清除所有TCP缓冲数据并回应一个确认消息,如果这一过程被大量重复,服务器系统将无法处理大量的流入报文,造成服务崩溃。

4、畸形报文攻击

通过指使代理主机向目标服务器发送有缺陷的IP报文,使得目标系统在处理这些IP包时出现崩溃,给目标服务器带来损失。主要的畸形报文攻击如Ping of Death,发送超大尺寸ICMP报文,Teardrop利用IP包碎片攻击、畸形TCP报文、 IP-fragment攻击等。

5、应用层攻击

针对特定的应用或服务缓慢地耗尽服务器应用层上的资源的攻击类型。应用层攻击在低流量速率下十分有效,从协议角度看,攻击中涉及的流量可能是合法的,这使得应用层攻击比其他类型的攻击更加难以检测。HTTP洪水、CC攻击、DNS攻击等都是属于应用层攻击。

6、HTTP 洪水攻击

利用看似合法的HTTP GET或POST 请求攻击服务器网页或应用,通常使用僵尸网络进行。僵尸网络是通过将大量主机感染bot程序病毒所形成的一对多的控制网络,黑客可以控制这些僵尸网络集中发动对目标服务器的拒绝服务攻击,这使得HTTP洪水攻击很难被检测和拦截。

7、CC攻击

基于页面攻击的攻击类型,模拟许多用户不间断地对美国服务器进行访问,并且攻击目标一般是资源占用较大的动态页面,还会涉及到数据库访问操作。由于使用代理作为攻击发起点,具有很强的隐蔽性,系统很难区分是正常用户的操作还是恶意流量,进而造成数据库及其连接池负载过高,无法响应正常请求。

8、DNS攻击

主要有两种形式,一是通过发起大量的DNS请求,导致DNS服务器无法响应正常用户的请求;二是通过发起大量伪造的DNS回应包,导致DNS服务器带宽拥塞。两种方式都将导致正常用户不能解析服务器DNS,从而不能获取服务。

遇到攻击时,如何处理(德迅高防IP)

市面上有多种防护产品,针对网站、游戏等等。

而德迅高防IP,适用于各种应用程序。

德迅DDoS防护服务是以省骨干网的DDoS防护网络为基础,结合德迅自研的DDoS攻击检测和智能防护体系,向您提供可管理的DDoS防护服务,自动快速的缓解网络攻击对业务造成的延迟增加,访问受限,业务中断等影响,从而减少业务损失,降低潜在DDoS攻击风险。

产品特色

超大流量型DDoS攻击防护:提供可弹性扩缩的分布式云防护节点,当发生超大流量攻击时,可根据影响范围,迅 速将业务分摊到未受影响的节点。

精准防御CC攻击:通过创新的报文基因技术,在用户与防护节点之间建立加密的IP隧道,准确识别合法 报文,阻止非法流量进入,可彻底防御CC攻击等资源消耗型攻击。

自定义清洗策略:支持从结果、交互,时间,地域等维度对流量进行画像,从而构建数千种可自定义拦截策略,同时防御不同业务、不同类型的CC攻击。

指纹识别拦截:指纹识别可以根据报文的特定内容生成独有的指纹,并以此为依据进行流量的合法性判断,达到精准拦截的恶意流量的目的。

四层CC防护:德迅引擎可以根据用户的连接、频率、行为等特征,实时分析请求,智能识别攻击,实现秒级拦截,保障业务的稳定运行。

支持多协议转发:支持TCP、HTTP、HTTPS、WebSocket等协议,并能够很好地维持业务中的长连接。适配多种业务场景,并隐藏服务器真实 IP。

丰富的攻击详情报表:秒级的即时报表,实时展示业务的访问情况、流量转发情况和攻击防御情况,监控业务的整体安全状况,并动态调整防御策略,达到最佳的防护效果。

源站保护:通过反向代理接入防护服务,隐藏真实源站服务器地址,将清洗后的干净业务流量回送到源机

以上就是今日分享的常见服务器攻击,及解决方案,希望能帮助到关注服务器安全的服务器管理员,开发游戏、区块链、APP等对数据安全非常重视的业务建议可以通过租用高防服务器或者增加配置提升性能,来降低网络攻击所带来的损失。

相关文章:

服务器攻击方式有哪几种?

随着互联网的快速发展,网络攻击事件频发,已泛滥成互联网行业的重病,受到了各个行业的关注与重视,因为它对网络安全乃至国家安全都形成了严重的威胁。面对复杂多样的网络攻击,想要有效防御就必须了解网络攻击的相关内容…...

【Unity3D】AB包加密(AssetBundle加密)

加密前: 加密后,直接无法加载ab,所以无法正常看到ab内容。 using UnityEngine; using UnityEditor; using System.IO; public static class AssetBundleDemoTest {[MenuItem("Tools/打包!")]public static void Build(){//注意:St…...

【FTP 协议】FTP主动模式

一、测试工具 服务器:FileZilla_Server-cn-0_9_60_2.exe 中文版本 客户端:FileZilla_3.66.5_win64 客户端IP: 192.168.9.186 服务端 IP: 192.168.9.161 在客户端请求PORT之前,抓包测试的结果跟被动模式流程相同。 二、客户端主动模式命令…...

十五、Vue 响应接口

文章目录 一、响应式系统基础什么是响应式系统响应式数据的声明与使用二、响应式原理深入Object.defineProperty () 方法的应用(Vue2)Proxy 对象的应用(Vue3)三、响应式接口之 ref 和 reactive(Vue3)ref 函数的使用reactive 函数的使用四、计算属性(computed)作为响应式…...

至强6搭配美光CZ122,证明CXL可以提高生成式AI的性能表现

最近发现了英特尔官网公布的一项最新测试报告,报告显示,将美光的CZ122 CXL内存模块放到英特尔至强6平台上,显著提升了HPC和AI工作负载的内存带宽,特别是在采用基于软件的交错配置(interleave configuration)…...

一文理解ssh,ssl协议以及应用

在使用基于密钥的认证方式的时候,私钥的位置一定要符合远程服务器规定的位置,否则找不到私钥的位置会导致建立ssh连接失败 SSH 全称是 “Secure Shell”,即安全外壳协议。 它是一种网络协议,用于在不安全的网络中安全地进行远程登…...

电子应用设计方案87:智能AI收纳箱系统设计

智能 AI 收纳箱系统设计 一、引言 智能 AI 收纳箱系统旨在为用户提供更高效、便捷和智能的物品收纳与管理解决方案,通过融合人工智能技术和创新设计,提升用户的生活品质和物品整理效率。 二、系统概述 1. 系统目标 - 实现物品的自动分类和整理…...

BloombergGPT: A Large Language Model for Finance——面向金融领域的大语言模型

这篇文章介绍了BloombergGPT,一个专门为金融领域设计的大语言模型(LLM)。以下是文章的主要内容总结: 背景与动机: 大语言模型(如GPT-3)在多个任务上表现出色,但尚未有针对金融领域的…...

LeetCode - #180 Swift 实现连续数字查询

文章目录 摘要描述SQL 解法Swift 题解代码Swift 题解代码分析核心逻辑关键函数 示例测试及结果测试 1测试 2 时间复杂度空间复杂度总结 摘要 本文将解决如何从日志数据中找出连续出现至少三次的数字。通过 SQL 查询语句结合 Swift 数据库操作,我们将完成这一任务。…...

为什么ip属地一会河南一会江苏

在使用互联网的过程中,许多用户可能会遇到这样一个问题:自己的IP属地一会儿显示为河南,一会儿又变成了江苏。这种现象可能会让人感到困惑,甚至产生疑虑,担心自己的网络活动是否受到了某种影响。为了解答这一疑问&#…...

使用最广泛的FastAPI项目结构推荐,命名规范等

使用最广泛的FastAPI项目结构推荐,命名规范等 一、FastAPI项目结构如下:二、组件管理:使用依赖注入三、命名约定四、建议分层架构的设计五、文档和测试六、版本控制和持续集成七、环境和配置管理工具八、性能优化与权限安全 一、FastAPI项目结…...

[大模型开源]SecGPT 网络安全大模型

模型介绍 SecGPT的愿景是将人工智能技术引入网络安全领域,以提高网络防御的效率和效果。其使命是推动网络安全智能化,为社会提供更安全的数字生活环境。 ① SecGPT开源地址:https://github.com/Clouditera/secgpt② 模型地址:htt…...

android 启动页倒计时页面编写

一、需求和技术 1、实现5,4,3,2,1启动页倒计时 2、倒计时实现使用CountDownTimer 二、activity代码 public class OpenActivity extends AppCompatActivity {private Button in;@Overrideprotected void onCreate(Bundle savedInstanceState) {super.onCreate(savedInstanc…...

nuxt3路由及路由拦截

配置 nuxt3没有专门的路由配置文件,是由文件目录自动生成路由 ssr nuxt3会默认所有页面都是服务端渲染,如果需要设置某个页面不走服务端渲染,可以在nuxt.config.js中单独配置 routeRules: {/home: { ssr: false },/spa/**: { ssr: false …...

git版本管理

安装 打开 使用codeup 连接本地仓库和云仓库 找到本地存放代码的位置 单击右键打开git bash 初始化本地库 设置用户签名 显示隐藏文件夹之后才能看到,git文件夹 把这个复制下来 粘贴到bash中 拉取远程仓库的master分支: git pull origin master master分支提交和 dev 分支开…...

382M 雨晨 19045.5247 Win10PE 网络版

文件: YC10PE2025.iso(全内置网络版) 大小: 401473536 字节 修改时间: 2025年1月7日, 星期二, 18 : 40 : 50 MD5: 49E923DCEF86183A908F2D2C9BF07A23 SHA1: 56DF40393DEA9F73733B2A5693658A01F7A2F6C5 CRC32: 3A87F179 https://www.123684.com/s/zEbRVv-…...

在二维数组中列优先存放是怎么进行的

在二维数组中,列优先存放(Column-major order)是一种存储方式,其中数组的列元素在内存中是连续存放的。这意味着,对于一个二维数组 A[m][n],其中 m 是行数,n 是列数,数组的第一列的所…...

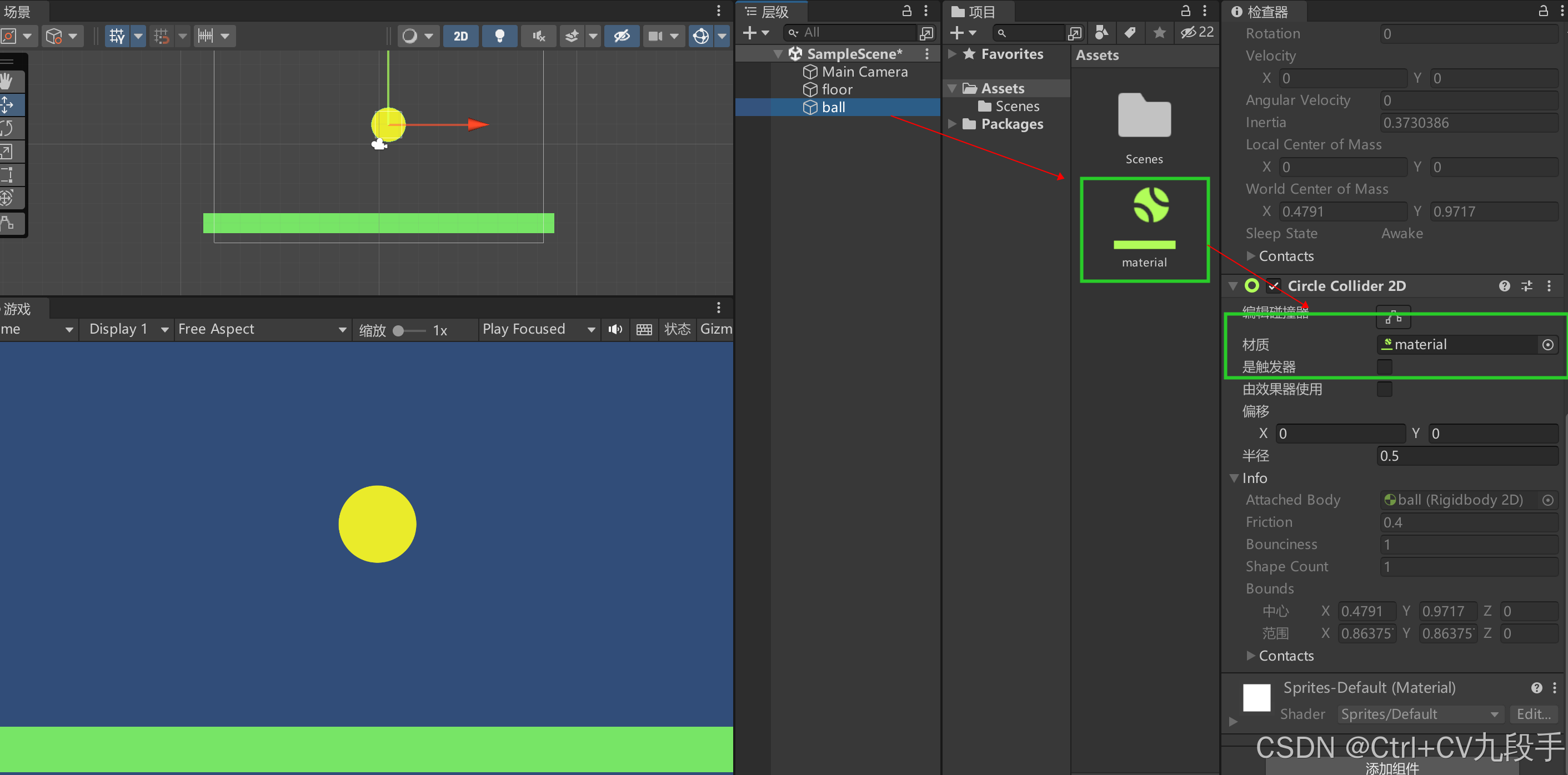

Unity【Colliders碰撞器】和【Rigibody刚体】的应用——小球反弹效果

目录 Collider 2D 定义: 类型: Rigidbody 2D 定义: 属性和行为: 运动控制: 碰撞检测: 结合使用 实用检测 延伸拓展 1、在Unity中优化Collider 2D和Rigidbody 2D的性能 2、Unity中Collider 2D…...

CES 2025:ROG打造极致游戏体验

2025年1月7日晚,备受瞩目的CES 2025 ROG新品发布会在万众期待中拉开帷幕。 作为全球领先的电竞和游戏设备制造商,ROG在此次发布会上隆重推出了多款旗舰级新品,包括旗舰专业电竞本ROG枪神9超竞系列、专业电竞本ROG枪神9系列、旗舰游戏本ROG魔霸…...

英伟达 RTX 5090 显卡赋能医疗大模型:变革、挑战与展望

一、英伟达 RTX 5090 与 RTX 4090 技术参数对比 1.1 核心架构与制程工艺 在探讨英伟达 RTX 4090 与 RTX 5090 的差异时,核心架构与制程工艺无疑是最为关键的基础要素,它们从根本上决定了两款显卡的性能上限与应用潜力。 1.1.1 核心架构差异 RTX 4090…...

Pixel Dimension Fissioner 效果展示:多模态内容生成惊艳作品集

Pixel Dimension Fissioner 效果展示:多模态内容生成惊艳作品集 1. 开篇:重新定义内容创作边界 当第一次看到Pixel Dimension Fissioner生成的作品时,很难相信这些充满创意和细节的内容完全由AI生成。这个多模态模型正在悄然改变我们对内容…...

)

告别Electron打包卡壳:手动配置winCodeSign镜像源与本地缓存全攻略(2024最新)

2024 Electron打包实战:手动配置winCodeSign镜像源与本地缓存终极指南 每次看到Electron打包进度条卡在winCodeSign下载环节,开发者们都会默契地叹口气——这几乎成了跨平台桌面应用开发的"成人礼"。但真正的痛点不在于等待,而在于…...

Stable Diffusion v1.5 保姆级部署教程:5分钟搞定AI绘画,新手零基础入门

Stable Diffusion v1.5 保姆级部署教程:5分钟搞定AI绘画,新手零基础入门 1. 前言:为什么选择Stable Diffusion v1.5 Stable Diffusion v1.5作为AI图像生成领域的重要里程碑,至今仍是许多开发者和创作者的首选工具。这个版本在保…...

LLM推理优化核心技术:KV Cache、FlashAttention与显存管理深度解析

引言:当大模型遭遇"显存墙" 2023年以来,以GPT-4、Claude、LLaMA为代表的大语言模型(LLM)席卷AI领域,但将这些庞然大物部署到实际生产环境时,一个严峻的问题浮出水面——推理效率瓶颈。 让我们直面三个核心挑战: 挑战类型 具体表现 根本原因 显存瓶颈 KV Cache…...

【自动驾驶】从几何到代码:车辆运动学模型的推导与Python实践

1. 车辆运动学模型基础概念 第一次接触自动驾驶车辆建模时,我被各种坐标系和参数搞得晕头转向。直到把车辆想象成小时候玩的遥控车,才突然开窍——原来我们只需要知道车子位置、朝向和速度,就能预测它下一秒会跑到哪里。这就是车辆运动学模型…...

AI原生语音交互已进入临界点:2026奇点大会透露的7项技术拐点与你的团队适配时间表

第一章:AI原生语音交互已进入临界点:2026奇点大会核心洞察 2026奇点智能技术大会(https://ml-summit.org) 在2026奇点大会上,来自DeepMind、Meta AI与中科院自动化所的联合实证表明:端到端语音大模型(如Whisper-XL、…...

杰理之test 板级下串口升级失败问题【篇】

原因:SDK 自带的测试盒固件版本不对,需要使用一下测试盒固件版本...

SparkFun MetaWatch Arduino库深度解析:蓝牙SPP嵌入式控制

1. SparkFun MetaWatch Arduino库深度解析:蓝牙智能手表的嵌入式控制实践1.1 项目背景与工程定位MetaWatch 是2013年前后推出的早期开源智能手表平台,其核心价值在于完全开放的硬件设计与通信协议。SparkFun 推出的SFE_MetaWatchArduino 库并非通用蓝牙协…...

国产长芯微LPS7172完全P2P替代ADM7172,是一款CMOS低压差线性稳压器

描述LPS7172是一款CMOS低压差线性稳压器,工作电压范围为2.3V至6.5V,可提供高达2A的输出电流。这款高输出电流LDO非常适合用于调节基于6V至1.2V电源轨的高性能模拟与混合信号电路。采用先进的专利架构,该器件具有高电源抑制比和低噪声特性&…...

玻璃采光顶密封选材及接缝设定的探讨

玻璃采光顶密封选材及接缝设定的探讨渗水或出现漏点却时有发生。玻璃采光顶与传统屋面不同,是由玻璃等不透水材质的构件装配组成,只有接缝是可能的漏水部位,这些接缝层次和构造简单,而且用高档密封材料嵌缝密封,防水不…...