实践网络安全:常见威胁与应对策略详解

📝个人主页🌹:一ge科研小菜鸡-CSDN博客

🌹🌹期待您的关注 🌹🌹

引言

在数字化转型的浪潮中,网络安全的重要性已达到前所未有的高度。无论是个人用户、企业,还是政府机构,都面临着复杂多变的网络安全威胁。从数据泄露到勒索软件攻击,网络威胁不仅对数据的机密性、完整性和可用性构成威胁,也对社会秩序和经济发展带来了挑战。本教程将通过详细的实例、代码和工具,帮助读者掌握现代网络安全的核心技术和最佳实践。

常见网络威胁及攻击方式

1. 恶意软件(Malware)

恶意软件包括病毒、蠕虫、木马等,它们的目标是窃取信息、破坏系统或控制设备。

- 案例:某企业因打开钓鱼邮件中的恶意附件,导致勒索软件感染。

- 防护措施:

- 定期更新杀毒软件。

- 设置电子邮件网关,过滤钓鱼邮件。

2. 分布式拒绝服务攻击(DDoS)

通过控制僵尸网络向目标服务器发送大量请求,导致服务器资源耗尽。

- 常见工具:

- LOIC(Low Orbit Ion Cannon)

- HULK(HTTP Unbearable Load King)

- 缓解措施:

- 部署 Web 应用防火墙(WAF)。

- 使用内容分发网络(CDN)缓解流量。

3. SQL 注入攻击

通过在输入框中插入恶意 SQL 代码,攻击者可以获取数据库中的敏感数据。

- 攻击代码示例:

' OR '1'='1' --

- 防护措施:

- 使用预编译语句防止 SQL 注入:

import sqlite3conn = sqlite3.connect('example.db') cursor = conn.cursor() # 使用参数化查询 cursor.execute("SELECT * FROM users WHERE username = ?", (username,))

- 使用预编译语句防止 SQL 注入:

4. 中间人攻击(MITM)

攻击者在通信的两端拦截并篡改数据。

- 场景:

- 未加密的 Wi-Fi 热点。

- 防护措施:

- 使用 HTTPS 协议确保传输加密。

- 在公共网络中使用 VPN。

5. 社会工程学攻击

利用心理学手段诱导受害者泄露敏感信息,例如假冒技术支持人员。

- 应对策略:

- 提高员工的网络安全意识。

- 实施双因素认证(2FA)。

网络安全工具实战

以下是常用的网络安全工具及其应用:

1. Wireshark:网络流量分析

Wireshark 是一款功能强大的网络嗅探工具,可用于检测流量异常。

- 安装:

sudo apt-get install wireshark - 基本操作:

- 捕获流量:

sudo wireshark - 分析 HTTP 流量,寻找明文敏感数据。

- 捕获流量:

2. Nmap:端口扫描

Nmap 用于发现网络中的主机和服务。

- 扫描某 IP 的开放端口:

nmap -sS 192.168.1.1 - 检测操作系统:

nmap -O 192.168.1.1

3. Metasploit:漏洞利用框架

Metasploit 是一款广泛使用的漏洞利用工具。

- 启动 Metasploit:

msfconsole - 查找漏洞模块:

search ms17-010 - 利用漏洞:

use exploit/windows/smb/ms17_010_eternalblue

企业网络安全最佳实践

1. 建立零信任架构

零信任(Zero Trust)是现代网络安全的重要策略,要求对所有访问请求进行严格验证。

- 实施措施:

- 强制多因素身份验证。

- 网络分段:将敏感资源隔离在虚拟局域网(VLAN)中。

2. 定期漏洞扫描与补丁管理

- 使用 OpenVAS 或 Nessus 等工具扫描系统漏洞。

- 定期更新软件补丁,防止已知漏洞被利用。

3. 日志审计与入侵检测

- 使用 Splunk 或 ELK Stack 分析安全日志。

- 部署入侵检测系统(IDS),如 Snort 或 Suricata。

4. 备份与恢复计划

确保关键数据有多重备份,使用异地备份和加密存储。

案例分析:企业勒索软件攻击的防护措施

案例背景

某公司遭遇勒索软件攻击,关键业务数据被加密,攻击者要求支付比特币赎金。

解决方案

- 通过备份恢复被加密的数据。

- 重新配置网络,防止攻击再次发生。

- 部署安全策略:

- 限制员工对外网访问。

- 配置电子邮件过滤规则,减少钓鱼邮件的传播。

技术实现

- 使用 Firewalld 限制网络访问:

firewall-cmd --permanent --add-rich-rule="rule family='ipv4' source address='192.168.1.100' reject" - 日志分析检测异常活动:

cat /var/log/auth.log | grep "Failed password"

结语

网络安全是一场没有终点的博弈,随着技术的不断发展,攻击方式也在持续演进。本篇教程详细阐述了常见的网络威胁、应对策略以及实际工具的应用,希望能帮助读者在实际场景中有效保护系统安全。在未来的网络安全建设中,安全意识、技术手段和先进工具的有机结合将是抵御网络威胁的有力保障。

相关文章:

实践网络安全:常见威胁与应对策略详解

📝个人主页🌹:一ge科研小菜鸡-CSDN博客 🌹🌹期待您的关注 🌹🌹 引言 在数字化转型的浪潮中,网络安全的重要性已达到前所未有的高度。无论是个人用户、企业,还是政府机构…...

关于2024年

关于2024年 十分钟前我从床上爬起来,坐在电脑面前先后听了《黄金时代》——声音碎片和《Song F》——达达两首歌,我觉得躺着有些无聊,又或者除夕夜的晚上躺着让我觉得有些不适,我觉得自己应该爬起来,爬起来记录一下我…...

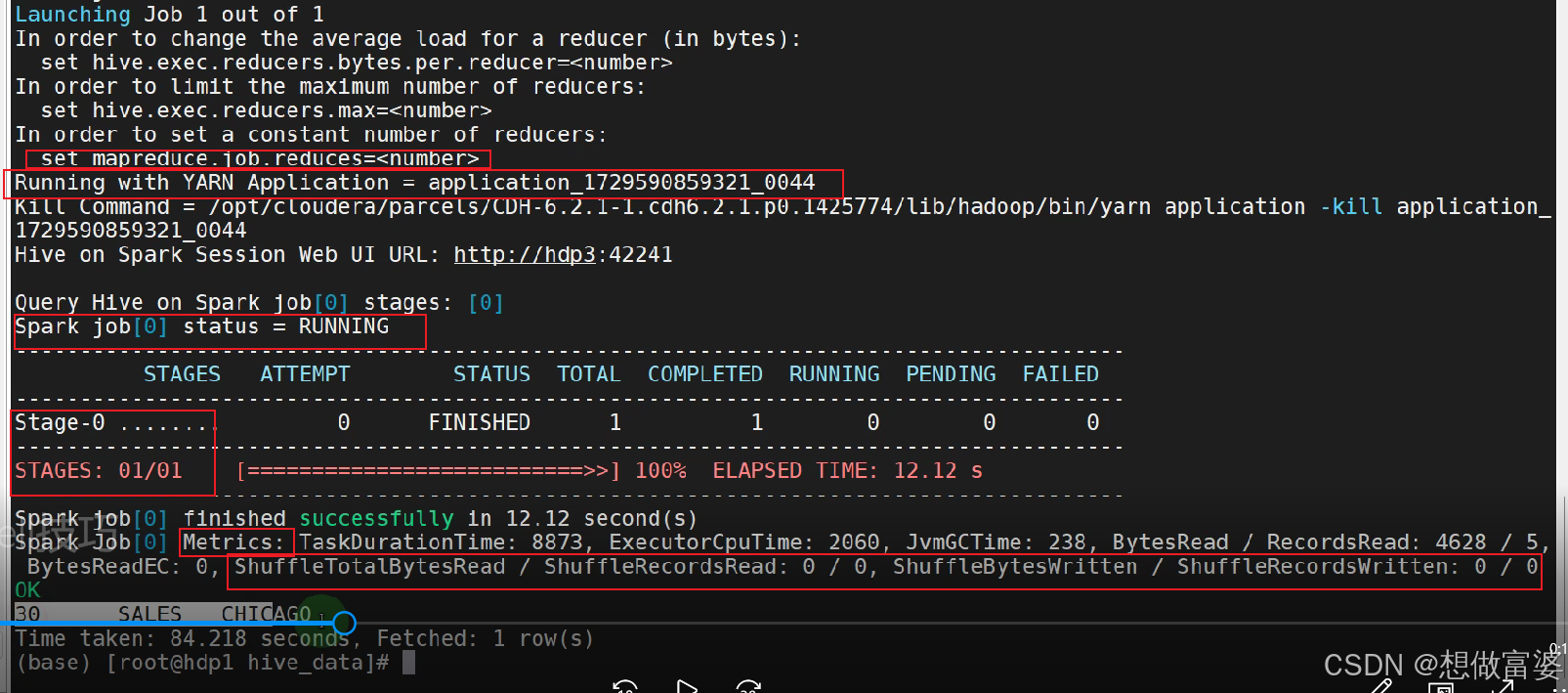

Hive:Hive Shell技巧

在终端命令窗口不能直接执行select,creat等HQL命令,需要先进入hive之后才能执行,比较麻烦,但是如果使用Hive Shell就可以直接执行 在终端只执行一次Hive命令 -e 参数, "execute"(执行),使用-e参数后会在执行完Hive的命令后退出Hive 使用场景:…...

Markdown Viewer 浏览器, vscode

使用VS Code插件打造完美的MarkDown编辑器(插件安装、插件配置、markdown语法)_vscode markdown-CSDN博客 右键 .md 文件,选择打开 方式 (安装一些markdown的插件) vscode如何预览markdown文件 | Fromidea GitCode - 全球开发者…...

快速分析LabVIEW主要特征进行判断

在LabVIEW中,快速分析程序特征进行判断是提升开发效率和减少调试时间的重要技巧。本文将介绍如何高效地识别和分析程序的关键特征,从而帮助开发者在编写和优化程序时做出及时的判断,避免不必要的错误。 数据流和并行性分析 LabVIEW的图形…...

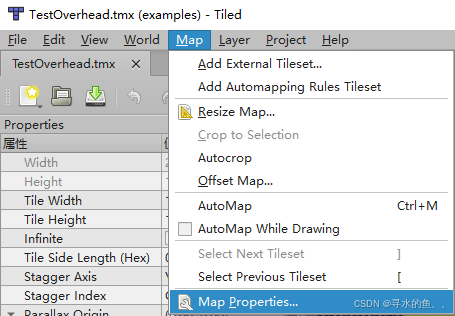

【Super Tilemap Editor使用详解】(十五):从 TMX 文件导入地图(Importing from TMX files)

Super Tilemap Editor 支持从 TMX 文件(Tiled Map Editor 的文件格式)导入图块地图。通过导入 TMX 文件,你可以将 Tiled 中设计的地图快速转换为 Unity 中的图块地图,并自动创建图块地图组(Tilemap Group)。以下是详细的导入步骤和准备工作。 一、导入前的准备工作 在导…...

--响应式编程实现详解)

JavaScript系列(45)--响应式编程实现详解

JavaScript响应式编程实现详解 🔄 今天,让我们深入探讨JavaScript的响应式编程实现。响应式编程是一种基于数据流和变化传播的编程范式,它使我们能够以声明式的方式处理异步数据流。 响应式编程基础概念 🌟 💡 小知识…...

Lustre Core 语法 - 布尔表达式

Lustre v6 中的 Lustre Core 部分支持的表达式种类中,支持布尔表达式。相关的表达式包括and, or, xor, not, #, nor。 相应的文法定义为 Expression :: not Expression| Expression and Expression| Expression or Expression | Expression xor Expression | # (…...

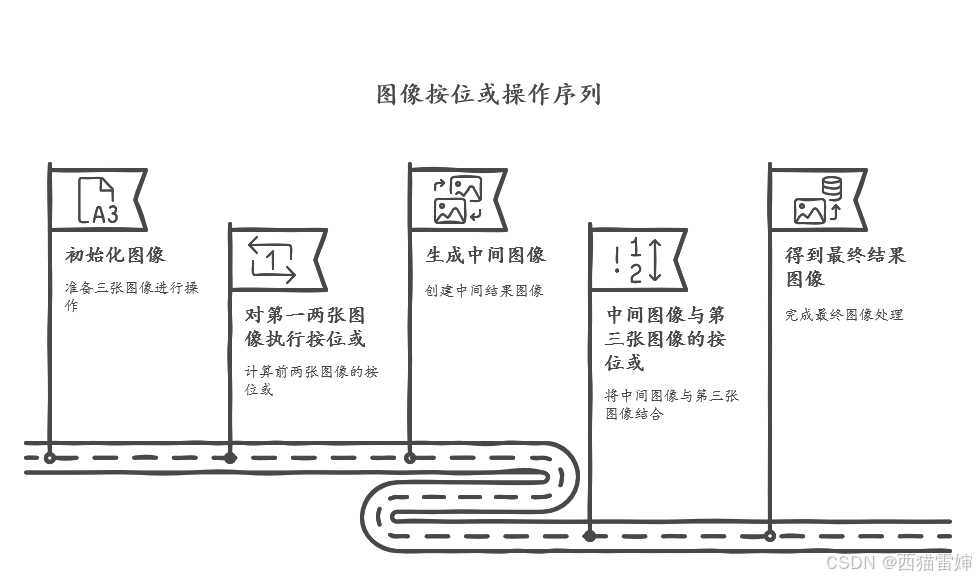

python学opencv|读取图像(四十六)使用cv2.bitwise_or()函数实现图像按位或运算

【0】基础定义 按位与运算:全1取1,其余取0。按位或运算:全0取0,其余取1。 【1】引言 前序学习进程中,已经对图像按位与计算进行了详细探究,相关文章链接如下: python学opencv|读取图像&…...

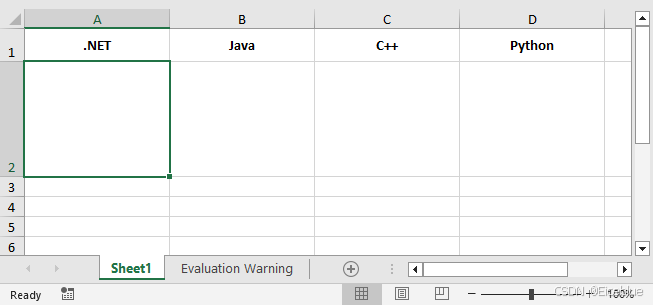

C# 添加、替换、提取、或删除Excel中的图片

在Excel中插入与数据相关的图片,能将关键数据或信息以更直观的方式呈现出来,使文档更加美观。此外,对于已有图片,你有事可能需要更新图片以确保信息的准确性,或者将Excel 中的图片单独保存,用于资料归档、备…...

工作总结:压测篇

前言 压测是测试需要会的一项技能,作为开发,有点时候也要会一点压测。也是被逼着现学现卖的。 一、压测是什么,以及压测工具的选择 压测,即压力测试,是一种性能测试手段,通过模拟大量用户同时访问系统&am…...

11JavaWeb——SpringBootWeb案例02

前面我们已经实现了员工信息的条件分页查询以及删除操作。 关于员工管理的功能,还有两个需要实现: 新增员工 修改员工 首先我们先完成"新增员工"的功能开发,再完成"修改员工"的功能开发。而在"新增员工"中…...

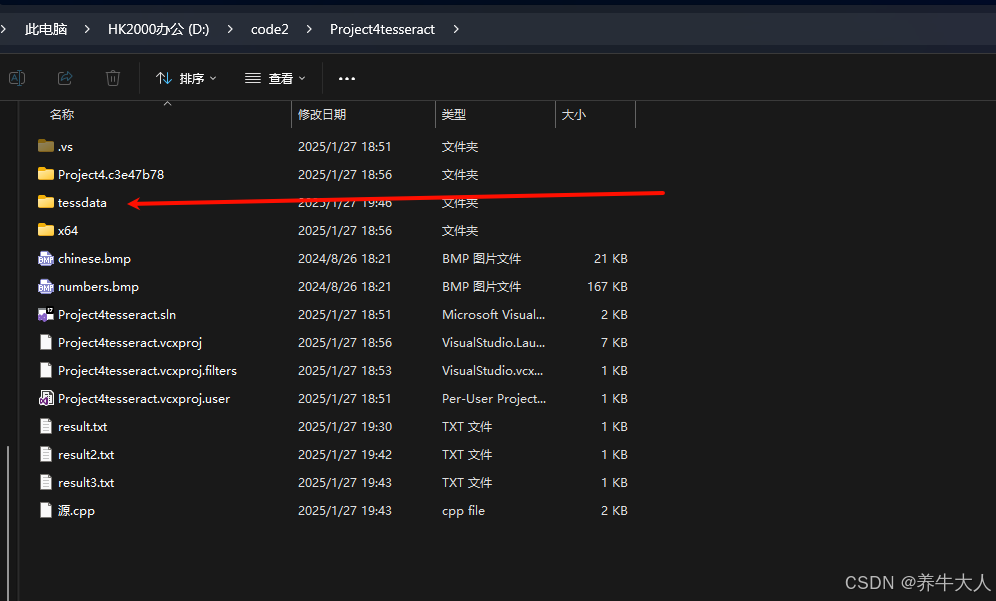

vs2022+tesseract ocr识别中英文 编译好的库下载

测试图片 效果 编译其实挺麻烦的,可参考:在Windows上用Visual Studio编译Tesseract_windows编译tesseract-CSDN博客 #include "baseapi.h" #include "allheaders.h" #include <iostream> #include <fstream> // 用于文…...

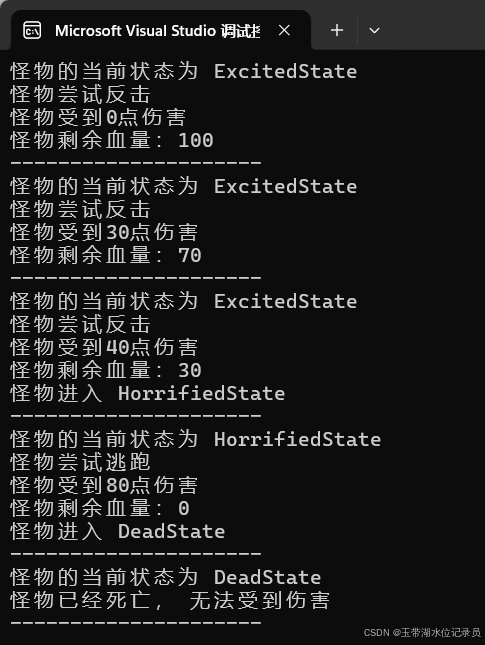

状态模式——C++实现

目录 1. 状态模式简介 2. 代码示例 3. 单例状态对象 4. 状态模式与策略模式的辨析 1. 状态模式简介 状态模式是一种行为型模式。 状态模式的定义:状态模式允许对象在内部状态改变时改变它的行为,对象看起来好像修改了它的类。 通俗的说就是一个对象…...

)

3.观察者模式(Observer)

组件协作模式 现代软件专业分工之后的第一个结果是 “框架与应用程序的划分”,“组件协作” 模式通过晚期绑定,来实现框架与应用程序直接的松耦合,是二者之间协作时常用的模式 典型模式 Template Method Strategy Observer /Event 动机(M…...

Kotlin判空辅助工具

1)?.操作符 //执行逻辑 if (person ! null) {person.doSomething() } //表达式 person?.doSomething() 2)?:操作符 //执行逻辑 val c if (a ! null) {a } else {b } //表达式 val c a ?: b 3)!!表达式 var message: String? &qu…...

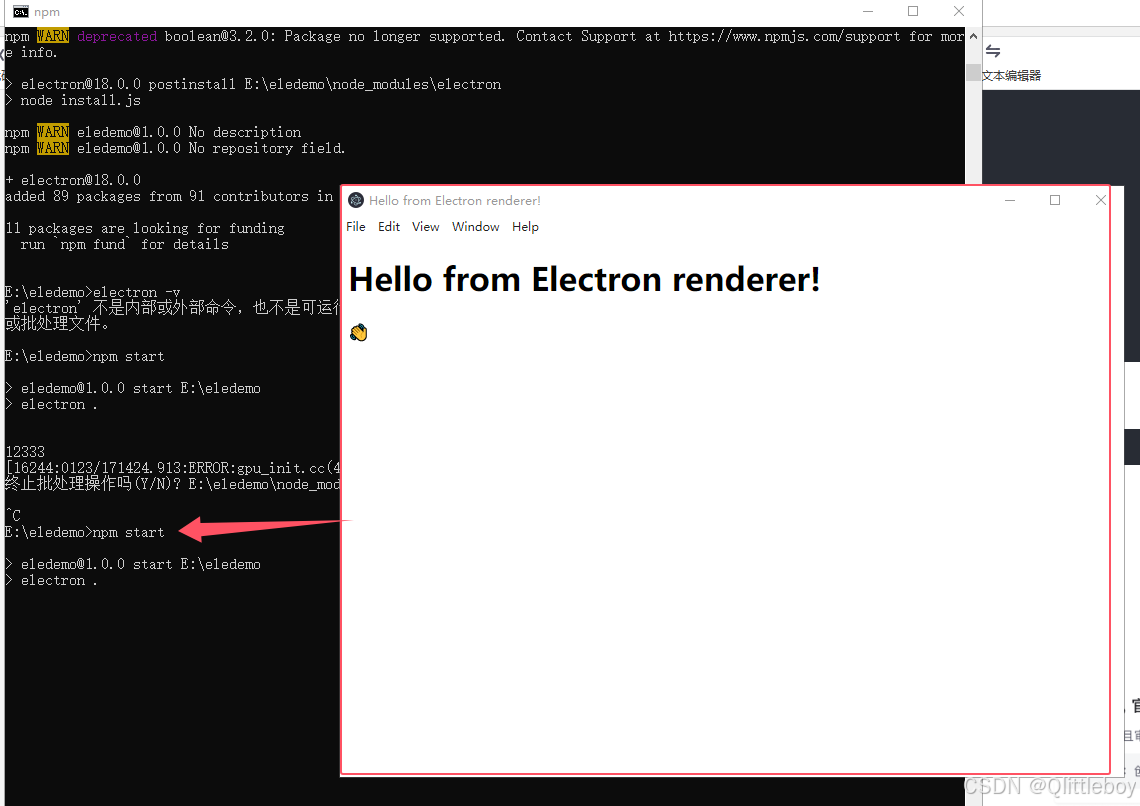

Electron学习笔记,安装环境(1)

1、支持win7的Electron 的版本是18,这里node.js用的是14版本(node-v14.21.3-x86.msi)云盘有安装包 Electron 18.x (截至2023年仍在维护中): Chromium: 96 Node.js: 14.17.0 2、安装node环境,node-v14.21.3-x86.msi双击运行选择安…...

将 OneLake 数据索引到 Elasticsearch - 第 1 部分

作者:来自 Elastic Gustavo Llermaly 学习配置 OneLake,使用 Python 消费数据并在 Elasticsearch 中索引文档,然后运行语义搜索。 OneLake 是一款工具,可让你连接到不同的 Microsoft 数据源,例如 Power BI、Data Activ…...

【C++】STL介绍 + string类使用介绍 + 模拟实现string类

目录 前言 一、STL简介 二、string类 1.为什么学习string类 2.标准库中的string类 3.auto和范围for 4.迭代器 5.string类的常用接口说明 三、模拟实现 string类 前言 本文带大家入坑STL,学习第一个容器string。 一、STL简介 在学习C数据结构和算法前,我…...

Hive:基本查询语法

和oracle一致的部分 和oracle不一样的部分 排序 oracle中,在升序排序中,NULL 值被视为最大的值;在降序排序中,NULL 值被视为最小的值。 在MySQL中,NULL 被视为小于任何非空值。 在Hive中, NULL是最小的; Hive除了可以用order…...

如何用FigmaCN免费解锁全中文Figma界面:设计师必备的终极解决方案

如何用FigmaCN免费解锁全中文Figma界面:设计师必备的终极解决方案 【免费下载链接】figmaCN 中文 Figma 插件,设计师人工翻译校验 项目地址: https://gitcode.com/gh_mirrors/fi/figmaCN 还在为Figma的英文界面而困扰吗?想要专注于创意…...

Ubuntu 20.04上virt-manager报GDBus错误?别慌,三步排查法搞定它

Ubuntu 20.04 virt-manager报GDBus错误的深度排查指南 当你正准备用virt-manager管理KVM虚拟机时,突然弹出一个令人困惑的GDBus错误——这种场景对于Linux虚拟化用户来说并不陌生。这个看似简单的错误背后,其实涉及Linux桌面环境中多个关键组件的协同工作…...

3分钟解决Visual C++运行库问题:一站式安装修复工具完全指南

3分钟解决Visual C运行库问题:一站式安装修复工具完全指南 【免费下载链接】vcredist AIO Repack for latest Microsoft Visual C Redistributable Runtimes 项目地址: https://gitcode.com/gh_mirrors/vc/vcredist 你是否曾被"找不到msvcp140.dll"…...

程序员,真要失业了:Claude Code新增/goal指令,一个命令,AI替你干完整个项目

最近,GitHub上发生了一件小事。 一个全美排名Top 5的软件工程师,发了一条帖子,只有三句话: “我用/goal重构了一个3万行的遗留项目,花了4小时。” “没有人盯着我,没有PR被拒,没有半夜爬起来看…...

Node.js连接币安生态:MCP社区工具实战与架构解析

1. 项目概述:一个连接Node.js与币安生态的MCP社区工具最近在捣鼓一些加密货币数据分析和自动化策略的时候,发现了一个挺有意思的项目,叫node2flow-th/binance-th-mcp-community。光看这个名字,可能有点摸不着头脑,但拆…...

OBS多平台直播插件:obs-multi-rtmp终极使用指南与架构解析

OBS多平台直播插件:obs-multi-rtmp终极使用指南与架构解析 【免费下载链接】obs-multi-rtmp OBS複数サイト同時配信プラグイン 项目地址: https://gitcode.com/gh_mirrors/ob/obs-multi-rtmp 在当今内容创作者蓬勃发展的时代,多平台同步直播已成为…...

3步搞定!MoviePilot智能批量重命名让你的媒体库整齐划一

3步搞定!MoviePilot智能批量重命名让你的媒体库整齐划一 【免费下载链接】MoviePilot NAS媒体库自动化管理工具 项目地址: https://gitcode.com/gh_mirrors/mo/MoviePilot 还在为杂乱的媒体文件名头疼吗?"The.Matrix.1999.1080p.BluRay.x264…...

怎样高效使用大麦网抢票神器:3步快速配置Python自动化脚本终极指南

怎样高效使用大麦网抢票神器:3步快速配置Python自动化脚本终极指南 【免费下载链接】DamaiHelper 大麦网演唱会演出抢票脚本。 项目地址: https://gitcode.com/gh_mirrors/dama/DamaiHelper 还在为抢不到心仪演唱会门票而烦恼吗?面对秒光的票源和…...

API v2.0 设计规范

API v2.0 设计规范 【免费下载链接】marp-cli A CLI interface for Marp and Marpit based converters 项目地址: https://gitcode.com/gh_mirrors/ma/marp-cli 认证机制 // JWT 认证示例 const token jwt.sign({ userId: user.id },process.env.JWT_SECRET,{ expires…...

ARM Cortex-A72浮点与SIMD寄存器架构详解

1. ARM Cortex-A72高级SIMD与浮点寄存器架构解析在嵌入式系统和高性能计算领域,ARM Cortex-A72处理器以其卓越的能效比和计算性能著称。作为其核心功能模块之一,高级SIMD(单指令多数据)和浮点运算单元为现代计算密集型应用提供了关…...