【软考数据库】第五章 计算机网络

目录

5.1 网络功能和分类

5.2 OSI七层模型

5.3 TCP/IP协议

5.4 传输介质

5.5 通信方式和交换方式

5.6 IP地址

5.7 IPv6

5.8 网络规划和设计

5.9 其他考点补充

5.10 网络安全技术

5.11 网络安全协议

前言:

笔记来自《文老师软考数据库》教材精讲,精讲视频在b站,某宝都可以找到,个人感觉通俗易懂。

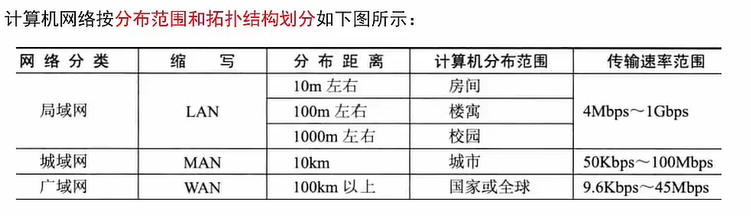

5.1 网络功能和分类

- 计算机网络是计算机技术与通信技术相结合的产物,它实现了远程通信、远程信息处理和资源共享。

- 计算机网络的功能:数据通信、资源共享、负载均衡、高可靠性。

- 总线型(利用率低、干扰大、价格低)、星型(交换机形成的局域网、中央单元负荷大)、环型(流动方向固定、效率低扩充难)、树型(总线型的扩充、分级结构)、分布式(任意节点连接管理难成本高)

5.2 OSI七层模型

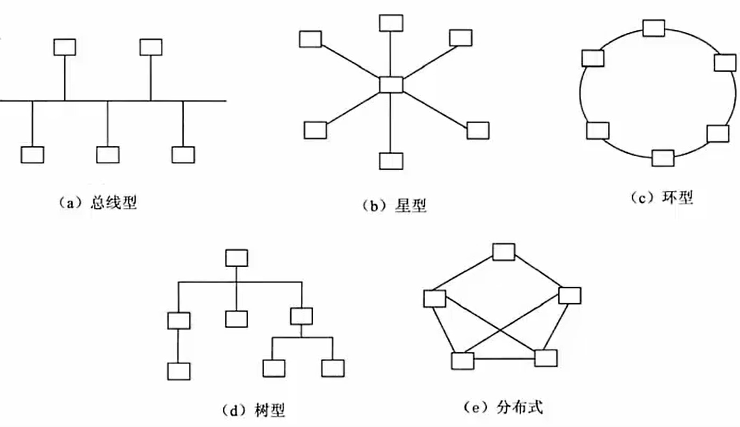

5.3 TCP/IP协议

- 网络协议三要素:语法、语义、时序。其中语法部分规定传输数据的格式,语义部分规定所要完成的功能,时序部分规定执行各种操作的条件、顺序关系等。

- 网络层协议:

- IP:网络层最重要的核心协议,在源地址和目的地址之间传送数据报,无连接、不可靠。

- ICMP:因特网控制报文协议,用于在IP主机、路由器之间传递控制消息。控制消息是指网络通不通、主机是否可达、路由是否可用等网络本身的消息。

- ARP和RARP:地址解析协议,ARP是将IP地址转换为物理地址,RARP是将物理地址转换为IP地址。

- IGMP:网络组管理协议,允许因特网中的计算机参加多播,是计算机用做向相邻多目路由器报告多目组成员的协议,支持组播。

- 传输层协议:

- TCP:整个TCP/IP协议族中最重要的协议之一,在IP协议提供的不可靠数据数据基础上,采用了重发技术,为应用程序提供了一个可靠的、面向连接的、全双工的数据传输服务。一般用于传输数据量比较少,且对可靠性要求高的场合。

- UDP:是一种不可靠、无连接的协议,有助于提高传输速率,一般用于传输数据量大,对可靠性要求不高,但要求速度快的场合。

- 应用层协议:基于TCP的FTP、HTTP等都是可靠传输。基于UDP的DHCP、DNS等都是不可靠传输。

- FTP:可靠的文件传输协议,用于因特网上的控制文件的双向传输。

- HTTP:超文本传输协议,用于从WWW服务器传输超文本到本地浏览器的传输协议。使用SSL加密后的安全网页协议为HTTPS。

- SMTP和POP3:简单邮件传输协议,是一组用于由源地址到目的地址传送邮件的规则,邮件报文采用ASCII格式表示。

- Telnet:远程连接协议,是因特网远程登录服务的标准协议和主要方式。

- TFTP:不可靠的、开销不大的小文件传输协议。

- SNMP:简单网络管理协议,由一组网络管理的标准协议,包含一个应用层协议、数据库模型和一组资源对象。该协议能够支持网络管理系统,泳衣监测连接到网络上的设备是否有任何引起管理师行关注的情况。

- DHCP:动态主机配置协议,基于UDP,基于C/S模型,为主机动态分配IP地址,有三种方式:固定分配、动态分配、自动分配。

- DNS:域名解析协议,通过域名解析出IP地址

5.4 传输介质

- 双绞线:将多根铜线按规则缠绕在一起,能够减少扰:分为无屏蔽双绞线UTP和屏蔽双绞线STP,都是由一对铜线族组成。也即我们常说的网线: 双绞线的传输距离在100m以内。

- 无屏蔽双绞线UTP:价格低,安装简单,但可靠性相对较低,分为CAT3(3类UTP,速率为10Mbps)、CAT4(4类UTP,与3类差不多,无应用)、CAT5(5类UTP,速率为100Mbps,用于快速以太网)、CAT5E(超5类UTP,速率为1000Mbps)、CAT6 (6类UTP,用来替代CAT5E,速率也是1000Mbps)

- 屏蔽双绞线STP:比之UTP增加了一层屏蔽层,可以有效的提高可靠性,但对应的价格高,安装麻烦,一般用于对传输可靠性要求很高的场合。

- 网线有如下两种安装标准:都是八根不同颜色的网线按照不同的顺序排序,插入水晶头中区分在第1236四根网线的位置不同。

- 光纤:由纤芯和包层组成,传输的光信号在纤芯中传输,然而从PC端出来的信号都是电信号,要经过光纤传输的话,就必须将电信号转换为光信号。

- 多模光纤MMF:纤芯半径较大,因此可以同时传输多种不同的信号,光信号在光纤中以全反射的形式传输,采用发光二极管LED为光源,成本低,但是传输的效率和可靠性都较低,适合于短距离传输其传输距离与传输速率相关,速率为100Mbps时为2KM,速率为1000Mbps时为550m。

- 单模光纤SMF:纤芯半径很小,一般只能传输一种信号,采用激光二极管LD作为光源,并且只支持激光信号的传播,同样是以全反射形式传播,只不过反射角很大,看起来像一条直线,成本高,但是传输距离远,可靠性高。传输距离可达5KM。

5.5 通信方式和交换方式

- 通信方向:数据通信是指发送方发送数据到接收方,这个传输过程可以分类如下:

单工:只能由设备A发给设备B,即数据流只能单向流动。

半双工:设备A和设备B可以互相通信,但是同一时刻数据流只能单向流动。

全双工:设备A和设备B在任意时刻都能互相通信。 - 同步方式

异步传输:发送方每发送一个字符,需要约定一个起始位和停止位插入到字符的起始和结尾处这样当接收方接收到该字符时能够识别,但是这样会造成资源浪费,传输效率降低。

同步传输:以数据块为单位进行传输,当发送方要发送数据时,先发送一个同步帧,接收方收到后做好接收准备,开始接收数据块,结束后又会有结束帧确认,这样一次传输一个数据块,效率高。 - 串行传输:只有一根数据线,数据只能1bit挨个排队传送,适合低速设备、远距离的传送,般用于广域网中。

- 并行传输:有多根数据线,可以同时传输多个bit数据,适合高速设备的传送,常用语计算机内部各硬件模块之间。

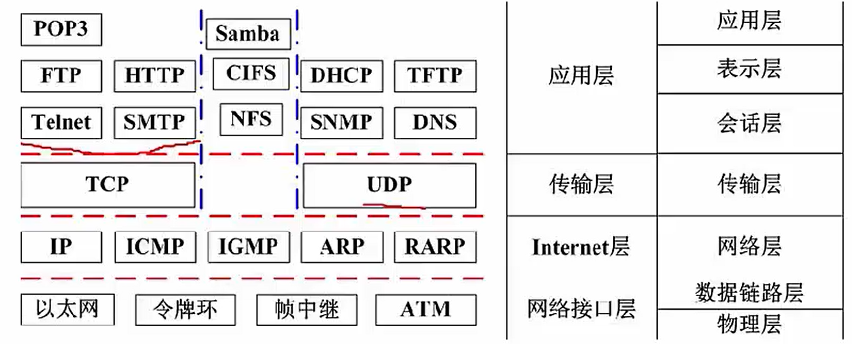

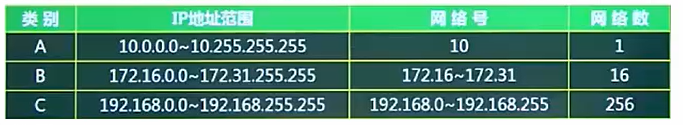

5.6 IP地址

- 机器中存放的IP地址是32位的二进制代码,每隔8位插入一个空格,可提高可读性,为了便于理解和设置,一般会采用点分十进制方法来表示:将32位二进制代码每8位二进制转换成十进制,就变成了4个十进制数,而后在每个十进制数间隔中插入。

- 因为每个十进制数都是由8个二进制数转换而来,因此每个十进制数的取值范围为0-255(掌握二进制转十进制的快速计算方法,牢记2的幂指数值,实现快速转换)

- 分类IP地址:IP地址分四段,每段八位,共32位二进制数组成在逻辑上,这32位IP地址分为网络号和主机号,依据网络号位数的不同,可以将P地址分为以下几类:

- 今无分类编址:即不按照A B C类规则,自动规定网络号,无分类编址格式为:IP地址/网络号,示例:128.168.0.11/20表示的1P地址为128.168.0.11,其网络号占20位,因此主机号占32-20=12位,也可以划分子网。

- 公有地址:通过它直接访问因特网。是全网唯一的IP地址。

私有地址:属于非注册地址,专门为组织机构内部使用,不能直接访问因特网,下表所示为私有地址范围。

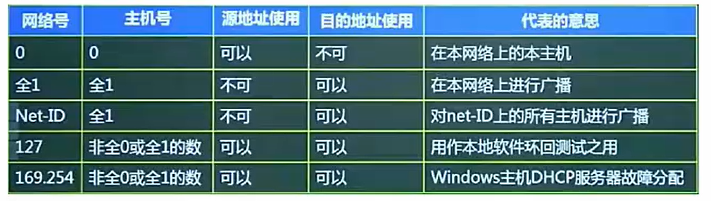

- 其他特殊地址如下表所示:

- 子网划分一般公司在申请网络时,会直接获得一个范围很大的网络,如一个B类地址,因为主机数之间相差的太大了,不利于分配,我们一般采用子网划分的方法来划分网络,即自定义网络号位数,就能自定义主机号位数,就能根据主机个数来划分出最适合的方案,不会造成资源的浪费。

- 因此就有子网的概念,一般的IP地址按标准划分为ABC类后,可以进行再一步的划分,将主机号拿出几位作为子网号,就可以划分出多个子网,此时IP地址组成为: 网络号+子网号+主机号。

- 子网掩码网络号和子网号都为1,主机号都为0,这样的地址为子网掩码。

- 要注意的是:子网号可以为全0和全1,主机号不能为全0或全1,因此,主机数需要-2,而子网数不用。

- 还可以聚合网络为超网,就是划分子网的逆过程,将网络号取出几位作为主机号,此时,这个网络内的主机数量就变多了,成为一个更大的网络。

5.7 IPv6

- 主要是为了解决IPv4地址数不够用的情况而提出的设计方案,IPv6具有以下特性::

(1)Pv6地址长度为128位,地址空间增大了2^96倍;

(2)灵活的IP报文头部格式,使用一系列固定格式的扩展头部取代了IPv4中可变长度的选项字段。IPv6中选项部分的出现方式也有所变化,使路由器可以简单撸过选项而不做任何处理,加快了报文处理速度;

(3)IPv6简化了报文头部格式,加快报文转发;

(4)提高了吞吐量;提高安全性,身份认证和隐私权是IPv6的关键特性;

(5)支持更多的服务类型;

(6)允许协议继续演变,增加新的功能,使之适应未来技术的发展。 - IPv4和IPv6的过渡期间,主要采用三种基本技术:

(1)双协议栈:主机同时运行IPv4和1Pv6两套协议栈,同时支持两套协议,一般来说IPv4和IPv6地址之间存在某种转换关系,如IPv6的低32位可以直接转换为IPv4地址,实现互相通信。(2)隧道技术:这种机制用来在Pv4网络之上建立一条能够传输PV6数据报的陈道,例如可以将IPv6数据报当做IPv4数据报的数据部分加以封装,只需要加一个IPv4的首部,就能在IPv4网络中传输IPV6报。

(3)翻译技术:利用一台专门的翻译设备(如转换网关),在纯IP4和纯IPV6网络之间转换IP报头的地址,同时根据协议不同对分组做相应的语义翻译,从而使纯IPv4和纯IPv6站点之间能够透明通信。

5.8 网络规划和设计

- 三层模型将网络划分为核心层、汇聚层和接入层,每一层都有着特定的作用。

- 核心层提供不同区域之间的最佳路由和高速数据传送;

- 汇聚层将网络业务连接到接入层,并且实施与安全、流量、负载和路由相关的策略

- 接入层为用户提供了在本地网段访问应用系统的能力,还要解决相邻用户之间的互访需要,接入层要负责一些用户信息(例如用户IP地址、MAC地址和访问 日志等)的收集工作和用户管理功能(包括认证和计费等)

- 建筑物综合布线系统PDS:

(1)工作区子系统:实现工作区终端设备到水平子系统的信息插座之间的互联。

(2)水平布线子系统然实现管息插和管理子系统之间的连接。

(3)设备间子系统:实现中央主配线架与各种不同设备之间的连接。

(4)垂直干线子系统:实现各楼层设备间子系统之间的互连。

(5)管理子系统:连接各楼层水平布线子系统和垂直干缆线,负责连接控制其他子系统为连接其他子系统提供连接手段。

(6)建筑群子系统:各个建筑物通信系统之间的互联

5.9 其他考点补充

- 网络地址翻译NAT:公司内有很多电脑,在公司局域网内可以互联通信,但是要访问外部因特网时,只提供固定的少量IP地址能够访问因特网,将公司所有电脑这个大的地址集合映射到能够访问因特网的少量IP地址集合的过程就称为NAT。很明显,使用了NAT后,一个公司只有少量固定IP地址可以上网,大大减少了IP地址的使用量。

- 默认网关:一台主机可以有多个网关。默认网关的意思是一台主机如果找不到可用的网关,就把数据包发给默认指定的网关,由这个网关来处理数据包。现在主机使用的网关,一般指的是默认网关。默认网关的IP地址必须与本机IP地址在同一个网段内,即同网络号。

- 虚拟局域网VLAN:是一组逻辑上的设备和用户,这些设备和用户并不受物理位置的限制,可以根据功能、部门及应用等因素将它们组织起来,相互之间的通信就好像它们在同一个网段中一样。

- VLAN工作在0SI参考模型的第2层和第3层,一个VLAN就是一个广播域,VLAN之间的通信是通过第3层的路由器来完成的。

- 与传统的局域网技术相比较,VLAN技术更加灵活,它具有以下优点: 网络设备的移动、添加和修改的管理开销减少;可以控制广播活动;可提高网络的安全性。

- 虚拟专用网VPN是在公用网络上建立专用网络的技术。其之所以称为虚拟网,主要是因为整个VPN网络的任意两个节点之间的连接并没有传统专网所需的端到端的物理链路,而是架构在公用网络服务商所提供的网络平台,如Internet、ATM(异步传输模式》、Frame Relay (中继)等之上的逻辑网络,用户数据在逻辑链路中传输。

- PPP:安全认证介绍:PPP的NCP可以承载多种协议的三层数据包。PPP使用LCP控制多种链路的参数(建立、认证、压缩、回拨)。PPP的认证类型:pap认证是通过二次握手建立认证(明文不加密),chap挑战握手认证协议通过三次握手建立认证(密文采用MD5加密)。PPP的双向验证,采用的是chap的主验证风格。PPP的加固验证,采用的是两种 (pap,chap)验证同时使用

- 冲突域和广播域:路由器可以阻断广播域和冲突域,交换机只能阻断冲突域,因此一个路由器下可以划分多个广播域和多个冲突域:一个交换机下整体是一个广播域,但可以划分多个冲突域:而物理层设备集线器下整体作为一个冲突域和一个广播域。

5.10 网络安全技术

【防火墙】

- 防火墙是在内部网络和外部因特网之间增加的一道安全防护措施,分为网络级防火墙和应用级防火墙。

- 网络级防火墙层次低,但是效率高,因为其使用包过滤和状态监测手段,般只检验网络包外在(起始地址、状态)属性是否异常,若异常,则过滤掉不与内网通信,因此对应用和用户是透明的。

- 但是这样的问题是,如果遇到伪装的危险数据包就没办法过滤,此时,就要依靠应用级防火墙,层次高,效率低,因为应用级防火墙会将网络包拆开,具体检查里面的数据是否有问题,会消耗大量时间,造成效率低下,但是安全强度高。

【入侵检测】

- 入侵检测系统IDS防火墙技术主要是分隔来自外网的威胁,却对来自内网的直接攻击无能为力此时就要用到入侵检测IDS技术,位于防火墙之后的第二道屏障,作为防火墙技术的补充。

- 原理:监控当前系统/用户行为,使用入侵检测分析引擎进行分析,这里包含个知识库系统,囊括了历史行为、特定行为模式等操作,将当前行为和知识库进行匹配,就能检测出当前行为是否是入侵行为,如果是入侵,则记录证据并上报给系统和防火墙,交由它们处理

- 不同于防火墙,IDS入侵检测系统是一个监听设备,没有跨接在任何链路上无须网络流量流经它便可以工作。因此,对IDS的部署,唯一的要求是: DS应当挂接在所有所关注流量都必须流经的链路上。因此,IDS在交换式网络中的位置般选择在: (1)尽可能靠近攻击源 (2) 尽可能靠近受保护资源

【入侵防御】

- 入侵防御系统IPSIDS和防火墙技术都是在入侵行为已经发生后所做的检测和分析,而iPS是能够提前发现入侵行为,在其还没有进入安全网络之前就防御。在安全网络之前的链路上挂载入侵防御系统IPS,可以实时检测入侵行为,并直接进行阻断,这是与IDS的区别,要注意。

- 杀毒软件用于检测和解决计算机病毒,与防火墙和IDS要区分,计算机病毒要靠杀毒软件防火墙是处理网络上的非法攻击。

- 蜜罐系统:伪造一个蜜罐网络引诱黑客攻击蜜罐网络被攻击不影响安全网络,,并且可以借此了解黑客攻击的手段和原理,从而对安全系统进行升级和优化

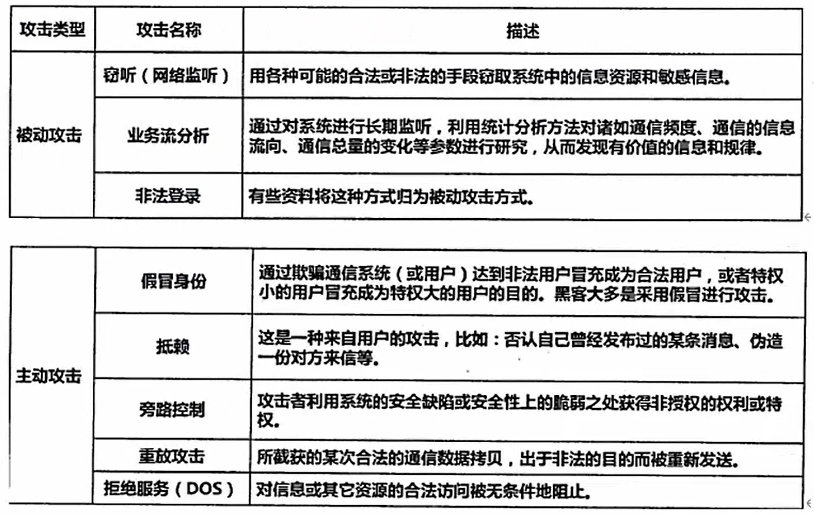

- 网络攻击和威胁

【计算机病毒和木马】

- 病毒:编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码。

- 木马:是一种后门程序,常被黑客用作控制远程计算机的工具,隐藏在被控制电脑上的一个小程序监控电脑一切操作并盗取信息。

- 代表性病毒实例:

蠕虫病毒(感染EXE文件):熊猫烧香,罗密欧与朱丽叶,恶鹰,尼姆达,冲击波,欢乐时光。

木马:QQ消息尾巴木马,特洛伊木马,x卧底。

宏病毒(感染word、excel等文件中的宏变量):美丽沙,台湾1号

CIH病毒:史上唯一破坏硬件的病毒。

红色代码:蠕虫病毒+木马。

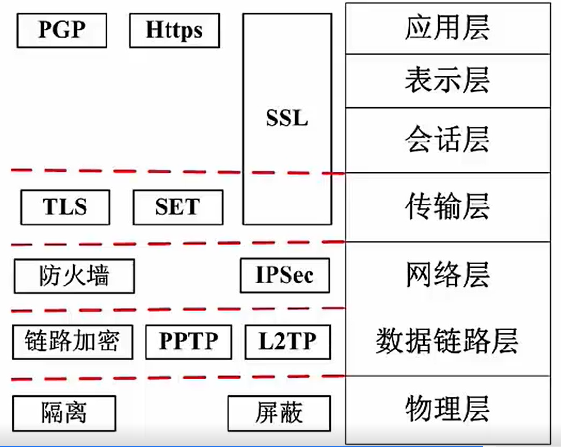

5.11 网络安全协议

物理层主要使用物理手段,隔离、屏蔽物理设备等,其它层都是靠协议来保证传输的安全,具体如下图所示:

- SSL协议:安全套接字协议,被设计为加强Web安全传输(HTTP/HTTPS/)的协议安全性高,和HTTP结合之后,形成HTTPS安全协议,端口号为443。

- SSH协议:安全外壳协议,被设计为加强Telnet/FTP安全的传输协议。

- SET协议:安全电子交易协议主要应用于B2C模式(电子商务) 中保障支付信息的安全性。SET协议本身比较复杂,设计比较严格,安全性高,它能保证信息传输的机密性、真实性、完整性和不可否认性。SET协议是PKI架下的一个典型实现,同时也在不断升级和完善,如SET20将支持借记卡电子交易。

- Kerberos协议:是一种网络身份认证协议该协议的基础是基于信任第三方它提供了在开放型网络中进行身份认证的方法,认证实体可以是用户也可以是用户服务。这种认证不依赖宿主机的操作系统或计算机的IP地址,不需要保证网络上所有计算机的物理安全性,并且假定数据包在传输中可被随机窃取和算改。

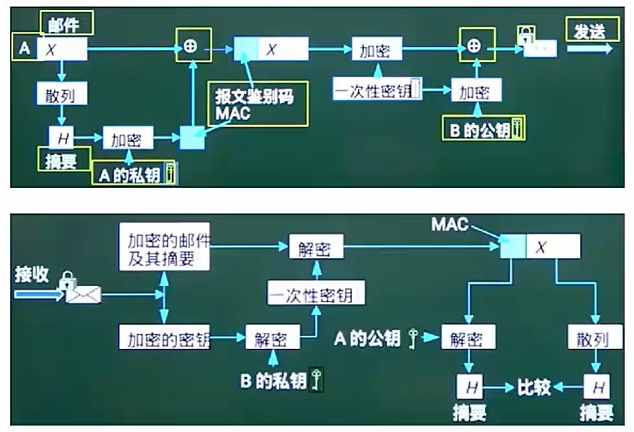

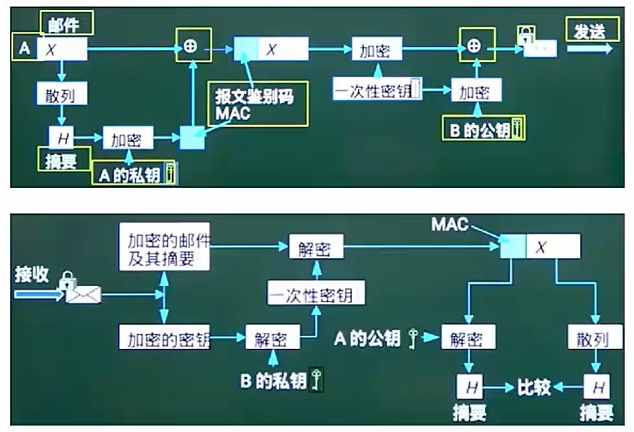

- PGP协议:使用RSA公证书进行身份认证,使用IDEA (128位密)进行数据加密,使用MD5进行数据完整性验证。发送方A有三个密钥:A的私钥、B的公A成的一次性对称密接收方B有两个密钥:B的私钥、A的公钥。

【软考数据库】第一章 计算机系统基础知识

【软考数据库】第二章 程序语言基础知识

【软考数据库】第三章 数据结构与算法

【软考数据库】第四章 操作系统知识

相关文章:

【软考数据库】第五章 计算机网络

目录 5.1 网络功能和分类 5.2 OSI七层模型 5.3 TCP/IP协议 5.4 传输介质 5.5 通信方式和交换方式 5.6 IP地址 5.7 IPv6 5.8 网络规划和设计 5.9 其他考点补充 5.10 网络安全技术 5.11 网络安全协议 前言: 笔记来自《文老师软考数据库》教材精讲ÿ…...

深眸科技|深度学习、3D视觉融入机器视觉系统,实现生产数智化

随着“中国制造2025”战略加速落实,制造业生产线正在加紧向智能化、自动化和数字化转型之路迈进。而人工智能技术的兴起以及边缘算力持续提升的同时,机器视觉及其相关技术也在飞速发展,并不断渗透进工业领域,拓展应用场景的同时&a…...

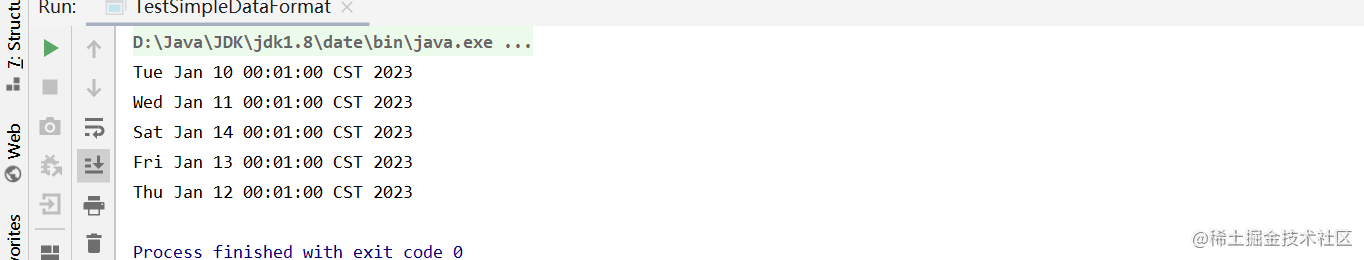

DateFormat使用时需要注意:多线程下需要特殊处理

前言 工作或学习过程中难免会接触到时间(Date)相关的内容,比如String类型转为Date类型,或者Date类型转为String类型,jdk为我们提供了一套完善的日期格式化工具,DateFormat类,使用者可以使用该接…...

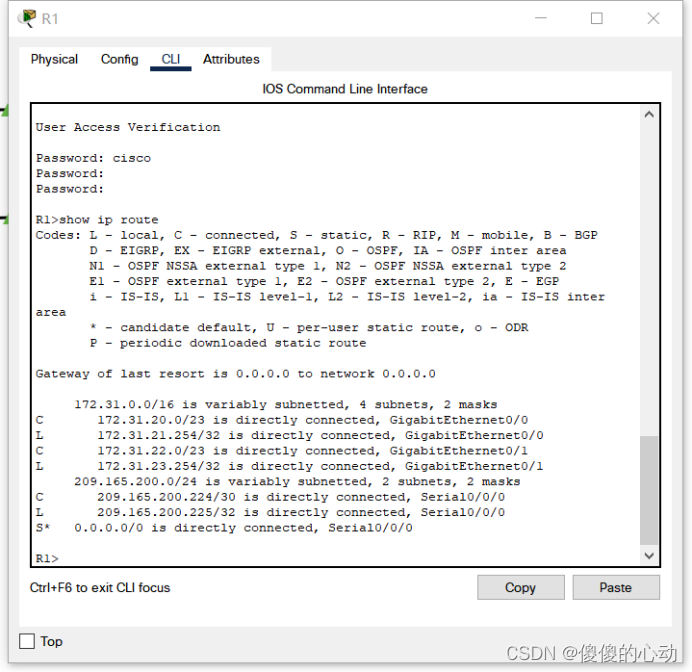

Packet Tracer - 研究直连路由

Packet Tracer - 研究直连路由 目标 第 1 部分:研究 IPv4 直连路由 第 2 部分:研究 IPv6 直连路由 拓扑图 背景信息 本活动中的网络已配置。 您将登录路由器并使用 show 命令发现并回答以下有关直连路由的问题。 注:用户 EXEC 密码是 c…...

大专生程序员找工作的一点小建议 知识分享 经验分享

最近呢有人在私信我 就问我说我呢是一个大专生 大专毕业 学历呢也不是很好 我但是我学的是这个计算机 这样一个专业 然后呢现在找工作找不到 就这样的一个要求 让我们呢给一些建议 当然就是私底下在网上聊吗 就会给 也相信 我的一个建议是什么样的 就是你首先你要去找工作的 首…...

PyCaret:低代码自动化的机器学习工具

PyCaret简介 随着ChatGPT和AI画图的大火,机器学习作为实现人工智能的底层技术被大众越来越多的认知,基于机器学习的产品也越来越多。传统的机器学习实现方法需要较强的编程能力和数据科学基础,这使得想零基础尝试机器学习变得非常困难。 机器…...

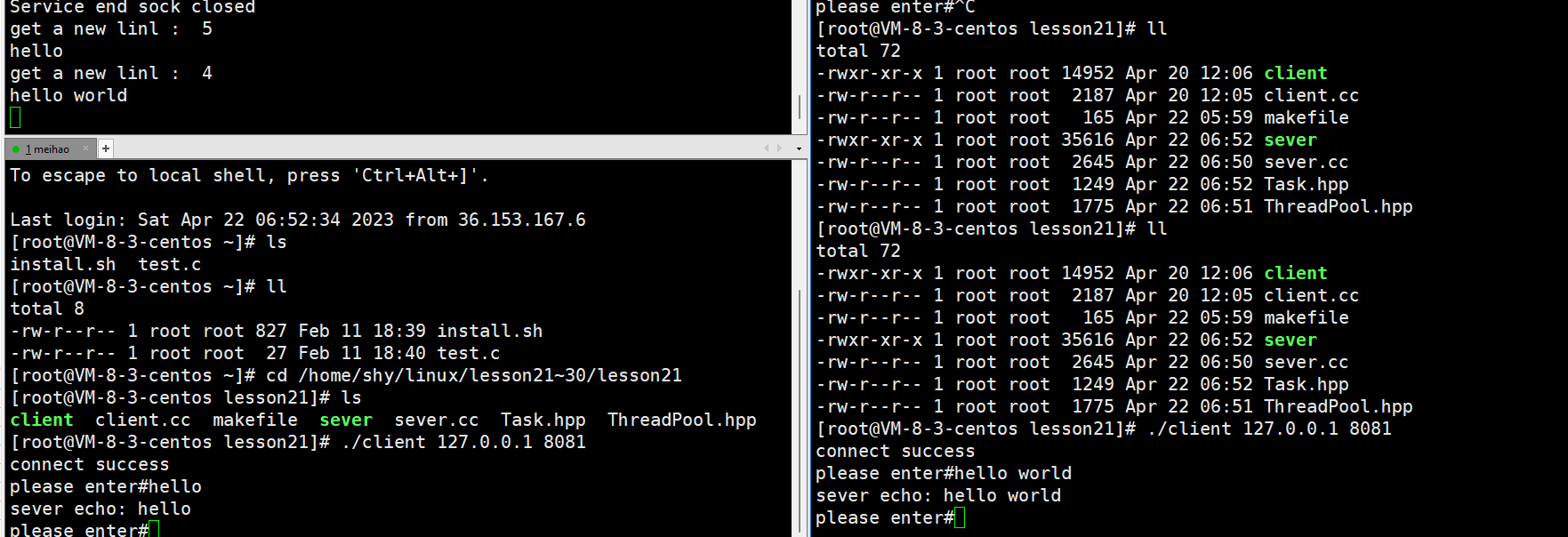

【Hello Network】网络编程套接字(三)

作者:小萌新 专栏:网络 作者简介:大二学生 希望能和大家一起进步 本篇博客简介:简单介绍下各种类型的Tcp协议 各种类型Tcp服务器 多进程版的TCP网络程序捕捉SIGCHLD信号让孙子进程执行任务 多线程TCP网络程序线程池版多线程TCP网络…...

3.4 只读存储器

学习目标: 学习只读存储器(ROM)的目标可以包括以下内容: 了解ROM的基本概念、分类以及适用场景。掌握ROM的电路原理、逻辑结构和读取方式。熟悉ROM的编程方式和编程工具。理解ROM与EPROM、EEPROM和闪存的区别和联系。了解ROM在计…...

从后端开发转大数据开发怎么样?

很多做后端的小伙伴,在某一个瞬间,都想转行大数据,那这种想法可行嘛? 转大数据的最初原因很简单,就是好几个同事都转了,他们的收入瞬间提高了好多,于是在同事的内推我也就跟着转了,…...

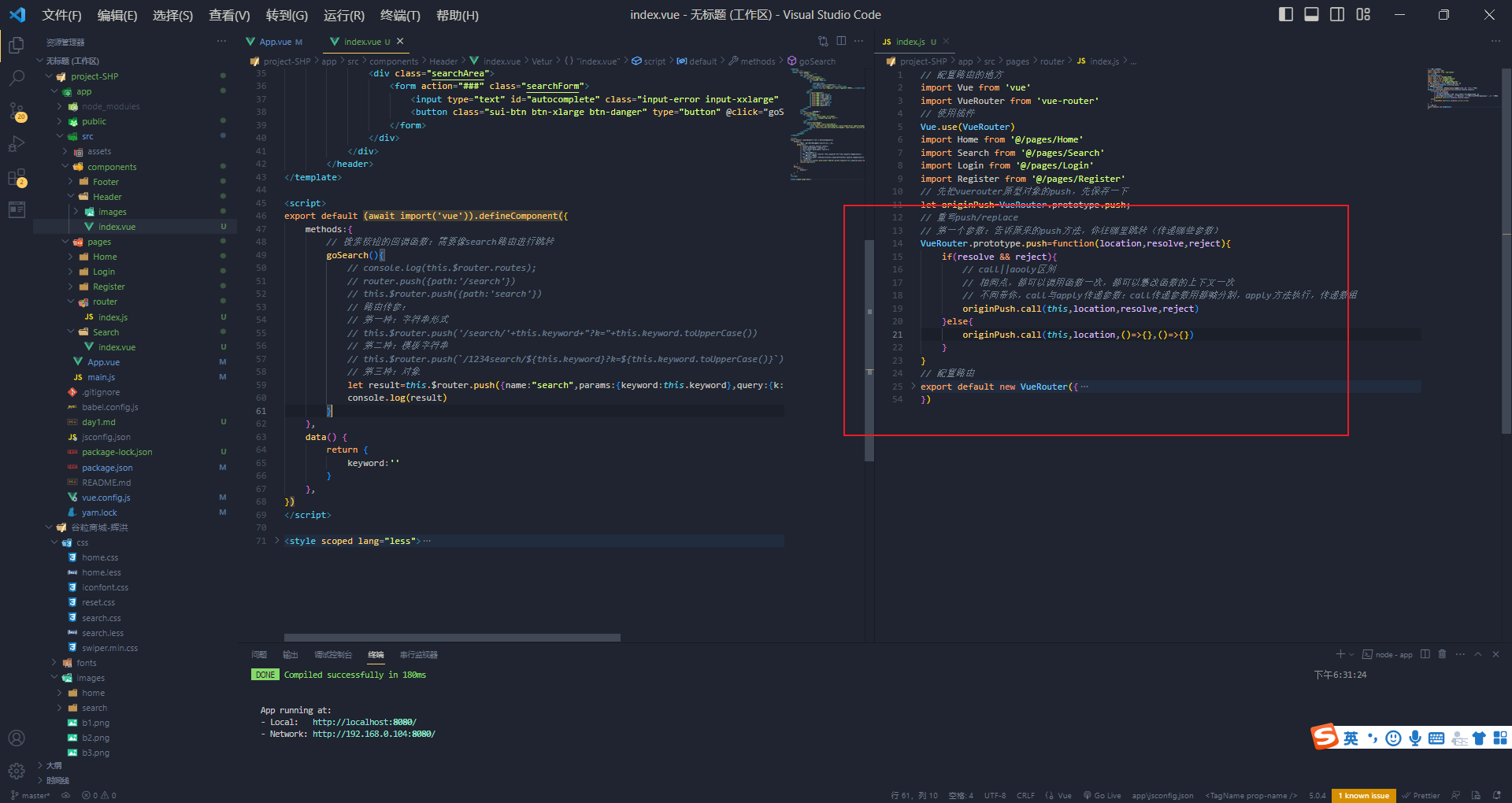

编程式导航路由跳转到当前路由(参数不变),多次执行会抛出NavigatorDuplicated的禁告错误?

重写push与replace方法 编程式导航路由跳转到当前路由(参数不变),多次执行会抛出NavigatorDuplicated的禁告错误? 路由跳转有俩种形式:声明式导航,编程式导航 声明式导航没有这类问题的,因为…...

AppArmor无内核及系统日志的问题及解决

在AppArmor中,正常情况下,一旦违反了规则,是能够在内核及系统日志中看到相关信息的。比如:在Ubuntu下正常产生的日志信息(示例)如下: kernel: [140321.028000] audit(1191433716.584:1578): t…...

本地更改配置ssh密钥和更改github网址

配置 SSH 密钥以进行身份验证,可以遵循以下步骤: 生成SSH密钥 打开 Git Bash 终端 在 Windows 上,可以打开 Git Bash 终端。通常,可以在开始菜单中搜索 Git Bash 并启动它。一旦打开了 Git Bash 终端,将进入一个基于…...

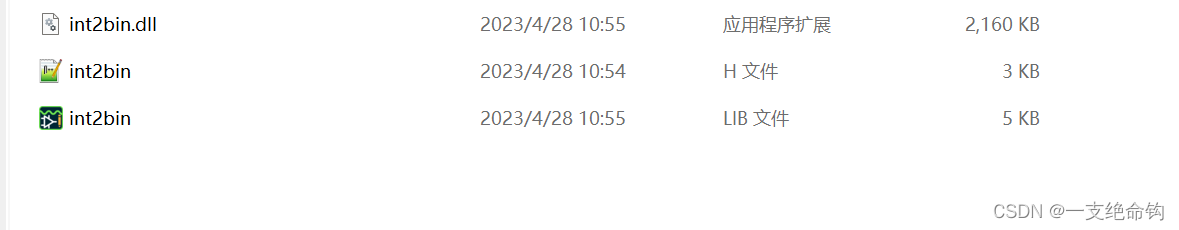

MATLAB函数封装2:QT调用封装函数

在利用MATLAB进行封装函数之后,最主要的目的是对函数进行调用,能够对矩阵运算和其他算法的运行进行快捷处理。 在有了MATLAB函数之后封装成DLL文件之后,在QT中添加动态链接库,就可以实现函数的调用过程,这个过程相对简…...

AJAX和JSON

1、什么是AJAX? AJAX(ASynchronous JavaScript And XML)异步的JavaScript 和 XML; 由Jesse James Garrett 在他的文章AJAX:A New Approoch to Web Applications中首次提出。 ajax(Web数据交互方式)_百…...

源码:SharedPreferences分析

一、持久化方式: DataStore:稳定性 MMKV:效率 SharedPreferneces 区别: 功能MMKVJetpack DataStoreSharedPreferneces是否阻塞主线程否否是是否线程安全是 是 是是否支持跨进程是否否是否类型…...

大二一个学期学这么点内容,没有概念,只有实操

如何查看所有的数据库: Show databases; 如何进入某个数据库: use xxx; 如何新进数据库: Create database jx; 如何删除数据库: Drop database jx; 如何查看所有的表格: Show tables; 如何创建数据表…...

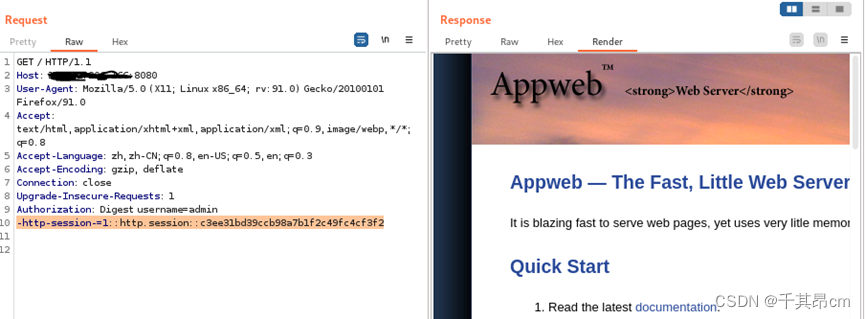

AppWeb 身份验证绕过漏洞 (CVE-2018-8715)

当前漏洞环境部署在vulhub,当前验证环境为vulhub靶场(所有实验均为虚拟环境) 实验环境:攻击机----kali 靶机:centos7 1、进入靶场,启动环境 2、访问AppWeb控制台:http://your-ip:8080 使用用户名、密码adm…...

为什么监控摄像头画面不如手机拍摄视频画面清晰

一天和一个做餐饮的朋友吃饭聊天,他提出一个问题,几百块的监控摄像头就是纯粹做监控功能 ,视频拍摄的画面为什么还没有几百元的手机拍摄的视频画面清晰,对于此特意查了一下技术资料,整理一下,以备下次再详细…...

EU GMP附录一与关键区域空气微生物取样方案及相关法规标准解读

2022版EU GMP附录一与关键区域空气微生物取样方案疑问解答 3月30日2022版EU GMP附录一与关键区域空气微生物取样方案网络研讨会期间,我们收集到了部分参会听众针对该主题所提出的常见问题。根据以下这些问题,lighthouse微生物应用专家将来为您答疑解惑。…...

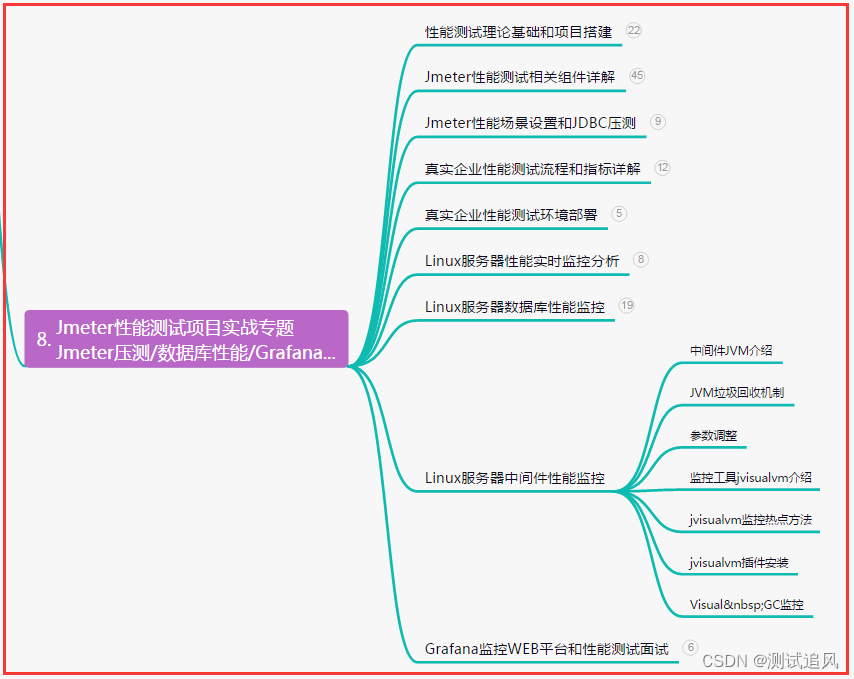

【软件测试】自动化测试日志问题该怎么解决?测试老鸟总结方案...

目录:导读 前言一、Python编程入门到精通二、接口自动化项目实战三、Web自动化项目实战四、App自动化项目实战五、一线大厂简历六、测试开发DevOps体系七、常用自动化测试工具八、JMeter性能测试九、总结(尾部小惊喜) 前言 Python自动化测试&…...

硬件安全漏洞披露与静态侧信道攻击防御实践

1. 漏洞披露流程与行业实践在硬件安全研究领域,负责任披露(Responsible Disclosure)是研究人员发现关键漏洞后的标准操作流程。以我们团队发现的AMD和Microchip芯片漏洞为例,完整披露过程通常包含以下关键阶段:漏洞确认…...

从ZZULIOJ 1138题出发,手把手教你用C语言写一个‘标识符检查器’小工具

从OJ题到实战工具:用C语言打造智能标识符检查器 在编程学习过程中,我们经常遇到各种在线判题系统(OJ)的练习题,比如判断一个字符串是否为合法的C语言标识符。这类题目看似简单,但如何将其转化为一个真正实用…...

ARM SVE2饱和运算指令SQSHRNB与SQSHRUNB详解

1. ARM SVE2指令集概述ARM的可伸缩向量扩展第二版(SVE2)是NEON指令集的下一代演进,为高性能计算和机器学习工作负载提供了更强大的向量处理能力。与传统的SIMD指令集不同,SVE2引入了多项创新特性:可变向量长度(VLA):程序员无需针对…...

)

告别‘悲’:当AssetStudio遇到加密的AssetBundle,试试这几款替代工具(附实战对比)

突破加密壁垒:Unity资源逆向工程全工具链实战指南 当AssetStudio面对加密的AssetBundle时,开发者常陷入困境。本文将系统梳理Unity资源逆向工程的完整解决方案,从基础提取到高级解密技术,提供一套可落地的工具链选择策略。 1. 加密…...

MTKClient实战手册:联发科芯片调试的5个专业技巧解决常见问题

MTKClient实战手册:联发科芯片调试的5个专业技巧解决常见问题 【免费下载链接】mtkclient MTK reverse engineering and flash tool 项目地址: https://gitcode.com/gh_mirrors/mt/mtkclient 当你的联发科设备遇到无法连接、分区读写失败或固件提取困难时&am…...

OctoBase源码解析:深入理解Rust实现的本地优先数据库引擎 [特殊字符]

OctoBase源码解析:深入理解Rust实现的本地优先数据库引擎 🐙 【免费下载链接】OctoBase 🐙 OctoBase is the open-source database behind AFFiNE, local-first, yet collaborative. A light-weight, scalable, data engine written in Rust.…...

)

Altium Designer 22 导出嘉立创SMT文件保姆级教程(附BOM/坐标文件避坑指南)

Altium Designer 22 导出嘉立创SMT文件全流程解析与实战技巧 在电子设计领域,从手工焊接转向SMT贴片生产是一个关键的进阶步骤。对于使用Altium Designer(简称AD)的设计师来说,掌握正确的文件导出方法不仅能节省大量时间ÿ…...

巅峰共鸣,实力同频|盖茨中国热烈祝贺张雪机车WSBK捷克站双冠耀世,改写37年垄断史!

引擎轰鸣震彻赛道,中国红闪耀世界舞台!2026 年 5 月 17 日,WSBK 捷克莫斯特站 WorldSSP 组别圆满落幕,中国品牌张雪机车再创历史,车手 Valentin Debise 驾驶自研 ZX820RR 赛车,包揽两回合冠军,斩…...

iOS App Clips实战:从开发限制到场景化触发全解析

1. App Clips到底是什么?为什么开发者需要关注它? 想象一下这样的场景:你走进一家咖啡店想用手机点单,但发现必须下载一个200MB的App才能完成操作。这时候如果店员说"扫这个二维码就能直接点单",10秒后你已经…...

MySQL 跑得稳不稳,Prometheus 得能抓到这个数据才能说清楚

前言 数据库出问题的时候,最怕的不是故障本身,而是故障发生了却没人知道,等用户反馈过来才去翻日志,慢了不止一拍。 MySQL 本身有一些状态变量能反映运行状况——连接数、QPS、缓冲池命中率、慢查询数量——但这些数据要么存着没…...