信息安全保障

信息安全保障

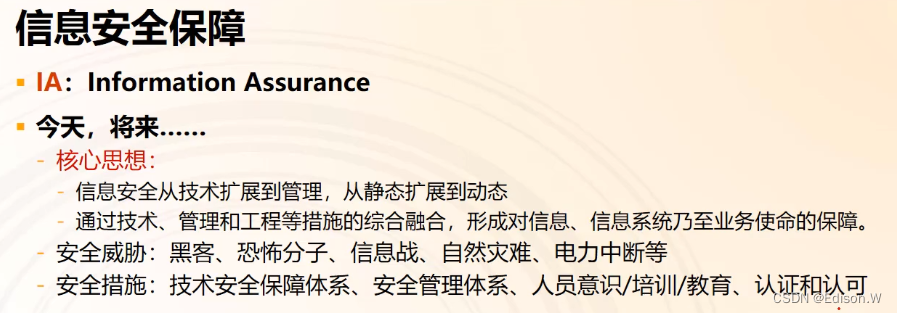

- 信息安全保障基础

- 信息安全保障背景

- 信息安全保障概念与模型

- 基于时间的PDR模型

- PPDR模型(时间)

- IATF模型--深度防御保障模型(空间)

- 信息安全保障实践

- 我国信息安全保障实践

- 各国信息安全保障

- 我国信息安全保障体系

信息安全保障基础

信息安全保障背景

-

定义:通过技术和guanlshoudaun防护信息系统不破坏、不更爱、不泄露等

-

信息的以下三个基本属性习惯上简称为CIA

- 保密性(动态+静态)

- 完整性(数据+语义)

- 可用性

-

信息安全视角

- 国家(战争立法标准产业等)

- 组织(合规、业务)

- 个人(隐私)

-

信息安全特征

- 信息阿暖是系统的安全

- 信息安全师动态的安全

- 信息安全是无边界的安全

- 信息安全是非传统的安全

-

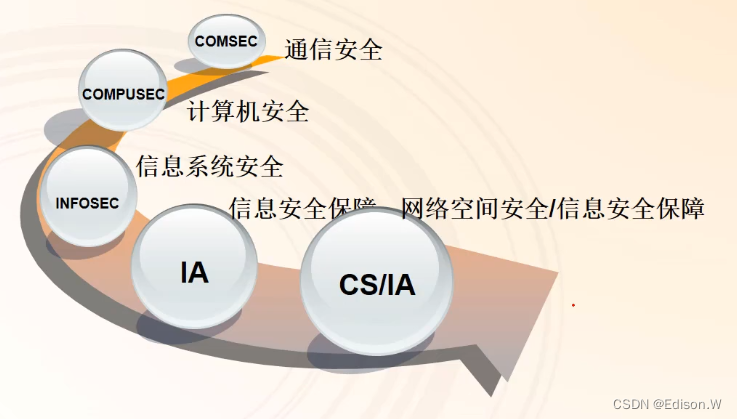

信息安全发展

- 通信、计算机、信息系统、信息安全保障、网络空间等安全。

-

网络空间安全

- 学科、应用和物理范围上扩展;

- 防御情报威慑三位一体的安全

- 威胁情报和态势感知

-

信息安全发展阶段

-

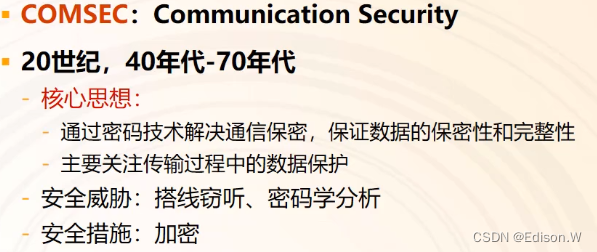

通信安全

-

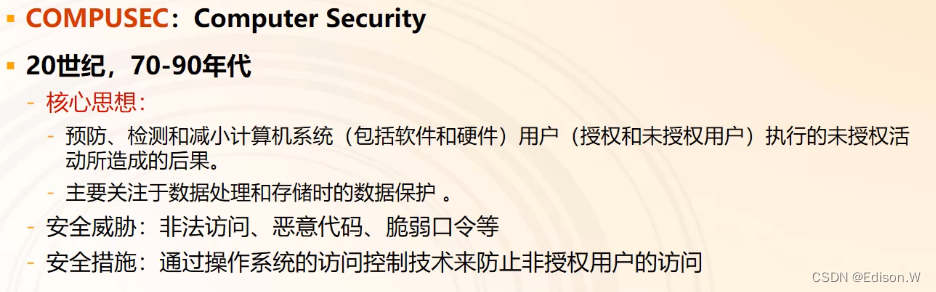

计算机安全

-

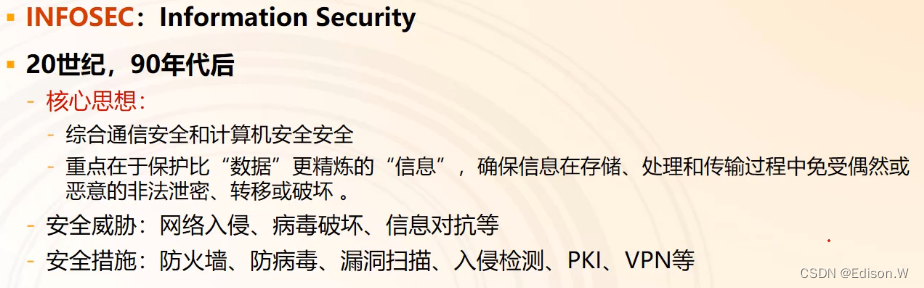

信息系统安全

- 信息安全保障

信息安全保障概念与模型

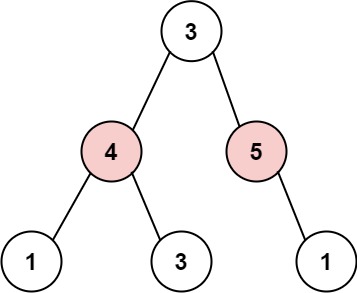

基于时间的PDR模型

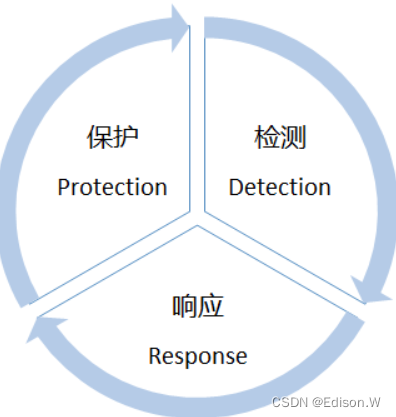

- 保护-检测-响应( Protection-Detection-Response, PDR )模型是信息安全保障工作中常用的模型,是最早体现主动防御思想的一种网络安全模型,其思想是承认信息系统中漏洞的存在,正视信息系统面临的威胁,通过采取适度防护、加强检测工作、落实对安全事件的响应、建立对威胁的防护来保障系统的安全。

模型图如下图所示:

P-protection,保护就是采用一切可能的措施来保护网络、系统以及信息的安全。通常采用的技术及方法主要包括加密、认证、访问控制、防火墙及防病毒等。

D-detect,检测可以了解和评估网络和系统的安全状态,为安全防护和安全响应提供依据。常用的检测技术主要包括入侵检测、漏洞检测及网络扫描等技术。

R-response,应急响应在安全模型中占有重要地位,是解决安全问题的最有效办法。解决安全问题就是解决紧急响应和异常处理问题,因此,建立应急响应机制,形成快速安全响应的能力,对网络和系统至关重要。

PDR模型直观、实用,建立了一个所谓的基于时间的可证明的安全模型,定义了防护时间Pt(攻击者发起攻击时,保护系统不被攻破的时间)、检测时间Dt(从发起攻击到检测到攻击的时间)和响应时间Rt(从发现攻击到做出有效响应的时间)3个概念,并给出了评定系统安全的计算方式,当Pt>Dt+Rt时,即认为系统是安全的,也就是说,如果在攻击者攻破系统之前发现并阻止了攻击的行为,那么系统就是安全的。

局限性:系统的Pt、Dt、Rt 很难准确定义,面对不同攻击者和不同种类的攻击,这些时间都是变化的,其实还是不能有效证明-一个系统是否安全。并且该模型对系统的安全隐患和安全措施采取相对固定的前提假设,难于适应网络安全环境的快速变化。

- 思想:承认漏洞、正式威胁、适度防护、加强检测、落实反应、建立威慑

PPDR模型(时间)

1)组成:策略(P)、防护(P)、检测(D)和响应(R)。

2)思想:填充安全间隙,安全在时间上连续性、动态性和有效性。

3)公式:Pt>攻击时间>Dt+Rt, Et={(Dt+Rt)- Pt}<=0

- 其中Pt=防护时间(有效防御攻击的时间),Dt=检测时间(发起攻击到检测的时间),Rt=响应时间(检测到攻击到处理完成时间),Et=暴露时间

- 如果,Pt>Dt+Rt,那么系统是安全的

- 如果,Pt<Dt+Rt,那么Et=(Dt+Rt)-Pt

- PPDR模型(时间)

1)组成:策略(P)、防护(P)、检测(D)和响应(R)。

2)思想:填充安全间隙,安全在时间上连续性、动态性和有效性。

3)公式:Pt>攻击时间>Dt+Rt, Et={(Dt+Rt)- Pt}<=0;

4)策略(Policy):模型的核心,所有的防护、检测和响应都是依据安全策略实施的。安全策略一般由总体安全策略和具体安全策略两部分组成。

保护(Protection):保护是根据系统可能出现的安全问题而采取的预防措施,这些措施通过传统的静态安全技术实现。采用的防护技术通常包括数据加密、身份认证、访问控制、授权和虚拟专用网(VPN)技术、防火墙、安全扫描和数据备份等。

检测(Detection):当攻击者穿透防护系统时,检测功能就发挥作用,与防护系统形成互补。检测是动态响应的依据。

响应(Response):系统一旦检测到人侵,响应系统就开始工作,进行事件处理。响应包括应急响应和恢复处理,恢复处理又包括系统恢复和信息恢复。

区别:

| PDR | PPDR | |

|---|---|---|

| 意义 | 最早体现主动防御思想的一种网络安全模型 | 是动态网络是安全体系的代表模型,动态安全模型的雏形 |

| 组成 | 保护-检测-响应( Protection-Detection-Response, PDR ) | 策略-保护检测-响应模型( Policy-Protection-Detection-Response, PPDR ) |

| 特点 | PDR模型建立了一个所谓的基于时间的可证明的安全模型,定义了:防护时间Pt (黑客发起攻击时,保护系统不被攻破的时间)、检测时间Dt (从发起攻击到检测到攻击的时间)和响应时间Rt (从发现攻击到作出有效响应的时间)。当Pt>Dt+Rt时,即认为系统是安全的,也就是说,如果在黑客攻破系统之前发现并阻止了黑客的行为,那么系统就是安全的。 | 给出了安全一个全新的定义:“即使的检测盒恢复就是安全”而且,这样的定义为安全问题的解决给出了明确的方向:提高系统的防护时间Pt,降低检测时间。Dt和响应时间Rt |

| 局限性 | 系统的Pt、Dt、Rt很难准确定义,面对不同攻击者和不同种类的攻击,这些时间都是变化的,其实还是不能有效证明一个系统是否安全。并且该模型对系统的安全隐患和安全措施采取相对固定的前提假设,难于适应网络安全环境的快速变化 | 忽略了内在的变化因素,如人员的流动、人员的素质和策略贯彻的不稳定性。系统本身安全能力的增强、系统和真个网络的优化,以及人员在系统中最重要角色的素质提升,都是该安全系统没有考虑到的问题。 |

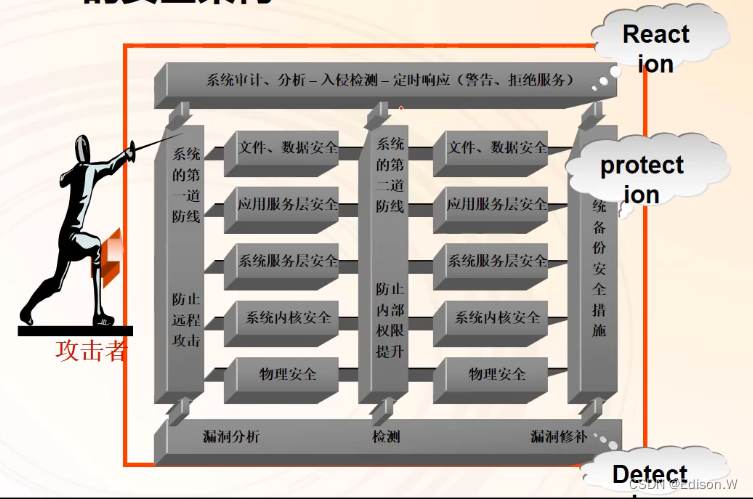

IATF模型–深度防御保障模型(空间)

有美国国家安全局(NSA)栈顶,温保护美国政府和工业界的信息与信息技术设施提供技术指南。

IATF的代表理论为“深度防御”

1)思想:深度防御。

2)要素:人、技术、操作。

3)四个方面:计算环境、网络边界、网络基础设施、支撑性基础设施。

信息安全保障实践

我国信息安全保障实践

关键基础设施仍是信息安全保障的最核心内容

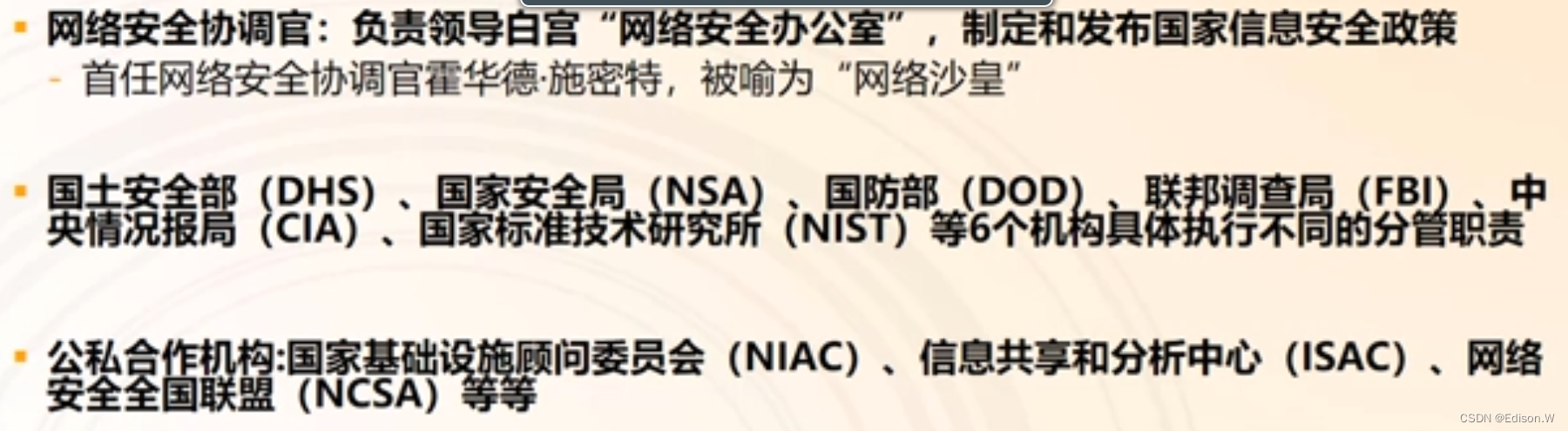

各国信息安全保障

- 美国信息安全保障组织机构

- 英国

跟紧美国,注重信息安全标准组织建设,注重标准向海外推广,积极参见国际信息安全标准制定 - 德国

第一个建立电子政务标准,注重极限安全防御 - 法国

强化四大安全目标(领导同意、政府通信、反攻击能力、信息安全纳入安全政策范围) - 俄罗斯

注重测评

分级管理

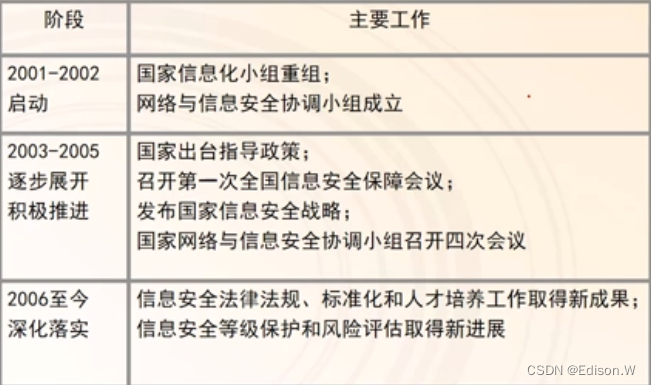

我国信息安全保障工作发展阶段

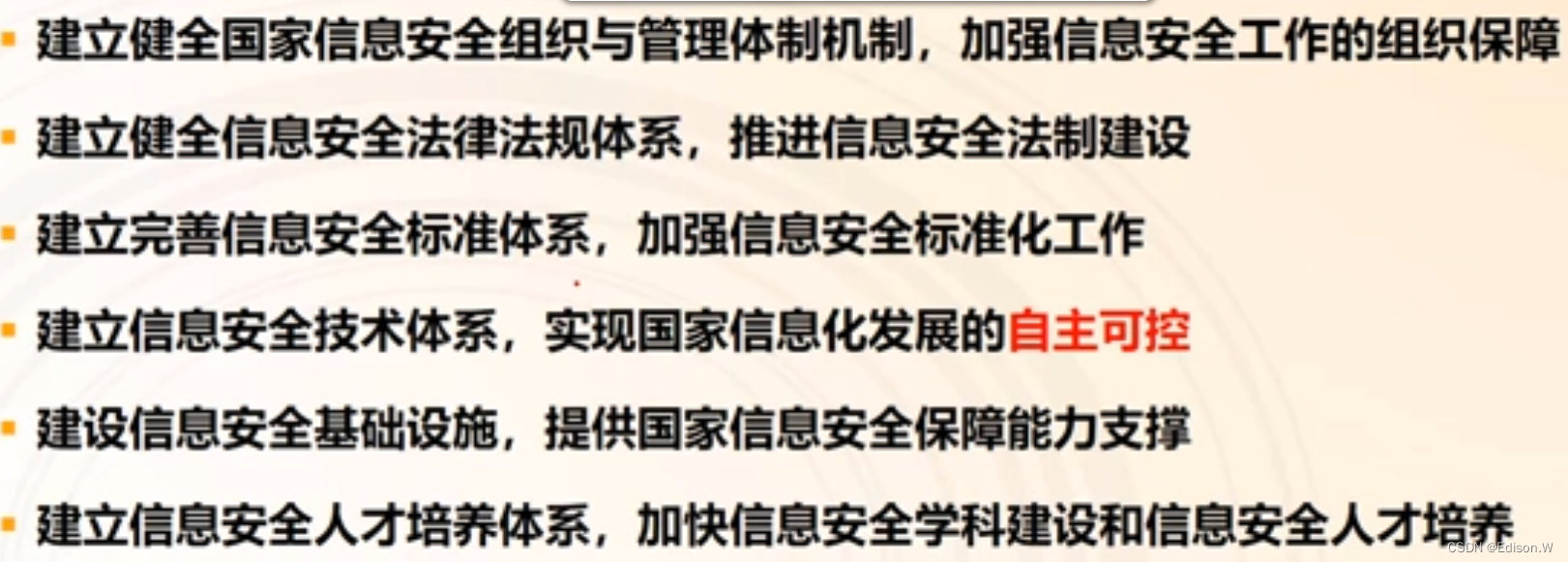

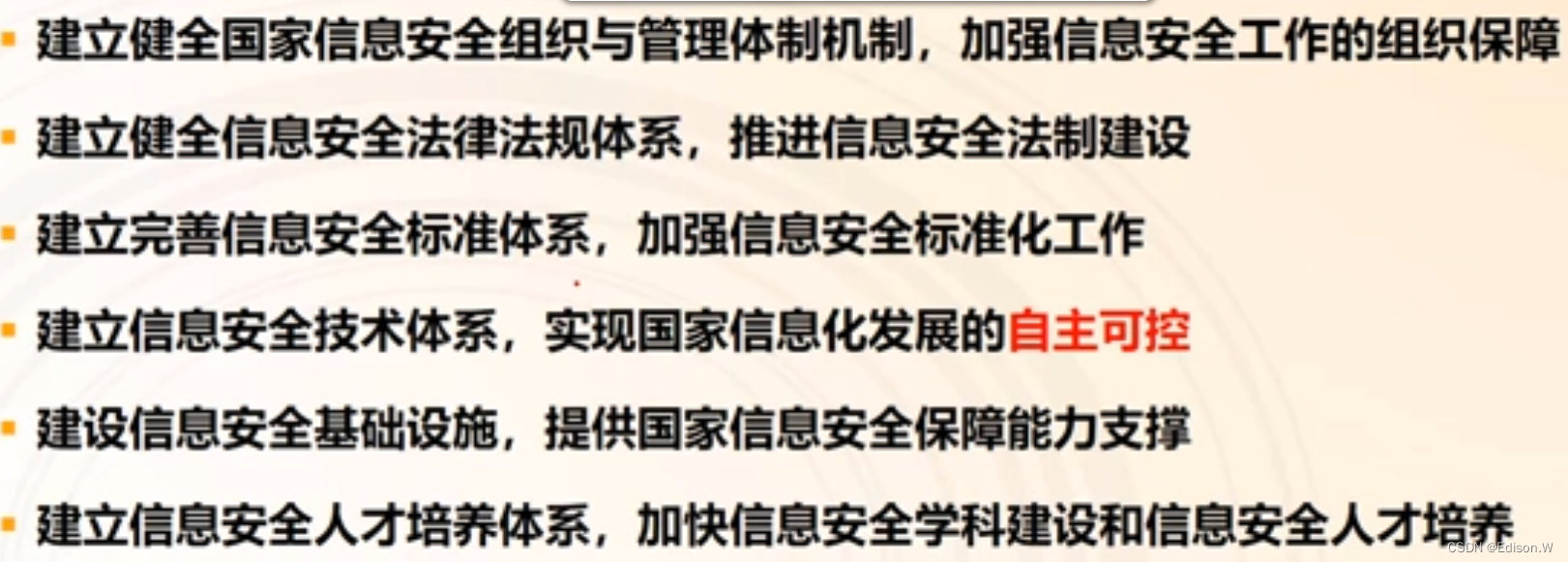

我国信息安全保障体系

相关文章:

信息安全保障

信息安全保障信息安全保障基础信息安全保障背景信息安全保障概念与模型基于时间的PDR模型PPDR模型(时间)IATF模型--深度防御保障模型(空间)信息安全保障实践我国信息安全保障实践各国信息安全保障我国信息安全保障体系信息安全保障…...

windows/linux,mosquitto插件mosquitto-auth-plug说明,重点讲解windows下

先贴代码,再讲方法 #ifndef AUTH_PLUG_H #define AUTH_PLUG_H#ifdef _WIN32 #ifdef AUTH_PLUG_EXPORTS # define AUTH_PLUG_AP...

GWAS:mtag (Multi-Trait Analysis of GWAS) 分析

mtag (Multi-Trait Analysis of GWAS)作用:通过对多个表型相似的GWAS summary结果进行联合分析,发现更多的表型相关基因座。 以抑郁症状、神经质和主观幸福感这三个表型为例,分别对他们进行GWAS分析,鉴定得到32、9 和 13个基因座与…...

MATLAB--imadjust函数

目录 一、功能 二、使用 1.格式 2.具体用法 3.代码 总结 一、功能 功能:通过灰度变换调整对比度 二、使用 1.格式 Jimadjust(I,[low high],[bottom top],gamma)2.具体用法 将图像I中的灰度值映射到J中的新值,即将灰度在[low high]之间的值映射到…...

前端开发这次几个非常经典的常用技巧,学会了之后事半功倍

对于一个刚入前端的新手来说,在前端开发过程中会遇到各种各样的麻烦和坑,这样很多时候回让开发者的信息受到打击,作为一个稍微好一点的前端菜鸟来说,今天就给刚入前端的新手们分享一些比较实用的开发技巧,让之少走一些…...

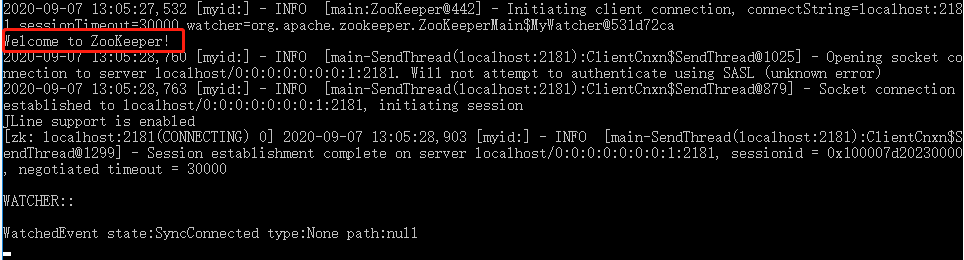

Zookeeper配置化中心

zookeeper的基本知识 zookeeper的数据结构:zookeeper提供的命名空间非常类似于标准的文件系统,key-value的形式存储,名称key由/分割的一系列路径元素,zookeeper名称空间中的每个节点都是一个路径标志。 windows下的zookeeper安装&#…...

【LeetCode】打家劫舍 III [M](递归)

337. 打家劫舍 III - 力扣(LeetCode) 一、题目 小偷又发现了一个新的可行窃的地区。这个地区只有一个入口,我们称之为 root 。 除了 root 之外,每栋房子有且只有一个“父“房子与之相连。一番侦察之后,聪明的小偷意识…...

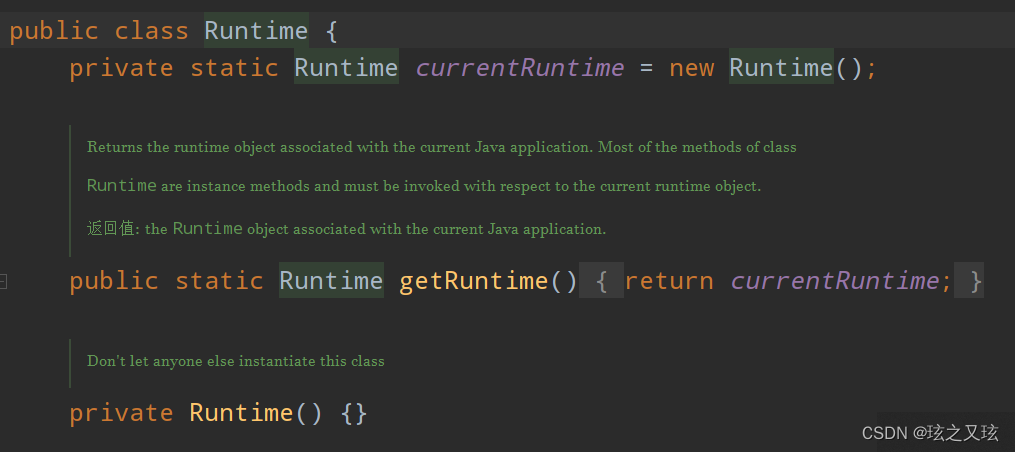

设计模式——单例模式

单例模式分为懒汉式和饿汉式两种 在有些系统中,为了节省内存资源、保证数据内容的一致性,对某些类要求只能创建一个实例,这就是所谓的单例模式. 例如,Windows 中只能打开一个任务管理器,这样可以避免因打开多个任务管理…...

json-server环境搭建及使用

json-server环境搭建 一个在前端本地运行,可以存储json数据的server。 基于node环境,可以指定一个 json 文件作为 API 的数据源。 文章目录json-server环境搭建前提下载安装监听服务启动成功修改端口号方式一:方式二:数据操作测试…...

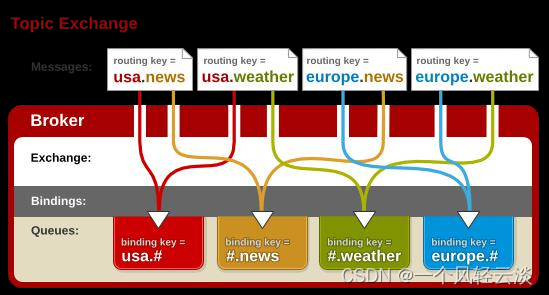

RabbitMQ运行机制

消息的TTL(Time To Live) 消息的TTL就是消息的存活时间。 • RabbitMQ可以对队列和消息分别设置TTL。 • 对队列设置就是队列没有消费者连着的保留时间,也可以对每一个单独的消息做单独的 设置。超过了这个时间,我们认为这个消息…...

【Spring Cloud Alibaba】(三)OpenFeign扩展点实战 + 源码详解

系列目录 【Spring Cloud Alibaba】(一)微服务介绍 及 Nacos注册中心实战 【Spring Cloud Alibaba】(二)微服务调用组件Feign原理实战 本文目录系列目录前言一、Feign扩展点配置二、OpenFeign扩展点配置1. 通过配置文件配置有效范…...

面向对象设计原则

在面向对象的设计过程中, 我们要对代码进行一个设计, 从而提高一个软件系统的可维护性和可复用性, 那么遵从面向对象的设计原则,可以在进行设计方案时减少错误设计的产生,从不同的角度提升一个软件结构的设计水平。 面向对象有以下七大原则:1.单一职责原…...

2022年“网络安全”赛项湖南省赛选拔赛 任务书

2022年“网络安全”赛项湖南省赛选拔赛 任务书2022年“网络安全”赛项湖南省赛选拔赛 任务书A模块基础设施设置/安全加固(200分)B模块安全事件响应/网络安全数据取证/应用安全(400分)C模块 CTF夺旗-攻击 (200分&#x…...

学习笔记:Java 并发编程⑥_并发工具_JUC

若文章内容或图片失效,请留言反馈。 部分素材来自网络,若不小心影响到您的利益,请联系博主删除。 视频链接:https://www.bilibili.com/video/av81461839配套资料:https://pan.baidu.com/s/1lSDty6-hzCWTXFYuqThRPw&am…...

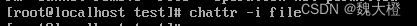

Linux文件隐藏属性(修改与显示):chattr和lsattr

文件除了基本的九个权限以外还有隐藏属性存在,这些隐藏属性对于系统有很大的帮助,尤其是系统安全(Security)上 chattr(配置文件隐藏属性) chattr 【-】【ASacdistu】文件或目录名称 选项与参数:…...

广东省基层就业补贴

基层就业补贴链接:https://www.gdzwfw.gov.cn/portal/v2/guide/11440309MB2D27065K4440511108001 一.申请条件: 1、劳动者到中小微企业、个体工商户、社会组织等就业,或到乡镇(街道)、村居社会管理和公共服务岗位就业…...

高压放大器在超声导波钢轨传播中的应用

实验名称:高压放大器在超声导波钢轨传播中的应用研究方向:无损检测测试目的:超声导波具有传播距离远、检测距离长的特点,在钢轨无损检测领域受到越来越多的关注。本文使用有限元仿真方法和现场实验方法,对钢轨各模态超…...

Java字符串常见拼接方式

目录 最常见的方式 StringBuilder.append()和StringBuffer.append() String类下的cocat()方法 String类下的join()方法 StringUtils.join 项目中使用 不建议在 for 循环中使用 “” 进行字符串拼接 通过字符串连接,可以将两个或多个字符串、字符、整数和浮点…...

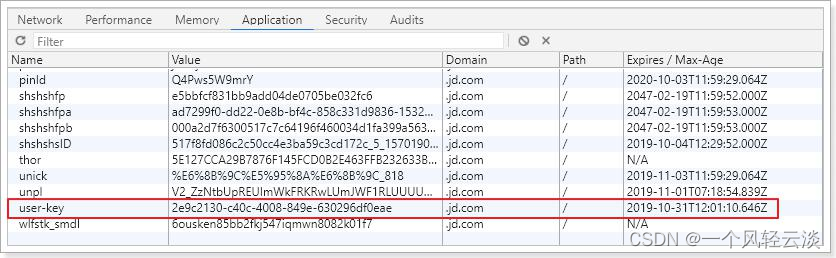

商城业务:购物车

人生在世如身处荆棘之中,心不动,人不妄动,不动则不伤;如心动则人妄动,伤其身痛其骨,于是体会到世间诸般痛苦。 1、购物车需求 1)、需求描述: - 用户可以在登录状态下将商品添加到购…...

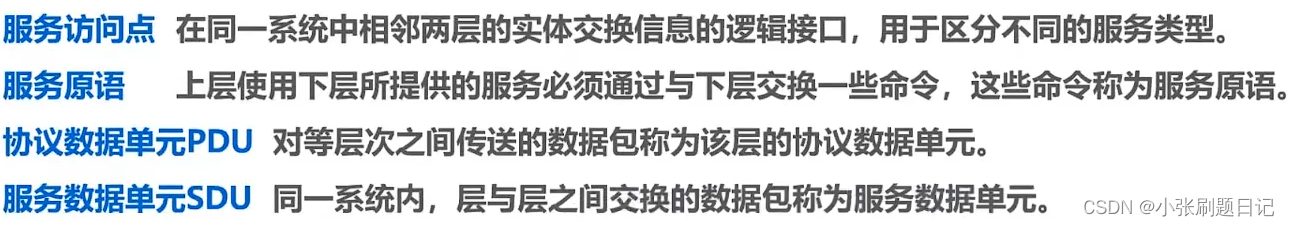

计算机网络学习笔记(一)

网络是由若干接点和连接这些结点的链路组成。 多个网络通过路由器互联起来构成覆盖范围更大的互联网。 普通用户通过ISP接入因特网。 基于ISP的三层结构因特网 相隔较远的两台主机间通信可能需要经过多个ISP。 有电路交换,报文交换,分组交换三种交换方…...

wxauto终极指南:Windows微信自动化,轻松实现微信机器人功能

wxauto终极指南:Windows微信自动化,轻松实现微信机器人功能 【免费下载链接】wxauto Windows版本微信客户端(非网页版)自动化,可实现简单的发送、接收微信消息,简单微信机器人 项目地址: https://gitcode…...

LinkSwift:免费网盘直链下载的终极解决方案

LinkSwift:免费网盘直链下载的终极解决方案 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里云盘 / 中国移动云盘 / 天翼云盘 / 迅雷…...

使用curl命令直接测试Taotoken大模型API接口

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 使用curl命令直接测试Taotoken大模型API接口 对于需要在无SDK环境或进行快速接口测试的开发者而言,直接使用curl命令调…...

5分钟终极指南:Steam成就管理器如何帮你找回错过的游戏成就

5分钟终极指南:Steam成就管理器如何帮你找回错过的游戏成就 【免费下载链接】SteamAchievementManager A manager for game achievements in Steam. 项目地址: https://gitcode.com/gh_mirrors/st/SteamAchievementManager 你是否曾经因为游戏Bug、存档损坏或…...

过采样与均值滤波:你的ADC噪声是“白”的吗?一个直方图分析教你判断

过采样与均值滤波:你的ADC噪声是“白”的吗?一个直方图分析教你判断 在嵌入式系统开发中,ADC(模数转换器)的性能往往决定了整个测量系统的精度上限。许多工程师都熟悉过采样技术的基本原理——通过提高采样频率并配合均…...

2026终极指南:如何简单快速重置JetBrains IDE试用期,告别30天限制烦恼

2026终极指南:如何简单快速重置JetBrains IDE试用期,告别30天限制烦恼 【免费下载链接】ide-eval-resetter 项目地址: https://gitcode.com/gh_mirrors/id/ide-eval-resetter 你是否曾经在代码编写到最关键的时刻,突然被JetBrains ID…...

3个突破性技巧:用WPS-Zotero重塑你的学术写作体验

3个突破性技巧:用WPS-Zotero重塑你的学术写作体验 【免费下载链接】WPS-Zotero An add-on for WPS Writer to integrate with Zotero. 项目地址: https://gitcode.com/gh_mirrors/wp/WPS-Zotero 你是否曾在深夜赶论文时,因为文献引用格式而焦头烂…...

求解旅行商问题(含模型描述及部分示例代码)专栏近期有大量优惠 还请多多点一下关注 加油 谢谢 你的鼓励是我前行的动力 谢谢支持 加油 谢谢)

项目介绍 MATLAB实现基于河马优化算法(HOA)求解旅行商问题(含模型描述及部分示例代码)专栏近期有大量优惠 还请多多点一下关注 加油 谢谢 你的鼓励是我前行的动力 谢谢支持 加油 谢谢

MATLAB实现基于河马优化算法(HOA)求解旅行商问题的详细项目实例 请注意此篇内容只是一个项目介绍 更多详细内容可直接联系博主本人 或者访问对应标题的完整博客或者文档下载页面(含完整的程序,GUI设计和代码详解) …...

如何快速免费解锁电脑隐藏性能:UXTU硬件调优终极完整指南

如何快速免费解锁电脑隐藏性能:UXTU硬件调优终极完整指南 【免费下载链接】Universal-x86-Tuning-Utility Unlock the full potential of your Intel/AMD based device. 项目地址: https://gitcode.com/gh_mirrors/un/Universal-x86-Tuning-Utility 还在为电…...

MCP Builder:极速构建AI助手工具服务器的生成式CLI工具

1. 项目概述:MCP Builder,一个为“氛围编码”而生的生产力工具如果你和我一样,每天都在和AI助手(比如Cursor、Claude Desktop)打交道,想把它们变成你专属的“瑞士军刀”,那你肯定绕不开一个东西…...