网络安全技术整体架构 一个中心三重防护

网络安全技术整体架构:一个中心三重防护

在信息技术飞速发展的今天,网络安全的重要性日益凸显。为了保护信息系统不受各种安全威胁的侵害,网络安全技术整体架构应运而生。本文将详细介绍“一个中心三重防护”的概念,并结合代码示例和序列图来深入理解这一架构。

一、什么是“一个中心三重防护”?

“一个中心”指的是网络安全的管理与监控中心,它负责整个网络安全的监测、分析和响应。“三重防护”则是指在网络安全保护中使用多层次、多维度的防护措施,通常包括:

- 边界防护:通过防火墙、入侵检测防御系统等技术来对网络边界进行监控和防护。

- 主机防护:保护每一台主机的安全,包括操作系统和应用程序的安全加固。

- 数据防护:确保数据的安全性与完整性,使用加密技术、数据备份等手段防止数据泄露和丢失。

二、网络安全技术的核心要素

网络安全技术架构的核心要素包括风险评估、实时监测、应急响应、政策管理等。下面我们来详细讲解这些要素。

1. 风险评估

风险评估主要是识别系统中的安全隐患,分析威胁的可能性与影响。通过以下Python代码示例,我们可以实现一个简单的风险评估:

def risk_assessment(threats):risks = {}for threat in threats:risk_level = evaluate_risk(threat)risks[threat] = risk_levelreturn risksdef evaluate_risk(threat):# 这里可以添加更复杂的逻辑if threat == "高危":return "高"elif threat == "中危":return "中"else:return "低"threats = ['高危', '中危', '低危']

print(risk_assessment(threats))

在这个简单的示例中,我们定义了两个函数:risk_assessment用于评估一系列威胁的风险等级,而evaluate_risk则根据不同的威胁类型返回相应的风险级别。

2. 实时监测

实时监测是确保系统安全的重要环节,可以通过日志分析和入侵检测系统(IDS)来实现。下述示例使用Python的日志模块进行简单监控:

import logginglogging.basicConfig(level=logging.INFO, format='%(asctime)s - %(levelname)s - %(message)s')def log_event(event):if event['type'] == '入侵':logging.warning('可能的入侵事件:%s', event['details'])else:logging.info('事件:%s', event['details'])log_event({'type': '入侵', 'details': '来自未知IP的异常登录'})

log_event({'type': '正常', 'details': '用户正常访问'})

在这里,我们使用Python的logging模块记录事件,利用不同的日志级别(INFO、WARNING)来区分事件类型。

3. 应急响应

当安全事件发生时,应急响应机制能迅速做出反应。以下是一个伪代码示例,展示了如何处理突发安全事件:

def emergency_response(event):if event['severity'] == '高':notify_admin(event)isolate_system(event['system'])elif event['severity'] == '中':log_event(event)else:pass # 低风险事件不做处理def notify_admin(event):print(f"通知管理员!事件:{event['details']}")def isolate_system(system):print(f"隔离系统:{system}")# 示例事件

event = {'severity': '高', 'details': '发现恶意软件', 'system': '服务器A'}

emergency_response(event)

在此代码中,我们根据事件的严重性采取不同的应急措施,以确保快速响应和有效处理安全事件。

三、序列图

为了更清晰地展示网络安全技术整体架构的工作流程,我们使用Mermaid创建一个序列图:

DataProtectionHostDefenseSystemMonitoringCenterUserDataProtectionHostDefenseSystemMonitoringCenterUser发送请求检查入侵检查结果监控主机上报数据状态数据安全状态返回响应

该序列图展示了用户请求经过监控中心、边界防护、主机监测以及数据保护系统的全过程,体现了“一个中心三重防护”的架构逻辑。

四、总结

通过以上对“一个中心三重防护”架构的解析,我们可以看到网络安全的重要性。只有通过全面的风险评估、实时监测和有效的应急响应,才能确保信息系统的安全。不论是边界防护、主机安全还是数据保护,都是互相联系、彼此支撑的。作为网络安全从业者,掌握这些基本概念和技能是实现安全防护的基础。

通过技术的不断进步与完善,我们的网络安全环境将更加稳定。但安全防护是一个持续的过程,我们必须时刻保持警惕,不断更新我们的安全策略和技术。希望本文能够帮助读者更清楚地理解网络安全技术的整体架构,并在实践中有效应用这些知识。

相关文章:

网络安全技术整体架构 一个中心三重防护

网络安全技术整体架构:一个中心三重防护 在信息技术飞速发展的今天,网络安全的重要性日益凸显。为了保护信息系统不受各种安全威胁的侵害,网络安全技术整体架构应运而生。本文将详细介绍“一个中心三重防护”的概念,并结合代码示…...

03.06 QT

一、使用QSlider设计一个进度条,并让其通过线程自己动起来 程序代码: <1> Widget.h: #ifndef WIDGET_H #define WIDGET_H#include <QWidget> #include <QThread> #include "mythread.h"QT_BEGIN_NAMESPACE namespace Ui {…...

【YOLOv12改进trick】多尺度大核注意力机制MLKA模块引入YOLOv12,实现多尺度目标检测涨点,含创新点Python代码,方便发论文

🍋改进模块🍋:多尺度大核注意力机制(MLKA) 🍋解决问题🍋:MLKA模块结合多尺度、门控机制和空间注意力,显著增强卷积网络的模型表示能力。 🍋改进优势🍋:超分辨的MLKA模块对小目标和模糊目标涨点很明显 🍋适用场景🍋:小目标检测、模糊目标检测等 🍋思路…...

SpringUI:打造高质量Web交互设计的首选元件库

SpringUI作为一个专为Web设计与开发领域打造的高质量交互元件库,确实为设计师和开发者提供了极大的便利。以下是对SpringUI及其提供的各类元件的详细解读和一些建议: SpringUI概述 SpringUI集合了一系列预制的、高质量的交互组件,旨在帮助设…...

鸿蒙Android4个脚有脚线

效果 min:number122max:number150Row(){Stack(){// 底Text().border({width:2,color:$r(app.color.yellow)}).height(this.max).aspectRatio(1)// 长Text().backgroundColor($r(app.color.white)).height(this.max).width(this.min)// 宽Text().backgroundColor($r(app.color.w…...

夏门大学DeepSeek 手册:从社会大众到高校及企业的全面应用实践研究(附 PDF 下载)

这 3 份手册分别从 DeepSeek 大模型概念、技术与应用实践、DeepSeek 大模型赋能高校教学和科研、DeepSeek 大模型及其企业应用实践-企业人员的大模型宝典几个角度进行全面分析,可以结合着清华、北大系列相互对照着学习。 清华北大推出的 DeepSeek 教程(…...

嵌入式学习第二十三天--网络及TCP

进程通信的方式: 同一主机 传统 system V 不同主机 网络 --- 解决不同主机间 的进程间通信 网络 (通信) //1.物理层面 --- 联通(通路) //卫星 2G 3G 4G 5G 星链 (千帆) //2.逻辑层面 --- 通路(软件) MAC os LINUX …...

策略模式详解:实现灵活多样的支付方式

多支付方式的实现:策略模式详解 策略模式(Strategy Pattern)是一种行为设计模式,它定义了一系列算法,并将每个算法封装起来,使它们可以互换使用。策略模式使得算法可以独立于使用它的客户端变化。本文将通…...

【Java篇】算术如诗,逻辑似梦:Java 编程中的运算符探寻

文章目录 Java 运算符:在计算与逻辑之中追寻编程的哲理1.前言2. 算术运算符2.1 基本四则运算符:加减乘除( - * / %)2.2 除法与取余2.3 增量运算符( --)2.4 自增/自减运算符 3. 关系运算符3.1 关系运算符 4.…...

Docker小游戏 | 使用Docker部署DOS游戏合集

Docker小游戏 | 使用Docker部署DOS游戏合集 前言项目介绍项目简介项目预览二、系统要求环境要求环境检查Docker版本检查检查操作系统版本三、部署dos-games网页小游戏下载镜像创建容器检查容器状态检查服务端口检查容器日志安全设置四、访问DOS游戏网页五、进阶玩法下载游戏拷贝…...

【大模型系列篇】国产开源大模型DeepSeek-V3技术报告解析

DeepSeek-V3技术报告 目录 DeepSeek-V3技术报告 1. 摘要 2. 引言 3. DeepSeek V3 架构 3.1 基础架构 3.1.1. 多头潜在注意力 3.1.2. DeepSeekMoE和无辅助损失的负载均衡 3.2 多令牌预测 4. 基础设施 4.1 计算集群 4.2 训练框架 4.2.1. DualPipe算法与计算通信协同优…...

双足机器狗开发:Rider - Pi

双足机器狗开发:Rider - Pi https://github.com/YahboomTechnology/Rider-Pi-Robot 项目介绍 Rider - Pi是一款为开发者、教育工作者和机器人爱好者设计的桌面双轮腿式机器人,它基于树莓派CM4核心模块构建,具备多种先进功能和特点: 硬件特性 核心模块:采用树莓派CM4核…...

以商业思维框架为帆,驭创业浪潮前行

创业者踏入商海,如同航海家奔赴未知海域,需有清晰的思维罗盘指引方向。图中“为什么—用什么—怎么做—何人做—投入产出”的商业框架,正是创业者破解商业谜题的密钥,从需求洞察到落地执行,为创业之路铺就逻辑基石。 …...

基于单片机的智慧音乐播放系统研究

标题:基于单片机的智慧音乐播放系统研究 内容:1.摘要 随着科技的飞速发展,人们对音乐播放系统的智能化和个性化需求日益增长。本研究的目的是设计并实现一个基于单片机的智慧音乐播放系统。采用单片机作为核心控制单元,结合音频解码模块、存储模块和人机…...

ApoorvCTF Rust语言逆向实战

上周参加了国外的比赛,名称叫:ApoorvCTF 看一下老外的比赛跟我们有什么不同,然后我根据国内比赛对比发现,他们考点还是很有意思的,反正都是逆向,哈哈哈 Rusty Vault 题目描述: In the h…...

Mysql回表查询、索引覆盖等概念

参考:【mysql】MySQL中的回表查询、索引覆盖、索引下推、谓词下推_mysql回表-CSDN博客 【一】回表查询 【1】索引的存储形式 在InnoDB存储引擎中,根据索引的存储形式,又可以分为以下两种: 分类含义特点聚集索引必须有࿰…...

Ubuntu20.04本地配置IsaacLab 4.2.0的G1训练环境(二):训练与推理

Ubuntu20.04本地配置IsaacLab4 4.2.0的G1训练环境(二):训练与推理 训练推理 写在前面,本文档的实现需要IsaacLab的成功安装,可参考(一)。 训练 在IsaacLab目录下,isaaclab的conda虚…...

《实战AI智能体》深度解析Deepseek可以做什么?

一、Deepseek平台功能全景图 Deepseek作为新一代人工智能开发平台,通过整合多项核心技术能力,构建了覆盖多领域的AI服务体系。该平台不仅为终端用户提供智能化解决方案,更为开发者群体打造了高效的技术支撑平台,形成了完整的AI应用开发生态。 二、核心功能模块解析 2.1 智…...

Android 仿 DeepSeek 思考效果:逐字显示 AI 生成内容,支持加粗、颜色,复制内容

最近特别火的非AI莫属了,对我们高级搬运工太友好了,不管是网页端还是APP端,输入你要问的问题,都会逐字给你显示出来,有的还会加粗,这种效果看着不错,今天就带大家一起来实现。有啥更好的建议请在…...

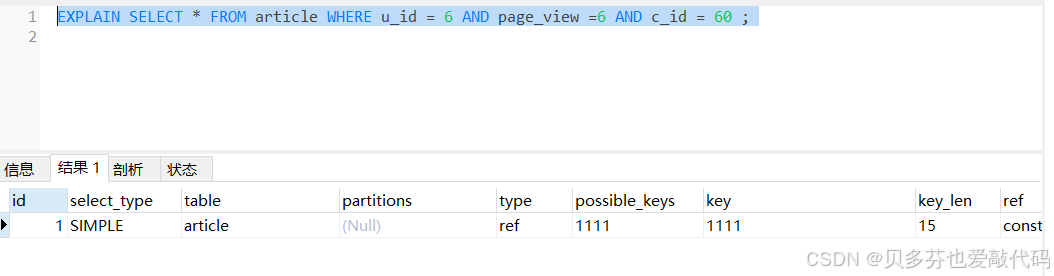

联合索引关于In和范围查询影响索引使用的情况分析

索引类型 1、unique ,唯一索引 2、normal,普通索引 3、fulltext, 全文索引 4、spatial,空间索引 样例 三个字段的联合索引,走一个字段是key_len是5,三个是15. 联合索引关于 使用in是不影响后续列 范围查询大于或小于…...

八点八数字科技:AI数字人引领智慧文旅新时代

在数字化浪潮席卷全球的今天,八点八数字科技凭借其领先的AI数字人技术,正在为文旅行业带来一场前所未有的变革。作为全球领先的IP智能体服务商,八点八数字科技通过自主研发的AI数字人全息舱、数字人一体机等创新产品,为智慧文旅注…...

python绘图之组合图表

组合图表(也称为多子图或多面板图表)是一种将多个图表组合在一起的可视化方式,主要用于同时展示多个相关的数据集或数据维度。本节我们学习使用python绘制组合图表 import matplotlib.pyplot as plt import numpy as np# 生成随机数据 x np.…...

pytest框架 核心知识的系统复习

1. pytest 介绍 是什么:Python 最流行的单元测试框架之一,支持复杂的功能测试和插件扩展。 优点: 语法简洁(用 assert 替代 self.assertEqual)。 自动发现测试用例。 丰富的插件生态(如失败重试、并发执…...

【人工智能】实现【DeepSeek】使用【Anything LLM】并使用本地知识库回答!本地部署告别服务器崩溃的烦恼!

本地知识库回答不准确(Anything LLM + Ollama ) 很多动手能力强的人根据网上的教程,部署了自己的本地知识库。但是发现知识库回答的不准确,甚至答非所问。 先看部署知识库的对比效果,本地大模型为deepseek1.5b 配置为 Anything LLM + Ollama,知识库内容为两篇手机公司文…...

RV1126+FFMPEG多路码流监控项目

一.项目介绍: 本项目采用的是易百纳RV1126开发板和CMOS摄像头,使用的推流框架是FFMPEG开源项目。这个项目的工作流程如下(如上图):通过采集摄像头的VI模块,再通过硬件编码VENC模块进行H264/H265的编码压缩,并把压缩后的…...

人工智能之数学基础:对线性代数中逆矩阵的思考?

本文重点 逆矩阵是线性代数中的一个重要概念,它在线性方程组、矩阵方程、动态系统、密码学、经济学和金融学以及计算机图形学等领域都有广泛的应用。通过了解逆矩阵的定义、性质、计算方法和应用,我们可以更好地理解和应用线性代数知识,解决各种实际问题。 关于逆矩阵的思…...

计算机网络(1) 网络通信基础,协议介绍,通信框架

网络结构模式 C/S-----客户端和服务器 B/S -----浏览器服务器 MAC地址 每一个网卡都拥有独一无二的48位串行号,也即MAC地址,也叫做物理地址、硬件地址或者是局域网地址 MAC地址表示为12个16进制数 如00-16-EA-AE-3C-40 (每一个数可以用四个…...

【音视频】ffplay常用命令

一、 ffplay常用命令 -x width:强制显示宽度-y height:强制显示高度 强制以 640*360的宽高显示 ffplay 2.mp4 -x 640 -y 360 效果如下 -fs 全屏显示 ffplay -fs 2.mp4效果如下: -an 禁用音频(不播放声音)-vn 禁…...

使用 AIStor、MLflow 和 KServe 将模型部署到 Kubernetes

在之前几篇关于 MLOps 工具的文章中,我展示了有多少流行的 MLOps 工具跟踪与模型训练实验相关的指标。我还展示了他们如何使用 MinIO 来存储作为模型训练管道一部分的非结构化数据。但是,一个好的 MLOps 工具应该做的不仅仅是管理您的实验、数据集和模型…...

NO.26十六届蓝桥杯备战|字符数组七道练习|islower|isupper|tolower|toupper|strstr(C++)

P5733 【深基6.例1】自动修正 - 洛谷 小写字母 - 32 大写字母 大写字母 32 小写字母 #include <bits/stdc.h> using namespace std;const int N 110; char a[N] { 0 };int main() {ios::sync_with_stdio(false);cin.tie(nullptr);cin >> a;int i 0;while (a…...