非对称加密技术深度解析:从数学基础到工程实践

一、密码学范式革命:从对称到非对称

1.1 对称加密的局限性

传统对称加密算法(如AES、DES)采用共享密钥机制,加解密使用相同密钥。虽然计算效率优异(AES-256加密速度可达800MB/s),但在密钥分发环节存在致命缺陷。设想一个分布式系统中有n个节点,采用对称加密需要维护C(n,2)=n(n-1)/2个独立密钥,密钥管理复杂度呈指数级增长。

1.2 非对称加密的突破

1976年Diffie-Hellman密钥交换协议的提出,标志着现代公钥密码学的诞生。非对称加密的核心在于使用数学上相关的密钥对:

公钥(Public Key):可公开分发,用于加密或验证签名

私钥(Private Key):严格保密,用于解密或生成签名

关键特性:

Decrypt(Encrypt(M, PK), SK) = M

Sign(M, SK) → σ, Verify(M, σ, PK) → true/false

二、核心算法数学原理解析

2.1 RSA算法(基于大整数分解难题)

密钥生成:

选择大素数p,q(通常1024-4096位)

计算n=p×q,φ(n)=(p-1)(q-1)

选择e满足1<e<φ(n)且gcd(e,φ(n))=1

计算d ≡ e⁻¹ mod φ(n)

公钥:(e,n),私钥:(d,n)

加密过程:

def rsa_encrypt(m, e, n):

return pow(m, e, n) # 模幂运算

安全性基础:给定n,难以在多项式时间内分解出p和q。目前最优算法GNFS的时间复杂度为:

O\left(exp\left(\left(\sqrt[3]{\frac{64}{9}} + o(1)\right)(\ln n)^{\frac{1}{3}}(\ln \ln n)^{\frac{2}{3}}\right)\right)

2.2 椭圆曲线密码学(ECC)

在有限域GF(p)上定义椭圆曲线:y² ≡ x³ + ax + b (mod p)

标量乘法与离散对数问题: 给定点G和Q=kG,求k在计算上不可行。相比RSA,ECC在同等安全强度下密钥长度更短:

安全级别 RSA密钥长度 ECC密钥长度

80-bit 1024 160

128-bit 3072 256

256-bit 15360 512

密钥生成示例(secp256k1曲线):

from cryptography.hazmat.primitives.asymmetric import ec

private_key = ec.generate_private_key(ec.SECP256K1())

public_key = private_key.public_key()

三、典型应用场景与协议实现

3.1 TLS握手协议中的密钥交换

现代TLS 1.3协议简化握手过程,关键步骤:

ClientHello:发送支持的密钥交换算法(如ECDHE)

ServerHello:选择参数并发送临时公钥

密钥计算:

客户端生成临时密钥对,计算共享密钥:

shared_secret = ECDH(client_eph_priv, server_eph_pub)

使用HKDF派生会话密钥

3.2 数字签名标准(DSA流程)

以ECDSA为例的签名过程:

生成签名:

from cryptography.hazmat.primitives import hashes

signature = private_key.sign(

data,

ec.ECDSA(hashes.SHA256())

)

验证过程:

try:

public_key.verify(signature, data, ec.ECDSA(hashes.SHA256()))

except InvalidSignature:

# 验证失败处理

四、工程实践中的关键考量

4.1 密钥生命周期管理

生成:使用硬件熵源(如Linux的/dev/urandom)

存储:HSM或密钥管理系统(如AWS KMS)

轮换:自动化密钥轮换策略(推荐周期≤90天)

4.2 性能优化策略

混合加密系统典型架构:

+---------------------+ +---------------------+

| 非对称加密 | | 对称加密 |

| 加密会话密钥 |------>| 加密实际数据 |

| RSA/ECC 1-10ms | | AES-GCM 100MB/s |

+---------------------+ +---------------------+

4.3 常见实现陷阱

随机数生成缺陷:2012年索尼PS3 ECDSA重复k值导致私钥泄露

填充方案选择:RSA应使用OAEP而非PKCS#1 v1.5

时序攻击防护:实现需恒定时间比较

五、前沿发展与量子威胁

5.1 后量子密码学进展

NIST PQC标准化进程候选算法:

类型 代表算法 密钥尺寸(字节)

格密码 Kyber 800/1632

哈希签名 SPHINCS+ 1kB

编码密码 ClassicMcEliece 261kB

5.2 量子计算威胁时间表

根据IBM量子路线图,预计2030年前可能实现破解2048位RSA的量子计算机(需要≈2×10⁶量子比特)。迁移建议:

现阶段系统设计需支持密码敏捷性(Crypto-Agility)

↓

2025年前评估PQC算法兼容性

↓

2030年前完成混合方案部署

六、最佳实践清单

算法选择:

优先选用ECDSA over RSA(性能更优)

弃用已破解算法(如RSA-1024、ECC-160)

安全配置:

# TLS配置示例

ssl_protocols TLSv1.3;

ssl_ecdh_curve X25519:secp521r1;

代码审计重点:

检查所有随机数生成路径

验证证书链校验逻辑

防范Billion Laughs攻击(XML签名)

非对称加密技术作为现代信息安全体系的基石,其深入理解对构建安全可靠的分布式系统至关重要。随着计算范式的演进,密码学工程师需要持续跟踪前沿进展,在算法选择、实现优化和系统架构层面做出科学决策。

相关文章:

非对称加密技术深度解析:从数学基础到工程实践

一、密码学范式革命:从对称到非对称 1.1 对称加密的局限性 传统对称加密算法(如AES、DES)采用共享密钥机制,加解密使用相同密钥。虽然计算效率优异(AES-256加密速度可达800MB/s),但在密钥分发环…...

Ubuntu 22.04/24.04 配置apt 源

前言 在 Ubuntu 系统部署与运维中,APT 源配置是保障软件安装效率与系统稳定性的核心环节。然而,随着 Ubuntu 24.04 LTS(Noble)的发布,其 APT 源配置格式与 22.04 LTS(Jammy)存在显著差异。 …...

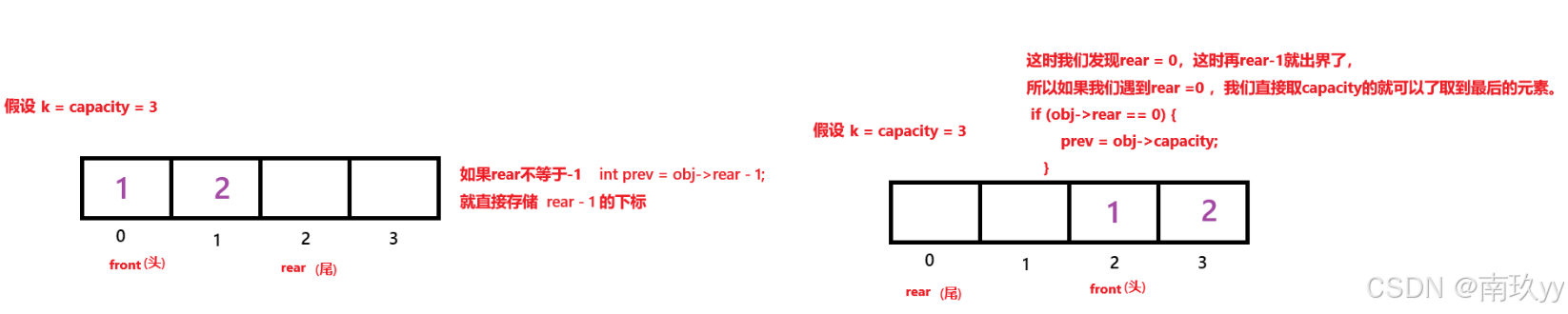

数据结构C语言练习(设计循环队列)

一、循环队列简介 循环队列是一种线性数据结构,基于 FIFO(先进先出)原则,将队尾连接到队首形成循环。其核心优势是能复用队列之前用过的空间,避免普通队列 “假溢出” 问题。实现时,通常申请 k1 大小的数组…...

vscode代码片段的设置与使用

在 Visual Studio Code (VS Code) 中,可以通过自定义**代码片段(Snippets)**快速插入常用代码模板。以下是详细设置步骤: 步骤 1:打开代码片段设置 按下快捷键 Ctrl Shift P(Windows/Linux)或…...

在Vue中如何高效管理组件状态

在Vue中高效管理组件状态,可以采用以下几种策略: 使用Vuex进行状态管理: 对于复杂的应用,使用Vuex是一个非常有效的状态管理方案。Vuex提供了一个集中存储管理所有组件的状态,并以响应式的方式更新视图。它包括以下几个…...

uniapp -- 列表垂直方向拖拽drag组件

背景 需要在小程序中实现拖拽排序功能,所以就用到了m-drag拖拽组件,在开发的过程中,发现该组件在特殊的场景下会有些问题,并对其进行了拓展。 效果 组件代码 <template><!-- 创建一个垂直滚动视图,类名为m-drag --><scroll...

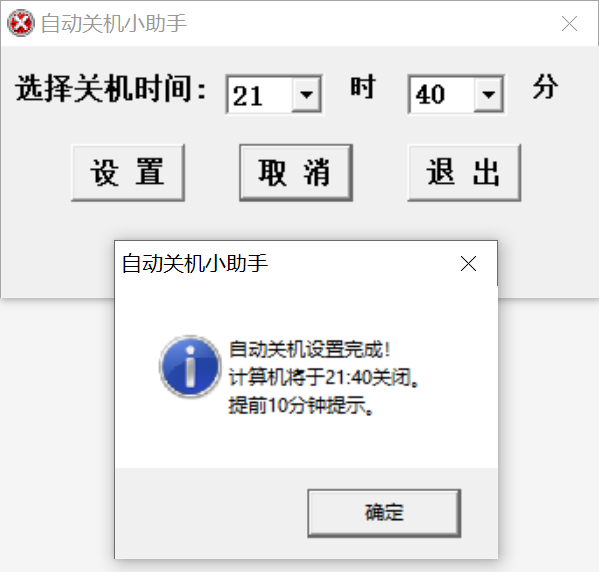

一款非常小的软件,操作起来非常丝滑!

今天我想给大家分享一款超级实用的小软件,它是一款电脑上用的倒计时和关机助手。 关机助手 帮你自动关机 这款关机助手特别小巧,完全不需要安装,文件大小才60KB,比一个小小的文件还小。你只需要把它下载下来,双击打开…...

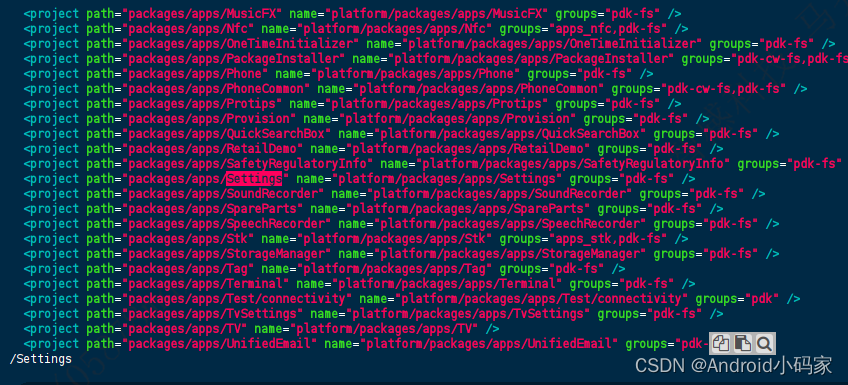

FrameWork基础案例解析(四)

文章目录 单独拉取framework开机与开机动画横屏Android.mk语法单独编译SDKmake 忽略warning单独修改和编译Camera2单独编译Launcher3Android Studio 导入、修改、编译Settings导入 Android Studio 导入、修改、编译Launcher3android 开机默认进入指定Launcher植入自己的apk到系…...

嵌入式电量与功耗优化:从理论到实战

目录 一、为什么功耗是个大问题? 电池寿命的命门 效率决定竞争力 运营成本的隐形杀手 环保不是空话 二、功耗从哪来?硬件软件一个都跑不了 硬件:功耗的物理根源 处理器:耗电主力军 存储器:偷偷摸摸的耗电鬼 电源管理单元(PMU):幕后功臣也有损耗 时钟系统:滴…...

通过 C# 提取PDF文档中的图片

当 PDF 文件中包含有价值的图片,如艺术画作、设计素材、报告图表等,提取图片可以将这些图像资源进行单独保存,方便后续在不同的项目中使用,避免每次都要从 PDF 中查找。本文将介绍如何使用C#通过代码从PDF文档中提取图片ÿ…...

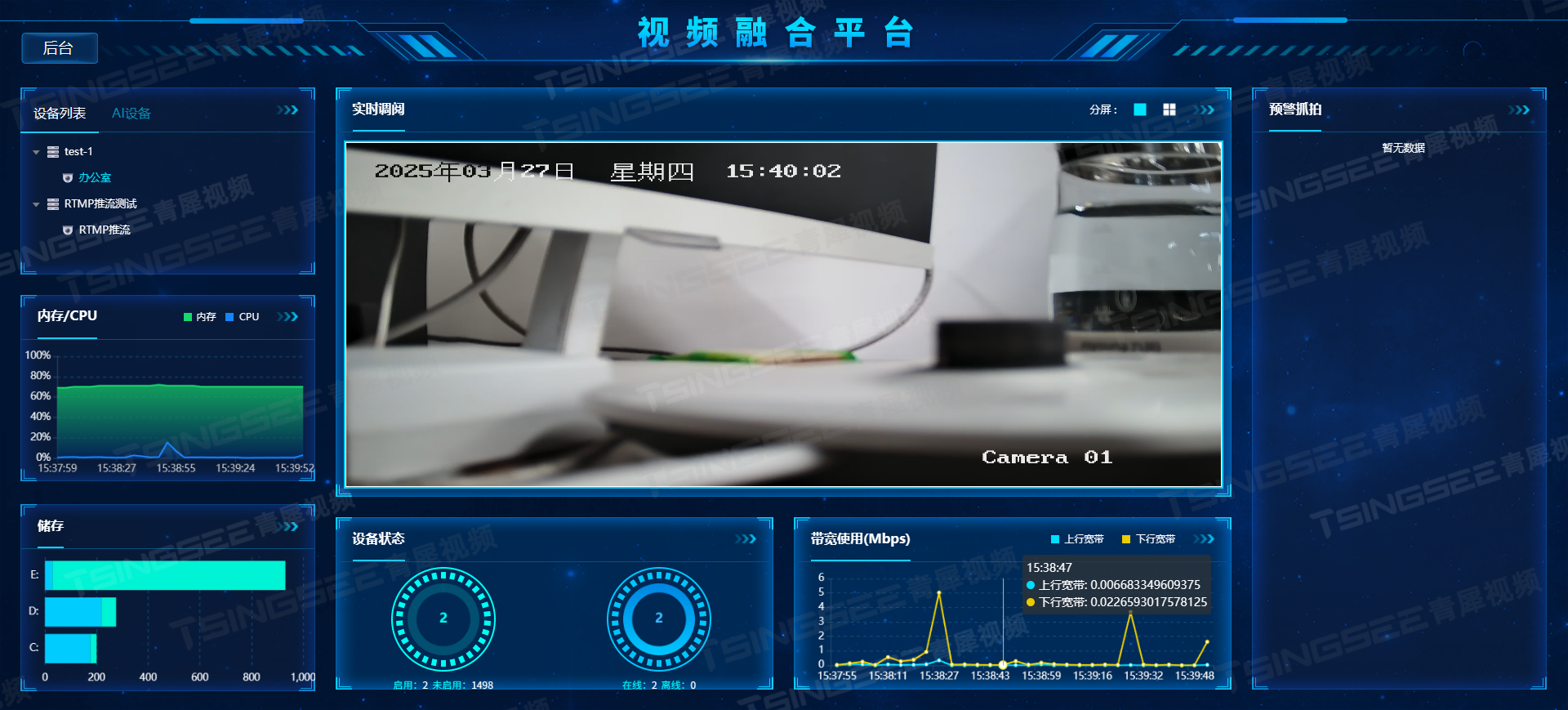

国标GB28181视频监控平台EasyCVR保驾护航休闲娱乐“九小场所”安全运营

凭借降低人力资源、节约物资成本的优势,在多个场景得到广泛应用。如今,棋牌室、洗浴中心、酒店这类人员频繁流动和密集的场所,已成为安全管理的重点。 尽管部分棋牌室已安装了监控设备,但是设备功能单一,只能实现一…...

GoLand 2024.3 中文 GO语言开发工具

GoLand 2024.3 中文 GO语言开发工具 文章目录 GoLand 2024.3 中文 GO语言开发工具一、介绍二、效果三、下载 一、介绍 JetBrains GoLand 2024 ,是一款GO语言开发工具,全行代码补全:能使用本地运行的上下文感知深度学习模型,可以自…...

学习笔记)

HTML 音频(Audio)学习笔记

一、HTML 音频概述 在 HTML 中,音频可以通过多种方式播放,但要确保音频在不同浏览器和设备上都能正常播放,需要掌握一些技巧。HTML5 引入了 <audio> 元素,为音频播放提供了一种标准方法,但在 HTML4 中ÿ…...

)

去中心化交易所(DEX)

核心概念与DEX类型 DEX vs CEX 中心化交易所(CEX)风险:资产托管风险(如2019年超2.9亿美元被盗)、隐私泄露(如50万用户信息泄漏)。 DEX优势:用户自持资产(非托管&#x…...

CentOS 7 强制升级Docker 24.x终极指南(解决MySQL8镜像兼容性问题)

CentOS 7 强制升级Docker 24.x终极指南(解决MySQL8镜像兼容性问题) 旧版本: 新版本docker: 一、问题背景与方案选型 1.1 典型报错分析 The designated data directory /var/lib/mysql/ is unusable根本原因:旧版…...

【区块链安全 | 第十九篇】类型之映射类型

文章目录 映射类型可迭代映射 映射类型 映射类型使用语法 mapping(KeyType KeyName? > ValueType ValueName?),映射类型的变量声明使用语法 mapping(KeyType KeyName? > ValueType ValueName?) VariableName。 KeyType 可以是任何内置值类型、bytes、st…...

Flask与 FastAPI 对比:哪个更适合你的 Web 开发?

在开发 Web 应用时,Python 中有许多流行的 Web 框架可以选择,其中 Flask 和 FastAPI 是两款广受欢迎的框架。它们各有特色,适用于不同的应用场景。本文将从多个角度对比这两个框架,帮助你更好地选择适合的框架来构建你的 Web 应用…...

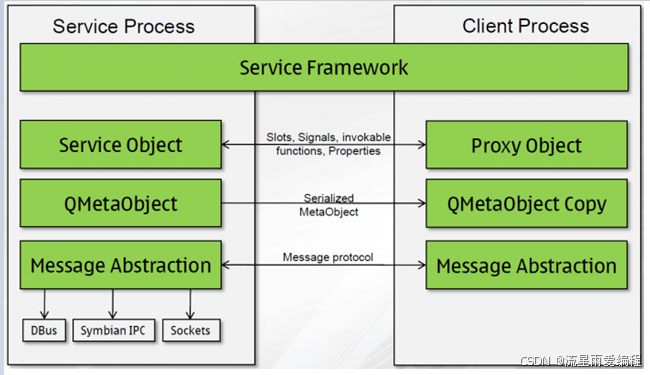

QT 中的元对象系统(五):QMetaObject::invokeMethod的使用和实现原理

目录 1.简介 2.原理概述 3.实现分析 3.1.通过方法名调用方法的实现分析 3.2.通过可调用对象调用方法的实现分析 4.使用场景 5.总结 1.简介 QMetaObject::invokeMethod 是 Qt 框架中的一个静态方法,用于在运行时调用对象的成员函数。这个方法提供了一种动态调…...

Linux进程管理与进程间通信

一、进程基础知识 1. 进程的定义与特性 **定义**:进程是程序的一次执行过程,是系统资源分配的基本单位 **特性**: - 动态性:进程是程序的动态执行过程 - 并发性:多个进程可以并发执行 - 独立性:进…...

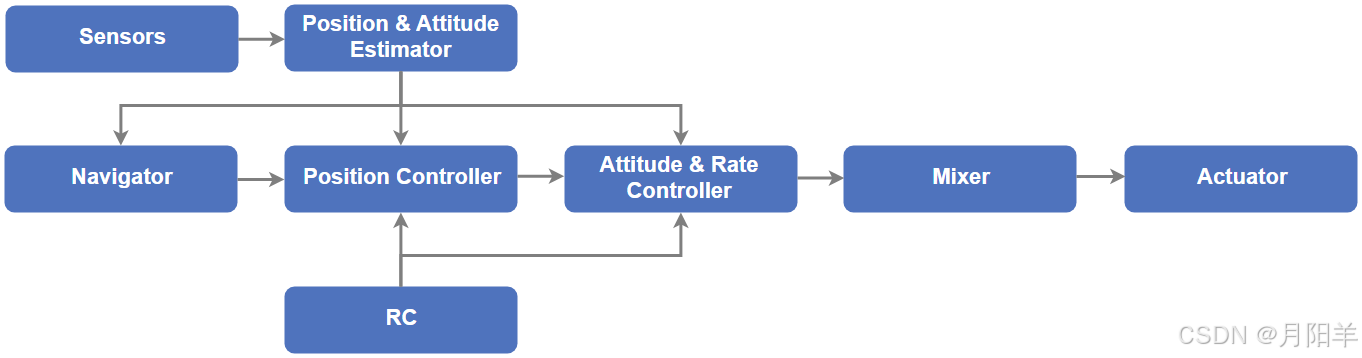

【无人机】无人机PX4飞控系统高级软件架构

目录 1、概述(图解) 一、数据存储层(Storage) 二、外部通信层(External Connectivity) 三、核心通信枢纽(Message Bus) 四、硬件驱动层(Drivers) 五、飞…...

启动arthas-boot.jar端口占用

问题 [rootlocalhost arthas-4.0.4]# java -jar arthas-boot.jar [ERROR] The telnet port 3658 is used by process 7066 instead of target process 6155, you will connect to an unexpected process. [ERROR] 1. Try to restart arthas-boot, select process 7066, shutdow…...

JSVMP逆向实战:原理分析与破解思路详解

引言 在当今Web安全领域,JavaScript虚拟机保护(JSVMP)技术被广泛应用于前端代码的保护和反爬机制中。作为前端逆向工程师,掌握JSVMP逆向技术已成为必备技能。本文将深入剖析JSVMP的工作原理,并分享实用的逆向破解思路…...

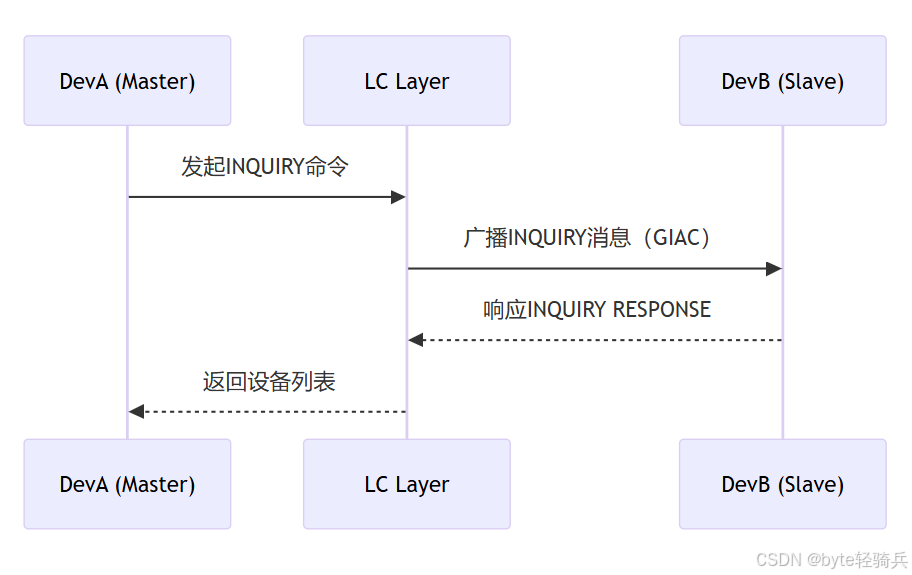

【SPP】蓝牙链路控制(LC)在SPP中互操作性深度解析

在蓝牙协议栈的精密分层体系中,其链路控制(Link Control, LC)层作为基带层的核心组件,承载着物理信道管理、连接建立与维护等关键任务。其互操作性要求直接决定了不同厂商设备能否实现无缝通信。本文将以蓝牙技术规范中的LC互操作…...

单片机学习之定时器

定时器是用来定时的机器,是存在于STM32单片机中的一个外设。STM32一般总共有8个定时器,分别是2个高级定时器(TIM1、TIM8),4个通用定时器(TIM2、TIM3、TIM4、TIM5)和2个基本定时器(TI…...

供应链管理:计算题 / 倒扣法

一、理解倒扣法 在供应链管理中,倒扣法是一种常用的成本计算方法,主要用于确定商品的成本和销售价格,以确保特定的毛利率。倒扣法的基本原理是在已知售价和期望毛利率的情况下,逆推计算出供货价或成本价。 二、倒扣法的计算公式…...

算法每日一练 (25)

💢欢迎来到张翊尘的技术站 💥技术如江河,汇聚众志成。代码似星辰,照亮行征程。开源精神长,传承永不忘。携手共前行,未来更辉煌💥 文章目录 算法每日一练 (25)四数之和题目描述解题思路解题代码c…...

【大模型基础_毛玉仁】6.4 生成增强

目录 6.4 生成增强6.4.1 何时增强1)外部观测法2)内部观测法 6.4.2 何处增强6.4.3 多次增强6.4.4 降本增效1)去除冗余文本2)复用计算结果 6.4 生成增强 检索器得到相关信息后,将其传递给大语言模型以期增强模型的生成能…...

Zephyr实时操作系统初步介绍

一、概述 Zephyr是由Linux基金会托管的开源实时操作系统(RTOS),专为资源受限的物联网设备设计。其核心特性包括模块化架构、跨平台兼容性、安全性优先以及丰富的连接协议支持。基于Apache 2.0协议,Zephyr允许商业和非商业用途的自…...

【GCC警告报错4】warning: format not a string literal and no format arguments

文章主本文根据笔者个人工作/学习经验整理而成,如有错误请留言。 文章为付费内容,已加入原创保护,禁止私自转载。 文章发布于:《C语言编译报错&警告合集》 如图所示: 原因: snprintf的函数原型&#x…...

【落羽的落羽 C++】模板简介

文章目录 一、模板的引入二、函数模板1. 函数模板的使用2. 函数模板的原理3. 函数模板的实例化4. 函数模板的匹配 三、类模板 一、模板的引入 假如我们想写一个Swap函数,针对每一种类型,都要函数重载写一次,但它们的实现原理是几乎一样的。在…...