硬盘加密安全

硬盘加密性能需求核心指标与优化策略

1. 核心性能指标

- 读写速度影响:

硬盘加密需平衡安全性与数据吞吐效率。以BitLocker为例,其对4K随机写入性能的影响最高可达45%2,但在现代CPU(支持AES-NI指令集)下,全盘加密的读写速度损失通常控制在10%-20%以内16。硬件加密方案(如AES-256芯片)可进一步降低性能损耗,读写延迟较软件加密减少30%-50%57。 - 系统启动时间:

BitLocker启用后,系统启动时间因密钥验证流程增加约2-5秒16,若结合TPM(可信平台模块)芯片,可缩短至1秒内67。 - CPU负载与能耗:

软件加密依赖CPU进行实时加解密,高并发场景下(如数据库频繁读写)可能导致CPU占用率提升15%-30%26,而硬件加密方案(如专用加密芯片)可将CPU负载降低至5%以下57。

2. 加密方式对比与适用场景

| 加密类型 | 优势 | 性能瓶颈 | 适用场景 |

|---|---|---|---|

| 软件加密 | 灵活部署(如BitLocker、VeraCrypt)16 | 高CPU占用,4K随机写入性能下降显著26 | 个人用户、非高频读写场景 |

| 硬件加密 | 低延迟(<1ms)、高吞吐(1GB/s+)57 | 成本较高,依赖专用硬件57 | 企业级存储、高并发数据库环境 |

| 混合加密 | 敏感数据硬件加密+普通数据软件加密57 | 配置复杂度高5 | 金融、医疗等分级数据保护需求 |

3. 性能优化策略

- 硬件加速方案:

- 优先选择支持AES-NI指令集的CPU,可提升BitLocker加密效率30%以上16;

- 采用硬件加密移动硬盘(如希捷铭系列),通过内置加密芯片实现近无损性能57。

- 算法与协议优化:

- 对实时性要求高的场景使用ChaCha20算法(较AES-256功耗降低20%)7;

- 启用TPM模块减少启动阶段的密钥加载时间67。

- 分层加密设计:

对关键数据分区(如系统盘)采用硬件加密,非敏感数据分区使用软件加密,平衡性能与安全57。

4. 企业级场景需求

- 高并发处理:

金融、云计算等场景需支持数千并发加密请求,硬件加密方案的吞吐量需达到5GB/s以上,延迟低于10ms57。 - 数据恢复效率:

加密硬盘的数据恢复需依赖备份密钥,企业应部署自动化密钥管理系统,确保恢复响应时间<5分钟16。

总结

硬盘加密性能需求聚焦于读写效率、CPU负载与启动延迟的平衡12。个人用户可优先选择支持硬件加速的BitLocker16,而企业级场景需采用硬件加密方案(如AES-256芯片)以应对高并发与低延迟需求57。未来趋势将更依赖TPM芯片集成与混合加密架构,兼顾安全性与性能67。

硬盘加密安全性核心机制与风险分析

1. 核心安全机制

- 高强度加密算法:

主流硬盘加密技术(如BitLocker)采用AES-256算法,通过对称加密确保数据在存储和传输中的机密性,目前无已知有效破解手段14。 - 硬件级安全支持:

- TPM(可信平台模块)芯片与BitLocker结合,可防止物理攻击(如冷启动攻击),加密密钥独立存储于硬件中,避免软件层泄露风险47。

- 硬件加密硬盘(如希捷铭系列)内置AES-256芯片,密钥生成与加密过程均在硬件中完成,抵御恶意软件窃取密钥8。

- 多重身份验证:

BitLocker支持“TPM+PIN+启动密钥”组合验证,即使单一验证要素泄露,仍无法绕过完整认证流程47。

2. 潜在风险与漏洞

- 软件加密的依赖性问题:

BitLocker等软件加密方案依赖操作系统安全性,若系统被恶意软件感染(如勒索病毒),可能导致加密流程被旁路或密钥泄露67。 - 加密协议设计缺陷:

部分研究指出,BitLocker的预启动认证流程存在漏洞,攻击者可通过物理接触设备并利用内存残留数据提取加密密钥(如CVE-2023-21563)6。 - 密钥管理风险:

用户若未妥善保管恢复密钥(如未备份或存储于加密盘内),设备故障时将导致数据永久丢失16。

3. 安全增强建议

- 优先选择硬件加密方案:

内置加密芯片的硬盘(如希捷AES-256系列)在性能与安全性上优于纯软件加密,密钥隔离于硬件中,抵御系统层攻击58。 - 启用TPM与多因子认证:

对BitLocker用户,建议启用TPM芯片并设置PIN码或USB密钥,阻断物理攻击路径47。 - 定期更新与密钥备份:

- 及时修复系统漏洞(如Windows安全补丁),减少加密协议被利用的风险6;

- 将恢复密钥存储于离线介质(如纸质文件)或独立硬件设备(如YubiKey)14。

总结

硬盘加密安全性依赖于算法强度、硬件隔离及密钥管理14。尽管BitLocker等软件方案提供便捷保护,但其潜在风险(如系统依赖性和物理攻击漏洞)需通过硬件加密与多因子认证弥补68。企业级场景应优先部署硬件加密硬盘,个人用户可结合TPM与离线备份策略,平衡安全性与易用性57。

相关文章:

硬盘加密安全

硬盘加密性能需求核心指标与优化策略 1. 核心性能指标 读写速度影响: 硬盘加密需平衡安全性与数据吞吐效率。以BitLocker为例,其对4K随机写入性能的影响最高可达45%2,但在现代CPU(支持AES-NI指令集)下…...

推荐系统(二十二):基于MaskNet和WideDeep的商品推荐CTR模型实现

在上一篇文章《推荐系统(二十一):基于MaskNet的商品推荐CTR模型实现》中,笔者基于 MaskNet 构建了一个简单的模型。笔者所经历的工业级实践证明,将 MaskNet 和 Wide&Deep 结合应用,可以取得不错的效果&…...

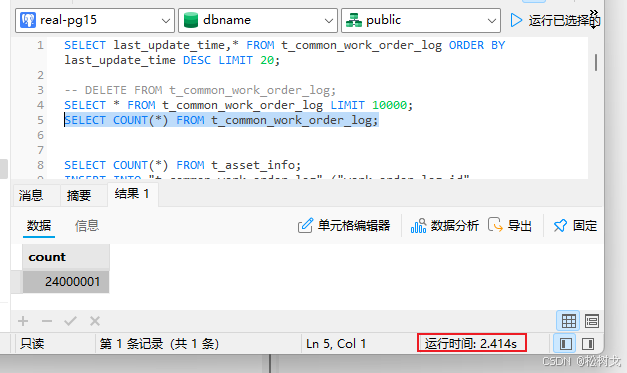

Ubuntu挂载HDD迁移存储PostgreSQL数据

关联博客:windows通用网线连接ubuntu实现ssh登录、桌面控制、文件共享 背景: 在个人ubuntu机器上安装了pgsql,新建了一张表插入了2000w数据用于模拟大批量数据分页查询用,但是发现查询也不慢(在公司测试环境查询1700…...

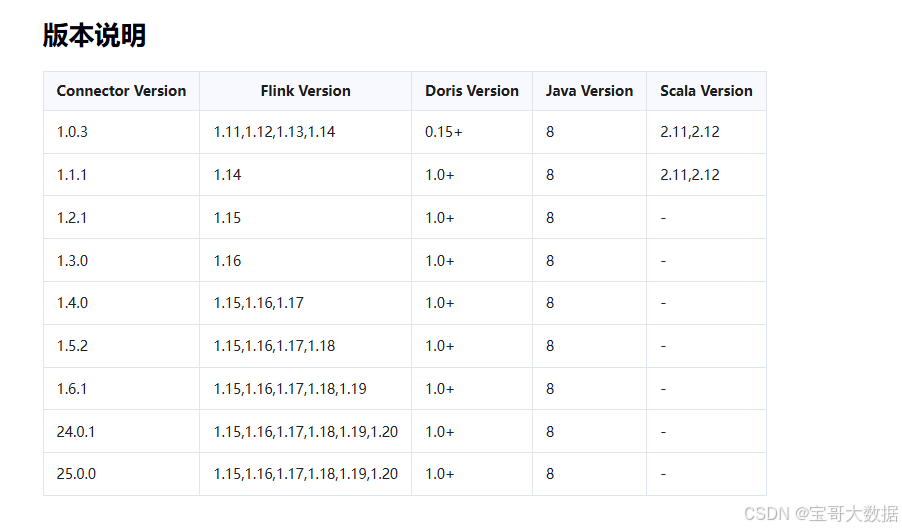

Flink CDC Pipeline mysql to doris

版本兼容 flink 与 flink-cdc版本兼容 flink 与doris版本兼容 运行同步程序 最终在 flink-1.20.1 与 flink-cdc-3.1.1 跑通测试 配置yaml文件 [rootchb1 flink-cdc-3.1.1]# cat mysql2doris.yaml ##################################################################…...

LaTeX、KaTeX、Markdown 的用法

文章目录 1. LaTeX 用法概述1.1 LaTeX简介1.2 优点与应用场景2. LaTeX 基础语法2.1 文档结构2.2 文本格式化2.3 数学公式3. KaTeX 用法3.1 KaTeX简介3.2 基本使用方法3.2.1 引入KaTeX3.2.2 渲染数学公式3.2.3 自定义配置3.3 与LaTeX的兼容性4. Markdown 用法4.1 Markdown简介4.…...

Git 教程:从 0 到 1 全面指南 教程【全文三万字保姆级详细讲解】

目录 什么是 Git ? Git 与 SVN 区别 Git 安装配置 Linux 平台上安装 Centos/RedHat 源码安装 Windows 平台上安装 使用 winget 工具 Mac 平台上安装 Git 配置 用户信息 文本编辑器 差异分析工具 查看配置信息 生成 SSH 密钥(可选…...

事件类型——常见的键盘事件及应用

事件类型——常见的键盘事件及应用 键盘事件是前端交互的重要组成部分,通过 keydown 和 keyup 可以精准监听用户的按键行为,结合 key 和 code 属性实现多样化的逻辑。在实际开发中,需根据场景选择合适的事件和属性,并注意兼容性和…...

【 <二> 丹方改良:Spring 时代的 JavaWeb】之 Spring Boot 的未来:从微服务到云原生的演进

<前文回顾> 点击此处查看 合集 https://blog.csdn.net/foyodesigner/category_12907601.html?fromshareblogcolumn&sharetypeblogcolumn&sharerId12907601&sharereferPC&sharesourceFoyoDesigner&sharefromfrom_link <今日更新> 一、引子&…...

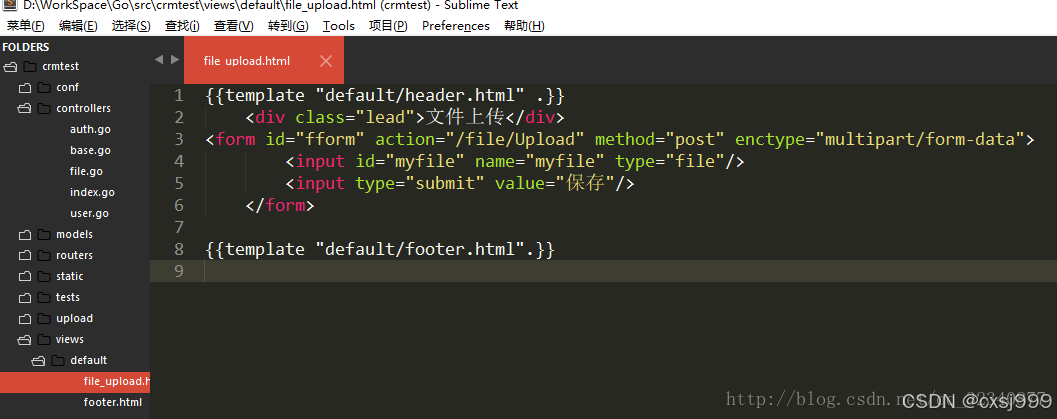

beego文件上传

1file.go 2html代码 3路由设置 beego.Router("/file/Upload", &controllers.FileUploadController{}, "post:Upload") 注意 1,得新建个upload文件夹 2,路由设置严格区分大小写。 biiego文件下载上传代码 github 觉得不错Star下...

2025-04-05 吴恩达机器学习5——逻辑回归(2):过拟合与正则化

文章目录 1 过拟合1.1 过拟合问题1.2 解决过拟合 2 正则化2.1 正则化代价函数2.2 线性回归的正则化2.3 逻辑回归的正则化 1 过拟合 1.1 过拟合问题 欠拟合(Underfitting) 模型过于简单,无法捕捉数据中的模式,导致训练误差和测试误…...

基于Python的图书借阅推荐系统设计与实现

【Python】基于Python的图书借阅推荐系统设计与实现 (完整系统源码开发笔记详细部署教程)✅ 目录 一、项目简介二、项目界面展示三、项目视频展示 一、项目简介 本项目基于Python语言和Django框架开发,旨在为用户提供一个高可靠、高便捷的图…...

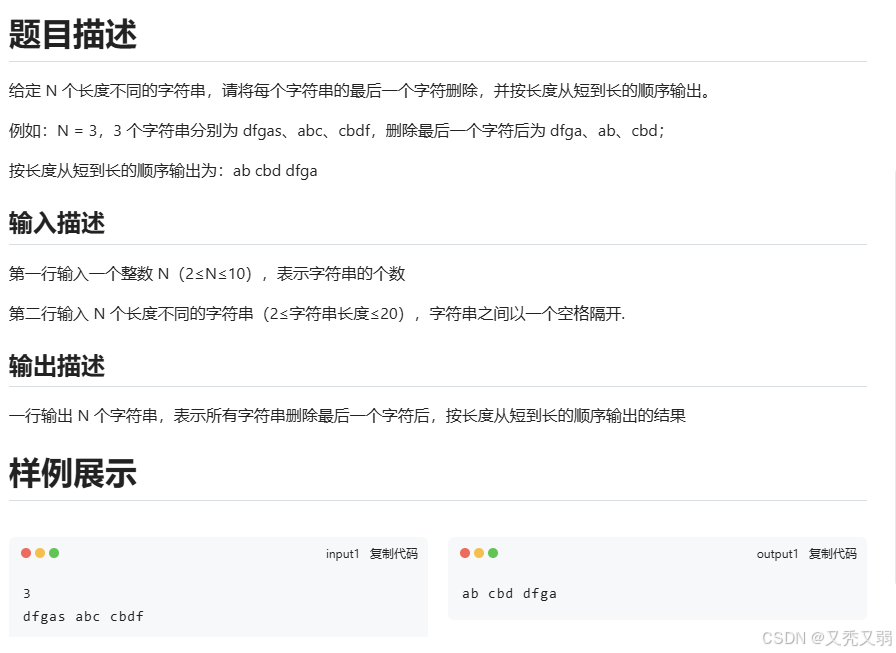

数字与数学——常见面试算法题

目录 数字统计问题 符号统计 阶乘0的个数 溢出问题 整数反转 回文数 进制问题 七进制数 进制转换 数组实现加法 数组实现整数加法 字符串实现加法 二进制加法 幂运算 求2的幂 求3的幂 求4的幂 辗转相除法(之前博客有过详细推导) https…...

Lua:第1-4部分 语言基础

1 Lua语言入门 1.1 程序段 我们将 Lua 语言执行的每一段代码(例如,一个文件或交互模式下的一行)称为一个程序段 ( Chunk ) ,即一组命令或表达式组成的序列 。 1.2 一些词法规范 Lua 语言中的标识符&#…...

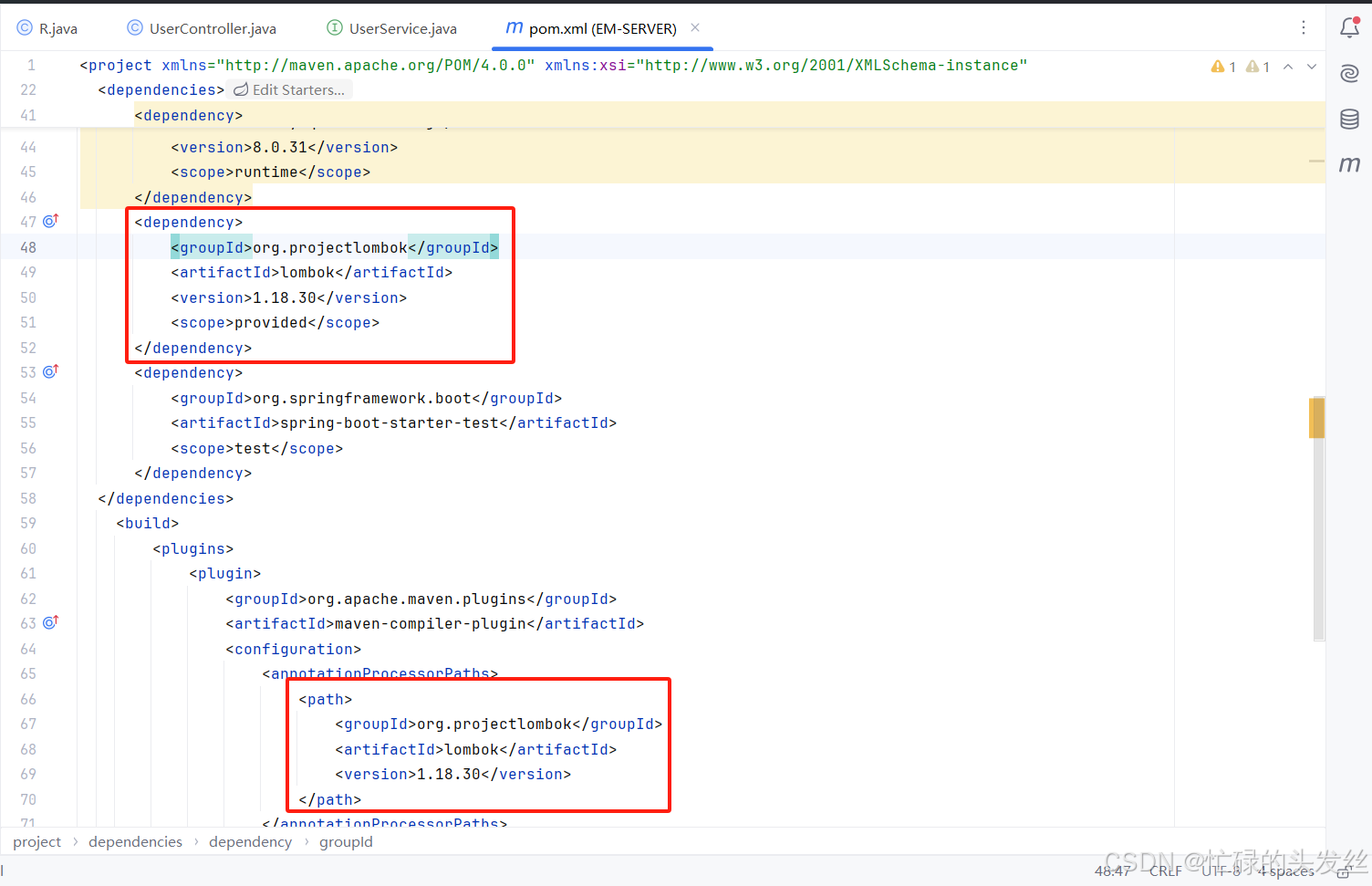

2024版idea使用Lombok时报找不到符号

今天在springboot项目中使用Lombok的Builder注解,启动时居然报了找不到符号的错,如下图 于是开始了漫长的寻找之路,首先去settings->Plugins中看自己的Lombok插件是否启动,发现确实是如此,然后看网上的教程去加上这…...

python中的sort使用

目录 sort()使用 排序处理 升序由小到大排序: sort与sorted 总结 降序由大到小排序: key 参数详解 按字符串长度升序排序 按字符串第二个字符排序 sort()使用 list.sort(keyNone, reverseFalse) 功能:对列表原地排序(直接…...

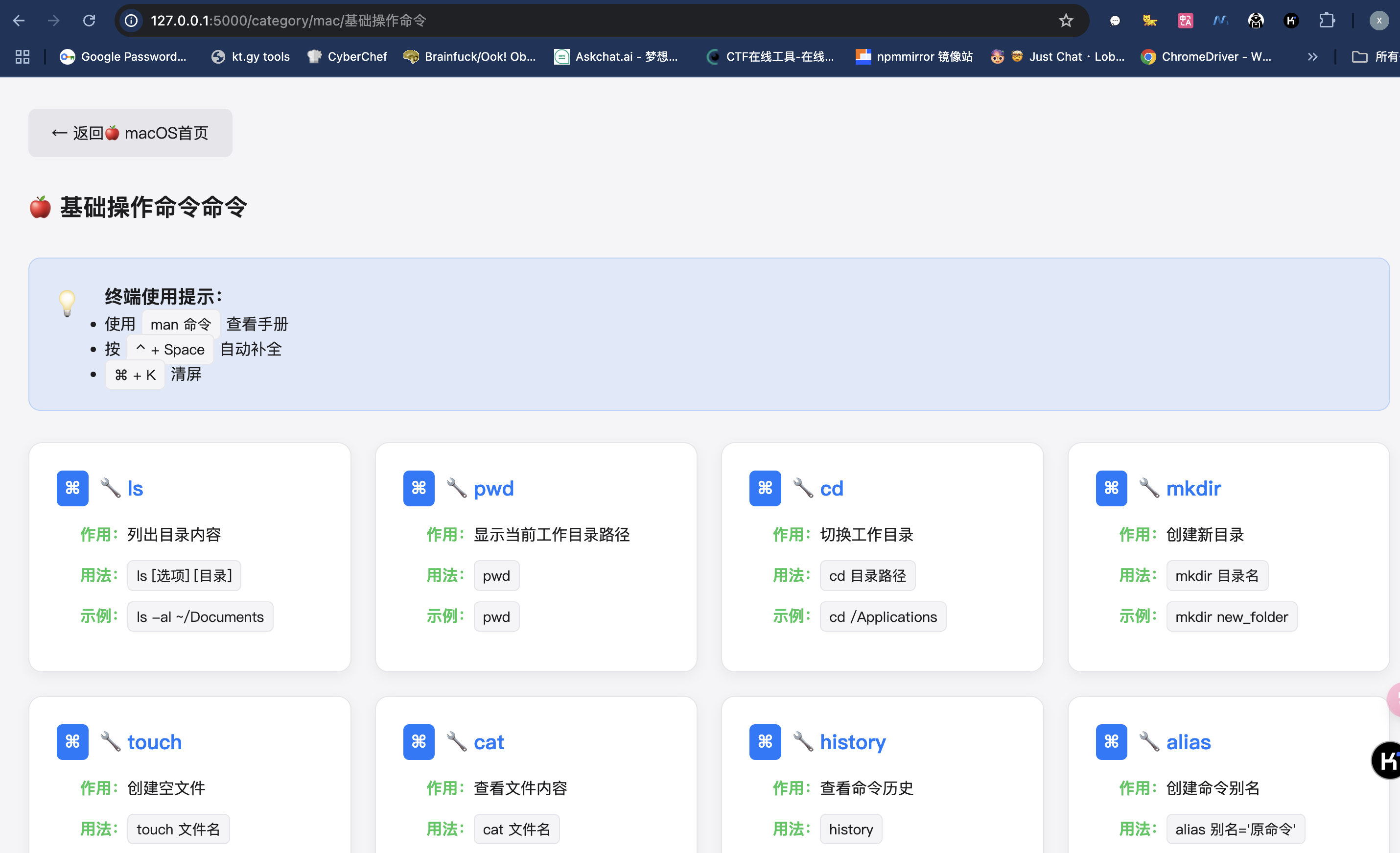

构建macOS命令速查手册:基于Flask的轻量级Web应用实践

构建macOS命令速查手册:基于Flask的轻量级Web应用实践 一、项目概述 本文介绍一个基于Flask框架开发的macOS命令速查Web应用。该应用通过结构化的命令数据存储和响应式前端设计,为用户提供便捷的命令查询体验,具备以下特点: 六…...

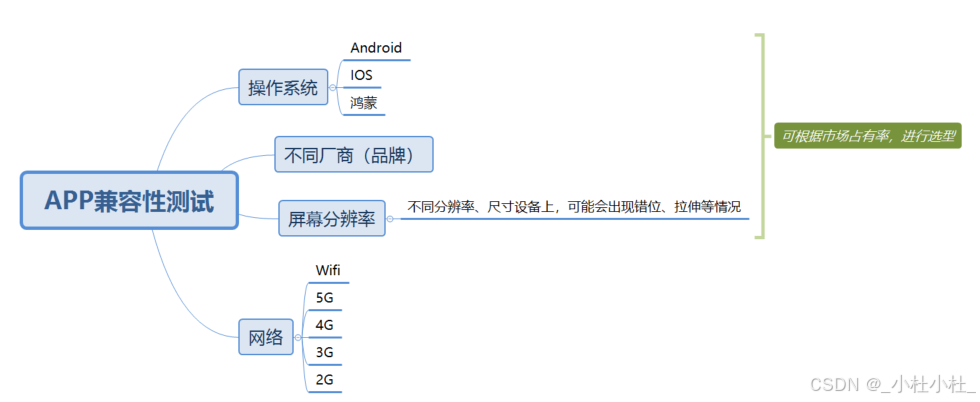

APP的兼容性测试+bug定位方法

兼容性问题定位 一、为什么会有兼容性问题?二、APP兼容性测试场景三、常见的一些兼容性bug0. 引言1. 常见兼容性bug(1)界面性问题(2)内存不足(3)网络问题(4)权限问题 通过…...

开源 PDF.js 文件编辑操作

一、PDF.js PDF.js 是 Mozilla 基金会推出的一个使用 HTML5 构建的 PDF 阅读器,它完全使用 JavaScript 编写。作为 Firefox 浏览器的默认 PDF 查看器,PDF.js 具有强大的兼容性和稳定性。它不仅支持 PDF 文件的查看和渲染,还提供了丰富的交互…...

云资源合规基线:确保云环境安全与合规的完整指南

1. 引言 随着越来越多的企业将其IT基础设施迁移到云端,确保云资源的安全性和合规性变得至关重要。云资源合规基线是一套最佳实践和标准,旨在帮助组织维护安全、高效且符合法规要求的云环境。本文将深入探讨云资源合规基线的各个方面,为IT管理者和安全专业人士提供全面的指导。…...

关于 问号表达式(condition ? expr1 : expr2))

#SVA语法滴水穿石# (005)关于 问号表达式(condition ? expr1 : expr2)

在 SystemVerilog 断言(SVA)中,问号表达式(condition ? expr1 : expr2)的语法和逻辑与 C 语言的三元条件运算符完全一致。它根据条件选择执行 expr1 或 expr2,常用于动态选择信号、序列或属性。 1. 基本语法 // 格式: condition ? true_expression : false_expressi…...

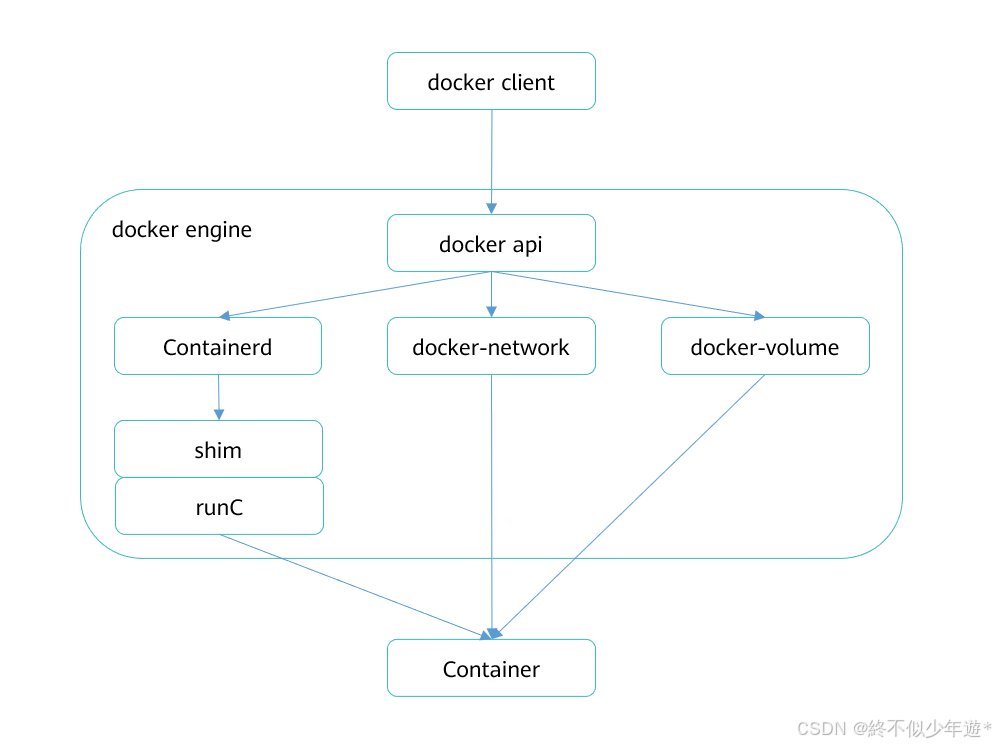

操作系统、虚拟化技术与云原生及云原生AI简述

目录 操作系统基础 操作系统定义 操作系统的组成 操作系统的分类 Linux操作系统特性 虚拟化技术 概述 CPU虚拟化 内存虚拟化 I/O虚拟化 虚拟化技术 虚拟化平台管理工具 容器 容器与云原生:详细介绍 容器的特点 什么是云原生? 云原生的特点 容器与云原生的…...

springcouldalibaba5大组件

springcouldalibaba5大组件 Spring Cloud Alibaba 简介 Spring Cloud Alibaba 是阿里巴巴提供的一站式微服务解决方案,基于 Spring Cloud 框架,集成了阿里巴巴的分布式中间件技术。它通过简单的注解和少量配置,就能将 Spring Cloud 应用连接…...

opencv中mat深拷贝和浅拷贝

1. 浅拷贝(Shallow Copy) 特点: 共享数据内存,新对象和原对象指向同一块内存数据。 修改任一对象的数据会影响另一个对象(因为内存共享)。 高效(仅复制矩阵头信息,不复制实际数据&…...

深入理解 C++ 三大特性之一 继承

欢迎来到干货小仓库!!! 今日的Commit 是明日的 Releasse,用持续交付的心态活成终身迭代的版本。 1.继承的定义 1.1定义格式 1.2继承关系和访问限定符 1.3继承基类成员访问方式的变化 类成员/继承方式public继承protected继承private继承基类的public成员派生类的…...

类 和 对象 的介绍

对象的本质是一种新的数据类型。类是一个模型,对象是类的一个具体化实例。为类创建实例也就是创建对象。 一、类(class) 类决定一个对象将是什么样的(有什么属性、功能)。类和变量一样,有名字。 1.创建类 …...

`use_tempaddr` 和 `temp_valid_lft ` 和 `temp_prefered_lft ` 笔记250405

use_tempaddr 和 temp_valid_lft 和 temp_prefered_lft 笔记250405 以下是 Linux 系统中与 IPv6 临时隐私地址相关的三个关键参数 use_tempaddr、temp_valid_lft 和 temp_prefered_lft 的详细说明及协作关系: 📜 参数定义与功能 参数作用默认值依赖关…...

LeetCode详解之如何一步步优化到最佳解法:20. 有效的括号

LeetCode详解系列的总目录(持续更新中): LeetCode详解之如何一步步优化到最佳解法:前100题目录(更新中...)-CSDN博客 LeetCode详解系列的上一题链接: LeetCode详解之如何一步步优化到最佳解法…...

学习笔记,DbContext context 对象是保存了所有用户对象吗

DbContext 并不会将所有用户对象保存在内存中: DbContext 是 Entity Framework Core (EF Core) 的数据库上下文,它是一个数据库访问的抽象层它实际上是与数据库的一个连接会话,而不是数据的内存缓存当您通过 _context.Users 查询数据时&…...

【2020】【论文笔记】基于二维光子晶体的光控分光比可调Y——

前言 类型 太赫兹 + 分束器 太赫兹 + 分束器 太赫兹+分束器 期刊 红外与毫米波学报 红外与毫米波学报 红外与毫米波学报 作者 姜宗丹 , 李培丽 ,...

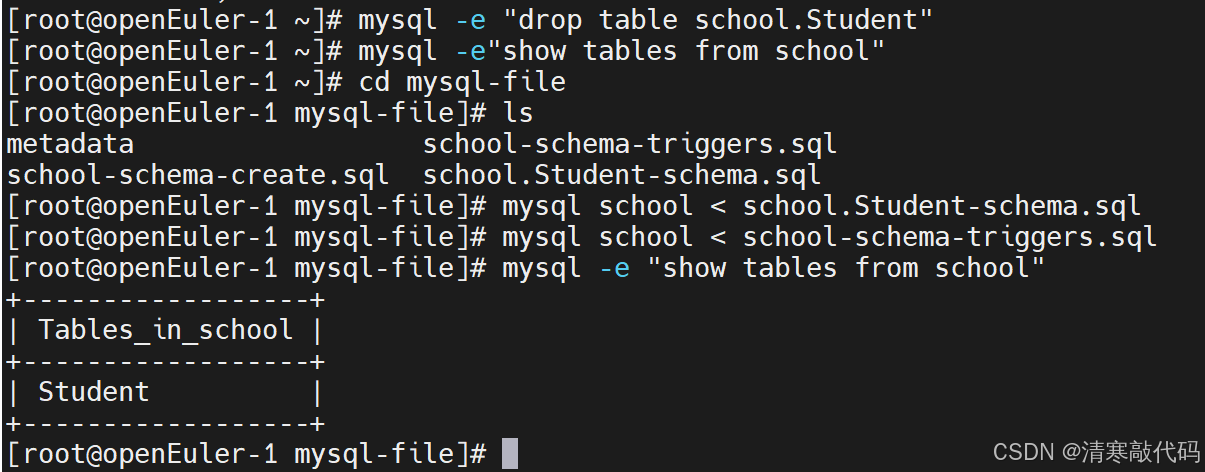

Mydumper备份数据库

介绍: MyDumper是一个MySQL逻辑备份工具。它有2个工具: mydumper负责导出 MySQL 数据库的一致备份myloader从 mydumper 读取备份,连接到目标数据库并导入备份。 这两个工具都使用多线程功能。 下载链接: https://github.com/m…...