Elixir语言的移动应用安全

Elixir语言的移动应用安全解析

引言

在当今的数字化时代,移动应用已经成为我们日常生活中不可或缺的一部分。从购物、社交到在线银行,几乎每一个生活领域都与移动应用紧密相连。然而,随着应用的普及,安全问题也随之而来。如何确保移动应用的安全性,是每一个开发者和企业都必须面对的重要课题。Elixir语言作为一种现代化的编程语言,以其高性能和并发处理能力,逐渐被应用于移动应用的开发中。但是,Elixir在移动应用安全方面又是如何表现的呢?本文将对此进行深入探讨。

Elixir语言概览

Elixir是一种基于BEAM虚拟机的函数式编程语言,具有高度的并发性和分布式特性。它源于Erlang,继承了后者的优势,同时也增加了许多现代化的特性,如宏(Macros)和协议(Protocols)等。Elixir具有以下主要特点:

- 高并发性:Elixir通过轻量级的进程模型,能够同时处理大量的任务,非常适合构建实时应用。

- 容错性:Erlang的“让它崩溃”哲学在Elixir中得到了继承,通过监控和监督树(Supervision Trees),可以实现高可用性。

- 分布式系统:Elixir内置了对分布式通信的支持,使得开发者可以轻松构建跨节点的应用。

- 清晰的语法:Elixir的语法相对简洁,易于上手,有助于提高代码的可读性和可维护性。

以上特点使得Elixir在开发移动应用时具备了明显的优势,但在安全性方面我们也不能掉以轻心。

移动应用安全的重要性

在数据泄露、身份盗用和恶意软件泛滥的时代,移动应用的安全性越来越受到重视。无论是企业还是用户,都希望在使用移动应用时能够保障其数据安全。移动应用安全性主要包括以下几个方面:

- 数据加密:防止敏感数据被未授权访问。

- 身份验证:确保用户身份的真实性,防止伪造和劫持。

- 安全通信:确保数据在传输过程中不被窃取或篡改。

- 代码安全:防止代码被反编译、篡改或注入恶意代码。

- 合规性:遵循相关法律法规,保护用户隐私。

Elixir在移动应用安全中的优势

1. 强大的后端支持

Elixir通常与Phoenix框架捆绑使用,Phoenix为构建高性能的Web应用提供了强大的支持。它的实时功能和高并发处理能力使得应用能够在高负载下仍保持稳定。这一特性帮助移动应用在面对大量用户请求时,能够有效减少服务中断的风险。

2. 并发与容错

如前所述,Elixir借助BEAM虚拟机的特性,可以高效处理并发任务。在移动应用中,用户请求通常是并发的,Elixir的并发模型可以保证数据处理的快速响应,并且通过其容错机制,应用在遇到错误时不会影响整个系统的稳定性。

3. 安全的代码执行环境

BEAM虚拟机为Elixir提供了一个安全的执行环境。它采用了“隔离”策略,即使某个进程崩溃,也不会影响到其他进程的正常运行。这种特性在移动应用的安全性方面提供了一定的保障。

4. 数据保护与加密

在移动应用中,数据保护极为重要。Elixir支持多种加密库,如Comeonin和Argon2,用于用户密码存储和加密数据传输。同时,Elixir的生态系统也提供了多种RESTful API和GraphQL库,可以轻松集成JWT(JSON Web Token)等安全机制,确保用户身份的安全。

移动应用常见安全漏洞

在讨论Elixir的优势之前,我们需要了解移动应用中常见的安全漏洞,以便更好地运用Elixir语言进行防范。

1. 代码注入

恶意用户可能会通过输入恶意代码,导致应用崩溃或数据泄露。在Elixir中,开发者应避免使用eval等评估动态代码的方式,并确保任何用户输入均经过严格的验证和清洗。

2. 敏感数据存储

存储在设备上的敏感数据(如用户名、密码、信用卡信息等)如果不加密,容易被黑客窃取。Elixir提供了强大的加密功能,开发者应确保将敏感数据进行严格加密后再进行存储。

3. 不安全的通信

在进行网络通信时,如果没有使用加密协议(如HTTPS),数据在传输中可能会被窃取或篡改。Elixir的HTTPoison库支持使用HTTPS协议,开发者在实现网络请求时,应确保使用安全的传输协议。

4. 不当的身份验证

如果身份验证机制不严谨,恶意用户可能会伪装成合法用户进行操作。Elixir的认证库支持多种认证方式,包括OAuth和JWT,开发者需要选择合适的认证方式,并实现双因素认证等增强安全性的措施。

Elixir在移动应用安全中的实践

1. 应用架构设计

在设计移动应用时,应优先考虑安全架构。Elixir的分层架构设计使得不同功能模块可以进行独立管理,这样在某一模块受到攻击时,不会影响整个应用。建议采用微服务架构,将应用划分为多个小服务,每个服务负责特定的功能部分,并实现相互之间的安全通信。

2. 身份认证和授权

使用Elixir进行身份认证时,可以集成诸如Guardian和Pow等库,提供灵活的用户管理和身份验证功能。同时,结合OAuth 2.0和OpenID Connect等标准实现社交登录,能够简化用户注册和登录流程,并提升安全性。

3. 数据加密

在Elixir中,可以使用Comeonin库进行用户数据的加密和哈希处理。确保用户密码使用安全的哈希算法(如bcrypt、argon2)进行存储,而非明文存储。同时,对于用户的敏感信息,建议使用对称和非对称加密算法进行加密处理。

4. 网络通信保障

在网络请求时,确保使用安全的HTTPS协议,避免数据在传输过程中被窃取。建议在网络层面实现SSL/TLS,确保传输数据的安全性。此外,使用包Plug可以创建一个中间件,负责对所有请求进行统一的安全检查。

5. 定期安全审计

移动应用的安全性并非一成不变。开发团队需要定期进行安全审计和渗透测试,及时发现潜在安全漏洞并进行修复。Elixir的社区活跃,开发者们可以从中学习到最新的安全实践,并借助开源工具进行代码审计。

结论

Elixir作为一门现代化的编程语言,凭借其强大的并发处理能力、高可用性和清晰的语法,逐渐在移动应用开发领域崭露头角。在面对日益复杂的移动应用安全挑战时,Elixir为开发者提供了多种保障安全的方案和工具。

然而,在使用Elixir进行应用开发时,开发者决不能掉以轻心。安全问题仍然是一个需要不断关注和解决的领域,开发者需要在设计、开发和维护的全过程中,始终将安全性视为首要考量。

随着技术的不断发展,未来的移动应用将会面对更多的安全挑战,而Elixir的持续演进和社区支持,也将为开发者提供源源不断的安全保障和灵感。希望通过本文的探讨,能够为广大的Elixir开发者在移动应用的安全性上提供一些启示和帮助。

相关文章:

Elixir语言的移动应用安全

Elixir语言的移动应用安全解析 引言 在当今的数字化时代,移动应用已经成为我们日常生活中不可或缺的一部分。从购物、社交到在线银行,几乎每一个生活领域都与移动应用紧密相连。然而,随着应用的普及,安全问题也随之而来。如何确…...

动态估算gas和gasPrice

目录 一、什么是动态估算? 二、动态估算 Gas(代码示例) ✅ 使用 Ethers.js 估算 gasLimit: 💡 发送交易时加一点 buffer: 三、动态估算 gasPrice / maxFee ✅ 获取当前 baseFee(用 provider): ✅ 搭配交易一起发送: 四、完整组合:动态估算 Gas + EIP-1559 费用…...

数据清洗

map阶段:按行读入内容,对内容进行检查,如果字段的个数少于等于11,就删除这条日志(不保留)去除日志中字段个数小于等于11的日志内容。 <偏移量,第一行的内容> → <通过刷选之后的第一行…...

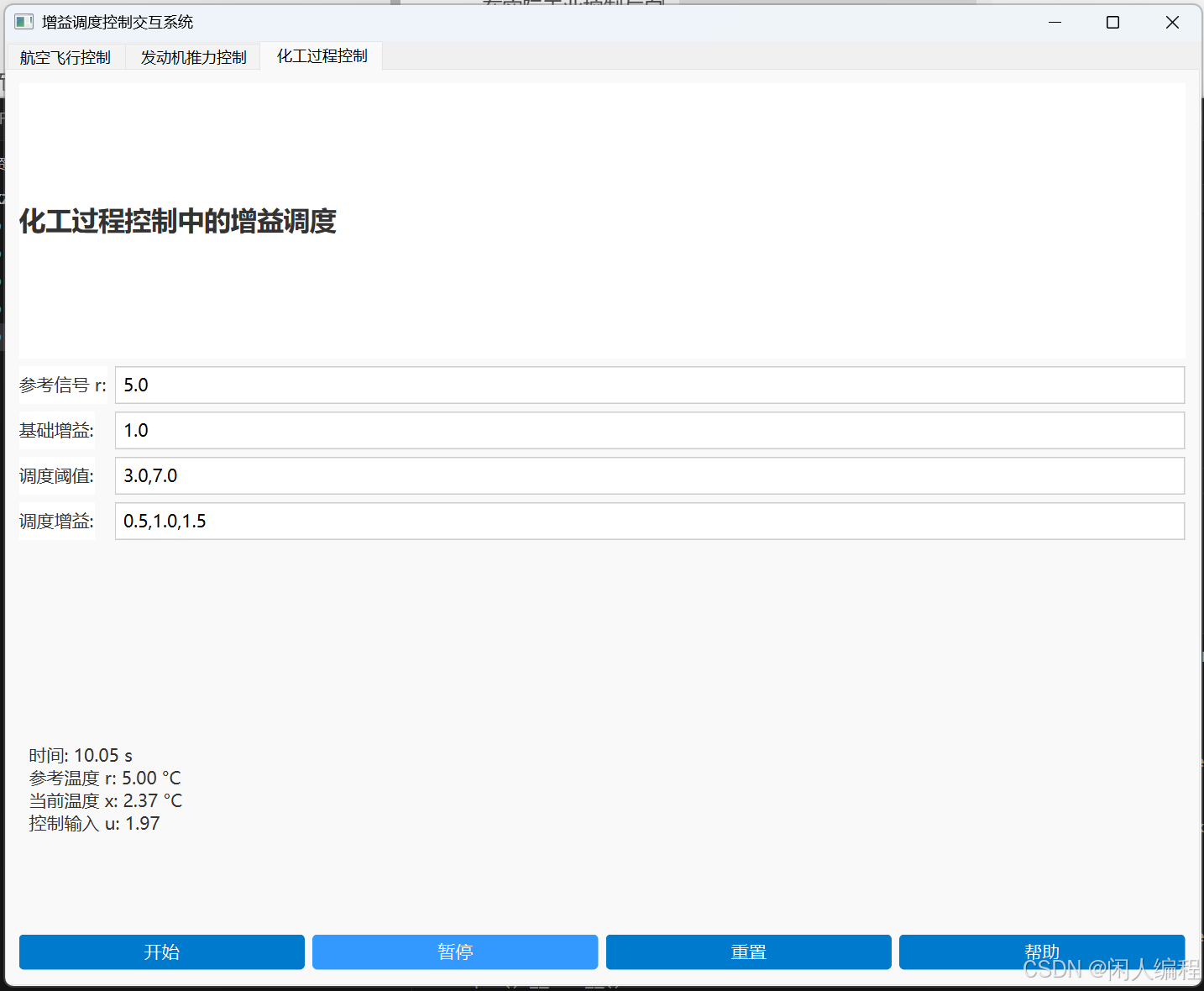

增益调度控制 —— 理论、案例与交互式 GUI 实现

目录 增益调度控制 —— 理论、案例与交互式 GUI 实现一、引言二、增益调度控制的基本原理三、数学模型与公式推导四、增益调度控制的优势与局限4.1 优势4.2 局限五、典型案例分析5.1 案例一:航空飞行控制中的增益调度5.2 案例二:发动机推力控制中的增益调度5.3 案例三:化工…...

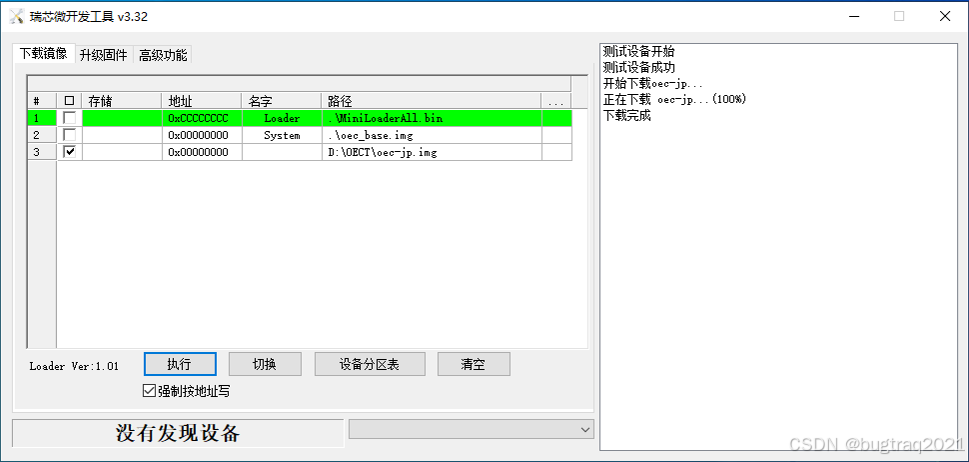

关于OEC/OEC-turbo刷机问题的一些解决方法(2)——可能是终极解决方法了

前面写了两篇关于OEC/OEC-turbo刷机问题的文章了,从刷机过程、刷机中遇到的问题,以及遇到最多但始终无法有效解决的下载boot失败的问题的剖析,最近确实也做了一些工作,虽然没有最终解决,但也算是这系列文章里面阶段性的…...

前后端接口参数详解与 Mock 配置指南【大模型总结】

前后端接口参数详解与 Mock 配置指南 一、前端请求参数类型及 Mock 处理 1.1 URL 路径参数 (Path Parameters) 场景示例: GET /api/users/{userId}/orders/{orderId}Mock.js 处理: Mock.mock(/\/api\/users\/(\d)\/orders\/(\d)/, get, (options) &g…...

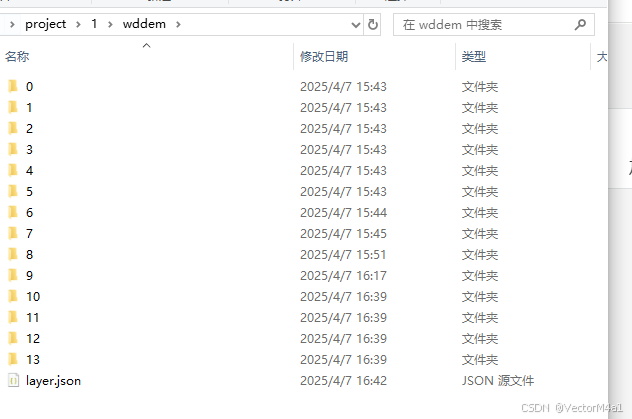

瓦片数据合并方法

影像数据 假如有两份影像数据 1.全球底层影像0-5级别如下: 2.局部高清影像数据级别9-14如下: 合并方法 将9-14文件夹复制到全球底层0-5的目录下 如下: 然后合并xml文件 使得Tileset设置到最高级(包含所有级别)&…...

第16届蓝桥杯单片机模拟试题Ⅰ

试题 代码 sys.h #ifndef __SYS_H__ #define __SYS_H__#include <STC15F2K60S2.H> //onewire.c float getT(); //sys.c extern unsigned char UI; extern bit touch_mode; extern float jiaozhun; extern float canshu; extern float temper; void init74hc138(unsigned…...

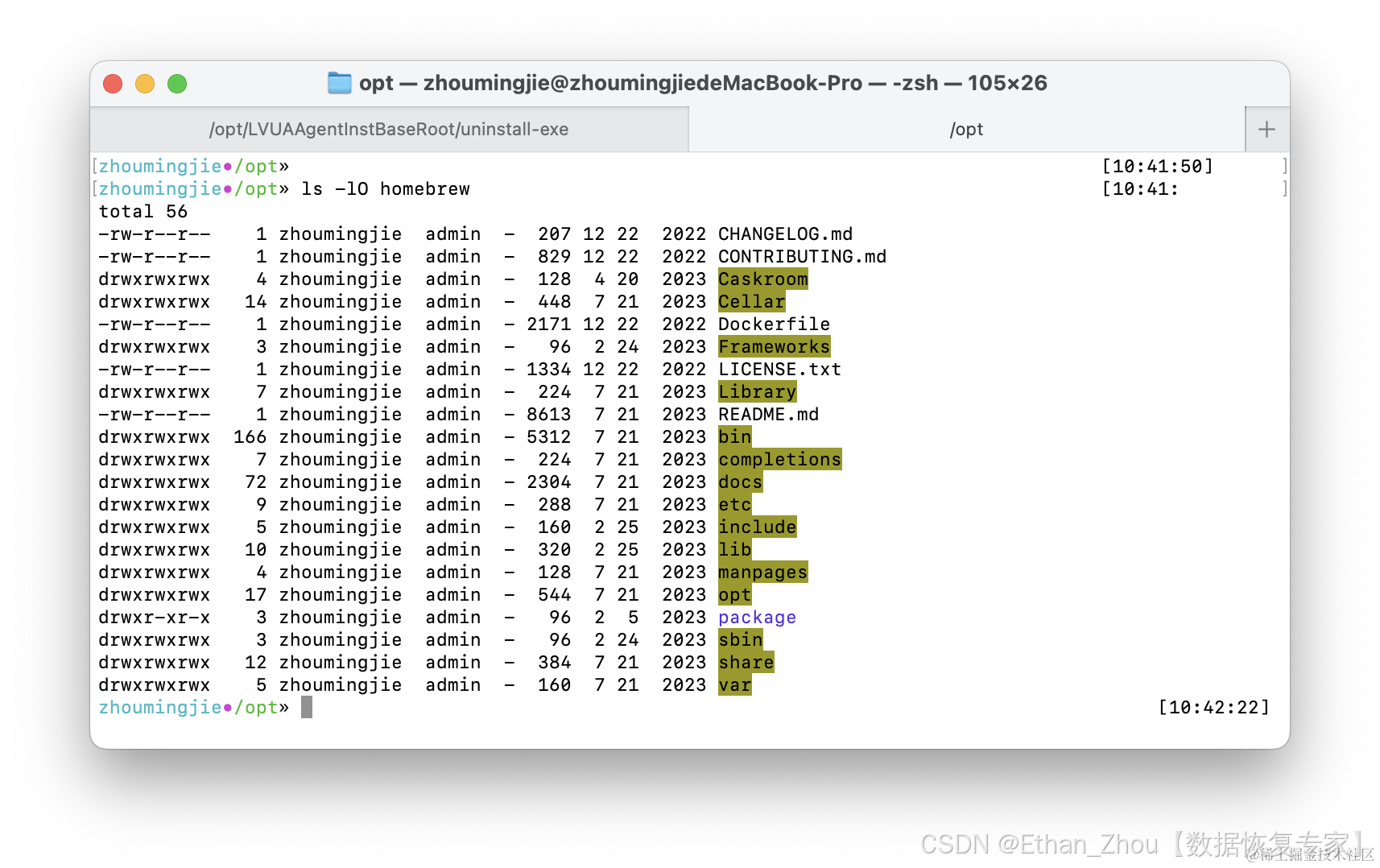

mac 卸载流氓软件安全助手

之前个人电脑在公司使用过一段时间,为了使用网线联网安装了公司指定的 联软上网助手,谁知安装容易卸载难,后来找运维来卸载,输入管理员密码后,也无反应,最后不了了之了,这个毒瘤软件长期在后台驻…...

EM算法到底是什么东东

EM(Expectation-Maximization期望最大化)算法是机器学习中非常重要的一类算法,广泛应用于聚类、缺失数据建模、隐变量模型学习等场景,比如高斯混合模型(GMM)就是经典应用。 🐤 第一步ÿ…...

⭐算法OJ⭐滑动窗口最大值【双端队列(deque)】Sliding Window Maximum

文章目录 双端队列(deque)详解基本特性常用操作1. 构造和初始化2. 元素访问3. 修改操作4. 容量操作 性能特点时间复杂度:空间复杂度: 滑动窗口最大值题目描述方法思路解决代码 双端队列(deque)详解 双端队列(deque,全称double-ended queue)是…...

oracle 快速创建表结构

在 Oracle 中快速创建表结构(仅复制表结构,不复制数据)可以通过以下方法实现,适用于需要快速复制表定义或生成空表的场景 1. 使用 CREATE TABLE AS SELECT (CTAS) 方法 -- 复制源表的全部列和数据类型,但不复制数据 C…...

沧州铁狮子

又名“镇海吼”,是中国现存年代最久、形体最大的铸铁狮子,具有深厚的历史文化底蕴和独特的艺术价值。以下是关于沧州铁狮子的详细介绍: 历史背景 • 铸造年代:沧州铁狮子铸造于后周广顺三年(953年)&#…...

Python•判断循环

ʕ⸝⸝⸝˙Ⱉ˙ʔ ♡ 判断🍰常用的判断符号(比较运算符)andor括号notin 和 not inif-elif-else循环🍭计数循环 forrange()函数简易倒计时enumerate()函数zip()函数遍历列表遍历元组遍历字符串遍历字典条件循环 while提前跳转 continue跳出循环 break能量站😚判断🍰 …...

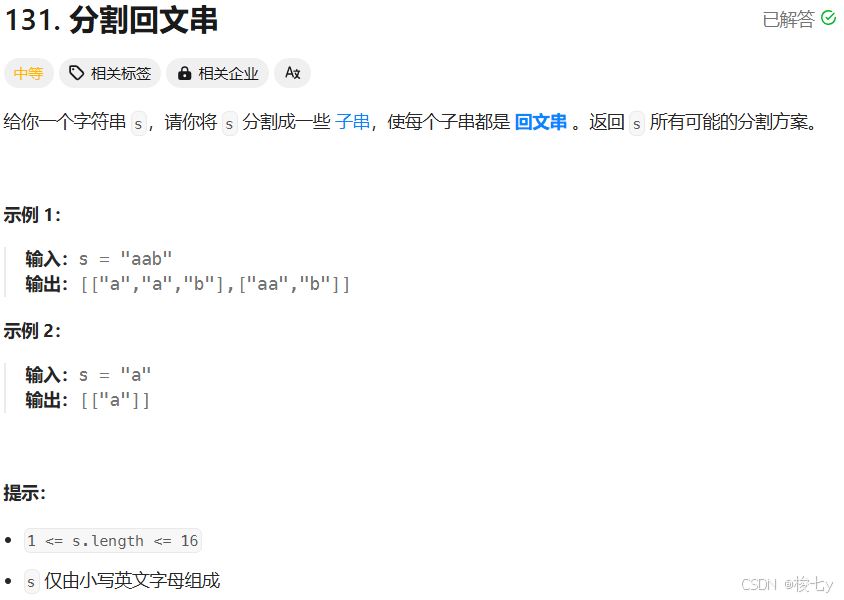

【力扣hot100题】(060)分割回文串

每次需要判断回文串,这点比之前几题回溯题目复杂一些。 还有我怎么又多写了循环…… class Solution { public:vector<vector<string>> result;string s;bool palindromic(string s){for(int i0;i<s.size()/2;i) if(s[i]!s[s.size()-1-i]) return …...

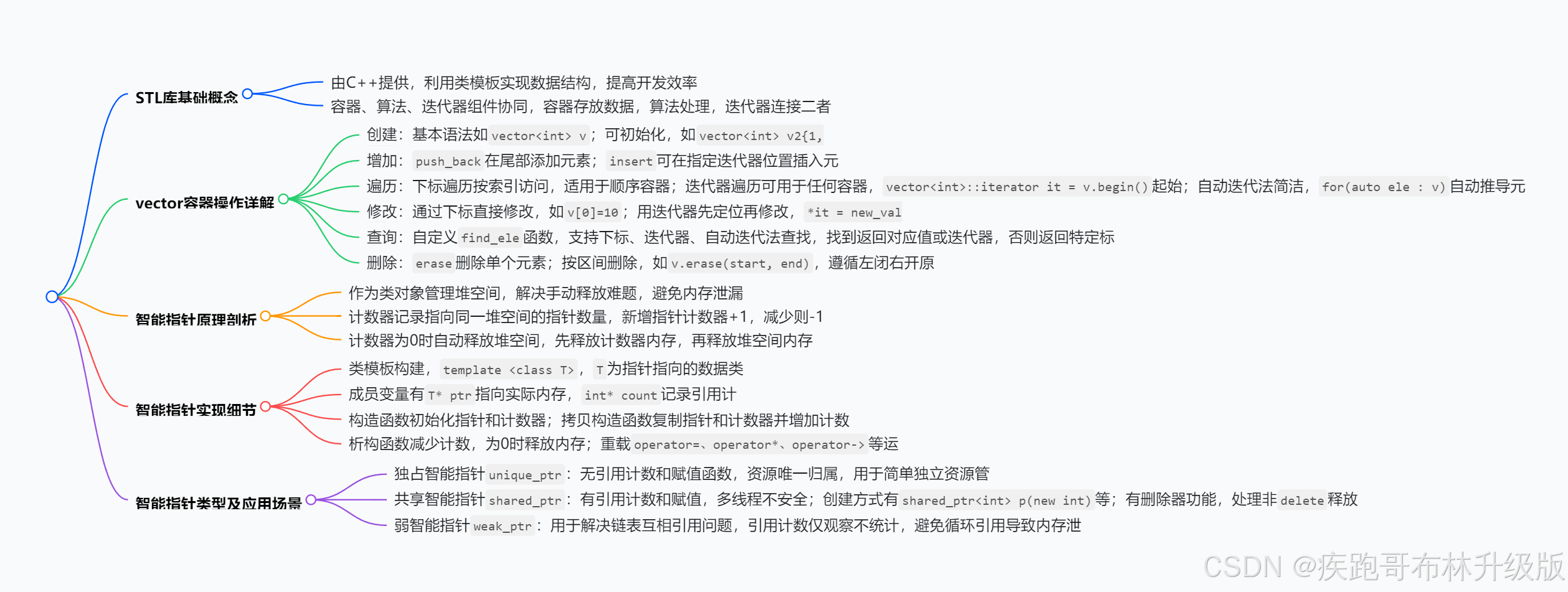

C++---day7

#include <iostream> #include <cstring> #include <cstdlib> #include <unistd.h> #include <sstream> #include <vector> #include <memory>using namespace std;class Stu { private:public:};// 自定义 vector 类,重…...

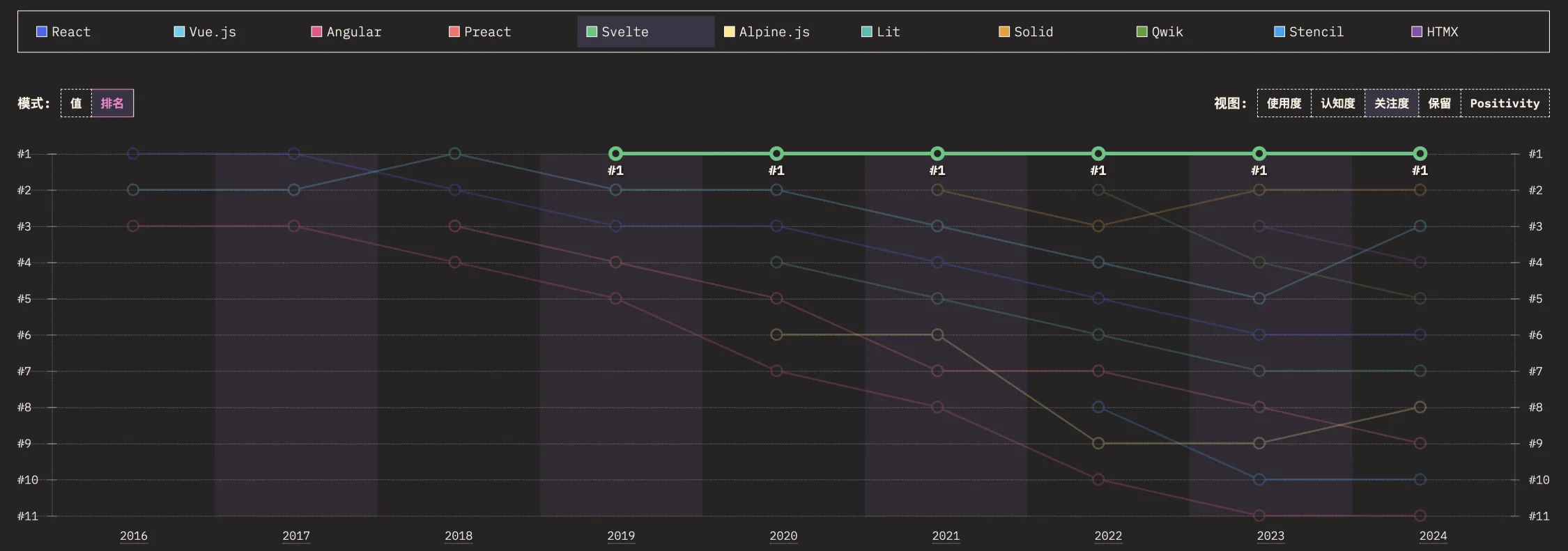

SvelteKit 最新中文文档教程(17)—— 仅服务端模块和快照

前言 Svelte,一个语法简洁、入门容易,面向未来的前端框架。 从 Svelte 诞生之初,就备受开发者的喜爱,根据统计,从 2019 年到 2024 年,连续 6 年一直是开发者最感兴趣的前端框架 No.1: Svelte …...

C#后端开发培训教程

C#后端开发培训教程 SqlServer 1.创建数据、备份还原数据库 2.SqlServer:数据类型 3.Sql语句:增删改查 4.班级、学生数据结构示例 C#基础语法 C#基础语法、数据类型 C#数组、集合、类操作 C#面向对象基础 C# JSON 数据格式序列化 C# Linq 数据源操作基础语…...

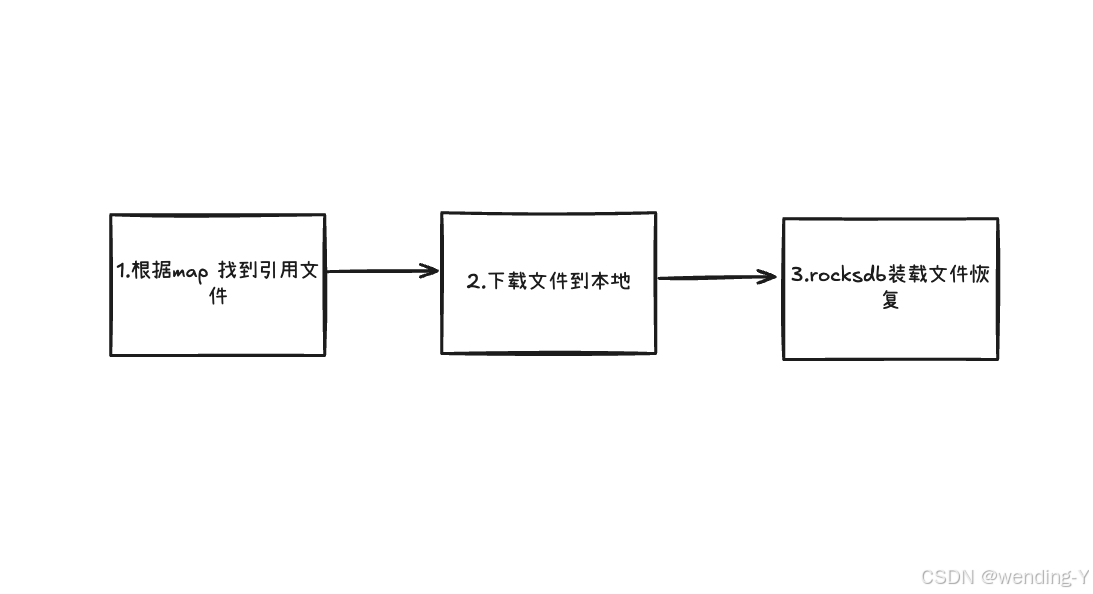

flink 增量快照同步文件引用关系和恢复分析

文章目录 文件引用分析相关代码分析从state 恢复,以rocksdb为例不修改并行度修改并行度keyGroupRange过程问题 文件引用分析 每次生成的checkpoint 里都会有所有文件的引用信息 问题,引用分析里如何把f1,f2去掉了,可以参考下面的代码&#…...

c++概念—内存管理

文章目录 c内存管理c/c的内存区域划分回顾c语言动态内存管理c动态内存管理new和delete的使用new和delete的底层逻辑operator new函数和operator delete函数new和delete的实现操作方式不匹配的情况定位new new/delete和malloc/free的区别 c内存管理 在以往学习c语言的过程中&…...

如何判断多个点组成的3维面不是平的,如果不是平的,如何拆分成多个平面

判断和拆分三维非平面为多个平面 要判断多个三维点组成的面是否为平面,以及如何将非平面拆分为多个平面,可以按照以下步骤进行: 判断是否为平面 平面方程法: 选择三个不共线的点计算平面方程:Ax By Cz D 0检查其…...

私有化视频会议系统,业务沟通协作安全不断线

BeeWorks Meet视频会议平台具备丰富而强大的功能,能够满足企业多样化的业务场景需求。其会议管理功能,让企业能够轻松安排和管理各类会议。 从创建会议、设置会议时间、邀请参会人员到会议提醒,一应俱全,确保会议的顺利进行。多人…...

无人机双频技术及底层应用分析!

一、双频技术的核心要点 1. 频段特性互补 2.4GHz:穿透力强、传输距离远(可达5公里以上),适合复杂环境(如城市、建筑物密集区),但易受Wi-Fi、蓝牙等设备的干扰。 5.8GHz:带宽更…...

【电视软件】小飞电视v2.7.0 TV版-清爽无广告秒换台【永久更新】

软件介绍 小飞电视是一款电视端的直播软件,无需二次付费和登录,资源丰富,高清流畅。具备开机自启、推送功能、自定义直播源、个性化设置及节目预告等实用功能,为用户带来良好的观看体验。基于mytv开源项目二改,涵盖央…...

video自动播放

文章目录 前言在iOS系统中,H5页面的自动播放功能受到了一些限制,为了提升用户体验和保护用户隐私,Safari浏览器对于自动播放的行为做了一些限制。 一、自动播放的限制二、解决方案 前言 在iOS系统中,H5页面的自动播放功能受到了一…...

以太网安全

前言: 端口隔离可实现同一VLAN内端口之间的隔离。用户只需要将端口加入到隔离组中,就可以实现隔离组内端口之间的二层数据的隔离端口安全是一种在交换机接入层实施的安全机制,旨在通过控制端口的MAC地址学习行为,确保仅授权设备能…...

Linux 递归查找并删除目录下的文件

在 Linux 中,可以使用 find 命令递归查找并删除目录下的文件 1、示例命令 find /path/to/directory -type f -name "filename_pattern" -exec rm -f {} 2、参数说明 /path/to/directory:要查找的目标目录type f:表示查找文件&am…...

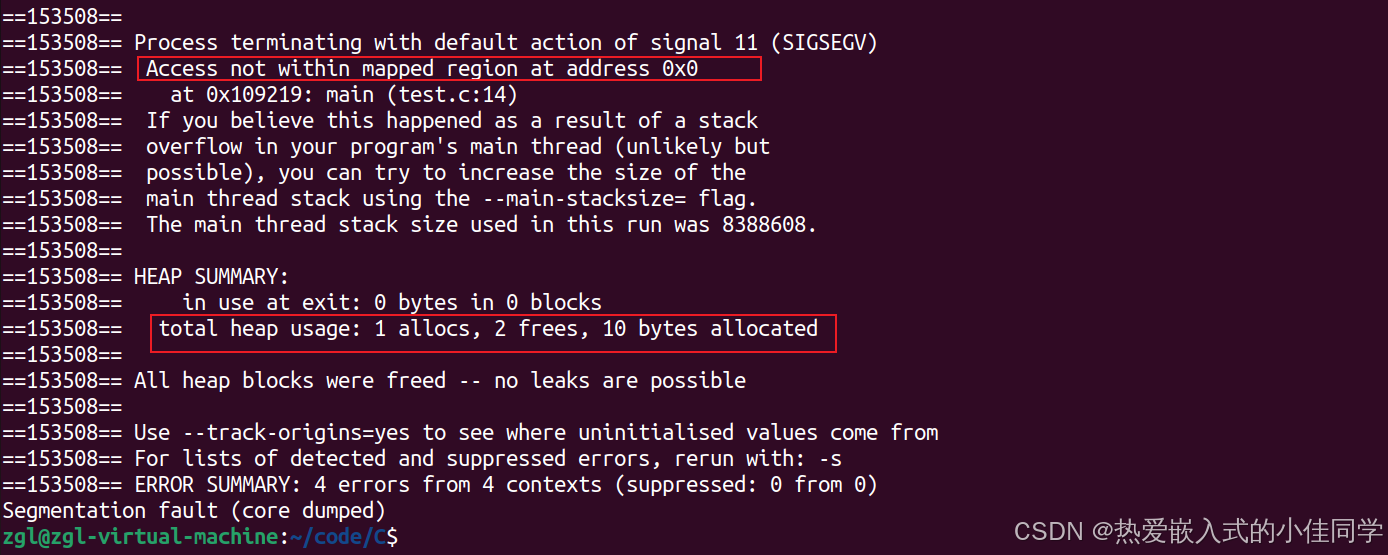

Valgrind——内存调试和性能分析工具

文章目录 一、Valgrind 介绍二、Valgrind 功能和使用1. 主要功能2. 基本用法2.1 常用选项2.2 内存泄漏检测2.3 详细报告2.4 性能分析2.5 多线程错误检测 三、在 Ubuntu 上安装 Valgrind四、示例1. 检测内存泄漏2. 使用未初始化的内存3. 内存读写越界4. 综合错误 五、工具集1. M…...

【BUG】生产环境死锁问题定位排查解决全过程

目录 生产环境死锁问题定位排查解决过程0. 表面现象1. 问题分析(1)数据库连接池资源耗尽(2)数据库锁竞争(3) 代码实现问题 2. 分析解决(0) 分析过程(1)优化数据库连接池配置(2)优化数…...

学习MySQL第七天

夕阳无限好 只是近黄昏 一、子查询 1.1 定义 将一个查询语句嵌套到另一个查询语句内部的查询 我们通过具体示例来进行演示,这一篇博客更侧重于通过具体的小问题来引导大家独立思考,然后熟悉子查询相关的知识点 1.2 问题1 谁的工资比Tom高 方…...